Социальная инженерия с Bluetooth

Мобильные телефоны с поддержкой ВТ используется людьми, что позволяет атаковать их при помощи социальной инженерии. Неосведомленность в безопасности и непонимание сущности технологии Bluetooth является прямым преимуществом для взломщиков. Один из тестов, которые я проводил для написания этой статьи четко показали что атаки социальной инженерии на ВТ вполне осуществимы.

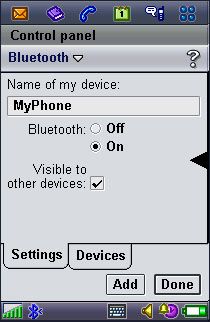

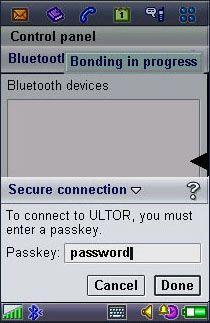

Чтобы протестировать эту теорию, я называл мой КПК с ВТ PIN1234, 1234 или PASS1234 (в разных тестах по-разному) и просто пытался соединиться с видимыми устройствами в пределах самой большой закусочной (вроде мак-дональдса) в Джакарте. В радиусе 200 метров я мог найти от 3 до 11 устройств с ВТ, и пытался соединиться с каждым из них. Удивительно, но в среднем в 1 из 10 раз мое соединение было принято. Пользователи телефонов просто читали "PIN1234" как имя устройства, пытающегося соединиться в их трубке, после чего набирали PIN (тот самый пароль) 1234 чтобы принять соединение. Потенциально это позволяло мне скопировать содержимое их телефонной книжки, послать sms с атакованного телефона, или даже прочитать входящие sms через команды АТ. Я могу добавить, что 4 из 10 попыток не увенчались успехом просто потому, что пользователь просто не заметил соединения к телефону (запрос на соединение продолжался 30 секунд), а значит, вероятность успеха такой атаки будет довольно таки высокой для пользователей, которые замечают попытки соединения. Интересна еще одна вещь: большинство пользователей не понимают, что, принимая соединение, они могут не только получить данные, но и предоставить свои данные для просмотра и копирования, или даже для изменения.

Заключение части 1

В этой статье мы познакомились с Bluetooth и наиболее популярными аспектами безопасности, существующими в этих устройствах, включая социальную инженерию. В следующий раз, во второй части, мы расскажем о неопубликованной уязвимости в трубке одного производителя как пример направленной атаки. Далее мы обсудим Bluetooth антенны и расширители радиуса, а также как Bluetooth может быть использован для поиска местоположения устройства (а может и хозяина), и проанализируем недавнюю вспышку червя, который размножается через Bluetooth, так что мы сможем проанализировать их опасность. Оставайтесь на нашей частоте!