Вступить в наш чат

Если вы не слышали о сниффинге, то не беспокойтесь, сейчас мы вам все расскажем. Это не какой-то секретный хакерский инструмент, а обычная программа для перехвата паролей и хэшей на основе Python. В этом статье мы научим вас, как использовать Net Creds и запустить атаку в вашей локальной сети. Как вы можете догадаться, этот хак не работает через Интернет, а только локально, т.е. и вы, и потенциальная жертва должны быть в одной сети, чтобы этот взлом сработал.

Что такое сниффинг

Ранее мы уже подробно разбирали, что такое сниффинг, его виды и как защититься от него. Если вы не ознакомились с этой статей, то переходите по

ссылке.

Сниффинг — (от англ. sniff - нюхать) — это процесс мониторинга и кражи данных с помощью отслеживания сетевой активности и сбора персональной информации о пользователях. Изначально снифферы предназначались для использования сетевыми администраторами для устранения неполадок подозрительного трафика. Однако, в настоящее время хакеры используют снифферы для перехвата пакетов данных, содержащих конфиденциальную информацию, такую как пароли, логины и т. д.

Дисклеймер: Данная статья представлена исключительно в образовательных целях для информирования читателей о взломах. Мы не несём ответственности за любые ваши действия.

Сниффим с помощью Net Creds

Поскольку в Kali Linux по умолчанию есть все необходимое для взлома, сам процесс сниффинга значительно упрощается.

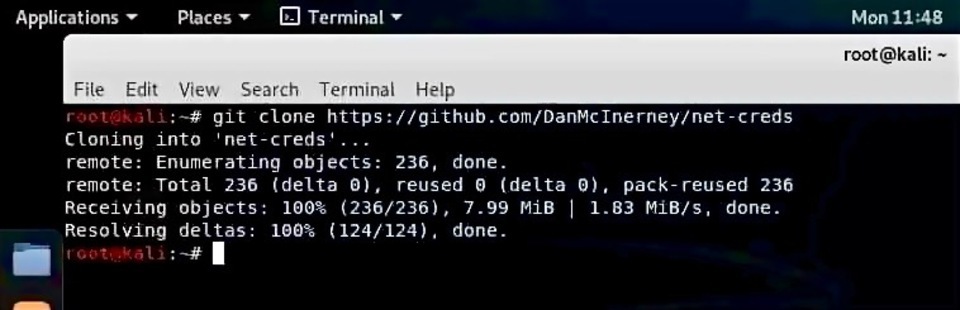

Шаг 1: Клонируем инструмент для перехвата паролей

В Kali вы можете просто использовать следующую команду для загрузки Net Creds:

git clone https://github.com/DanMcInerney/net-creds

Шаг 2: Запуск терминала Kali Linux

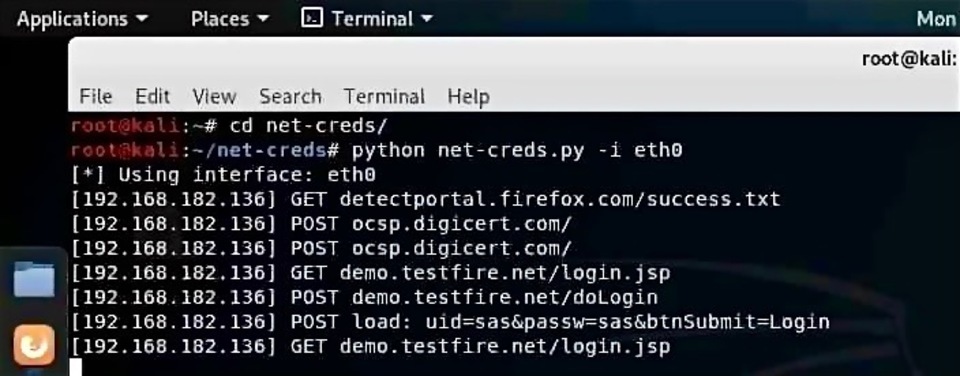

Измените каталог, написав в терминале:

cd net-creds

Чтобы начать сниффинг-атаку запустите сценарий net Creds с помощью следующей команды:

python net-creds.py -i eth0

Вам нужно выбрать правильный интерфейс, в нашем случае мы использовали -i eth0 в качестве своего интерфейса.

Шаг 3: Подождите, пока жертва войдет в систему

Когда жертва заходит на незащищенный веб-сайт, который отправляет пароли в виде простого текста, пароль будет перехвачен, и хакер легко взломает учетные записи.

На скриншоте показаны перехваченные данные в формате запроса GET и POST протокола HTTP. Анализируя этот трафик, мы можем легко увидеть простой текстовый пароль. Эта атака будет работать только с сайтами, имеющими HTTP-трафик.

Команды для Net Creds

Автоматическое определение интерфейса для сниффинга:

sudo python net-creds.py

Выберите eth0 в качестве интерфейса:

sudo python net-creds.py -i eth0

Игнорировать пакеты 192.168.0.2:

sudo python net-creds.py -f 192.168.0.2

Чтение из захваченного файла pcap:

python net-creds.py -p pcapfile

Возможности net-creds для перехвата паролей

Net Creds — это, действительно, мощный хакерский инструмент, потому что он может перехватывать протоколы непосредственно из сетевого интерфейса или из файла PCAP и раскрывать всю конфиденциальную информацию, передаваемую через Интернет.

Посещенные URL-адреса;

POST-загрузки, отправленные по сети;

Используемые логины/пароли HTTP;

Настройка логинов/паролей базовой аутентификации HTTP;

Логины/пароли FTP в текстовом виде;

Логины/пароли IRC в текстовом виде;

Логины/пароли POP в текстовом виде;

Перехваченные логины/пароли IMAP;

Логины/пароли Telnet;

Логины/пароли SMTP;

NTLMv1/v2 все поддерживаемые протоколы: HTTP, SMB, LDAP и т. д.

Kerberos.

Как предотвратить снифф-атаку

1. Первая защита от снифферов — это надежная реализация безопасности на уровне веб-сайта. Сайт должен иметь https-сертификат. Таким образом, трафик всегда шифруется, даже если злоумышленник получит данные, ему будет трудно их расшифровать.

2. Антисниффер и антивирус для обнаружения использования снифферов в вашей сети.

3. Регулярные обновления операционной системы и браузеров.

4. Использование только безопасных сайтов.

На этом все. Надеемся, что данная статья была полезной. Удачи!