Как хакеры Winter Vivern крадут письма НАТО

Вступить в наш чат

Русскоязычная хак-группа Winter Vivern активно использует уязвимость в Zimbra и с февраля 2023 года похищает письма официальных лиц НАТО, правительств, военнослужащих и дипломатов.

Кампания, которая также нацелена на официальных лиц европейских стран, использует вредоносный JavaScript, настроенный для отдельных порталов веб-почты, принадлежащих различным организациям, связанным с НАТО.

Winter Vivern отслеживаетcz Proofpoint с 2021 года под именем TA473, использует постоянную разведку и тщательные исследования для создания скриптов, которые крадут имена пользователей, пароли и другие конфиденциальные учетные данные целей на каждом общедоступном портале веб-почты, на который нацелены.

Как это работает

«Эта хакерская группировка упорно преследует американских и европейских официальных лиц, а также военных и дипломатов в Европе», — написал в электронном письме исследователь угроз Proofpoint Майкл Рагги.

«С конца 2022 года TA473 потратил достаточно времени на изучение почтовых веб-порталов европейских государственных органов и сканирование общедоступной инфраструктуры на наличие уязвимостей, чтобы в конечном итоге получить доступ к электронной почте тех, кто тесно связан с государственными делами и российско-украинскими военными отношениями".

Рагги отказался назвать цели, заявив, что среди них были выборные официальные лица США и сотрудники на уровне федерального правительства, а также европейские организации.

«В ряде случаев как в США, так и в Европе лица, на которые нацелены эти фишинговые кампании, открыто поддерживают Украину в российско-украинской войне и/или участвуют в инициативах, касающихся поддержки Украины на международной арене», — добавил он.

Большинство недавних атак, обнаруженных Proofpoint, использовали уязвимость в устаревших версиях Zimbra Collaboration, программного пакета, используемого для размещения порталов веб-почты. Уязвимость, отслеживаемая как CVE-2022-27926 и исправленная в марте прошлого года, представляет собой недостаток межсайтового скриптинга, который позволяет злоумышленникам, не прошедшим проверку подлинности, выполнять вредоносные веб-скрипты на серверах, отправляя специально созданные запросы. Атаки работают только против серверов Zimbra, на которых еще не установлено исправление.

Атака начинается с использования инструментов сканирования, таких как Acunetix, для выявления незакрытых порталов, принадлежащих интересующим группам. Затем члены TA473 рассылают фишинговые электронные письма, якобы содержащие информацию, представляющую интерес для получателей.

Фишинговое письмо

Электронные письма отправляются со скомпрометированных адресов электронной почты, которые часто исходят от неисправленных или иным образом уязвимых доменов, размещенных на WordPress. Отправитель электронных писем подделывается, чтобы он выглядел как человек или организация, с которой цель взаимодействует во время обычной работы. Тело электронных писем содержит безобидный URL-адрес, но при нажатии гиперссылка приводит к URL-адресу, на котором размещен JavaScript, использующий уязвимость Zimbra.

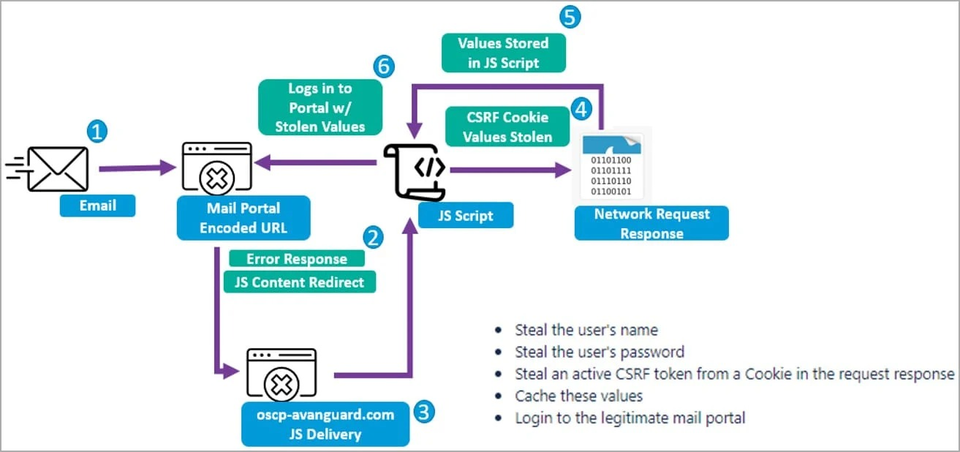

Этот сценарий первого этапа загружает сценарий JavaScript второго этапа, адаптированный для отдельного веб-портала, выполняющего подделку межсайтовых запросов. Этот CSRF захватывает имя пользователя, пароль и токен аутентификации цели. Чтобы скрыть себя, вредоносный код JavaScript включает легитимный код JavaScript, который выполняется на собственном портале веб-почты.

Схема атаки

Чем выделяются Winter Vivern

Исследователи из других фирм, занимающихся безопасностью, отслеживают TA473 как Winter Vivern, имя, придуманное исследователями из DomainTools и взятое из пути к файлу, который является ранней частью вредоносного ПО группы, используемого при работе с управляющими серверами.

Исследователи из фирм Lab52 и SentinelLabs (кибербезопасность) также изучили профиль группы. Все четыре фирмы, изучившие Winter Vivern, считают: нехватку финансирования и передовых технологий группа компенсирует настойчивостью и глубокими исследованиями.

«Хотя TA473 не является лидером по сложности среди APT-угроз, нацеленных на европейский киберпространство, они демонстрируют сосредоточенность, настойчивость и повторяемость процесса компрометации геополитически уязвимых целей», — пишет Proofpoint.

Еще три недели назад сообщалось, что русскоязычная группировка Winter Vivern замечена в атаках на государственные учреждения в нескольких странах Европы и Азии, а также на поставщиков телекоммуникационных услуг.

Заключение

Хакеры из Winter Vivern придерживаются простого и эффективного подхода, который работает даже против важных целей, которые не способны своевременно устанавливать обновления и патчи. Они действуют медленно, но верно.

Наша команда внимательно следит за развитием событий и каждую неделю сообщает о самых громких кибератаках русских хакеров.