Вступить в наш чат

Вступить в наш чат

Исследователи в области кибербезопасности пролили свет на сложную кампанию по краже информации, которая выдает себя за настоящие бренды и распространяет вредоносное ПО, такое как DanaBot и StealC. Сегодня узнаем подробнее об этих взломах.

Взломы, организованные русскоязычными хакерам и получившие общее кодовое название Tusk, как говорят, охватывает несколько подкампаний, использующих репутацию платформ, чтобы обманом заставить пользователей загрузить вредоносное ПО с помощью поддельных сайтов и аккаунтов социальных сетей.

«Все активные подкампании размещают начальный загрузчик на Dropbox», — заявили исследователи «Лаборатории Касперского» Эльсаид Эльрефаи и АбдулРхман Альфаифи. «Этот загрузчик отвечает за доставку дополнительных образцов вредоносного ПО на компьютер жертвы, которые в основном являются похитителями информации (DanaBot и StealC) и клипперами».

Из 19 подкампаний, выявленных на сегодняшний день, три, как сообщается, в настоящее время активны. Название «Tusk» является отсылкой к слову «Mammoth», которое злоумышленники использовали в сообщениях журнала, связанных с первоначальным загрузчиком. Стоит отметить, что mammoth — это жаргонное слово, часто используемое российскими группами электронной преступности для обозначения жертв.

Кампании также примечательны применением фишинговых тактик для обмана жертв, чтобы заставить их расстаться со своей личной и финансовой информацией, которая затем продается в даркнете или используется для получения несанкционированного доступа к их игровым аккаунтам и криптовалютным кошелькам.

Первая из трех подкампаний, известная как TidyMe, имитирует peerme[.]io с похожим сайтом, размещенным на tidyme[.]io (а также tidymeapp[.]io и tidyme[.]app), который предлагает щелкнуть, чтобы загрузить вредоносную программу для систем Windows и macOS. Исполняемый файл предоставляется из Dropbox.

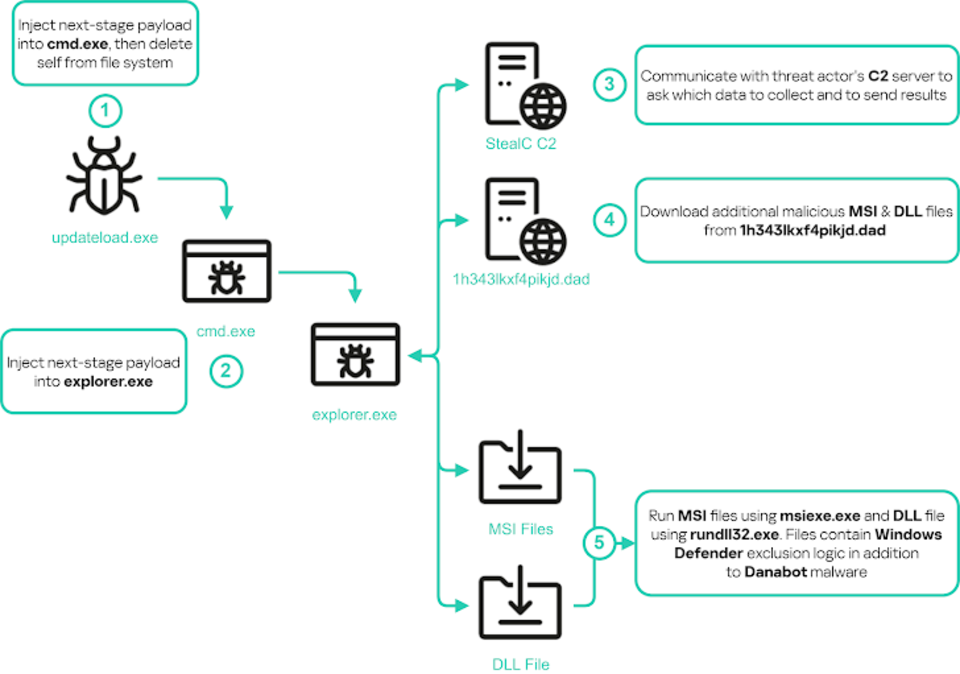

Загрузчик представляет собой приложение Electron, которое при запуске предлагает жертве ввести отображаемую CAPTCHA, после чего отображается основной интерфейс приложения, в то время как два дополнительных вредоносных файла скрытно извлекаются и выполняются в фоновом режиме.

Оба вида полезной нагрузки, обнаруженные в кампании, представляют собой артефакты Hijack Loader, которые в конечном итоге запускают вариант вредоносного ПО-кральщика StealC с возможностями сбора широкого спектра информации.