ANTICHAT — форум по информационной безопасности, OSINT и технологиям

ANTICHAT — русскоязычное сообщество по безопасности, OSINT и программированию.

Форум ранее работал на доменах antichat.ru, antichat.com и antichat.club,

и теперь снова доступен на новом адресе —

forum.antichat.xyz.

Форум восстановлен и продолжает развитие: доступны архивные темы, добавляются новые обсуждения и материалы.

⚠️ Старые аккаунты восстановить невозможно — необходимо зарегистрироваться заново.

|

29.01.2019, 23:10

|

|

Познавший АНТИЧАТ

Регистрация: 24.04.2009

Сообщений: 1,730

Провел на форуме:

30140275

Репутация:

3256

|

|

В Firefox 65, который официально будет выпущен сегодня вечером, появится новый интерфейс управления блокировками контента и будет активирован по умолчанию блокировщик отслеживания перемещений пользователя. В связи с этим разработчики Mozilla подготовили свод правил, описывающих неправомерные методы отслеживания перемещений, подлежащие блокировке по умолчанию.

Под отслеживанием перемещений понимается сбор данных об активности конкретного пользователя на чужих сайтах, а также сохранение, использование и обмен полученными данными при участии третьих лиц, не связанных с владельцами ресурсов на которых была собрана статистика. Блокировке подлежат:

- Отслеживание перемещений через установку Cookie или запись идентификаторов в предоставляемые браузером постоянные хранилища, если данные операции выполнены в контексте текущего сайта кодом, загруженным с другого сайта (межсайтовое отслеживание), и выставляемый данным кодом идентификатор привязан к конкретному пользователю и используется для построения профиля его активности в сети, вопреки ожиданию пользователя (например, несмотря на установку заголовка "Do Not Track").

- Отслеживание перемещений через упоминание идентификатора пользователя или других персональных данных в URL загружаемых ресурсов с целью построения профиля активности пользователя в сети. Передача сведений через параметры в URL считается допустимой в таких ситуациях, как получение общей статистики об эффективности рекламной кампании, если данные обезличены, не привязываются в конкретному пользователю и не позволяют судить об его активности на других сайтах.

- Применение косвенных методов идентификации при помощи браузерных возможностей, изначально не рассчитанных на отслеживание и хранение или генерацию идентификаторов. Например, для скрытой идентификации может учитываться сочетание таких параметров, как разрешение экрана, список поддерживаемых MIME-типов, специфичные параметры в заголовках HTTP/2 и HTTPS, списки установленных плагинов и шрифтов, активность определённых Web API, специфичные для видеокарт особенности отрисовки при помощи WebGL и Canvas, манипуляции с CSS, анализ особенностей работы с мышью и клавиатурой.

- Использование для хранения идентификаторов "Supercookies", областей, изначально не предназначенных для постоянного хранения информации и не очищаемых при удалении данных в штатных браузерных хранилищах. Например, вовлечение в передачу идентификатора системы автозаполнения полей, привязка идентификатора при помощи механизма HPKP (HTTP Public Key Pinning) или закрепление идентификатора через флаги HSTS (HTTPS Strict Transport Security).

Первым шагом к воплощению правил в жизнь станет блокировка в Firefox 65 установки Cookie и сохранения данных через DOM Storage API для доменов, уличённых в отслеживании перемещений несмотря на установку заголовка "Do Not Track" и занесённых в чёрный список disconnect.me.

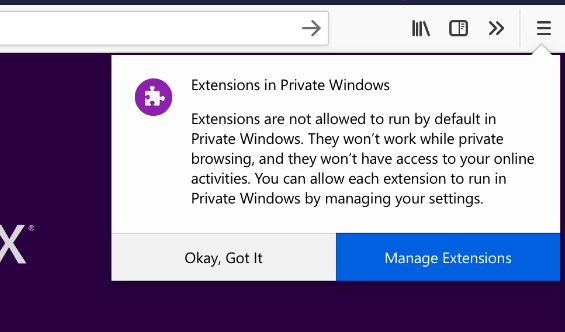

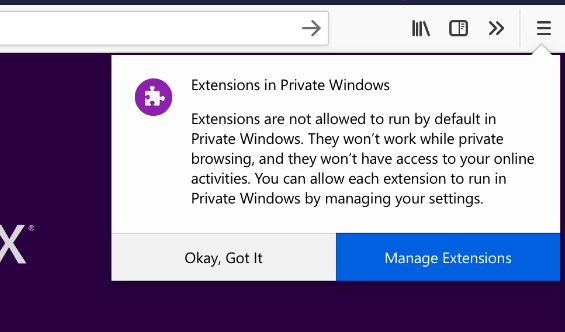

В одном из будущих выпусков также ожидается ужесточение приватного режима просмотра, в котором по умолчанию будут отключаться все установленные дополнения (подобное поведение действует в режиме инкогнито в Chrome). При этом через интерфейс about :addons пользователь сможет по своему желанию выбрать дополнения, допустимые в приватном режиме. Изменение планируется применить в Firefox 66.

|

|

|

30.01.2019, 02:41

|

|

Постоянный

Регистрация: 05.06.2009

Сообщений: 706

Провел на форуме:

2764047

Репутация:

759

|

|

Мерси, умница славная модерарот Ачата!

Напомнила вовремя, обновить браузер.

И опять, код и сурс elf-hack, что ускоряет работу ОгнеЛисички, нужно перебирать по-новой.

Код:

Code:

==> Making package: firefox-esr 60.5.0-1 (Tue 29 Jan 2019 11:13:48 PM CET)

==> Checking runtime dependencies...

==> Checking buildtime dependencies...

==> Retrieving sources...

-> Found firefox-60.5.0esr.source.tar.xz

-> Found mozconfig.in

-> Found firefox.desktop

-> Found firefox-symbolic.svg

-> Found lto-bug-1457482.patch

-> Found elfhack-bug-1423822.patch

-> Found elfhack-beta63.patch

-> Found toolchain-beta63.patch

-> Found 0100-cargo-opt-level.patch

-> Found 0105-cargo-linker-plugin.patch

-> Found 0110-libxul-NSModules-check.patch

-> Found 0115-elfhack-linker-plugin.patch

-> Found 4000-configure.patch

-> Found 6030-prefs-fonts-gfx-accel.patch

==> Validating source files with sha256sums...

firefox-60.5.0esr.source.tar.xz ... Passed

mozconfig.in ... Passed

firefox.desktop ... Passed

firefox-symbolic.svg ... Passed

lto-bug-1457482.patch ... Passed

elfhack-bug-1423822.patch ... Passed

elfhack-beta63.patch ... Passed

toolchain-beta63.patch ... Passed

0100-cargo-opt-level.patch ... Passed

0105-cargo-linker-plugin.patch ... Passed

0110-libxul-NSModules-check.patch ... Passed

0115-elfhack-linker-plugin.patch ... Passed

4000-configure.patch ... Passed

6030-prefs-fonts-gfx-accel.patch ... Passed

==> Removing existing $srcdir/ directory...

==> Extracting sources...

-> Extracting firefox-60.5.0esr.source.tar.xz with bsdtar

==> Starting prepare()...

-> Configuring ccache environment...

-> Selecting GTK3 toolkit...

patching file build/unix/elfhack/elf.cpp

Hunk #1 FAILED at 408.

Hunk #2 FAILED at 553.

2 out of 2 hunks FAILED -- saving rejects to file build/unix/elfhack/elf.cpp.rej

patching file build/unix/elfhack/elfhack.cpp

Hunk #2 FAILED at 91.

Hunk #3 FAILED at 129.

Hunk #4 FAILED at 197.

Hunk #5 FAILED at 366.

Hunk #6 FAILED at 425.

Hunk #7 succeeded at 515 with fuzz 2 (offset -3 lines).

Hunk #8 FAILED at 814.

Hunk #9 FAILED at 851.

Hunk #10 FAILED at 895.

Hunk #11 FAILED at 953.

Hunk #12 FAILED at 990.

Hunk #13 FAILED at 1022.

Hunk #14 FAILED at 1049.

12 out of 14 hunks FAILED -- saving rejects to file build/unix/elfhack/elfhack.cpp.rej

patching file build/unix/elfhack/elfxx.h

Hunk #1 succeeded at 49 with fuzz 2.

Hunk #2 FAILED at 398.

1 out of 2 hunks FAILED -- saving rejects to file build/unix/elfhack/elfxx.h.rej

patching file build/unix/elfhack/inject/copy_source.py

patching file build/unix/elfhack/inject/moz.build

patching file build/unix/elfhack/inject.c

Hunk #2 FAILED at 26.

Hunk #3 FAILED at 59.

2 out of 3 hunks FAILED -- saving rejects to file build/unix/elfhack/inject.c.rej

patching file build/unix/elfhack/moz.build

patching file build/unix/elfhack/test.c

Hunk #1 succeeded at 127 with fuzz 2 (offset -2 lines).

==> ERROR: A failure occurred in prepare().

Aborting...

makepkg -Ccsir 31.69s user 5.58s system 105% cpu 35.179 total

Попробую, исключить на время elf-hack.patch. Получилось.

И вот, clang 7 не поддерживает опцию -polly. Это только в версии 8.0

Код:

Code:

0:24.23 DEBUG: configure:2176: checking whether the C compiler (/usr/bin/ccache /usr/bin/clang -std=gnu99 -pipe -march=native -mtune=native -fstack-protector-strong -fdiagnostics-color -mllvm -polly -mllvm -polly-parallel -lgomp -mllvm -polly-vectorizer=stripmine -fuse-ld=gold -flto -Wl,-O3 -Wl,-plugin-opt,O3 -Wl,-plugin-opt,jobs=4 -Wl,-plugin-opt,mcpu=ivybridge -Wl,-plugin-opt,new-pass-manager -Wl,-plugin-opt,cache-dir=/var/cache/LLVM -Wl,-plugin-opt,cache-policy=cache_size_bytes=2g -Wl,--sort-common,--as-needed,-z,relro,-z,now -Wl,-O3 -Wl,-plugin-opt,O3 -Wl,-plugin-opt,jobs=4 -Wl,-plugin-opt,mcpu=ivybridge -Wl,-plugin-opt,new-pass-manager -Wl,-plugin-opt,cache-dir=/var/cache/LLVM -Wl,-plugin-opt,cache-policy=cache_size_bytes=2g) works

0:24.23 DEBUG: configure:2192: /usr/bin/ccache /usr/bin/clang -std=gnu99 -o conftest -pipe -march=native -mtune=native -fstack-protector-strong -fdiagnostics-color -mllvm -polly -mllvm -polly-parallel -lgomp -mllvm -polly-vectorizer=stripmine -fuse-ld=gold -flto -Wl,-O3 -Wl,-plugin-opt,O3 -Wl,-plugin-opt,jobs=4 -Wl,-plugin-opt,mcpu=ivybridge -Wl,-plugin-opt,new-pass-manager -Wl,-plugin-opt,cache-dir=/var/cache/LLVM -Wl,-plugin-opt,cache-policy=cache_size_bytes=2g -Wl,--sort-common,--as-needed,-z,relro,-z,now -Wl,-O3 -Wl,-plugin-opt,O3 -Wl,-plugin-opt,jobs=4 -Wl,-plugin-opt,mcpu=ivybridge -Wl,-plugin-opt,new-pass-manager -Wl,-plugin-opt,cache-dir=/var/cache/LLVM -Wl,-plugin-opt,cache-policy=cache_size_bytes=2g conftest.c 1>&5

0:24.23 DEBUG: clang (LLVM option parsing): Unknown command line argument '-polly'. Try: 'clang (LLVM option parsing) -help'

0:24.23 DEBUG: clang (LLVM option parsing): Did you mean '-color'?

0:24.23 DEBUG: clang (LLVM option parsing): Unknown command line argument '-polly-parallel'. Try: 'clang (LLVM option parsing) -help'

0:24.23 DEBUG: clang (LLVM option parsing): Did you mean '-ppc-gen-isel'?

|

|

|

30.01.2019, 02:50

|

|

Постоянный

Регистрация: 05.06.2009

Сообщений: 706

Провел на форуме:

2764047

Репутация:

759

|

|

Наконец-то, всё поднялось и компиляция пошла безошибочно.

Загрузка компа +8. Доходило и до +20.

|

|

|

30.01.2019, 02:57

|

|

Постоянный

Регистрация: 05.06.2009

Сообщений: 706

Провел на форуме:

2764047

Репутация:

759

|

|

Вот почему у Блиц, ядро linux-ck.

Позволяет одновременно: компилировать с тяжёлой нагрузкой на CPU программы, смотреть видео и листать страницы форумов. Быстро )

|

|

|

01.02.2019, 23:06

|

|

Guest

Сообщений: n/a

Провел на форуме:

507892

Репутация:

51

|

|

Firefox начнет предупреждать о MitM-атаках

Нововведение появится в версии Firefox 66, релиз которой запланирован на середину марта 2019 года.

Разработчики Firefox готовят новую функцию безопасности, которая будет предупреждать пользователей об атаках «человек посередине». Как ожидается, нововведение появится в версии Firefox 66, запланированной к выпуску в середине марта нынешнего года.

Согласно сообщениюна странице техподдержки Mozilla, в случаях, когда «нечто в системе или сети перехватывает соединение и внедряет сертификаты, расцениваемые Firefox как недоверенные» браузер будет выдавать сообщение об ошибке ("MOZILLA_PKIX_ERROR_MITM_DETECTED").

Данная ошибка может появляться в ситуациях, когда на устройстве работает локальное ПО, например, антивирусы или инструменты для web-разработки, заменяющие официальные TLS сертификаты собственными для сканирования HTTPS-трафика или анализа зашифрованного трафика. Для примера, совсем недавно с подобной ситуацией столкнулисьпользователи, обновившиеся до версии Firefox 65, – браузер блокировал все сайты на компьютерах с установленным антивирусным ПО Avast или AVG.

Ошибка также может выдаваться в случаях заражения устройства вредоносным ПО, которое устанавливает собственные сертификаты для перехвата трафика, или в ситуациях, когда интернет-провайдер или злоумышленник, находящийся в той же сети, перехватывает трафик и заменяет сертификаты.

Изначально функционал должен был появиться в версии Firefox 65, однако его реализация была отложена из-за технических нюансов. Firefox станет вторым браузером, предупреждающим пользователей об угрозе MitM-атаки. Впервые данная функция появилась в Google Chrome 63, релиз которого состоялся в декабре 2017 года.

Атака «человек посередине» или атака посредника (Man in the middle, MITM) - обобщенное название для различных методик, направленных на получение доступа к трафику в качестве посредника. Суть атаки проста: преступник тайно перехватывает трафик с одного компьютера и отправляет его конечному получателю, предварительно прочитав и изменив в свою пользу.

https://www.securitylab.ru/news/497735.php

|

|

|

|

|

|

|

Здесь присутствуют: 1 (пользователей: 0 , гостей: 1)

|

|

|

|

Линейный вид

Линейный вид