ANTICHAT — форум по информационной безопасности, OSINT и технологиям

ANTICHAT — русскоязычное сообщество по безопасности, OSINT и программированию.

Форум ранее работал на доменах antichat.ru, antichat.com и antichat.club,

и теперь снова доступен на новом адресе —

forum.antichat.xyz.

Форум восстановлен и продолжает развитие: доступны архивные темы, добавляются новые обсуждения и материалы.

⚠️ Старые аккаунты восстановить невозможно — необходимо зарегистрироваться заново.

|

Обнаружена уязвимость в ключевом сетевом протоколе |

02.10.2008, 21:39

|

|

Участник форума

Регистрация: 27.11.2007

Сообщений: 174

Провел на форуме:

485129

Репутация:

69

|

|

Обнаружена уязвимость в ключевом сетевом протоколе

Обнаружена уязвимость в ключевом сетевом протоколе

02.10.2008, 16:39:14

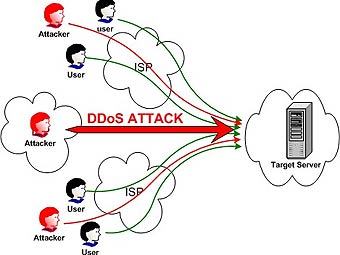

Двое исследователей из шведской IT-компании Outpost24 обнаружили уязвимость в протоколе управления передачей (TCP), позволяющую осуществлять новый вид DoS-атак, пишет The Register. TCP - один из основных сетевых протоколов Интернета.

Утверждается, что новому классу атак не требуется широкополосный канал. При этом работа сервера или маршрутизатора может не возобновиться даже после прекращения атаки. Чтобы исправить положение, их придется перезагружать. Для "парализации" оборудования достаточно атаки продолжительностью до четырех минут.

Обнаружившие уязвимость исследователи еще с прошлого месяца начали сообщать производителя операционных систем, роутеров и средств сетевой защиты. В настоящее время пока не найдено средств от нового класса атак, кроме запрета на анонимные соединения.

Проблема всплыла на поверхность в ходе тестового сканирования 67 миллионов интернет-хостов. Исследователей обеспокоил тот факт, что в ходе проведения тестирования некоторые службы переставали отвечать на запросы. Проведенные изыскания привели к обнаружению проблемы в стеке TCP/IP. После успешно проведенного соединения важные системные ресурсы могут оказаться в распоряжении атакующих. Уязвимости подвержены абсолютно все операционные системы, хотя реагируют на нее они по-разному. "Конечно же, поведение различных операционных систем будет отличаться. Например, пара атак, которые не причинят особого вреда OS X, могут полностью уничтожить Windows XP и наоборот", – говорит Льюис.

Это не первая уязвимость, обнаруженная в ключевых интернет-протоколах с начала года. Летом была выявлена недоработка протокола DNS, позволявшая перенаправлять трафик с любого веб-адреса на свои сервера. Затем был найден способ перехвата и модификации трафика.

(c)lenta.ru (http://lenta.ru/news/2008/10/02/tcpip/)

Последний раз редактировалось ozs; 02.10.2008 в 22:20..

|

|

|

03.10.2008, 18:07

|

|

Участник форума

Регистрация: 27.11.2007

Сообщений: 174

Провел на форуме:

485129

Репутация:

69

|

|

Проблема всплыла на поверхность в ходе тестового сканирования 67 миллионов интернет-хостов. Исследователей обеспокоил тот факт, что в ходе проведения тестирования некоторые службы переставали отвечать на запросы. Проведенные изыскания привели к обнаружению проблемы в стеке TCP/IP. После успешно проведенного соединения важные системные ресурсы могут оказаться в распоряжении атакующих. Уязвимости подвержены абсолютно все операционные системы, хотя реагируют на нее они по-разному. "Конечно же, поведение различных операционных систем будет отличаться. Например, пара атак, которые не причинят особого вреда OS X, могут полностью уничтожить Windows XP и наоборот", – говорит Льюис.

(c)][aker.ru

|

|

|

03.10.2008, 18:38

|

|

Reservists Of Antichat - Level 6

Регистрация: 22.01.2007

Сообщений: 616

Провел на форуме:

7452489

Репутация:

1359

|

|

суки суки суки. это они повесили осику !.

в ходе сканирования 67млн хостов.

|

|

|

03.10.2008, 19:19

|

|

Постоянный

Регистрация: 22.03.2008

Сообщений: 325

Провел на форуме:

1208132

Репутация:

63

|

|

Сообщение от ozs

Проблема всплыла на поверхность в ходе тестового сканирования 67 миллионов интернет-хостов.

Тестировали назвается

|

|

|

03.10.2008, 19:28

|

|

Banned

Регистрация: 10.04.2008

Сообщений: 618

Провел на форуме:

2603997

Репутация:

942

|

|

Сообщение от Buffalon

Тестировали назвается

Как то у них вечно всё всплывает "когда надо"

|

|

|

|

|

|

Здесь присутствуют: 1 (пользователей: 0 , гостей: 1)

|

|

|

|

Похожие темы

Похожие темы

Линейный вид

Линейный вид