ANTICHAT — форум по информационной безопасности, OSINT и технологиям

ANTICHAT — русскоязычное сообщество по безопасности, OSINT и программированию.

Форум ранее работал на доменах antichat.ru, antichat.com и antichat.club,

и теперь снова доступен на новом адресе —

forum.antichat.xyz.

Форум восстановлен и продолжает развитие: доступны архивные темы, добавляются новые обсуждения и материалы.

⚠️ Старые аккаунты восстановить невозможно — необходимо зарегистрироваться заново.

|

|

11.11.2010, 00:10

|

|

Участник форума

Регистрация: 10.09.2009

Сообщений: 120

Провел на форуме:

2212846

Репутация:

56

|

|

Сообщение от Vollkorn

Vollkorn said:

Люди, а если через скуль записать в пхп файл что то типа прокатит? Будет работать?

Будет, но чтобы шелл проинклудился, директива allow_url_include на сервере, должна быть в положении On.

|

|

|

11.11.2010, 00:14

|

|

Познающий

Регистрация: 02.01.2009

Сообщений: 90

Провел на форуме:

390073

Репутация:

44

|

|

Сообщение от Vollkorn

Vollkorn said:

Люди, а если через скуль записать в пхп файл что то типа прокатит? Будет работать?

Если есть права на инклюд внешних файлов - то да. А почему бы тебе не писать туда сразу чот тип

?

|

|

|

11.11.2010, 00:21

|

|

Участник форума

Регистрация: 10.09.2009

Сообщений: 120

Провел на форуме:

2212846

Репутация:

56

|

|

Сообщение от DeepBlue7

DeepBlue7 said:

Если есть права на инклюд внешних файлов - то да. А почему бы тебе не писать туда сразу чот тип

? Он не спросил, что ему лучше писать, а спросил, будет ли работать конкретный пример. И ненадо советовать лить system, так как эта функция может не работать на сервере (отключена через disable_functions) или на нее могут быть наложены ограничения (safe mod - on, с установленной директивой safe_mode_exec_dir) и плюс ко всему, это не очень рационально, так как набор команд у system ограничен лишь системными командами и если на сервере нету установленных качалок, то залить полноценный шелл становится проблематично, лучше использовать eval или assert.

|

|

|

11.11.2010, 00:23

|

|

Guest

Сообщений: n/a

Провел на форуме:

34733

Репутация:

83

|

|

Сообщение от Vollkorn

Vollkorn said:

Люди, а если через скуль записать в пхп файл что то типа прокатит? Будет работать?

У вас нарушен синтаксис.

Попробуйте так:

PHP код:

PHP:

[COLOR="#000000"][COLOR="#0000BB"][/COLOR][COLOR="#007700"]

[/COLOR][/COLOR]

И при заходе на 1.php будет шелл.

|

|

|

|

11.11.2010, 00:37

|

|

Участник форума

Регистрация: 13.12.2009

Сообщений: 130

Провел на форуме:

540530

Репутация:

54

|

|

Сообщение от None

Люди, а если через скуль записать в пхп файл что то типа прокатит? Будет работать?

если конечно у вас права дам будут хоть пиши helloworld=)

права, права полную свободу взломщикам...

|

|

|

11.11.2010, 00:48

|

|

Познающий

Регистрация: 02.01.2009

Сообщений: 90

Провел на форуме:

390073

Репутация:

44

|

|

Сообщение от Redwood

Redwood said:

и ненадо советовать писать шелл через system, так как эта функция может быть отключена на сервере

Попытка - не пытка. А говоря о eval, и assert, они с таким же успехом могуть быть отключены... хотя, и реже...

Да мне прост первый вариант если не пашет внешний инклюд в голову влетел - писать system()

|

|

|

11.11.2010, 11:33

|

|

Познающий

Регистрация: 19.03.2008

Сообщений: 67

Провел на форуме:

113175

Репутация:

6

|

|

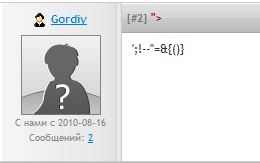

помогите понять на живом примере:

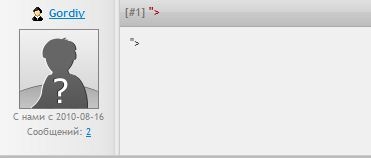

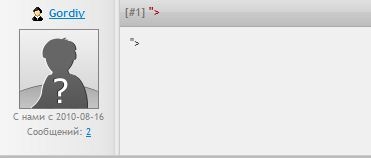

хочу выяснить есть ли xss уязвимость на сайте делаю раз: вставляю код проверки ">alert()

получаем

я так пеонимаю фильтр стоит или все таки сработало?

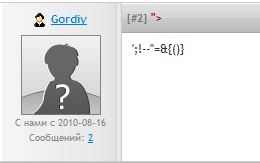

делаю два:

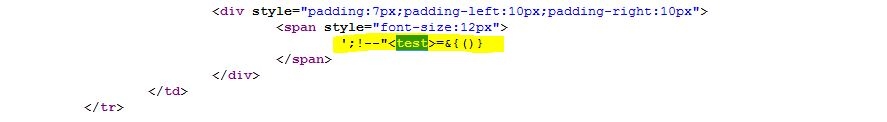

Просто в поле вводим: '';!--"=&{()} получаем

пропало слово тест,что это значит?

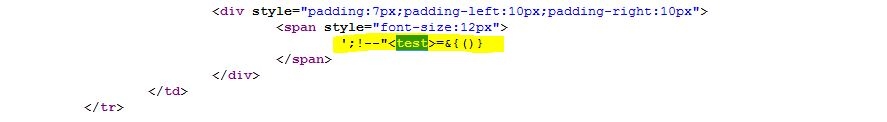

Дальше открываем html страничку и ищем слово "test"

и смотри последующие сиволы..

Сообщение от None

Если <> так и остались то это перваый признак уязвимости - значит фильтр имеет дырку.

Если ,"'\ символы остались такими, как были введены - это второй признак уязвимости - возможные дополнительные символы к последующей XSS атаке.

<> - они остались значит фильтра нет?

';!--" - оно все так и осталось значит это второе знамение о том что фильтр не робит и я нашел уязвимость??? |

|

|

11.11.2010, 11:36

|

|

Познающий

Регистрация: 25.10.2007

Сообщений: 46

Провел на форуме:

318186

Репутация:

2

|

|

Вообщем имеется сайт.

Есть доступ к mysql.user, Версия мускула 5.0.32-Debian_7etch8-log

bd работает под root, file_priv Y

Прочитать конфиг сервера через load_file() не получается почемуто = \

Так же в ошибке я вижу путь вида

/home/u1234/site.ru/www/file.php

В бд есть разные интересные таблицы, например нашол таблицу ftpuser с колонками:

id, userid, passwd, uid, gid, homedir

Но проблема в том что я из колонок таким запросом немогу ничего вывести.

+union+select+1,userid,3,4,5,6,7,8,9,10+from+ftpus er+limit+0,1+--+

Причем из любой таблицы и из лбой колонки. При таком запросе мне просто выдает ошибку. Если бы колонки были пустые, ошибки не было бы, просто показывало бы пустоту в 2ечке)

Есть у кого каикие нить соображения как вывести инфу из колонок ? или мб можно что то замутить с Y привилегией? )

|

|

|

11.11.2010, 11:47

|

|

Guest

Сообщений: n/a

Провел на форуме:

262707

Репутация:

935

|

|

Сообщение от GroM88

GroM88 said:

Вообщем имеется сайт.

Есть доступ к mysql.user, Версия мускула 5.0.32-Debian_7etch8-log

bd работает под root, file_priv Y

Прочитать конфиг сервера через load_file() не получается почемуто = \

Так же в ошибке я вижу путь вида

/home/u1234/site.ru/www/file.php

В бд есть разные интересные таблицы, например нашол таблицу ftpuser с колонками:

id, userid, passwd, uid, gid, homedir

Но проблема в том что я из колонок таким запросом немогу ничего вывести.

+union+select+1,userid,3,4,5,6,7,8,9,10+from+ftpus er+limit+0,1+--+

Причем из любой таблицы и из лбой колонки. При таком запросе мне просто выдает ошибку. Если бы колонки были пустые, ошибки не было бы, просто показывало бы пустоту в 2ечке)

Есть у кого каикие нить соображения как вывести инфу из колонок ? или мб можно что то замутить с Y привилегией? )

Код:

Code:

+union+select+1,'',3,4,5,6,7,8,9,10+into+outfile+'/home/u1234/site.ru/www/shell.php'+--+

шелл будет тут site.ru/shell.php

Сообщение от Gordiy

Gordiy said:

помогите понять на живом примере:

хочу выяснить есть ли xss уязвимость на сайте делаю раз: вставляю код проверки

">alert()

получаем

http://trueimages.ru/img/6f/ab/dd78cb7461128d8a6e667dfd6bc.jpg

я так пеонимаю фильтр стоит или все таки сработало?

делаю два:

Просто в поле вводим:

'';!--"=&{()}

получаем

http://trueimages.ru/img/2c/8c/0b2624c5d01cd71752aca98cc71.jpg

пропало слово тест,что это значит?

Дальше открываем html страничку и ищем слово "test"

http://trueimages.ru/img/80/6f/1ec59bd54f1b3ca61fbba93205c.jpg

и смотри последующие сиволы..

<> - они остались значит фильтра нет?

';!--" - оно все так и осталось значит это второе знамение о том что фильтр не робит и я нашел уязвимость???

да там есть уязвимость

|

|

|

|

11.11.2010, 11:56

|

|

Познающий

Регистрация: 19.03.2008

Сообщений: 67

Провел на форуме:

113175

Репутация:

6

|

|

а вы не подскажите какой из факторов указал вам на это?

|

|

|

|

|

|

|

Здесь присутствуют: 1 (пользователей: 0 , гостей: 1)

|

|

|

|

Похожие темы

Похожие темы

Линейный вид

Линейный вид