ANTICHAT — форум по информационной безопасности, OSINT и технологиям

ANTICHAT — русскоязычное сообщество по безопасности, OSINT и программированию.

Форум ранее работал на доменах antichat.ru, antichat.com и antichat.club,

и теперь снова доступен на новом адресе —

forum.antichat.xyz.

Форум восстановлен и продолжает развитие: доступны архивные темы, добавляются новые обсуждения и материалы.

⚠️ Старые аккаунты восстановить невозможно — необходимо зарегистрироваться заново.

|

03.04.2019, 19:32

|

|

Познавший АНТИЧАТ

Регистрация: 24.04.2009

Сообщений: 1,730

Провел на форуме:

30140275

Репутация:

3256

|

|

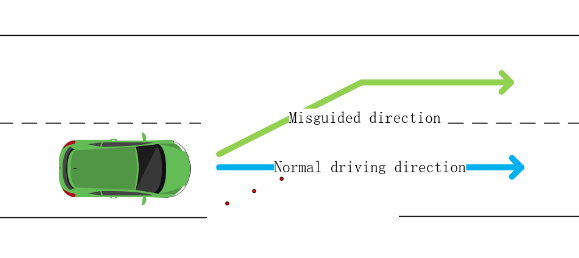

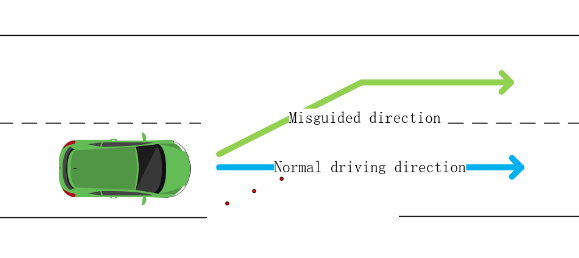

Исследователи безопасности из Tencent Keen Security Lab нашли способ ввести в заблуждение автопилот автомобилей Tesla и спровоцировать его на выезд на встречную полосу движения. Суть предложенной техники в размещении на дороге трёх меток, незаметных для водителя, но определяемых автопилотом. Метки размещаются рядом с местом разрыва сплошной разметки со встречной полосой, поэтому автопилот воспринимает их как часть разметки, предписывающей перестроится в другой ряд, и не учитывает, что этот другой ряд находится на полосе встречного движения.

Проблема выявлена при изучении особенностей поведения автопилота в автомобиле Tesla Model S 75. Для разбора применяемых алгоритмов удалось получить доступ к информационной системе управления движением через эксплуатацию root-уязвимости в прошивке 2018.6.1, которая была устранена в обновлении 2018.24. Для эксплуатации уязвимости была проведена многоступенчатая атака: Вначале был получен контроль за информационно-развлекательной системой через эксплуатацию уязвимости в web-браузере на основе движка WebKit, а затем уязвимости в ядре Linux. Получив root-доступ к CID (Сentral Information Display), через манипуляции с запросами, передаваемыми по шине CAN, была атакована система доставки обновлений для более низкоуровневых подсистем и получен контроль за блоком APE (Tesla Autopilot ECU).

Разработанный в ходе исследования метод атаки на информационную систему автомобиля также может применяться для удалённого захвата управления во время активности автопилота. Например, показано как после успешной атаки и получения контроля за ECU (Engine Сontrol Unit) можно удалённо управлять автомобилем при помощи игрового пульта (команды игрового пульта передаются через WiFi или 3G и транслируются в команды управления автопилотом). При наличии контроля за автомобильной информационной системой так же упоминается возможность изменения траектории движения или перенаправления в другой ряд без размещения меток на дороге - можно на лету вносить изменения в картинку, передаваемую с используемой для оценки разметки камеры, например, примешивая фиктивные линии разметки.

Также показано как через манипуляцию с данными от камеры, оценивающей размытость изображения из-за появления воды на ветровом стекле, можно стимулировать включение стеклоочистителей в максимальном режиме работы. Более того для включения стеклоочистителя оказалось достаточно разместить перед камерой изображение с размытыми точками, напоминающими капли, и нейронная сеть автомобиля принимала их за начавшийся дождь.

По словам представителей Tesla упомянутые в исследовании уязвимости были устранены в 2017 и 2018 годах, а успешность атак на основе изменения физического окружения вокруг автомобиля зависят от действий водителя, который в любой момент может взять на себя управления, откорректировать движение рулём или остановить автомобиль при помощи тормозов - водитель всегда должен быть готов к внештатным ситуациям при работе автомобиля в режиме автопилота.

|

|

|

05.04.2019, 10:33

|

|

Guest

Сообщений: n/a

Провел на форуме:

884729

Репутация:

373

|

|

Чёт напомнило:

|

|

|

|

|

|

|

Здесь присутствуют: 1 (пользователей: 0 , гостей: 1)

|

|

|

|

Линейный вид

Линейный вид