Этот месяц был довольно насыщенным для D-Link. Как сообщает BleepingComputer, образы встроенного ПО маршрутизатора компании

пропускают секретный ключ, используемый для шифрования их собственных двоичных файлов встроенного ПО.

Теперь компания раскрыла пять серьезных уязвимостей в некоторых моделях своих маршрутизаторов, которые могут привести к серьезной компрометации сети. Более того, некоторые устройства достигли фазы «конца срока службы», что означает, что они не будут исправлены.

Уязвимости, о которых сообщает ACE Team - Loginsoft, включают отраженные атаки межсайтового скриптинга (XSS), переполнение буфера в средствах получения учетных данных администратора, обхода аутентификации в целом и выполнения произвольного кода.

Любой злоумышленник, имеющий доступ к странице администрирования маршрутизатора, может выполнить указанные атаки, даже если он не знает учетных данных администратора.

Уязвимости, обнаруженные и исправленные на этой неделе:

CVE-2020-15892 aka

Loginsoft-2020-1006

Переполнение буфера в стеке

Классическое переполнение буфера в стеке `ssi`, приводящее к выполнению произвольной команды.

CVE-2020-15893

Инъекция команд

Уязвимость внедрения команд в UPnP через специально созданный пакет M-SEARCH

CVE-2020-15894

Конфиденциальная информация

Открытая функция администрирования обеспечивает несанкционированный доступ к конфиденциальной информации.

CVE-2020-15895 aka

Loginsoft-2020-1008

Межсайтовый скриптинг (XSS)

Отраженная уязвимость XSS на веб-странице конфигурации устройства из-за неэкранированного значения

CVE-2020-15896aka

Loginsoft-2020-1007

Обнаружение конфиденциальной информации / обход аутентификации Backdoor

Открытая функция администрирования обеспечивает несанкционированный доступ к конфиденциальной информации

Для большинства конфигураций злоумышленник должен присутствовать в той же сети, что и маршрутизатор (например, общедоступная точка доступа Wi-Fi или внутренняя сеть), чтобы получить доступ к интерфейсу веб-администрирования маршрутизатора.

Это становится намного более проблематичным для тех пользователей, которые разрешают удаленный доступ к интерфейсу веб-администрирования маршрутизатора D-Link.

Если удаленный интерфейс администратора включен, удаленному злоумышленнику потребуется лишь сделать простой запрос на общедоступный IP-адрес маршрутизатора, выполнить обход аутентификации и захватить устройство и сеть.

К сожалению, маршрутизаторы с включенным удаленным администрированием не редкость.

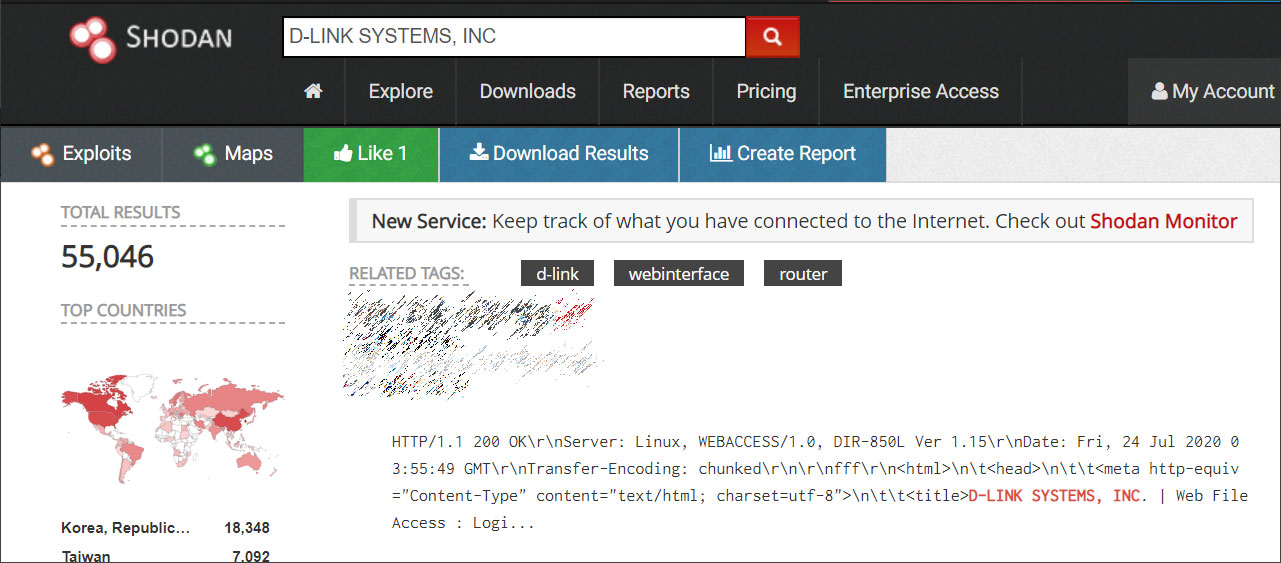

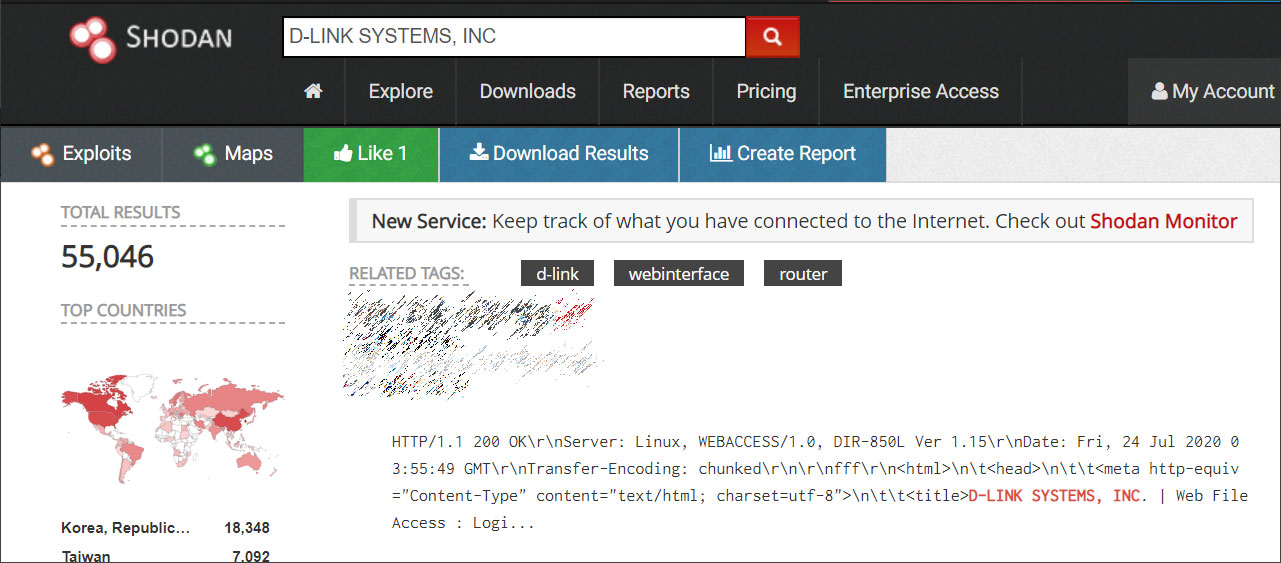

По данным поисковой системы IoT Shodan.io, более 55 000 устройств D-Link имеют удаленно доступные веб-интерфейсы.

Shodan показывает более 55 000 доступных маршрутизаторов D-Link

Следует отметить, что, хотя многие из этих устройств D-Link могут не быть уязвимыми, это действительно показывает, как на слишком многих из них включено удаленное администрирование.

Дальше в статье идёт демонстрация атаки через уязвимости D-Link...

Источник:

https://www.bleepingcomputer.com/ne...k-router-vulnerabilities-disclosed-patch-now/

Древовидный вид

Древовидный вид