Неизвестный злоумышленник использовал новый скрытый руткит для бэкдор-атак на системы Windows, что похоже на продолжающуюся шпионскую кампанию под названием TunnelSnake, начавшуюся как минимум с 2018 года.

Ранее неизвестное вредоносное ПО, получившее

название Moriya от исследователей «Лаборатории Касперского», которые обнаружили его в результате анализа угроз, представляет собой пассивный бэкдор, который позволяет злоумышленникам тайно шпионить за сетевым трафиком своих жертв и отправлять команды на взломанные узлы.

Необычно уклончивый бэкдор для шпионажа

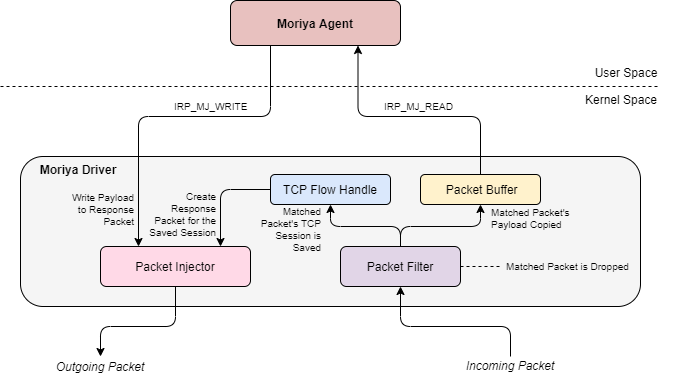

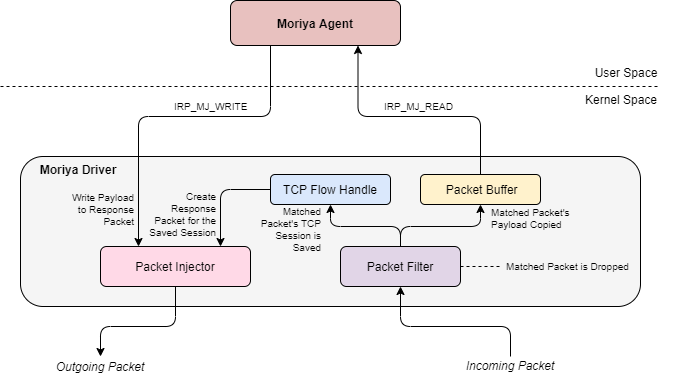

Мория позволила операторам TunnelSnake захватывать и анализировать входящий сетевой трафик «из адресного пространства ядра Windows, области памяти, в которой находится ядро операционной системы и где обычно выполняется только привилегированный и доверенный код».

Способ получения бэкдором команд в виде специально созданных пакетов, скрытых в сетевом трафике жертвы, без необходимости обращаться к серверу управления и контроля, дополнительно дополняет скрытность операции, демонстрируя сосредоточенность злоумышленника на уклонении от обнаружения.

«Мы видим все больше и больше скрытых кампаний, таких как TunnelSnake, где участники предпринимают дополнительные шаги, чтобы оставаться вне поля зрения как можно дольше, и вкладывают средства в свои наборы инструментов, делая их более специализированными, сложными и трудными для обнаружения», -

сказалМарк Лехтик, старший исследователь безопасности в группе глобальных исследований и анализа Kaspersky.

Архитектура руткита Мория (Касперский)

По данным телеметрии «Лаборатории Касперского», вредоносная программа была развернута в сетях менее 10 объектов в ходе высокоточной атаки.

Злоумышленник использовал бэкдор-системы, принадлежащие азиатским и африканским дипломатическим учреждениям и другим высокопоставленным организациям, чтобы получить контроль над их сетями и сохранять постоянство в течение нескольких месяцев, не будучи обнаруженным.

Злоумышленники также развернули дополнительные инструменты (в том числе China Chopper, BOUNCER, Termite и Earthworm) на этапе постэксплуатации скомпрометированных систем (изготовленные на заказ и ранее использовавшиеся китайскоязычными участниками). Это позволило им перемещаться по сети после сканирования и обнаружения новых уязвимых хостов в сетях жертв.

Все свидетельства указывают на китайский след.

Хотя исследователи «Лаборатории Касперского» не смогли связать кампанию с конкретным злоумышленником, тактика, методы и процедуры (ДТС), использованные в атаках, и целевые объекты предполагают, что злоумышленники, скорее всего, говорят по-китайски.

«Мы также обнаружили более старую версию Moriya, использовавшуюся в автономной атаке в 2018 году, что указывает на то, что злоумышленник был активен как минимум с 2018 года», -

добавил Джампаоло Дедола, старший исследователь безопасности в группе глобальных исследований и анализа Kaspersky.

«Профиль целей и задействованный набор инструментов позволяют предположить, что целью этой кампании является шпионаж, хотя мы можем лишь частично подтвердить это из-за отсутствия видимости каких-либо фактических перекачиваемых данных».

Более подробную техническую информацию о рутките Moriya и индикаторах компрометации, связанных с кампанией TunnelSnake, можно найти в

отчете Касперского.

В октябре Касперский также обнаружил

второй в мире руткит UEFI, используемый в дикой природе (известный как MosaicRegressor), при расследовании атак 2019 года на две неправительственные организации (НПО).

Предыдущий

буткит UEFI, используемый в дикой природе, известен как LoJax и был обнаружен ESET в 2018 году, когда он был внедрен поддерживаемой Россией хакерской группой APT28 в рамках законного противоугонного программного обеспечения LoJack.

Источник:

https://www.bleepingcomputer.com/ne...used-in-the-wild-to-backdoor-windows-systems/

Линейный вид

Линейный вид