ANTICHAT — форум по информационной безопасности, OSINT и технологиям

ANTICHAT — русскоязычное сообщество по безопасности, OSINT и программированию.

Форум ранее работал на доменах antichat.ru, antichat.com и antichat.club,

и теперь снова доступен на новом адресе —

forum.antichat.xyz.

Форум восстановлен и продолжает развитие: доступны архивные темы, добавляются новые обсуждения и материалы.

⚠️ Старые аккаунты восстановить невозможно — необходимо зарегистрироваться заново.

|

|

30.03.2022, 13:54

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Эпизод 9: Политика и взлом почты иранцев

Вступить в наш чат

ВЕДУЩИЙ: Парень из Ирана проверяет свою электронную почту. Он вводит gmail.com в свой браузер и нажимает Enter. Выскакивает странное предупреждение. Он не может получить доступ к Gmail. Он подключается к VPN и пытается снова. Через впн коннектится нормально. Он публикует вопрос на форумах Google, спрашивая, не происходит ли возможная атака. Он также говорит, что подозревает, что его интернет-провайдер или иранское правительство делают что-то подозрительное. Google не только отреагировал на сообщение на форуме, но и опубликовал предупреждение о безопасности для всего мира и выпустил экстренный патч для своего браузера Chrome. Mozilla, Microsoft и Apple быстро выпустили аналогичные обновления безопасности. Произошла атака на пользователей Gmail; атака, подорвавшая безопасность во всех браузерах, атака, имевшая разрушительные последствия.

Затем мы видим странный пост на Pastebin. Pastebin — это веб-сайт, на котором любой желающий может опубликовать сообщение анонимно. Это сообщение было написано человеком по имени Comodo Hacker и гласит: «Здравствуйте. Я пишу это всему миру, чтобы вы узнали об этом больше, но сначала я хочу дать вам несколько советов, чтобы вы были уверены, что я хакер. Я взломал Comodo (Comodo Internet Security — программный комплекс, состоящий из антивируса и персонального файрвола, а также песочницы, системы предотвращения вторжений HIPS и виртуальной среды «Virtual Kiosk» для Microsoft Windows XP, Vista, Windows 7 и Windows 8.) с помощью мгновенного SSL. Их логин/пароль был GT admin и global trust. Я хакер-одиночка с опытом как у 1000 хакеров». Далее в сообщении объясняется, как он попал внутрь и что он сделал. В самом конце он пишет на персидском: «Я пожертвую своей душой за моего лидера». Пять дней спустя Comodo объявляет о втором вторжении, но упоминает, что хакер ничего не смог сделать, и они устранили дыры в своей сети. В целом, Comodo довольно хорошо справился с этой проблемой. Они быстро обнаружили и устранили проблему и уведомили общественность.

Компания DigiNotar знала, что безопасность жизненно важна для репутации компании, и вложила значительные средства в собственную безопасность. Мне нравится иногда думать о защите сети, как о защите замка с десятью тысячами дверей и окон. Даже если вы потратите время, чтобы проверить каждую дверь и окно, чтобы убедиться, что они заперты, вы можете пропустить одну из них или не знать о ней, и со временем вы обязательно совершите ошибку и оставите дверь незапертой. Потому что вы были ленивы или рассеяны, но люди ошибаются. Летом 2011 года DigiNotar совершил такую ошибку, и в их сеть проник хакер.

ЖОЗЕФИНА: Атака начинается с того, что злоумышленник фактически подключается к общедоступным веб-серверам, которые есть у DigiNotar. Злоумышленник подключается к своим веб-серверам, использует некоторые из этих устаревших уязвимостей и использует эти уязвимости, чтобы пройти через этот невероятно обширный набор правил брандмауэра в то, что должно быть самым безопасным хранилищем их сети. Далее хакер получает сертификаты сети.

ВЕДУЩИЙ: С этими сертификатами хакер теперь может стать фактически Google. Он может заставить браузер поверить, что это google.com. Это потому, что DigiNotar был одним из доверенных центров сертификации в браузере. Это нарушение произошло 10 июля 2011 года, и в итоге он выдал 531 мошеннический сертификат. Девять дней спустя DigiNotar обнаружил нарушение, но не объявил об этом публично. Месяц спустя на форуме Google появилось сообщение о человеке в Иране, который не смог попасть на gmail.com.

ЖОЗЕФИНА: Людей в Иране, которые пытались подключиться к своим учетным записям Gmail, перенаправляют на неверный веб-сайт, который, вероятно, выглядит точно так же, как настоящий Gmail. Поскольку у них есть мошеннические сертификаты, выпущенные DigiNotar, люди, создавшие этот поддельный веб-сайт Gmail или Google, могут на самом деле подписать его и выглядеть так, как будто это действительно сайт Google. Люди заходят на сайты Google и вводят свои учетные данные. Мы подозреваем, что эти учетные данные затем используются для слежки за их учетными записями Google различными способами.

ВЕДУЩИЙ: Хакер обманул DNS-серверы в Иране, чтобы любой, кто ищет google.com, вместо этого перенаправлялся на его IP. Более 300 000 человек из Ирана посетили мошеннический сервер. Эта атака, похоже, была направлена против иранских мирных жителей. Эта атака могла остаться незамеченной какое-то время, но у Google был хитрый способ ее обнаружить.

ДЖЕРВЕЙС: В случае с DigiNotar их сеть была тщательно взломана в течение нескольких месяцев. В их журналах был беспорядок. Их инфраструктура была в беспорядке. Не было никакого способа указать масштаб взлома. Из-за катастрофических сбоев в системе безопасности было невозможно продолжать какое-либо доверие к системам и организациям DigiNotar.

ВЕДУЩИЙ: Когда Mozilla решила, что DigiNotar больше не заслуживает доверия, они удалили их из корневого хранилища, но пользователям нужно было обновить свой браузер, чтобы получить версию Firefox, которая не доверяла DigiNotar. Все остальные корневые хранилища также удалили DigiNotar из списка доверенных. Спустя почти два месяца после взлома и спустя много времени после того, как Иран стал целью массированной атаки, DigiNotar наконец публично признала, что была взломана.

ЖОЗЕФИНА: Как только это произошло, компания в значительной степени исчезла из поля зрения. Мы не знаем, кто это сделал. Никто не был пойман или привлечен к ответственности за это нарушение. Fox-IT также обнаружила, что хакер оставил сообщение на сервере, который был взломан. Частично он гласил: «В этом мире не существует никакого оборудования или программного обеспечения, которое могло бы остановить мои сильные атаки, мой мозг, мои навыки, мою волю или мой опыт». С сообщением в конце на персидском языке: «Я пожертвую своей душой ради своего лидера».

ВЕДУЩИЙ: Но кому захочется читать электронную почту иранских граждан? У США были конфликты с Ираном, поэтому это может вызывать подозрения. Эта теория не очень сильна и почти не имеет других доказательств, так кто же еще может нацеливаться на простых жителей Ирана? Само иранское правительство. Чтобы понять почему, нам нужно вернуться на два года назад до взлома. В 2009 году в Иране прошли президентские выборы. Мамуд Ахмадинежад победил на выборах, набрав 63 процента голосов, но против этого была сильная оппозиция. Многие иранцы считали, что голоса были подделаны, а выборы сфальсифицированы. Сразу же начались протесты. Это создало раскол среди народа Ирана. Некоторые люди стали крайне недоверчивыми к правительству, в то время как другие стали чрезвычайно лояльными. Полиция начала арестовывать протестующих, а когда протестующие не уходили, в них распыляли перцовый баллончик, били дубинками, а иногда и стреляли.

В течение трех месяцев после выборов погибли семьдесят два протестующих. Коррупция была настолько сильна, что полиция заставляла семьи подписывать бумаги, в которых говорилось, что их умершие родственники умерли от сердечного приступа, а не от жестокости полиции. Как вы можете себе представить, это только разожгло еще больше эмоций у жителей Ирана. В течение многих лет после этого иранское правительство усердно работало над устранением любой правительственной оппозиции. Это продолжалось до тех пор, пока не произошла атака DigiNotar. Есть сильная теория, что этот взлом был сделан самим иранским правительством или кем-то, кто пытался помочь иранскому правительству. Возможно, они просматривали электронные письма, пытаясь найти инакомыслящих и тех, кто недоволен иранским президентом. Если бы они были обнаружены, это могло привести к аресту, пыткам или убийству людей.

ВЕДУЩИЙ: Взлом происходит во всем мире. Это меняет наш подход к обеспечению безопасности. В некотором смысле хакеры подобны иммунной системе Интернета. Они заражают нас, мы болеем, выздоравливаем, а потом становимся еще сильнее. Даже сегодня, столько лет спустя, когда в компании случается крупная брешь, кто-то всегда напоминает нам о судьбе DigiNotar.

https://telegra.ph/EHpizod-9-Politika-i-vzlom-pochty-irancev-03-29 |

|

|

06.04.2022, 13:13

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Эпизод 10: встретились как-то бывший агент АНБ, морской котик, офицер армейской контрразведки и русский шпион

Вступить в наш чат

Ведущий: Многие хакеры действуют в одиночку и относятся к этому как к виду искусства. Они планируют свою атаку, полагаются на свою интуицию, чтобы провести взлом, но Айра делает это по-другому.

Айра: Я специализируюсь на том, чтобы собирать команды бывших офицеров спецназа и разведки для взлома организаций.

Ведущий: Её команда собирается приступить к выполнению миссии, в которой на карту поставлено более миллиарда долларов.

Айра: Когда вы крадете миллиард долларов в первый раз, это немного спешка. После того, как вы проделали это так много раз, это уже легко.

Ведущий: Восемь лет назад я услышал выступление Айры на конференции по безопасности, и она сразил меня наповал. Это одна из тех бесед, которые я никогда не забуду, и я очень рад возможности снова поговорить с ней.

Айра: В конце концов тогда я устроилась на работу аналитиком разведки в Национальный центр разведки сигналов, который был известен как NSTOC.

Ведущий: Айра скрывает то, что она делала там, потому что так и должно быть. Разведка сигнала собирает информацию от врага, а враги повсюду. Всегда есть угроза, вынашиваемая где-то, возможно, в других странах, планирующих нападение на нас, или террористические группы встречаются, чтобы обсудить свои следующие шаги. Разведка сигнала - это знание того, что замышляет враг. Вы делаете это, выясняя, где они находятся, а затем придумываете способ перехватить эти переговоры. Айра стала более опытной и начала изучать, как работают шпионы. Но в конце концов она ушла из NSTOC и присоединилась к частной компании. Они выполняли различные ИТ-задачи, но однажды им попалась новая работу по контракту.

Ведущий: Необходимо было проверить уязвимости крупного национального банка. Спустя пару недель, используя только телефон и свое остроумие, Айра в конце концов смогла получить доступ к банку. Она выступила с докладом на конференции по безопасности и написала статью о том, как она это сделал.

Айра: Потом, когда это получило действительно широкую огласку и люди начали приходить ко мне, чтобы делать все более и более странные вещи, многие предлагали: "Хорошо, мы хотим, чтобы ты пришла в нашу компанию в качестве временного сотрудника и ограбила нас вслепую". Так я и сделала.

Ведущий: Так началась карьера Айры в качестве социального инженера и тестировщика уязвимостей. Ей платили за то, чтобы она проверил, можно ли получить доступ к секретным местам. По мере того как задания становились все более и более странными, она все лучше и лучше получал несанкционированный доступ. В конце концов она основала собственную консалтинговую компанию по безопасности. Но вот тут-то все и становится совершенно безумным.

Айра: Я специализируюсь на том, чтобы собирать команды бывших офицеров спецназа и разведки, чтобы они пытались взломать системы, как это делали бы настоящие хакеры.

Ведущий: Например, есть Стью.

Айра: Стью - бывший морской котик.

Ведущий: Он чрезвычайно подтянут, ловок, тактичен и имеет многолетний опыт шпионажа и рейдерства. Да, рейдерство. Он знает, где искать слабые места в конструкции, и он хорош в том, чтобы оставаться незамеченным службой безопасности. Он помогает Айре всякий раз, когда возникает необходимость в физическом вторжении.

Ведущий: Потом есть Стэн. Стэн в некотором роде мой любимчик.

Айра: Стэн был полковником ГРУ до того, как перешел на другую сторону.

Ведущий: ГРУ - это российское агентство внешней разведки, аналогичное ЦРУ. Их часто обучают следить за шпионами или использовать в чужих странах для сбора информации. Стэн имеет обширную подготовку в области сбора разведданных. Помимо того, что он был русским оперативником, его главной целью, пока он служил в ГРУ, был Китай. Он свободно говорит по-китайски. Он также читает по-китайски. Стэн приехал в США, чтобы собрать данные о правительстве США и передать их обратно в Россию. Он искусный шпион. Он часто ездил в Колумбию, и тусовался в барах, где со временем устанавливал доверительные отношения с целью и заставлял его разглашать государственные секреты.

Ведущий : Поскольку репутация Айры как элитного тестировщика росла, она получил контракт от одной из крупнейших компаний в мире.

Айра: Компания Global 5.

Ведущий: Они хотели, чтобы Айра провела симуляцию шпионажа против них, чтобы увидеть, насколько они уязвимы. Сейчас компания Global 5 стоит сотни миллиардов долларов, а это значит, что компании есть что терять. Работа Айры заключалась в том, чтобы найти как можно больше слабых мест.

Айра начала планировать миссию. Сначала она выяснил местонахождение отдела RND, который оказался в маленьком городке у черта на куличках. Она использовала Google Maps и другие инструменты, чтобы узнать больше. Вся территория была обнесена забором, и там стояли охранники, чтобы люди не могли въезжать внутрь. Она знала, что ей понадобится некоторая помощь, поэтому назначила Стью, Тони и Стэна на миссию. Все четверо летят в маленький городок, где располагался офис исследований и разработок. Команда прибывает одна за другой: бывший агент АНБ, морской котик, офицер армейской контрразведки и русский шпион.

Ведущий: Отряд начинает миссию. Сначала они осматривают здание и смотрят, во что одеты люди, когда они приходят и уходят. Они замечают, какие есть точки въезда и как проходит трафик. Затем они перегруппировываются, чтобы надеть одежду, чтобы физически слиться с другими сотрудниками. Все четверо садятся в машину и едут к зданию.

Там были охраняемые ворота, чтобы попасть в кампус, с настоящими охранниками, проверяющими каждого проходящего. Но в то утро было много пробок.

Айра: Все просто выстроились в очередь, съезжая с главной дороги, и все такое. Ты показываешь что-то похожее на значок, а они не проверяют. Никто не хочет замедлять утренний час пик. Они просто махнули нам, чтобы мы проходили. Мы знали, где находится их компьютерный операционный центр и сразу направились туда. Затем мы узнаем, что все их критически важные серверы были оставлены включенными в систему как администраторы. Мы просто добавили новую запись .rhost и начали осматривать их сервера. На этом первый день закончился.

Ведущий: Оставалась еще пара задач, которые команда хотела выполнить. Тони сделал несколько телефонных звонков и пытался заставить людей сообщать ему имена пользователей и пароли по телефону.

Айра: Конечно, Тони умел разведывать информацию направо и налево.

У нас было свободное время. Мы проехали вокруг, заглянули в разные рестораны и так далее, пока Стэн проводил свою контрразведывательную оценку местности. Звонит мне через два дня, говорит: "Айра, в меню есть яйца из черной утки". Я такая: "Какого хрена? Это то, за что мы тебе платим?" Он ответил: "Мой наивный американский друг, разве ты не знаешь яйца черной утки - деликатесный фарфор?". Затем вы начинаете собирать все воедино.

Стэн, находясь в офисе компании, видел американско-китайский словарь. Он начал проверять китайские рестораны в округе один за другим и наконец нашёл тот, где компания проводила переговоры. Наверняка там должны быть какие-то записи. Ресторан был очень странным, китайцы были удивлены его приходу. Ресторан выглядел так, будто занимается чем-то ещё помимо китайской кухни.

Айра: Стэн, по сути, обнаружил, что китайская разведывательная операция действует через дорогу.

Ведущий: Операция китайской разведки в центре этого маленького городка, прямо через дорогу от центра исследований и разработок компании Global 5, привела Айру и команду к одному выводу: высока вероятность того, что этот китайский ресторан был создан для того, чтобы украсть коммерческие секреты компании и отправить их обратно в Китайские правительственные учреждения. Этот ресторан, возможно, использовался для найма сотрудников компании и сбора информации. Часто временных сотрудников превращают в шпионов, и пребывание там всего лишь короткое время означает, что у вас меньше шансов быть пойманным. Или, возможно, они просто записали бы все разговоры, которые происходили в этом ресторане, надеясь уловить секреты или что-то более зловещее.

Айра: Мы сообщили компании об их китайских шпионах, они проинформировали ФБР. Я подготовила отчёт для гендиректора Global 5.

Ведущий: Это еще одна вещь, которая впечатляет меня в Айре, она не просто указывает в отчете, что уязвимо, но и дает четкую сумму в долларах генеральному директору о том, во сколько подобная кража может обойтись компании. Когда генеральный директор видит уязвимости с точки зрения сумм в долларах, действия происходят намного быстрее, потому что они говорят на одном языке.

Айра: В данном случае все исследования и разработки могли легко попасть в руки Китая, по моим самым печальным прогнозам, эти данные уже были у шпионов.

Ведущий: Годы спустя компания назначает нового генерального директора, и Айра спрашивает его об операции китайской разведки через дорогу. Ей сообщили, что там провели уже дюжину арестов.

Ведущий: ФБР смогло пресечь эту операцию китайской разведки. Это могло бы продолжаться годами, если бы не Айра и её команда. Команда настолько хорошая, что они могут сливаться с окружением в любой точке мира, растворяясь в толпе, собирая информацию. Не ведут себя как Джеймс Бонд, не устраивают стрельбу и не устраивают сцен, а вместо этого ведут себя более скрытно и могут быть теми, кто просит у вас невинно прикурить в баре. Возможно, в следующий раз, когда вы выйдете на улицу, вы сможете начать искать что-нибудь странное. Кто-то может вести себя слишком мило, но при этом задавать много вопросов, или вы можете заметить того парня в углу китайского ресторана, который ест в одиночестве с русским акцентом. Шпионы среди нас.

https://telegra.ph/EHpizod-10-vstret...j-shpion-04-06 |

|

|

13.04.2022, 19:53

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Эпизод 11: История первых крипто-войн Вступить в наш чат

В 1990-х Интернет начал формироваться. Но у правительства США были строгие законы, регулирующие, какой тип криптографии разрешено использовать в Интернете. Несколько смелых людей выступили против правительства во имя гражданских прав и добились права использовать надежное шифрование. Узнайте об их битве и том, через что им пришлось пройти, чтобы добиться безопасности для всех нас.  Синди: Меня зовут Синди Кон, и я исполнительный директор Electronic Frontier Foundation.

Ведущий: EFF - это некоммерческая группа по защите цифровых прав. Она помогает защитить ваши гражданские свободы в Интернете. Синди работает в EFF уже более двадцати лет, и, как мы скоро узнаем, она сыграла решающую роль в Крипто-войнах. Но прежде чем мы перейдем к ее роли в этом, нам нужно взглянуть на историю криптографии.

Синди: Криптография использовалась военными для защиты своих планов и обмена информацией, скажем, между генералами и линией фронта еще со времен Юлия Цезаря. У Цезаря был шифр, которым они пользовались. Во время Второй мировой войны было несколько замечательных историй о том, как возможность взломать немецкий код, машину enigma, которую они использовали для кодирования, оказала огромное влияние на способность союзников выиграть войну. Есть замечательные истории о том, как взломщики кодов в Блетчли-Парке взломали немецкий код, а также были действительно успешные попытки взломать японские коды. Я думаю, многие люди вполне достоверно скажут, что способность союзников взламывать шифровальные коды во многом способствовала тому, что мы действительно выиграли войну.

Ведущий: В эпоху холодной войны, где-то в 1970-х или 80-х годах, Госдепартамент США добавил криптографию в Список боеприпасов.

Синди: Шифрование выполняет две важных функции: оно одновременно сохраняет конфиденциальность и обеспечивает безопасность. Это стало одной из действительно полезных технологий, которые мы должны были иметь в наличии, если мы хотели иметь Интернет, который действительно работал бы для всех. Правительство создало стандарт шифрования, который позволяло людям использовать, чтобы могло быть хотя бы какое-то шифрование, но оно было очень, очень слабым.

Ведущий: Этот стандарт был известен как DES. С его помощью вы можете зашифровать свои данные или сообщение, и любой, кто прочитает зашифрованное сообщение, не сможет понять, что в нем написано. Понимал только тот, у кого был ключ. Однако этот стандарт со временем устарел.

Синди: К 90-м годам DES явно перестал быть хорошей системой безопасности. Правительство притворялось, что всё в порядке и надеялись, что никто не заметит лазеек. Но, конечно, люди это заметили.

Ведущий: Правительство знало, что 40-битное шифрование DES не очень надежное, но настаивало, чтобы мы все равно его использовали. Предприятия и банки оцифровывали свои данные, и необходимость в шифровании всех этих данных постепенно становилась все более и более важной.

Синди: Люди участвовали в протестах. Мы знаем, что правительство США традиционно шпионило за людьми, участвующими в политических протестах. Мы знаем, что они шпионили за Мартином Лютером Кингом, Джоном Ленноном, мы знаем, что они шпионили за всем движением за "гражданские права".

Ведущий: Вот почему был запущен PGP. Фил Циммерманн, инженер-программист, разработал гораздо более безопасный способ общения под названием PGP, который означал довольно хорошую конфиденциальность. Он помогал правозащитникам использовать его. Он разместил свой PGP-код на FTP-сервере, чтобы любой мог его скачать и использовать. Хотя Фил сказал, что он не распространял это за пределами США, в конце концов это нашло свой путь по другую сторону границ США. Поскольку криптография считалась оружием, Таможенная служба США расследовала дело Фила за нарушение Закона о контроле за экспортом оружия. Это было бы таким же нарушением, если бы кто-то экспортировал ракеты Stinger за пределы США без разрешения на оружие.

Предприятия начали использовать PGP как форму передачи коммерческой тайны и конфиденциальных данных. Внутреннее использование PGP было законным до тех пор, пока шифрование не пересекало границу США.

В течение следующих нескольких лет Фила будут постоянно допрашивать за распространение его метода шифрования по всему миру. Правительство возбудило против него дело за нарушение "Закона о контроле за экспортом оружия". Битва между Филом Циммерманом и правительством США была первой битвой Крипто-войн. Пользователи Интернета, охранные компании и банки - все они начали запрашивать все более и более высокие уровни шифрования для использования людьми.

Ведущий: В 1993 году Брюс Шнайер опубликовал книгу под названием "Прикладная криптография". В этой книге описываются различные криптографические алгоритмы и способы их использования. Она даже содержит алгоритмы, которые не разрешалось использовать в Интернете. Инженер-электронщик по имени Фил Карн обратился в Госдепартамент США с просьбой предоставить для книги лицензию на производство товаров. Он хотел знать, может ли он легально переправить книгу через границу США. Поскольку нет никаких правил экспорта книг, ему было дано разрешение на вывоз книги. Затем Фил Карн взял несколько страниц из книги, в которой содержались некоторые криптографические алгоритмы, и поместил их на дискету. Затем он запросил товарную юрисдикцию для дискеты. Госдепартамент провел дискуссию с АНБ и отклонил запрос. Мы знаем, что у них была дискуссия с АНБ из-за записей, запрошенных в соответствии с "Законом о свободе информации" много лет спустя.

Поскольку шифрование было в электронной форме, теперь оно считалось регулируемым боеприпасом, и ему не разрешалось пересекать границы США в таком виде. Это вызвало довольно много споров. Книгу, содержащую математический алгоритм, можно отправить через границу, но дискету с тем же алгоритмом нельзя? Итак, Фил Карн подал в суд на Госдепартамент США. Он считал, что если данные, содержащиеся в книге, считаются защищенными в соответствии с Первой поправкой, то данные, содержащиеся на гибком диске, также должны быть защищены таким же образом. Как только Фил Циммерманн услышал об этом судебном процессе, он решил напечатать свой исходный код PGP в формате книги. Он даже позаботился о том, чтобы книгу было легко сканировать. Он тоже просил предоставить товарную юрисдикцию для его книги, но Госдепартамент теперь был более осведомлен о ситуации и не предоставил ему права экспортировать книгу, но на самом деле и не отказал ему. Госдепартамент просто некоторое время рассматривал этот запрос.

Издатель Фила Циммермана не стал дожидаться ответа: вместо этого они начали рассылать книгу, содержащую его PGP-код, по всему миру. Сообщество безопасности использовало это и в других направлениях, таких как алгоритмы печати на футболках, которые затем превратили бы футболку в регулируемый боеприпас, а когда что-то является таким регулируемым боеприпасом, вы даже не можете позволить иностранцам читать футболку. Простое ношение этой рубашки перед иностранцем нарушало "Закон о контроле за экспортом оружия".

Синди: Затем я создала команду с юристами EFF, подала иск против технологий шифрования. На самом деле было подано три судебных иска. Мы разобрались с одним делом под названием "Бернштейн против Министерство юстиции.

Ведущий: Другой криптограф по имени Дэн Бернштейн разрабатывал методы шифрования, которые превышали установленный предел. В 1995 году Бернштейн хотел написать о своем шифровании, выступить с докладами о нем и опубликовать исходный код в Интернете. Закон о контроле за экспортом оружия и Регулирование международной торговли и вооружений требовали, чтобы Бернштейн представил свои идеи о криптографии правительству для рассмотрения, что также требовало от него регистрации в качестве торговца оружием и подачи заявления на получение лицензии. Все это просто для того, чтобы опубликовать свои идеи о криптографии в Интернете. Бернштейн решил сразиться с Министерством юстиции США, и он получил помощь от EFF, в частности, от самой Синди Кон. EFF взяли своих лучших юристов, чтобы пойти и помочь Бернштейну.

Синди: Да, именно в этом и заключалась цель судебного процесса - убедиться, что люди могут публиковать информацию. Публикация в Интернете всегда является экспортом, потому что каждый в мире может видеть, что публикуется в Интернете. Мы хотели, чтобы люди могли публиковать и делиться надежным шифрованием в Интернете. Чтобы добиться этого, мы сделали следующее: мы утверждали, что компьютерные программы, компьютерный код являются защищенной речью в соответствии с Первой поправкой и что правительственные постановления об этой речи в форме Правил о перечне боеприпасов не соответствуют Первой поправке.

Ведущий: В течение следующего года Бернштейн, Синди и EFF боролись с Министерством юстиции США. В 1996 году профессор Кейс Вестерн Университета по имени Питер Юнгер также присоединился к битве. Он не только хотел опубликовать код в Интернете, но и хотел преподавать курс по криптографии. Но из-за того, что он включил криптографию в качестве темы своего урока, ему было запрещено принимать иностранных студентов в свой класс. Это привело к тому, что Юнгер также оспорил законы об экспорте.

Синди: Это дело происходило в Кливленде. Наше дело, дело EFF, рассматривалось в Калифорнии, а затем дело Фила Карна рассматривалось в Вашингтоне. Мы все трое работали вместе, чтобы попытаться убедиться, что мы оказываем как можно большее давление на правительство, насколько это возможно коллективно.

Ведущий: К этому моменту многие компании заявили о необходимости более надежного шифрования своих данных. Банки, в частности, просили правительство разрешить им использовать более надежный метод шифрования. Правительство США не разрешало использовать в Интернете шифрование длиной более 40 бит. Примерно в это же время AT & T создала телефон, который шифровал звонок. По сути, он создавал модемное соединение с одного конца на другой и оцифровывал голос, а затем выполнял шифрование данных DES. AT & T продала эти телефоны за 1400 долларов в середине 90-х годов. Правительство США взбесилось из-за этих телефонов. Они связались с AT & T и сказали, что у них есть лучшее решение. Правительство работало над новым способом электронного шифрования данных с использованием специализированного компьютерного микрочипа.

Шифрование было намного лучше обычного DES. Правительство назвало это чипом Clipper. Они разработали этот чип для всех, кто хотел использовать более надежное шифрование. Правительство настоятельно призвало AT & T использовать чип на своем телефоне. AT & T сначала колебалась, но правительство предложило купить кучу этих телефонов, если они добавят чип. AT & T добавила в телефон чип Clipper, и правительство США купило тонну этих телефонов, но в характеристиках чипа Clipper была одна довольно большая загвоздка. В чип Clipper был встроен запасной ключ, который позволял правительству расшифровывать любое сообщение, зашифрованное чипом. Правительство в основном позволяло людям использовать довольно надежный метод шифрования, но у них был ключ для взлома шифрования, если им это было нужно. Идея заключалась в том, что правительство будет единственным, у кого будет

Чип Clippеr Синди: Парень по имени Мэтт Блейз, который сейчас является профессором компьютерных наук Пенсильванского университета, очень известный профессор компьютерных наук, продемонстрировал, что эти чипы Clipper действительно небезопасны.

Демонстрация недостатков чипа Clipper, которую сделал Мэтт Блейз, была действительно решающей в этом разговоре, потому что в конечном итоге это означало, что правительство отказалось от идеи чипа Clipper. Это был первый гвоздь в крышку гроба криптополитики правительства. Второе, что произошло, - это то, что мы начали выигрывать наш судебный процесс. Мы выиграли дело в Окружном суде, а затем также выиграли его в Апелляционном суде. В то же время в Конгрессе предпринимались усилия, которые продвигались немного медленнее. На администрацию также оказывалось прямое давление со стороны технологических компаний и Эла Гора, который хотел стать президентом после Клинтона и был довольно технически подкованным парнем. В конечном счете правительство решило, что они больше не собираются включать шифрование в Списке боеприпасов.

Ведущий: 15 ноября 1996 года Билл Клинтон подписал Исполнительный указ 13026, который исключил шифрование из Списка боеприпасов. Исполнительный указ также переместил тех, кто курирует шифрование, из Государственного департамента США в Министерство торговли США. Подписание Указа стало крупной победой активистов движения за гражданские права.

Синди: Правительство лицензировало только 40-битный DES. Они сказали, что у вас может быть любое шифрование, какое вы хотите, если оно 40-битное, что немного похоже на утверждение, что вы можете иметь всю необходимую безопасность, пока на вашей двери нет ничего, кроме действительно слабого замка. Становилось очевидным, что людям нужно более серьёзное шифрование, чем просто 40 бит.

Ведущий: Поскольку длина шифрования была ограничена всего 40 битами, это серьезно ограничивало степень безопасности наших компьютеров. Существовало множество доступных более сильных шифров, но в соответствии с правительственным постановлением их использование было запрещено. Компания под названием RSA Security спонсировала DES challenge. Они предложили награду любому, кто сможет взломать DES cypher. В 1997 году группа хакеров нашла способ взломать сообщение DES. Им потребовалось 39 дней, чтобы расшифровать сообщение. Криптографы думали, что этого будет достаточно, чтобы правительство разрешило людям использовать более надежное шифрование, но этого не произошло. NIST, Национальный институт стандартов и технологий, по-прежнему считал DES безопасным. Правительство преуменьшило значение проблемы, заявив, что 39 дней на взлом кода - это слишком большой срок, чтобы он представлял серьезную угрозу.

Синди: EFF создала инструмент под названием Deep Crack. Он мог взломать сообщение DES всего за 56 часов. Но, тем не менее, правительство не изменило своей позиции в отношении DES и по-прежнему продолжало поддерживать его. Через несколько месяцев после этого EFF и победители первого конкурса DES challenge объединились, чтобы разработать еще более быстрый способ взлома DES. Они смогли взломать сообщение всего за 22 часа.

Синди: Правительство продолжало притворяться, что на короле была одежда, когда мы указывали на то, что король голый. Мы только что продемонстрировали общественности то, что было давно известно частным лицам, а именно: любые плохие парни, имеющие доступ к действительно простым, готовым технологиям, могут создать что-то, что нарушит безопасность, на которую все эти финансовые учреждения полагались для защиты наших денег.

Ведущий: Это была последняя битва крипто-войны. Как только кто-то смог взломать сообщение DES менее чем за день, правительство США согласилось, что оно больше не является безопасным. Они выпустили новый шифр под названием Advanced Encryption Standard, или AES. AES использовал 120-битную мощность и намного превосходил 40-битный DES. Они также разрешили triple DES, который был более сильной версией DES. К 1999 году правительство США прекратило все судебные дела. Были разработаны новые, более надежные методы шифрования. К 2000 году правительство вообще перестало требовать лицензирования или ограничения длины ключей.

Теперь людям было разрешено шифровать свои сообщения с помощью такого надежного метода шифрования, какой они хотели. Предприятия смогли использовать самое современное шифрование для защиты своих транзакций и данных. Конечно, Фил Циммерманн мог бы опубликовать свой код в Интернете, а Питер Юнгер мог бы принять девять американских студентов в свой класс, который рассказывает о криптографии. К 2000 году первая серия Крипто-войн закончилась, что ознаменовало крупную победу наших гражданских прав. Теперь мы в большей безопасности, и благодаря этому наша конфиденциальность более защищена. Мы должны поблагодарить этих интернет-крипто-воинов за то, что они проложили путь к нашей конфиденциальности и безопасности.

Но эта история еще не закончена. Это всего лишь история первых Крипто-войн. Вскоре после этого правительство начало атаковать криптографию новыми способами, которые долгое время оставались совершенно незамеченными. Но это история для другого раза. https://telegra.ph/EHpizod-11-Istoriya-pervyh-kripto-vojn-04-12 |

|

|

20.04.2022, 19:08

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

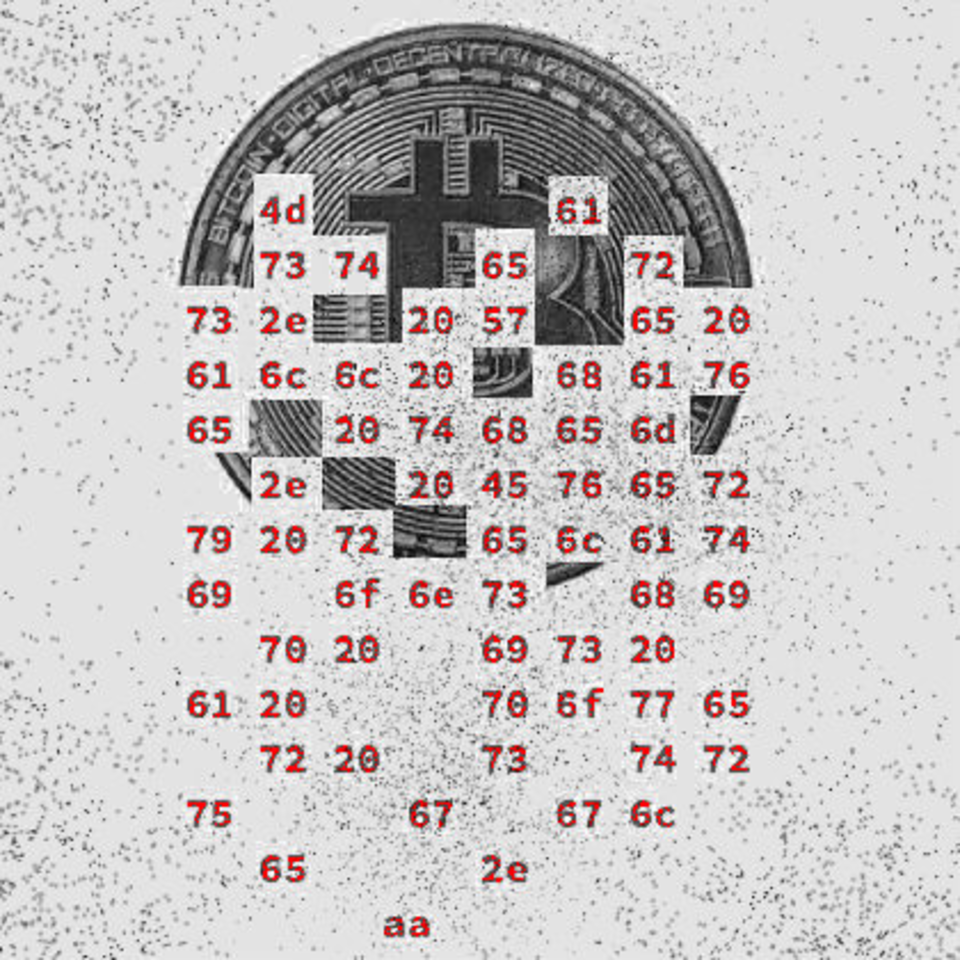

Эпизод 12: Почему нельзя хранить средства на биржах часть 1.

Вступить в наш чат Репортер: Генеральный директор Mt. Gox опубликовал заявление впервые с тех пор, как была закрыта биткойн-биржа. Предполагается, что генеральный директор скрывался после сообщений о том, что, по оценкам, было украдено 744 000 биткоинов на сумму около 350 миллионов долларов. Говорят, что в настоящее время японские власти расследуют этот вопрос.

Ведущий

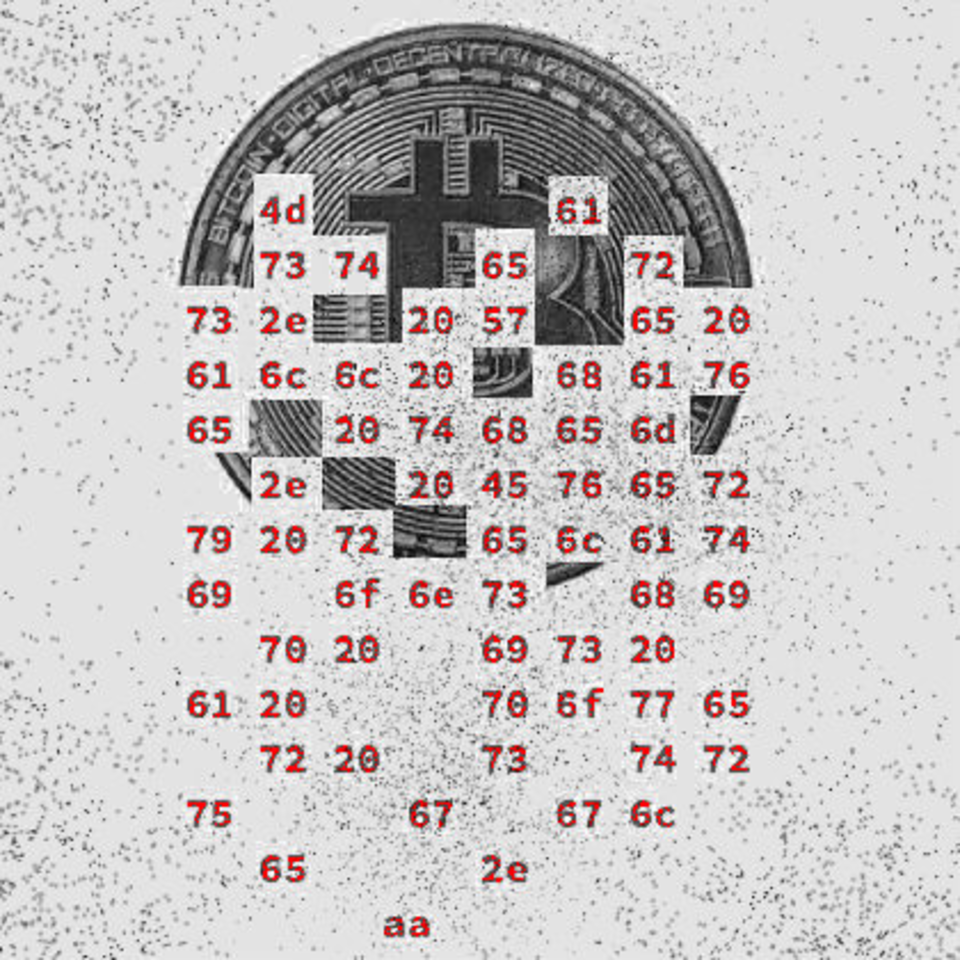

Ведущий: Что, если бы существовала денежная система, не привязанная к какой-либо конкретной стране? Что, если бы эта денежная система была одновременно анонимной, где вы не можете сказать, кому принадлежат деньги, и прозрачной, где любой может видеть каждую транзакцию? Что, если бы эта денежная система была полностью цифровой, где не было бы необходимости печатать банкноты или монеты? Есть такая денежная система, она называется Биткоин.

Впервые он появился в 2008 году, но в течение первых нескольких лет транзакций не было.

В 2010 году веб-программист по имени Джед Маккалеб заинтересовался Биткоином, и у него был старый домен под названием mtgox.com который изначально обозначал онлайн-биржу Magic the Gathering, но этот проект просуществовал всего несколько месяцев, прежде чем он отказался от него, поэтому он повторно использовал этот домен и использовал его для запуска первой биткойн-биржи под названием Mt. Gox в июле 2010 года. Быть первым на рынке новой технологии обычно означает, что вы собираетесь стать лидером рынка. Это, безусловно, имело место в случае с Mt. Gox. На протяжении всей жизни Mt. Gox это была доминирующая биткойн-биржа в мире. Даже когда существовало несколько других бирж, Mt. Gox по-прежнему обрабатывала 70 процентов всего биткоина. Они обрабатывали более 100 000 биткоинов в день, что значительно превысило бы 15 миллионов долларов США.

Mt. Gox был идеальным местом, если вы хотели купить или продать биткоин. Но все это резко прекратилось в 2014 году. Внезапно, без предупреждения, сайт Mt. Gox отключился. Mt. Gox содержал 750 000 биткоинов, когда они закрылись. Это семь процентов всех биткоинов в мире, которые стоили более 450 миллионов долларов США. В заявлении Mt. Gox изначально говорилось, что биткоины были украдены. Так что же произошло?

Ким: Меня зовут Ким Нильссон. На самом деле я всего лишь консультант по программному обеспечению. В основном я занимаюсь разработкой программного обеспечения, но я также занимаюсь анализом блокчейна или, как я иногда называю это, археологией блокчейна, поскольку в основном изучаю исторические материалы.

Ведущий: Блокчейн - это публичная запись, в которой хранятся все биткойн-транзакции. Существует более 300 000 транзакций в день, и каждая из них хранится таким образом, чтобы любой желающий мог просмотреть их все. Биткоины хранятся в виртуальных кошельках. Мы можем видеть, сколько биткойнов перемещается с одного кошелька на другой, но мы не можем определить, кому принадлежит этот кошелек. Эта часть анонимна.

Ким: Да, я был в значительной степени клиентом Mt. Gox. Я просто использовал их для торговли и еще много чего. Я на самом деле не наблюдал за ними активно, пока они были наверху или что-то в этом роде, так что я был немного застигнут врасплох, когда Mt. Gox просто рухнула. Я не потерял безумную сумму денег, но воспринял это не особенно хорошо. Я чувствовал, что кто-то должен расследовать это.

Я продолжал с большим интересом наблюдать за развитием ситуации. Начали происходить утечки некоторых внутренних данных Mt. Gox. Вроде как с этого все и началось. Я немного объединил усилия с некоторыми другими ребятами, и мы попытались собрать как можно больше данных, чтобы попытаться разобраться в этом.

Ведущий: В течение последних лет Ким изучал блокчейн и пытался лично собрать воедино то, что произошло с Mt. Gox. Он пытался подсчитать, сколько денег поступило, сколько денег ушло, и сопоставить эти цифры. Это непростая задача. Объем данных, содержащих все эти транзакции, составляет почти 40 гигабайт, и в них были сотни миллионов записей. Он пытался просмотреть их все, чтобы попытаться понять, что случилось с Mt. Gox. Он потратил много времени на анализ этих данных и нашел блестящие способы ускорить их поиск. Он также обращался непосредственно к генеральному директору Mt. Gox за дополнительной информацией. Помогло и то, что они оба жили в Японии.

Ким: Mt. Gox была основана как биткойн-биржа в 2010 году. Ей, вероятно, в то время управлял один человек, Джед Маккалеб. Он был веб-разработчиком и лично создал сайт с нуля. В январе 2011 года было совершено две транзакции, связанных с интеграцией Mt. Gox вывода средств Liberty Reserve.

Ведущий: Liberty Reserve была компанией, которую Mt. Gox использовала для перевода денег от одного человека к другому. Это был сервис, привязанный к их серверной части, который позволял перемещать деньги, но Джед допустил несколько ошибок при добавлении сервиса на свой сайт.

Ким: Пользователь просто сможет ввести XML для переопределения параметров в запросе API, отправленном в Liberty Reserve, чтобы получить больше денег, чем они фактически сняли с Mt. Gox.

Ведущий: Таким образом, хакеры выводили больше, чем им должно было быть разрешено выводить, используя этот плохо реализованный код. Но это была не единственная проблема Джеда с Liberty Reserve. Пользователи вводят, сколько денег они хотят вывести, но…

Ким: Код забыл проверить наличие отрицательных входных данных.

Ведущий: Это привело к странным результатам, позволив пользователям снимать деньги, которых у них не было. Джед обнаружил эти ошибки и исправил их, но это было только после того, как он уже потерял 50 000 долларов. Примерно в то же время Джед Маккалеб и Марк Карпелес начали общаться насчёт этого. Джед понимал, что сайт требует больше времени, чем он может вложить в него. Затем Марк проявил интерес к тому, чтобы забрать Mt. Gox у Джеда. Марк был веб-программистом из Франции, но недавно переехал в Токио, Япония, где находилась Mt. Gox.

https://telegra.ph/EHpizod-11-Istori...pto-vojn-04-12 |

|

|

20.04.2022, 19:13

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Эпизод 12: Почему нельзя хранить средства на биржах часть 2.

Вступить в наш чат

Репортер: Генеральный директор Mt. Gox опубликовал заявление впервые с тех пор, как была закрыта биткойн-биржа. Предполагается, что генеральный директор скрывался после сообщений о том, что, по оценкам, было украдено 744 000 биткоинов на сумму около 350 миллионов долларов. Говорят, что в настоящее время японские власти расследуют этот вопрос.

Ким

Ким: Джед фактически почти отдал её Марку Карпелесу по очень выгодной цене и продал почти без предоплаты и, по-моему, просто получил долю дохода в течение следующих шести месяцев.

Ведущий: Но как раз перед передачей права собственности Марку с Mt. Gox случилось нечто ужасное. Кто-то взломал серверы Mt. Gox и украл файл hot wallet. Горячий кошелек - это биткоин-кошелек Mt. Gox, используемый для проведения ежедневных операционных сделок. Это отличается от холодного кошелька, который хранился не на серверах Mt. Gox, а в другом месте, в гораздо более безопасном месте. Вор украл горячий кошелек, а затем перевел все биткоины, которые были в нем, на свой собственный кошелек.

Ким: Это было около 80 000 биткоинов, которые исчезли и на самом деле все еще остаются нетронутыми в блокчейне по сей день. Вполне возможно, что они были случайно уничтожены или что-то в этом роде. Поскольку эти 80 000 биткоинов были украдены, на данный момент, конечно, уже существовала нехватка средств. Технически Mt. Gox уже была неплатежеспособна, как только Марк Карпелес взял ее в свои руки. Я не думаю, что Mt. Gox действительно когда-либо был платежеспособным ни на мгновение, пока он существовал при Марке Карпелесе.

Ведущий: То есть, если бы все пользователи Mt. Gox попытались вывести все свои биткоины с биржи, их не хватило бы на всех.

Ким: Уже к тому времени, когда Mt. Gox был продан несколько месяцев спустя, пропало много денег. Так что, можно сказать, начало под его руководством было немного неудачным.

Ведущий: Марк Карпелес управлял Mt. Gox из Токио, Япония. Теперь вся собственность переходит к нему и под его управлением проходит несколько месяцев. Марк был в процессе выяснения того, где следует хранить биткоины Mt. Gox. У него были некоторые на серверах Mt. Gox в виде горячего кошелька, и у него были некоторые в безопасном автономном месте, которое является холодным кошельком, но у него также были некоторые на его персональном компьютере.

Ким: За это время, похоже, кто-то смог проникнуть в собственный компьютер Марка, который в данный конкретный момент времени, по-видимому, был совершенно незащищен. В то время он, к сожалению, хранил 300 000 биткоинов с Mt. Gox на своей собственной незащищенной машине, и вор просто шарил нашел их и забрал. Очевидно, что это огромное количество потерянных биткоинов, но это никогда не привлекало внимания широкой общественности, потому что на самом деле вор, как оказалось, занервничал и предложил вернуть все биткоины в обмен на небольшую плату за хранение.

Ведущий: Вор сохранил 3000 биткоинов и отдал оставшиеся 297 000 обратно Марку.

Ким: Вероятно, если я рискну предположить, они предложили вернуть монеты, потому что не были особенно осторожны. Я не думаю, что это был какой-то мастер-хакер. Если бы я был на его месте, я, вероятно, был бы удивлен, что это вообще сработало. Предположительно, сделка в то время заключалась в том, что они вернули монеты в обмен на то, что его не будут привлекать к ответственности.

Ведущий: Проходит еще один месяц. Июнь 2011 года. Марк управлял Mt. Gox всего около трех месяцев.

Ким: В какой-то момент кто-то снова проник в систему Mt. Gox. Вероятно, они смогли получить небольшой дамп базы данных таблицы пользователя, который содержал учетные записи, хэши их паролей и все остальное. Тот, кто украл этот небольшой дамп базы данных, также смог взломать довольно много паролей, включая пароль к собственной учетной записи администратора Джеда. Отчасти наличие учетной записи администратора на Mt. Gox означало, что у вас был доступ к небольшой отдельной странице, где вы могли просматривать задачи администратора, такие как управление балансами счетов и тому подобное. Тот, кто ввязался в это, хорошо использовал эту маленькую функцию и начал добавлять сумасшедшие суммы биткоинов на новые учетные записи.

Ведущий: Хакер создавал биткойны из воздуха и продавал их так быстро, как только мог. В то время биткойн стоил около 17 долларов. Этот хакер продал так много биткоинов, что цена упала до одного цента за штуку. Некоторые люди покупали тысячи биткоинов по этой цене. Рынок сошел с ума и достиг самого дна. Затем вор выкупил дешевый биткоин и попытался переместить биткоин на другой адрес, но Марк Карпелес увидел, что происходит сбой, и отключил серверы. Он знал, что что-то было не так, и провел расследование. Он даже получил помощь от других, чтобы разобраться в ситуации. Mt. Gox оставался отключенным в течение нескольких дней. В конце концов они выяснили, как хакер проник внутрь и обрушил рынок, поэтому Марк откатил систему, чтобы отменить все сделки во время сбоя. Mt. Gox вернулся в сеть с восстановленной ценой до 17 долларов за биткоин, но хакер не остался совсем с пустыми руками.

Ким: Он также смог вывести несколько реальных биткоинов, увеличив балансы, обменяв их и просто попытавшись вывести. Таким образом, он получил около двух тысяч биткоинов.

Ведущий: Проходит еще пара месяцев, и Марк собирается расширить Mt. Gox, чтобы иметь возможность вести бизнес в Европе.

Ким: В конце лета 2011 года в Польше была другая биржа под названием Bitomat, которая случайно уничтожила их собственные биткойн-активы. Я думаю, что у них был свой кошелек на виртуальной машине, которая случайно стерла его или что-то в этом роде. Это уничтожило 17 000 биткоинов. На данный момент Mt. Gox вроде как хотела расшириться и получить местные лицензии и все такое, чтобы работать на местных рынках. Они пытались закрепиться в Европе. Марк рассматривал это как шанс попасть в Европу, приобретя Bitomat и любые другие регистрации компаний, которые у них были, в основном в обмен на покрытие этого долга. Mt. Gox забрала себе весь Bitomat, включая 17 000 биткоинов в клиентских активах.

Ведущий: На тот момент Марк управлял Mt. Gox всего около пяти месяцев, и ему уже не хватает 50 000 долларов наличными и 100 000 биткоинов. В то время как навыки Марка были в основном связаны с программированием, он верил, что Mt. Gox можно изменить и превратить в очень прибыльную компанию. У него были все намерения добиться успеха. Он просто был немного не в себе. Не проходит и месяца, как происходит еще одно нарушение.

Ким: Да, еще один инцидент, когда кто-то, похоже, проник в систему. Они получили доступ к базе данных. Напомним, что июньский взлом также был связан с получением информации из базы данных. Однако на этот раз похоже, что злоумышленник также имеет правильный доступ к базе данных, что он может вносить в нее изменения напрямую. Хакер изменял баланс счетов и мог удалять учетные записи. Таким образом он тоже пытался замести свои следы. Из-за этого этот инцидент немного сложнее отследить, потому что все улики, похоже, были стерты. Я восстановил некоторые из них, в основном набросав пробелы, где должны были быть журналы, но их нет, или в базе данных есть потерянные записи, которые предполагают, что что-то было удалено и еще много чего. Вероятно, по самым лучшим оценкам, с Mt. Gox было изъято что-то чуть меньше 80 000 биткоинов.

Ведущий: Марк обнаружил это нарушение только после того, как биткоины уже были переведены с Mt. Gox, поэтому он не смог предотвратить эту кражу. Теперь у Gox не хватало почти 200 000 биткоинов. Уже в следующем месяце происходит еще одно нарушение, и на этот раз самое крупное из всех.

Ким: Горячий кошелек wallet.dat был украден кем-то, у кого был доступ к системе.

Ведущий: В очередной раз хакер взломал сервер Mt. Gox и украл биткоин-кошелек. Вор быстро перевел биткоин в свой собственный кошелек, но поскольку он контролировали основной горячий кошелек от Mt. Gox, любые новые депозиты в этот кошелек вор также сможет забрать. Долгое время Mt. Gox не обнаруживал никакой подобной активности почти целых два года.

Ведущий: К тому времени, когда он был наконец обнаружен и остановлен, вор смог выкачать 650 000 биткоинов с Mt. Gox.

Возможно, вам интересно, почему Марк не зашифровал кошелек? По иронии судьбы, функция шифрования биткойн-кошельков была выпущена через несколько недель после того, как произошла кража. В то время просто не существовало технологии для шифрования биткойн-кошельков. Вы также можете задаться вопросом, почему Mt. Gox стал мишенью для стольких атак.

Ким: С помощью биткоина и других криптовалют вы действительно можете украсть реальные деньги из цифровых систем. Теперь хакерам гораздо выгоднее атаковать ваши системы.

Ведущий: Несмотря на то, что к этому времени Mt. Gox потерял более 800 000 биткоинов, проблемы на этом не закончились. Еще одна ошибка в кодовой базе Mt. Gox привела к проблеме с обработкой транзакций.

Ким: Mt. Gox ошибочно идентифицировала эти транзакции как ввод новых биткоинов в учетные записи пользователей. Это было чуть меньше пятидесяти аккаунтов; они получили бесплатные биткоины в общей сложности на сумму около 45 000 биткоинов.

Ведущий: Туда ушло еще 45 000 биткоинов. В октябре 2011 года Марк Карпелес внедрил в Mt. Gox новую систему кошельков, которую он сам запрограммировал в попытке обеспечить более безопасный сервис, но ближе к концу 2011 года в его новой системе кошельков произошла ошибка программирования.

Ким: Это тот случай, когда у него действительно была ошибка в коде. Это означало, что ряд операций по снятию средств фактически отправляли биткоины на неизрасходованные адреса, что равносильно уничтожению биткоинов. Было потеряно около 2500 биткоинов.

С момента добавления нового программного обеспечения кошелька на Mt. Gox больше не было краж или взломов. Похоже, его улучшенная система безопасности сработала. Но Марк знал, что ему не хватает так много биткоинов, а Mt. Gox неплатежеспособен. Он пытался сохранить все эти нарушения и кражи в тайне и скрыть от общественности. Он не хотел портить репутацию Mt. Gox как лидера биткойн-бирж, поэтому старался держать эти нарушения в секрете. В 2012 году у Марка и Mt. Gox все шло хорошо. Никаких существенных нарушений не произошло, никаких серьезных программных ошибок, которые привели бы к потере Биткоина, и Mt. Gox продолжала доминировать на рынке как крупнейшая биткоин-биржа. Казалось, что Марк, наконец, взял ситуацию под контроль и медленно возмещал свои потери.

К середине 2013 года Mt. Gox обрабатывала 70 процентов мировых биткойн-сделок, что составляло около 150 000 биткойнов в день. Несмотря на то, что это был лидер биткойн-бирж, на Mt. Gox работало не так уж много сотрудников. Марк много программировал сам, но ему помогали несколько других разработчиков. Неясно, думал ли Марк, что справится с этим сам, или ему было трудно доверять другим, или, может быть, у него не было денег, чтобы нанять персонал.

В 2013 году Mt. Gox захотела расширить свою деятельность в США, поэтому согласилась использовать компанию под названием CoinLab для обработки всех североамериканских транзакций. Mt. Gox дала им пять миллионов долларов для начала, но по какой-то причине эта сделка сорвалась, и CoinLab подала иск против Mt. Gox из-за нарушения контракта. CoinLab сохранили у себя пять миллионов долларов, которые им дала Mt. Gox. Я полагаю, что этот судебный процесс продолжается и сегодня. Позже, летом 2013 года, Министерство внутренней безопасности США выдало ордер на арест денег с Mt. Gox. Они нарушили закон о том, что действовали в качестве незарегистрированного отправителя денег в США. В общей сложности DHS изъяла у Mt. Gox пять миллионов долларов. Также было обнаружено, что Марк запускал торгового бота.

Ким: Я не знаю, у кого была первоначальная идея. Произошла утечка электронного письма, в котором Марк и Джед обсуждают это, и Джед, среди прочего, предполагает, что, возможно, вы можете совершать сделки на своей собственной бирже, чтобы перекладывать эту ответственность между биткоинами и фиатными деньгами как способ вернуть средства, если вы в принципе можете торговать убытками. Конечно, требуется, чтобы вы были трейдером, который может получать надежную прибыль, а Марк, похоже, не был трейдером, способным получать прибыль. Во всяком случае, он, похоже, купил дорого, а продал дешево.

Ведущий: Этот торговый бот, которым он управлял, назывался Willy Bot, и есть статья, в которой это подробно объясняется. Однако в то время, когда вышла статья, это были всего лишь предположения. Но предположение оказалось верным.

Ким: Марк внедрил этот внутренний торговый механизм, и можно было получить довольно точную информацию о том, какая работа была выполнена или нет. Похоже, он не стирал никаких журналов или что-то в этом роде.

Ведущий: Анализируя журналы и суммируя сделки, этот бот привел к тому, что Марк потерял дополнительно 50 миллионов долларов и 22 000 биткоинов. В феврале 2014 года Mt. Gox внезапно, без предупреждения, прекратила все выплаты со своего сайта. Марк заявил, что они решают некоторые проблемы безопасности, но несколько недель спустя Mt. Gox, крупнейшая биткойн-биржа на рынке, полностью закрылась. Веб-сайт отключился и просто показывал пустую страницу. Протесты начались у здания токийского офиса. Тысячи клиентов были в ярости. Mt. Gox закрыл свои двери, казалось бы, удерживая 850 000 биткоинов, но на самом деле казна Mt. Gox была совершенно пуста. В конце февраля Mt. Gox подала заявление о банкротстве в Токио, заявив, что они потеряли 850 000 биткоинов на сумму 470 миллионов долларов. Никто не верил, что Марк потерял так много Биткоинов. Это семь процентов всех биткоинов в мире.

Люди просто не могли понять, как такое большое количество биткоинов могло быть потеряно. Но, как вы слышали, они были потеряны, просто не сразу. В следующем месяце, просматривая некоторые старые системы Mt. Gox, которые использовались в 2011 году, Марк Карпелес обнаружил в системе кошелек, в котором все еще было 200 000 биткоинов. Это привело к тому, что общие потери снизились до 650 000 биткоинов. В августе 2013 года токийская полиция арестовала Марка Карпелеса. Не за потерю 650 000 биткоинов, а по обвинению в растрате и мошенничестве. Японские прокуроры обвинили его в том, что он ложно добавил биткоины на счета инвесторов, а затем перевел их на свой собственный кошелек. Он продолжал заявлять о своей невиновности по этим обвинениям.

Что касается воров, которые украли деньги с Mt. Gox, то только один человек был пойман и арестован. Его зовут Алекс Винник, он гражданин России и был арестован в Греции. Он был арестован за отмывание денег, но доказательства показывают, что у него было несколько биткоинов, которые были украдены с Mt. Gox. Однако только потому, что они у него были, это не значит, что он их украл. Его просто обвинили в отмывании денег, а не в краже биткоина. Через год после ареста Марк Карпелес был освобожден под залог и в настоящее время проживает в Токио. Он все еще проходит судебный процесс по своему аресту в связи с банкротством Mt. Gox.

Те 200 000 биткоинов, которые он нашел, остались нетронутыми с тех пор, как он их нашел. Дело о банкротстве запрещает ему прикасаться к ним, но с 2014 года, когда Mt. Gox подала заявление о банкротстве, цена биткоина взлетела до небес.Mt. Gox задолжал своим кредиторам 450 миллионов долларов на тот момент, сейчас на его кошельке с 200 000 биткоинов лежит космическая сумма.

Ким: Несомненно, индустрия и сообщество многому научились после Mt. Gox. Как я уже сказал, большая часть неудач, заключалась в том, что Mt. Gox была первой в своем роде. В 2011 году не было никаких реальных передовых практик или чего-то подобного, и, как может сказать вам любой, кто был в любом изначально успешном стартапе, может быть очень трудно идти в ногу с фактическим инвестированием времени, необходимого для поддержания вашей технологии в актуальном состоянии.

Ведущий: Одна важная вещь, которую мы узнали от Mt. Gox, заключается в том, что оставлять свой биткоин на бирже не очень хорошая идея, если вы на самом деле им не торгуете. Для долгосрочного хранения лучше всего хранить биткоин-кошелек на вашем собственном компьютере, который вы контролируете. Таким образом, он не может быть украден с биржи, но вам все равно нужно быть осторожным, защищая свой компьютер от воров. Также хорошо использовать биржу с хорошей репутацией, а не то, что появилось только вчера. Из Mt. Gox можно извлечь много уроков.

https://telegra.ph/EHpizod-11-Istori...pto-vojn-04-12 |

|

|

27.04.2022, 19:47

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Эпизод 13: Великая перепись Интернета

Вступить в наш чат

В 2012 году был создан и запущен в мир ботнет Carna. Но у него не было никаких намерений делать что-то злонамеренное. Он был создан только для того, чтобы помочь всем нам лучше понять Интернет. Этот ботнет использовал самую старую уязвимость в системе безопасности.

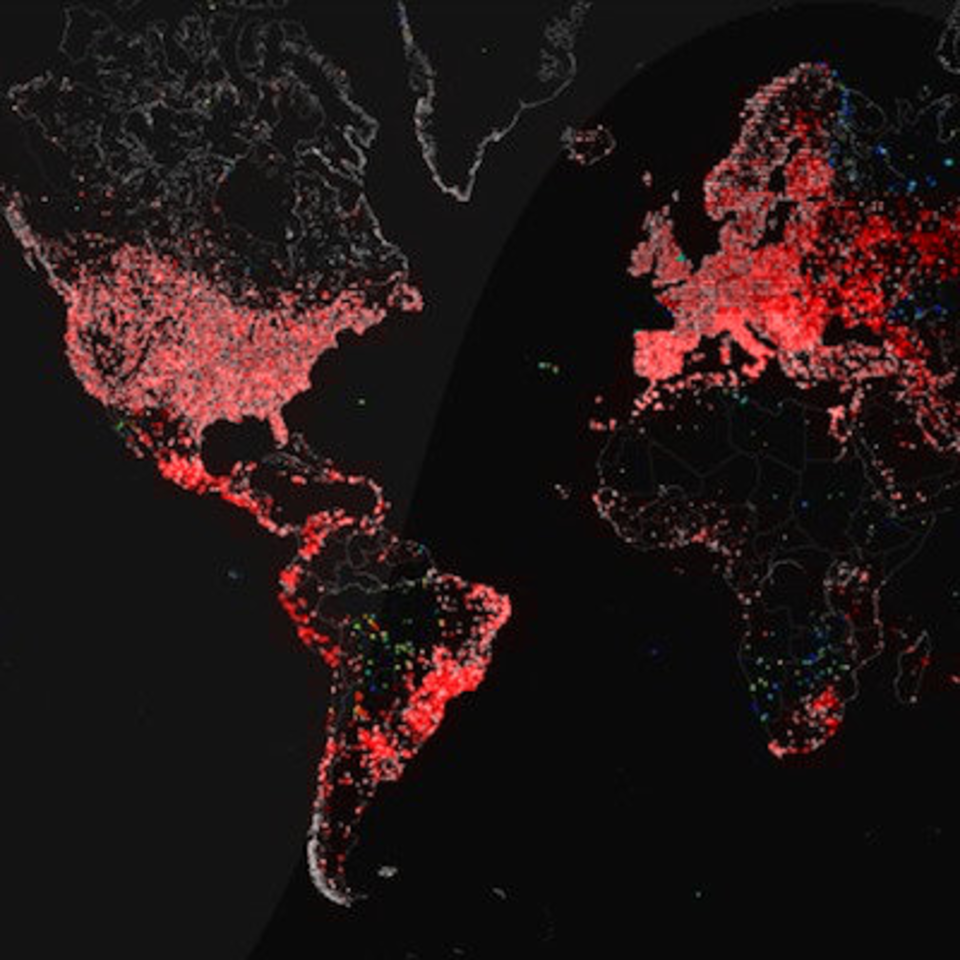

Ботнет Carna использовался для сканирования Интернета с целью создания карты расположения всех общедоступных компьютеров в мире. Чем это всё обернулось, читайте дальше.

Ведущий: Существует большой список всех известных уязвимостей в системе безопасности компьютеров. Вы хотите знать, какая самая известная компьютерная уязвимость? Это слабые пароли по умолчанию. Эта уязвимость известна с 1969 года. В частности, компьютеры иногда имеют имя пользователя admin с паролем также admin. Тогда компьютер не попросит вас изменить его, когда вы его покупаете, так что он может оставаться таким в течение длительного времени, порой даже несколько десятков лет. На протяжении многих лет многие хакеры смогли проникнуть во многие системы, используя это базовое имя пользователя и пароль. Прошло уже пятьдесят лет с тех пор, как мы узнали об этой слабости системы безопасности. Наверняка к настоящему времени эта слабость уже устранена, верно? В мире больше нет компьютеров с таким именем пользователя и паролем, верно? Верно? Эх...

Джек: В 2012 году исследователи безопасности начали сканировать Интернет, чтобы узнать, на каких компьютерах все еще работает Telnet. Telnet - это способ удаленного входа в компьютер, но он не имеет шифрования, логин и пароль мог увидеть любой пользователь в Интернете.

В Интернете насчитывается почти четыре миллиарда IP-адресов, поэтому сканирование всего этого представляет большую проблему. Если бы они сканировали десять IP-адресов в секунду, им потребовалось бы десять лет, чтобы завершить сканирование. Исследователь подумал, что если бы у них было два сканера, это работало бы в два раза быстрее, а сто сканеров работали бы в сто раз быстрее. Поскольку исследователь находил все эти системы в Интернете, в которые он мог войти как администратор, то почему бы не запустить эти системы, чтобы помочь сканировать Интернет? Исследователь создал программу, которая сканировала и находила незащищенные системы, а затем загружала ту же самую программу в найденные системы, а затем запускала эту систему для сканирования других систем. Они создавали ботнет. Ботнет - это программа, запущенная на многих компьютерах, которые работают вместе для выполнения одной и той же задачи, но создатель ботнета не имеет разрешения на использование ни одного из этих компьютеров. На самом деле просто войти на один компьютер в качестве администратора, которым они не владели, было незаконно. Конечно, было очень незаконно делать это с тысячами компьютеров.

Исследователь знал, что это незаконно, и должен был оставаться анонимным, чтобы его не поймали. На следующий день ботнет распространился на 30 000 компьютеров и даже не приблизился к завершению полного сканирования. После некоторых настроек, дополнительных тестов и сканирований ботнет завершил сканирование Интернета в поисках всех устройств, работающих под управлением Telnet, у которых были эти пароли по умолчанию. Ботнет обнаружил 1,2 миллиона подобных устройств. Многие из этих уязвимых устройств даже не должны быть в Интернете. Это были телевизоры и промышленные системы управления, камеры, разбрызгиватели воды. Из этих 1,2 миллиона уязвимых устройств ботнет был установлен на 420 000 хостах.

Но это создает новую проблему: хранение такого количества результатов сканирования создает серьезную проблему с логистикой. Мы говорим о возможности получать более миллиона данных в секунду. Исследователь создал веб-приложение с использованием Python и PHP и использовал dupe в качестве базы данных. На данный момент ботнет был полностью собран и готов к проведению полного сканирования Интернета. Исследователь посмотрел на это творение и решил назвать его ботнетом Carna. Пока исследователи настраивали ботнет, они заметили нечто странное. Они обнаружили, что кто-то еще также создает ботнет и использует точно такие же уязвимости. Они обнаружили этот другой ботнет на тех же компьютерах, на которых был установлен ботнет Carna. Он был известен как ботнет Aidra. Но у ботнета Aidra был злой умысел.

Он использовался для уничтожения компьютеров и делал плохие вещи. Исследователю удалось обнаружить, что Aidra заразила более 30 000 тех же компьютеров, что и ботнет Carna. Находясь в этом уникальном положении, исследователь решил заблокировать ботнет Aidra от доступа к устройствам. Они смогли удалить Aidra из системы и заблокировать этот IP-адрес, чтобы Aidra не возвращалась. Так что из-за этого Aidra начала терять множество узлов. Меня завораживает мысль об этих двух ботнетах в мире, сражающихся друг с другом. После того, как ботнет Carna был создан и были проведены дополнительные тесты, пришло время провести полное сканирование. Исследователь дал команду всем 420 000 системам просканировать весь Интернет, и это сработало. Все общедоступные IP-адреса в мире были отсканированы, и по результатам были собраны данные, но исследователю этого было недостаточно. После создания этого огромного ботнета и невероятной инфраструктуры для его поддержки одного сканирования было недостаточно.

Они решили провести сканирование во второй раз, и в третий, и в четвертый. На самом деле они продолжали сканировать весь Интернет снова и снова, неделя за неделей, месяц за месяцем. Потому что час за часом и день за днем Интернет меняется. Таким образом, проведение многочисленных сканирований всего Интернета было бы единственным способом точно понять, что там есть. После шести недель непрерывного сканирования Интернета и сбора всех данных исследователь отключил ботнет. Все программы, которые были на зараженных хостах, незаметно удалились сами, и все системы были возвращены в то состояние, в котором они были до установки ботнета. Это конец истории для ботнета Carna.

Теперь начинается история интернет-переписи. Теперь пришло время исследователю просмотреть все эти данные и попытаться разобраться в них. Исследователь назвал этот проект Интернет-переписью 2012 года.

Что за жуткие подробности узнали хакеры, узнаем в следующей части. |

|

|

12.05.2022, 15:16

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Эпизод 14: Что скрывает Интернет

Вступить в наш чат

В 2012 году был создан и запущен в мир ботнет Carna. Но у него не было никаких намерений делать что-то злонамеренное. Он был создан только для того, чтобы помочь всем нам лучше понять Интернет. Этот ботнет использовал самую старую уязвимость в системе безопасности.

Ботнет Carna использовался для сканирования Интернета с целью создания карты расположения всех общедоступных компьютеров в мире. Чем это всё обернулось, читайте дальше.

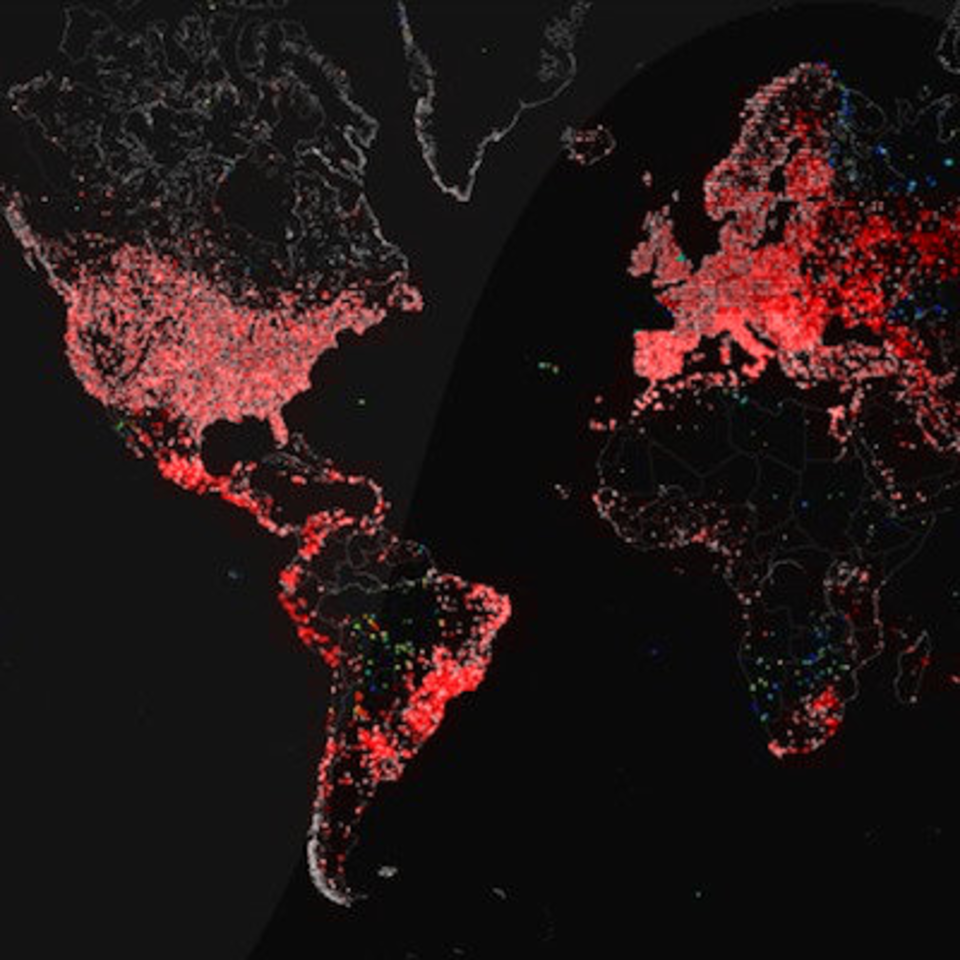

Все эти данные, которые есть в базе данных, интересны, но читать их скучно. Тогда разным регионам мира был присвоен диапазон IP-адресов. Африка получает один блок, США - другой, и так далее. Но еще более конкретным штатам и городам также присваиваются диапазоны IP-адресов. Исследователь начал добавлять географические местоположения ко всем собранным им данным. Поиск GeoIP был выполнен по каждому IP-адресу, чтобы определить, где находится этот компьютер в мире. В конце концов данные начали рассказывать историю. Данные показывали, какие IP-адреса были подключены к Сети и где они находились. Исследователь собрал все эти данные о местоположении и разместил их на карте мира. Это дало удивительные результаты.

Исследователь безопасности собрал все данные и анонимно опубликовал их на всеобщее обозрение. Это включало в себя множество подробностей о том, как был создан ботнет Carna, а также о том, как были собраны все данные, и, конечно же, карту всех компьютеров в мире. На карте вы увидите много точек. На карте есть точка для каждого компьютера в местоположении, которое было в базе данных. Там миллиарды точек.

Все, кому я показывал эту карту, восхищались великолепием данных, на которые они смотрели. Некоторые люди заметили, что Лос-Анджелес выходит в сеть примерно в то же время, что и Нью-Йорк. Некоторые люди замечают, что в Северной Корее совершенно темно, а другие люди видели, что Канада, Россия и северные районы были темными, за исключением Скандинавии. Поскольку исследователь безопасности создал такую красивую карту для отображения собранных данных, эта карта стала вирусной и распространилась по всему миру.

Все были удивлены, насколько велик Интернет. Это первая карта Интернета, и она поразила всех нас. Сейчас, спустя полтора десятилетия, я все еще вижу, как эта карта время от времени появляется в моих социальных сетях, когда кто-то новый открывает ее и падает в обморок от красоты. Большинство людей видят эту карту и понятия не имеют, что потребовалось для ее создания.

Создатель этого ботнета оставался анонимным. Это связано с тем, что, несмотря на то, что у ботнета Carna были благие намерения, он все равно был незаконным, поскольку загружал и запускал программы на машинах, которые не принадлежали исследователю. Создатель ботнета должен был оставаться скрытым и анонимным после публикации данных. Эта история, вероятно, закончилась бы прямо здесь, если бы не один человек.

ПАРТ: Меня зовут Парт Шукла. В настоящее время я работаю инженером по безопасности в Google здесь, в Швейцарии. Раньше, до Google, я работал в AusCERT, австралийской группе реагирования на компьютерные чрезвычайные ситуации, базирующейся в Брисбене, Австралия. Когда я впервые прочитал об этом, я только начал работать в AusCERT. Это был мой первый месяц. Это моя первая работа в области ИТ-безопасности. В то время я все еще учился. Но меня сразу заинтересовала карта Интернета.

Итак, я нашел электронное письмо, которое, по-моему, уже было на странице GitHub, и отправил возможному создателю карты зашифрованное электронное письмо со словами: "Можете ли вы предоставить нам скомпрометированные IP-адреса, которые вы использовали для сканирования ботнета только для Австралии?" Я получил ответ, в котором говорилось, что на самом деле я первый человек, который связался с ним. Так всё и началось.

Ведущий: Когда Парт прочитал о ботнете Carna, ему бросилась в глаза одна вещь. Те 1,2 миллиона систем, которые были в Интернете, запускали Telnet и использовали пароли по умолчанию. Он думал, что не должно быть никаких причин для появления такого количества незащищенных устройств. Он хотел глубже разобраться в этой проблеме. Когда он попросил создателя ботнета указать только уязвимые устройства в Австралии, исследователь дал Парту полный список всех 1,2 миллионов уязвимых устройств.

ПАРТ: Сами данные составляли около 882 МБ. Это был большой текстовый файл с вкладками, и в основном он содержал MAC-адреса, производителей, оперативную память, имя хоста, информацию о процессоре, IP-адреса, коды стран всех устройств. Примерно 1,2 - 1,3 миллиона.

Ведущий: Когда Парт начал понимать, насколько уязвим Интернет, он решил что-то с этим сделать.

ПАРТ: Я действительно связался с IEEE.

Ведущий: IEEE - это организация, которая создает стандарты для электронных компонентов. Они являются авторитетной фигурой, для которой производитель может использовать тот или иной MAC-адрес. MAC-адрес - это локальное обозначение, назначенное каждому сетевому интерфейсу на каждом устройстве в мире. У Парта был список из 1,2 миллиона MAC-адресов как часть данных, которые он получил от создателя ботнета.

ПАРТ: Я пошел в IEEE, но они не захотели сотрудничать.

Ведущий: С помощью данных, собранных Партом из ботнета Carna, он поставил перед собой задачу попытаться решить эту проблему уязвимости Интернета. Он думал, что, связавшись с сертификатами в других странах, он мог бы помочь очистить уязвимые устройства там. Связавшись с производителями устройств, он мог бы помешать им создавать уязвимые устройства, но, похоже, не очень много сертификатов или производителей были заинтересованы в том, чтобы помочь решить проблему. Парту было трудно заставить организации обратить внимание на эту проблему. Но были некоторые люди, которые обращали внимание на эти данные. Хакеры со злым умыслом увидели, как был создан ботнет Carna, и начали создавать свои собственные ботнеты, используя точно такие же методы.

ПАРТ: Их было несколько – и я уверен, что прямо сейчас их работают сотни. Инструмент под названием Lightaidra использовал точно такую же уязвимость. Я думаю, что он был выпущен параллельно, чуть раньше, до того, как были опубликованы данные ботнета Carna.

Ведущий: В сообществе безопасности

было несколько человек, которые осудили данные, поступившие из ботнета Carna, заявив, что, поскольку данные были получены незаконно, мы не должны использовать их для каких-либо законных исследований.

ПАРТ: Я согласен, что это незаконный ботнет. Я никак не могу не согласиться с этим утверждением. Что касается использования данных, я полагаю, очевидно, что моя позиция была ясна, поскольку вы можете видеть, как я их использовал. На самом деле у меня не было никаких серьезных этических сомнений по этому поводу, но, на мой взгляд, причина, по которой я думаю, что исследователь даже потрудился предоставить нам эти данные, заключается в том, что он также хотел устранить эту проблему. Это очень ясно видно по многочисленным электронным письмам. Я отправил ему довольно много вопросов, и он продолжал отвечать на них. Когда я делал свою первую презентацию на конференции AusCERT, я отправил ему слайды, и он ответил, что доволен таким результатом.

Ведущий: По сей день создатель остается анонимным, но есть ли у вас какие-нибудь мысли о том, кто бы это мог быть?

ПАРТ: В то время, в 2012 году, хранение девяти терабайт данных было недешевым. Он должен был сохранить его, и ему пришлось сжать его с помощью ZPAQ, что невероятно дорого для процессора.

Эта декомпрессия заняла у меня целый день на высокопроизводительном вычислительном кластере с тремя сотнями процессоров. По моему разумению, я просто подумал, что у кого бы это ни было, очевидно, много денег, потому что утверждалось, что он сделал это на кластере Amazon.

Ведущий: Почему вы перестали работать с этими данными?

ПАРТ: Это битва, в которой, казалось, мы должны были победить, но я не добился никакого прогресса. Теперь мое внимание лично сместилось в сторону сосредоточения на проблемах, которые я могу решить. Всякий раз, когда необходимы подобные воздействия в масштабах всей отрасли, вы действительно должны предложить решение на уровне спецификации. Например, MAC-адреса контролируются IEEE. Если бы IEEE дал какой-то мандат на что-то, то эти производители были бы вынуждены следовать ему. В настоящее время IEEE не занимается выдачей мандатов в области безопасности.

Одна из причин, по которой я перестал много работать над этим, я ушел из AusCERT, это, во-первых, но я также не потратил сколько-нибудь значительного времени на это, потому что я думаю, что это тупик. Попытка привлечь внимание производителя через публичное лицо - это кошмар, потому что для производителей больше всего важно поддерживать хорошую репутацию. Если вы так нападаете на них, то они будут защищаться.

Им пришлось оставить учетные записи по умолчанию открытыми на случай, если устройство было настроено неправильно, чтобы служба поддержки могла удаленно дозвониться и убедиться, что все работает правильно для непрофессионала. Есть все эти требования, которые предъявляются к этим инженерам. Они делают все возможное, чтобы донести их, и иногда у них нет опыта работы в сфере безопасности, и они не обучены тому, чтобы знать об этих проблемах безопасности.

Нужно думать о своей безопасности, а также о безопасности ваших близких. Это те уроки, которые я усвоил. Для меня это был жестокий вход в индустрию безопасности. Это первое, что я сделал на этой работе. Я старался изо всех сил, но пришло время перейти к чему-то не такому душераздирающему.

Ниже можно ознакомиться с исследованием Парта:

Скомпрометированные устройства ботнета Carna |

|

|

12.05.2022, 15:16

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

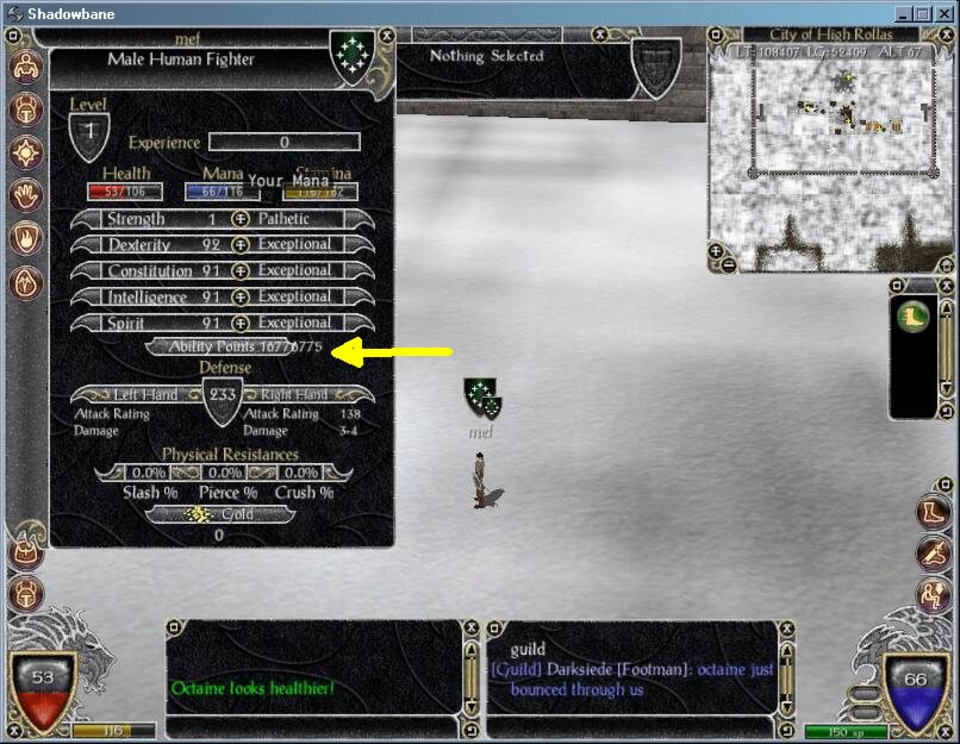

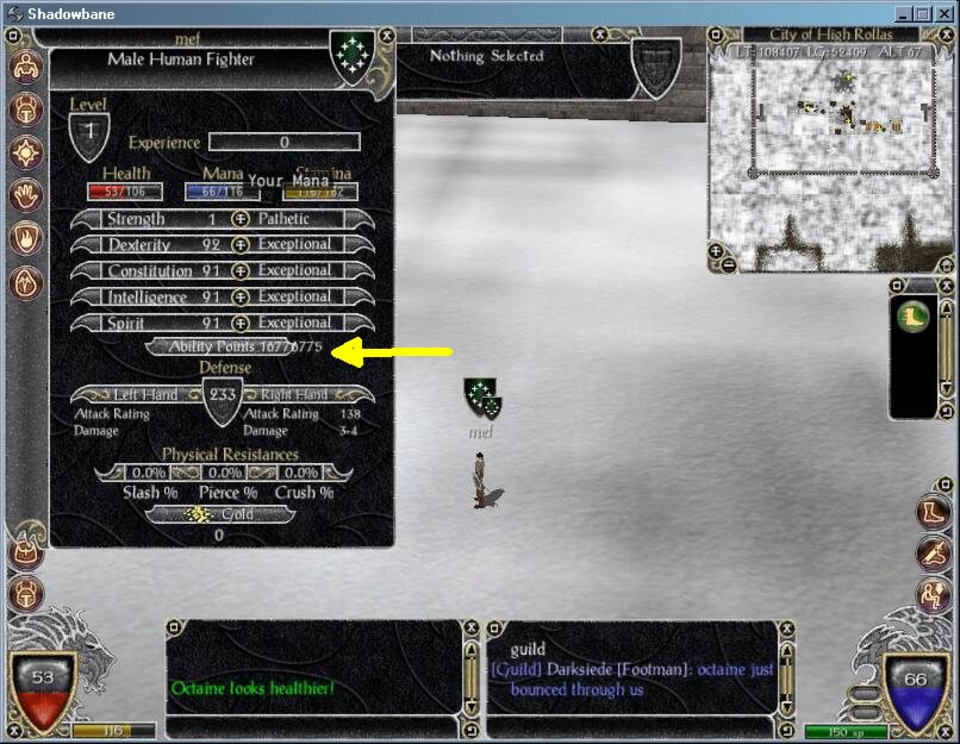

Эпизод 15: Чем обернулся взлом игры

Вступить в наш чат

Ведущий: В 2002 году мне запретили играть в EverQuest. Это была массовая многопользовательская ролевая онлайн-игра, или MMORPG. Я провел годы, играя в игру. Это поглотило мою жизнь, но у меня были приключения, которые я никогда не забуду, например, когда я собрался с восемьюдесятью другими игроками и убивал драконов. Но после многих лет выполнения одних и тех же повторяющихся действий снова и снова мне стало скучно, и я перестал играть. Но это длилось недолго, потому что через несколько недель я снова начал играть. Я потратил годы, работая над своим персонажем, и было слишком трудно отпустить его. Я дошел до того, что просто не мог выйти из игры, поэтому единственным решением, которое я мог придумать, чтобы заставить меня выйти, было найти способ получить бан. Так я начал использовать бота.

Бот брал под контроль моего персонажа и автоматизировал его для меня. Это было строго против правил игры. Я оставлял бота работать всю ночь, сражаясь с монстрами и набираясь опыта, пока я спал. Когда я проснулся, я был удивлен, увидев, что я все еще сражаюсь с монстрами, все еще не забаненный. Я продолжал создавать ботов и запускал их ночь за ночью. В конце концов, игроки пожаловались Game Master, что-то вроде админа игры, и я получил именно то, что хотел — бан. Хотя эта история кажется мне эпичной в моих собственных воспоминаниях, она ничто по сравнению с историей, которую вы сейчас услышите. Сейчас вы услышите, пожалуй, самую эпическую историю онлайн-видеоигр всех времен. Эта история настолько безумна, что ее даже опубликовали в журнале Wired. Так что соберитесь и послушайте легенду невероятных масштабов.

Мне очень повезло, что я запечатлел эту историю. Это редкость, которую можно услышать. Это история от парня по имени Манфред.

МАНФРЕД: Привет. Эй, как дела?

Ведущий:Манфред скрывал свою историю двадцать лет. Он никогда публично не рассказывал эти истории до этого года. Впервые он рассказал об этом на Defcon, крупнейшей хакерской конференции в мире, но сказал не все, что хотел.

МАНФРЕД: Я собирался показать два эксплойта нулевого дня в паре игр. Я был в Зеленой комнате на Defcon примерно за пятнадцать минут до выступления. Один из членов команды Defcon, спросил меня, о чем мой рассказ, и начал тему демонстрации этого эксплойта.

Ведущий:Он рассказал о многочисленных играх, которые он взломал. Это выступление на Defcon было записано и размещено на YouTube.

МАНФРЕД: Мое выступление на Defcon было удалено из-за жалобы на нарушение авторских прав компанией ArenaNet, создателями Guild Wars 2.

Ведущий: Как видите, история не только редкая, но и в некотором роде запретная. Итак, начнем, ладно? Во-первых, что за имя Манфред?

МАНФРЕД:В ранние дни Ultima Online я много играл в ПК, гриферил и все такое прочее. Изначально меня звали не Манфред. Это был Факчоп. P-H-U-C-K-C-H-O-P. Я предполагаю, что это как бы добавляло оскорблений к травмам игроков, которых я убивал. Всем весело, знаете ли. Это не я в реальной жизни. Это была просто игра. Я все это делал в свое удовольствие. Под этим именем Phuckchop я убивал игроков, в течение недель, а может быть, и месяцев. Затем однажды я просто сидел AFK в городе под охраной рядом с внутриигровым банком. Потом я пошел за пончиками Krispy Kreme на обед. Это был мой обычный обед. Я получаю дюжину таких. Они очень классные. Я вернулся и посмотрел на своего персонажа, и меня звали Манфред. Я подумал, хм, это интересно. Я просмотрел журнал чата и увидел, что админ сказал мне, что он не может позволить мне убивать игроков, играя за Phuckchop. Он такой: "Вы можете убивать игроков или что-то в этом роде, это часть игры, но у нас не может быть такого имени", поэтому он просто изменил мое имя на случайное, и им оказался Манфред.

Ведущий: Эта история произошла двадцать лет назад. С тех пор Манфред играет в MMORPG. Все всегда начинается одинаково: он будет играть, развлекаться, изучать игру вдоль и поперек, а потом в конце концов надоест и начнет возиться с ней.

МАНФРЕД: Ради забавы я занимаюсь реинжинирингом игр и реинжинирингом того, как протокол общается с сервером и наоборот, как сервер общается с клиентом.