|

16.05.2017, 12:28

|

|

Участник форума

Регистрация: 04.05.2017

Сообщений: 244

С нами:

4751606

Репутация:

6

|

|

Уязвимость в чипах Intel позволяет взламывать компьютеры без ввода пароля

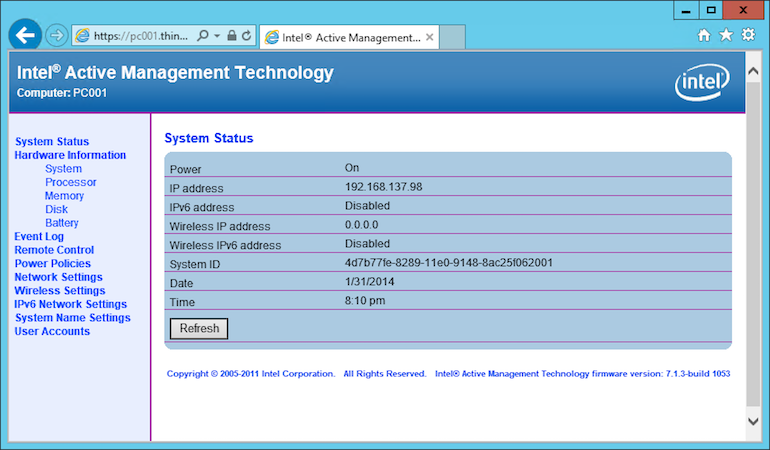

Уязвимость в чипах Intel, которая оставалась незамеченной почти 10 лет, позволяет хакерам получать полный удалённый контроль над компьютерами. Баг кроется в аппаратной технологии Active Management Technology (AMT), с помощью которой администраторы дистанционно обслуживают компьютеры и выполняют другие задачи — например, обновляют программное обеспечение и чистят жёсткие диски. AMT позволяет управлять клавиатурой и мышью, даже если устройство выключено.

Технология доступна через браузер и защищена паролем, который устанавливает администратор. Проблема в том, что хакер может оставить поле пароля пустым и всё равно войти в консоль.

Исследователи из Embedi, которые обнаружили уязвимость, рассказали, что проблема кроется в том, как происходит обработка пользовательских паролей через стандартный аккаунт администратора веб-интерфейса AMT.

Компания по обеспечению сетевой безопасности Tenable подтвердила существование бага. По её словам, уязвимость относительно просто использовать удалённо.

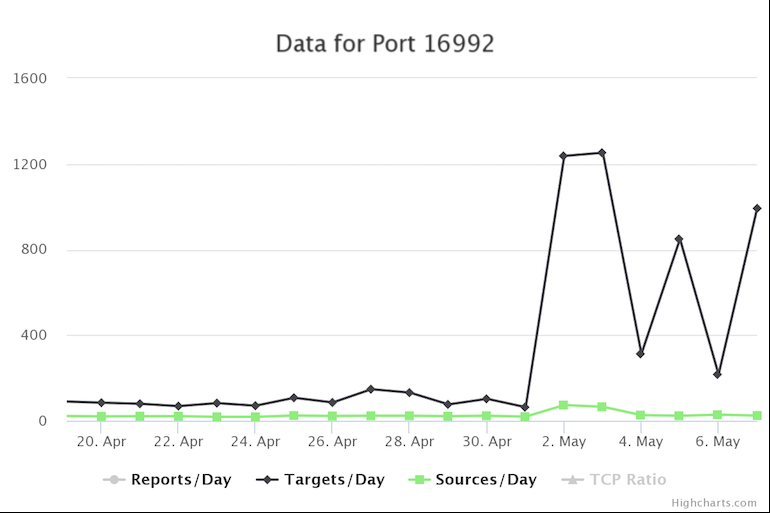

Intel заявила, что баг присутствует в ноутбуках, настольных компьютерах и серверных машинах минимум 2010 года выпуска, работающих на прошивке версии 6.0 и более поздних версий. Embedi добавила, что в зоне риска находятся все компьютеры с открытыми портами 16992 и 16993. Доступ к ним является единственным условием успешной атаки.

С момента раскрытия бага системы сетевого мониторинга демонстрируют резкий рост зондирования указанных портов. Intel не рассказала, сколько устройств затронула уязвимость.

Компания заверила, что уже работает с партнёрами над устранением проблемы. Также она выпустила инструмент, который позволяет проверить систему на наличие бага.

Источник:

|

|

|

16.05.2017, 14:13

|

|

Постоянный

Регистрация: 05.06.2009

Сообщений: 706

С нами:

8912858

Репутация:

759

|

|

|

|

|

18.05.2017, 06:47

|

|

Участник форума

Регистрация: 08.05.2007

Сообщений: 100

С нами:

10004891

Репутация:

28

|

|

Когда читаю подобные новости, в голове только одни мысли - о какой чёрт побери безопасности может быть речь, если такие компании-мастадонты делают непоправимые ошибки в продуктах, используемые миллионами. Хотел бы я одним глазком глянуть, что у АНБ есть в своём арсенале против обычных смертных.

|

|

|

18.05.2017, 08:36

|

|

Постоянный

Регистрация: 05.06.2009

Сообщений: 706

С нами:

8912858

Репутация:

759

|

|

Сообщение от MadFun.

↑

Когда читаю подобные новости, в голове только одни мысли - о какой чёрт побери безопасности может быть речь, если такие компании-мастадонты делают непоправимые ошибки в продуктах, используемые миллионами. Хотел бы я одним глазком глянуть, что у АНБ есть в своём арсенале против обычных смертных.

Например, у трёх-буквенных можно поиметь код лицензии text editor Sublime 3.

И такое выкладывается в WikiLeaks.

|

|

|

|

|

|

Здесь присутствуют: 1 (пользователей: 0 , гостей: 1)

|

|

|

|