ANTICHAT — форум по информационной безопасности, OSINT и технологиям

ANTICHAT — русскоязычное сообщество по безопасности, OSINT и программированию.

Форум ранее работал на доменах antichat.ru, antichat.com и antichat.club,

и теперь снова доступен на новом адресе —

forum.antichat.xyz.

Форум восстановлен и продолжает развитие: доступны архивные темы, добавляются новые обсуждения и материалы.

⚠️ Старые аккаунты восстановить невозможно — необходимо зарегистрироваться заново.

|

|

24.02.2022, 15:56

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Приветствуем всех читателей и участников форума!

Приветствуем всех читателей и участников форума!

В этой теме мы будем публиковать наши авторские статьи.

Наша команда писателей тщательно выбирает интересные темы и пишет оригинальный контент специально для вас!

Каждую неделю мы будем делиться с вами новым контентом, связанный с дарком!

Еще больше контента можно найти на нашем канале в Телеграме!

https://t.me/+_nx0mbcIGWlhMTFi

Авторские статьи по заработку, мануалы и скрипты по безопасности

Абсолютно каждый день свежие новости про крипту, теневые темы, криминал и NFT

Так же у нас есть чат, где можно найти работу в теневой сфере или подыскать покупателей на свои услуги! |

|

|

04.03.2022, 12:38

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Криптоконтейнер. Создаем "сейф" в ПК

Криптоконтейнер. Создаем "сейф" в ПК

вступить в чат

Криптоконтейнер простым языком - это защищенный сейф в вашем компьютере. Многие люди пренебрегают защитой своих данных. А зря. Всю важную информацию необходимо хранить в криптоконтейнерах, дабы она не попала в руки третьих лиц. Вооружившись новыми знаниями в данной статье, вы сможете создавать зашифрованные контейнеры, обладающие высокой стойкостью к атакам. Создавать мы будем как обычный том, так и скрытый (с двойным дном).

Плюсы криптоконтейнера

Безопасность. Ваши файлы будут надежно защищены. Тем не менее любая система не без изъянов, и существуют методы взлома, практикующиеся спецслужбами. О них мы поговорим в следующей статье и предложим способы, которые помогут их избежать. Экстренное уничтожение. Если вы решите удалить файлы, хранящиеся на жестком диске, то удаление обычным способом займет очень много времени, в то время как программа CryptoCrash поможет ликвидировать информацию с криптоконтейнера за считанные секунды.

Программа для шифрования

TrueCrypt или VeraCrypt?

В 2014 году разработчики TrueCrypt заявили, что больше не будут поддерживать проект и предложили своим пользователям альтернативу в видe VeraCrypt. Они также отметили, что VeraCrypt значительно выигрывает у TrueCrypt.

Какие плюсы у VeraCrypt?

Переходим к практической части.

Как создать криптоконтейнер

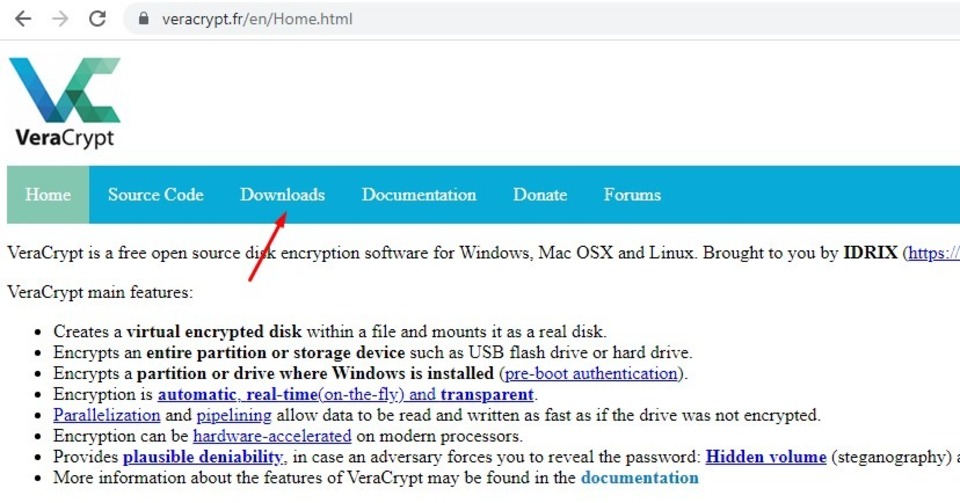

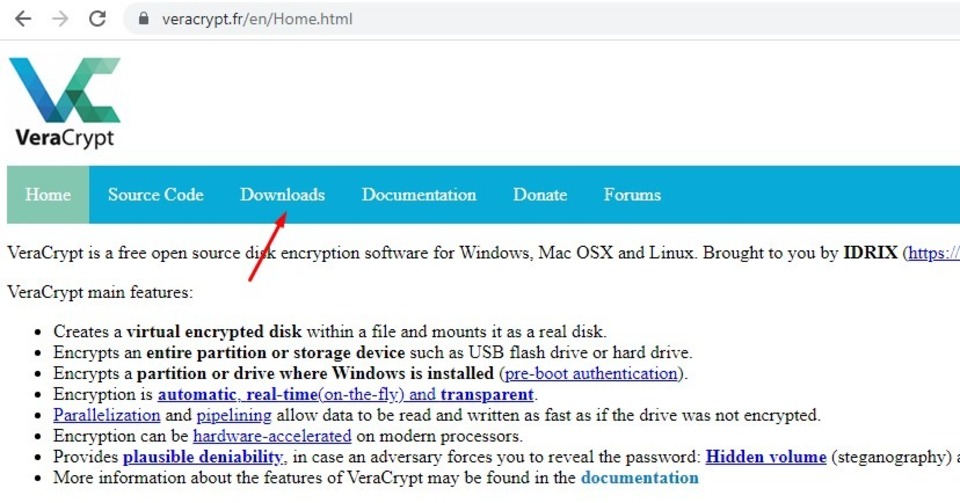

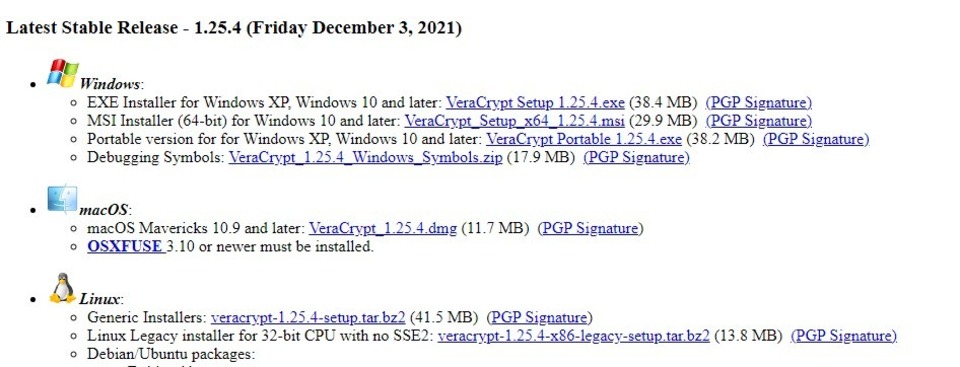

Первым шагом нужно будет скачать программу VeraCrypt, предназначенную для быстрого шифрования.

Переходим на сайт veracrypt.fr -> " Downloads"

Выбираем свою операционную систему и скачиваем.

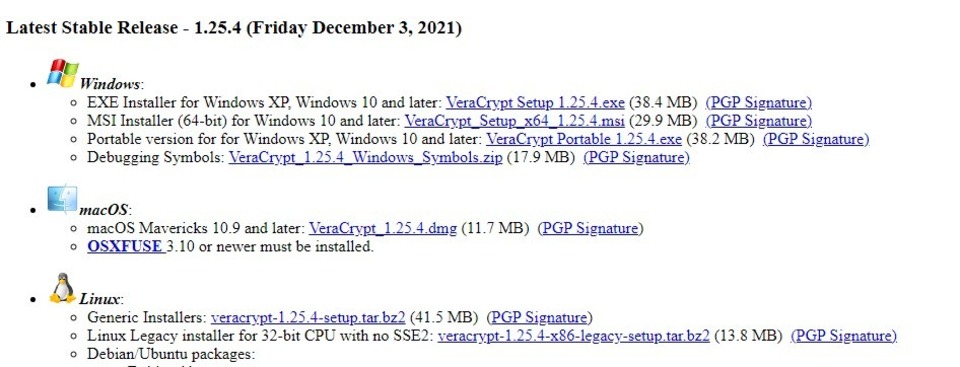

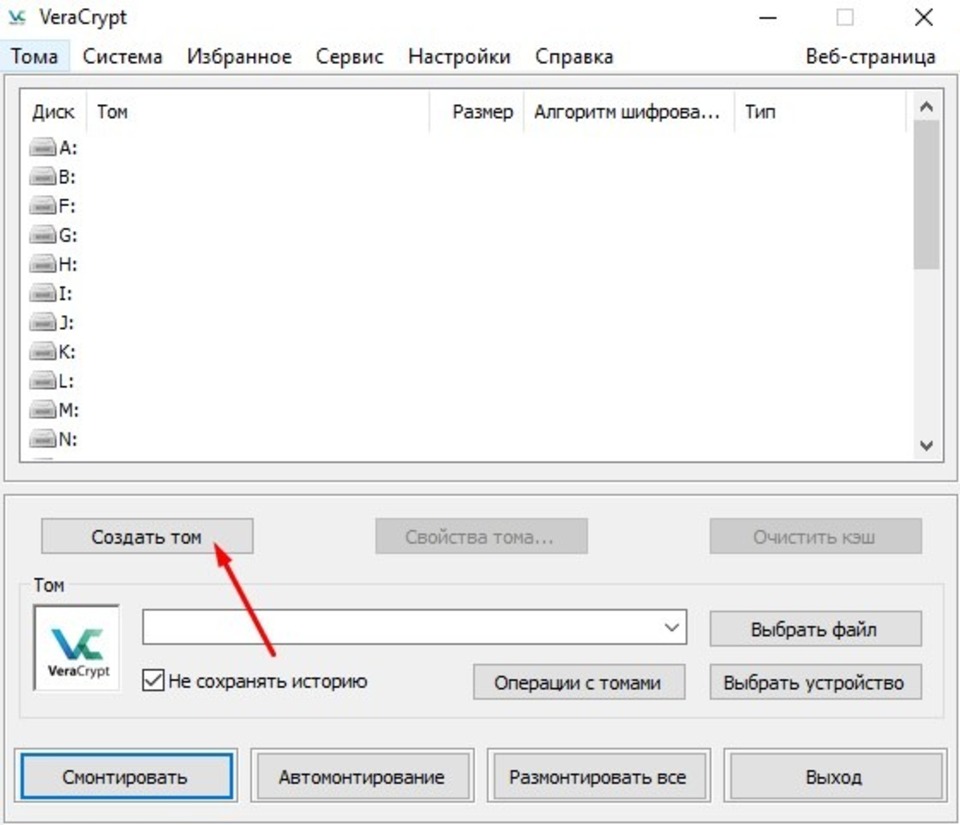

После того как программа успешно установлена на ПК, начинаем создание криптоконтейнера. Для этого жмем " Создать том".

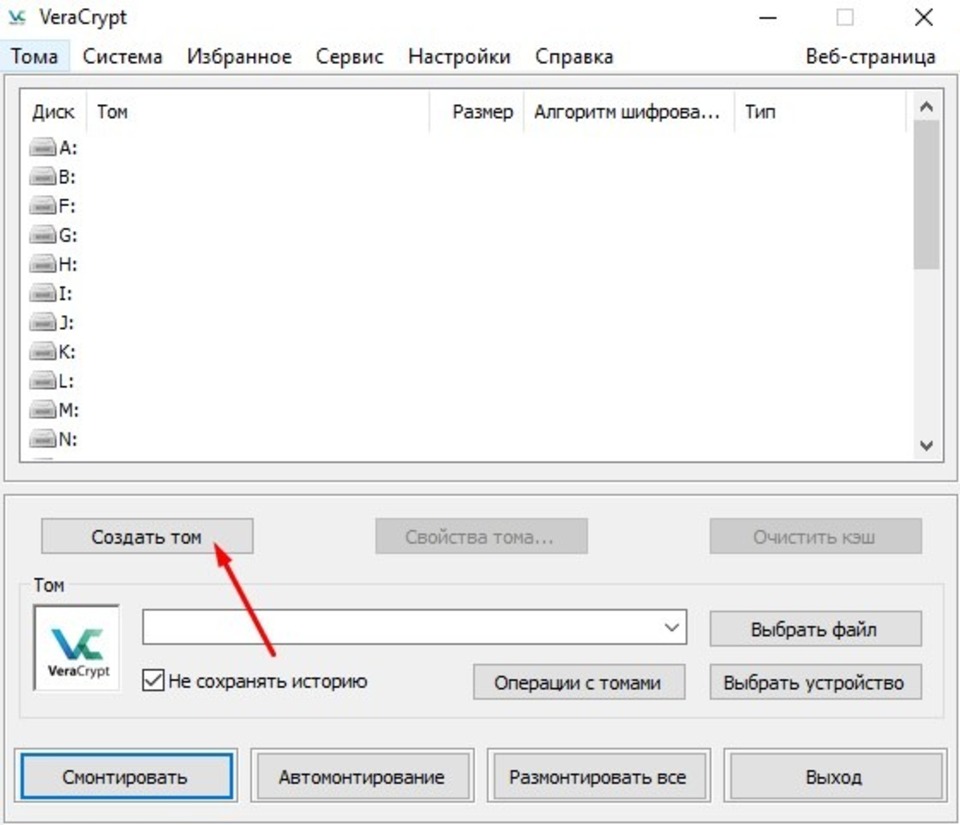

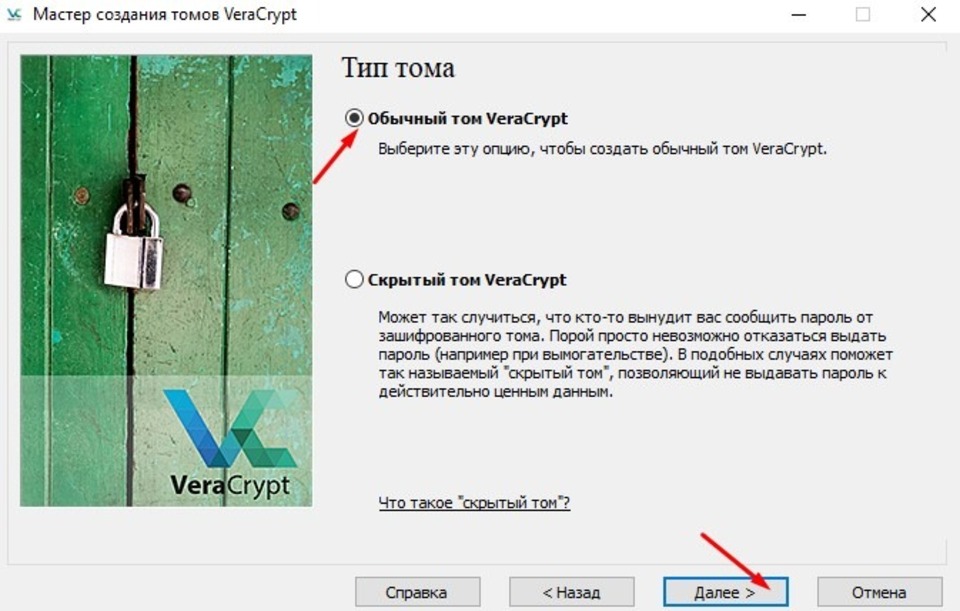

Обычный том

Обычный том

Вначале мы рассмотрим, как создавать обычный криптоконтейнер, после чего перейдем к скрытому.

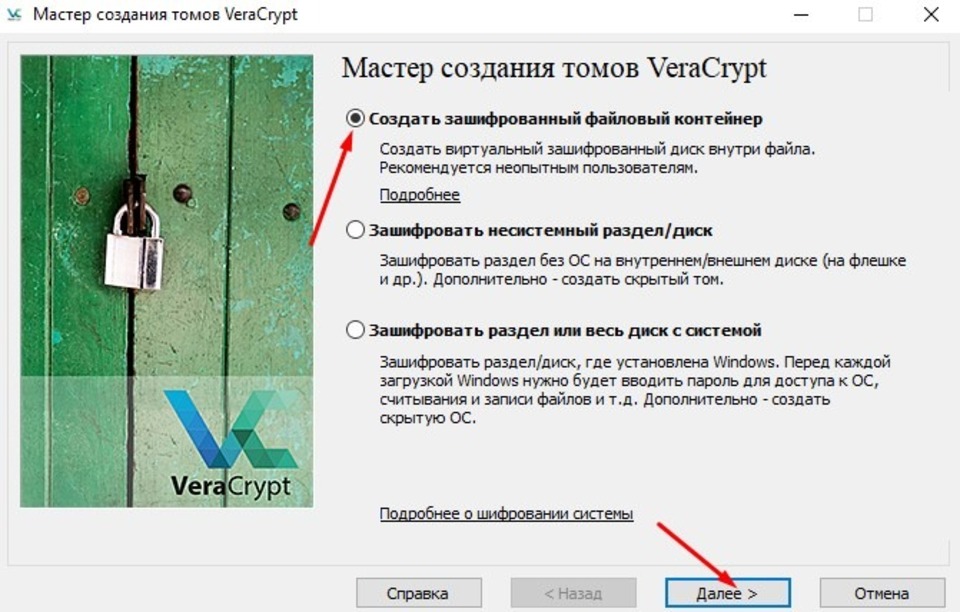

Выбираем “ Создать зашифрованный файловый контейнер”.

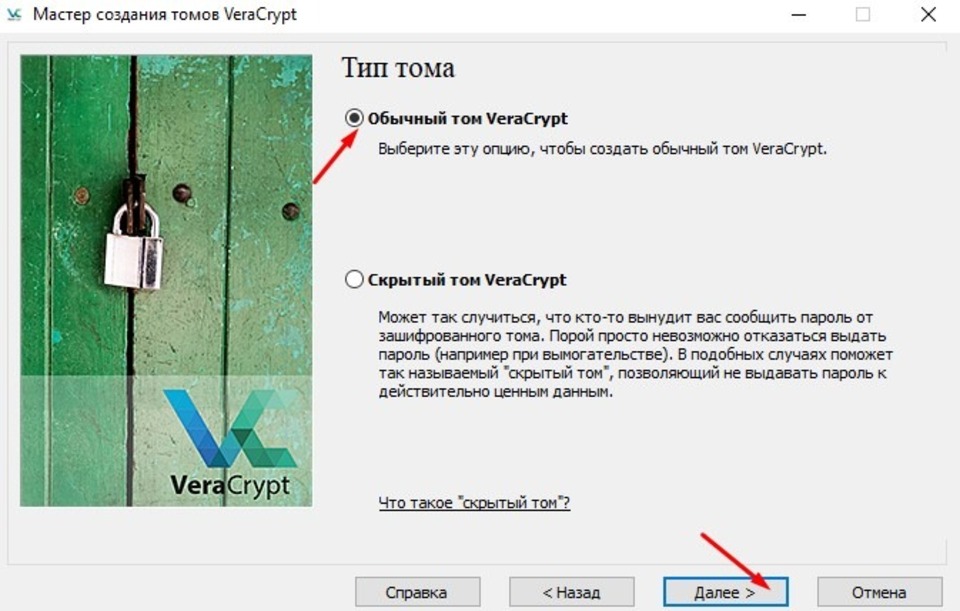

Сейчас нам нужен " Обычный том", он в дальнейшем послужит местом хранения скрытого.

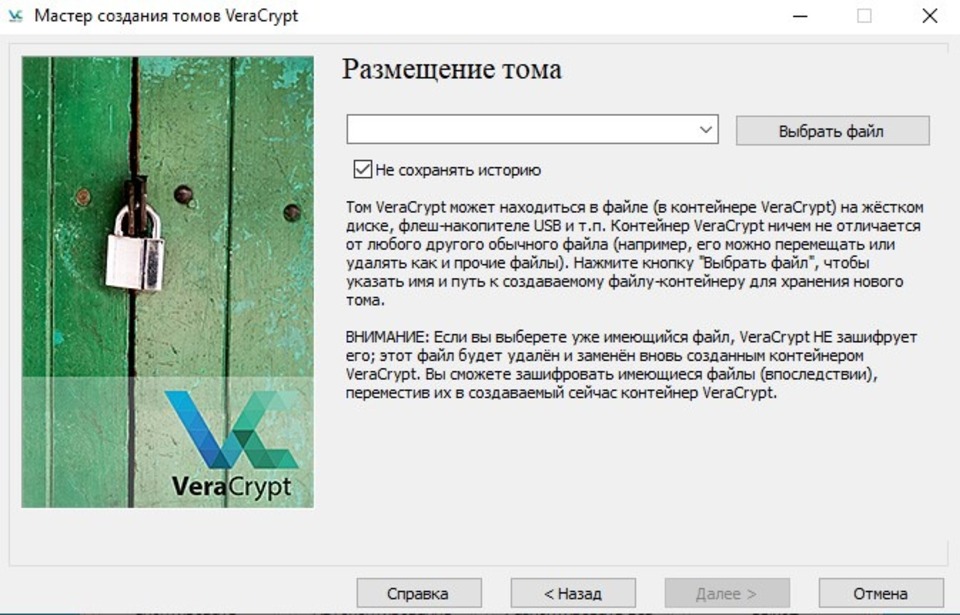

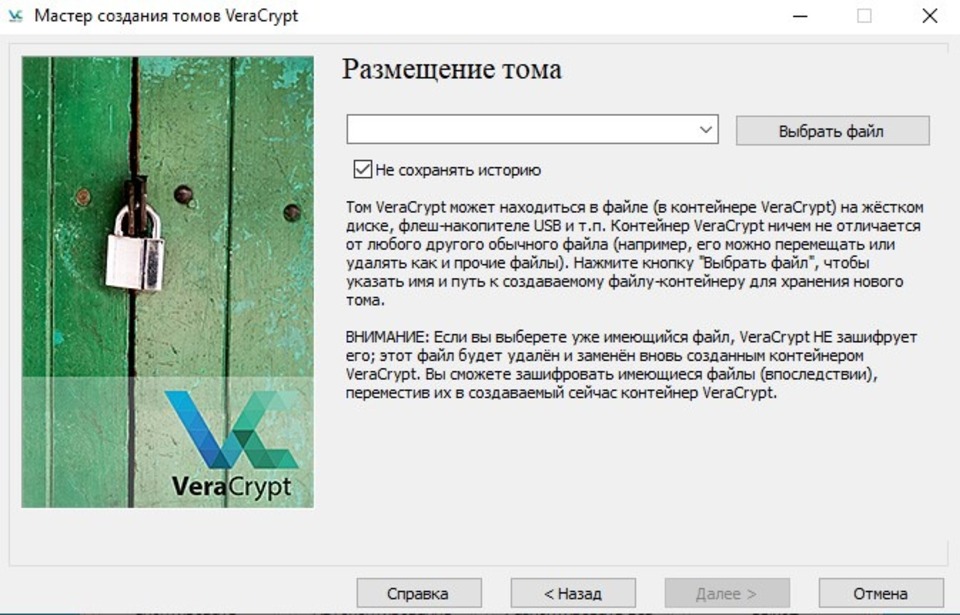

Выбираем место хранения и имя файла (абсолютно любое). Сам файл может иметь какое угодно расширение, например, .mp4, .txt, .wav.

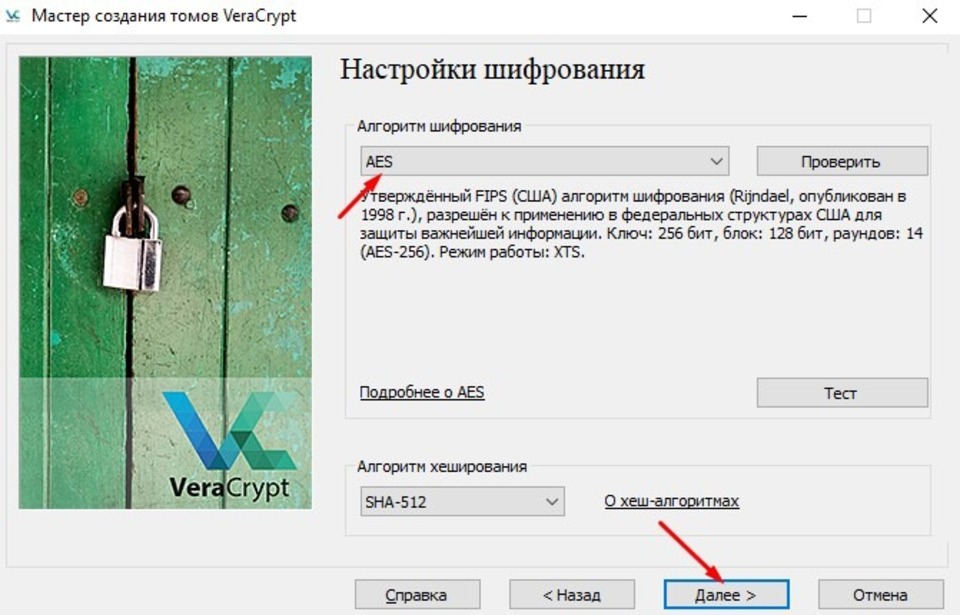

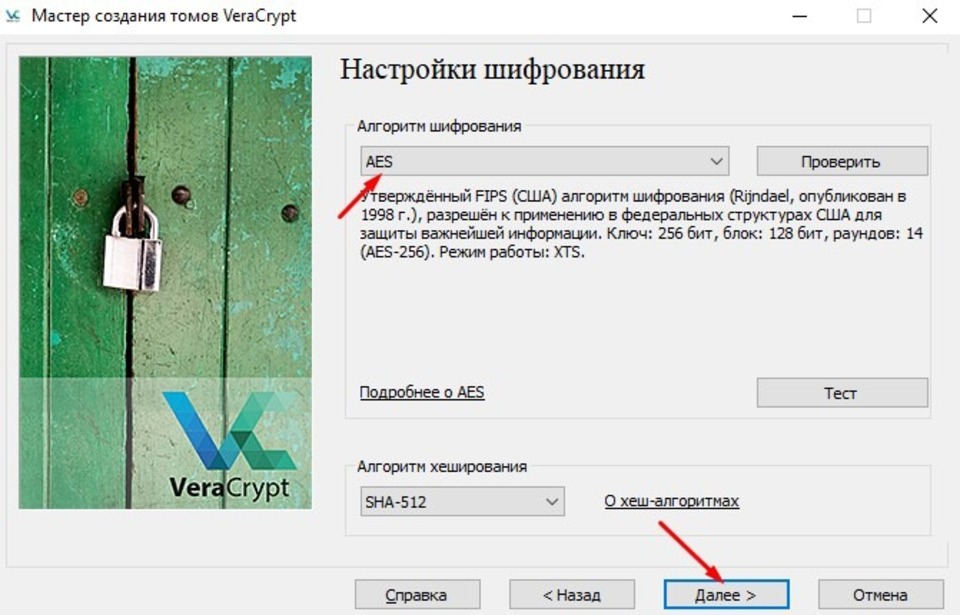

Затем нам нужно настроить шифрование. VeraCrypt использует такие алгоритмы шифрования как: AES, Serpent, Twofish, Camellia, Кузнечик и их связки.

Для того чтобы зашифровать (и расшифровать) данные, криптоконтейнер не использует пароль. Для шифрования любым алгоритмом (от AES до «Кузнечика») используется двоичный ключ фиксированной длины, так называемый Data Encryption Key или Media Encryption Key (MEK).

Ключ шифрования (MEK) хранится в оперативной памяти совершенно независимо от того, какой алгоритм шифрования вы выбрали в настройках контейнера: AES, Twofish, Serpent, «Кузнечик» или любая комбинация алгоритмов, сложность и скорость их извлечения практически одинакова.

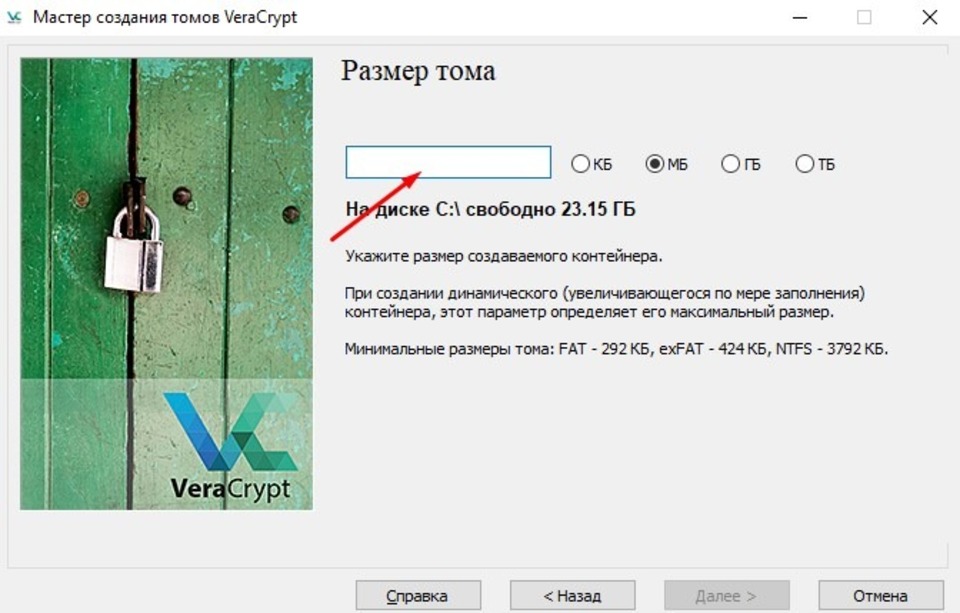

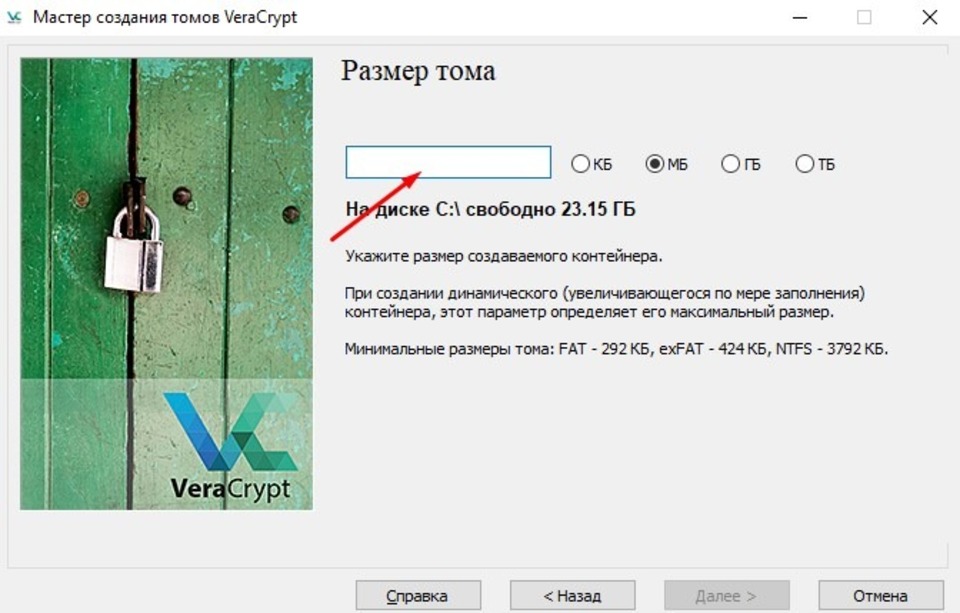

Далее требуется обозначить размер нашего тома.

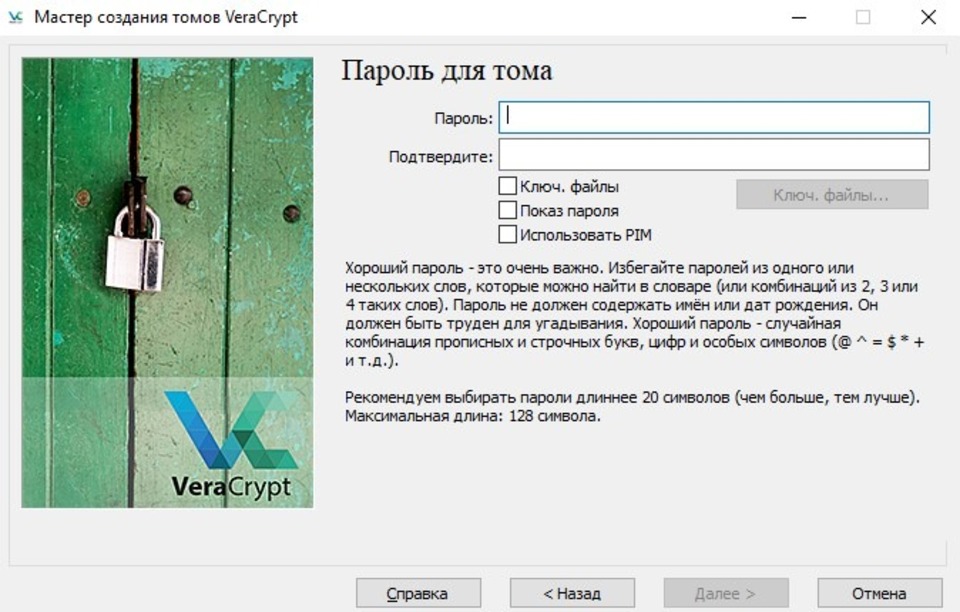

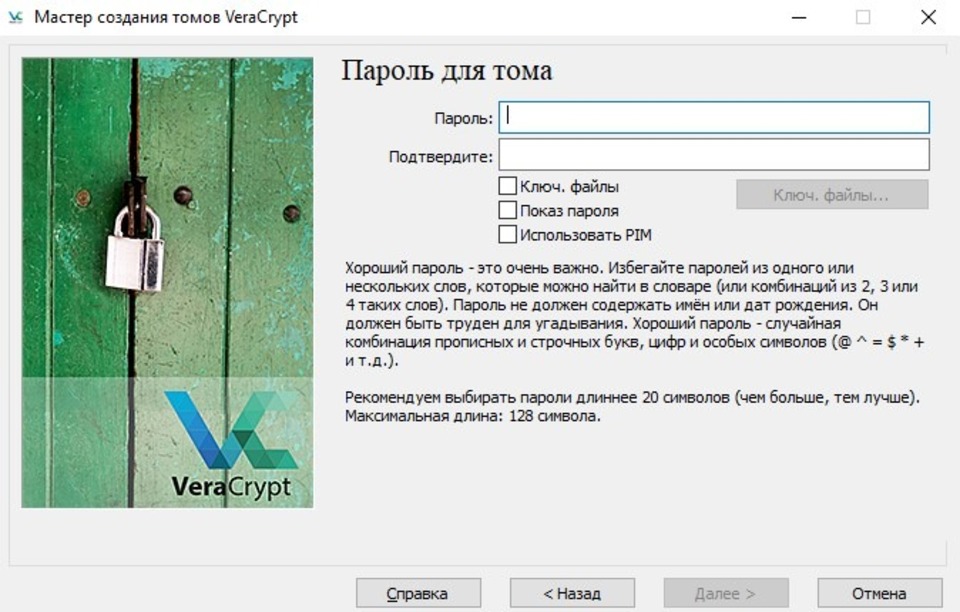

Пароль от обычного тома не обязательно должен быть очень сложным, так как всю важную информацию мы все равно будем хранить в скрытом криптоконтейнере.

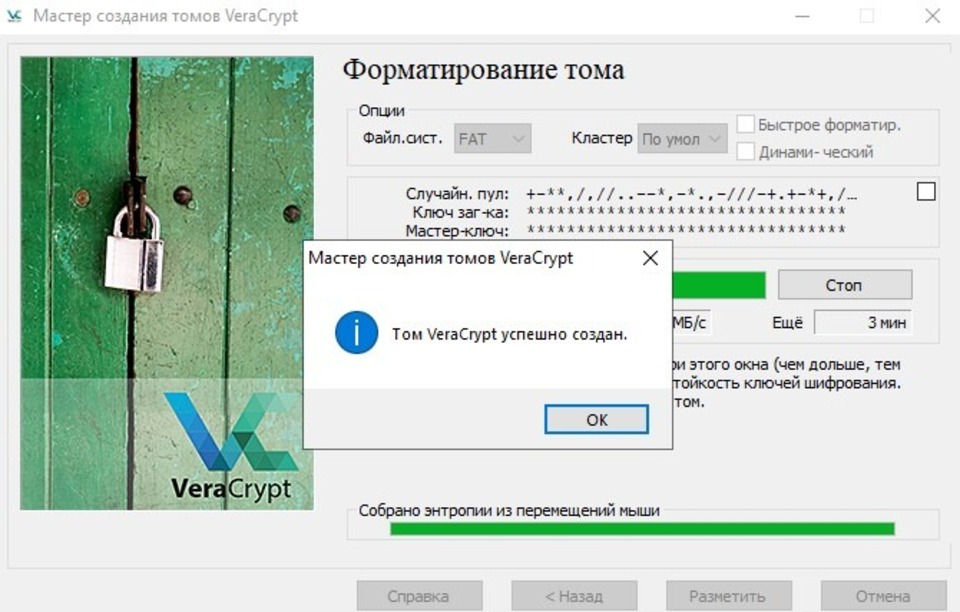

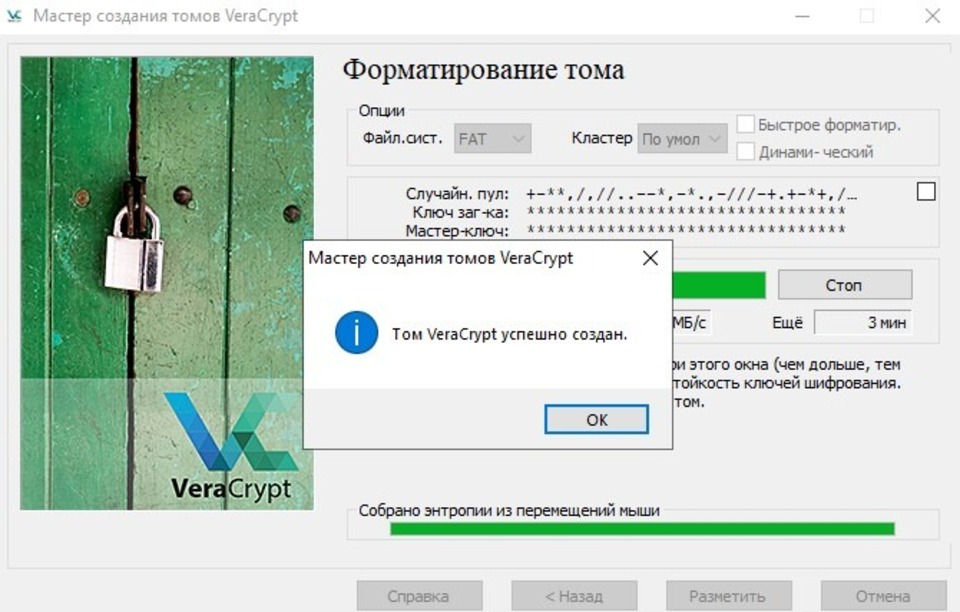

После выполнения всех предыдущих шагов запустится форматирование тома, и криптоконтейнер будет создан.

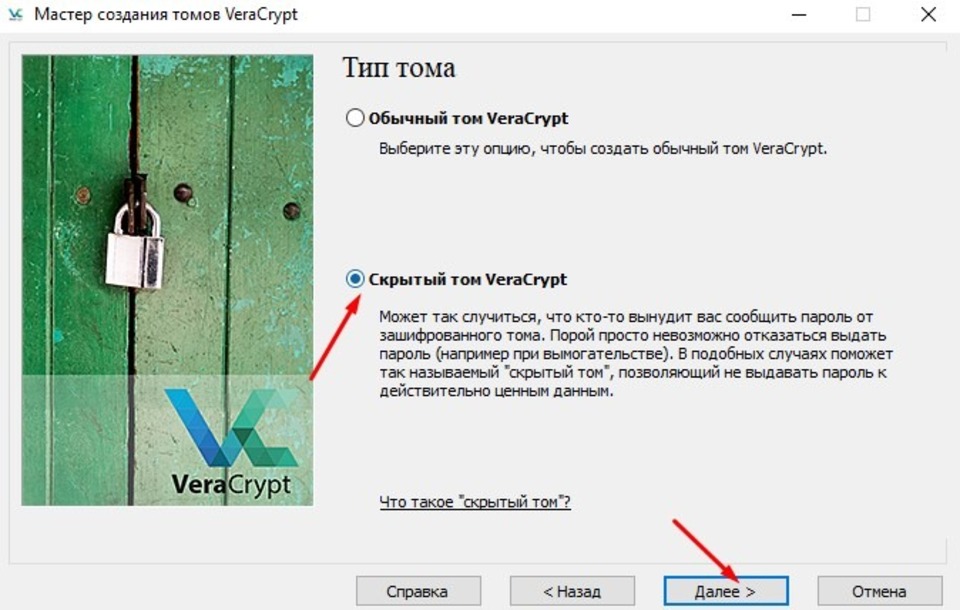

Скрытый том

Скрытый том

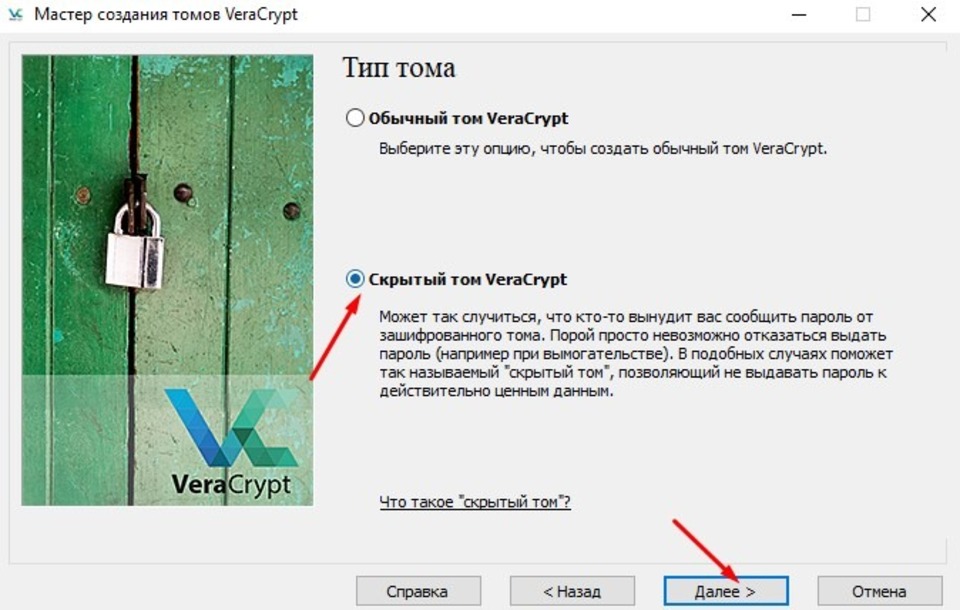

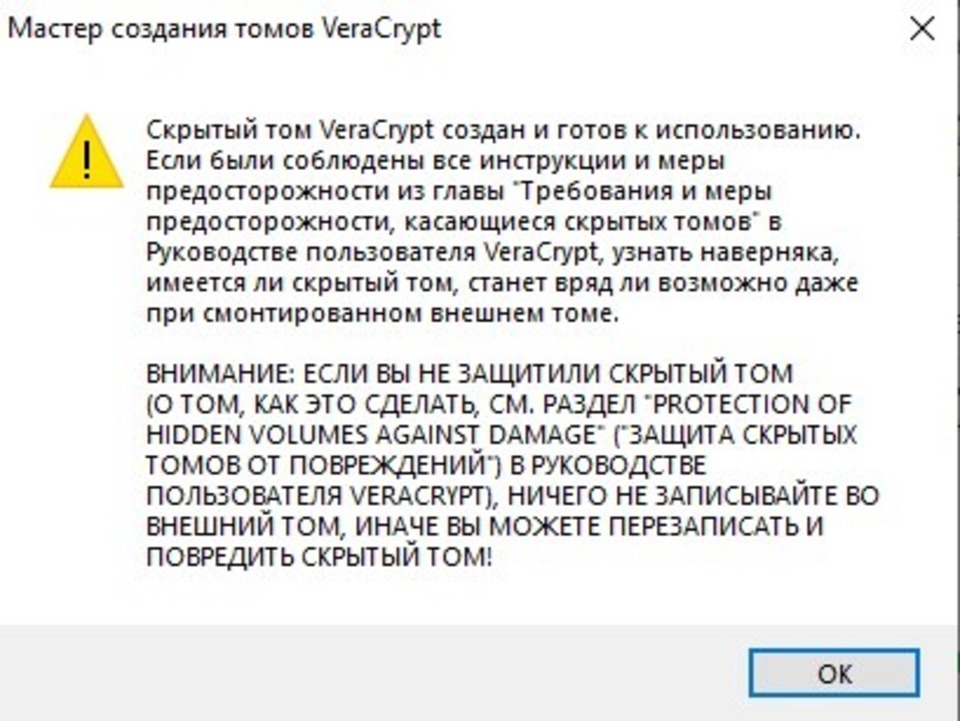

Чтобы создать скрытый криптоконтейнер, выберите “ Создать зашифрованный файловый контейнер”, как и в предыдущий раз, только далее вместо обычного тома, нужно выбрать " Скрытый том VeraCrypt".

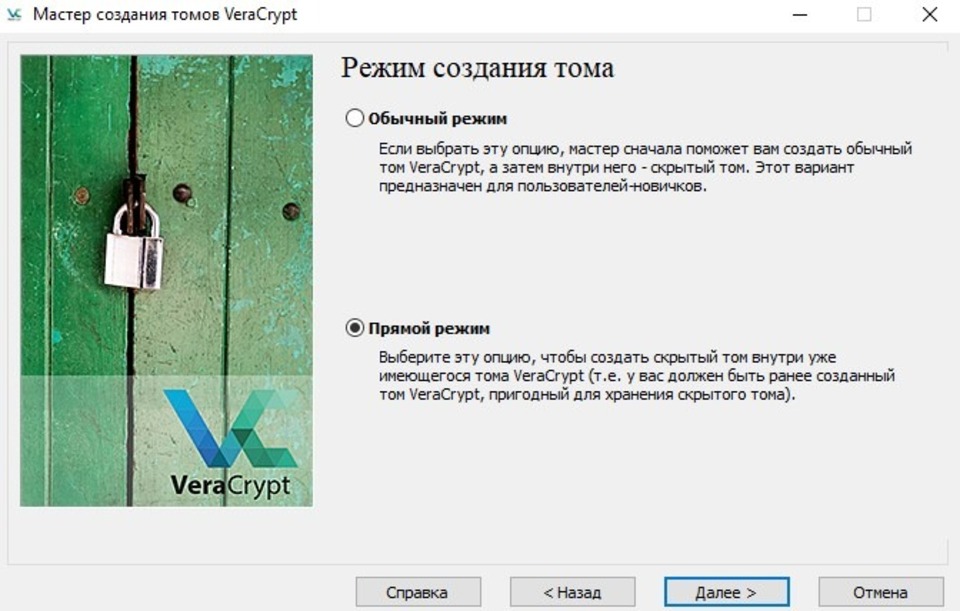

Существует два режима создания тома, их подробное описание указано на скриншоте. Как вы можете увидеть, опция " Обычный режим" предназначена для тех, кто еще не создал обычный том, но так как он у нас уже имеется, то кликаем на " Прямой режим".

Далее указываем расположение ранее созданного обычного контейнера и вводим пароль от него, который вы установили.

Выбираем любой алгоритм шифрования, допустим AES.

Указываем размер скрытого тома и вводим уникальный пароль (подробнее о создании надежного пароля вы узнаете в следующей статье).

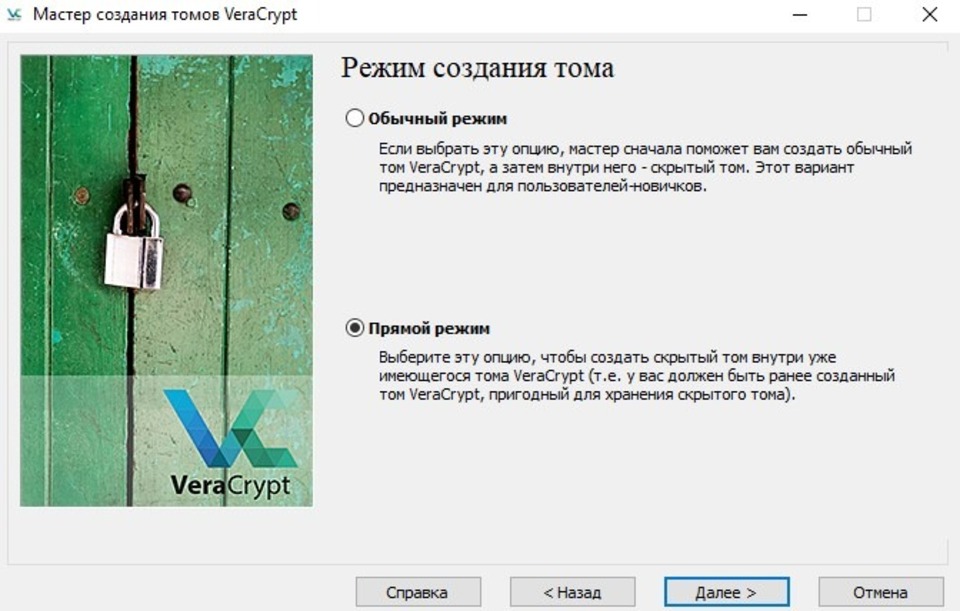

Готово! Вы успешно создали криптоконтейнер с двойным дном.

Чтобы его открыть нужно выбрать ваш файл и ввести пароль от обычного или скрытого контейнера, в зависимости от того какой вам требуется.

Вывод

Несмотря на то что криптоконтейнер крайне надежная штука, это не исключает возможности его взлома, как бы печально это не звучало. Не существует 100 % гарантии безопасности, это утопия. Но криптоконтейнер способен значительно усложнить возможную атаку на него или вовсе свести к минимуму. О существующих способах взлома и вариантах их избежать мы поговорим в следующей статье.

https://telegra.ph/Kriptokontejner-S...ejf-v-PK-02-08 |

|

|

10.03.2022, 20:11

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Как взламывают криптоконтейнеры

Как взламывают криптоконтейнеры

Вступить в наш чат

"Криптоконтейнер нельзя взломать", - многие говорят. Но вынуждены вас разочаровать, это не так. Существует достаточно много способов, которые способны нанести ущерб вашим файлам, хранящимся в криптоконтейнере, и поставить под сомнение вашу безопасность. Будучи ознакомленным с данной информацией, вы измените свой взгляд на криптоконтейнеры и вопросы безопасности в целом. В конце этой статьи мы предложим несколько ценных рекомендаций, которые помогут сделать ваши криптоконтейнеры более устойчивыми к всевозможным атакам.

Способы взлома

Способы взлома

Взлом через уязвимость программного обеспечения

Программы, которые шифруют ваши данные, могут делать это не очень надежным способом. Да, процент подобного взлома невелик, но все же он есть. Поэтому мы обязательно рекомендуем использовать только проверенные софты, такие как VeraCrypt или TrueCrypt.

BruteForce или атака полным перебором

Данный метод подбора пароля, используемого для шифрования, часто применяется хакерами. Скорость успешного выявления нужного ключа крайне низка и займет десятки лет, но только в том случае, если BruteForce делается на стандартном компьютере со стандартной мощность. Вы не можете исключить тот факт, что подбор пароля может быть произведен на супермощном компьютере со скоростью в тысячи раз выше обычной. Тем не менее, такая процедура не только энергозатратная, но и очень дорогостоящая. Если вы не опасный киберпреступник или террорист, то такая опасность вам не грозит.

Для обычных людей чаще всего применяется более упрощенный BruteForce по словарю. Это значит, что существует многомиллионная база паролей, каждый пароль из которой проверяется. Такой подбор не требует никаких затрат и отличается своей простотой. И единственный способ его избежать - придумать такой пароль, чтобы его не оказалось в базе.

Помимо BruteForce по словарю, есть еще один вид атаки с помощью подбора. Он выглядит следующим образом: собирается вся информация о вас, включающая возраст, адрес, девичью фамилию матери, кличку питомца. После чего генерируется возможные варианты ключа. К примеру, вашего питомца зовут Бобик, значит программа будет использовать такие варианты: Bobik123, B1o2b3i4k5 и так до бесконечности.

Терморектальный (бандитский) криптоанализ

Само название говорит о сути данного метода. В его основе лежат угрозы, пытки и шантаж. Таким образом, никакие сложные пароли вам не помогут, но и здесь есть выход.

- Вам необходимо установить программу быстрого уничтожения файлов, такую как Panic Button, она за считанные секунды удалит всю информацию о криптоконтейнере.

- Используйте криптоконтейнер с двойным дном. Как его создать подробно описано в этой статье. В таком случае вы можете выдать пароль от обычного тома, а про существование скрытого никто не узнает.

- Файл-ключ на microSD карте. При создании криптоконтейнера вам необходимо добавить файл-ключ, расположенный на microSD. Такую карту очень легко уничтожить, сломав ее, тогда вся ваша зашифрованная информация не будет подлежать восстановлению.

Вредоносный вирус

Если так случится, что ваш компьютер окажется заражен трояном или кейлоггером, то ваша приватность окажется под угрозой. Чтобы этого не случилось нужно использовать комплексную защиту вашего ПК. Файл-ключ эффективен не только в борьбе с терморектальным криптоанализом, он так же поможет избежать расшифрования в случае кейлоггера. Не помешает и временное отключение компьютера от сети в момент пользования криптоконтейнером.

Криминалистический анализ дампа памяти

Правоохранительные органы довольно часто используют данный метод. В ходе обыска компьютер изымается, происходит снятие оперативной памяти, а после чего находится информация о паролях. Чтобы сделать дамп, ваш ПК должен быть включен, а криптоконтейнер смонтирован. Дабы избежать такой участи, обязательно установите время автоматического демонтирования. Если вы работаете с очень секретными данными, то поставьте время на 2 минуты, если вы обычный пользователь, то 60 минут будет достаточно. Программа Panic Button тоже не помешает в этом случае, так как она очищает данные из ОС в момент отсутствия.

Взлом при помощи запасного ключа

Если вы пользуетесь программой VeraCrypt, TrueCrypt и другими подобными, то такая уязвимость вам не грозит.

Но такой расклад все же возможен, если вы делали комплексное шифрование системы. Если вы пользователь Microsoft, то ключи сохраняются в Microsoft Account, если macOS, то в iCloud. Будьте внимательны, когда шифруете систему, сразу же отключайте автоматическое сохранение ключа в облаке, иначе все ваши данные могут быть расшифрованы, в случае доступа третьих лиц к вашей учетной записи.

Рекомендации для защиты криптоконтейнера

- Создайте надежный пароль. В идеале он должен иметь от 30 до 50 символов и храниться только у вас в голове. Записывать его никуда нельзя, тем более раннее использовать где-либо еще. Для того, чтобы его не удалось подобрать методом BruteForce важно не использовать информацию, имеющую какое-то к вам отношение (имена, псевдонимы, клички), слова и фразы, даты тоже под запретом. Пароль должен содержать символы, цифры и буквы верхнего и нижнего регистра.

- Регулярно меняйте пароль. Важно хотя бы один раз в год проводить смену всех паролей. Это нужно для того, чтобы избежать утечек данных, которые бывают у разных компаний.

- Имейте более 1 криптоконтейнера. Неразумно хранить все данные в одном месте. Решите сколько криптоконтейнеров вам необходимо и загрузите туда все нужные файлы.

- Используйте криптоконтейнер с двойным дном. Нужно иметь открытый и скрытый том. В случае, если правоохранительные органы потребует пароль от криптоконтейнера, то смело можно выдать от открытого, в то время как вся тайная информация останется скрытой от их глаз.

- Маскируйте криптоконтейнеры. Надежно защитить криптоконтейнер не достаточно, более важно сделать так, чтобы его существование не было обнаружено. Для этого программа VeraCrypt не указывает на то, что перед нами находить криптоконтейнер. Вы можете выбрать любое расширение и поместить файл в папку с другими аналогичными расширениями.

- Криптоконтейнер для приманки. Создайте криптоконтейнер и демонстративно поместите его в видное место, он нужен для отвлечения внимания от основного. Название тоже должно провоцировать интерес, например, "Главное". Загрузите туда маловажные файлы, которые в случае чего вы смело сможете продемонстрировать. Не забывайте регулярно создавать видимость работы с этим контейнером, периодически обновляя данные.

Вывод

Никто не может гарантировать вам полную безопасность, но, используя все вышеизложенные советы, вы способны сами себе ее обеспечить. Советуем вам пересмотреть свои взгляды на защиту информации и взять на вооружение, предложенные рекомендации. Надеюсь, что данная статья была полезной для вас. "Предупрежден - значит вооружен!".

https://telegra.ph/Kriptokontejner-S...ejf-v-PK-02-08 |

|

|

10.03.2022, 20:22

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

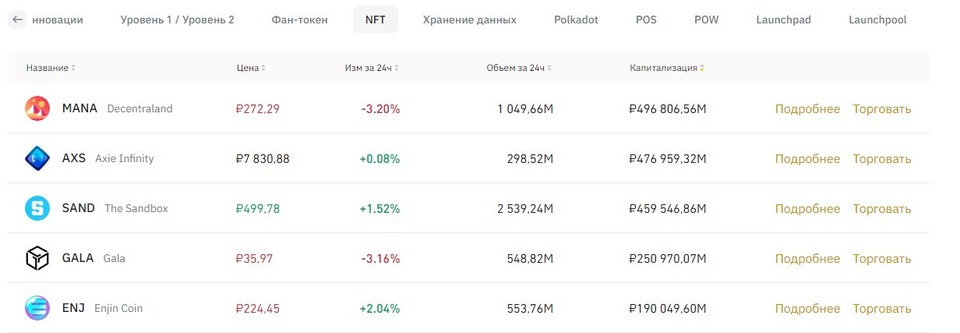

NFT - феномен в мире криптовалют

Вступить в наш чат

NFT - относительно новое явление, разговоры о котором доносятся отовсюду - новости, газеты, телевидение.

Что это такое и почему все про это говорят?

NFT - это аббревиатура от английского non-fungible tokens, что означает "невзаимозаменяемый токен". Взаимозаменяемость - ключевой момент всех фиатных валют, BTC, ETH всегда можно обменять на другую криптовалюту, что нельзя сказать про NFT. Невзаимозаменяемый значит уникальный, он может представлять из себя товар, картину, песню. Например, если взять искусство, то картины Ван Гога не ровняются картинам И. Е. Репина, так и токен NFT является неповторимым и единственным в своем роде. Его цель - интегрировать уникальные предметы в блокчейн. Эти активы одновременно являются объектами коллекционирования и приносят доход.

В технической основе невзаимозаменяемого токена чаще всего заложен Ethereum, точнее, стандарт ERC-721, в соответствии с которым создаются смарт‑контракты, позволяющие выпускать NFT.

Как создать NFT-токен?

Как создать NFT-токен?

NFT-токены создаются в цифровом виде с помощью таких платформ, как Binance, OpenSea, Makerspace и т.д. С помощью этих платформ вы можете загружать, присваивать имя, добавлять описание к своим творениям и преобразовывать их в NFT.

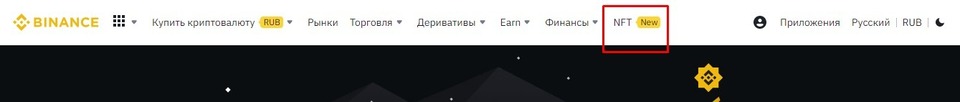

Сейчас мы рассмотрим с вами процедуру создания на платформе Binance, которая займет не более 5 минут. Чтобы иметь доступ к созданию и другим расширенным возможностям Binance, вам нужно в обязательном порядке пройти верификацию и подтвердить личность. Также в данный момент создавать NFT на платформе могут только предварительно утвержденные авторы. Для того, чтобы вас утвердили, вы можете написать на почту nft@binance.com и прислать свои идеи, только таким образом работы смогут быть рассмотрены. Но в ближайшем времени данная услуга станет доступна для всех пользователей.

Для начала нам нужно перейти на главную страницу NFT площадки.

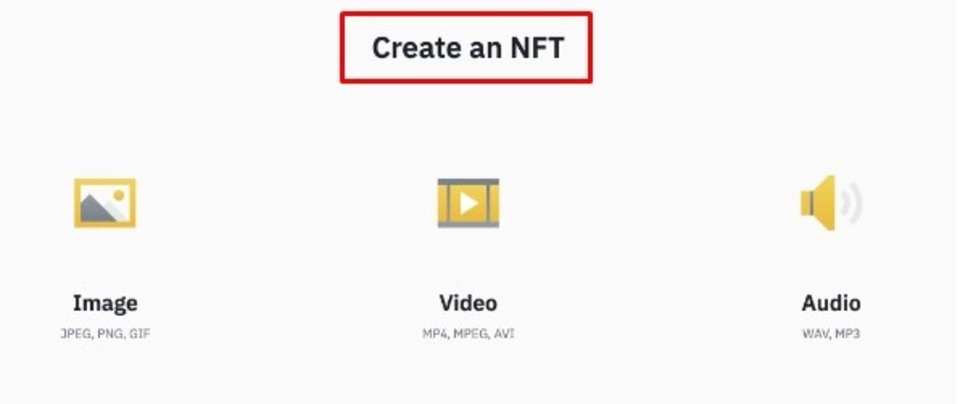

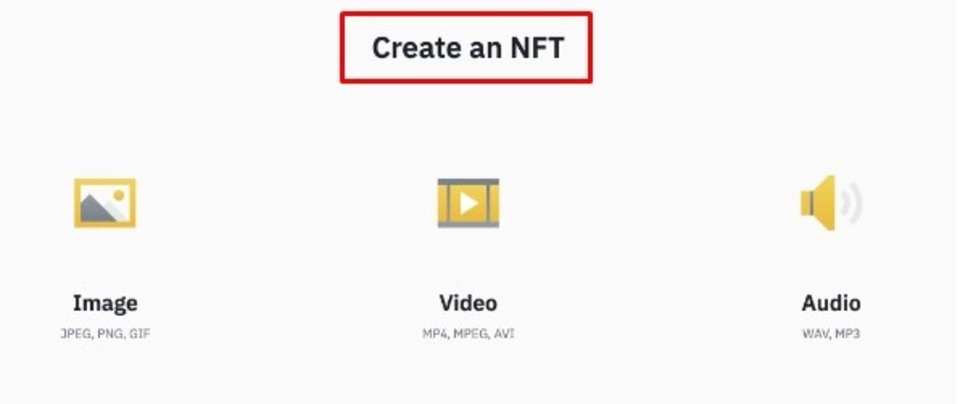

Далее нажимаем "Создать" и видим следующую страницу с доступными видами NFT: это может быть картинка, аудио, видео.

Вы можете создать как один NFT (BEP-721) или серию (BEP-1155). С помощью серии вы сможете продать несколько образцов своего творения, каждый с уникальным идентификатором.

Имейте ввиду, что за создание NFT-токена у вас возьмут комиссию. Под комиссией за транзакцию подразумевать все дополнительные расходы при продаже, отчисляемые платформе или автору. Если на других платформах процент комиссий может варьироваться от 2.5 до 15, то на Binance он значительно ниже и составляет 0,005 BNB. На Binance в качестве комиссии используется BNB (Binance Coin). Поэтому удостоверьтесь, что на вашем балансе есть данная криптовалюта.

После того, как ваш файл загрузится, Binance создаст NFT. Посмотреть как купленные, так созданные NFT можно в разделе " Коллекции" -> " Мои NFT".

Также, если у вас уже есть NFT на другой бирже, вы можете их импортировать на Binance.

Способы заработать с помощью NFT

NFT Airdrops (раздача). Вы можете стать обладателем NFT совершенно бесплатно, для этого существуют раздачи, которые в этом помогут: NFT holder airdrop, NFT platform airdrop.

NFT holder airdrop.Данный вид раздачи подразумевает, что вы уже являетесь владельцем NFT, в то время как автор выпускает различные штуки для дополнения. К примеру, в недавнем времени Bored Apes сделал подарок своим держателям. Так, владельцы обезьянок получили бесплатные сыворотки, которые меняли их персонажей в непохожих друг на друга мутантов. В скором времени обладателю такой сыворотки было предложено 269 ETH за ее продажу. NFT platform airdrop.С повышением спроса на NFT появляются новые торговые площадки. Своим первым пользователям они дарят подарки в виде NFT. Поэтому, чтобы стать счастливым обладателем бесплатного токена, отслеживай новые маркетплейсы.

Трейдинг NFT. Суть просто - покупаешь дешевле, продаешь дороже. Про трейдинг криптовалютами мы рассказывали здесь. Стейкинг(возможность заработать проценты на изменении курса криптовалюты). Данный способ не включает ваше активное участие. Для пассивного заработка требуется заложить свои NFT, тем самым обеспечивая работоспособность блокчейна.

Капитализация

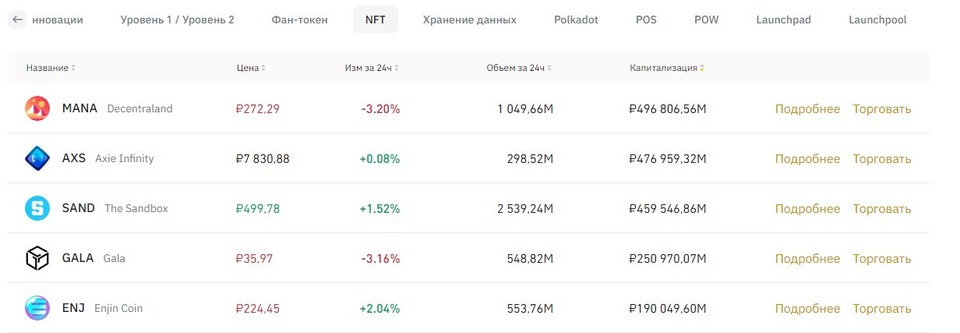

Мировой рынок NFT в 2021 году достиг $22 млрд. С начала 2020 года общая капитализация NFT выросла в 56 раз.

Токен MANA, служащий для покупок различных виртуальных товаров на маркетплейсах, вырос на 40 процентов за последний месяц и занимает лидирующее положение среди прочих.

Минусы NFT

Минусы NFT

Отсутствие связи между подлинником и NFT. Покупателям кажется, что покупая NFT, они покупают оригинал. К сожалению, это лишь ловко созданная иллюзия. Приобретая NFT, вы получаете не произведение, а только токен, и ничем, кроме токена, вы не владеете. Технические проблемы. Дело в том, что NFT-токен и само произведение хранятся по отдельности. Возьмем к примеру платформу Nifty Gateway. При публикации NFT, к любому токену, будь то картинка, аудио или видео, прилагается формат JSON (текстовый формат обмена данными). Ключевой момент в нем - это ссылка, указывающая на сервер Nifty, который при запросе перенаправит браузер на картинку, сохраненную в распределенной файловой системе IPFS. Выходит, что NFT, который вы покупаете, - это хеш‑сумма от файла JSON, а не от самого произведения. Токен при этом хранится в блокчейне Ethereum. Случись что с Nifty, связь тот час же прервется. IPFS также не гарантируют никакой надежности: данные тут хранятся до тех пор, пока их активно запрашивают. Нет гарантий.Вы можете вложиться в NFT, ждать момента, пока он вырастет в цене, но этого так и не произойдет. Одним из таких ярких примеров является проект CryptoKitties, как только NFT с котятами поступили в продажу, люди массово стали их скупать по $300, посчитав, что они взлетят в цене. Но котята не только ни взлетели, а упали аж до $2, как только ажиотаж прошел. Разработчики же перевели всю ситуацию в шутку, назвав котят всего лишь развлечением ради игры, а не для прибыльных вложений. Так что, если вы приобрели кота и прогорели, то это ваша проблема.

Нет авторских прав.

Нет авторских прав. Может показаться странным тот факт, что вы платите большую сумму денег за картинку, но по-прежнему не обладаете ей? NFT не равно авторским правам. Владеет всеми правами только один человек - это создатель. Но как так получается? Всему виной шардинг.

Шардинг

Простыми словами шардинг - это дробление, которое разбивает токен NFT на части поменьше. Сама идея разделения криптовалюты не нова и появилась она из-за ряда возникших проблем. Изначально, покупая NFT с изображением какой-либо картины, вы автоматически приравнивались к владельцу, в том числе обладающим всеми авторскими правами. Поэтому была предложена система шардов, которая позволяет сохранить основные авторские права его создателя, тем не менее покупатель остается вправе демонстрировать NFT, распечатывать копию.

владелец выбирает сколько шардов всего будет, какие из них он выставит на продажу, а какие оставит себе; устанавливает цену для каждой части.

Как получить все шарды?

Выкупить все части. Однако есть ряд сложностей, которые не позволят вам этого сделать. Например, некоторые части уже могут быть куплены или просто-напросто не выставлены на продажу. Допустим, вы уже владеете некой частью шардов NFT, но вам не хватает какого-то количества. Вы можете выкупить недостающие части у других держателей, для этого назначьте цену выкупа и депонируйте шарды в смарт-контракт.

Но даже, если вы выкупите все части, вы все равно не сможете побороться за право владения авторскими правами. Суд все равно будет на стороне автора-создателя, а не на вашей.

Обычно в ходе разделения токен ERC-721 NFT разбивается на взаимозаменяемые части, то есть на токены ERC-20.

Платформы для дробления

Потенциал NFT

В настоящее время рынок NFT развивается с бешенной скоростью, охватывая все большие массы. Что касается инвестиций, то риск безусловно есть, так как NFT находится в прямой взаимосвязи со спросом, существующим в определенный момент. Тем не менее цифры и тот факт, что многие известные личности инвестируют в NFT или продают свое творчество, свидетельствует о том, что интерес к NFT растет.

Во второй части вы узнаете о ТОП-10 самых ошеломляюще дорогих NFT за всю историю.

https://telegra.ph/Kriptokontejner-S...ejf-v-PK-02-08

|

|

|

24.03.2022, 17:13

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Назови мне свое имя, и я скажу, кто ты: как "пробить" человека?

Вступить в наш чат

Так или иначе, любой человек оставляет своей след в всемирной паутине. Каждый второй сайт собирает, хранит, обрабатывает, а иногда и продает ваши данные третьим лицам.Утечки данных и пренебрежение безопасностью многих людей дают возможность для быстрого сбора информации. Не нужно быть хакером, совершать какие-либо противоправные действия или иметь доступ к закрытым базам правоохранительных органов, чтобы пробить конкретного человека, вся информация лежит на поверхности. Все, что нам нужно - это знать несколько терминов и открытые источники по поиску данных. Обо всем этом и пойдет речь в статье.

Википедиягласит: «90 процентов разведданных приходит из открытых источников и только 10 — за счёт работы агентуры»

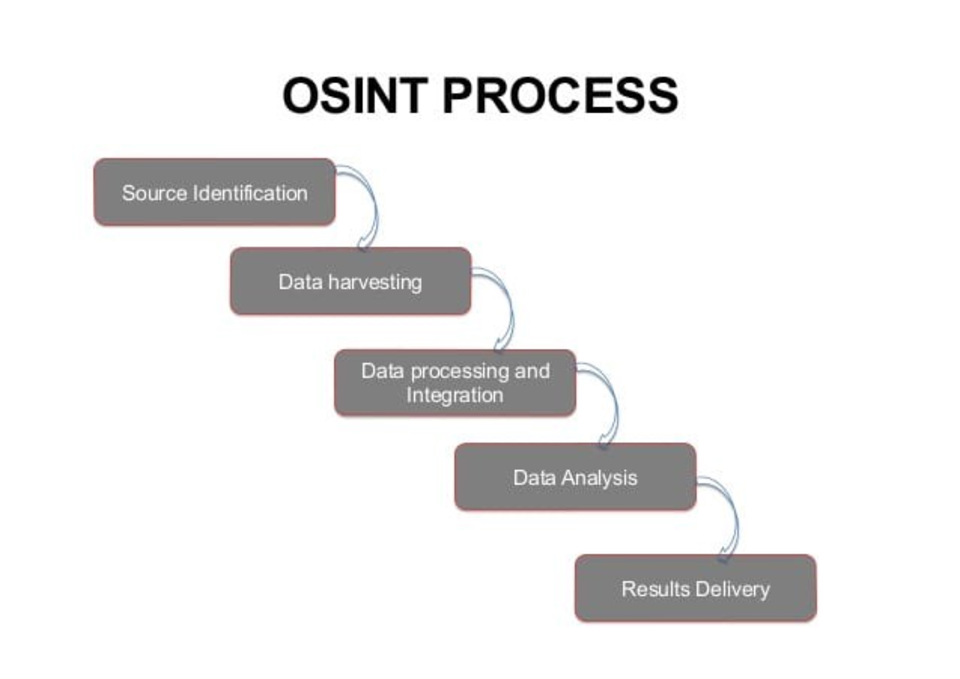

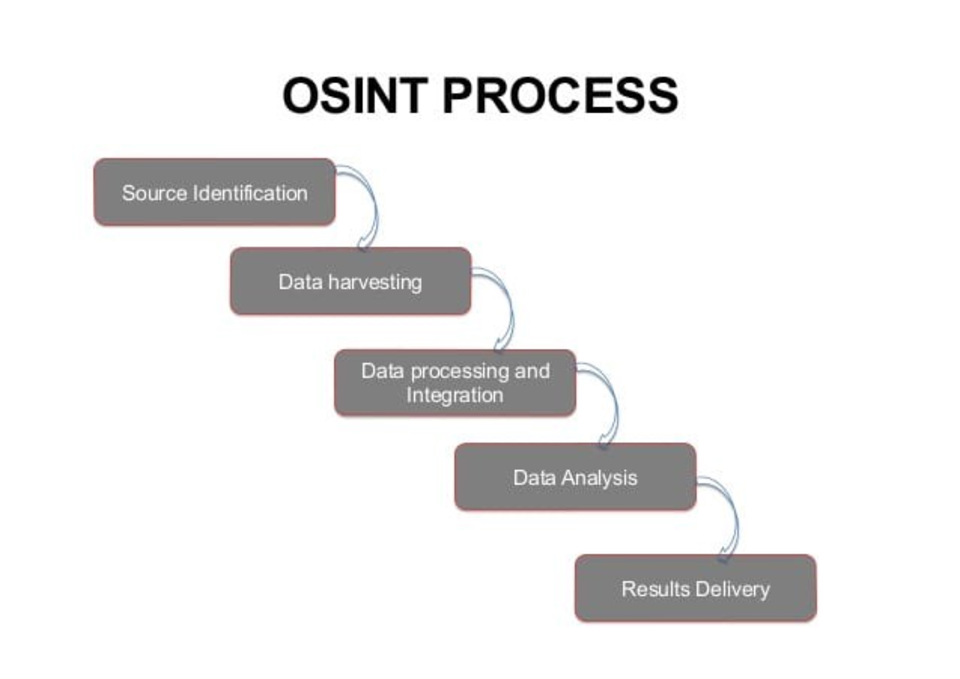

OSINT (Open-source intelligence) - разведка в открытых источниках, включает в себя поиск, анализ и сбор разведывательной информации, полученной из общедоступных источников. OSINT не является взломом, шпионажем, вербовкой или иным противозаконным действием.

Этапы:

- Постановка/формулировка задачи;

- Планирование;

- Сбор данных;

- Обработка информации;

- Анализ результатов и отчет.

Постановка задачи:

На начальном этапе важно установить для себя цель, к примеру: "Нужно узнать как можно больше информации об этом человеке". Под информацией мы подразумеваем его биографию, психологический портрет, место жительства, работы и другую важную для нас информацию.

Планирование:

Не имея четкого плана, вы будете долго блуждать на просторах интернета, тщетно пытаясь хоть что-то найти. В лучшем случае вы сможете найти какие-то обрывки данных, в худшем потратите свое время.

Итак, как выстроить план:

Подумайте, что на данный момент у вас уже имеется: имя, почта, фотография, круг друзей, телефон и т.д. Это может быть любая информация, за которую хоть как-то можно зацепиться. Даже, казалось бы, обычный ник, используемый в интернете, уже может ускорить поиск.

Когда вы собрали всю известную информацию, вам нужно выстроить несколько предположений. Например:

У вас есть фото, значит вы можете приблизительно установить возраст человека. На фотографии он находится рядом с машиной, следовательно формулируем гипотезу, что машина принадлежит ему и предполагаем ее марку. На нем надет деловой костюм, скорее всего он работает в офисе и т.п.

Будьте готовы к тому, что многие ваши гипотезы могут не подтвердиться, в таком случае сразу же откидывайте несоответствующие и заменяйте новыми предположениями.

Имея несколько гипотез, вы можете переходить к следующему этапу - поиску информации.

Сбор данных

Пожалуй, самый важный и сложный этап всей работы. Для того, чтобы собрать данные нужно знать, где их искать. И начнем мы с самого простого и очевидного на первый взгляд метода поиска данных:

Поисковики

Вы можете найти колоссальное количество информации в обычном Google, если будете правильно составлять запрос. А помогут вам в этом поисковые операторы, о которых мы говорили в прошлой статье.

Предлагаю вашему вниманию подборку поисковиков для облегчения поиска:

- http://www.searchenginesindex.com/ru/ - подборка поисковиков по всем странам.

- https://toolbox.google.com/datasetsearch - бета-версия поисковика Google по базам данных.

- https://hackernoon.com/untraceable-s...s-alternatives - англоязычный поисковик, довольно популярный.

- https://findo.com/ - умная система поиска по всем личным документам, облачным хранилищам, соцсетям, а так же файлам на устройствах.

- https://www.deepgram.com/ - поисковик по аудиофайлам.

- http://www.data.gov/ - специализированный поисковик по всем сайтам и открытым базам данных американского правительства.

- Omgili - Find out what people are saying - поисковик по форумам, добирается в самые дебри мирового интернета.

- http://www.revimg.com/ - поисковик по фотографиям, позволяющий определить, где ранее были размещены изображения.

- https://lumendatabase.org/ - база данных для сбора и анализа юридических запросов на удаление контента. С помощью Lumen можно посмотреть, кем был создан запрос и увидеть удаленный материал.

Поиск информации по номеру телефона

- Nomer.org - крупная база номеров России и некоторых стран СНГ. Позволяет узнать имя человека или же по имени найти номер телефона и адрес проживания. Для обхождения блокировки нужно использовать VPN.

- https://ftpn.ru/search-phone/ выдает по номеру телефона дорки в Google и Яндекс.

Поиск информации по Email

Сервисы, позволяющие проверить существование адреса электронной почты:

- https://2ip.ru/mail-checker/

- https://www.zerobounce.net/

Более подробная информация:

- https://emailrep.io/

- https://www.spydialer.com/default.aspx

Поиск по ФИО

- Occrp - находит людей, используя миллионы документов, файлов, утечек.

- Infobel - ищет человека в любой точке мире, показывая номер телефона, адрес.

- Zytely - покажет адрес человека по ФИО, либо наоборот, но для этого нужно знать город.

- Yasni - поиск людей по фамилии, имени или никнейму, выдает фото, адрес, номер телефона, профили в социальных сетях.

- Clustrmaps (https://clustrmaps.com/p/) — находит адрес проживания, номер телефона, возраст, место работы, специальность и многое другое.

Обработка информации

Когда данные собраны, переходим к следующему этапу - обработка. Определяем какая информация у нас есть, и что она дает. Также оцениваем логичность данных, они не должны противоречить друг другу.

Отчет

Так как мы занимаемся разведкой в личных целях и в рамках закона, нам не нужно составлять сложные графики. Однако, полученные данные все равно лучше зафиксировать, так как сложно удержать все в голове. Самый простой вариант: таблица. Она поможет сгруппировать небольшое количество информации в единое целое. Но если накопилось много данных - таблица не поможет, тогда на помощь приходят mindmaps (схемы связей и детализации между объектами). С помощью mindmaps можно увидеть закономерность или общую связь, которая раньше не приходила на ум.

Вывод:

Таким образом, мы узнали, что такое OSINT, рассмотрели его этапы и выяснили, как собирать данные о конкретном человеке в открытых источниках. Существуют огромные возможности, воспользовавшись которыми вы можете попробовать себя в роли интернет-разведчика. Это лишь часть полезных сайтов для поиска интересующей информации. В следующей статье мы более подробно разберем полезные ресурсы по поиску в социальных сетях и пробиву по фотографиям.

|

|

|

24.03.2022, 17:58

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Назови мне свое имя, и я скажу, кто ты: деанон по социальным сетям

Назови мне свое имя, и я скажу, кто ты: деанон по социальным сетям

Вступить в наш чат

Ни для кого не новость, что социальные сети могут сказать о человеке то, что он и сам не понимает до конца. Ваши интересы, хобби, социальный круг, место жительства - все это и многое другое может стать известным всем желающим. Более того, вся нужная информация находится в открытых источниках. Да, любой человек, не имевший ранее дела с интернет-разведкой, после прочтения данной статьи с легкостью сможет найти много интересного о жертве. Но прежде чем мы начнем, советую вам ознакомиться с базовыми знаниями по OSINT.

Социальные сети

Поиск в таких социальных сетях как Facebook, VK, Instagram, Twitter - главные отправные точки. Их возможности беграничны: поиск по городу, имени, возрасту, учебе и другим данным не составляет труда. Но есть и некоторые неочевидные вещи. Существует ряд ресурсов, о возможностях которых вы не догадываетесь. Они не только облегчают поиск, но и помогают обнаружить информацию, которая скрыта на странице пользователя.

С чего начать поиск?

Личные данные

ФИО, фотография, ник, дата рождения, телефон, семейное положение, адрес, образование и т.д. Если вам известно хотя бы одно из этого, то вы уже в состоянии начать поиск.

Представим следующую ситуацию: вам известен только никнейм человека или его email, но вы понятия не имеете в каких социальных сетях начать поиск.

Тогда предлагаю воспользоваться следующими сервисами:

https://knowem.com/ - на данном сайте представлено свыше 500 соц. сетей, вам лишь нужно вести нужный ник, и сервис покажет в каких соц. сетях зарегистрирован пользователь. https://pipl.com/ - полезный ресурс для поиска человека по почте или никнейму. Аналогично предыдущему ищет профили в самых популярных соц. сетях. Несмотря на то что сайт платный, вам предоставляется пробный период 14 дней.

Социальный поиск

Поисковики Google, Yandex индексируют данные из социальных сетей, но зачастую это лишь имя, фамилия и небольшое описание. Операторы поиска помогут найти намного больше, чем обычный запрос в поисковике.

Так, если знать прежний id пользователя или сообщества, которые больше не существуют, можно из кэша поисковика обнаружить удаленный контент, который был на странице на момент индексации. Это также работает и с недавно удаленными постами.

Для поиска профиля человека введите: "vk id7654321";

Для сообщества: "vk club7654321";

Поиск поста: "vk wall7654321", "vk wall-7654321?offset=20" (и менять значение offset, то есть смещения: 40,60,80). Используйте дефис по той причине, что некоторые id сообществ могут совпадать с id пользователей;

Для альбомов: "vk.com/album-7654321_0".

Круг общения

Круг общения человека оставляет очень сильный отпечаток в сети. Его можно отследить и воспроизвести. Но поиск информации - занятие рутинное и несет мало пользы, если не иметь представления, что и где искать. Довольно часто вы можете столкнуться с такими проблемами как: закрытый профиль, скудное количество данных и т.д. Таким образом, вы доходите до того, что часами прочесываете все социальное окружение человека, пытаясь найти хоть какую-то зацепку.

Если человек предпочел скрыть свой аккаунт Вконтакте, то это не проблема, так как его друзья могут предоставить гораздо больше данных о нем. Попробуйте воспользоваться следующими сайтами:

http://220vk.com/ - всеобъемлющий сервис, включает такие неявные возможности как: скрытые друзья, исходящие лайки, комментарии, цепочки друзей, черный список, города друзей и другой мониторинг страниц. Также способен установить наблюдение за аккаунтом и отслеживать его. https://vkdia.com/ - узнайте с кем человек ведет переписку, предположительно показывает собеседников с помощью временных интервалов, определяет время проведенное в сети. Не требует авторизации и абсолютно бесплатный.

Facebook же имеет такой сервис как Graph Search, но он все равно мало чего может дать.

Возьмите на вооружение сайт graph.tips, который покажет куда больше информации: посещенные места, комментарии на фотографиях и многое другое. http://likealyzer.com/ - мониторинг активности страницы. https://searchisback.com/ - ищет профиль человека по городу, семейному положению, интересам и др. https://findmyfbid.in/ - определяет ID профиля, который изначально скрыт. Благодаря ID вы можете находить любую информацию. http://zesty.ca/facebook/ - поиск информации по ID. whopostedwhat.com - ищет посты в Facebook. @getfb_bot - бот в телеграме, найдет страницу по номеру телефона. phantombuster.com - с помощью данного сервиса вы можете сделать парсинг страницы.

Интересы и сообщества

Помимо круга общения, помощниками могут стать интересы. Присмотритесь в каких сообществах состоит человек, он наверняка будет иметь парочку любимых, которые скажут о его хобби. Если сообщества отсутствуют, то начинаем мониторинг лайков. Вконтакте имеет кучу сайтов для слежения за активностью:

С другими социальными сетями дела обстоят немного иначе. Для поиска лайков и комментариев, например, в Instagram можно воспользоваться поисковым оператором «site:instagram.com».

Вывод

В этой статье мы максимально постарались собрать всю главную информацию и самые полезные ссылки на рабочие сервисы по OSINT в социальных сетях. Надеемся, что данная информация была вам полезной, и вы узнали хоть что-то новое про распространенные инструменты и методы их использования. В следующей статье вы узнаете, как найти человека только по фотографии, а также как устроен поиск по изображению.

https://telegra.ph/Nazovi-mne-svoe-i...m-setyam-02-27

|

|

|

24.03.2022, 18:07

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Не верь своим глазам. Как определить и скрыть фотошоп

Вступить в наш чат

Фотография редко предстает перед нами в исходном виде. Зачастую то, что вы видите - это результат долгого и качественного монтажа. Пускают пыль в глаза не только девушки из инстаграма, но так же и многие сервисы. Практически всегда любые услуги сопровождаются картинками, скриншотами. И у вас могут возникнуть сомнения в честности продавца и в предоставляемой им услуге. Нельзя со 100% гарантией сказать, подвергалась ли фотография обработке или нет, но как и везде существует человеческий фактор - неопытность отрисовщика и ваши знания в этом деле. Данная статья поможет вам разобраться в видах монтажа и как его разоблачить.

Нет единого алгоритма, который определил бы фотошоп. Нельзя загрузить фото в программу и быть уверенным, что она сможет определить монтаж по шумам или, что еще лучше, по отсутствию метаданных. Все методы должны использоваться в совокупности. Существует даже целое подразделение в криминалистике, которое получило название Image Forensics или "криминалистика изображений", в его основе лежит задача определить подлинность фотографии и наличие изменений.

Разберем основные алгоритмы Image Forensics:

Внимательный осмотр

Ваши глаза - основной инструмент. Достаточно загрузить фотографию в любой редактор, увеличить зум на максимум, и все недочеты предстанут перед вами.

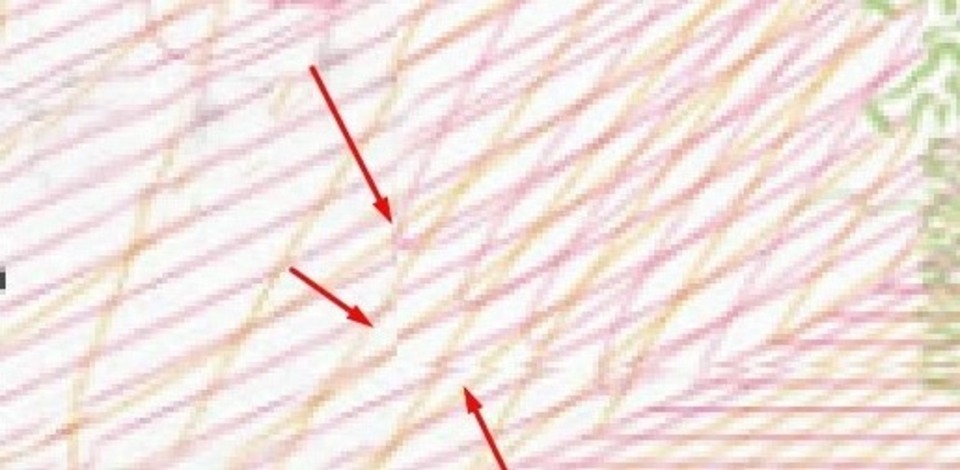

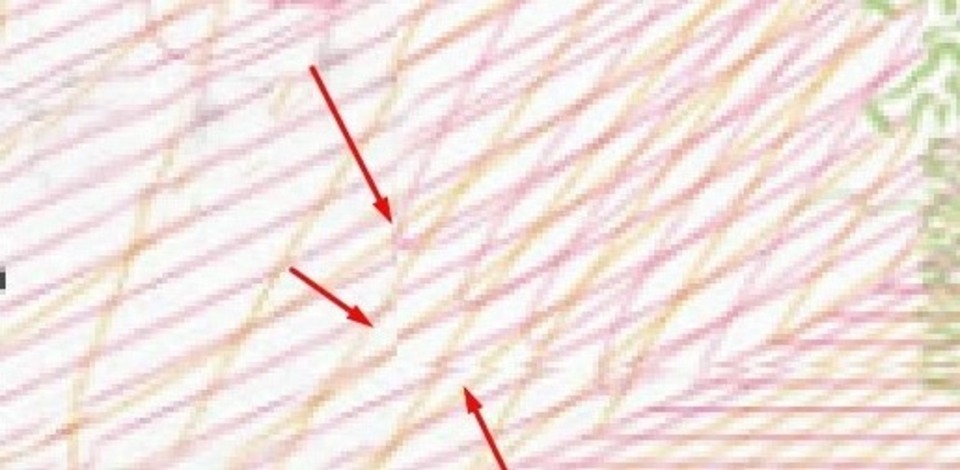

Как, например, на этой фотографии. Вы хорошо можете заметить склейки и разрывы полосок, чего никак не должно быть.

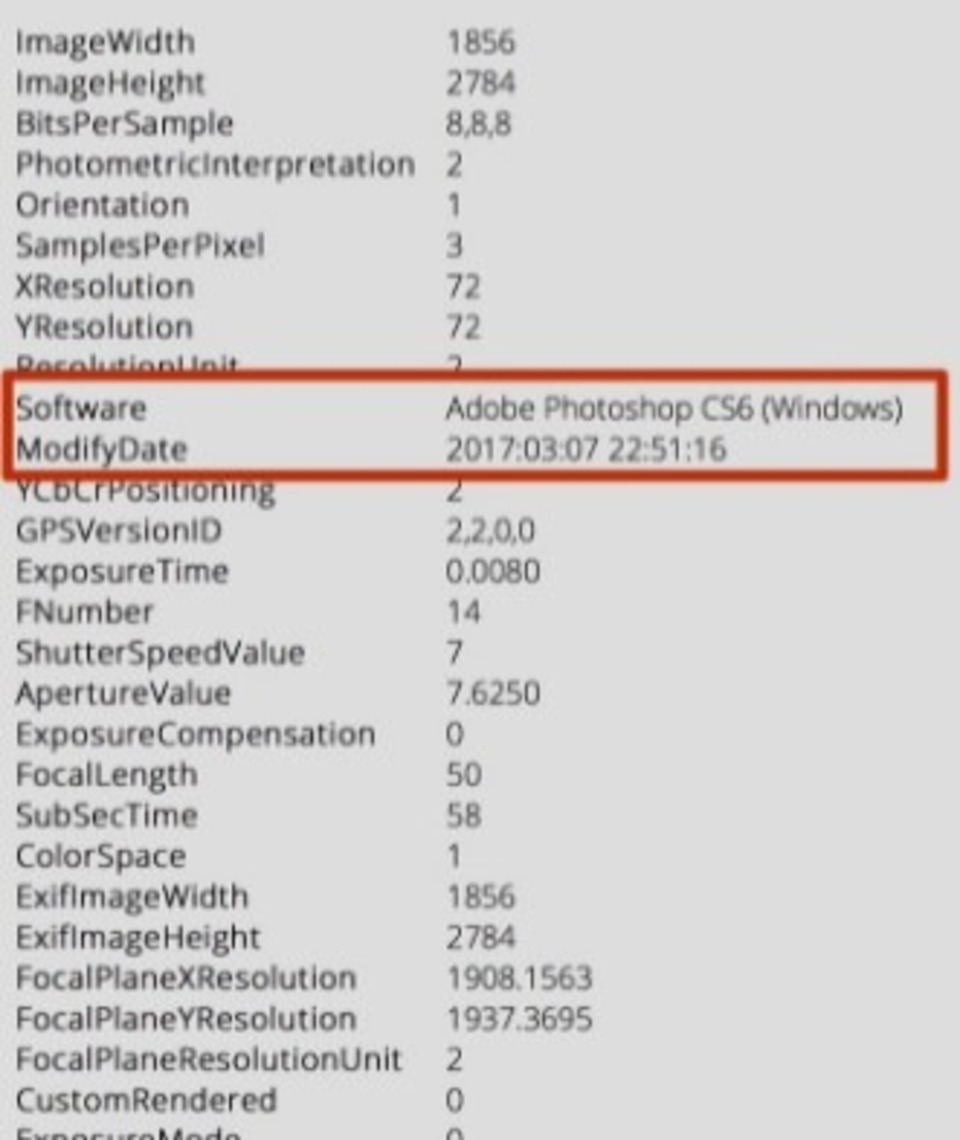

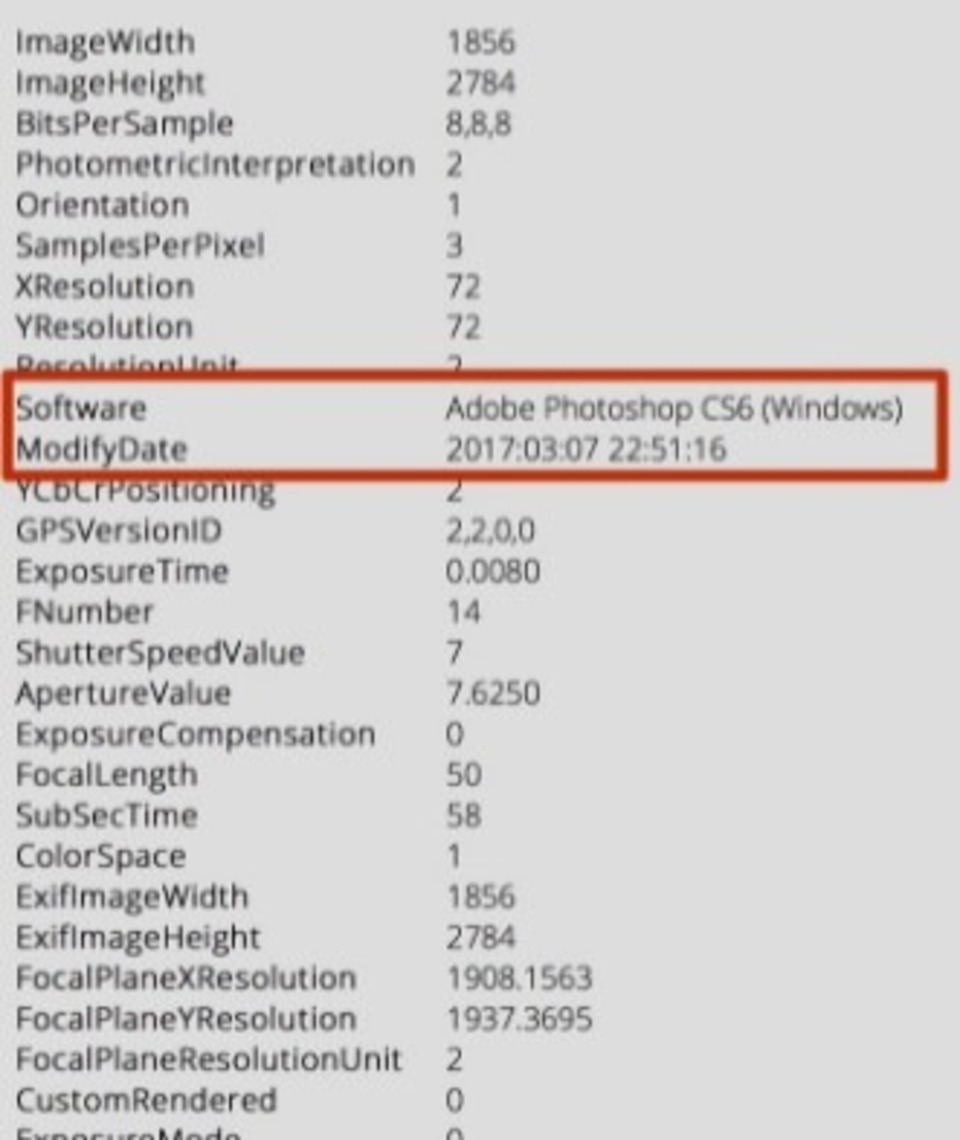

Ко всему прочему, монтаж может быть настолько дилетантским, что, загрузив фото в ExifTool, вы увидите такую картину:

Иногда не нужна никакая программа, чтобы сказать, что фото побывало в фотошопе.

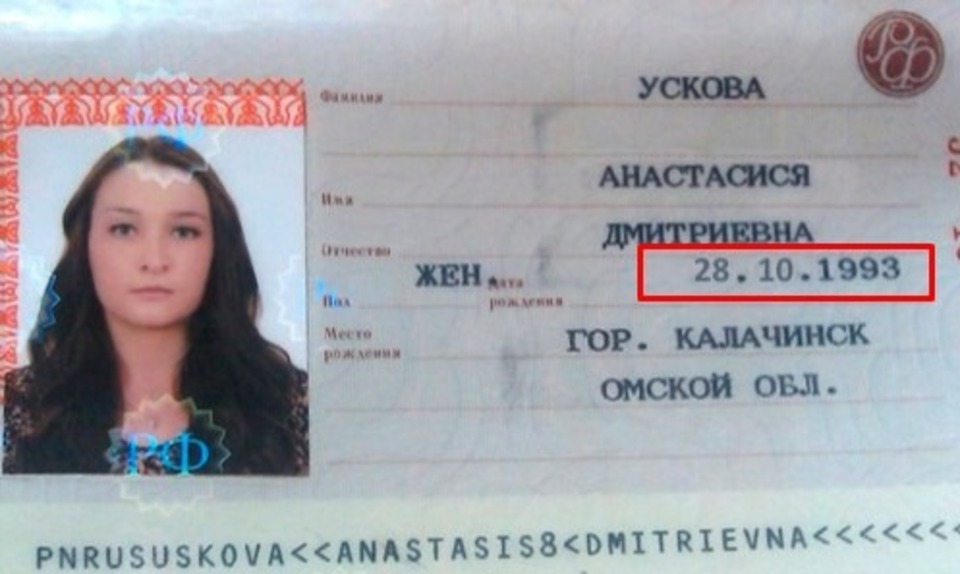

Также загружаем фото в поиск по картинкам и находим оригинал:

Если гугл поиск не дал результатов, есть еще один способ найти первоисточник фотографии:

- В этом поможет сайт TinEye - поиск по изображениям и платформам, где эти фото хостятся. Найдет фотографии, даже если над ними была проделана определенная работа в фотошопе.

- Добавьте фотографию и нажмите на "Oldest", так вы увидите первоисточник.

Если отрисовщик оказался не из новичков, то потребуются более серьезные меры. Все нижеописанные методы базируются на программе Forensically.

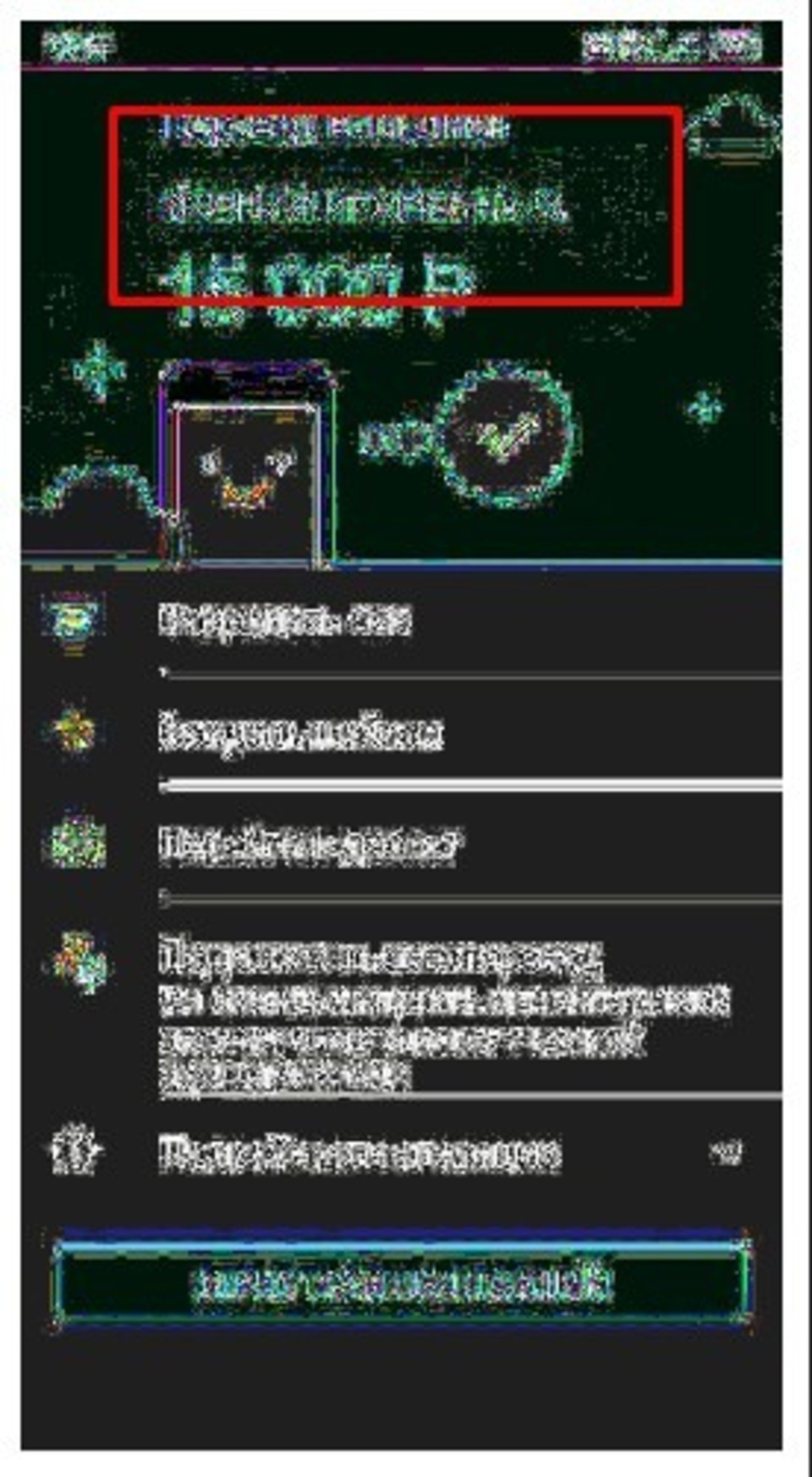

Error Level Analysis или ELA

При сохранении фотография каждый раз сжимается, меняется количество пикселей, конвертируются цвета - так устроен формат JPEG. И даже если вы загружаете фотографии в высоком разрешении, разница в качестве все равно будет присутствовать.

При обычном осмотре фото, недочеты не так уж просто заметить, скорее даже невозможно. Тут на помощь приходит ELA - анализ фотографии на наличие наложений, различий в качестве и несоответствий в цветовой гамме. После редактирования уровень детализации значительно теряется, и любая область, темнее или светлее других, говорит о том, что фотошоп присутствовал. Работает ELA просто: обработанная область должна иметь различие в цвете.

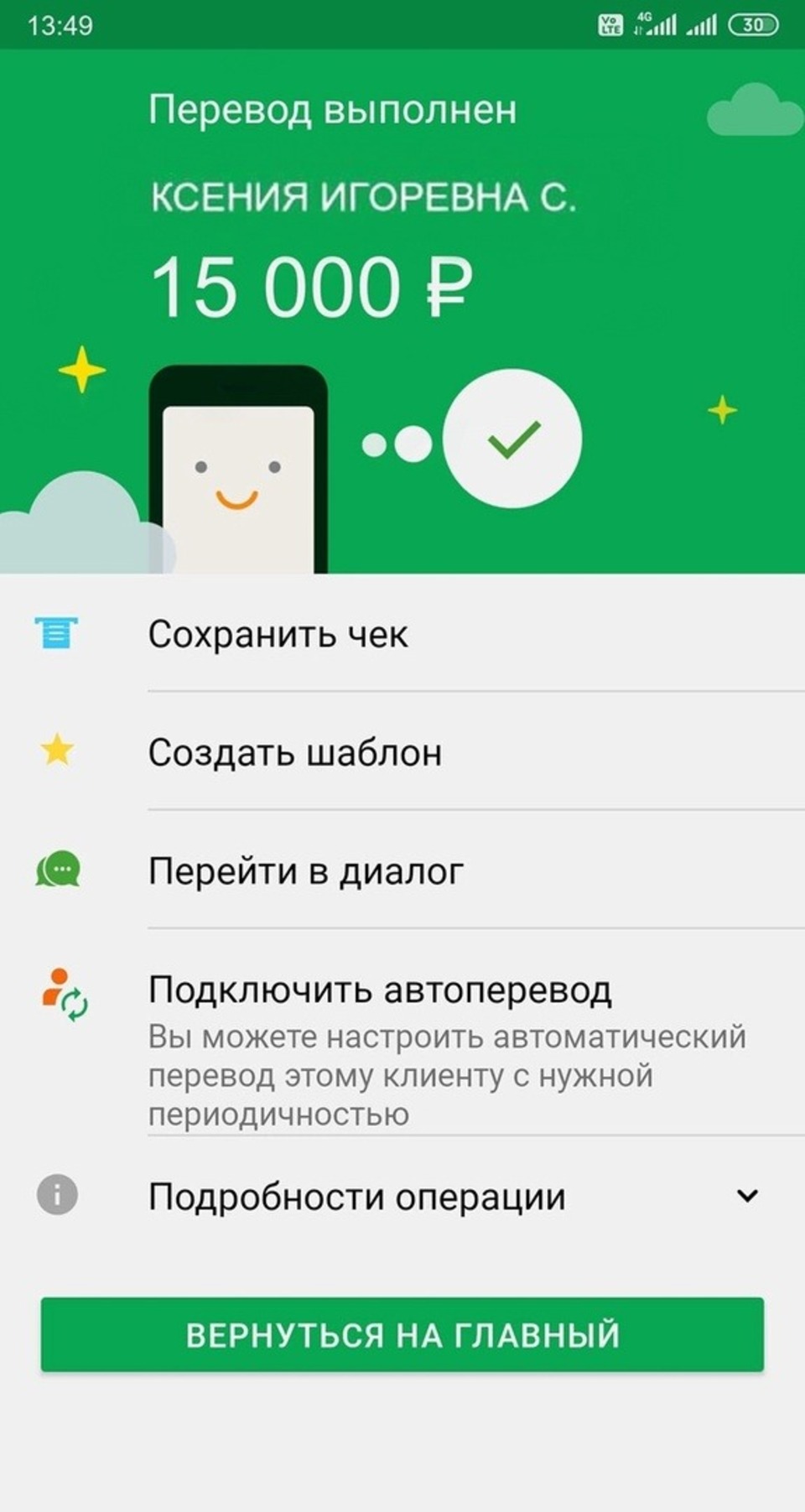

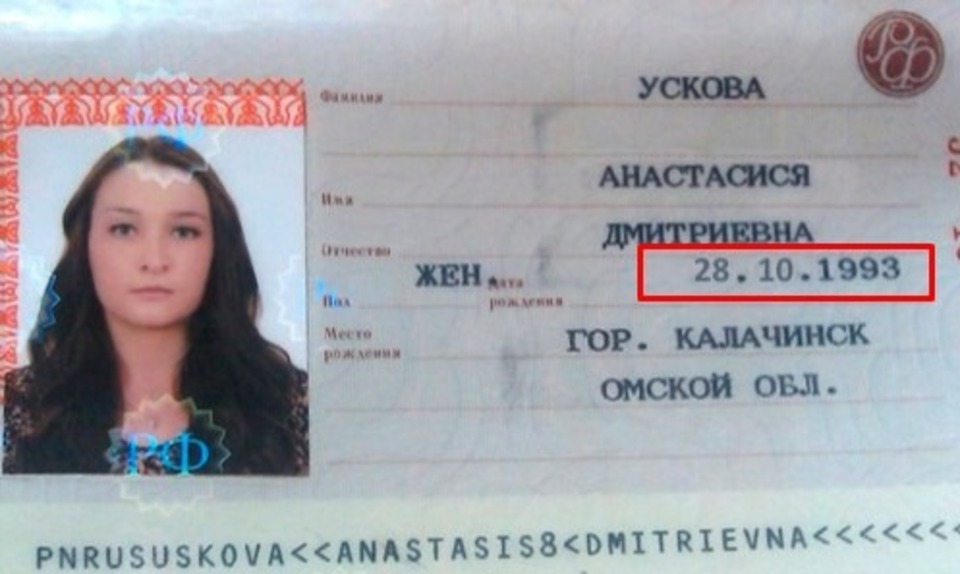

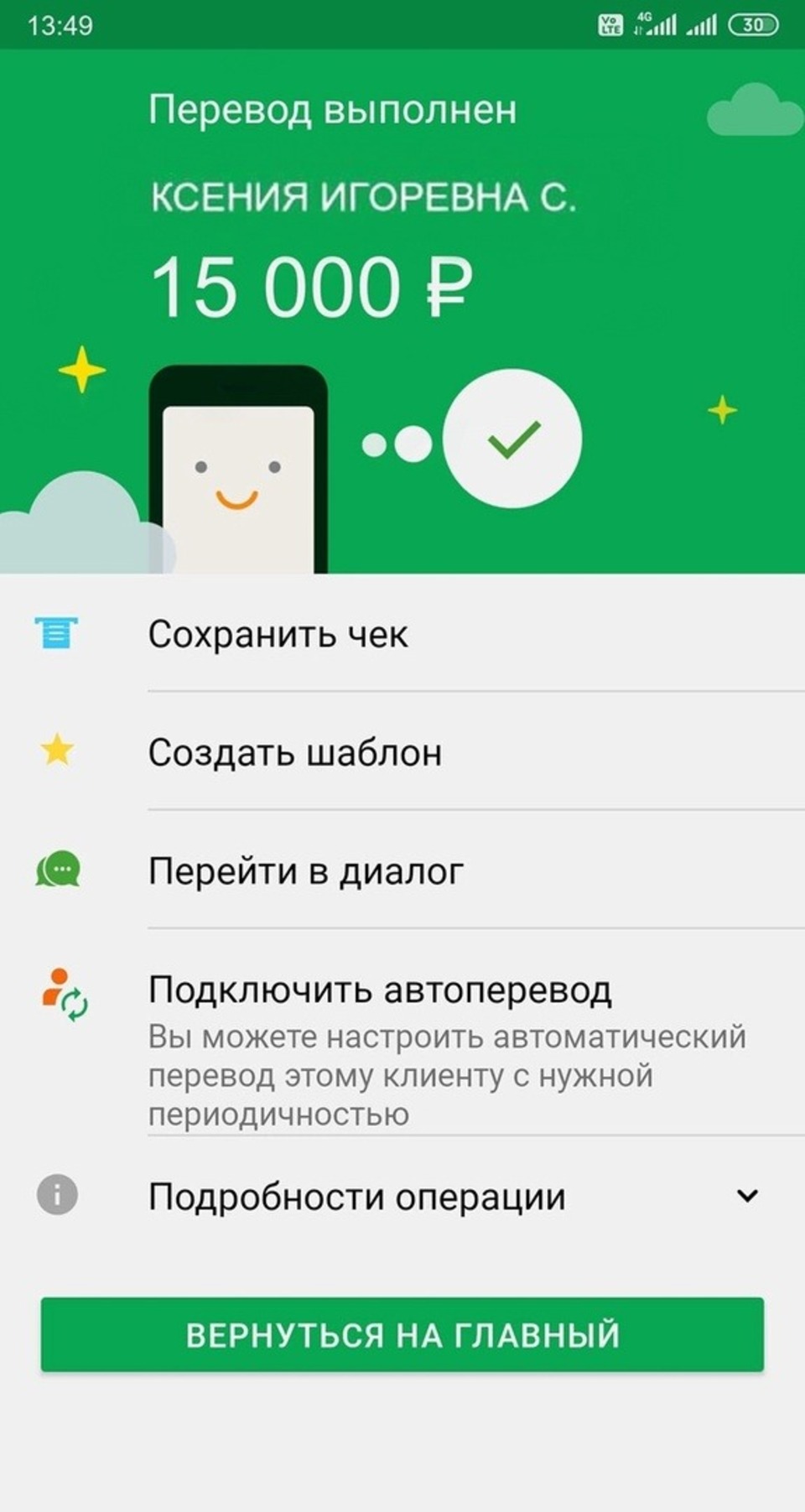

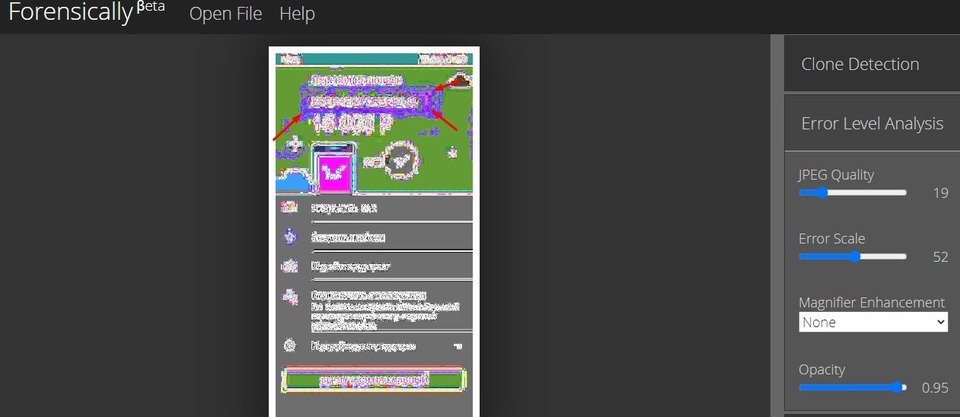

Возьмем для примера фото из интернета. Мошенники часто делают фейковые скрины переводов, и сейчас мы будем разоблачать один из таких.

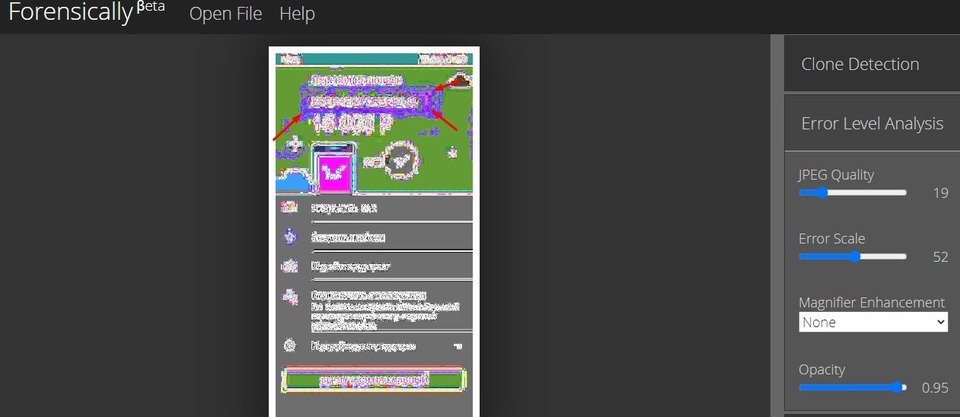

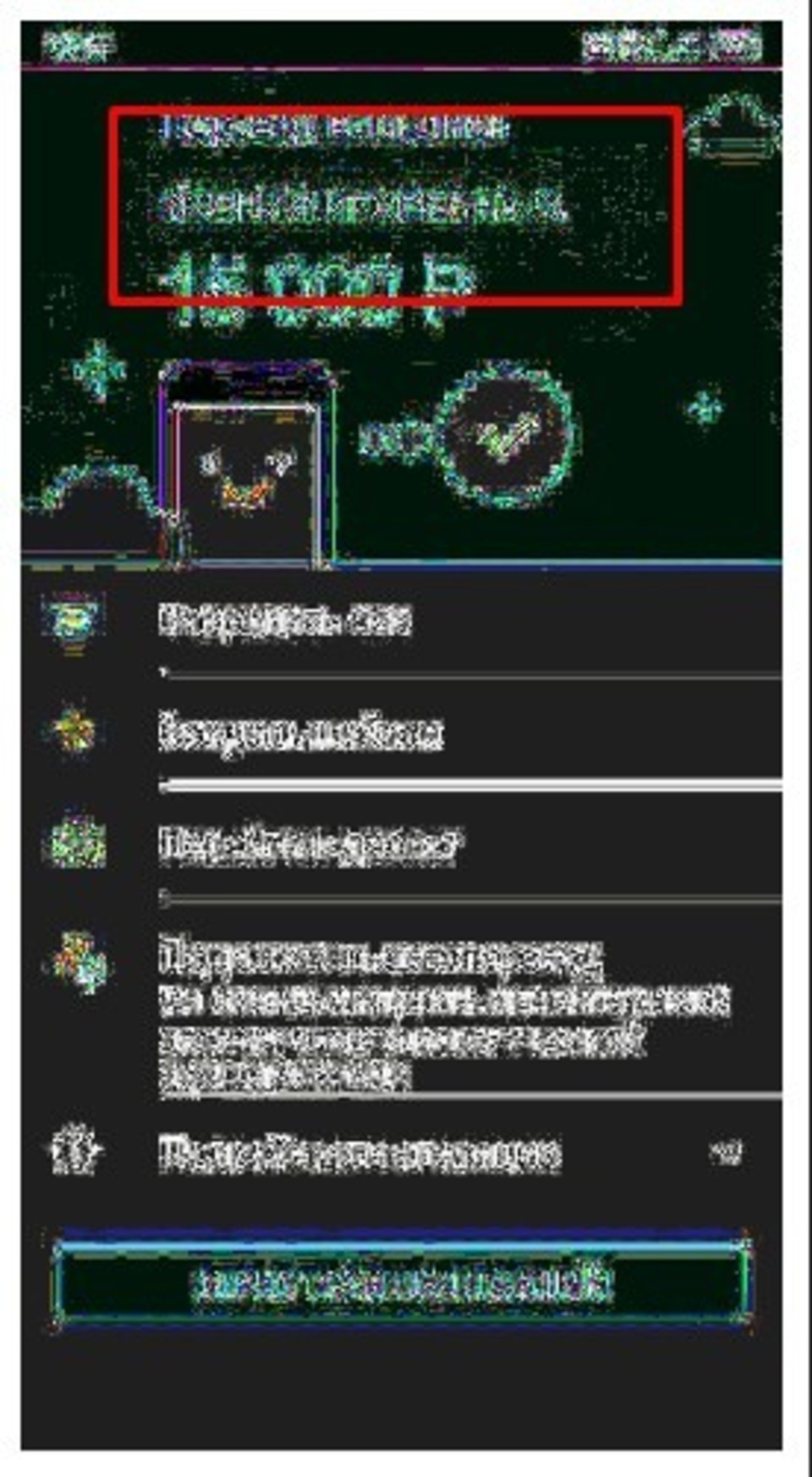

На первый взгляд ничего необычного. Теперь загрузим фото в Forensically и выберем "Error Level Analysis".

Обратите внимание на появившиеся вклейки, которые отображаются другим цветом. Можно с 99 % уверенностью сказать, что фотография подвергалась монтажу.

ELA не всегда работает верно. Если мы возьмем любую фотографию с контрастным фоном, то анализ покажет тот же самый результат.

Именно поэтому нельзя полностью доверять этому методу. Для работы с ELA выбирайте фото с однотонными областями и без резких переходов. И всегда перепроверяйте с помощью других методов.

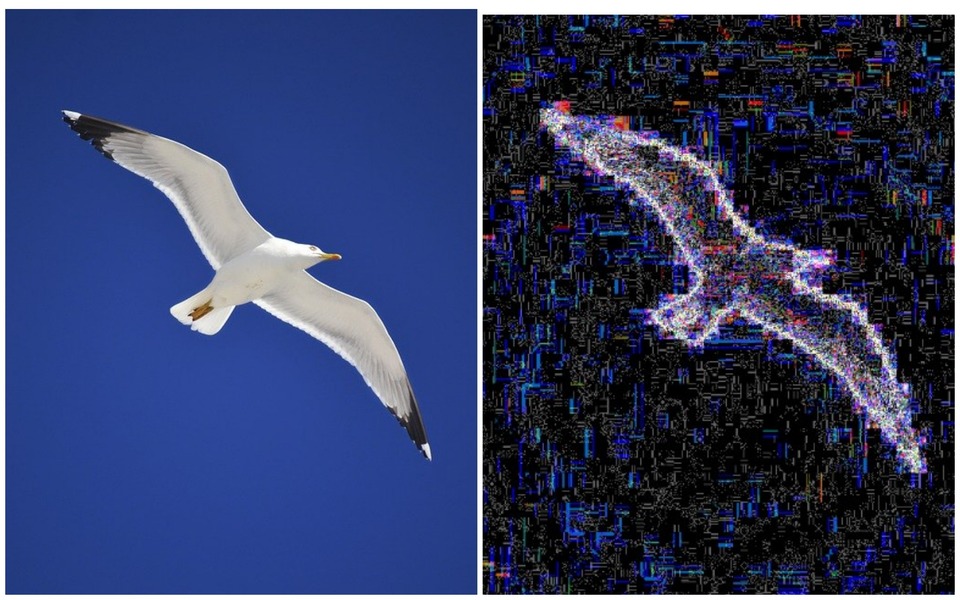

Noise Level Analysis

Исходное изображение и наложенная картинка или текст имеют различия в шумах. Так, Noise Level Analysis ищет шум и деформацию, появившиеся после редактирования.

Снова проверим на нашей картинке:

Что наблюдаем? А видим мы увеличение шума в той же области, чего быть не должно.

Luminance Gradient Analysis

Покажет наличие фотошопа, ретуши, хромакея.

Работает данный способ со светом, который присутствует на любой фотографии. Как в жизни, так и на фото на объект всегда направлен источник света: чем ближе он к источнику, тем освещенность выше, дальше - ниже.

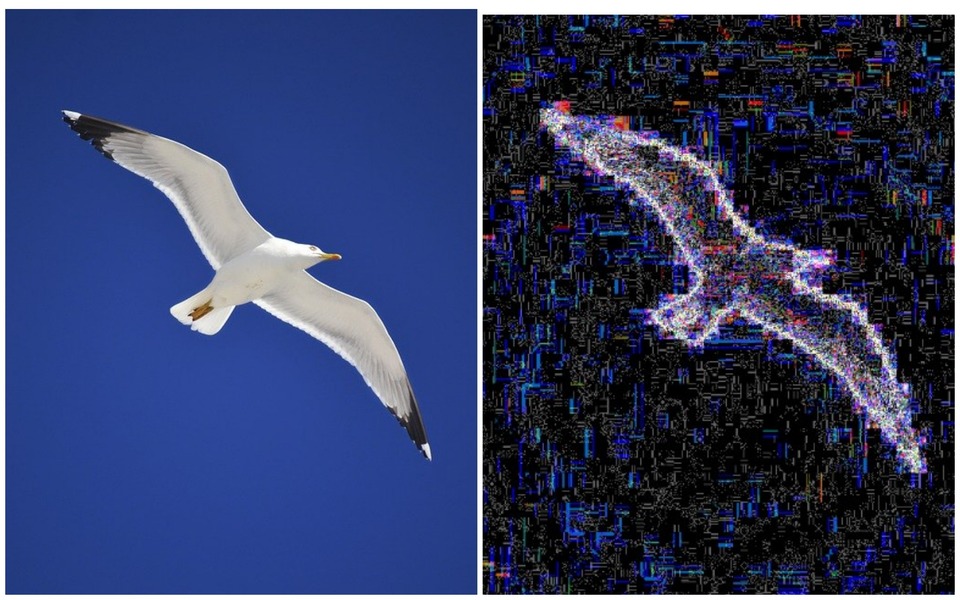

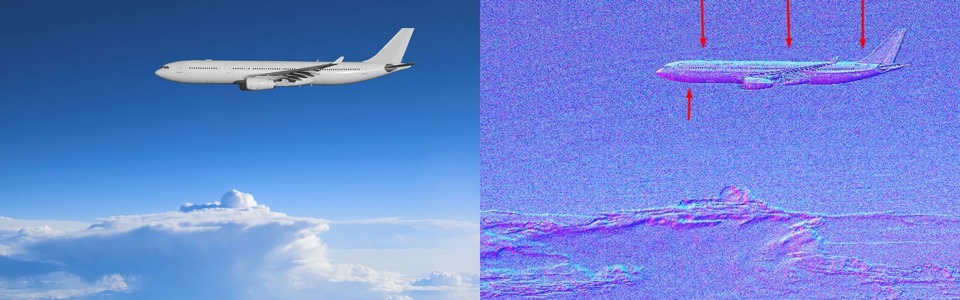

Рассмотрим на примере двух фотографий: НЛО и самолет в небе.

После анализа фотографии на градиент освещенности, было замечено, что свет падает неестественно, переход между тенями и светлыми участками слишком резкий. Чтобы окончательно убедиться в нереальности НЛО ( ̶я̶ ̶х̶о̶ч̶у̶ ̶в̶е̶р̶и̶т̶ь̶), мы добавим фотографию на проверку шумов. Вся тарелка светится как солнце в ясный день, что окончательно подтверждает нашу теорию.

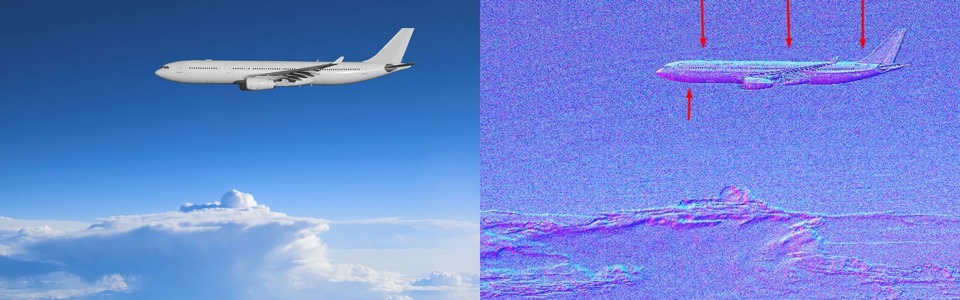

Для сравнения возьмем другое фото:

Сравните как равномерно падает свет на самолет, никаких резких переходов - вверху область с наибольшей освещенностью, внизу с наименьшей - это говорит о рассеянном свете.

Данный метод определения монтажа один из самых выигрышных, он работает практически на любой фотографии, и любителям фотошопа не всегда удается его обхитрить.

Principal Component Analysis или PCA

Простым языком суть этого метода заключается в том, что если объекты находятся не на своих местах, то они будут отображаться на PCA в виде ярких пикселей, несоответствий цветов. Это будет значить, что на фото присутствует локальный монтаж (Healing Brush) или вклейка (Clone Stamp), или все вместе как на нашем примере:

На фоне тарелки и на самом небе есть очень заметные пиксели. Скорее всего помимо полной вклейки проводилась и другая работа над картинкой, возможно, точечно удалялись птицы. Стоит отметить, что подобные крупные пиксели не всегда бывают на фото, чаще всего требуется увеличивать зум в различных областях и долго всматриваться, чтобы найти "обман".

Как обхитрить

Error Level Analysis

- Не хочешь, чтобы переходы и различия в цвете выдали твой потрясающий монтаж? Пересохрани фотографию 10 раз, и ELA не покажет ничего примечательного.

- Если не охота заморачиваться с сохранением, то можно изменить размер на любой коэффициент не кратный 2. Например, уменьшаем фото на 7% - ELA становится бесполезным.

- Используйте формат PNG на двух фотографиях, ELA работает только c JPEG.

Noise Level Analysis

- Как скрыть появившийся шум на фото? Добавить своего шума, так чтобы нельзя было понять, где какой шум начинается.

- Если для обмана ELA мы меняли размер, то здесь нужно изменить качество раза так в 2.

Principal Component Analysis

- Замыльте место редактирования, так цвета и переходы станут более плавными и анализ фото по PCA не даст результатов.

- В случае как и с ELA, поможет изменение размера.

Итог:

Из-за растущей популярности ко всевозможным редакторам возникает некий ряд проблем, который может поставить под сомнение честность и добросовестность человека, использующего фотошоп. Дабы не дать себя обмануть, и самому не попасться на неумелом монтаже, мы разобрались как работают инструменты и как их можно обходить.

Image Forensics не совершенен. Он хорошо действует в том случае, когда человек не пытался утаить свою обработку. Если же монтажер знает о способах сокрытия своего обмана, то тут криминалистика изображений мало чем может помочь. Тем не менее, даже самый умелый пользователь фотошопа может совершить ошибку, что уж тут сказать про обычного человека.

https://telegra.ph/Ne-ver-svoim-glaz...-na-foto-01-28

|

|

|

24.03.2022, 18:13

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

VPN от А до Я

VPN от А до Я

Вступить в наш чат

VPN становится все более обязательным инструментом в наше время, ведь мы рискуем рассекретить себя каждый день. VPN - это уже не прихоть, а необходимость для каждого человека, который беспокоится о своей безопасности. Именно с VPN и начинается любая базовая защита в интернете. Если вы не хотите утечки своих личных данных, то самое время приоткрыть завесу и узнать, что же такое VPN, как он работает, какие виды VPN существуют, от чего защищает и самое важное - какой VPN лучше всего выбрать. Итак, мы начинаем.

Что такое VPN

Что такое VPN

Аббревиатура VPN - Virtual Private Network, что в переводе значит виртуальная частная сеть. Это сервис, позволяющий защитить данные в сети путем их шифрования. Никто, в том числе и интернет-провайдер, не сможет прочесть и отследить запрашиваемую вами информацию в сети, потому что она исходит в виде зашифрованного трафика. VPN меняет ваш IP на свой адрес, поэтому вы обеспечиваете себе безопасное пользование сетью.

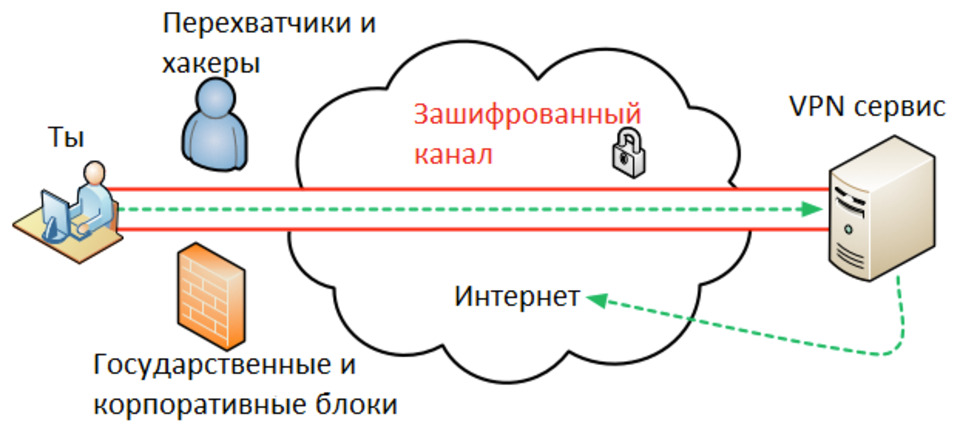

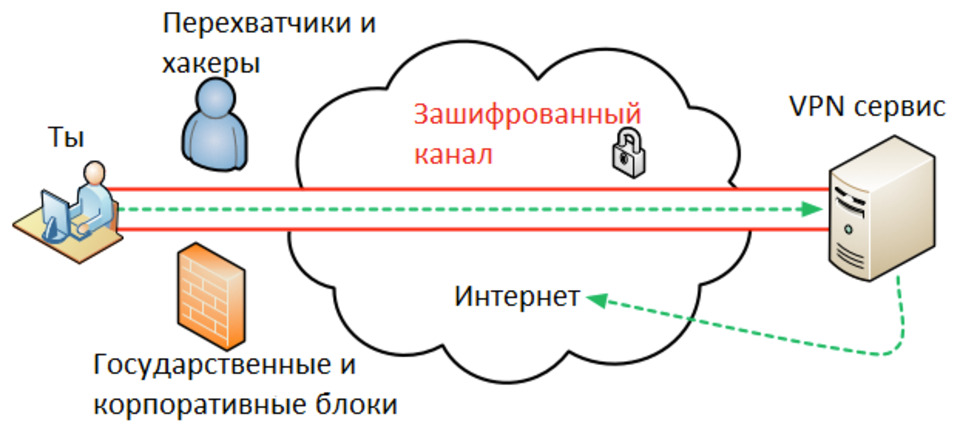

Как работает VPN

Соединение VPN можно охарактеризовать как канал между между вашим компьютером и компьютером-сервером, где узлы шифруют информацию до ее попадания в канал.

Вся работа VPN наглядно показана на следующей картинке:

- Ваш компьютер подключается к VPN и начинается процесс аутентификации;

- Исходящий VPN пересылает информацию к сайту или серверу к которому вы обращались, то есть авторизует вас;

- В результате установленного соединения весь трафик проходит путь в зашифрованном виде, следовательно, вы остаетесь в тени.

Для чего нужен VPN

- В первую очередь VPN нужен для безопасного соединения, защиты трафика и сохранения анонимности;

- VPN защищает от слежек, хакерских атак и перехвата данных;

- VPN скрывает ваш реальный IP-адрес;

- Дает доступ к заблокированным сайтам, форумам без ограничений;

- Защищает от перехвата трафика в WI-FI сети.

Double VPN, Triple VPN, Quad VPN

С появлением обычных VPN, появились и сервисы, предоставляющие двойной, тройной VPN. Это связка нескольких VPN серверов, где вначале создается подключение между компьютером пользователя и первым VPN сервером. Затем создается второй шифрованный канал между первым и вторым VPN сервером, так трафик шифруется, и ваш IP адрес меняется несколько раз (дважды, трижды и т.д.).

Плюсы:

Плюсы:

- Провайдер видит первое подключение к VPN, но так как вы заходите в сеть еще и через второй сервер VPN, то он не знает ваш конечный IP адрес.

- При каждом переподключении меняется ваш IP адрес: второй VPN сервер не знает ваш настоящий IP, потому что он скрыт первым VPN.

Минусы:

- На каждом VPN сервере происходит расшифровка трафика.

- Значительное снижение скорости (особенно при использовании Triple VPN и Quad VPN) из-за шифрования трафика, удаленности между несколькими серверами.

Итог:

Если вы не занимаетесь черными делишками и просто хотите скрыть настоящий IP, то вам идеально подойдет обычный VPN. Если вы думаете, что кому-то станет интересна ваша деятельность, то стоит сказать в пользу Double VPN, потому что двойное подключение действительно повышает вашу анонимность.

Нет необходимости использовать Triple VPN, Quad VPN, так как скорость подключения очень сильно пострадает, а дополнительный уровень защиты не прибавится.

Ну и, конечно же, не забывайте о комплексном подходе к защите и используйте и другие способы для вашей анонимности.

Но, чтобы не вводить себя в заблуждение, что VPN - универсальный способ безопасности, мы посмотрим, когда и в каких случаях VPN бесполезен:

- Спам. Вы получили фишинговое письмо в мессенджер, перешли по ссылке и тут же хакеры получили все, что хотели. Вывод: никогда не переходите по непонятным ссылкам от сомнительных отправителей, VPN в этом случае вам не поможет. Проверить ссылку на наличие спама, вирусов и фишинга можно тут или здесь.

- Чужой ПК. Вам пришлось поработать на компьютере, которым вы ранее не пользовались. Но он оказался зараженным, и все ваши данные утекли с концами. Вывод: VPN не поможет от троянов, никогда не пренебрегайте антивирусом и пользуйтесь только проверенными ПК.

- Сайты, которые вас палят. Вы сидите через нидерландский VPN и наблюдаете всплывающую рекламу на русском языке. Спросите: "как такое возможно?". Существует N-количество сайтов, которые следят за вами и пытаются узнать ваш настоящий IP-адрес. Если VPN не защищает от такого обнаружения, то сайтам это удастся. Помимо этого, сайты с легкостью могут деанонимизировать вас по следующим параметрам: язык операционной системы, версия браузера, сохраненные данные и др. Вывод: проверяйте безопасность подключения и наличие возможных утечек IP здесь, если утечка была, то действуйте следующим способом.

- Подставной VPN провайдер. Вы бесплатно скачали VPN на первом сайте адресной строки. Но сами не подозревая, только усугубили ситуацию. Многие VPN провайдеры, видя весь ваш трафик через VPN сервис, промышляют злодеяниями. А именно: перенаправляют вас на вредоносные сайты, где вы заражаете свой компьютер. Вывод: Забудьте про существование бесплатных VPN, покупайте только у проверенных VPN провайдеров, безопасность превыше всего!

К слову про того, как выбрать VPN, мы составили ТОП-5 надежных сервисов. Как уже было сказано ранее, не стоит доверять бесплатным VPN и экономить на своей безопасности.

Поехали!

Лучшие VPN:

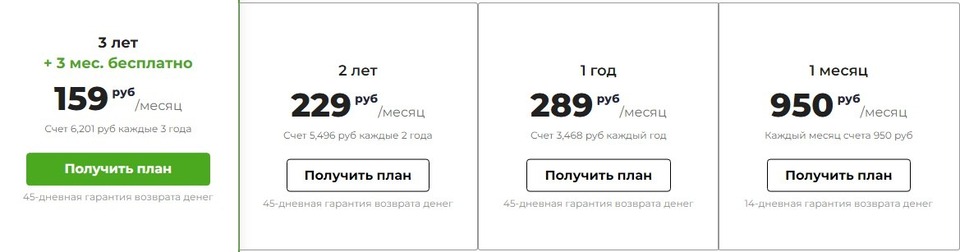

NordVPN- Занимает первые позиции во многих обзорах и рейтингах VPN;

- Самые мощные шифровальные алгоритмы, Double VPN, VPN+TOR и другие технологии для полной конфиденциальности;

- Наличие функции kill switch, которая завершает подключение к интернету, когда связь с сервером VPN становится нестабильной;

- Компания находится в Панаме, поэтому имеет независимый статус, т. е. деятельность пользователей никак не фиксируется и никому не передается;

- Отказ от ведения логов;

- Имеет программы-клиенты для ПК (Windows, MacOS) и для телефонов (Android, IOS).

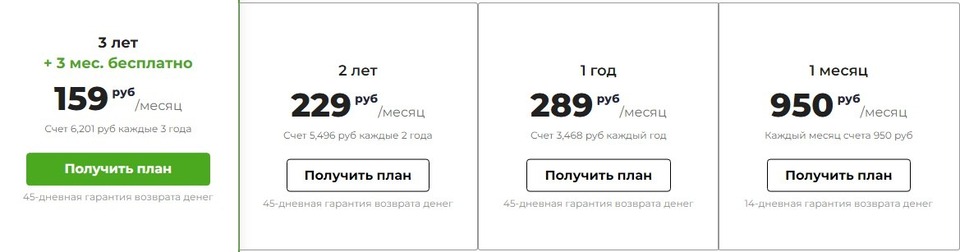

Сервис, безусловно, платный. Стоимость подписки:

Surfshark

Surfshark- Главное отличие от NordVPN - это безлимитное количество устройств, в то время как в NordVPN разрешается не более 6;

- Компания гарантирует защиту трафика путем шифрования военного уровня и технологий собственной разработки. Ваши действия не отслеживаются и не хранятся, логи не ведутся;

- Наличие частного DNS на каждом сервере и защита от утечек при использовании стека IPv4;

- Автоматически выбирает самый быстрый сервер для подключения, но так же можно указать страну вручную.;

- Подстраховка в виде Kill Switch на случай, если VPN подключение прервется.

Стоимость подписки примерно такая же, как и у NordVPN:

CyberGhost

CyberGhost- Универсальный VPN из Румынии с надежной политикой ведения логов: не записывает информацию о посещении сайтов и скрывает IP адрес;

- Бесплатный период - 7 дней;

- Разрешает до 7 одновременных подключений с одного аккаунта;

- Поддержка 24/7, которая готова ответить на вопросы по работе провайдера;

- При построении защищённой системы использует разные протоколы: OpenVPN, L2TP\IPsec, и IKEv2;

- Большое количество платформ, в том числе ОС телевизоров и роутеров;

- Поддержка P2P на отдельных серверах.

PureVPN

PureVPN- Штаб-квартира в Гонконге;

- Безопасность военного уровня гарантирует пользователю высокую конфиденциальность;

- Совместимость практически со всеми существующими платформами и ОС;

- Техподдержка 24 часа в сутки, 7 дней в неделю, 365 дней в году;

- Наличие Kill Switch - безопасное отключение от сети;

- До 5 устройств одновременно.

Стоимость:

Мастер VPN

Мастер VPN- Высокая степень безопасности и защищенности;

- При построении защищённой системы использует разные протоколы: OpenVPN сервер, DoubleVPN или IKEv2;

- Индивидуальный заказ. Создается любая конфигурация в зависимости от ваших задач;

- Имеет программы-клиенты для ПК, для телефонов и планшетов;

- Единоразовая плата - 1500-2000 р.

Мы разобрали различные популярные VPN-сервисы и рассмотрели их плюсы.

Если вы дорожите своей безопасностью, вам важно удобство и индивидуальный подход за небольшую плату- то однозначно обратите внимание на MasterVPN.

Вывод:

Относитесь серьезно к вашей безопасности и пользуйтесь только надежными VPN сервисами. К сожалению, многие платные и бесплатные VPN сервисы лишь создают иллюзию защиты, а на самом деле ведут логи, собирая о вас информацию. К тому же, несмотря на то что VPN использует надежные алгоритмы шифрования, он не гарантирует 100% сохранения анонимности, поэтому помимо VPN существуют и другие способы защиты - Proxy, Tor, которые следует использовать в связке. Надеюсь, что вы почерпнули что-нибудь новое из данной статьи. В следующий раз мы научимся самостоятельно настраивать собственный VPN сервер и VPN на роутере.

"Если не уверен в безопасности, считай, что опасность реально существует."

https://telegra.ph/VPN-ot-A-do-YA-02-01 |

|

|

24.03.2022, 18:15

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Tor browser - что это за "овощ" такой и с чем его едят?

Вступить в наш чат

На просторах даркнета не стоит забывать о безопасности. Вы можете стать отшельником, уехать в глушь, прихватив с собой ноутбук, захламить рабочий стол VPN сервисами, но при этом все равно вас легко смогут вычислить.

Данная статья будет полезна всем, кто только начинает открывать для себя теневой интернет мир и для тех, кто хочет оградить себя от неприятных последствий.

Одним из обходных путей, способным запутать цепочку являетсябраузер Tor. Мы разберем с вами основные FAQ, а также выясним как его установить на ПК и Android. А приятным бонусом ко всему будут полезные фишки, которые облегчат и ускорят работу с данным браузером. Так что читай до конца.

Что такое TOR?

TOR - это аббревиатура от слов The Onion Router, что в переводе означает "Луковый маршрутизатор". Само название говорит о принципе его работы. Tor трижды кодирует ваш трафик, тем самым создавая три слоя луковицы. Его задача - это соединить ваш компьютер с другими тремя компьютерами, чтобы не было понятно откуда изначально пришел трафик и куда он направляется.

Для чего нужен TOR?

Для чего нужен TOR?

Основная задача, с которой прекрасно справляется данный браузер - сохранение анонимности. Под «анонимностью» обычно понимают, что пользователю удается скрыть от третьих лиц:

- свою геопозицию и даже страну, с территории которой он выходит в сеть;

- сайты, к которым он обращается;

- временные периоды, в течение которых устанавливаются соединения;

- сведения об аппаратном и программном обеспечении, которое он использует.

Также Tor нужен для того, чтобы попасть в Tor Network и обойти блокировки Роскомнадзора.

Что такое Tor Network?

Это теневой интернет, который целиком состоит из компьютеров с установленными на них TOR-ами. То есть каждый сервер в Tor Network обязательно имеет TOR - луковый маршрутизатор. С помощью Tor Network можно попасть на сайты .onion.

Нужно ли использовать Tor вместе с VPN?

Да, подключение этого типа помешает узлам Tor узнать ваш исходный IP-адрес, что послужит дополнительным уровнем защиты. VPN скрывает от провайдера сам факт использования Tor, он увидит лишь зашифрованный трафик, отправленный вашему VPN-серверу. Вы можете сначала подключиться к VPN, а потом к Tor (получится VPN -> Tor).

Что такое мосты?

Это входные ноды (узлы) Tor, которые передают данные с дополнительной защитой. Мосты придумали для того, чтобы трафик Tor невозможно было заблокировать, поскольку они шифруют его на отрезке - абонент -> входная нода. В конце статьи я поделюсь с вами лайфхаком как их создать.

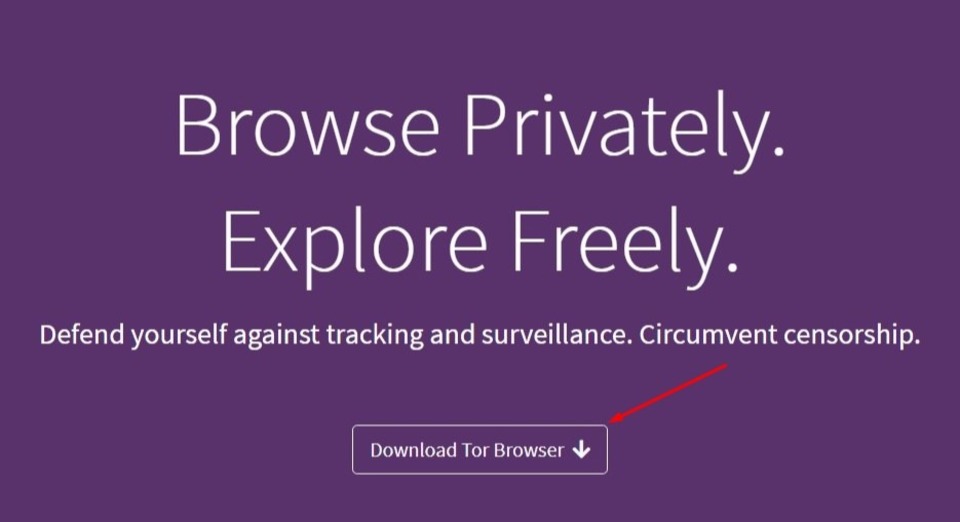

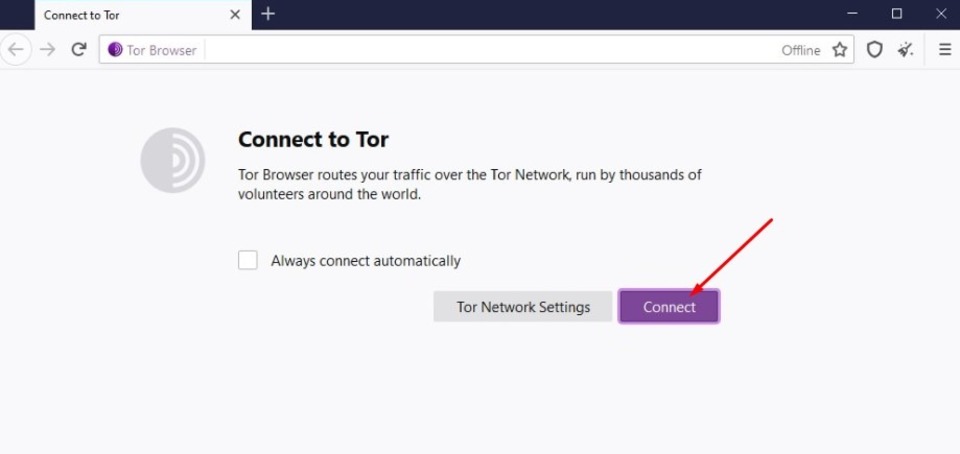

Устанавливаем TOR на компьютер

Переходим на официальный сайт https://www.torproject.org/

Нажимаем "Download Tor Browser".

После выбираете вашу операционную систему и ждете окончания загрузки.

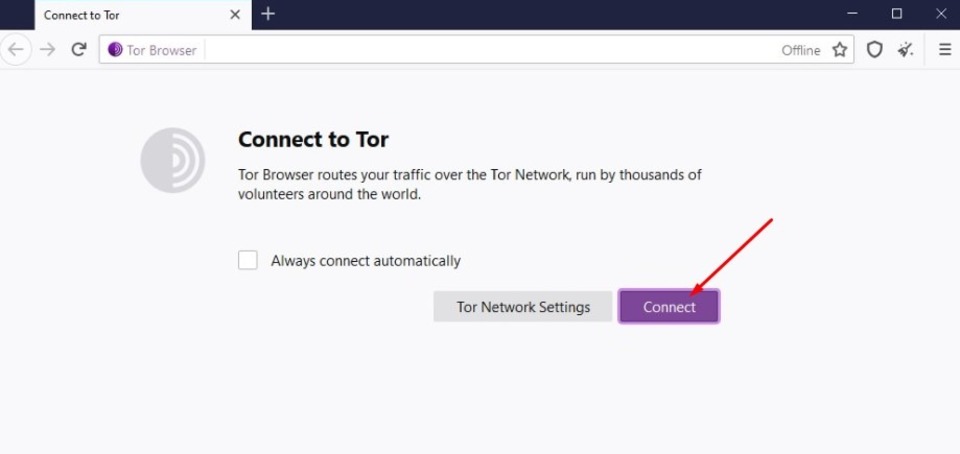

После окончания установки открывается окно, где нужно нажать "Connect".

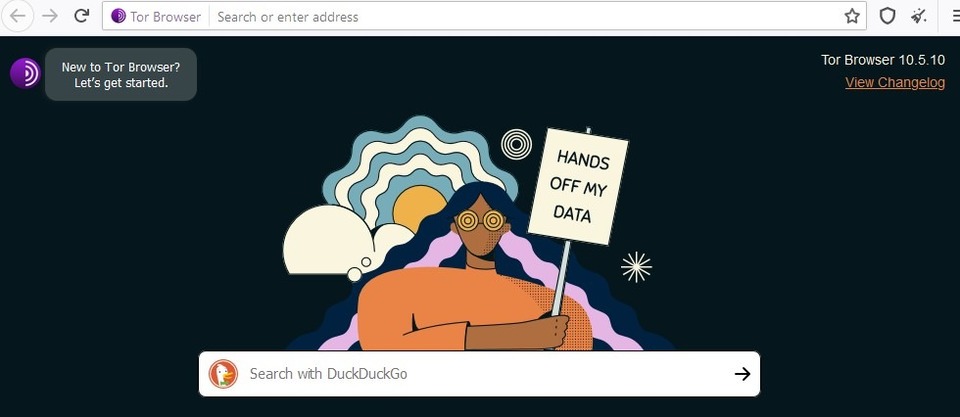

Через несколько секунд у нас открывается браузер, теперь мы можем открывать ссылки ".onion".

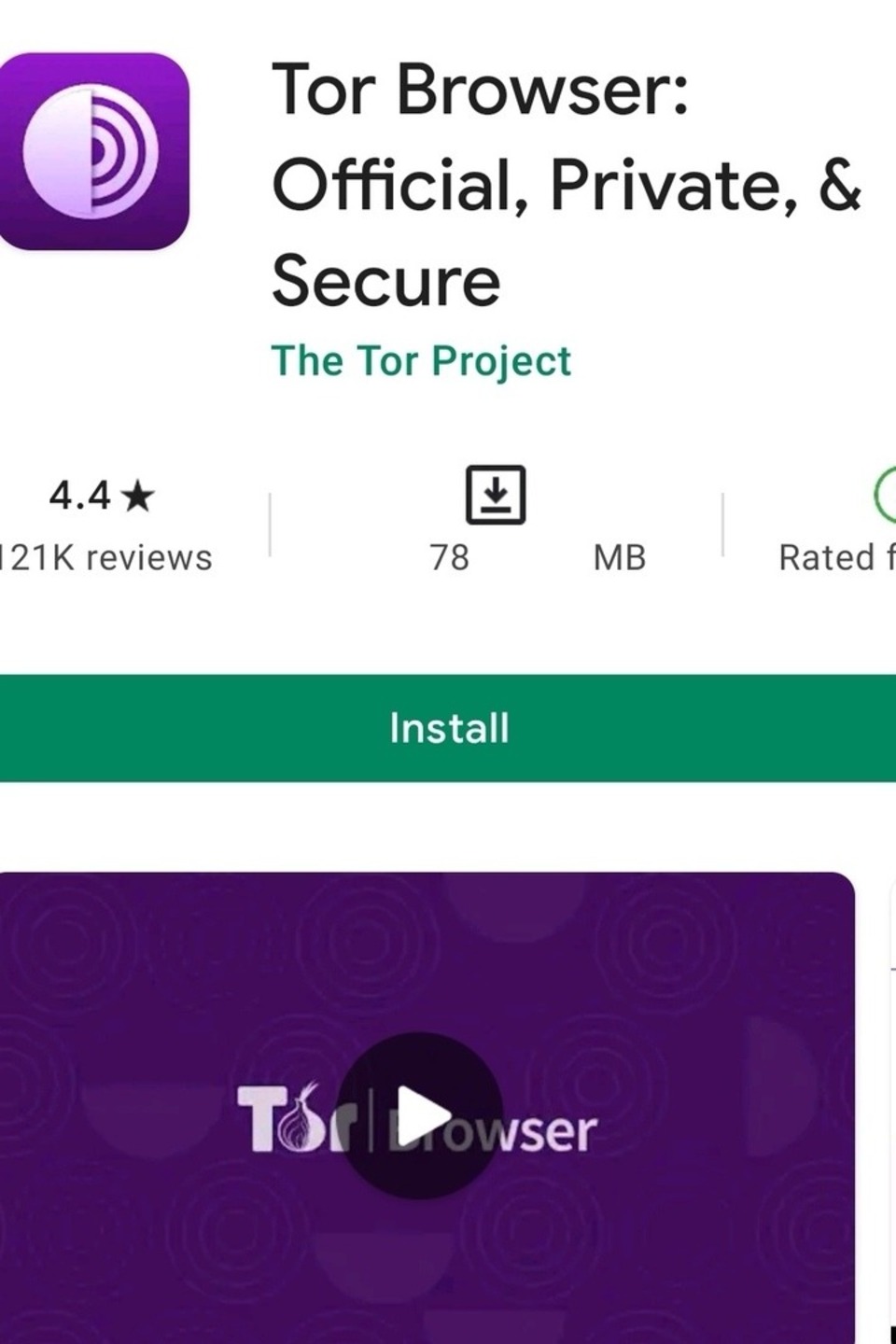

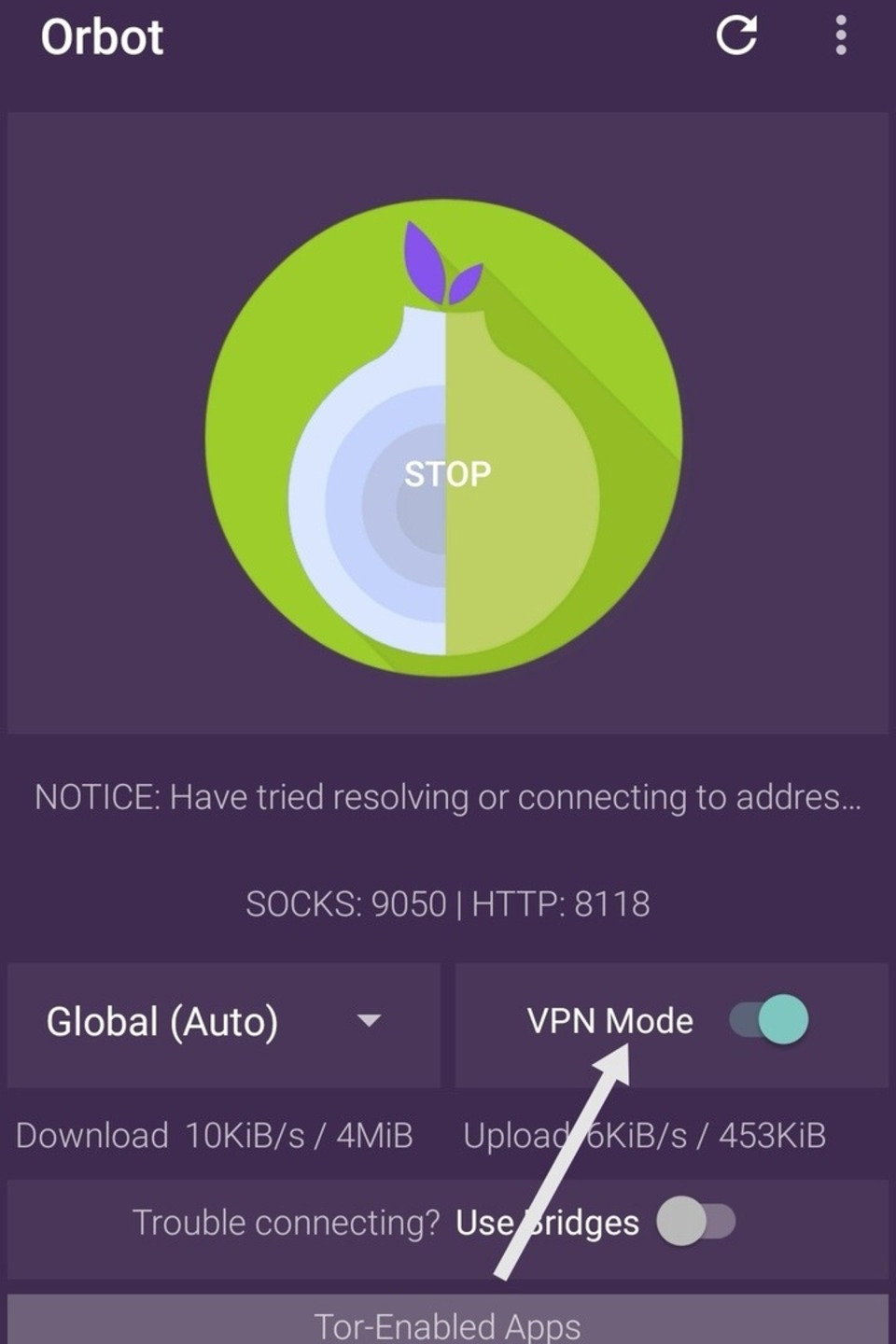

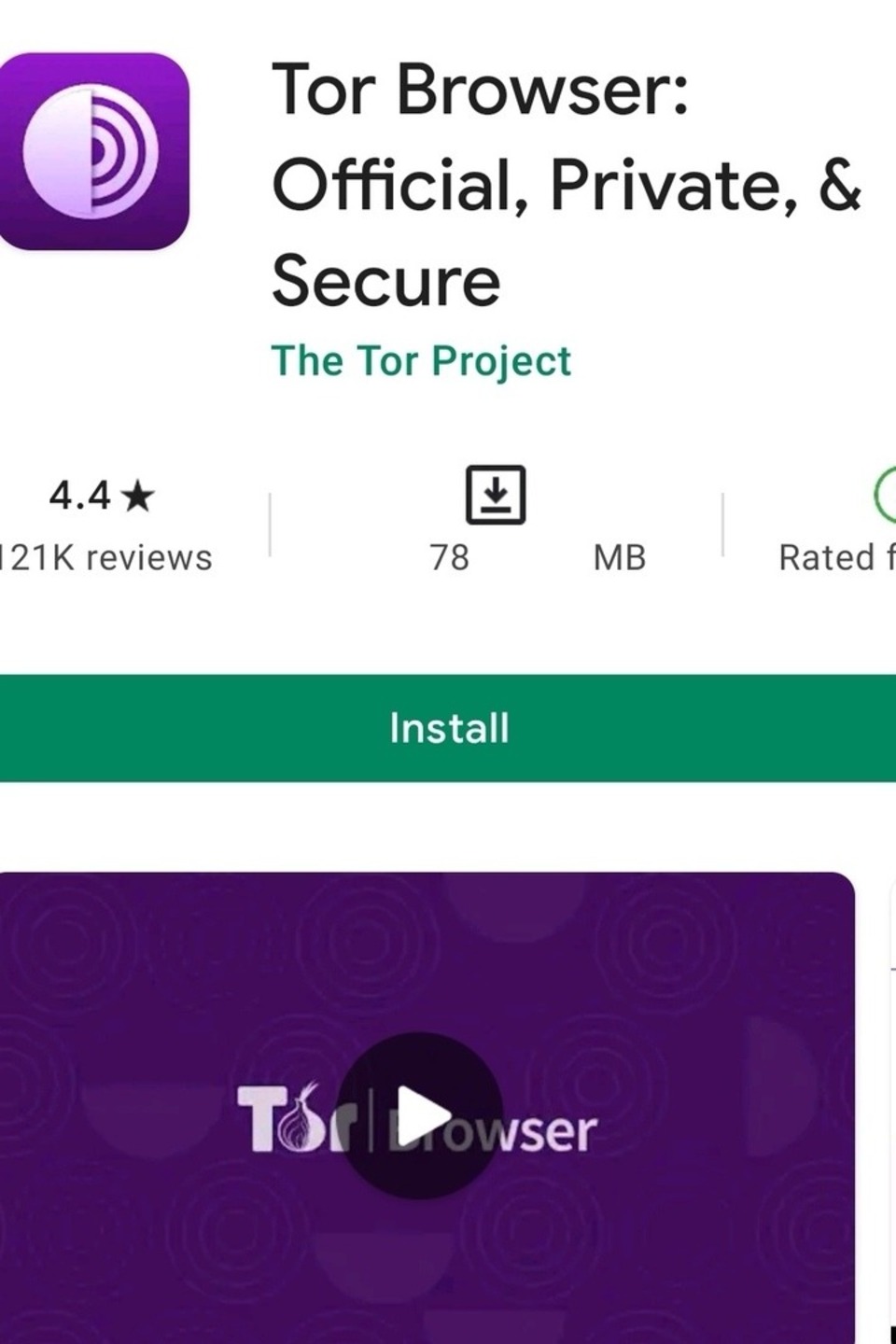

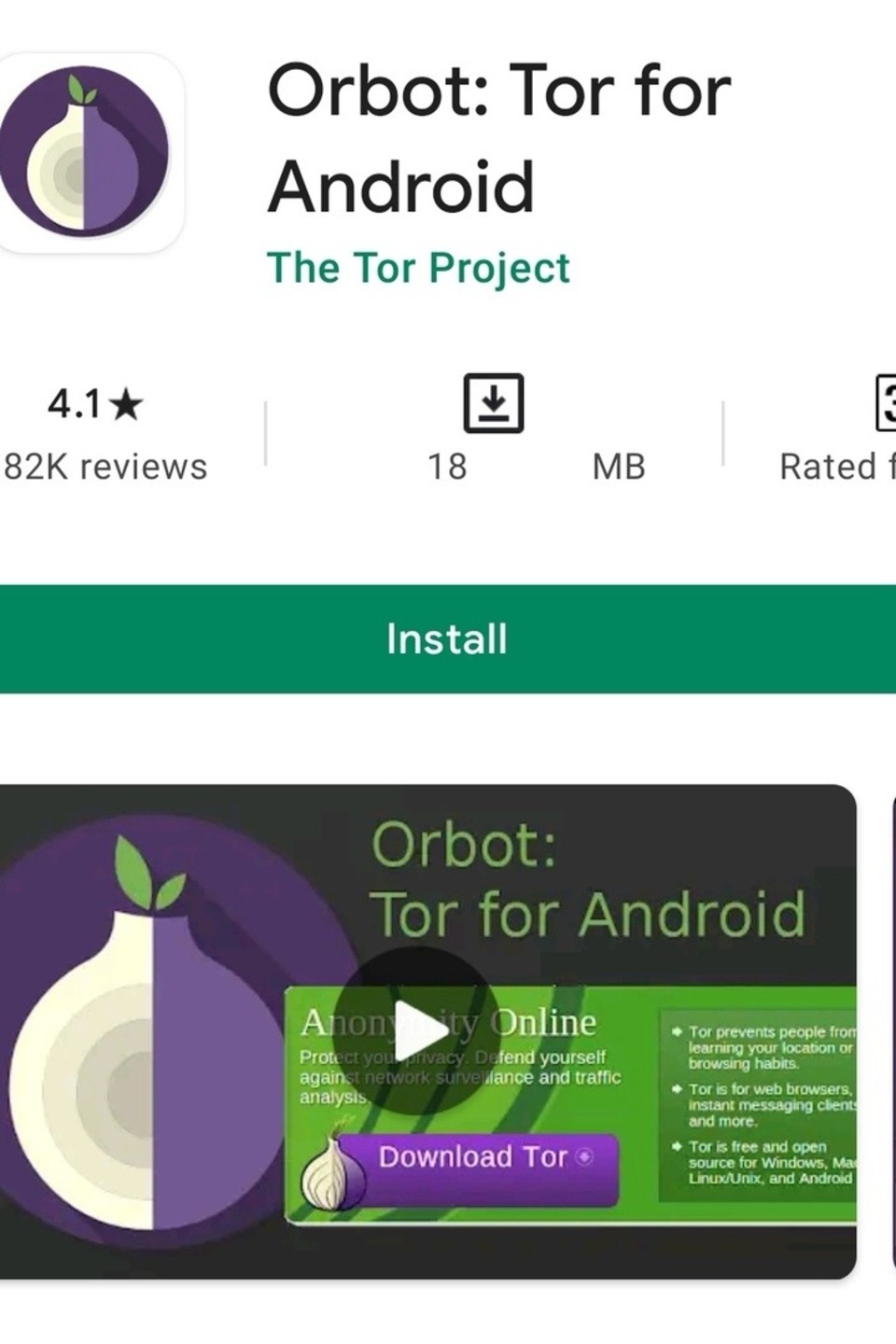

Устанавливаем TOR на телефон

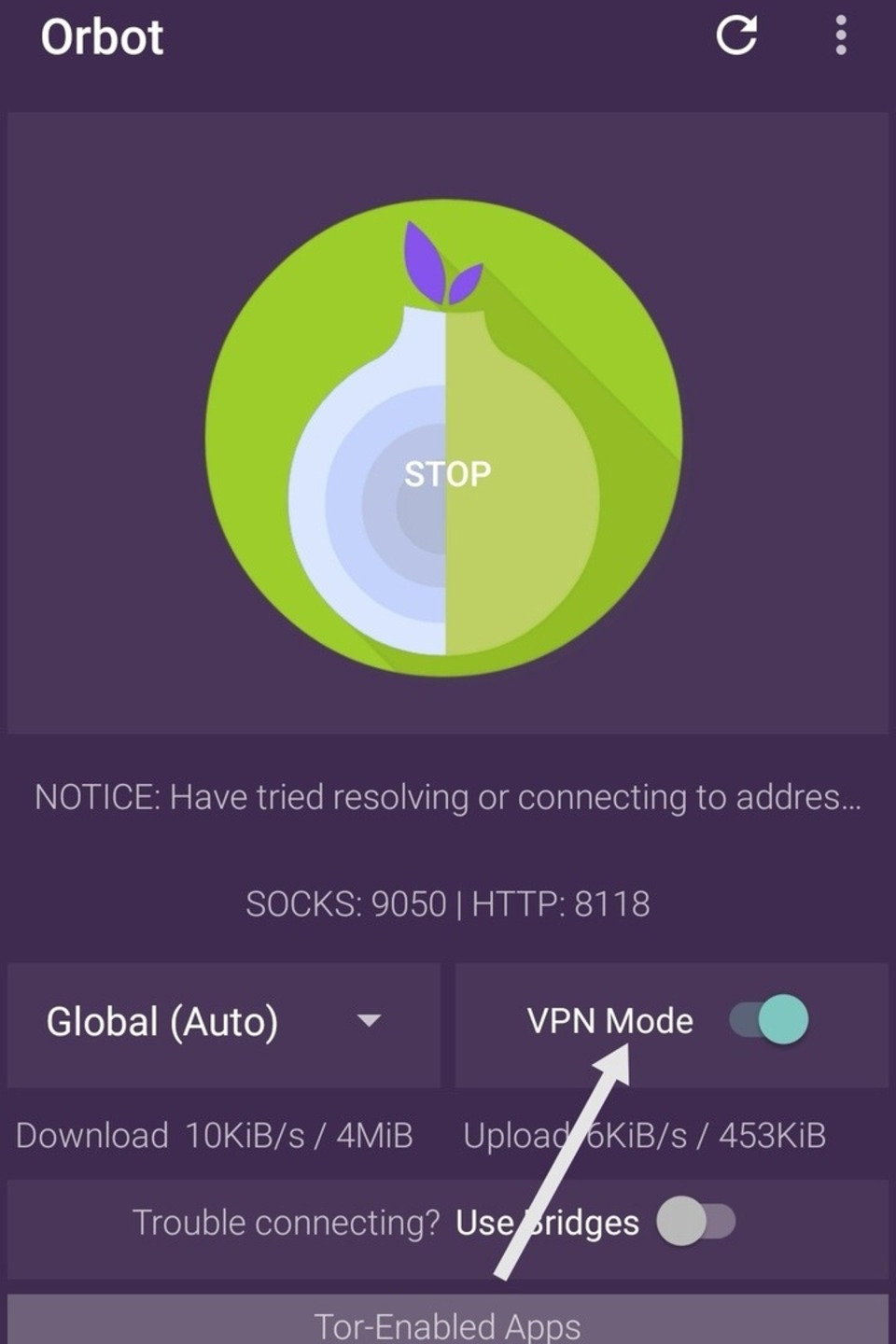

Заходим в Play Market здесь нам понадобится установить 2 приложения - TOR Browser и Orbot. В App Store нет официального приложения TOR Browser и Orbot, поэтому придется поискать аналоги.

Как только всё установили, запускаем Orbot и включаем режим VPN.

Готово! Можете открывать браузер и пользоваться.

Минусы Tor:

- провайдер может увидеть, что вы пользуетесь Tor, но ему известен только сам факт его использования, трафик шифруется внутри Tor и остается в его пределах;

- Tor замедляет скорость вашего интернета, поскольку трафик проходит через большое количество ретрансляторов;

- Tor не может защитить вас полностью, если вы пренебрегаете осторожностью (платите со своей карты, скачиваете торренты, заходите в соцсети);

- Многие веб-сервисы ограничивают доступ к Tor. При посещении таких сайтов вы можете столкнуться с ошибкой, например, 404.

Несмотря на небольшое количество недостатков, Tor вполне справляется с обеспечением вашей анонимности и безопасности на просторах интернета.

Полезные фишки при работе с Tor:

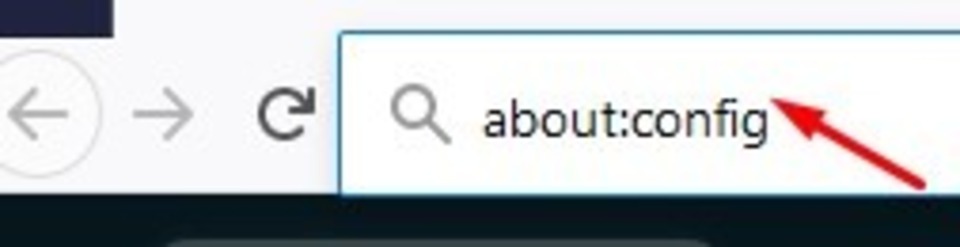

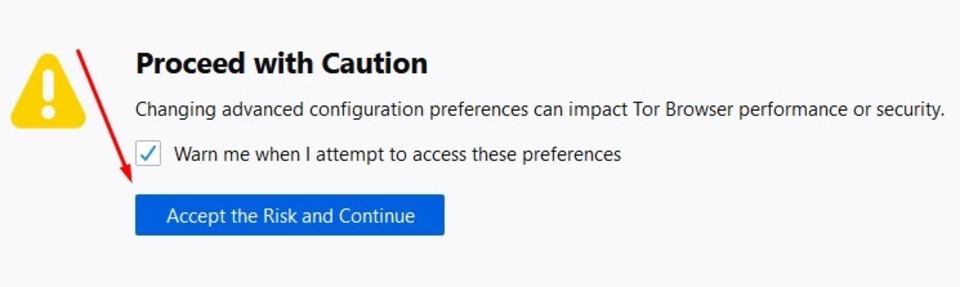

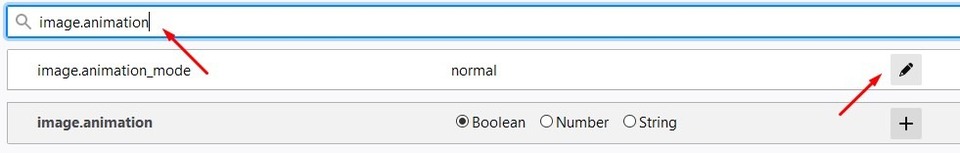

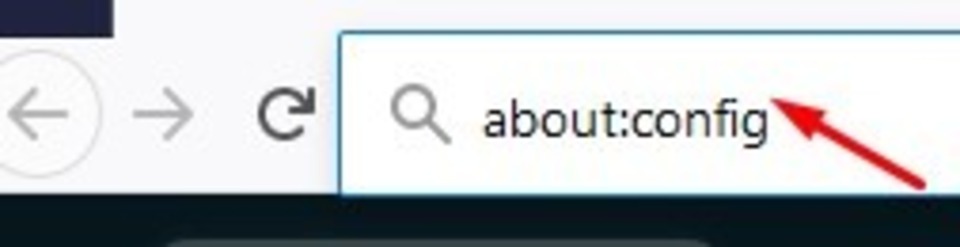

Отключаем анимацию банеров

Банеры расположены на всех теневых площадках, иногда в огромном количестве, что не может не надоесть. Отключение займет не больше 1 минуты.

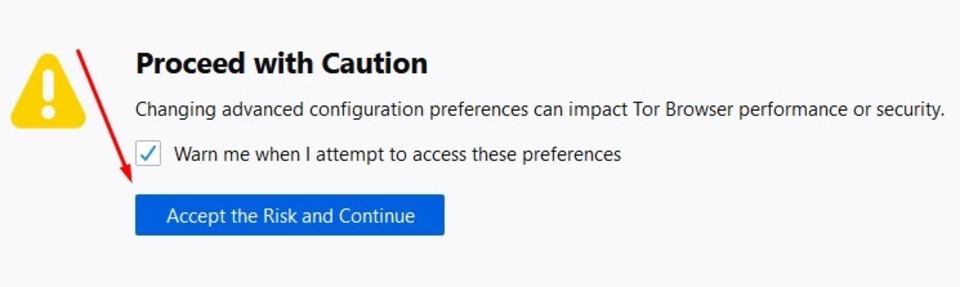

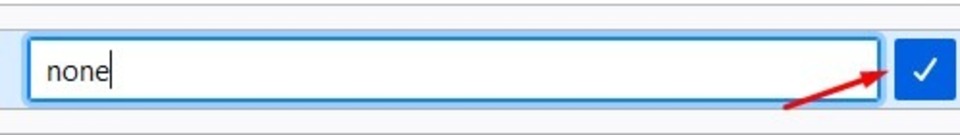

Подтверждаем наше действие.

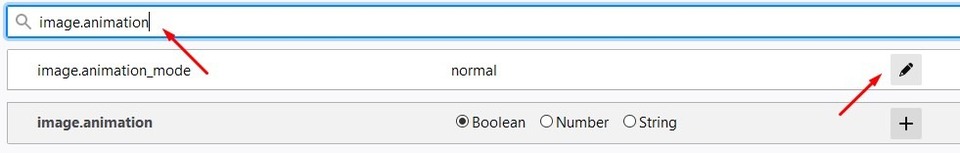

Вводим в поиск image.animationи кликаем на значок редактирования.

Изменяем параметр normal на none.

Готово! Осталось перезапустить браузер и наслаждаться отсутствием рекламы.

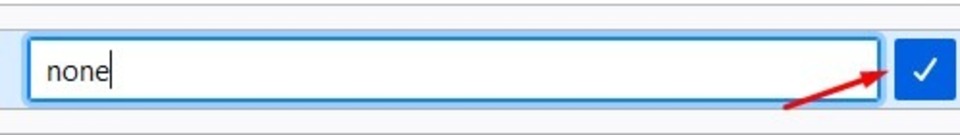

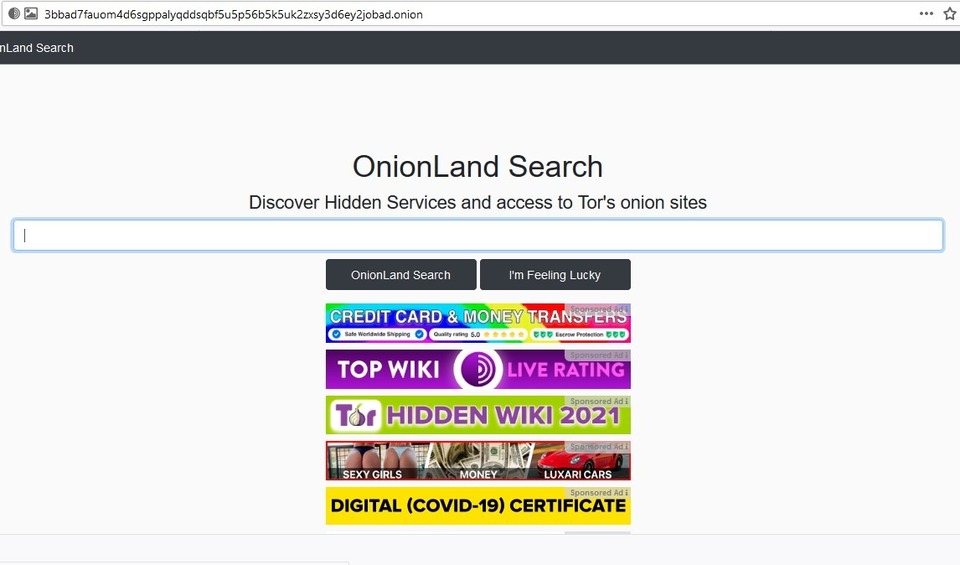

Ищем сайты .onion

Если вы все сделали правильно и установили Tor, то у вас все равно может возникнуть вопрос: "Так как же попасть в даркнет?" В этом нам помогут сайты .onion. Многие люди, не понимая как их найти, продолжают искать информацию через duckduckgo - встроенный поисковик в браузере.

А ведь по сравнению с обычными версиями сайтов .onion обеспечивают дополнительную анонимность и безопасность, так как подобные адреса не являются полноценными записями DNS, и информация о них не хранится в корневых серверах DNS.

OnionLand Search - актуальная ссылка

Кто ищет, тот всегда найдет

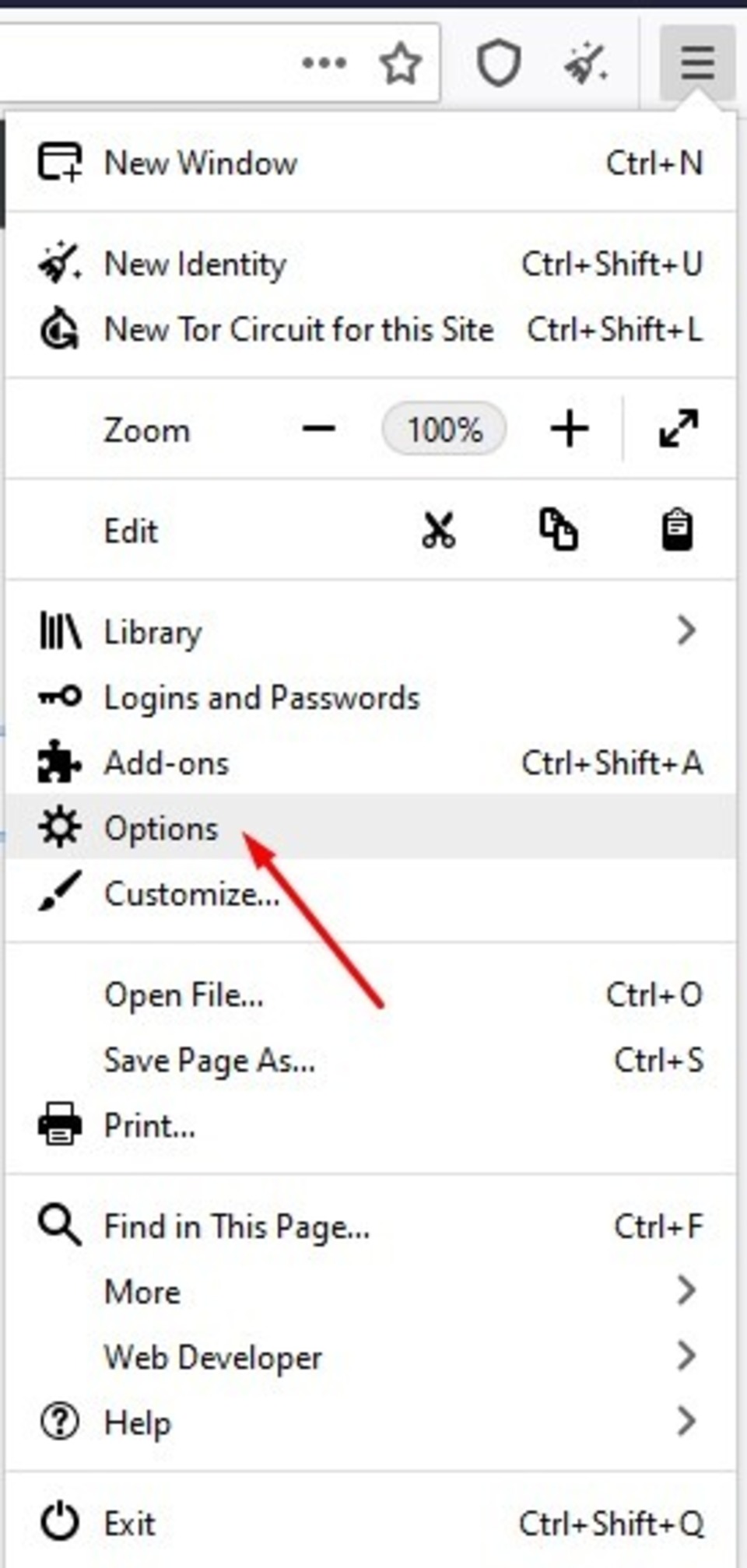

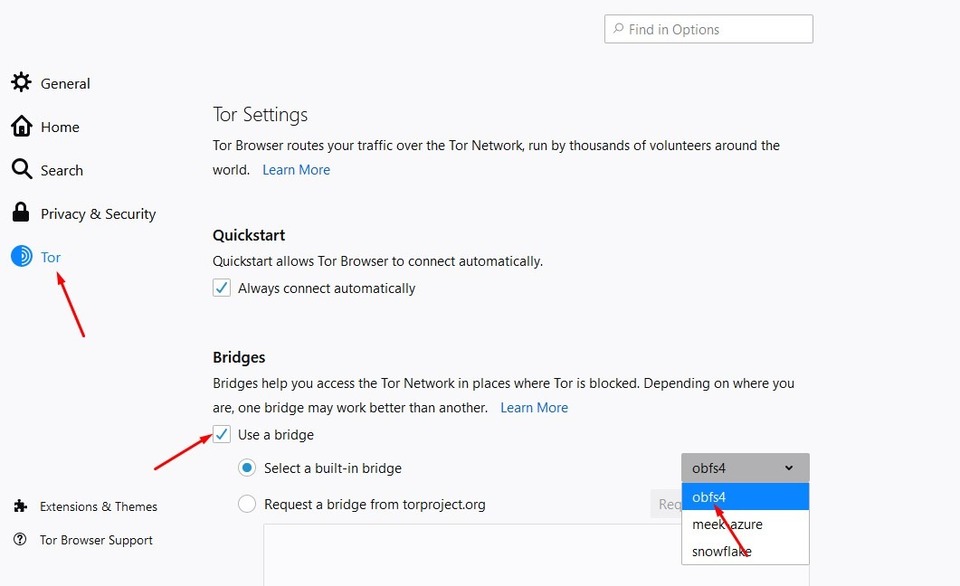

Настройка мостов

Настройка мостов

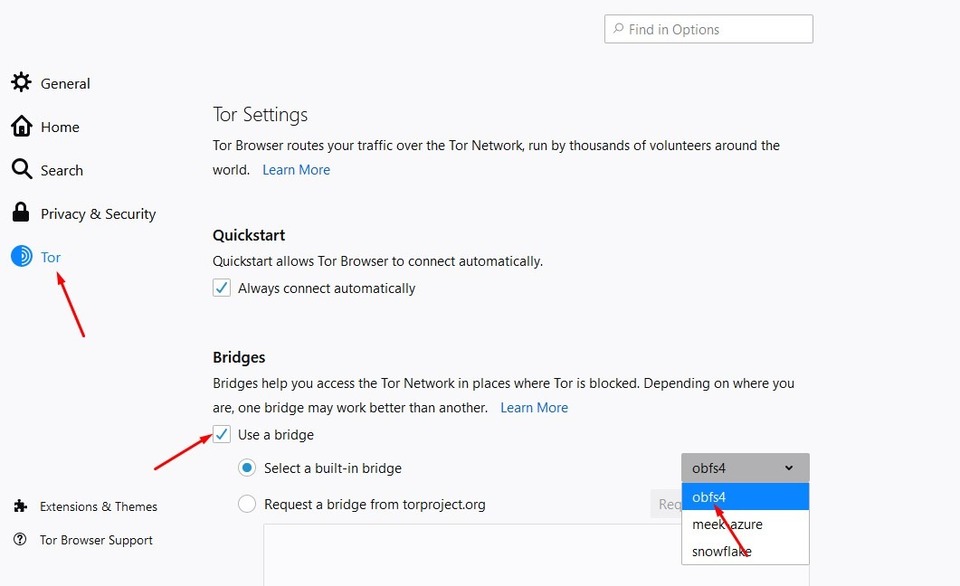

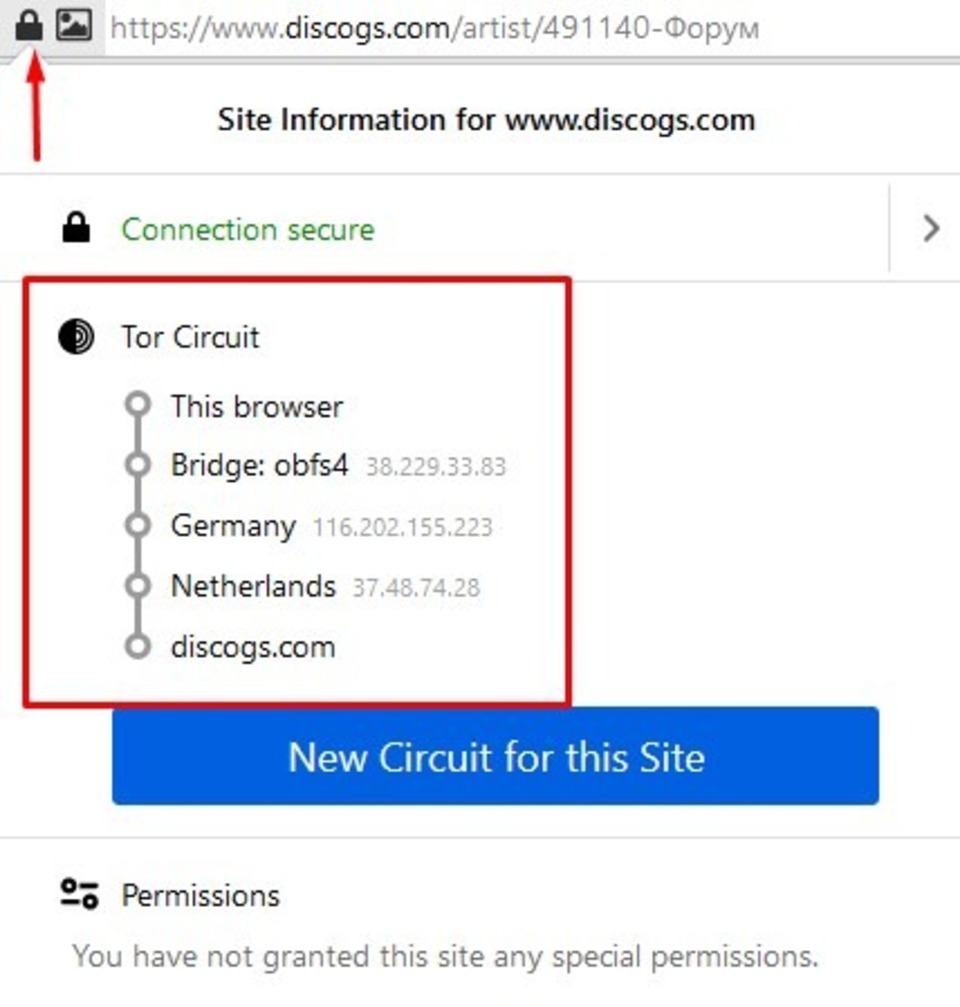

Запускаем Браузер, затем открываем параметры.

Слева выбираем Tor и устанавливаем все параметры как на скриншоте.

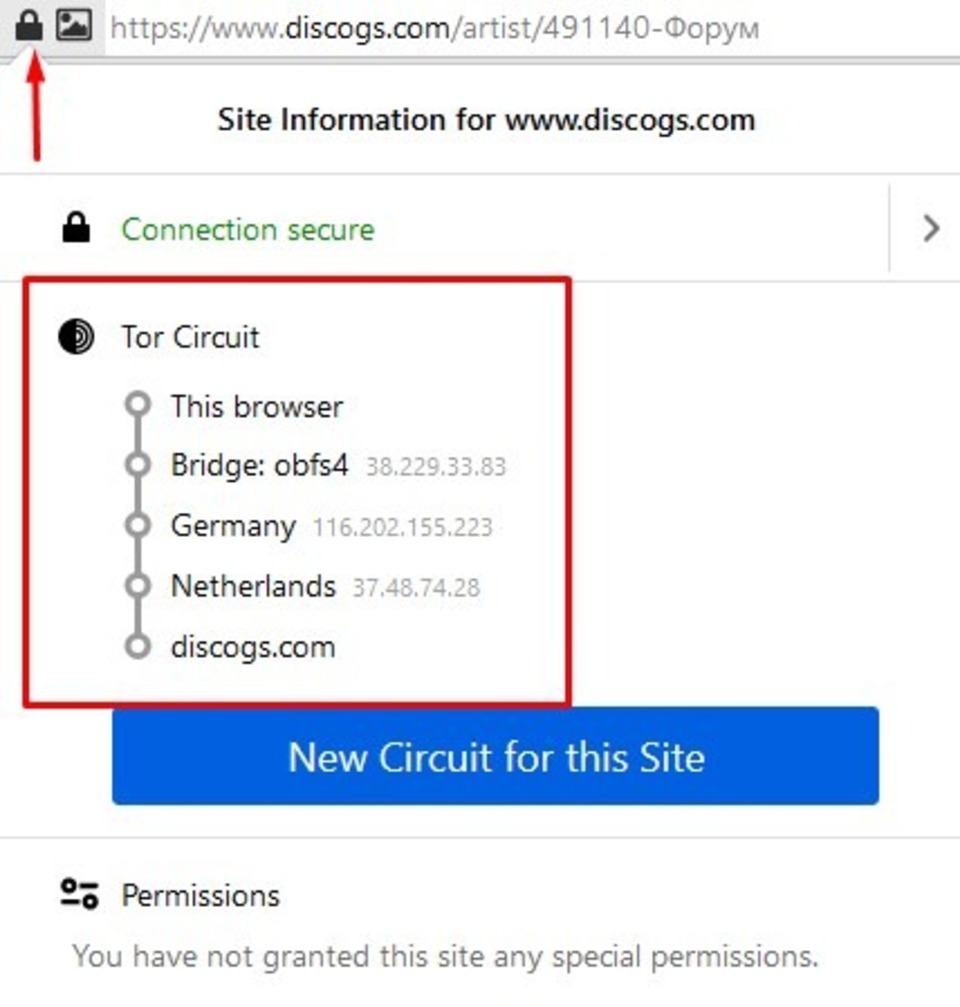

Перезапускаем браузер, открываем любой сайт. А теперь проверяем, нажав на значок "замок" слева в адресной строке.

Таким образом мы научились настраивать мост.

Надеюсь, что данная статья была полезной. Успехов!

https://telegra.ph/Tor-browser---cht...go-edyat-03-04 |

|

|

24.03.2022, 18:18

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

VPN на роутере: что это такое и как настроить

VPN на роутере: что это такое и как настроить

Вступить в наш чат

VPN-сервисы используются повсеместно, поскольку они являются гарантом безопасности в интернете: защита от хакерских атак и перехвата данных, возможность скрыть ваш настоящий IP-адрес, доступ к заблокированному контенту и многие другие вещи, которые подвластны виртуальным частным сетям.

Из прошлой статьи мы выяснили, что не все сервисы предоставляют VPN, который поддерживает неограниченное количество устройств. Если так случилось, что вам нужно одновременно установить VPN на 10 устройств, и вы не хотите устанавливать и настраивать его на каждом из них, то самое время поговорить про VPN подключение на роутере. Мы разберемся, как легко и просто это сделать всего за 15 минут.

Чтобы пользоваться VPN на роутере вам понадобится:

Чтобы пользоваться VPN на роутере вам понадобится:

VPN-сервис

К сожалению, нельзя доверять каждому сервису, который предоставляет VPN. Не советуем рисковать и выбирать первый попавшийся, лучше ознакомьтесь с нашим ТОП-5 VPN, о которых мы писали в предыдущей статье, так вы убережете себя от возможных ошибок.

Преднастроенный VPN-роутер

Преднастроенный роутер - самый дорогой из VPN-роутеров. За эти деньги вы получаете уже готовое к работе устройство, не требующее перепрошивки или настройки. При выборе роутера следует обратить внимание на следующие пункты:

Решите какой VPN-протокол вам требуется. Например, если вы остановите свой выбор на Open VPN, то лучше всего будет приобрести роутер с одноядерным процессором. Open VPN отличается высоким уровнем шифрования, поэтому скорость подключения может значительно снижаться. Вдобавок к этому, если скорость для вас является решающим фактором, то покупайте роутер с процессором не менее 800 МГц.

Как прошить роутер самостоятельно

VPN-роутер - недешевое удовольствие, поэтому неудивительно, что вам не захочется покупать его.Но же тогда делать? Можно ли использовать старый роутер?

И ответ положительный. Нет нужды покупать еще один роутер, если мы можем перепрошить старый, используя специальное ПО. Переходим на официальные сайты прошивок и ищем наше устройство DD-WRT и Tomato. Посмотрите, поддерживает ли ваш роутер прошивку, они доступны для большинства моделей роутеров.

DD-WRT - универсальный вариант, поддерживается множеством производителей, даже самыми малоизвестными: TP-Link, D-Link, Tenda.

Tomato - прошивка с меньшим количеством поддерживаемых устройств, но имеющая более простой интерфейс. Также является более подходящим вариантом для протокола OpenVPN.

Настройка VPN-роутера

Если роутер поддерживается одну из двух прошивок, то действуем следующим образом:

Загружаем прошивку с официального сайта; Делаем сброс настроек. Для этого нажмите и удерживайте кнопку RESET на задней части устройства в течение 30 секунд, затем отключите роутер от питания и держите RESET еще в течение 30 секунд, включите роутер и снова зажмите эту же кнопку на 30 секунд. Чтобы настроить VPN-соединение, заходим в панель управления роутера через браузер. Адрес, по которому можно попасть на эту страницу, указывается в руководстве каждого роутера. Там же будут написаны и заводские данные для входа. Например, вводим в адресной строке браузера 192.168.0.1 или 192.168.1.1. Логин и пароль по умолчанию - admin. В панели управления (слева) выберите опцию обновления UPGRADE или UPLOAD FIRMWARE. Как только новая вкладка открылась, загрузите файл установки, а именно ранее скачанную прошивку Tomato или DD-WRT. Во время установки не делайте никаких действий, дождитесь несколько минут, когда файл загрузится и выберите Продолжить. Напоследок сделайте еще один полный сброс настроек и войдите в панель управления роутера. Если все сделали верно, то вы увидите новую функцию VPN.

Данная инструкция по перепрошивке подходит практически для каждой модели роутера.

К сожалению, если роутер не поддерживает такую возможность, то вам все же потребуется купить новое устройство.

Плюсы:

Неограниченное количество устройств. VPN будет защищать все новые устройства, которые вы подключаете, и вы сможете делиться защищенным подключением с членами семьи и друзьями, когда они подключатся к вашему Wi-Fi; Совместимость с большим количеством платформ. У вас есть приставка Apple TV, но вы не можете установить на нее VPN? Однако вы хотите смотреть контент, доступ к которому ограничили в вашей стране. Воспользуйтесь VPN-роутером; Вам нужно ввести логин и пароль только единожды. После того, как вы настроите VPN-роутер в первый раз, вам больше не нужно будет переживать по этому поводу, пользуйтесь сколько захотите.

Минусы:

Цена. Да, как мы уже выясняли покупать новый роутер с преднастроенной прошивкой не очень дешево. Хотя прошить роутер, как оказалось, не так уж и сложно, что можно определенно отнести к преимуществам; Больше устройств - ниже скорость. Имейте в виду, что с каждым новым подключенным устройством, значительно падает производительность.

Вывод

Рассмотрев все явные преимущества и недостатки VPN-роутеров, можно отметить, что первых все-таки больше. При выборе стоит взвесить все ваши нужды и потребности: что вы ждете от VPN, сколько платформ вы используете, какой у вас бюжет. Если у вас всего 1 устройство и вам не нужно больше, то смысла в VPN-роутере нет. Но если же вам хочется пользоваться интернетом на многих устройствах и при этом быть уверенным в своей конфиденциальности и безопасности, то не пожалейте 15 минут и настройте VPN-роутер.

https://telegra.ph/vpn-02-04

|

|

|

|

|

|

|

Здесь присутствуют: 1 (пользователей: 0 , гостей: 1)

|

|

|

|

Линейный вид

Линейный вид