ANTICHAT — форум по информационной безопасности, OSINT и технологиям

ANTICHAT — русскоязычное сообщество по безопасности, OSINT и программированию.

Форум ранее работал на доменах antichat.ru, antichat.com и antichat.club,

и теперь снова доступен на новом адресе —

forum.antichat.xyz.

Форум восстановлен и продолжает развитие: доступны архивные темы, добавляются новые обсуждения и материалы.

⚠️ Старые аккаунты восстановить невозможно — необходимо зарегистрироваться заново.

|

|

04.07.2022, 15:46

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Вступить в наш чат

В сегодняшней статье мы расскажем как перегрузить телефон жертвы спамом. Данный способ является очень действенным и даже может вывести телефон из строя на время.

Дисклеймер: Вся информация, опубликованная в этой статье, предоставлена лишь в ознакомительных целях. Мы ни к чему не призываем и не несём ответственности за ваши действия.

СМС-бомбер

СМС-бомбер - это ПО для массовой рассылки сообщений на заданный номер телефона. СМС-атака зачастую используется как способ отвлечения внимания жертвы при осуществлении взлома социальных сетей, кражи денег с кредитки или просто как метод психологического давления.

1-й способ - на компьютере

В первую очередь вам необходимо скачать и установить две программы:

Как только завершится установка, откройте Git и нажмите правой кнопкой мыши по рабочему столу, выбрав " Git Bash Here".

Следующим действием прописываем команды:

- git clone https://github.com/crinny/b0mb3r

Далее заходим в папку с бомбером:

Теперь устанавливаем библиотеку:

- pip install -r requirements.txt

И запускаем:

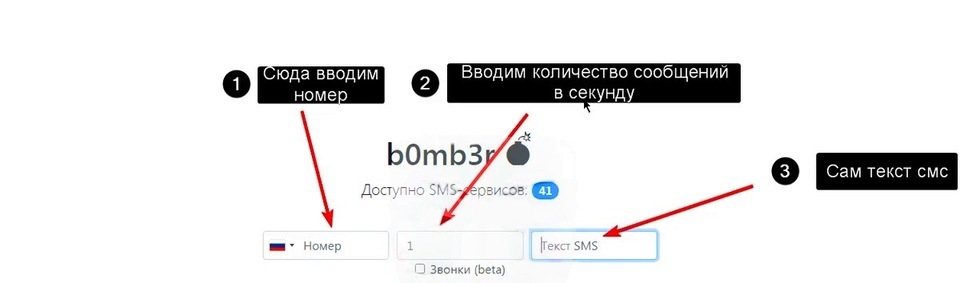

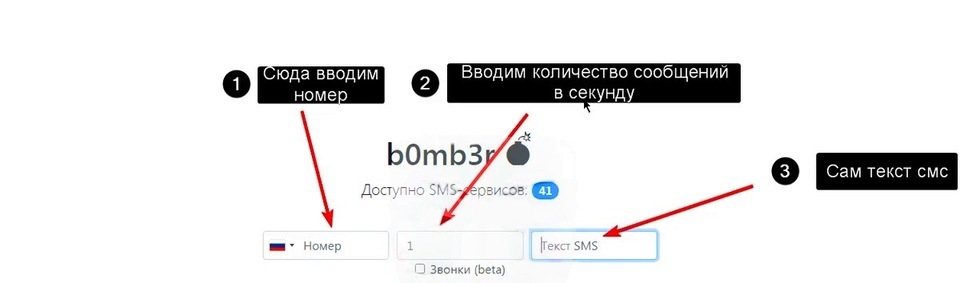

В браузере откроется вкладка с бомбером, где вам нужно будет заполнить поле:

2-й способ - на телефоне

Вы также можете выполнить установку смс бомбера на телефоне.

Для этого скачиваем Termux.

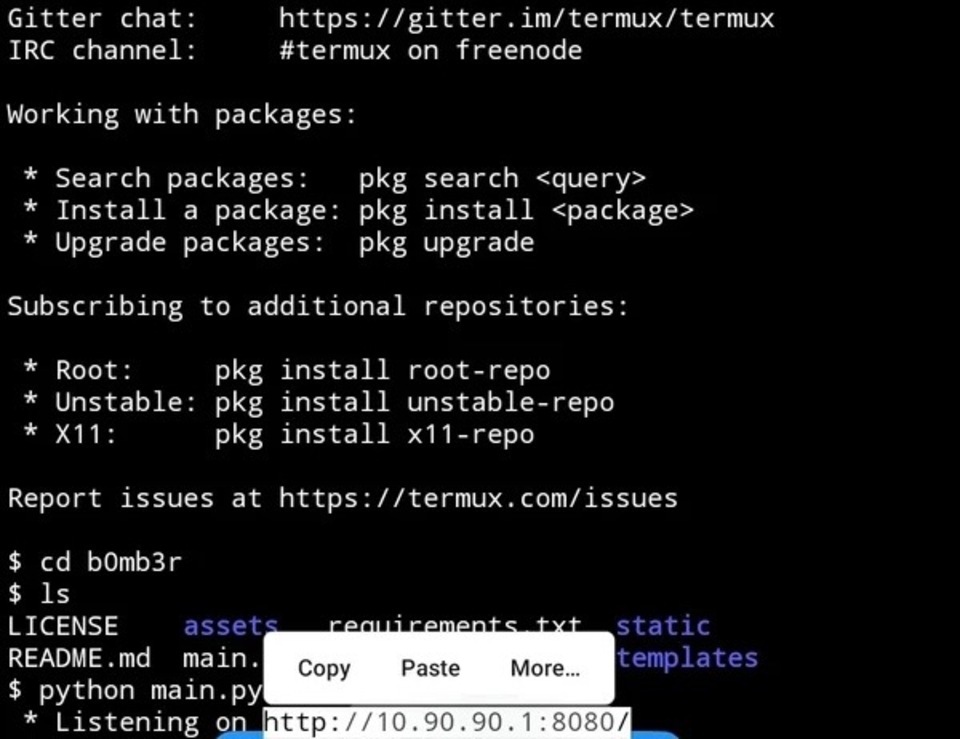

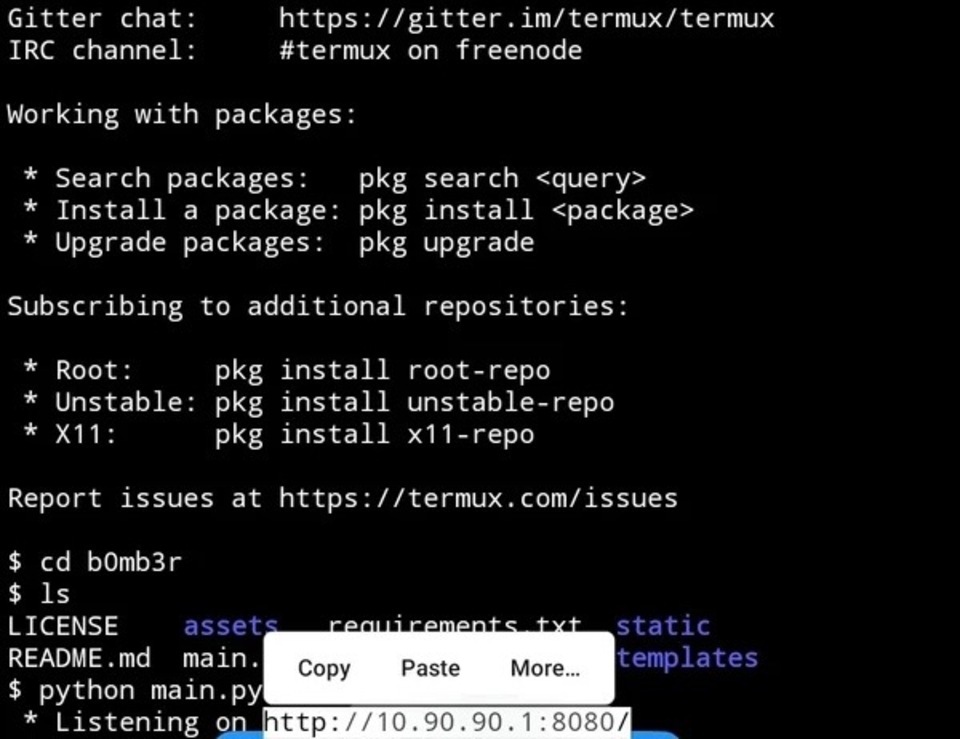

После установки пишем эти команды:

- pkg update && pkg upgrade (обновляем пакеты)

- pkg install python (устанавливаем Python)

- pkg install git (устанавливаем Git)

- git clone https://github.com/crinny/b0mb3r (клонируем репозиторий)

- cd b0mb3r (переходим в директорию с бомбером)

- pip install -r requirements.txt (устанавливаем библиотеку)

- python main.py (запускаем)

Если браузер не открывается, тогда скопируйте следующую ссылку:

И затем ее вставляем в адресную строку браузера:

Теперь у вас откроется та же самая вкладка, как в 1-ом способе. Заполните поле и атака начнётся.

__________________ |

|

|

07.07.2022, 11:49

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Вступить в наш чат

Хотите узнать, как войти в компьютер другого человека, не зная при этом пароля? Да так, чтобы жертва еще не догадалась о ваших планах? Звучит интригующе? Тогда сядьте поудобнее и приготовьтесь к прочтению нашего простого мануала. И нет, вам не нужно быть профессиональным хакером или программистом, чтобы провернуть все это. Мы расскажем как просто проникнуть в ПК с помощью одной лишь программы - Kon-Boot.

Kon-Boot

Kon-Boot — программа, временно изменяющая содержимое ядра Windows. Она позволяет войти в учётную запись без пароля, не сбрасывая его. При повторном включении содержимое ядра восстанавливается, и снова запрашивается пароль, поэтому пользователь ПК ничего не заметит.

Для того, чтобы провернуть все это вам потребуется:

1. USB-накопитель;

2. Программа Kon-Boot. Скачать здесь.

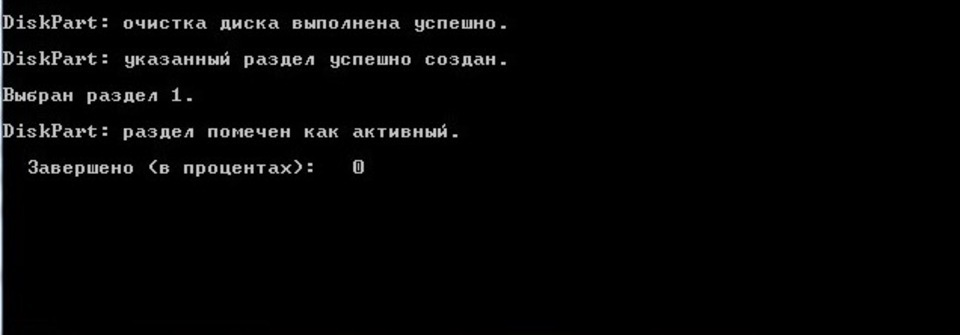

Установка программы Kon-Boot на флешку

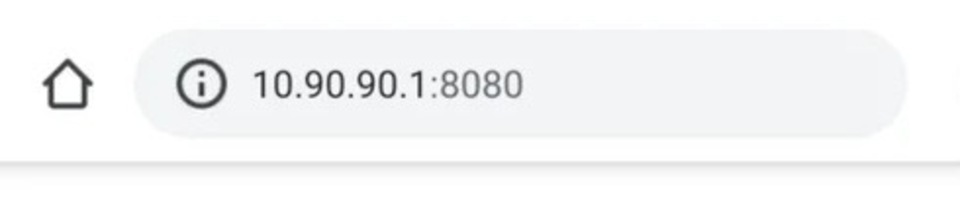

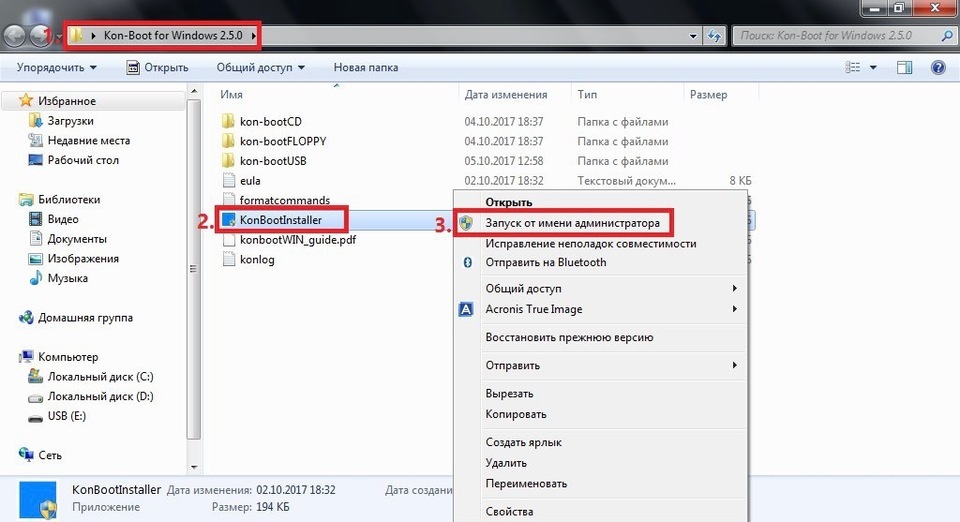

Вставляем флешку в USB разъём. После того как вы распаковали программу, откройте папку Kon-Boot for Windows 2.5.0 и запустите файл KonBootInstaller от имени администратора.

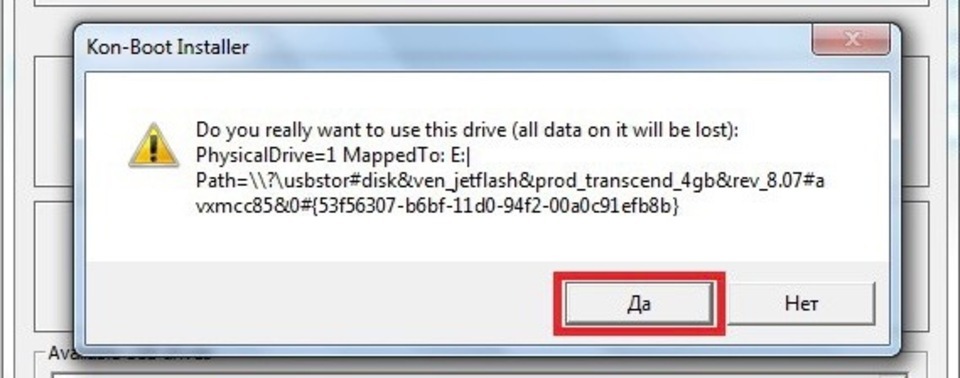

Далее появится окно с предостережением о том, что в ПК должна находится только одна флешка, иначе во время установки может быть выдана ошибка. Если готовы к установке, то подтвердите.

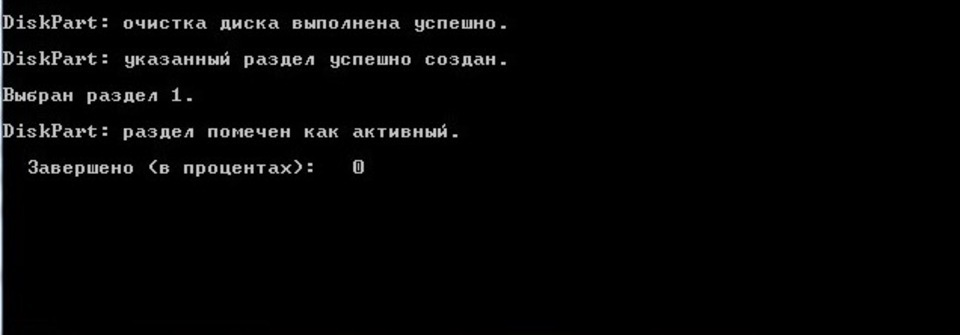

В разделе Available USB drivers из выпадающего списка выберите флешку и нажмите Install to USB stick (with EFI support).

Имейте ввиду, что вся информация, за исключением программы Kon-Boot, во время установки будет утеряна. Если на флешке ничего важного не осталось, то жмём «Да».

Если вы столкнётесь с ошибкой:

Fatal: unable to copy C:\Kon-Boot for Windows 2.5.0\kon-bootUSB\USBFILES\menu.lst to G:\menu.lst, error = 0x00000002 (file exists=0)

То переименуйте файл konboot.lst в menu.lst, после чего заново запишите Kon-Boot на флешку через KonBootInstaller.exe,тогда ошибка будет устранена.

Запуск флешки на ПК

Запуск флешки на ПК

Вставляем USB-накопитель с программой в разъём и запускаем ПК. Далее вызываем Boot menu. На разных материнских платах клавиши вызова Boot menu отличаются, поэтому сверьтесь с таблицей ниже:

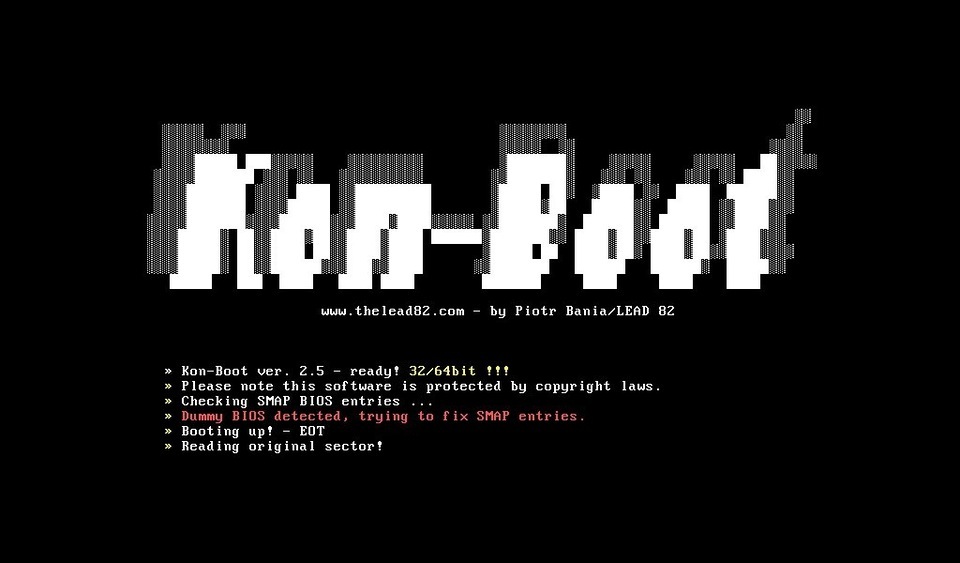

выбираем загрузку с флешки и кликаем «Enter». В новом окне выберите Kon-Boot (CURRENT VERSION) и нажмите «Enter». Далее на экране появится надпись Kon-Boot, после чего начнётся загрузка Windows.

Если на экране появилась надпись «No Systemdisk. Booting from harddisk. Start booting from USB device…» — переустановите Kon-Boot используя KonBootInstaller.exe.

Если же на экране появилась надпись «Dummy bios detected trying to fix smap entries» — Вам необходимо в настройках BIOS выключить опцию Secure boot, а также включить опции Load Legacy Option Rom / CSM.

Готово! Вы успешно обошли пароль. При повторном включении компьютера, все вернётся на свои места.

Вся информация в этой статье написана исключительно в ознакомительных целях.

|

|

|

11.07.2022, 18:29

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Вступить в наш чат

Ни для кого не секрет, что информация о транзакциях в блокчейне является общедоступной, а адрес криптокошелька легко соотнести с личностью пользователя, поэтому можно сделать вывод о том, что большинство криптовалют не анонимны. Но позитивным моментом является тот факт, что существует ряд криптовалют, ориентированных на приватность. Одной из таких является Ghost. В этой статье мы расскажем чем же отличается эта криптовалюта от любой другой и правда ли она полностью конфиденциальна.

На момент появления Биткоина в 2009 году считалось невозможным определить личность владельца криптобиржи. Однако, сейчас мы знаем о том, что любой человек может отслеживать путь перемещения биткоинов в блокчейне и сопоставлять адреса кошельков с конкретными личностями.

Но с тех пор прошло много времени и компании пересмотрели концепцию анонимной криптовалюты. Для наглядности давайте посмотрим на очевидные отличия GHOST от других не менее популярных криптовалют :

«Стебель». Данные переходят от 1-го узла ко 2-му рандомное количество раз. Иначе говоря, передаются от одного человека к другому.

«Пух». Последний, у кого они оказались, рассылает их по всей сети. Так, как это бы происходило в обычном блокчейне.

Появляется элемент непредсказуемости, поэтому невозможно отследить изначальный источник отправления. Как видно из таблицы, похожий протокол применяется лишь в Monero.

Cold-Staking. Стейкинг — это блокировка своей криптовалюты для получения дальнейшей прибыли. Обычно для стейкинга нужно находится в онлайне и раскрывать адрес своего кошелька. Но в Ghost этот момент решается с помощью холодного стейкинга без подключения к интернету. Это помогает сделать процесс стейкинга более конфиденциальным. Ghost Pay. Как и у всех анонимных криптовалют, Ещё одним отличием Ghost от других криптокошельков является возможность получать и отправлять криптовалюту прямо внутри Telegram бота @GhostPayBot.

Где покупать Ghost

Практически на всех криптобиржах есть обязательная верификация личности. Чтобы сохранить анонимность, необходимо покупать криптовалюту с осторожностью. Вот список конфиденциальных способов купить GHOST:

TradeOgre. Эта криптобиржа ориентируется на конфиденциальность и не разглашает информацию о своих клиентах третьим лицам. Если вы хотите зарегистрироваться на ней, вам понадобится электронная почта и аутентификатор — приложение, генерирующее код входа. GHOST торгуется в паре с BTС, а комиссия составляет 0,01 GHOSТ. HotBit.Эта биржа является одной из крупнейших в мире по объёму торгов. Чтобы зарегистрировать, необходимо подтвердить телефон. GHOST торгуется с тремя другими криптовалютами: USDT, BTC и ETH. Комиссия за вывод составляет 11 GHOST. GhostX. Это своего рода обменник без посредников. Чтобы начать им пользоваться нужно только подключить свой криптокошелек. Обменять GHOST можно на 26 доступных криптовалют. Комиссия зависит от уровня загрузки сети.

Хотя существуют и другие сервисы для покупки и обмена криптовалюты GHOST, но они собирают больше данных о вас, а значит менее конфиденциальны.

Вывод

Ghost — это анонимная криптовалюта, в основе которой лежат Patrticl, который в свою очередь произошел от Биткоина. В отличие от аналогов, в ней используются технологии Proof-of-Stake, RingCT и Dandelion++, а так же Ghost Pay, который работает с Telegram. |

|

|

14.07.2022, 18:16

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Вступить в наш чат

Кто бы мог подумать, что такое устройство как Wi-Fi-роутер может стать серьёзной угрозой для вашей личной безопасности. Большинство людей пренебрегают защитой беспроводных маршрутизаторов, потому что недооценивают возможный вред, который может нанести злоумышленик, взломав ваше соединение. В этой статье вы узнаете чем это опасно и найдете простые способы защиты роутера.

Что случится, если ваш роутер взломают?

Что случится, если ваш роутер взломают?

Перехват паролей и других данных, которые вы передаёте по сети; Заражение компьютера вредоносным ПО; Слежка за вашей активностью в сети; Блокировка Интернет-соединения; Доступ к веб-камерам; Использование вашего соединения для совершения преступной деятельности.

И многое другое…

Взлом роутера – это настоящая угроза для любого пользователя со серьёзными последствиями. Но не стоит впадать в панику, ведь «спасение утопающих – дело рук самих утопающих», и сейчас мы поделимся с вами способами защиты от подобных атак.

Как защитить роутер от хакеров

Измените учетные данные администратора роутера

Учетные данные администратора по умолчанию находятся в общем доступе для всех пользователей. Если вы никогда не обновляете учетные данные для входа в систему после получения роутера, вас можно считать легкой добычей для хакеров, потому мы настоятельно рекомендуем устанавливать надёжный пароль. Для этого:

Откройте браузер и введите в адресную строку цифры 192.168.0.1. Если ничего не произошло, попробуйте 192.168.1.1 и 10.0.0.1. Далее выскочит окно с полями для логина и пароля. Введите логин admin и пароль admin. Если не подошли — посмотрите стандартный пароль в инструкции к роутеру или на его корпусе. Найдите на странице ссылку с надписью Wi-Fi или Wireless. Откроется вкладка, где вы сможете изменить пароль.

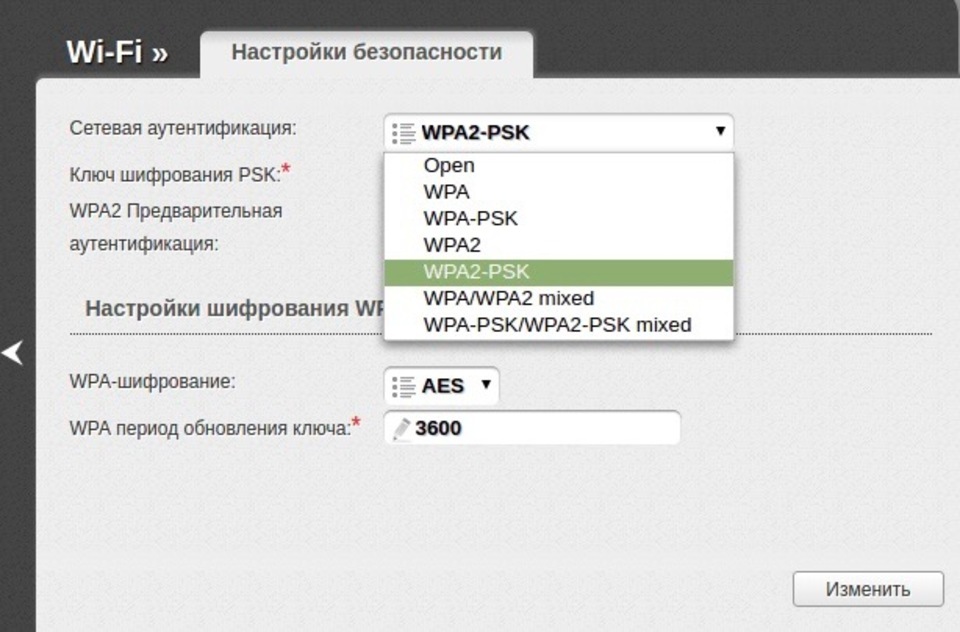

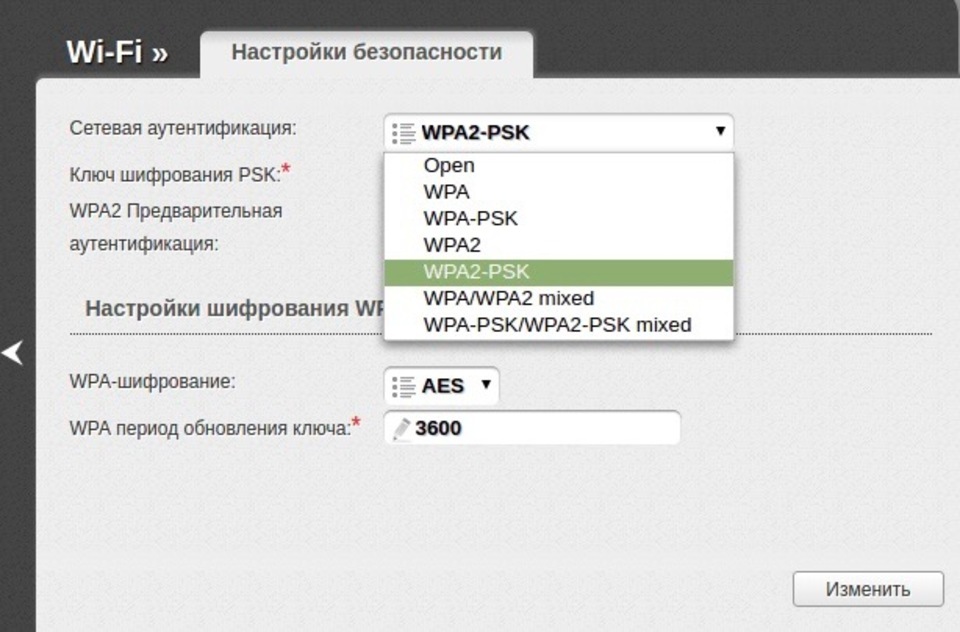

Включите WPA2 (защищенный доступ Wi-Fi)

Это самый безопасный на сегодняшний день протокол шифрования. В сочетании с надёжным паролем он даст вам прочную защиту. Вы также можете встретить его другой вариант - это WPA-PSK.

Правильный протокол шифрования не менее важен, чем пароль. Например, устаревший протокол WEP может быть с лёгкостью взломан за пару часов.

Измените сетевое имя вашего роутера (SSID)

Во время настройки роутера также не забудьте изменить SSID. Чтобы хакеры не смогли узнать ваш тип роутера, установите свое собственное сетевое имя. Шифрование WPA использует SSID как часть алгоритма, поэтому избегайте имён по умолчанию, так вы сделаете свою сеть более устойчивой к разным видам взлома.

Отключите WPS

На большинстве роутеров есть WPS (защищенная настройка Wi-Fi), что означает, вы можете нажать кнопку и ввести PIN-код для подключения вместо привычного пароля. Возможно, для кого-то такая функция является очень удобной, но мы не советуем использовать PIN-код вместо пароля. Ведь одним нажатием кнопки WPS, любой сможет подключиться к сети.

К сожалению, не все роутеры поддерживают деактивацию функций WPS, поэтому заранее позаботьтесь о том, чтобы у вашего роутера была такая функция.

Деактивируйте удаленный доступ

Проверьте, подключена ли функция удаленного администрирования на вашем роутере. Она позволяет входить в настройки администратора роутера из любой точки. Деактивировав эту функцию, вы повысите уровень защиты вашего соединения. Как узнать, что удалённый доступ подключён на вашем устройстве?Зайдите в веб-интерфейс и посмотрите, подходит ли стандартная учётная запись admin / admin, если да, то скорее измените пароль.

Заключение

Все выше написанные советы гарантированно обеспечат безопасность вашему Wi-Fi-роутеру, поэтому приступайте к их выполнению прямо сейчас. А в следующей части мы расскажем, как понять, что ваш роутер уже был взломан, и какие меры нужно принять в таком случае.

Удачи! |

|

|

20.07.2022, 13:13

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Вступить в наш чат

С растущей популярностью NFT-токенов, набирают обороты разные способы мошенничества, которые становятся все изощреннее. Если вам кажется, что вы знаете о криптоскамерах все, то не спешите уходить, нам есть чем вас удивить.

Rug Pull

Схема мошенничества, при которой разработчики забрасывают проект, забирают деньги и уходят в закат. Как правило, разработчики выпускают новую коллекцию NFT, пускают все ресурсы на рекламу проекта и в̶е̶ш̶а̶ю̶т̶ ̶л̶а̶п̶ш̶у̶ ̶н̶а̶ ̶у̶ш̶и̶ красочно рассказывают о планах на развитие. По мере того, как проект набирает популярности среди инвесторов, скамеры удаляют соцсети и оставляют проект без поддержки. Как результат, пользователи, вложившие деньги, остаются с NFT, которые ничего не стоят. Зачастую участниками ****-проекта становятся, ничего не подозревающие, медийные персоны. Для того чтобы привлечь внимание к проекту проводятся различные розыгрыши и раздачи, которые вызывают у людей интерес к проекту. Приведем в пример Флойда Мейвезера, который рекламировал в своем Twitter такие проекты, как Bored Bunny, Ethereum Max, Moonshot.

На Frosties, одном из самых громких ****-проектов в США мошенники заработали 1 млн долларов. Они не выполнили обещаний и исчезли вместе с деньгами инвесторов.

Фишинг

Распространённый способ мошенничества, когда злоумышленники получают доступ к данным пользователей с помощью ссылок на поддельные сайты, имитирующих страницы известных криптопроектов.

Орудуют такие скамеры, как правило, в соцсетях, отправляя рассылки от имени известных NFT-проектов. В таких сообщениях содержатся завлекательные условия, например: скидка на покупку NFT. Однако, при переходе по ссылке, вы попадёте на фишинговый сайт, а при покупке, лишитесь средств со всего кошелька.

В числе жертв фишинговой атаки оказался популярный NFT-художник Beeple. Скамеры взломали его Twitter и разместили ссылку на фейковую коллекцию совместного NFT с Louis Vuitton. В итоге подписчики, решившие купить NFT, лишились денег, а мошенники получили ETH на сумму в 438 тысяч долларов.

Pump Dump

Манипуляция, которая позволяет повысить курс NFT с последующим обвалом цены. Скамеры всеми способами создают ажиотаж вокруг NFT для дальнейшего повышения цены токенов (памп). Затем стоимость токена обесценивается (дамп), и инвесторы теряют деньги.

Логан Пол, актер с 23 миллионами подписчиков на ютубе, стал еще одной медийной личностью, замеченной в продвижении мошеннических проектов. Ему удалось привлечь внимание к таким NFT, как Dink Doink NFT, Crypto Zoo, EMAX и Maverick. Так, их популярность вместе с ценой резко возрастали, а затем падали.

Фейковые коллекции

Мошенники подделывают коллекции известных NFT художников, а затем публикуют их на торговых площадках. Инвесторы думают, что покупают оригинал, а на самом деле это лишь фейк.

С помощью этого способа в апреле 2021 года мошенники умудрились продать коллекции, уже умершей на тот момент, художницы Qinni. Когда ее семья забыла тревогу, скамеры уже завладели кругленькой суммой денег доверяемых подписчиков.

Как не попасться

Внимательно проверяйте домен сайта, к которому подключается кошелек. Дабы не зайти на фишинговый сайт, сохраните в закладках реальные ссылки на площадки, которыми вы пользуетесь; Если в соцсети какого-то проекта появляется выгодное предложение, не спешите покупать. Проверьте и другие источники, есть вероятность, что аккаунт был взломан хакерами; Многообещающие предложения о дальнейшем развитии проекта также должны насторожить вас. Чтоб на попасться на схему Rug pull, отдавайте предпочтение проектам с реальными и хорошо распланированными целями; Смотрите на показатель ликвидности. Высокий объем торгов указывает на то, что коллекция активно покупается и продаётся, а значит вы можете продать NFT на вторичном рынке.

С развитием NFT, появляются и новые способы мошенничества, но знания и умения распознать угрозу помогут вам сберечь средства. Здраво оценивайте все предложения и проверяйте интересующие проекты. Удачи! |

|

|

21.07.2022, 15:13

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Вступить в наш чат

В прошлой статье мы рассказали, как защитить свой роутер от хакеров, и чем опасен взлом. Но как понять, что ваша сеть стала уязвимой, и как вернуть над ней контроль? Обо всем по порядку.

Мы надеемся, что вы учли и предприняли все наши советы по безопасности роутера, но если вы всё-таки заметили подозрительную активность на вашем ПК или просто хотите убедиться, что с вашим Wi-Fi все в порядке, то советуем обратить внимание на следующие признаки, свидетельствующие о том, что вас хакнули.

Как понять, что ваш роутер взломан:

В сети Wi-Fi появились новые устройства. Чтобы узнать, подключалось ли к сети неизвестное устройство, войдите в свой роутер и проверьте список IP-адресов в вашей сети на наличие иных подключений. Изменились настройки DNS. Хакеры часто меняют настройки для подключения к вредоносным серверам, которые крадут ваши персональные данные и даже заражают устройство вирусами. Для того, чтобы узнать к какому серверу подключается ваш ПК, зайдите в DNS настройки вашего роутера в меню администратора. Учетные данные администратора изменились. Если вы не можете подключиться к сети Wi-Fi, то логично предположить, что хакеры поменяли пароль и учетные данные вашего роутера, тем самым лишили вас доступа к Интернету. Скорость интернета упала. Хотя причин этому очень много, но, если вы проверили все параметры, а скорость так и не увеличилась, то есть вероятность, что злоумышленник использует пропускную способность вашего Wi-Fi. Вредоносное ПО. Наличие вируса - это повод бить тревогу. Если вы не могли самостоятельно подцепить вредоносную программу, то скорее всего кто-то это сделал за вас.

Если вы обнаружили на своём устройстве более 2-х вышеназванных пунктов, то ваш роутер скорее всего взломали.

Как вернуть контроль над устройством:

Выполнив следующие действия, вы не только избавитесь от хакеров, но и очистите свой компьютер от вредоносного ПО.

Выключите роутер

Первым действием требуется разорвать соединение между вашим устройством и хакером. Для этого отсоедините интернет-кабели и на время отключите все устройства, подключённые к Wi-Fi.

Сбросьте роутер до заводских настроек

Все роутеры оснащены специальной кнопкой сброса, вам, возможно, пригодится скрепка или иголка, чтобы нажать на нее.

Сброс к заводским настройкам удаляет все изменения параметров роутера, в том числе все сетевые настройки, которые были ранее установлены. Если злоумышленнику известен пароль и учетные данные администратора, то они станут недоступны после сброса.

Измените учетные данные администратора

После сброса восстановите заводские настройки по умолчанию. На самом роутере или в руководстве записаны логин и пароль для входа, используйте их. Однако, сразу же поменяйте их на сложную комбинацию букв и цифр, состоящих не менее чем из 15 символов, дабы избежать повторной атаки.

Установите SSID и пароль Wi-Fi

Помните, что сложные названия и пароли защищают вашу сеть от взлома.

Обновляйте прошивку

Не все роутеры автоматически обновляют прошивку, поэтому лично позаботьтесь об этом. Зайдите в меню администратора -> настройки прошивки и обновите ее до новейшей версии. Любые хакерские атаки, нацеленные на вашу старую прошивку, должны стать неэффективными. Раз в пару месяцев проверяйте наличие новых прошивок и обновляйте их.

В дальнейшем любые атаки на ваш роутер станут неэффективными.

Удачи! |

|

|

09.08.2022, 23:31

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Вступить в наш чат

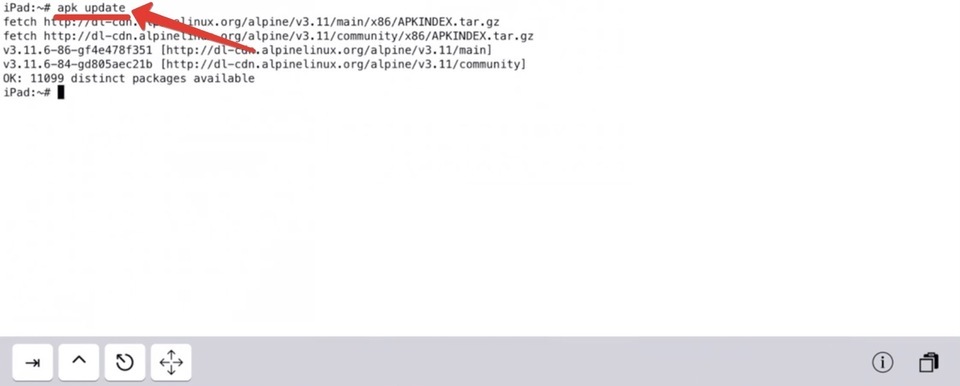

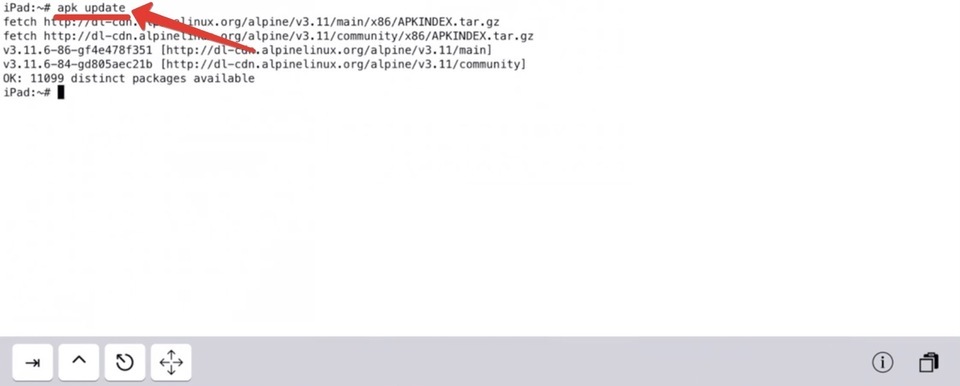

Сегодня мы расскажем вам о карманной альтернативе Linux на iOS, и как с помощью неё устроить бомбер атаку всего за 5 минут.

iSH Shell- это приложение в AppStore, которое может стать полноценным эмулятором линукс на вашем яблочном гаджете.

Первым делом заходим в AppStore и скачиваем программу iSH Shell.

Открываем приложение и начинаем по отдельности вводить команды.

- Для работы смс-бомбера потребуется python:

- Далее установим requests и colorama:

- После загрузки вышеуказанных компонентов, перейдем к самому бомберу:

git clonehttps://github.com/termux-lab/smsham.git

- Когда скрипт завершит установку, запускаем его:

- Готово. Теперь вас попросят ввести номер телефона. Вводим и подтверждаем с помощью enter.

- Чтобы остановить работу бомбера, нажмите ctrl + z.

Заключение

iSH Shell - настоящая находка для карманного хакинга на вашем apple устройстве. При желании вы можете найти большое количество применений для данной программы, которые не будут уступать Linux. В следующей же части вы узнаете, как с помощью iSH cделать DDoS атаку.

Удачи!

Вся вышеизложенная информация предоставлена в ознакомительных целях. Мы не призываем к действию. |

|

|

09.08.2022, 23:31

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Вступить в наш чат

Когда речь заходит про криптовалюту, мнения единогласно сходятся в том, что самым безопасным способом её хранения является холодный кошелёк. В любой системе хранения, работающей через Интернет, может случиться сбой, именно поэтому холодные кошельки так пользуются популярностью. Сегодня мы наглядно расскажем, как можно создать свой холодный кошелек для криптовалюты, используя USB-накопитель и Tails.

Холодный кошелёк

Холодный кошелёк хранит ваш закрытый ключ и другие данные без использования Интернета, что и делает его более надёжным.

К холодному способу хранения относятся аппаратные кошельки, например Ledger и Trezor, но их главный минус - это цена. Не все готовы платить по 15000 тысяч рублей, поэтому обычный USB-накопитель может стать достойной альтернативой.

Почему Linux

В отличие от Windows, Linux имеет более продуманную систему безопасности. В Windows то и дело встречаются шпионское модули, вирусы, кейлогеры, а на сервера Microsoft пересылаются скриншоты, которые вы никак не можете отключить. Если вы точно хотите обеспечить себе максимальную анонимность, то обязательно устанавливайте холодный кошелёк на Linux.

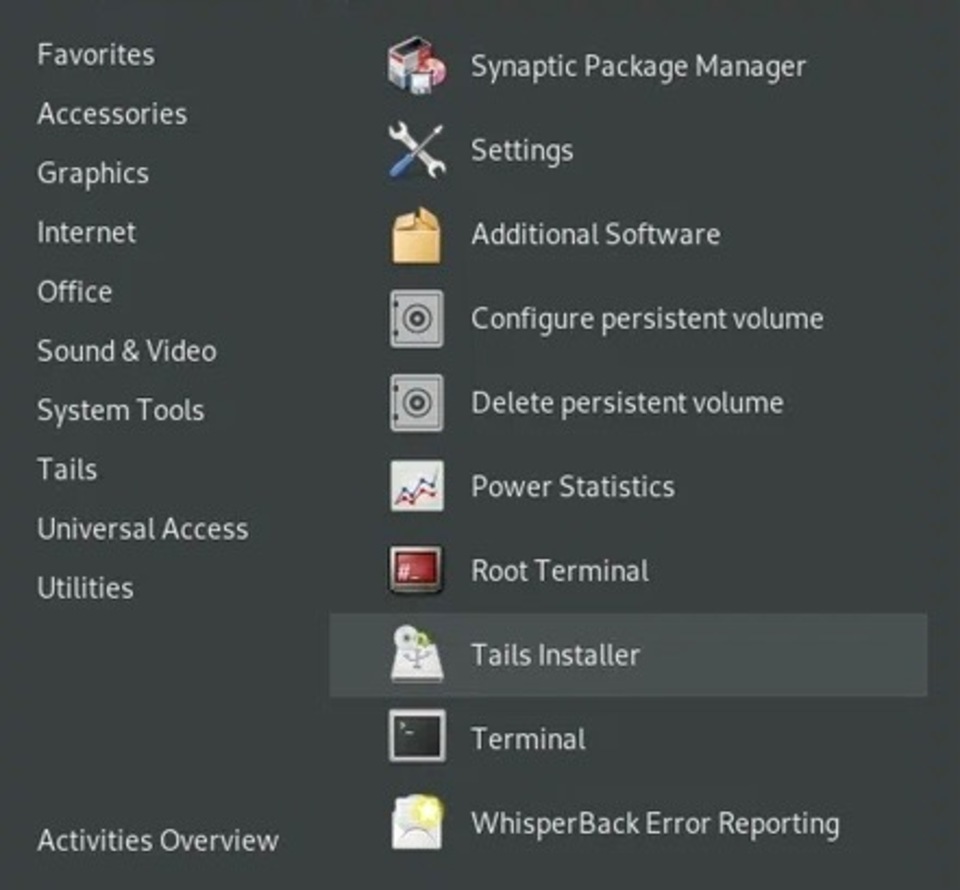

Почему Tails

Tails является дистрибутивом Linux и по умолчанию использует сеть Tor. Помимо этого, там уже установлен кошелек Electrum, который нам и потребуется для работы.

Что нам понадобится

два USB-накопителя; Скаченный дистрибутив Tails (Скачивайте с официального сайта); Программа Rufus для записи Linux на USB (не используйте другие программы для записи Linux, только Rufus).

Установка

Итак, на первую флешку загружаем Tails и затем вставляем вторую.

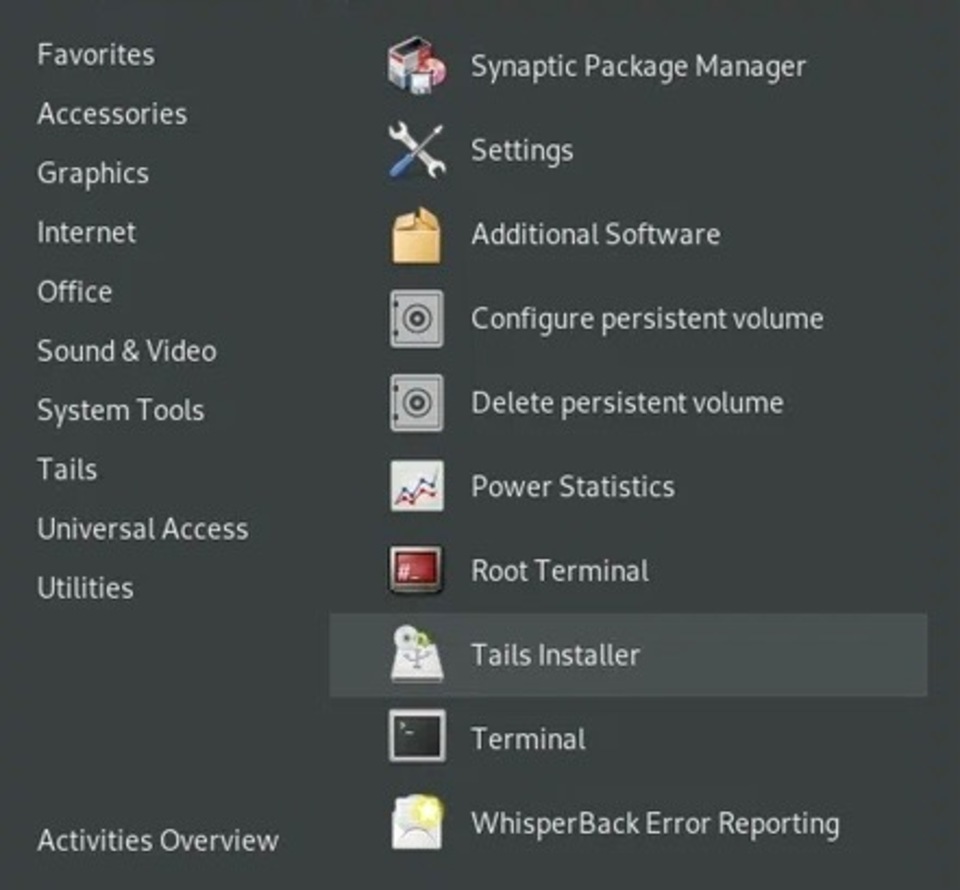

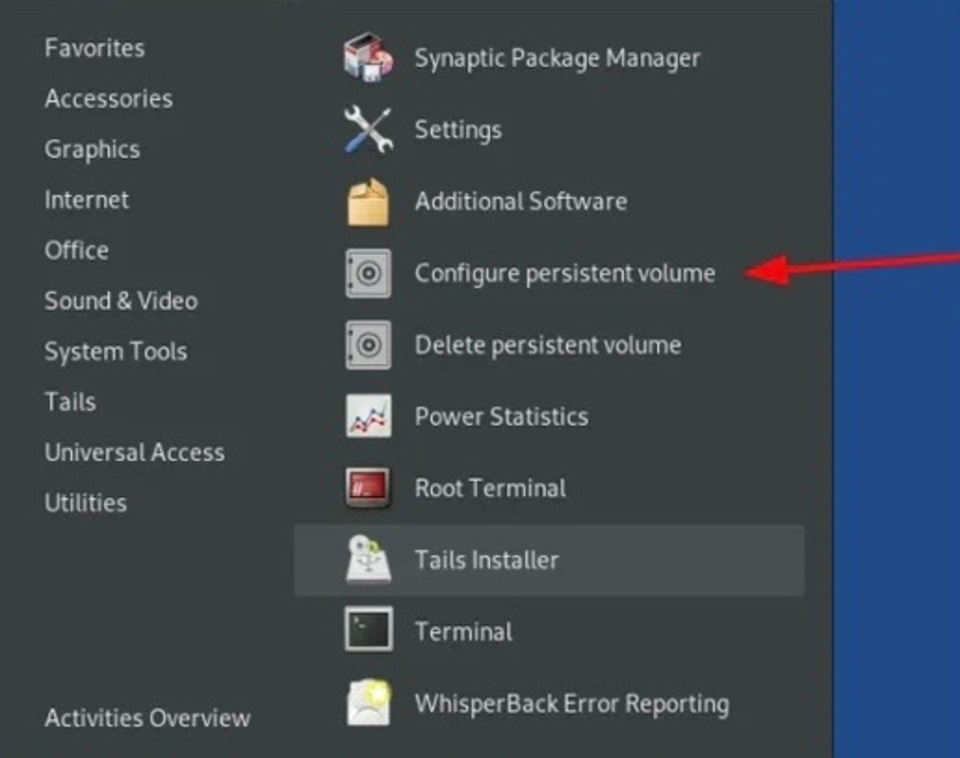

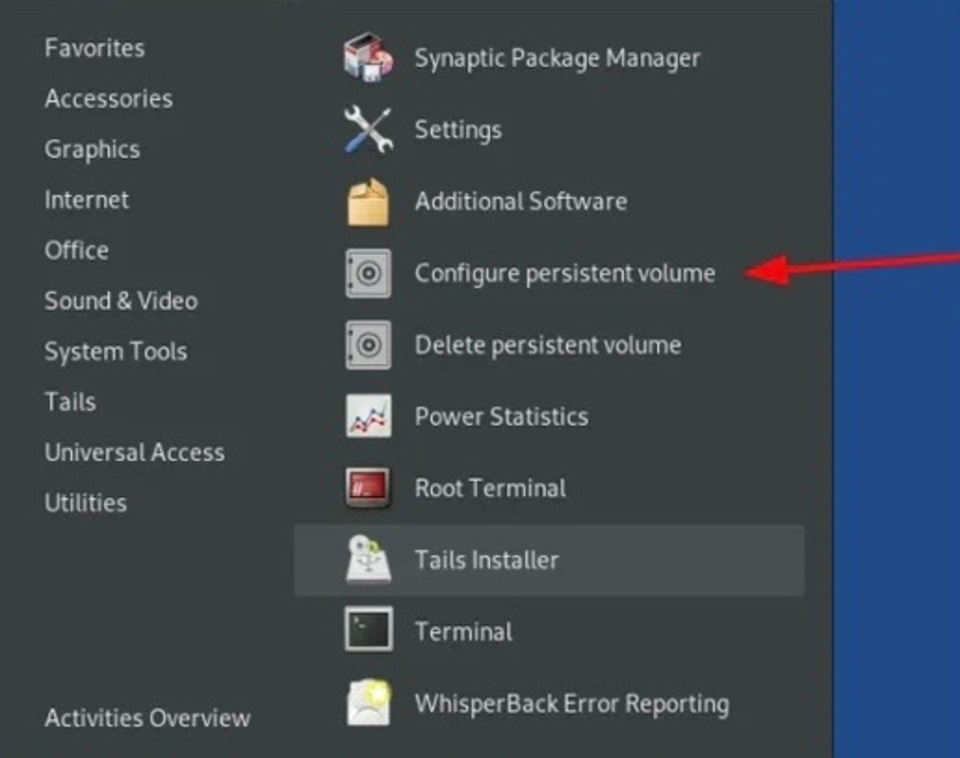

Заходим в меню и выбираем Tails Installer.

Выберите клонирование Tails и загрузите на вторую флешку.

Создание USB с Tails для хранения данных

Создание USB с Tails для хранения данных

Если вы просто запишите Tails на USB, то вы не сможете хранить вашу личную информацию. Для этого нам и нужен второй USB-накопитель.

С помощью бегунка выберите те данные, которые вам понадобятся.

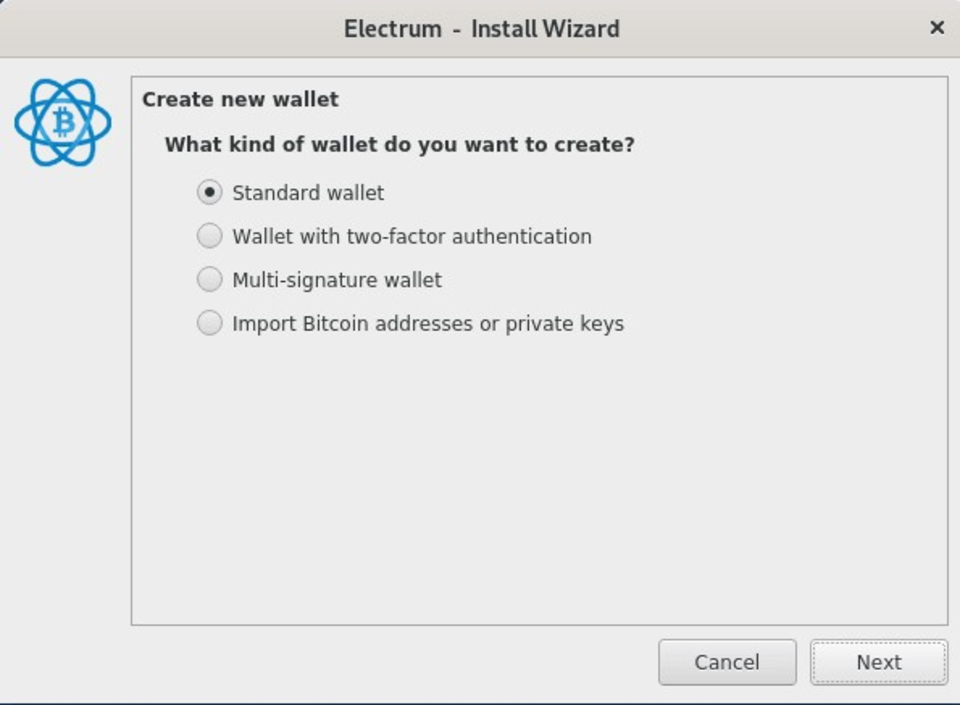

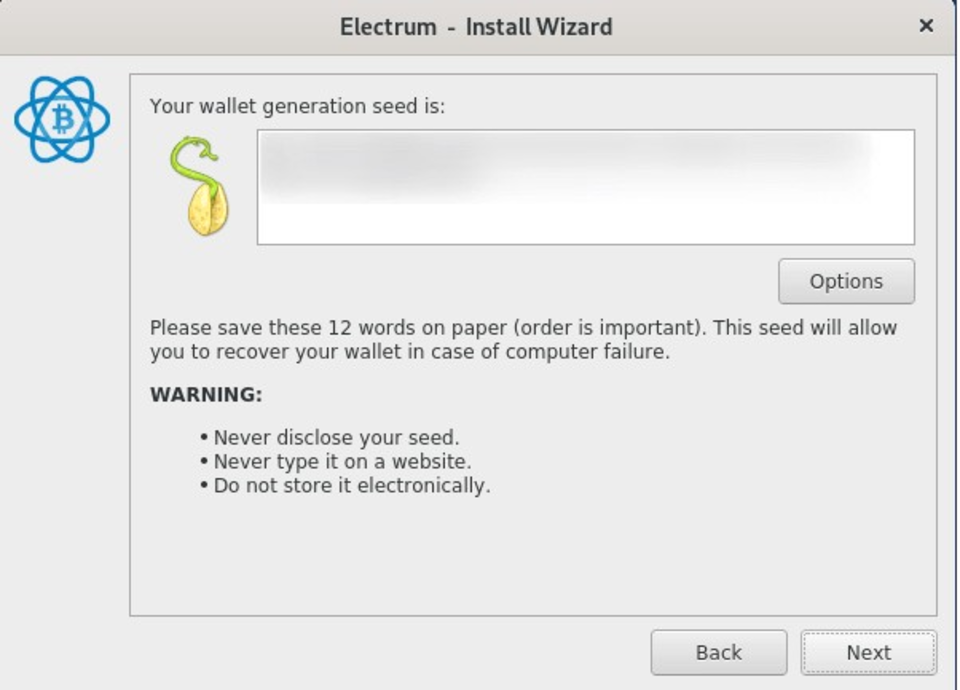

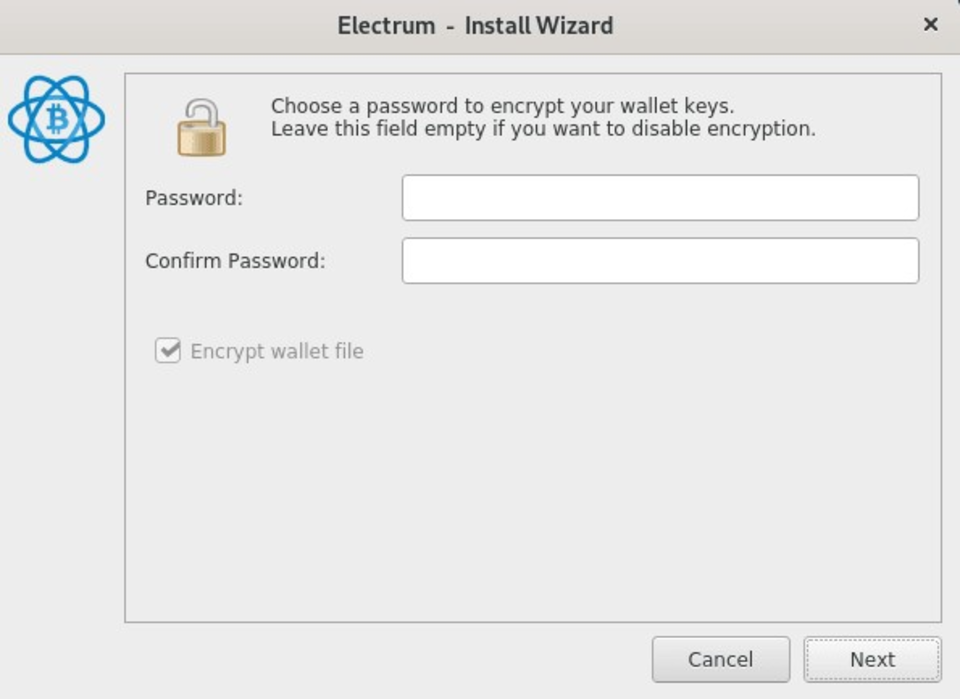

Создание ключей и настройка Electrum

Создание ключей и настройка Electrum

Прежде всего, кошельку необходимо присвоить имя. Если у вас есть стандартный кошелек с двухфакторной аутентификацией, мультиподписью или предварительно подготовленный кошелек, вы можете импортировать его.

Ваш кошелёк Electrum готов. Для других криптовалют необходимо использовать разные кошельки, которые вы таким же способом можете скачивать и устанавливать в систему.

Удачи!

|

|

|

11.08.2022, 22:01

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Вступить в наш чат

В наши дни почта - это не просто самостоятельный инструмент, а скорее ключевое звено, которое даёт доступ ко всем сервисам, социальным сетям и многому другому. Взломав почту, вы получите доступ ко всему. В сегодняшней статье мы поговорим про отнюдь не новый, но действенный способ взлома паролей. Он является универсальным и может быть применён ко всем почтовым сервисам. Речь пойдет про ***** в Kali Linux.

xHydra

xHydra - это многозадачный брутфорсер паролей с открытым исходным кодом, с помощью которого мы подберем пароль для одной тестовой почты. Это бесплатное приложение, которое можно скачать с GitHub. Но если вы знакомы с Kali Linux,то вам известно, что ***** является встроенным инструментом, поэтому установку выполнять не нужно.

Взлом почты

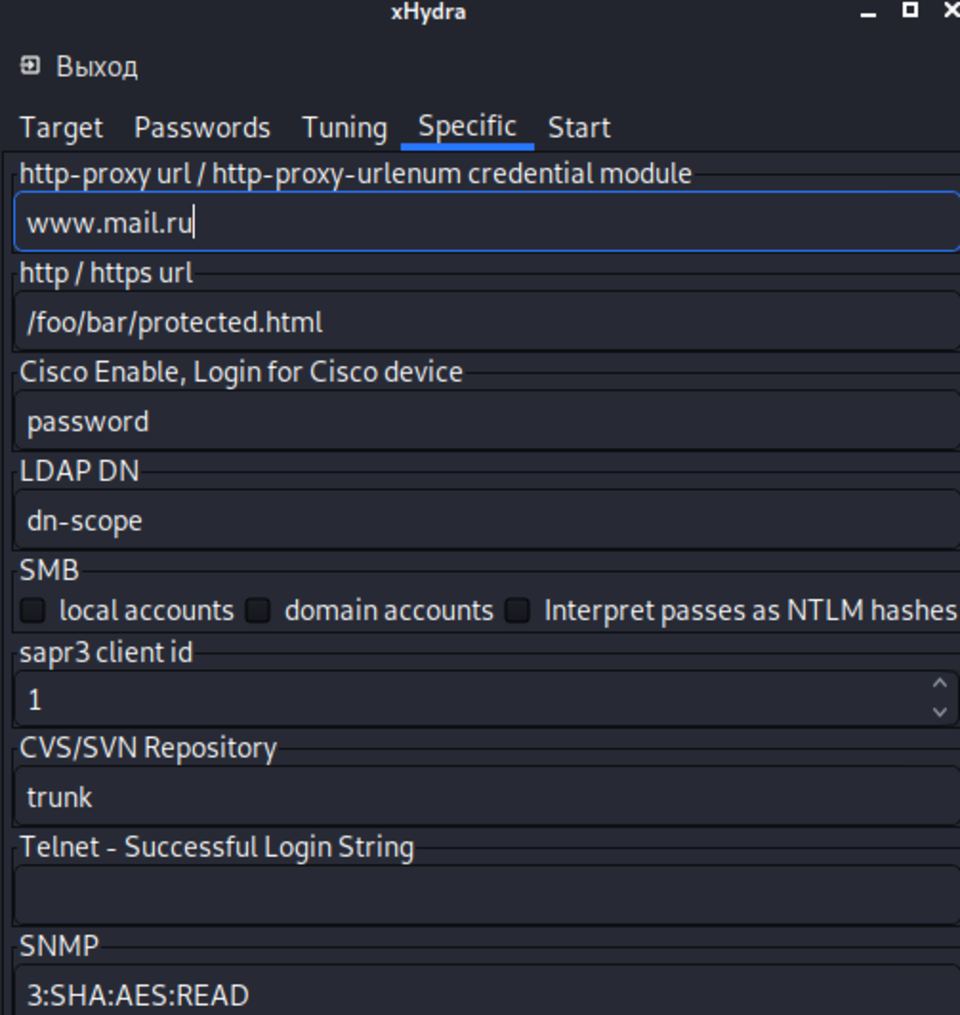

1. Запускаем графическую оболочку скрипта xhydra.

2. В новом окне, во вкладке «Target» прописываем в строке «Single Target» адрес smtp-сервера исходящей почты нужного сервиса. Порт 465 и протокол выбираем соответственно SMTP. Ставим галочку использовать SSL-соединение. И отмечаем пункт, отвечающий за отображение результатов брутфорса в реальном времени.

3.

3. В соседней вкладке «Password» указываем почту, которую будем брутфорсить. В пункте Password указываем путь к словарю. Найти словари для брутфорса можно в любом поисковике. Также ставим отметку, отвечающую за проверку логина в качестве возможного пароля.

4.

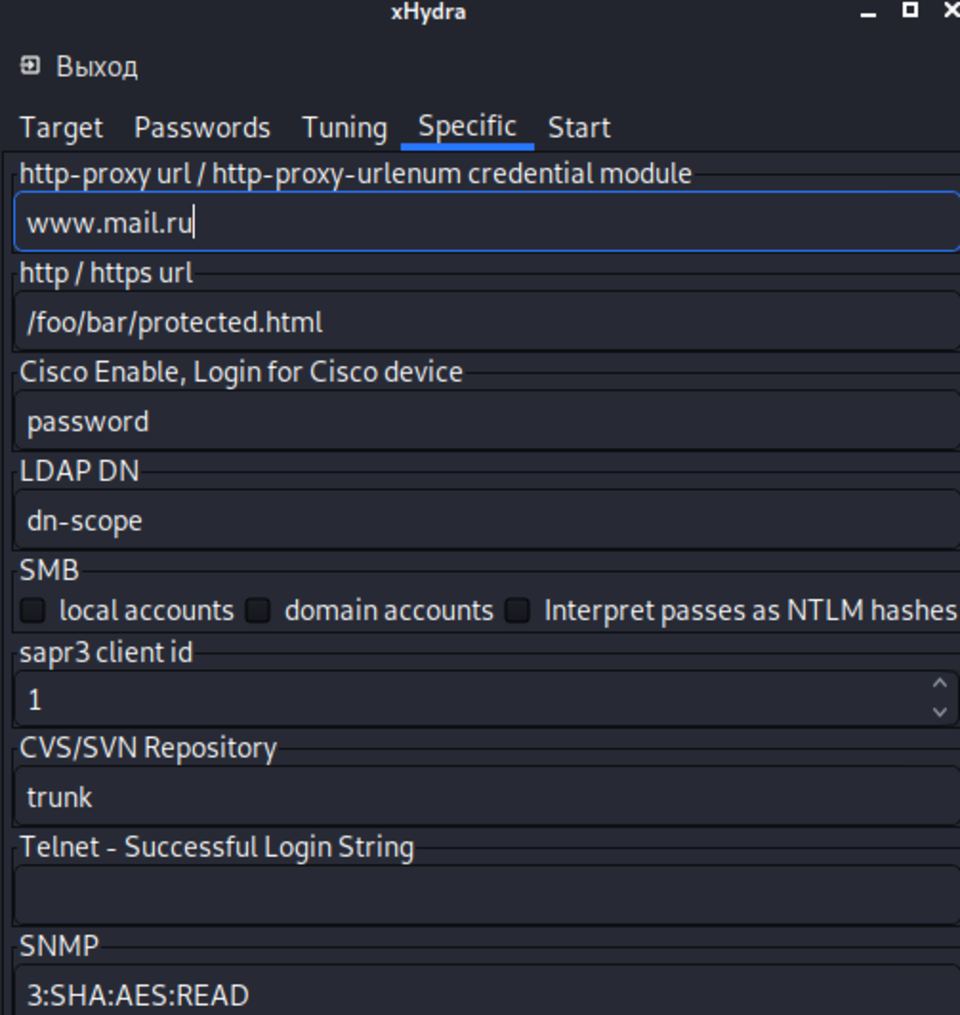

4. В «Tuning»меняем метод на HTTP.

5. Во вкладке «Specific» пишем полной адрес почтового сервиса, где находится наш ящик.

6.

6. Жмём на «Start». Перебор паролей запущен. Если брут успешный, то программа выдаст сообщение о том, что пароль подобран, как в нашем случае.

А ваша почта надёжно защищена?

Информация в этой статье предоставлена в ознакомительных целях. Мы не призываем к действию.

А ваша почта надёжно защищена?

Информация в этой статье предоставлена в ознакомительных целях. Мы не призываем к действию.

|

|

|

24.08.2022, 16:14

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Вступить в наш чат

Вступить в наш чат

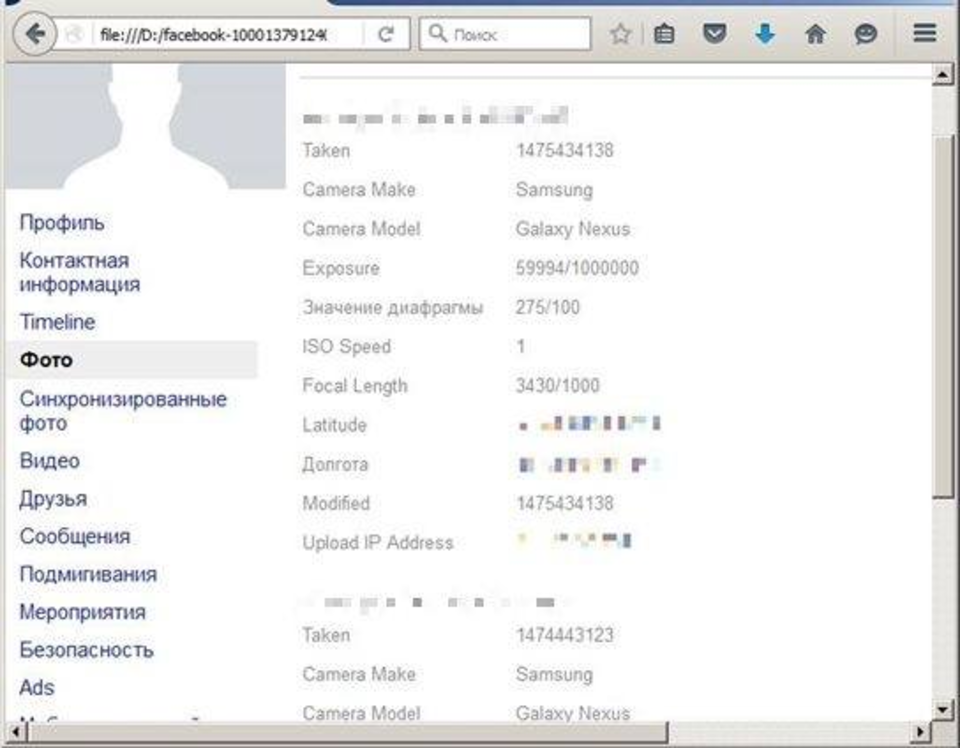

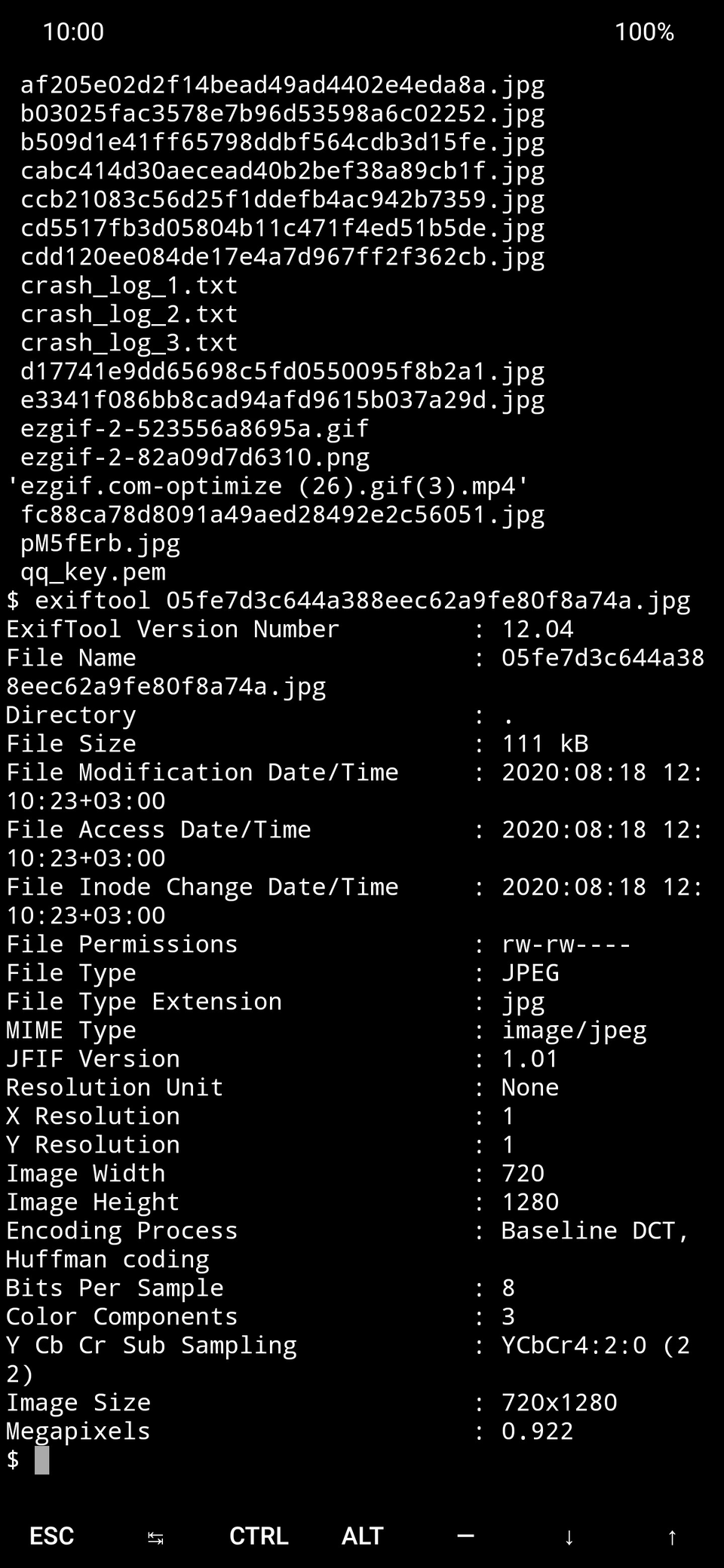

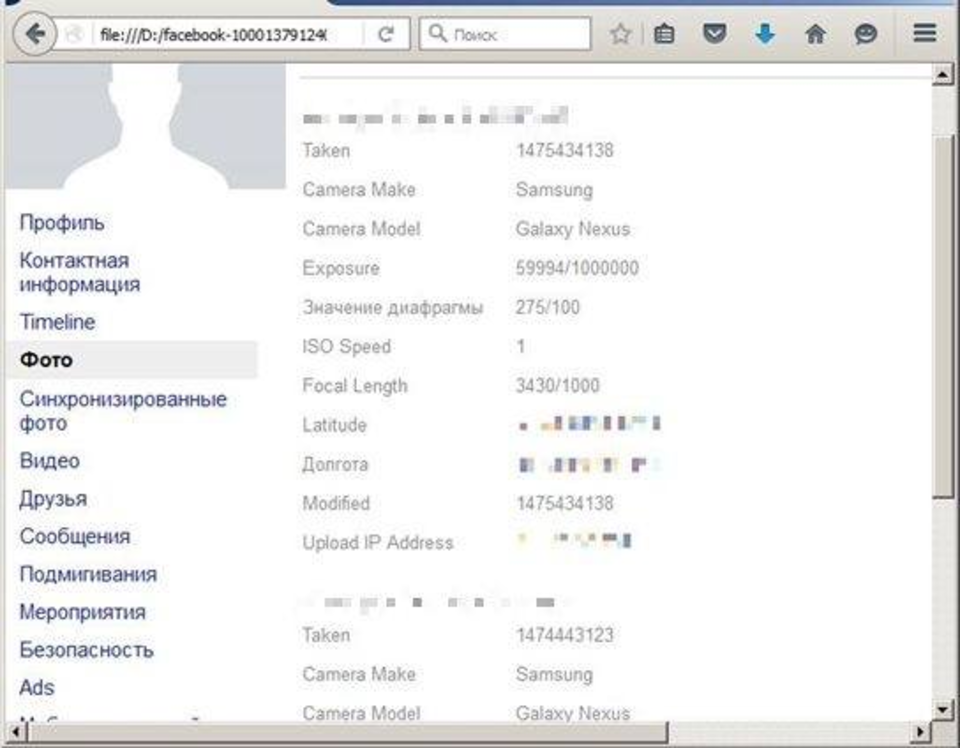

Метаданные — данные, относящиеся к дополнительной информации о содержимом или объекте. Метаданные раскрывают сведения о признаках и свойствах, позволяющие автоматически искать и управлять ими в больших информационных потоках.

Как работают метаданные

Например, вы хотите скинуть фото на форум. Однако помимо фото, интернет получит много интересной информации о вас: когда был сделан снимок, а также данные GPS, по которым без труда можно вычислить местоположение. Особенно интересно, если фото было сделано из вашего дома.

Как вы понимаете, метаданные содержат огромное множество информации о вас. Для того, чтобы обеспечить свою безопасность и оставаться анонимным в сети, необходимо удалять метаданные. В этой статье разберём способ их удаления.

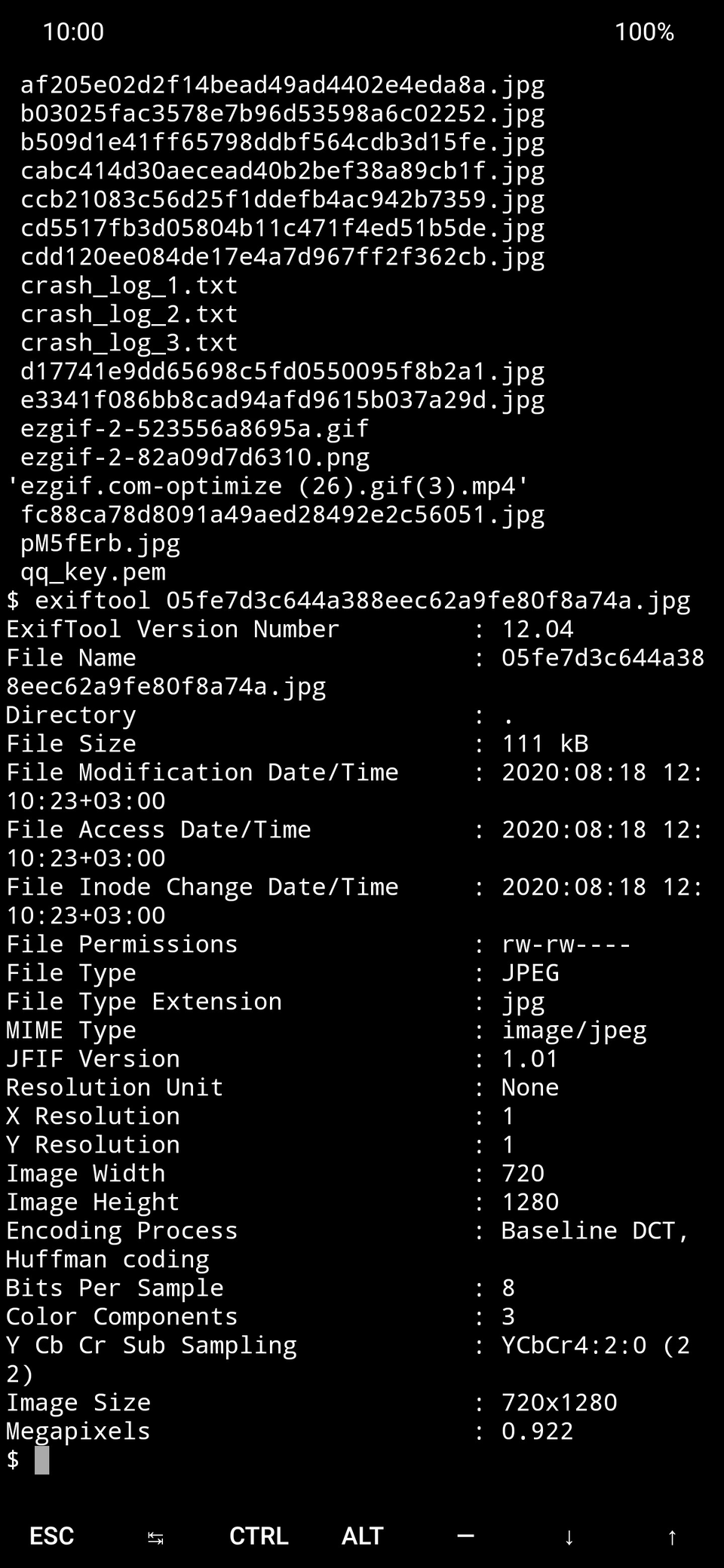

Как удалить метаданные

Как удалить метаданные

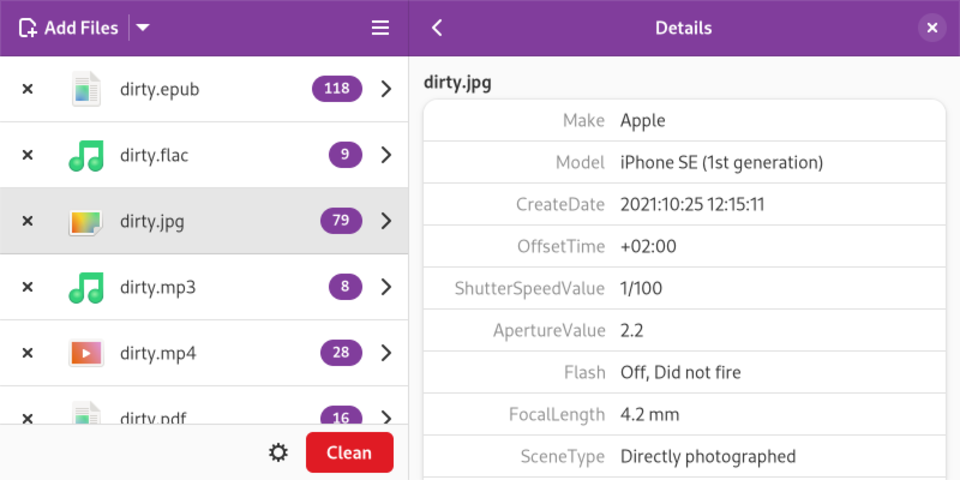

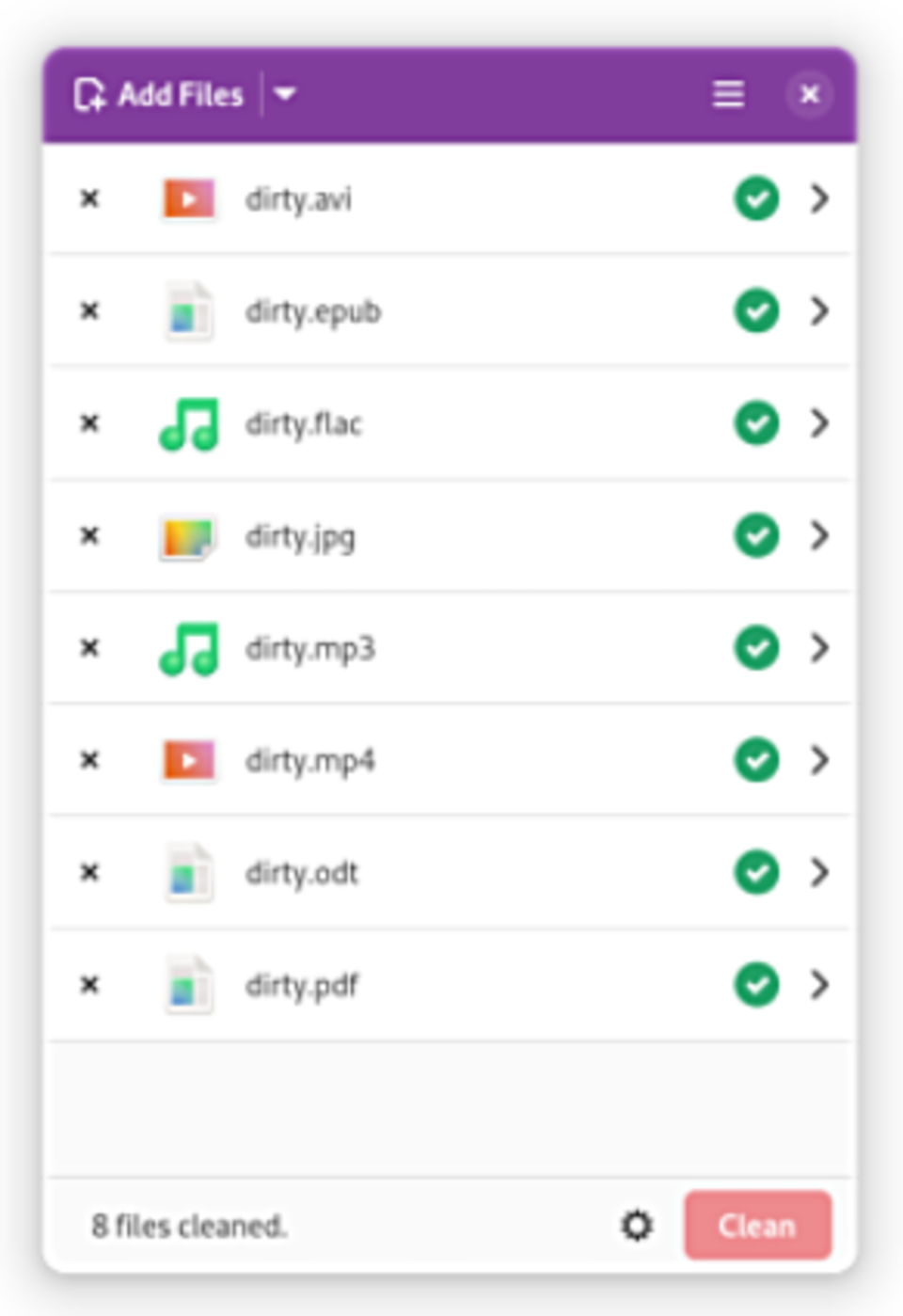

Проще всего: скачать специальное приложение. Таких приложений становится всё больше. В этой статье разберём одно из самых популярных — Metadata Cleaner.

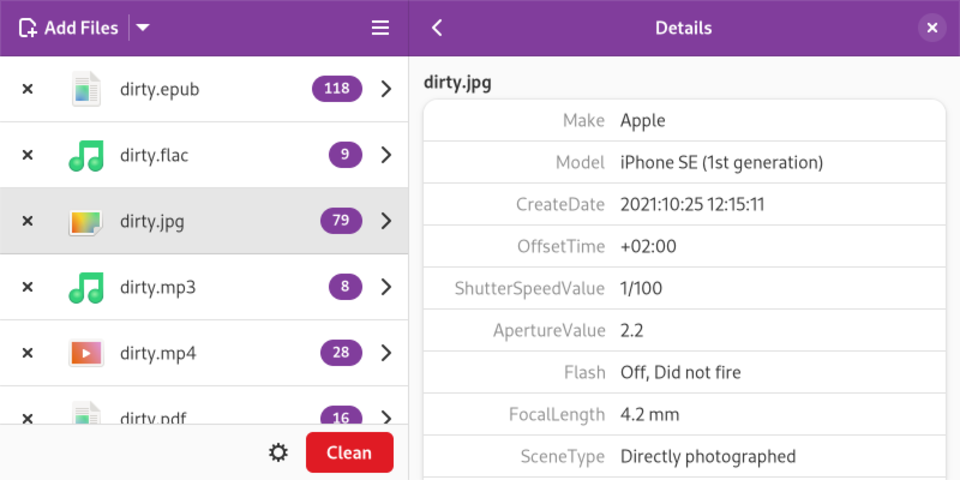

Metadata Cleaner позволяет просматривать метаданные в ваших файлах и удалять их. Устанавливаем приложение, интерфейс интуитивно понятен.

- Добавляем файлы

2. Приложение позволяет просматривать, какие метаданные содержит файл.

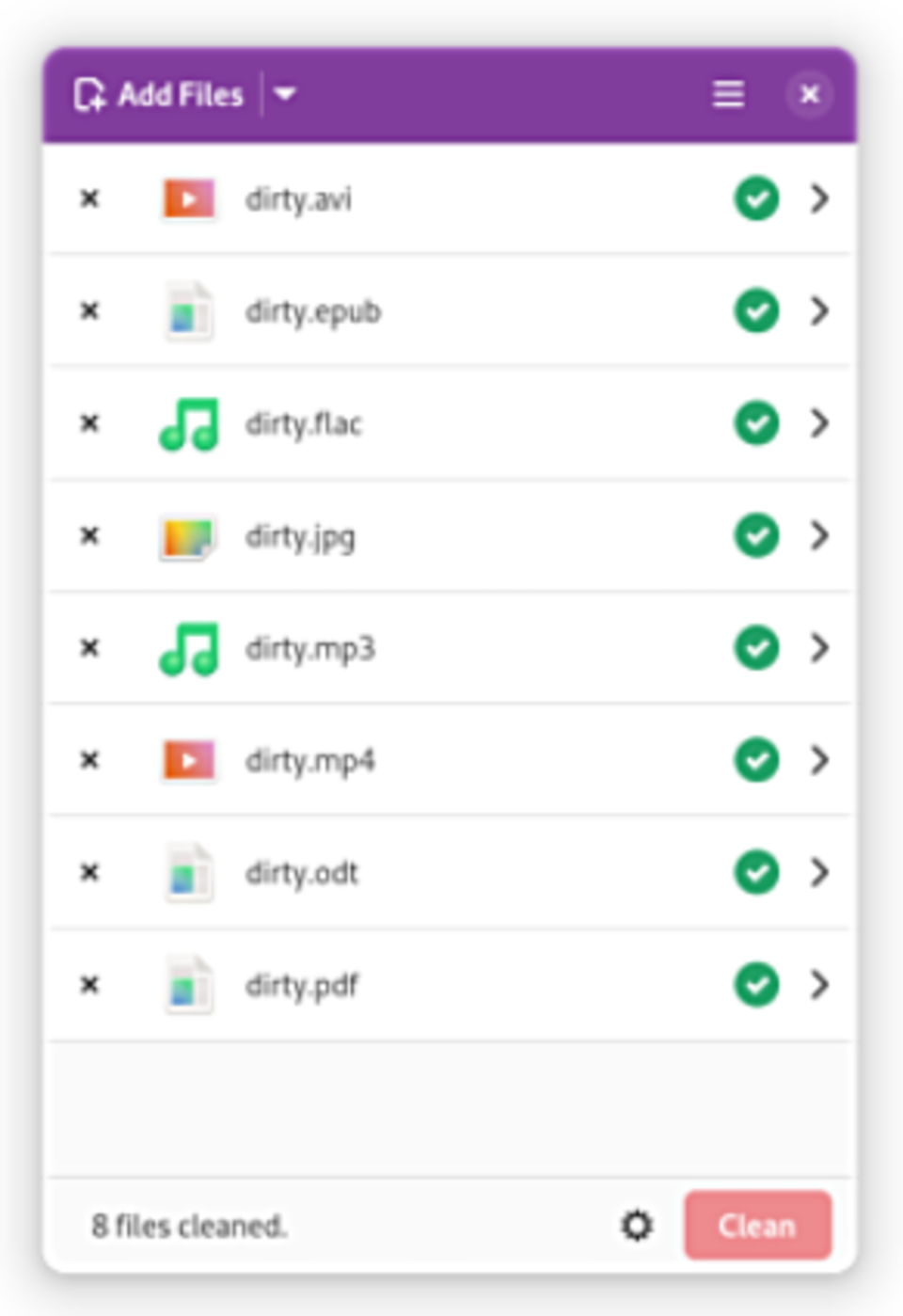

3. Удаляем метаданные. Можно сразу у всех файлов.

|

|

|

|

|

|

|

Здесь присутствуют: 1 (пользователей: 0 , гостей: 1)

|

|

|

|

Линейный вид

Линейный вид