ANTICHAT — форум по информационной безопасности, OSINT и технологиям

ANTICHAT — русскоязычное сообщество по безопасности, OSINT и программированию.

Форум ранее работал на доменах antichat.ru, antichat.com и antichat.club,

и теперь снова доступен на новом адресе —

forum.antichat.xyz.

Форум восстановлен и продолжает развитие: доступны архивные темы, добавляются новые обсуждения и материалы.

⚠️ Старые аккаунты восстановить невозможно — необходимо зарегистрироваться заново.

|

|

12.10.2022, 12:48

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Вступить в наш чат

Думаете, что вычислить номер телефона с нуля невозможно? Вы будете приятно удивлены, узнав, что это не так. Мы проявили немного изобретательности и ловкости, и нашли действенный способ. И сегодня мы вам о нем поведаем.

Для того, чтобы узнать номер телефона человека, вы должны знать его:

email;

инстаграм;

вк.

Хотя другие соц. сети и аккаунты нам тоже могут помочь. Читайте до конца.

Собираем пазл из цифр телефона

Этот способ представляет из себя собирание пазла по кусочкам. Да, он требует усилий и вашего времени, но результат себя оправдывает.

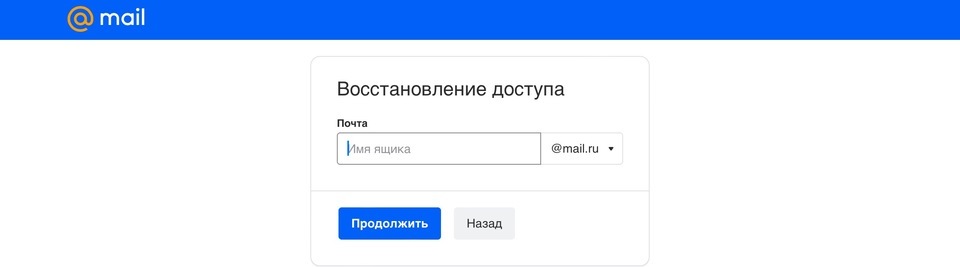

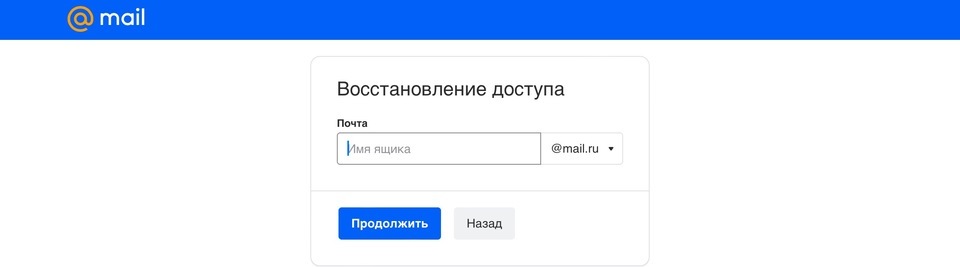

1) Первые 5 кусочков пазла или же 5 цифр номера телефона мы можем получить из восстановления почты.

Безусловно, для этого вам нужно знать имейл пользователя, чей телефон вы пробиваете.

Восстановление mail.ru почты даст нам первые 5 цифр (на доменах list, bk, mail, inbox, internet). Таким образом, получаем: +79998******.

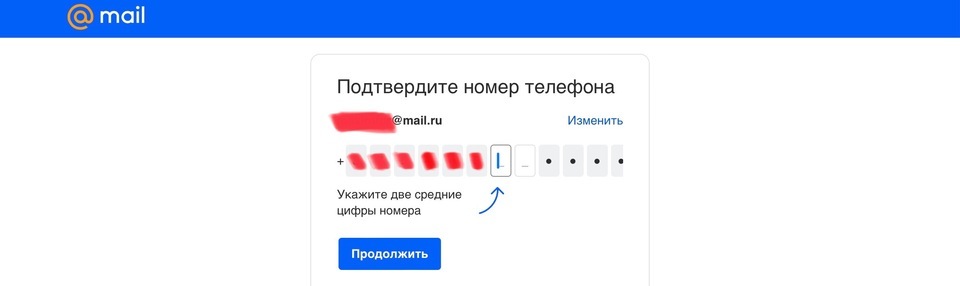

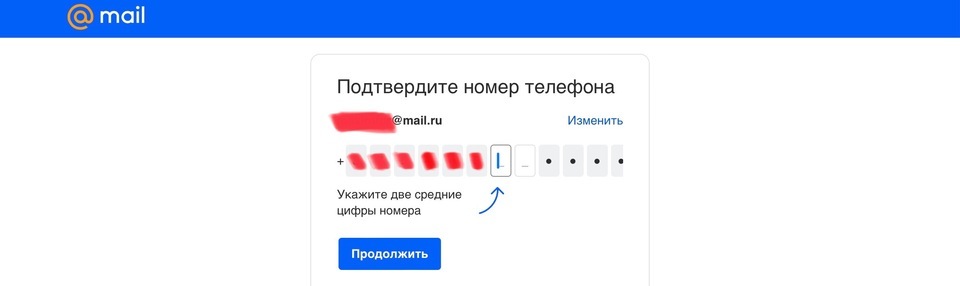

2) Следующие 2 цифры получаем методом перебора в почте. Но тут стоит отметить, что, после 10 попыток почта ставит ограничение на час (поэтому максимально понадобится времени ~9 часов) Теоретически, вы можете просидеть и дольше, чтобы узнать 3-4 следующие цифры, но в этом уже нет особого смысла, так как есть способ быстрее.

Получаем: +7999890****

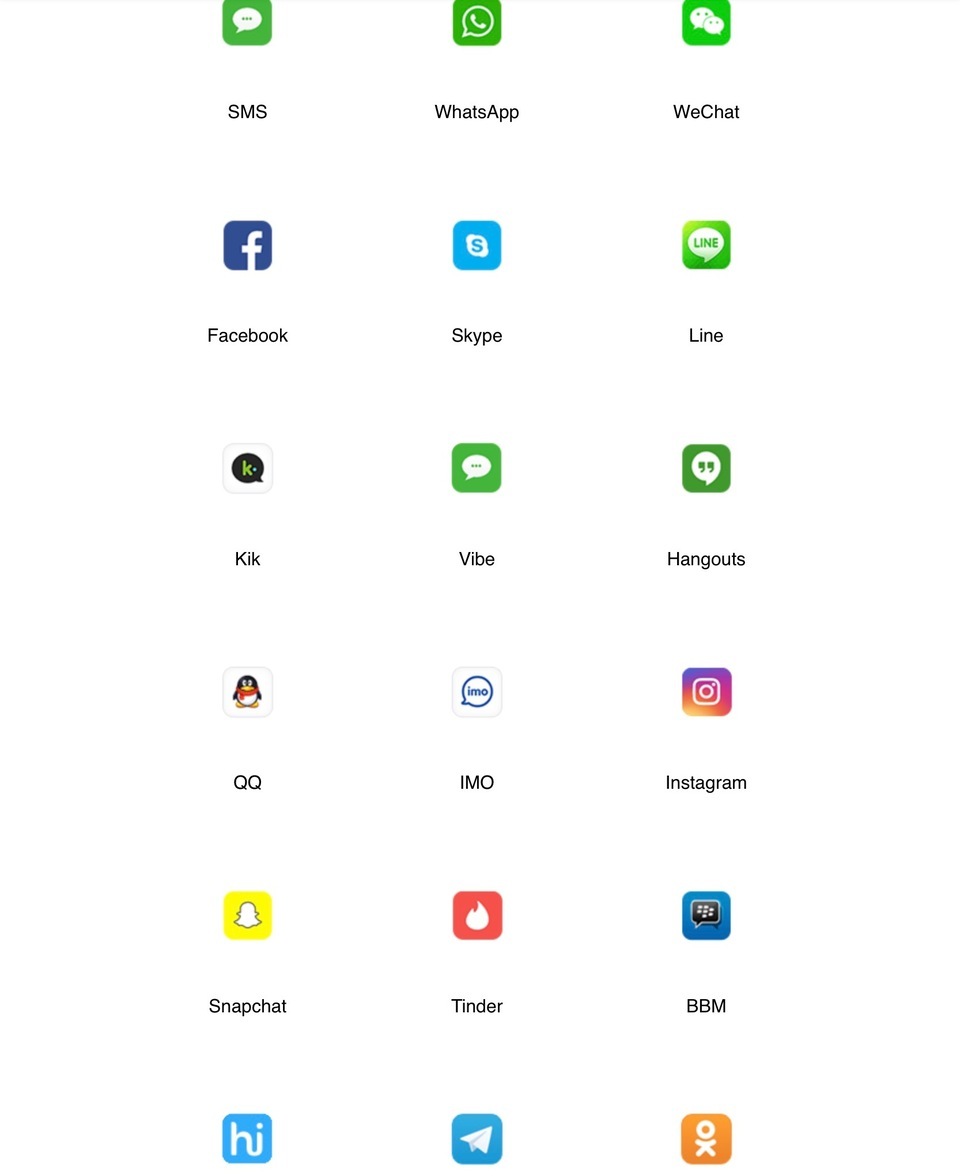

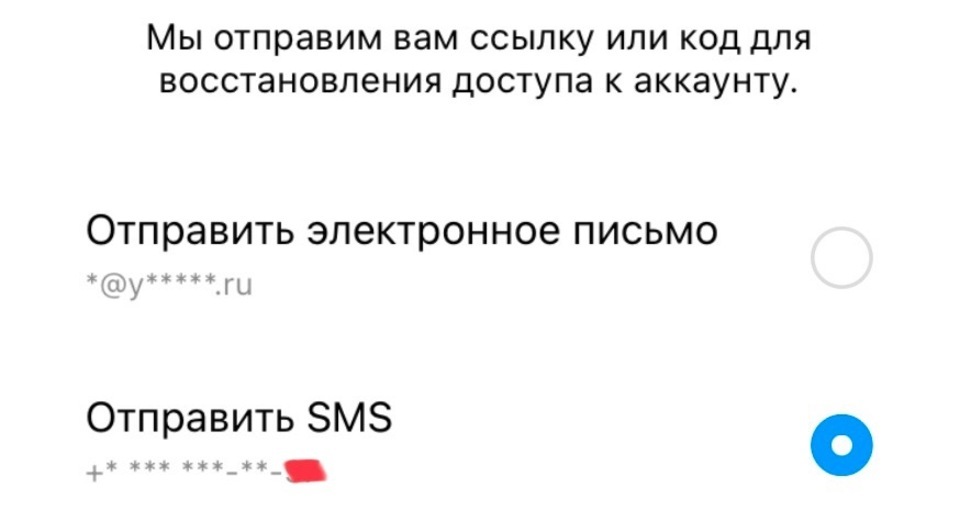

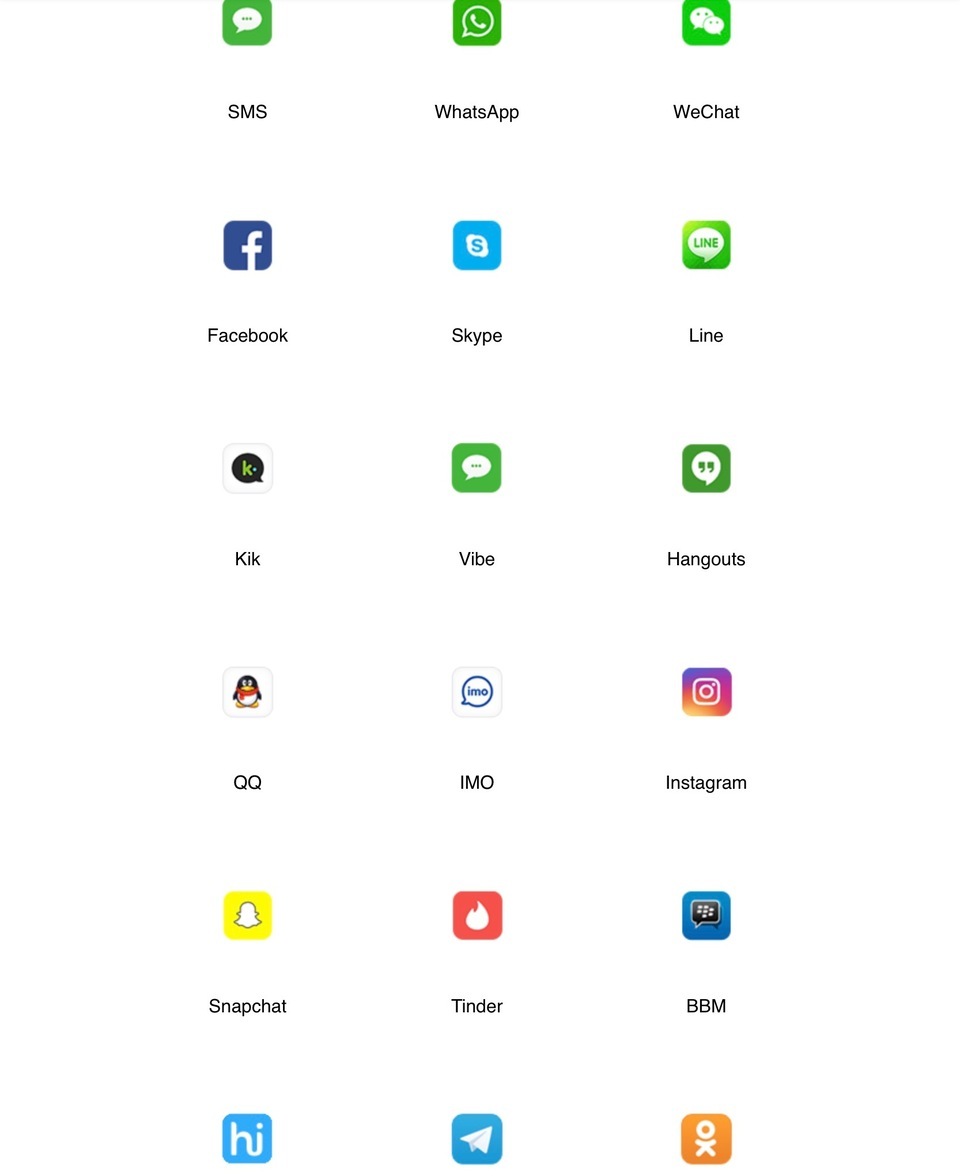

3) Последние 2 цифры можно получить через восстановление этих соц.сетей:

• Instagram (только в приложении, по аккаунту/почте)

Нужно нажать по своему логину в Instagram и выбрать «Добавить аккаунт», затем «Войти в существующий аккаунт».

В следующем окне выбираем «Забыли пароль?» и далее вводим логин профиля. Готово. Теперь мы имеем последние 2 цифры телефона.

• Google (по аккаунту/почте + ФИ)

• Microsoft (по аккаунту/почте)

• Facebook (по полному имени/почте)

Получаем: +7999890**55

4) Оставшиеся 2 цифры можно перебрать по "номеру телефона", всего 100 вариантов:

• Skype (в начале проверяется почта, а потом по номеру ищется этот же аккаунта, ограничения не известны)

• Microsoft (ограничения не известны)

• Google (ограничения не известны)

• Facebook

• Сбербанк (15 попыток перевода)

• ВК (нужен сам аккаунт, капча на каждую проверку)

Остаётся только проверить полученный номер телефона на валидность.

Вуаля. Пазл собран. |

|

|

17.10.2022, 12:49

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Вступить в наш чат

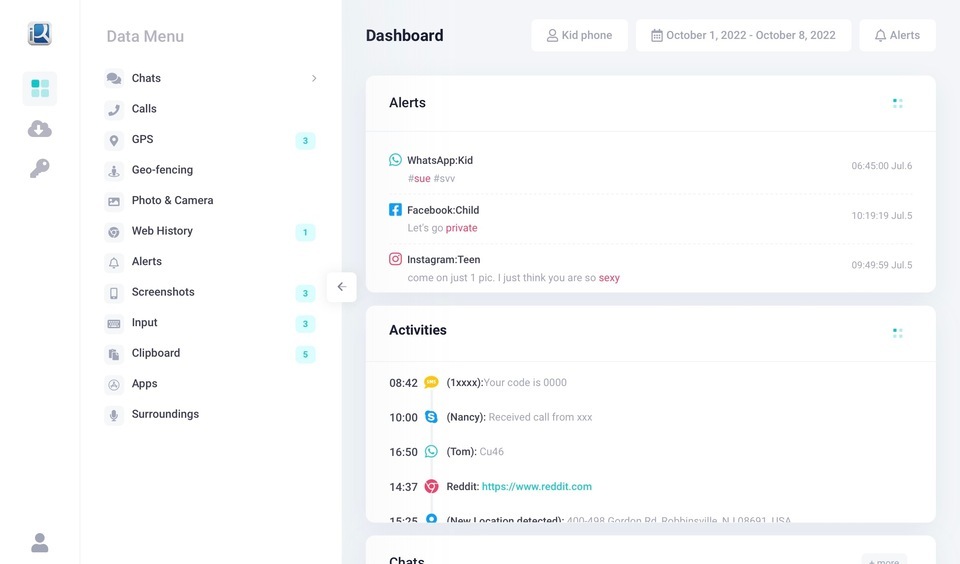

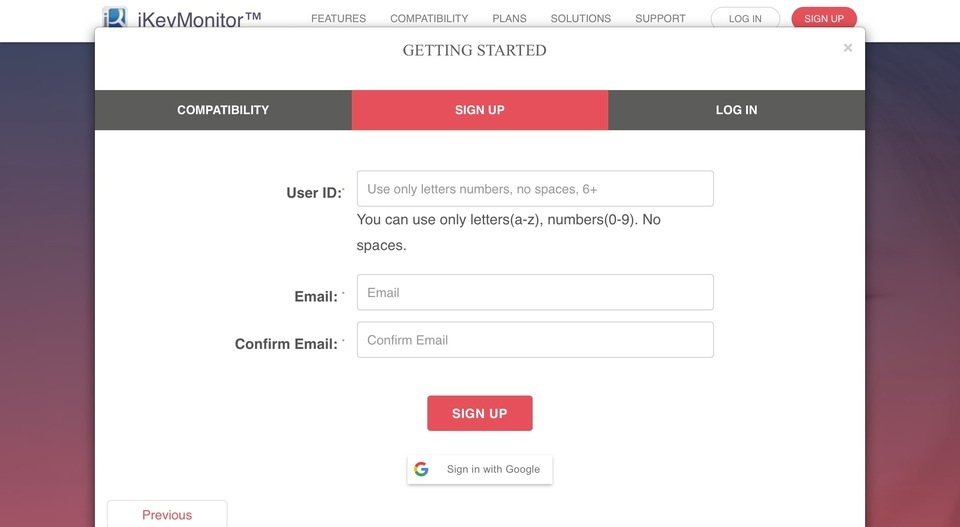

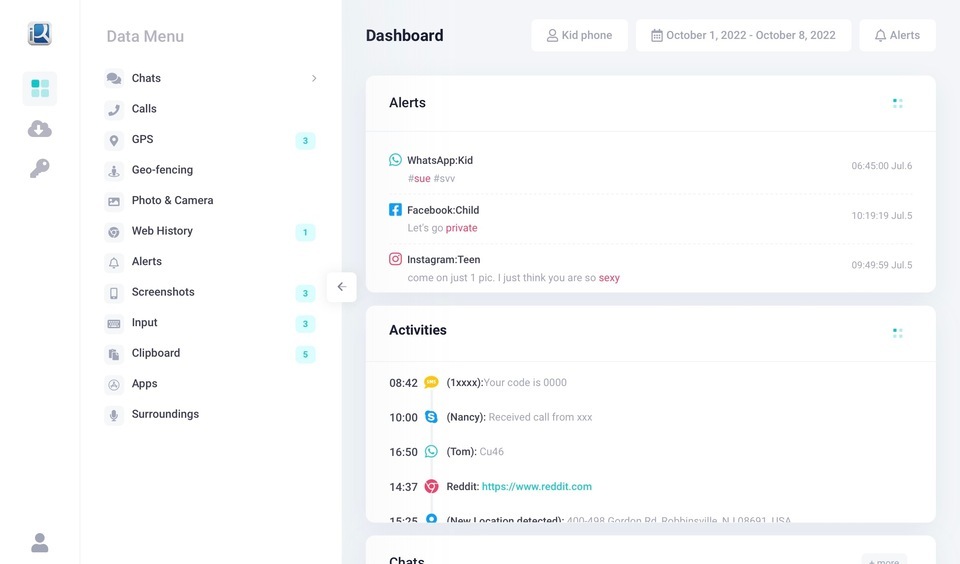

Хотите узнать с кем человек ведёт переписки в телефоне, какие сайты посещает и где он находится в данный момент? Вы можете отслеживать ВСЕ его действия в телефоне 24/7. И сегодня мы расскажем вам как установить слежку в телефоне с помощью приложения iKeyMonitor. Оно доступно как на Android, так и на iOS устройствах.

Вся информация в этой статье предоставлена исключительно в ознакомительных целях. Мы не несем ответственности за ваши действия.

iKeyMonitor

Что это за программа

Данное приложение было разработано для родительского контроля за телефоном ребёнка, но тем не менее оно широко вошло в обиход среди любителей пошпионить за телефоном других пользователей.

Стоимость

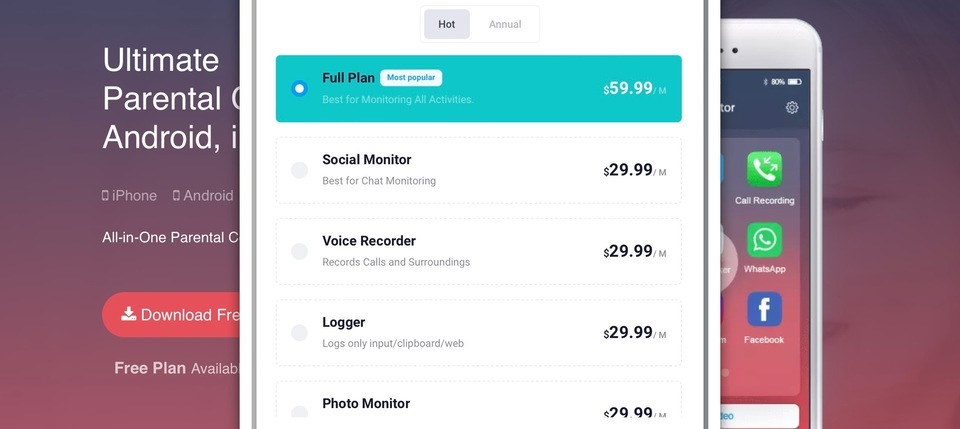

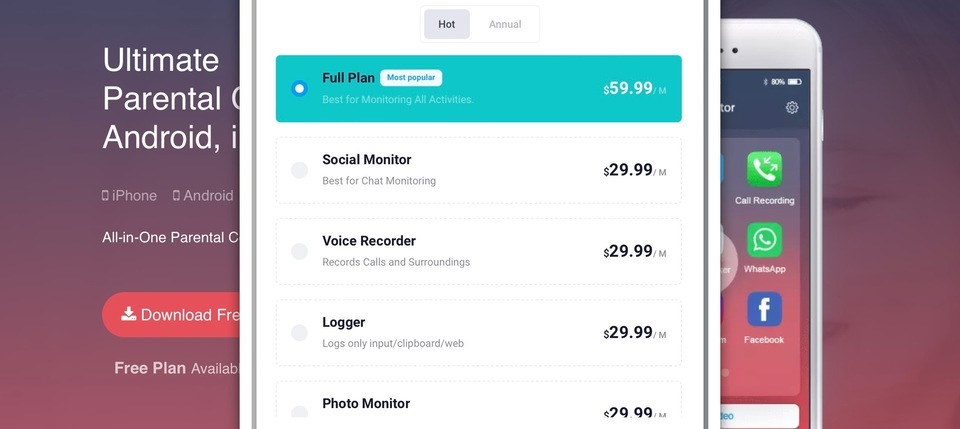

Стоит отметить, что приложение является платным, но имеет 30 дневный бесплатный пробный период. Если вам оно не нужно на постоянной основе, то пробного периода вполне будет достаточно, чтобы вывести жертву на чистую воду.

Ну а если вы захотите продлить, то стоимость подписки следующая:

Месяц полного мониторинга обойдётся вам примерно в 3700р.

Как работает

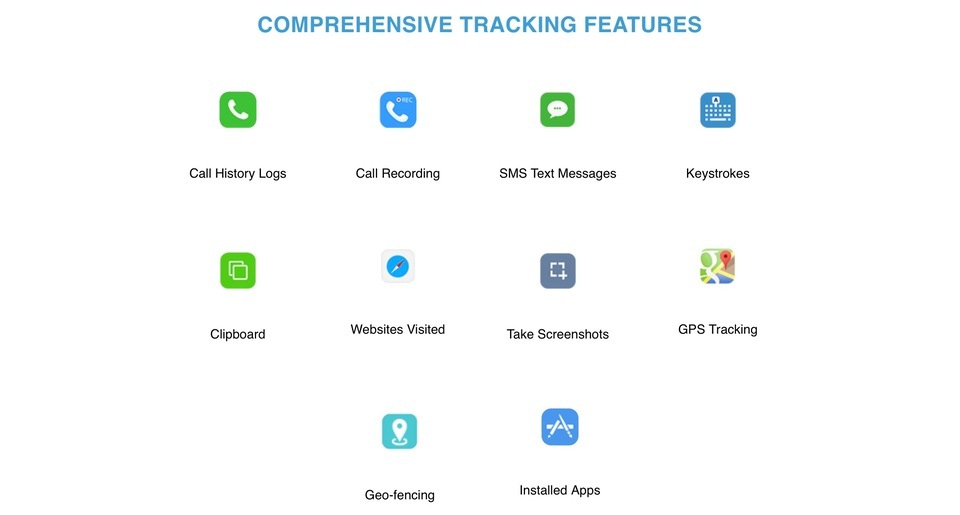

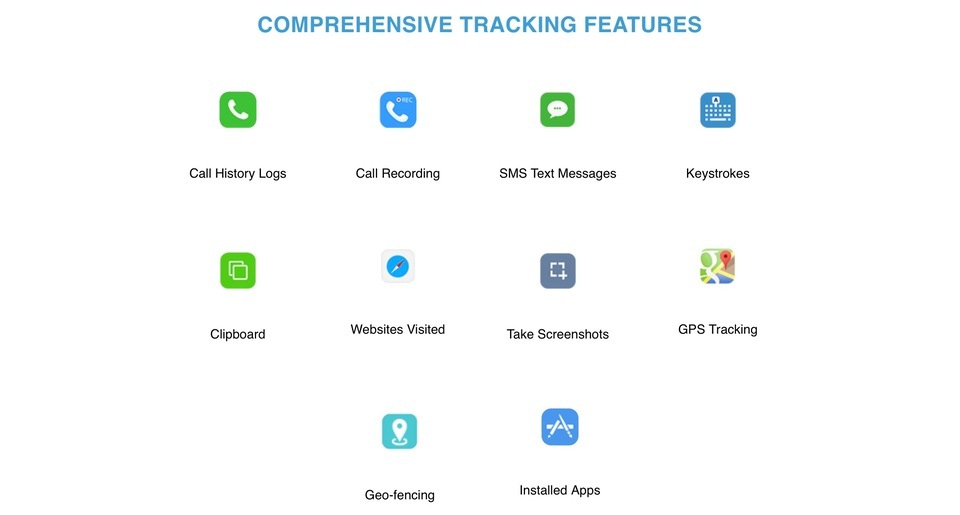

1. В отличие от других приложений для мониторинга, которые могут отслеживать действия только конкретных приложений, iKeyMonitor контролирует абсолютно каждое приложение, записывая нажатия клавиш.

2. Приложение позволяет удаленно делать фотографии и скриншоты в режиме реального времени. Вы сможете видеть, что окружает жертву в данный момент.

3. Функция Ambient Listening & Recording позволяет записывать и слушать окружающие звуки в режиме реального времени.

4. iKeyMonitor записывавает сообщения и сразу отправляет их вам. Даже если жертва сразу удалит переписку, сообщения останутся у вас в истории.

5. Удаленно записывает входящие и исходящие звонки с помощью встроенного диктофона.

6. И, конечно, же отслеживает любую активность в приложениях.

Регистрация

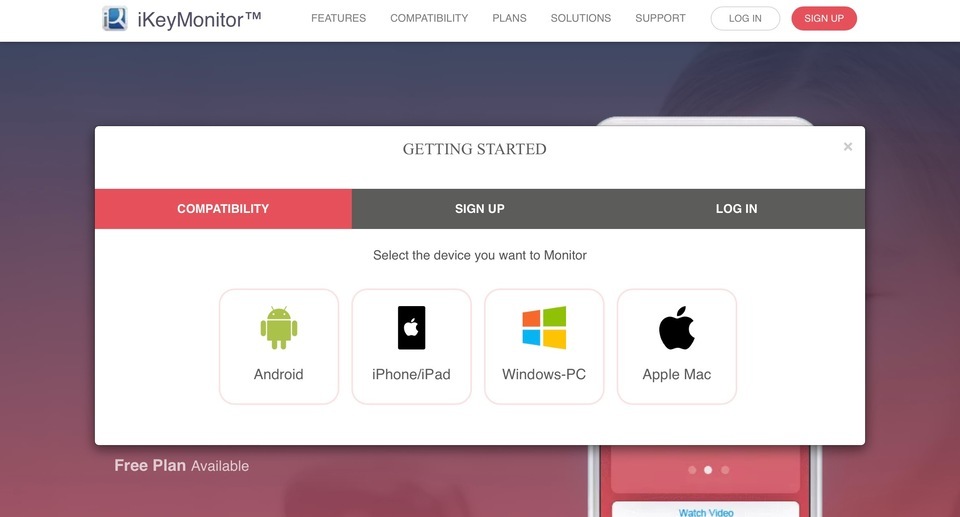

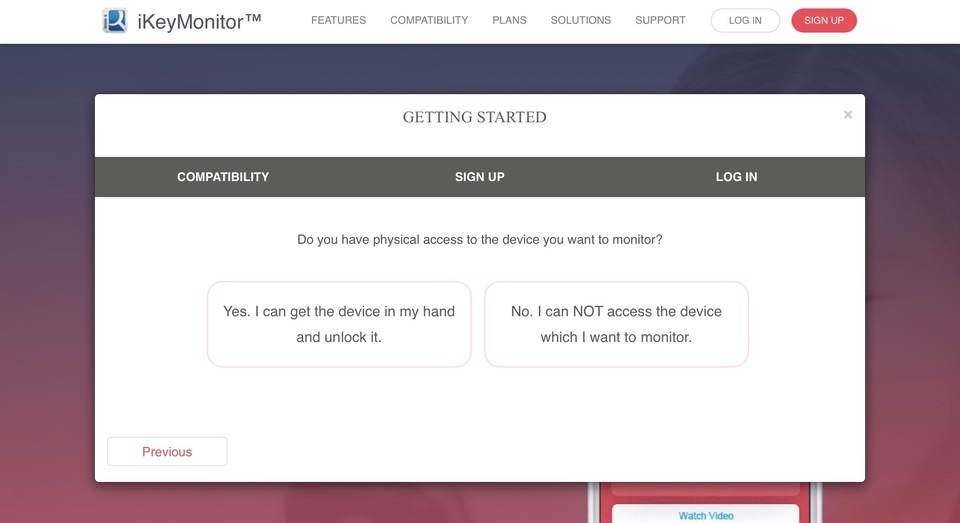

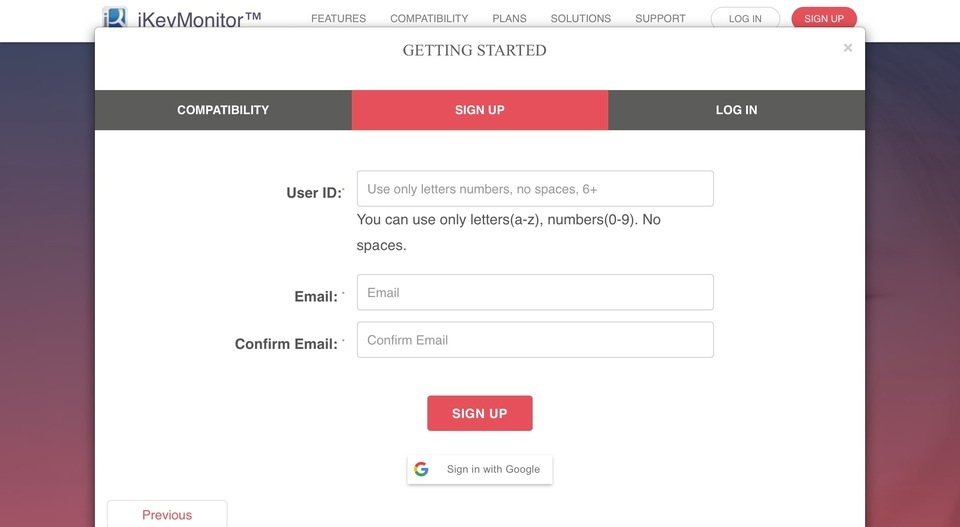

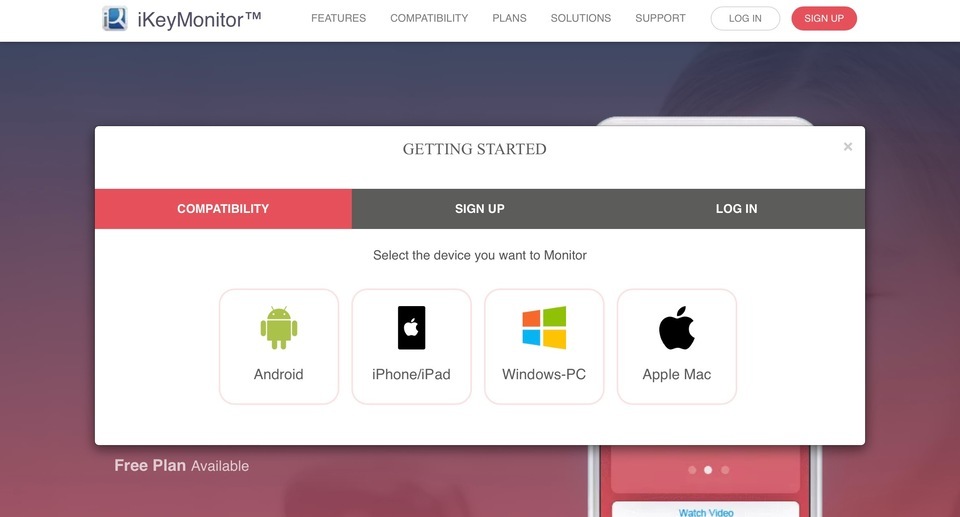

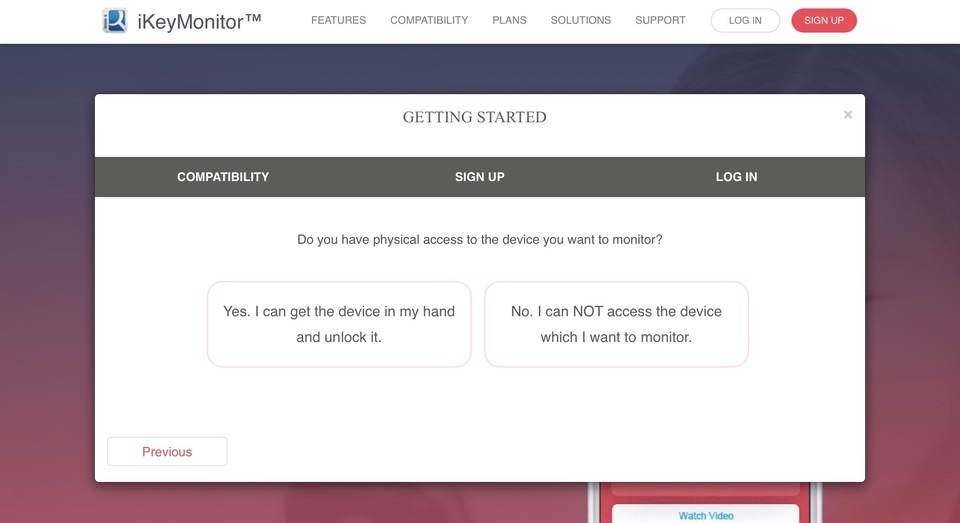

Выберите тип устройства жертвы.

При этом приложение спросит, есть ли у вас доступ к девайсу, за которым вы хотите установить слежку. Вам придётся применить СИ, чтобы установить программу на телефон жертвы.

Проверьте почту для подтверждения регистрации.

После этого выполните вход и вы увидите панель, которая выглядит следующим образом:

Готово! Теперь ничто не ускользнёт от вашего взора. |

|

|

19.10.2022, 12:52

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Вступить в наш чат

В наши дни уже невозможно найти человека в Интернете, у которого нет ни единого профиля в соцсетях. Как правило, пользователи выкладывают много личной информации и контента: фото, видео, образование, круг общения и даже геолокацию. Другими словами, они делают себя доступной мишенью для злоумышленников. Но как же быстро найти и собрать все эти данные о человеке?

Сегодня мы расскажем о полезном инструменте, без которого не обойтись начинающему OSINTеру при сборе информации в социальных сетях.

Social Analyzer

Social Analyzer находит профили в более чем 1000 социальных сетях. Инструмент содержит различные модули анализа и обнаружения, и вы можете выбрать, какие модули использовать в вашей разведке.

Основан на технологии OSINT, что означает технологию разведки с открытым исходным кодом. Этот инструмент позволяет пользователям находить потенциальные профили человека в более чем 1000 социальных сетях, веб-сайтах и веб-приложениях. Social Analyzer использует различные модули анализа для поиска профилей человека, поэтому так активно используется многими правоохранительными органами для расследования киберпреступлений.

Подготовка

Для работы вам, конечно же, понадобится Kali Linux.

Устанавливаем Kali Linux,

Скачиваем на GitHub Social Analyzer.

Этот инструмент написан на python, поэтому в вашем Kali Linux должен быть установлен python.

Установка

Откройте терминал операционной системы Kali Linux и используйте следующую команду для установки инструмента:

Инструмент был установлен в Kali Linux. Теперь посмотрим, как он работает на примере.

Используя социальный анализатор, найдите данные о человеке в самых популярных соц. сетях. Для этого введите команду с ником или именем пользователя.

social-analyzer --username "nickname" --metadata

Готово. Утилита нашла все совпадения никнейма пользователя в самых популярных социальных сетях и собрала метаданные о нем. Как видите, инструмент очень прост в использовании. Удачи! |

|

|

21.10.2022, 13:27

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Вступить в наш чат

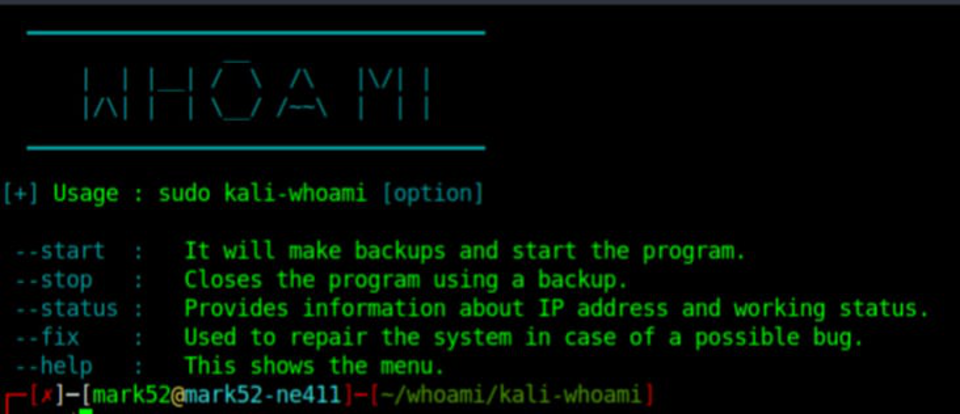

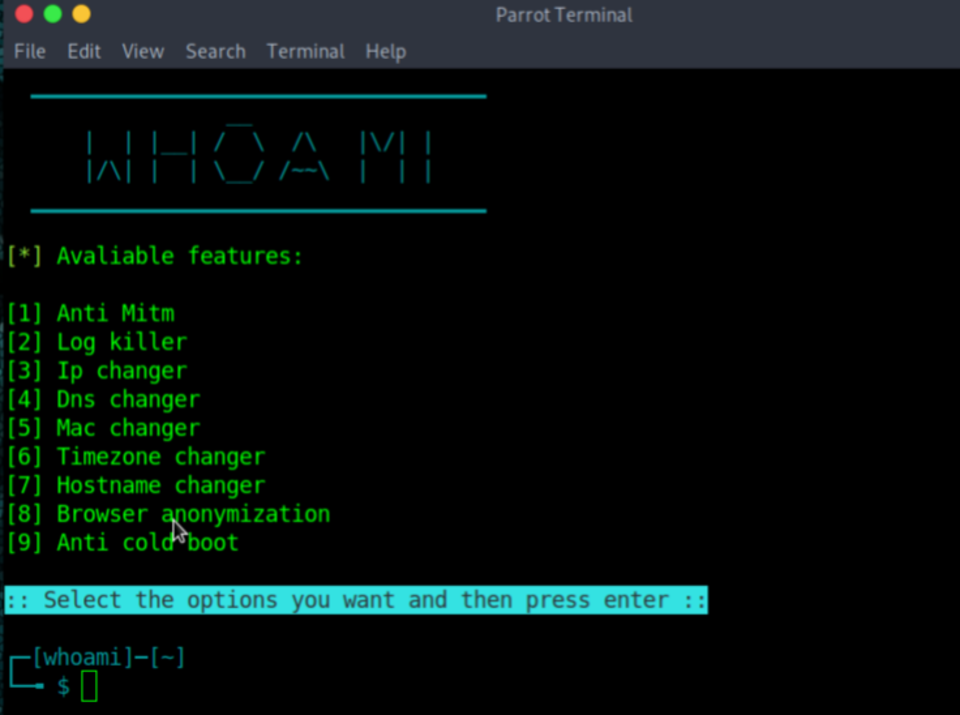

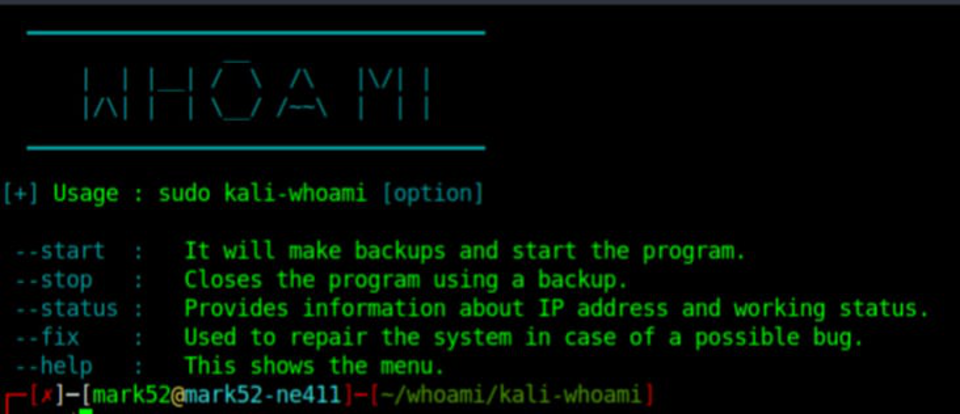

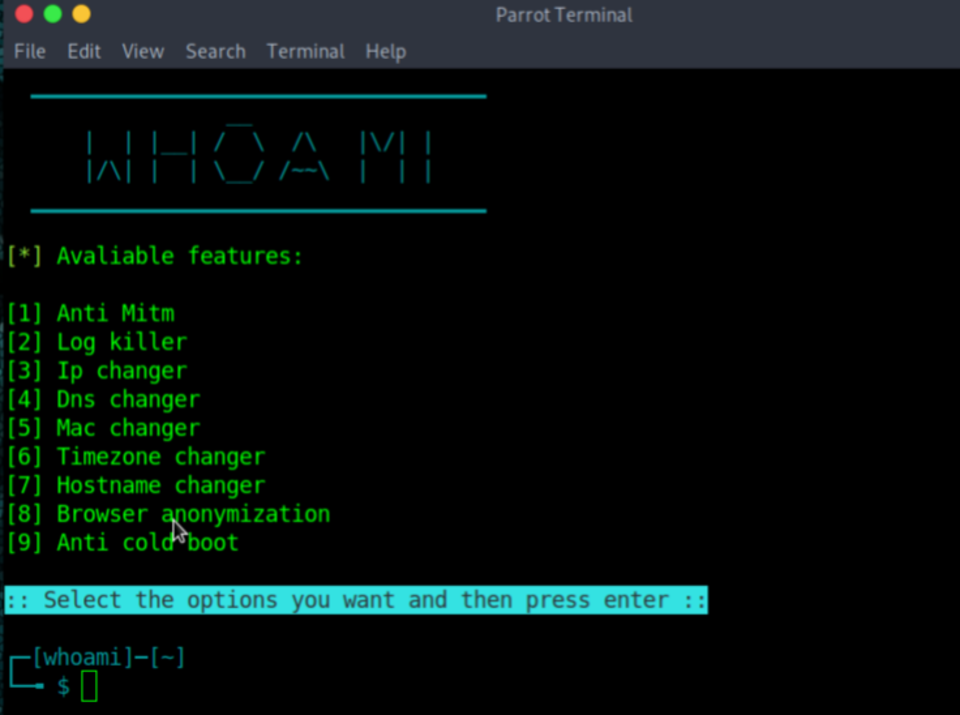

В Интернете нас окружает множество ситуаций, ставящих под угрозу нашу безопасность, поэтому мы находимся в вечной погоне за анонимностью, но действительно ли мы анонимны? Малейшая ошибка, невнимательность и ваша личность будет раскрыта. Но существует инструмент, который поможет оставаться вам в тени при любых обстоятельствах, и название ему — WHOAMI. Он обеспечивает повышенную конфиденциальность и анонимность при использовании Linux ОС.

Установка

Прежде чем мы начнем устанавливать этот инструмент на наш Linux, мы должны проверить несколько инструментов, которые являются обязательными для этого инструмента, такие как: -tar, git, tor, curl, python3, python3-scapy.

Как правило, они уже установлены в нашем Linux, но если у вас их нет, вы можете просто запустить следующую команду:

sudo apt update && sudo apt install tar tor curl python3 python3-scapy network-manager

Можем двигаться дальше. Введите в терминале:

git clone https://github.com/omer-dogan/kali-whoami

Теперь измените директорий на kali-whoami:

sudo make install

И после этого наш инструмент готов к использованию, мы можем открыть его интерфейс, выполнив эту команду:

sudo kali-whoami --help

Запускаем инструмент с помощью этой команды:

sudo kali-whoami --start

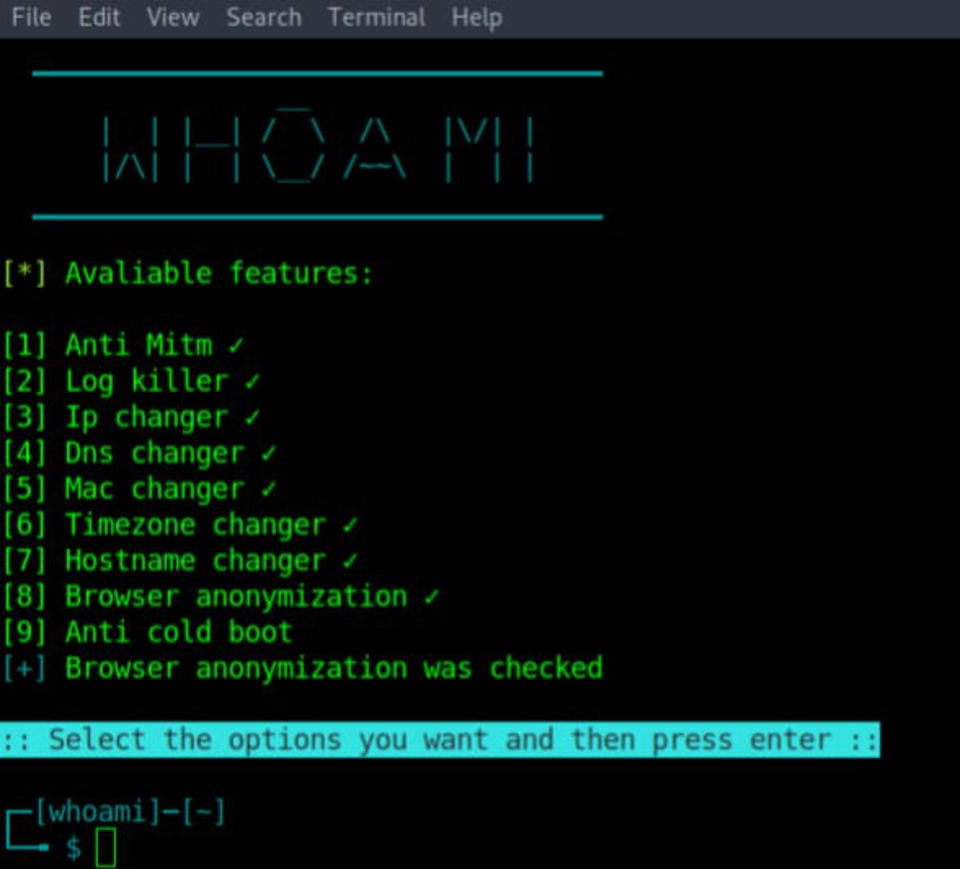

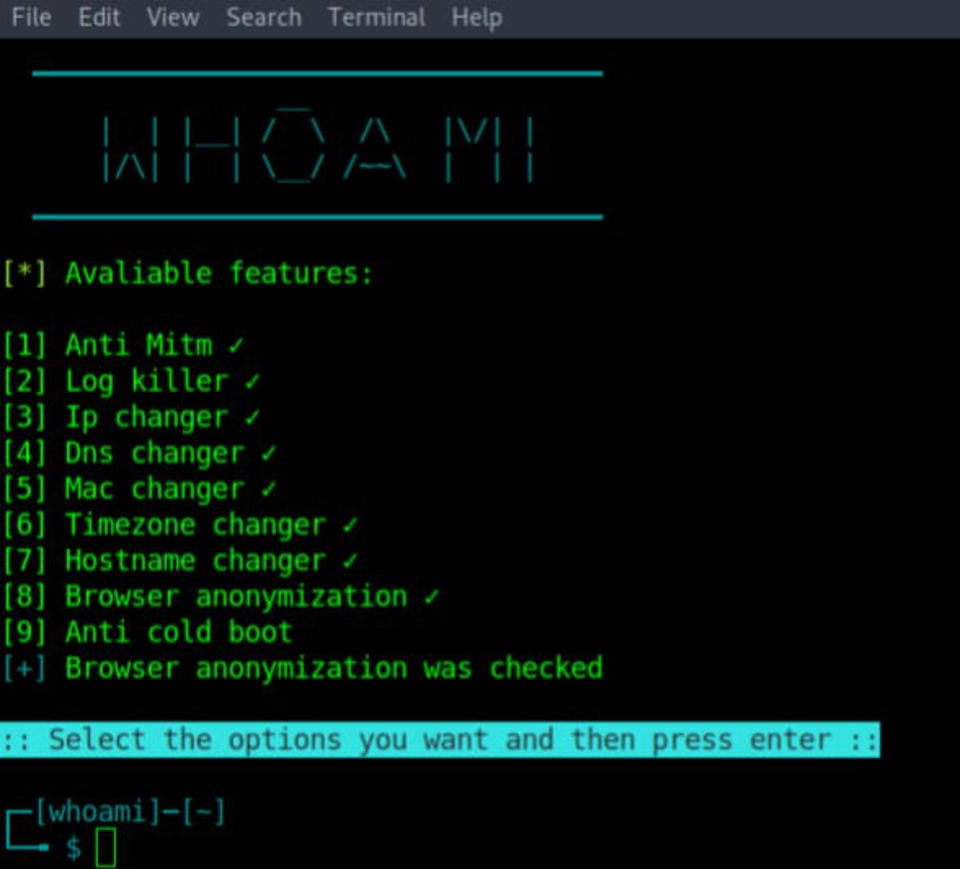

Здесь мы должны выбрать параметры, которые мы хотим включить, для этого просто выберите цифру для включения, а если вы хотите отключить, то нажмите этот номер еще раз.

После включения, у вас появится галочка рядом с номером, значит, что защита работает, и вы анонимны.

Опции

Ниже приведены возможности инструмента:

1. Anti Mitm — блокирует Mitm-атаку. Mitm или man-in-the-middle - это атака, когда злоумышленник пропускает трафик жертвы через себя, то есть получает доступ к вашему логину, паролю, а еще ведёт прослушку и многое другое.

2. Log Killer — с помощью log killer вы удалите все ваши журналы, логи.

3. IP changer — тут все элементарно, скрипт меняет ваш айпи.

4. DNS changer — помогает изменить DNS сервер, используемый при подключении к сети.

5. Mac changer — даёт возможность сменить MAC-адрес компьютера.

6. Timezone changer — установка иного часового пояса.

7. Hostname changer — задаёт другое имя хоста (имя компьютера), чтобы нельзя было идентифицировать в сети.

8. Browser anonymization — после включения этой функции мы напрямую подключаемся к браузеру tor и можем анонимно сёрфить.

9. Anti cold boot — предотвращает атаку методом холодной перезагрузки, при которой хакер может извлекать из вашего ПК ключи шифрования и другие ценные данные.

Как видите, возможности внушающие, вам лишь остаётся определиться с нужными именно вам опциями и просто подключить их.

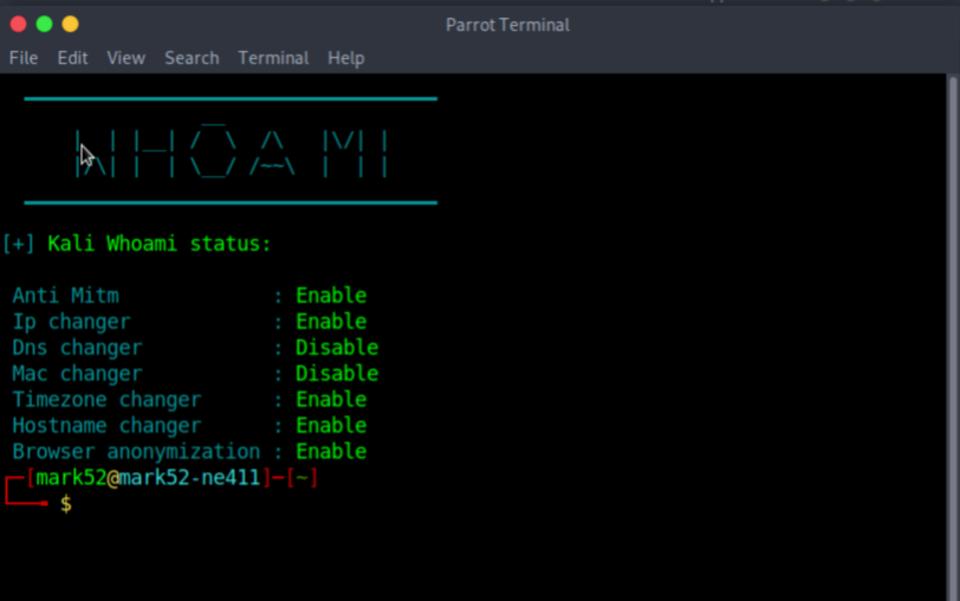

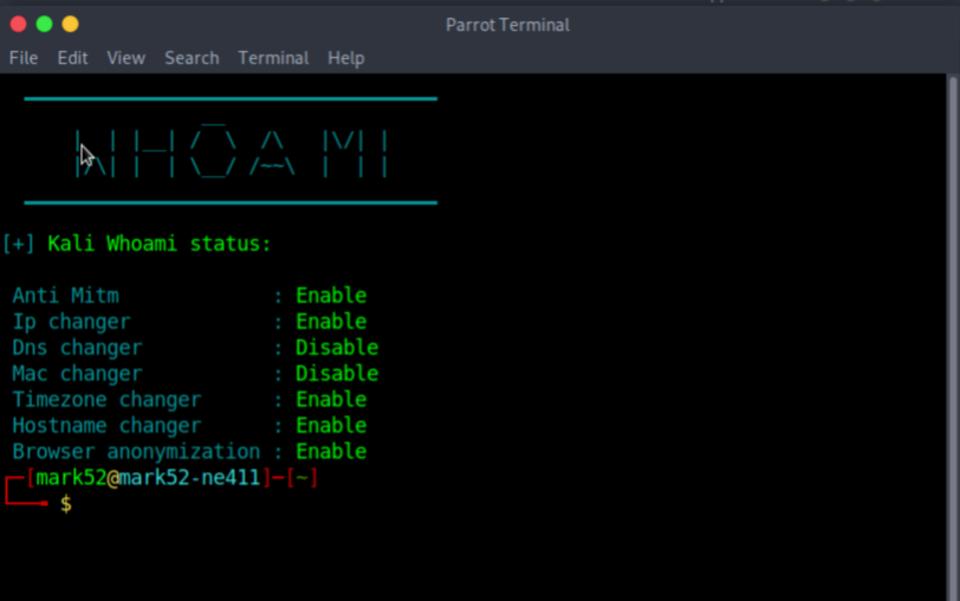

Чтобы проверить статус подключения, используйте следующую команду:

sudo kali-whoami --status

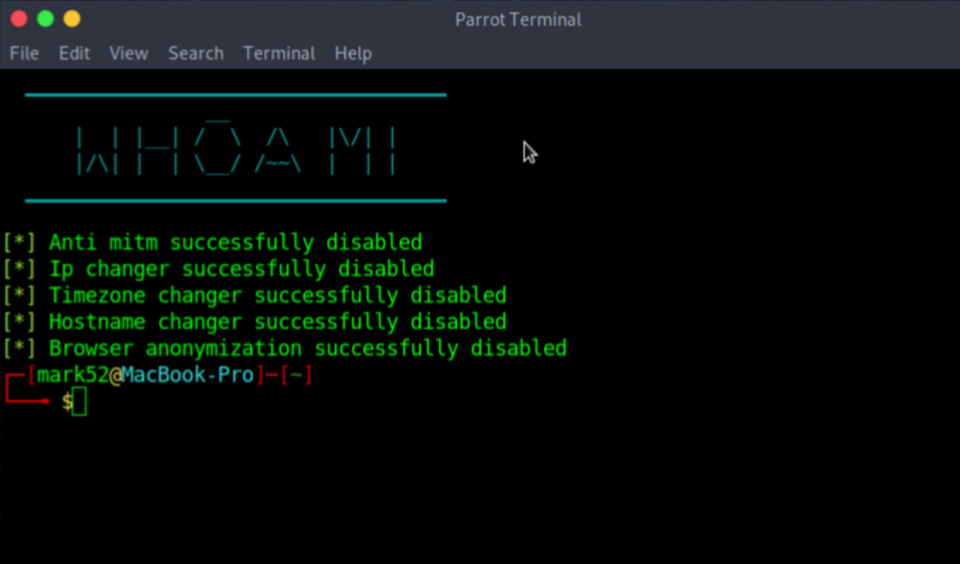

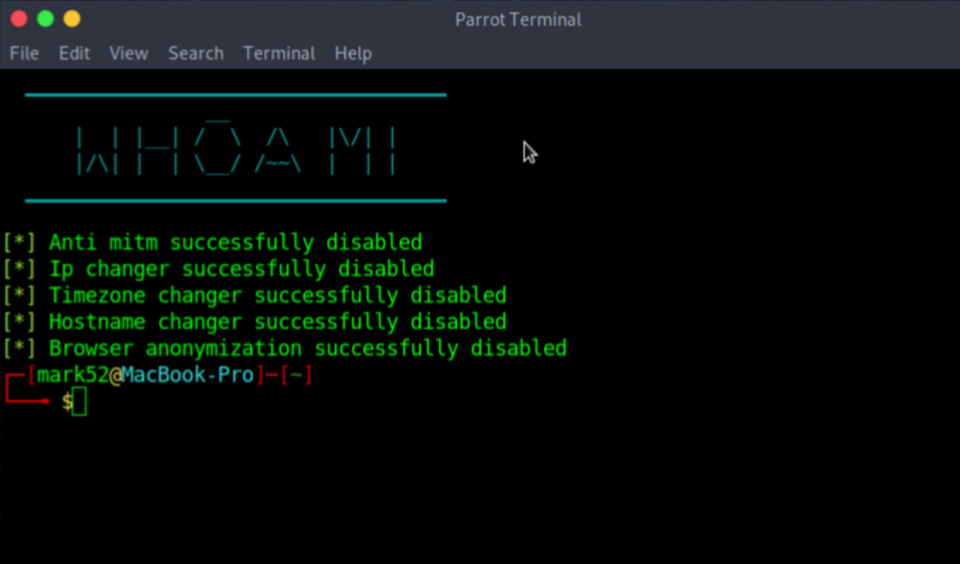

Инструмент поможет оставаться вам анонимными до тех пор, пока вы его не отключите, выполнив следующую команду:

sudo kali-whoami --stop

На этом все. Удачи! |

|

|

27.10.2022, 12:46

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Вступить в наш чат

В этой статье речь пойдет о создании токена, а именно ERC-20. Используя генератор токенов Token Generator dApp на платформе SmartContracts Tools вы можете за несколько минут создать новый токен на блокчейне Ethereum или BNB.

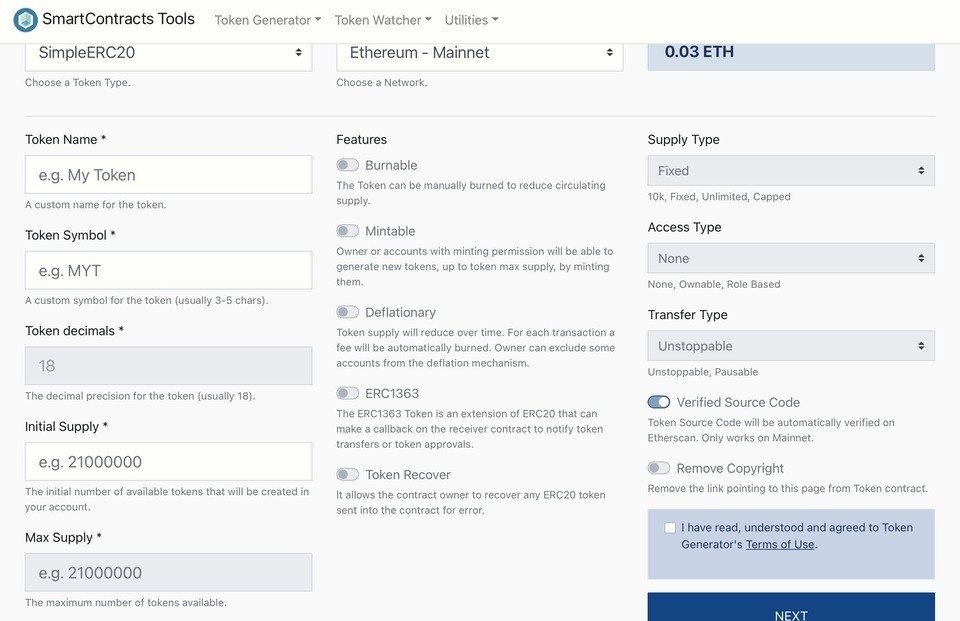

Переходим на сайт SmartContracts Tools и выбираем Token Generator.

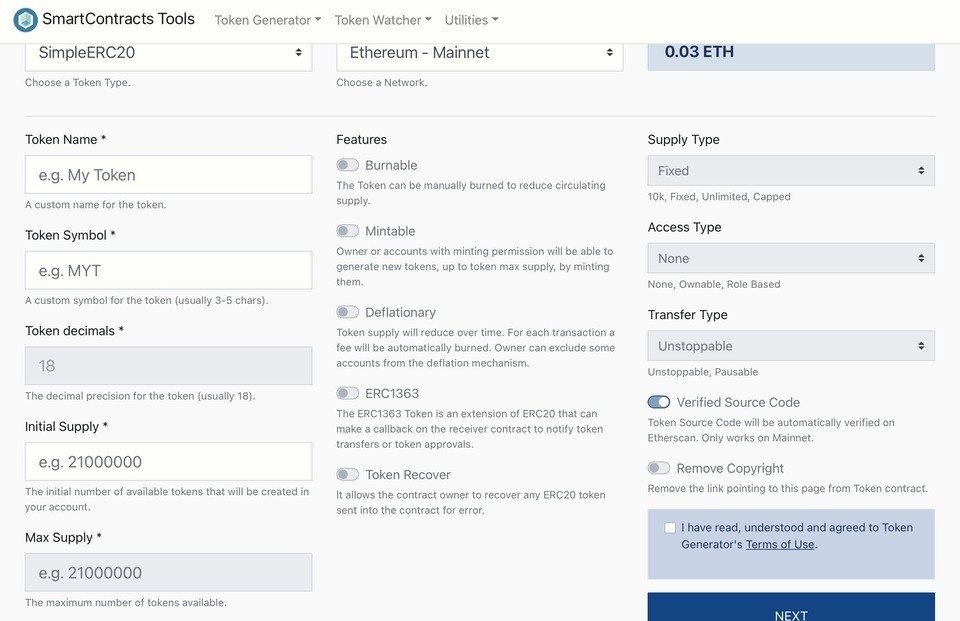

Для создания токена необходимо подключиться к платформе MetaMask. На данный момент в сервисе можно найти несколько тарифных планов. У вас есть возможность сделать токен HelloÈRC20 за бесплатно, SimpleERC20 будет стоить 0,03 ETH, а за PowerfulERC20 придется заплатить 0,5 ETH. Можно выбирать дополнительные функции для увеличения эмиссии, дефляционных свойств и т.д.

Вам нужно указать тип токена и блокчейна, на котором он будет размещен. На данный момент доступны к использованию ERC20-токены с использованием Ethereum и PolyGon, а также BEP20-токены на базе Binance SmartChain.

При выборе ETH, вы можете развернуть токен в основной сети или на тестовой сети Sepolia.

А дальше все просто: выбираем новому токен название и знак, которые он будет иметь.

Указываем характеристики эмиссии: ограниченная, фиксированная или бесконечная. Далее указываем кто получает доступ к токену. Также можно указать роль администратора или ответственного по эмиссии.

В любом случае, даже если вы выбрали бесплатный тариф, вам придется заплатить за газ.

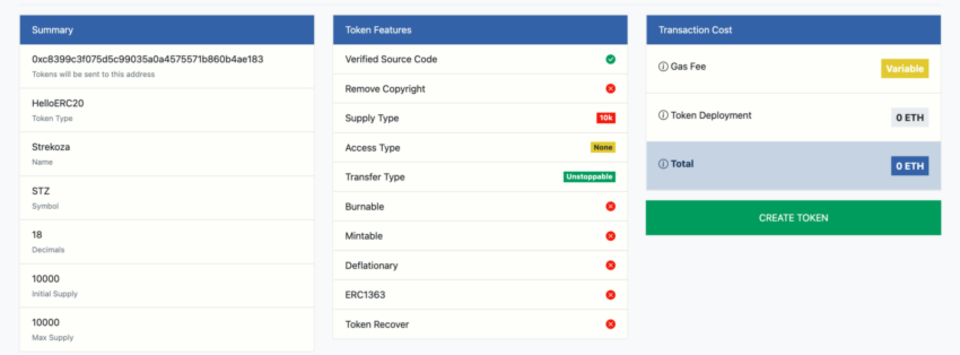

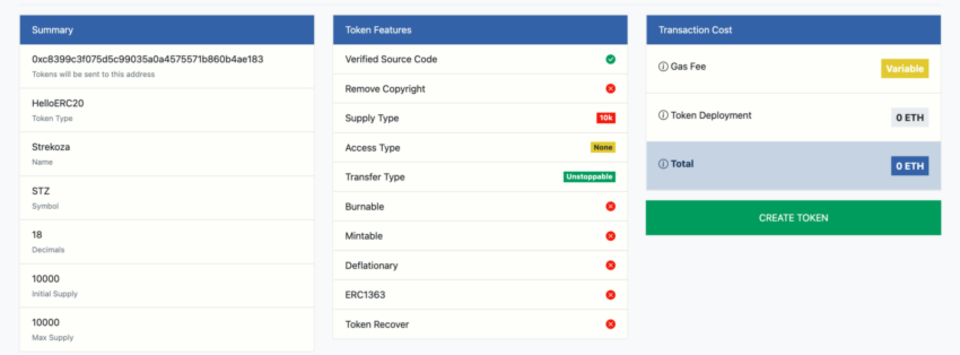

Как только все поля будут заполнены, появится надпись “Создать токен”, подтверждаем и становимся счастливыми обладателями собственного цифрового актива ERC-20, который имеет верифицированный код смарт-контракта.

Вот так просто, за два клика можно создать собственный токен. Дальнейшее использование зависит лишь от вашей фантазии и необходимой задачи. Пользуйтесь с умом и следите за новыми статьями! На этом все. Удачи! |

|

|

31.10.2022, 12:46

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Вступить в наш чат

Любой пользователь сети может стать жертвой сниффинга. Хакеры все чаще используют анализаторы траффика для взлома, поскольку они славятся своей простой и эффективностью. Когда речь заходит про снифферы, у многих возникает путаница в терминологии и непонимание, как это работает. Сегодня мы постараемся подробно все рассказать.

Поехали!

Что это такое

Сниффер (от англ. sniff - нюхать) — это программа для перехвата и анализа данных в сети.

Для чего нужно

Как правило, снифферы используются во благо, т.е. для анализа трафика с целью выявления и устранения отклонений в процессе работы. При этом хакеры нашли им другое применение, которое может нанести вред обычным пользователям. Так, они могут использовать их для перехвата логинов, паролей и другой необходимой им информации. Злоумышленники чаще всего ставят снифферы в местах, где есть незащищенное подключение Wi-Fi: кафе, аэропорты, ТРЦ.

Виды снифферов

Выделяют два вида снифферов:

локальный сниффер

онлайн сниффер

В зависимости от типа, снифферы могут передаваться онлайн, например, в виде ссылок или устанавливаться непосредственно на компьютер.

Сниферры могут быть разных видов, но все их объединяет одно — перехват траффика.

Обзор снифферов

CommView

Декодирует пакеты передаваемой информации, а затем выдает статистику используемых протоколов.Он может собирать информацию о трафике IP-пакетов. Также он может работать с популярными протоколами.

Сниффить данные можно при помощи вкладки «Текущие IP-соединения», где вы можете создавать дубликаты адресов.

Spynet

Spynet выполняет функции декодирования пакетов, их перехвата. С его помощью можно воссоздать страницы, которые посещает пользователь. Интерфейс просто в использовании. Для перехвата данных необходимо запустить программу Capture Start. Так же программа является бесплатной.

BUTTSniffer

BUTTSniffer анализирует непосредственно сетевые пакеты. Принцип работы — это перехват передаваемых данных, а так же возможность их автоматического сохранения на носителе, что очень удобно. Запуск данной программы происходит через командную строку.

Помимо этих программ-снифферов, существует множество других, не менее известных: CooperSniffer, WinDump, Ne Analyzer, dsniff, NetXRay, NatasX, LanExplorter.

Как защититься

Обнаружить сниффер гораздо проблематичнее, чем сразу принять меры по защите от него.

Регулярно делайте проверки на наличие уязвимостей в локальной сети;

Избегайте Wi-Fi подключения в общественных местах;

Используйте антивирус со сканером сети, распознающий снифферы;

Задайте сложные уникальные пароли;

Зашифруйте каналы связи с помощью криптографических систем.

Вывод

Как вы могли заметить из данной статьи, пользователь сам решает в каких целях ему использовать сниффер - во благо или для хакинга. Как бы то ни было, мы желаем вам удачи! Надеемся, что данная информация была полезной. |

|

|

03.11.2022, 12:36

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Вступить в наш чат

Хотите узнать, как хакнуть камеру видеонаблюдения? Тогда вы пришли по адресу. В этой статье мы расскажем, как хакеры проникают в системы видеонаблюдения, поделимся с вами сайтом со взломанными камерами со всего мира и шаг за шагом научимся находить и устанавливать слежку за IP-камерами с помощью Angry IP Scanner.

Дисклеймер: Данная статья предоставлена исключительно в образовательных целях. Мы не несём ответственности за любые ваши действия.

Способы взлома

Существуют различные способы по взлому камер видеонаблюдения. Давайте подробно рассмотрим их:

Способ № 1: Сайты со взломанными камерами

Это самый простой метод для ленивых. На самом деле это не взлом, так как вам ничего взламывать не нужно, за вас уже все сделали другие. Просто используйте специальные сайты, на которых уже собраны тысячи взломанных камер по всему миру. Заходите и наблюдайте.

Эти веб-сайты созданы хакерами, которые проникают в камеры видеонаблюдения и предоставляют вам плоды своей работы бесплатно. Помимо этого, вы можете отсортировать камеры по производителям, странам, городам, часовым поясам и т.д. Ниже приведен пример камер видеонаблюдения, установленных в торговых центрах:

Нажмите здесь, чтобы перейти на сайт.

Способ № 2: Взлом IP-камеры

Что такое IP-камера

IP-камера - это цифровая видеокамера, представляющая из себя видеокамеру и компьютер, объединённые в 1 устройство. Захват и передача происходят в режиме реального времени через сеть, позволяя удалённо просматривать, хранить и управлять видеопотоком на базе IP.

Это способ нельзя назвать взломом, так как мы будем действовать иначе. Многие владельцы камер не сильно заморачиваются с установкой пароля для видеокамеры и просто используют заданный пароль по умолчанию. Суть данного метода заключается в том, чтобы заглянуть в руководство к IP-камере и найти стандартный пароль. Для этого вам просто нужно найти нужную камеру видеонаблюдения.

Как найти нужную камеру

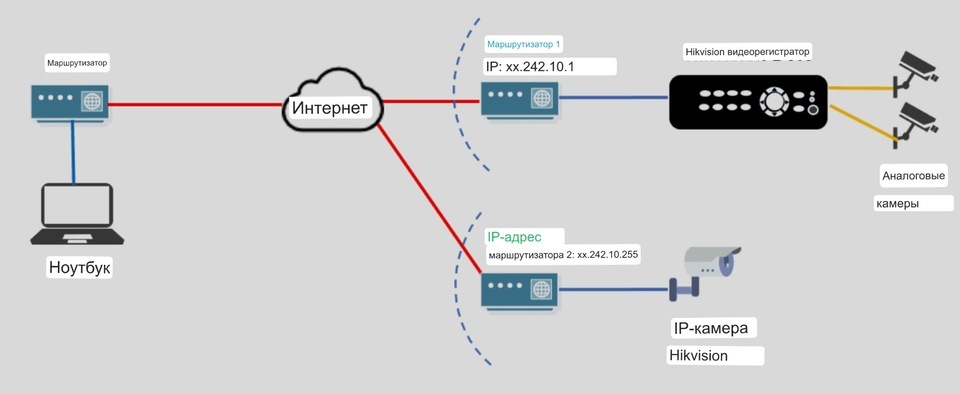

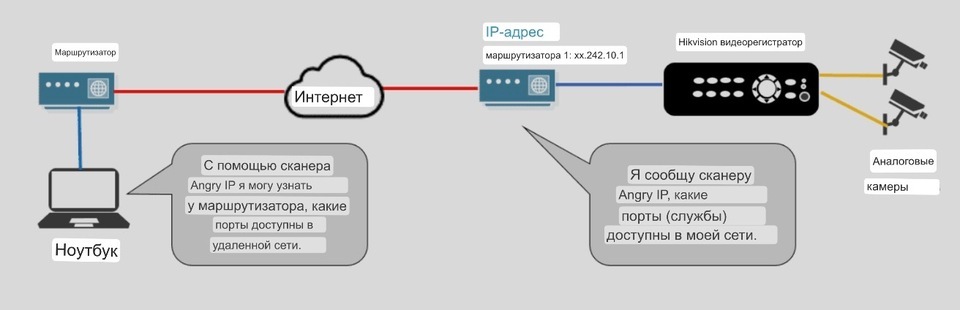

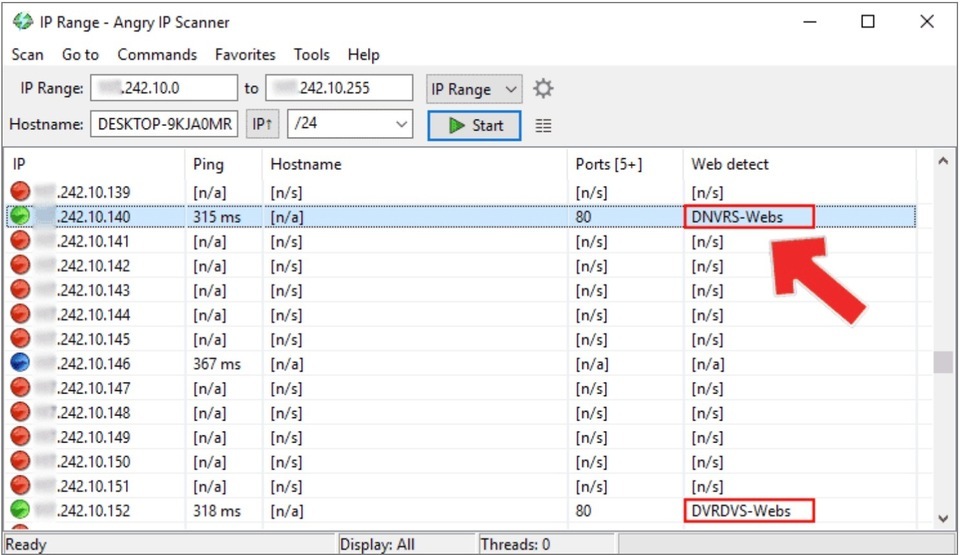

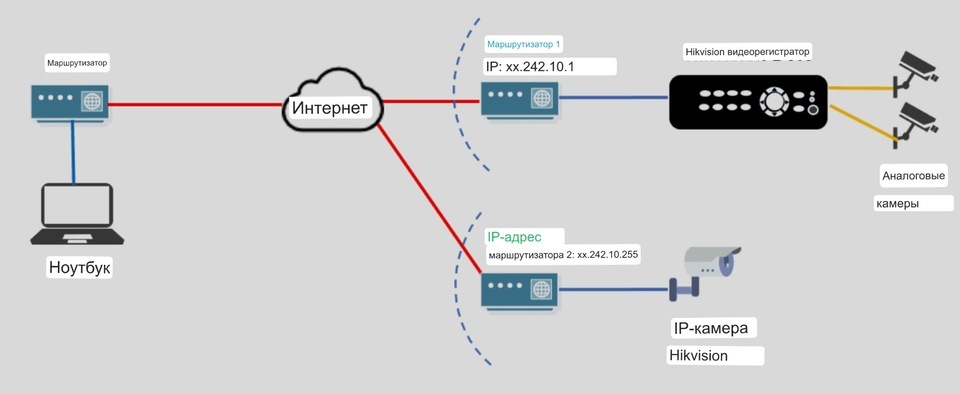

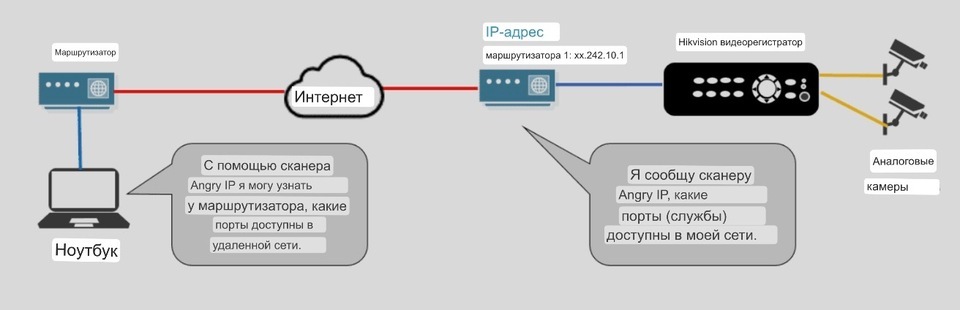

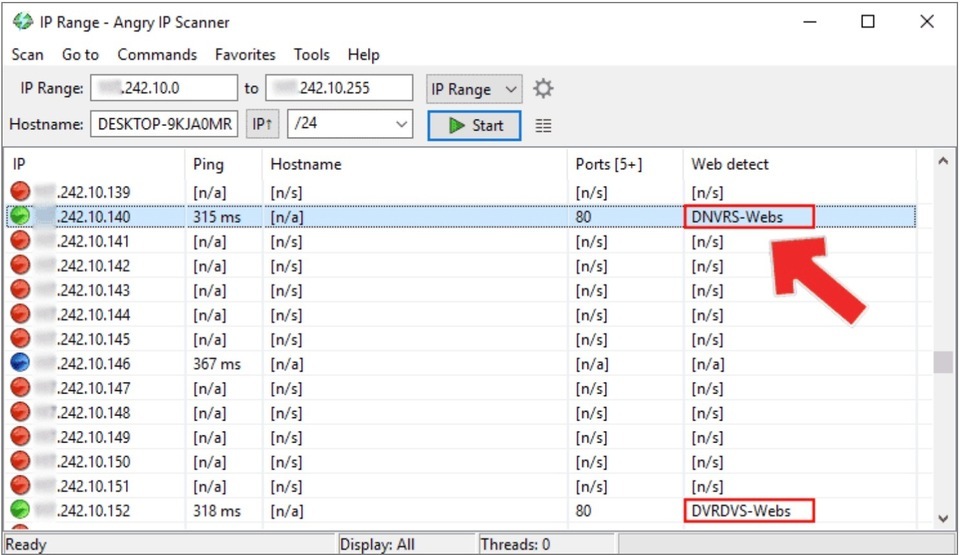

Прежде чем вы попробуете ввести пароль, вам нужно найти камеру в Интернете. И в этом нам поможет программа Angry IP Scanner.

Давайте узнаём, как работает этот способ изнутри:

Сетевой сканер (Angry IP Scanner) используется для получения информации от маршрутизатора, который находится в Интернете.

Сам же маршрутизатор выступает в роли проводника, т.е. он не скрывает информацию, а наоборот предоставляет ее при соответствующем запросе. Мы можем сравнить этот процесс с обычным магазином, владелец которого демонстрирует покупателям товар, при этом держит в тайне, где он хранит ключи.

Angry IP Scanner

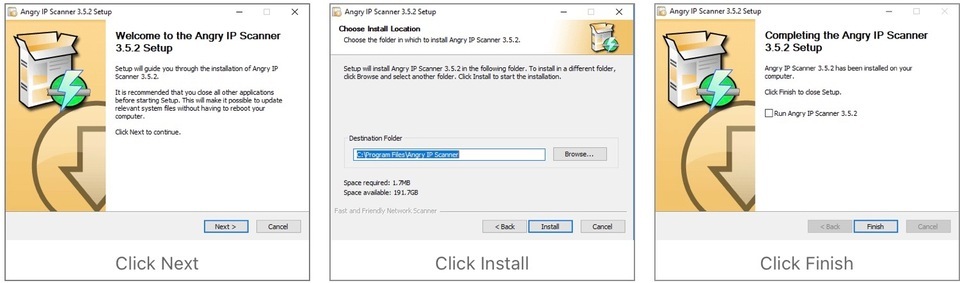

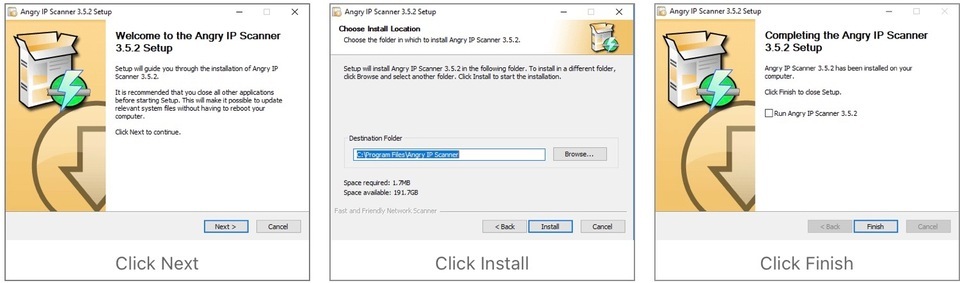

Шаг 1 - Загрузите Angry IP Scanner. Нажмите здесь, чтобы загрузить сканер Angry IP для вашей операционной системы: Windows, Mac или Линукс. Убедитесь, что у вас скачена и установлена последняя версия Java.

Шаг 2 - Установите Angry IP Scanner. Установка очень проста, вам просто нужно запустить установочный файл и следовать инструкциям, как показано на изображениях ниже:

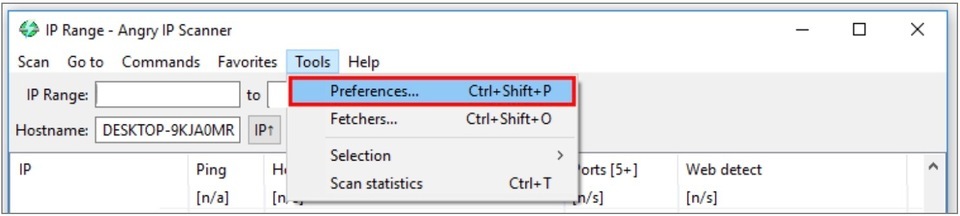

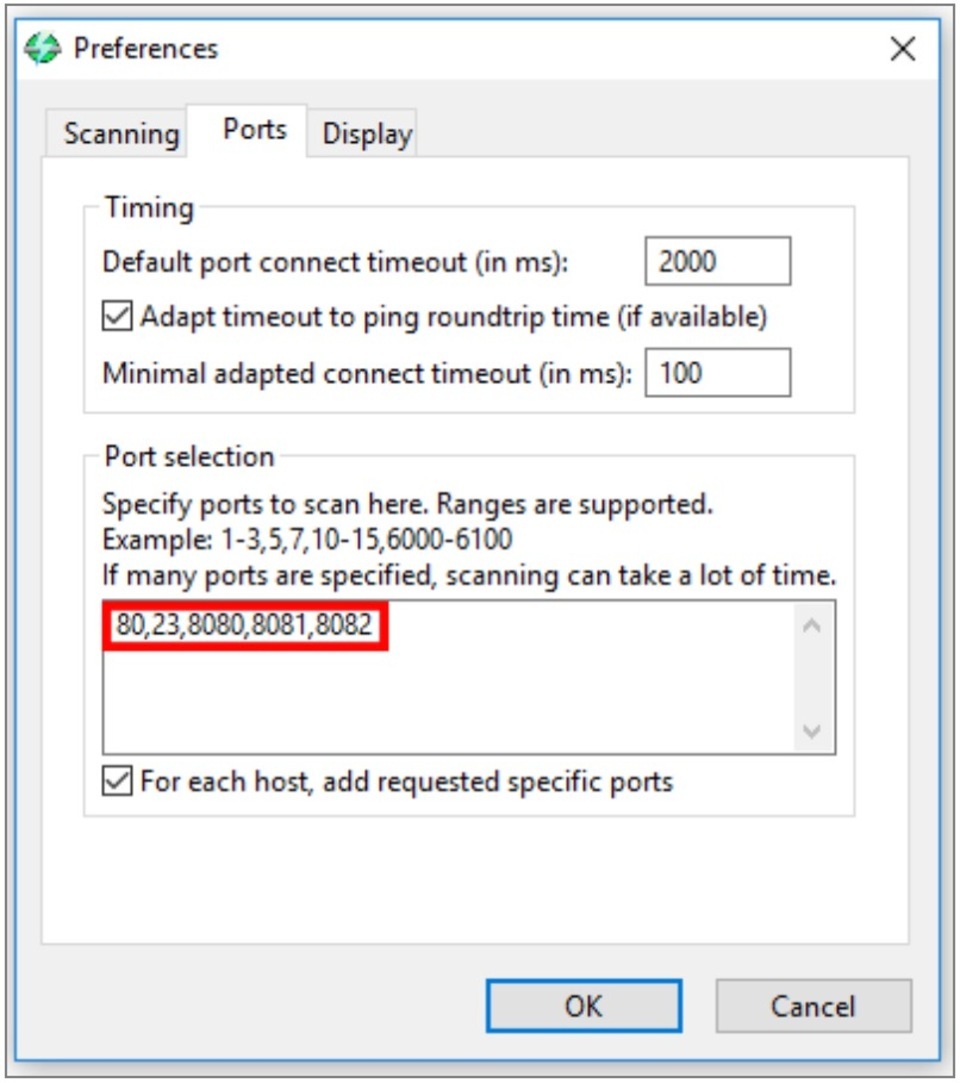

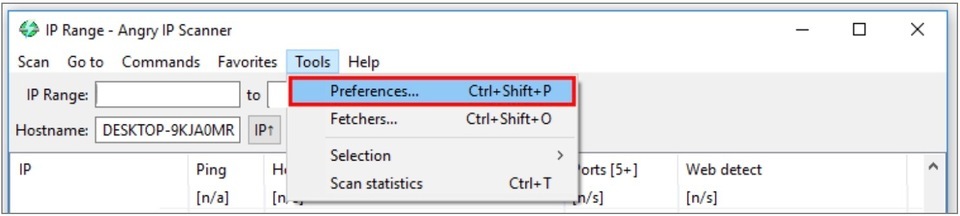

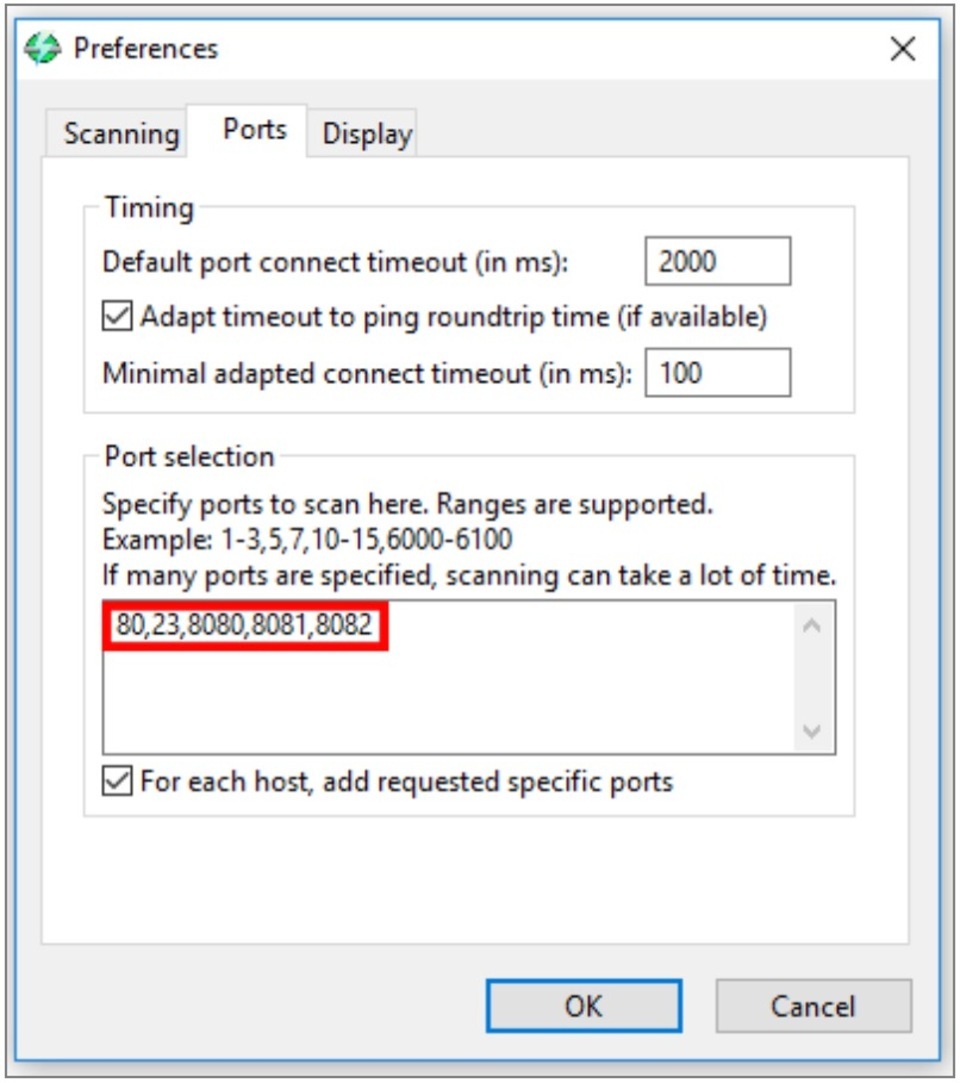

Шаг 3 - Настройте порты и сборщик Angry IP Scanner. Чтобы иметь возможность находить нужную нам информацию для взлома камер, необходимо выполнить настройку. Смотрите скриншот ниже:

Настройте порты 80, 23, 8080, 8081 и 8082, которые чаще всего используются пользователями, устанавливающими IP-камеры.

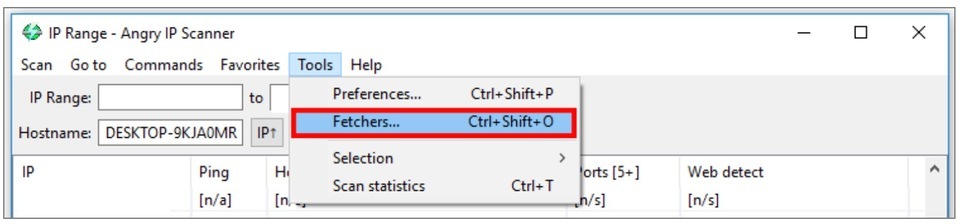

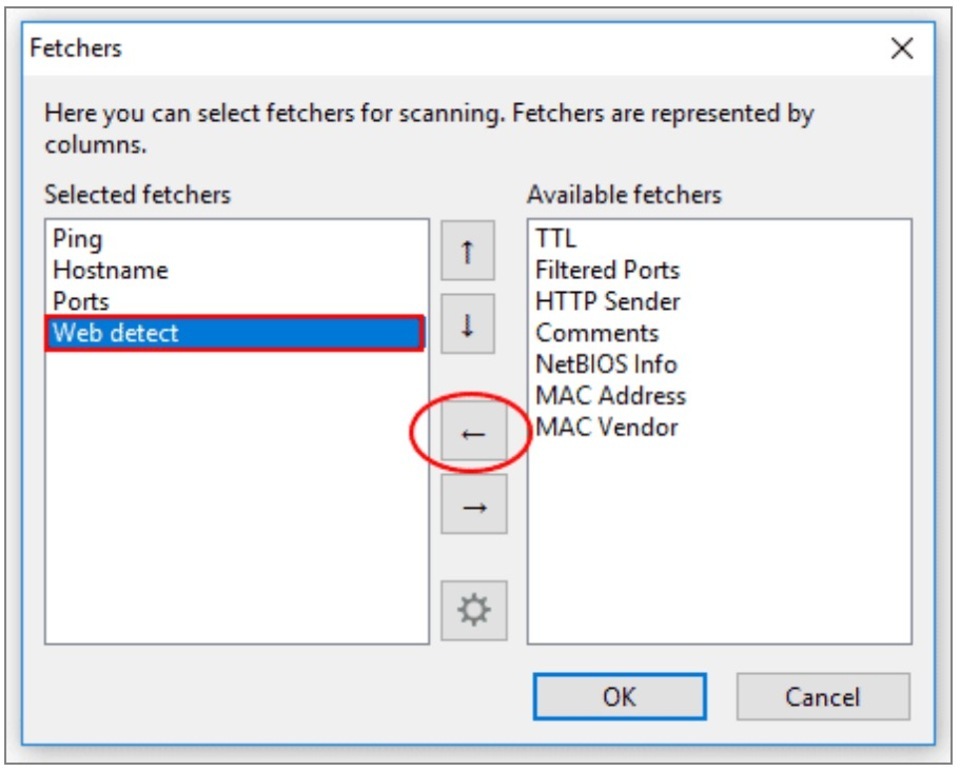

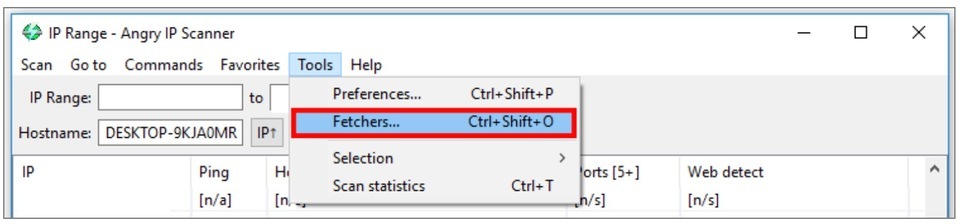

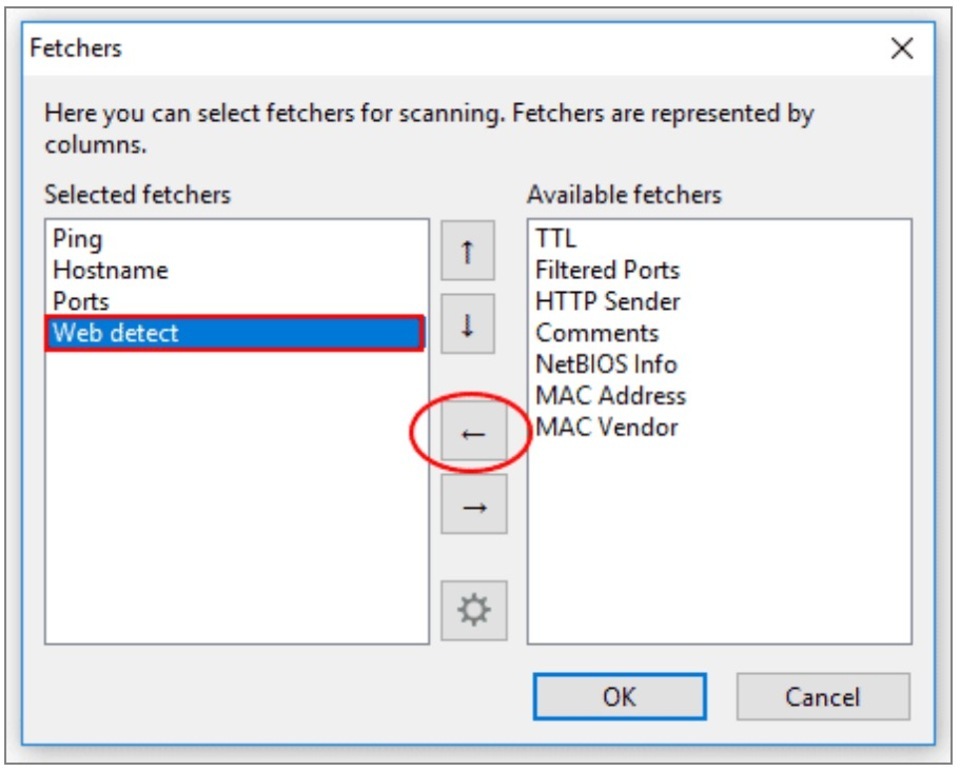

Настройте сборщики, которые будут отображать некоторую информацию об устройстве, полезную для определения производителя. Перейдите к инструментам и щелкните Fetchers, чтобы открыть окно конфигурации.

Выберите сборщик веб-обнаружения с правой стороны и щелкните на стрелку, направленную налево.

Шаг 4 - Выберите диапазон IP-портов для сканирования. Чтобы взломать камеру видеонаблюдения, сначала необходимо найти ту, которая доступна в Интернете, поэтому вам нужно выбрать диапазон IP-адресов для сканирования с помощью сканера Angry IP. Смотрите изображение ниже:

Вы можете использовать диапазон IP-адресов вашей страны или поставщика услуг, в приведенном выше скрине мы использовали диапазон от xx.242.10.0 до xx.242.10.255.

Обратите внимание, что вы можете заполнить первую часть диапазона IP-адресов и выбрать, например, /24 или /16, чтобы программное обеспечение нашло для вас диапазон с 254 или 65,534 хостами соответственно.

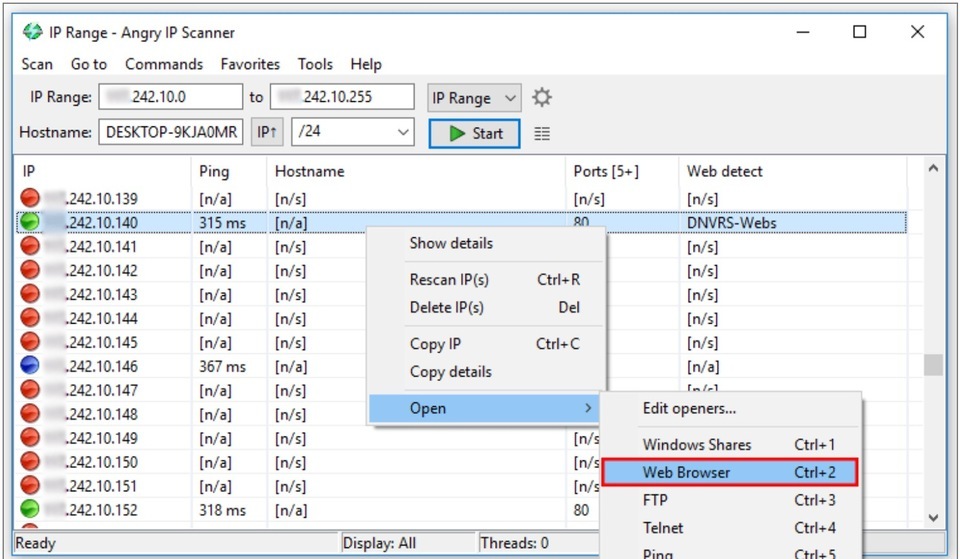

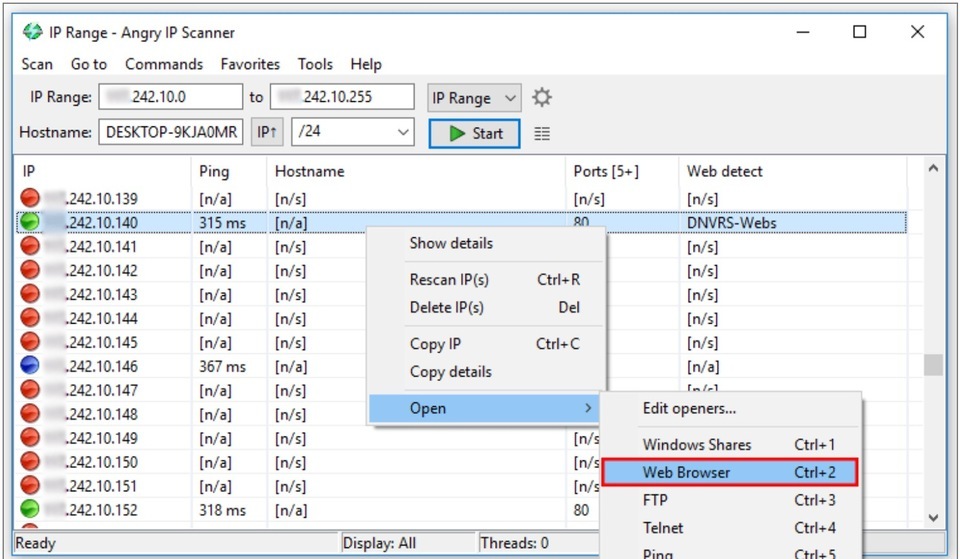

Сканирование может быть выполнено для тысячи IP-адресов, поэтому довольно часто можно найти множество IP-камер, цифровых и сетевых видеорегистраторов, подключенных к Интернету. После того, как вы найдете камеру в Интернете, вам просто нужно щелкнуть правой кнопкой мыши и выбрать, чтобы открыть ее в браузере. Так же, как показано ниже:

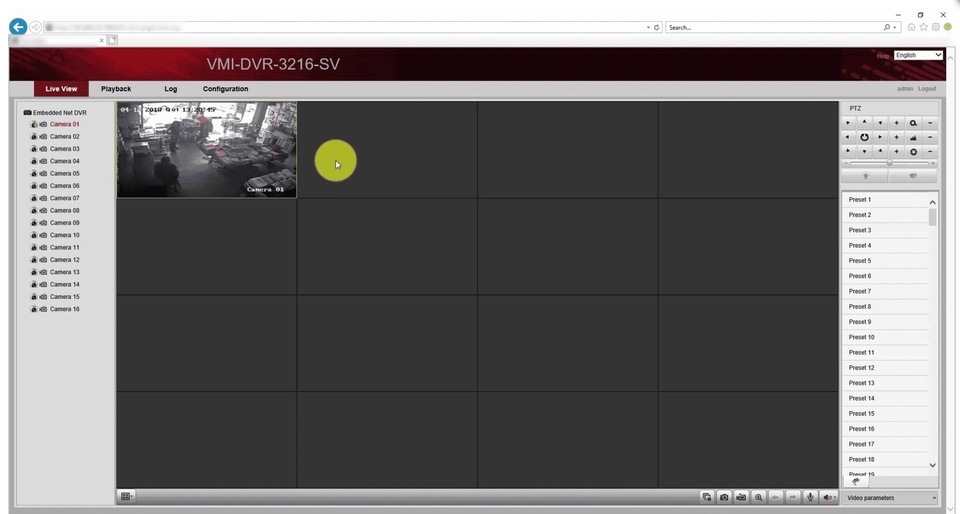

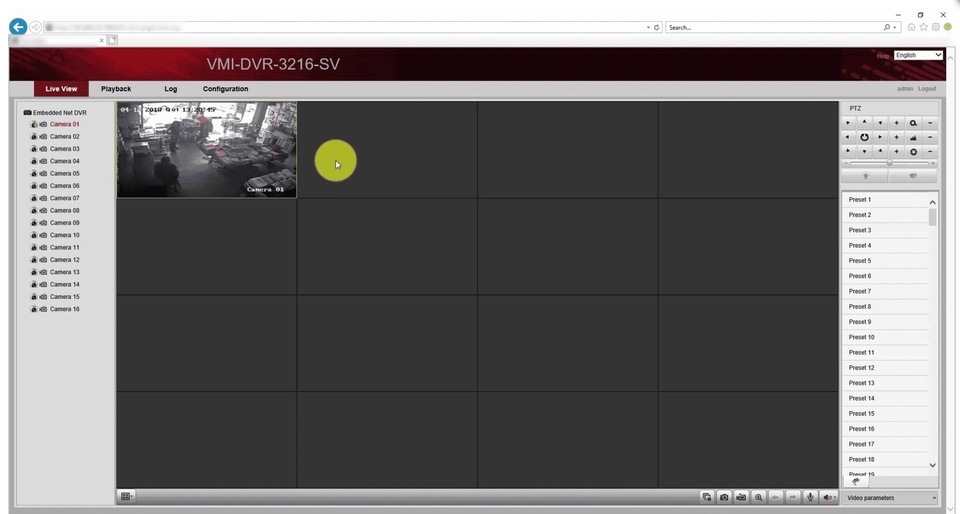

В нашем случае выбор пал на устройство Hikvision. Логин и пароль в руководстве по умолчанию: «admin/12345».

Ниже показан фрагмент записи с камеры видеонаблюдения после входа в систему с учетными данными admin/12345.

Вы поняли суть этого способа?

Чтобы взломать камеру видеонаблюдения, вам просто нужно использовать инструмент для сканирования, найти онлайн-камеру и попробовать применить пароль по умолчанию, который вы можете получить из руководства производителя.

На сегодня все. Надеемся, что эта информация была полезной для вас.

В следующей части вы узнаете о других способах взлома камер видеонаблюдения, научитесь защищать свои устройства от хакеров, а также углубитесь в суть самого процесса изнутри. |

|

|

07.11.2022, 12:53

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Вступить в наш чат

Операционная система является основой всех основ, отвечая за безупречную работу вашего компьютера. Нет плохих или хороших операционных систем, есть только конкретные цели, которые преследует пользователь при выборе ОС. Например, игроманам, несомненно, подойдёт Windows, поскольку на эту платформу выпускается наибольшее количество игр. Для проектирования и 3D моделирования как нельзя кстати пригодится Mac OS. Ну и, конечно же, когда речь заходит про программирование, взлом и тестирования на проникновение, то всем сразу на ум приходит Kali Linux. А что насчёт Ubuntu? В чем разница? Сегодня мы подробно сравним эти две ОС и определимся с целями использования.

Поехали!

Kali Linux

Kali Linux — это производный от Debian дистрибутив Linux, поддерживаемый Offensive Security. Его разработали Мати Ахарони и Девон Кернс. Kali Linux — это специально разработанная ОС для сетевых аналитиков или, проще говоря, для тех, кто работает в сфере кибербезопасности и анализа.

Многие думают, что Kali — только инструмент для взлома. Это один из самых больших мифов о Kali Linux. Kali Linux — это просто еще один дистрибутив Debian с набором сетевых инструментов и инструментов безопасности. Это настоящее оружие в умелых руках, которое не только пойдёт в атаку при необходимости, но и обеспечит вас защитой.

Ubuntu

Ubuntu — это операционная система на базе Linux, принадлежащая к семейству Linux Debian. Поскольку она основана на Linux, то находится в свободном доступе для использования и имеет открытый исходный код. Её разработала команда Canonical под руководством Марка Шаттлворта. Термин «ubuntu» происходит от африканского слова, означающего «человечность по отношению к другим».

Различия:

Kali Linux имеет более 600 предустановленных инструментов для тестирования на проникновение и сетевой безопасности, В Ubuntu же нет инструментов для взлома и тестирования на проникновение.

Ubuntu — хороший вариант для новичков в Linux. Kali Linux, в свою очередь, наиболее подходит уже для тех, кто разбирается в Linux и имеет опыт работы.

Если вы заинтересованы в тестировании на проникновение или кибербезопасности, то вам не обойтись без определенных инструментов для выполнения задач, которые уже предварительно установлены и настроены в Kali Linux. В Ubuntu же вам придётся дополнительно настраивать их.

Так как Ubuntu предназначена по-большей части для обычных пользователей, то ее интерфейс более прост и понятен в отличие от Kali Linux.

Ubuntu имеет более низкую скорость по сравнению с Kali Linux.

Что выбрать?

Kali Linux поставляется с более чем 600 предустановленными инструментами тестирования на проникновение, что делает его идеальной средой для для тестирования уязвимостей.

Но какой толк от всех этих приложений, если вы только начинаете свой путь в мире хакинга? Kali Linux, бесспорно, хорош, но только если вы знаете, как с ним работать. А если же 600 приложений, выполняющих почти одинаковые задачи приводят вас в ступор, то остановитесь и срочно скачайте Ubuntu.

Только после того как вы ознакомитесь с системой Linux, можно переходить к Kali. Эта ОС намного сложнее, чем вам кажется. Ubuntu более дружелюбен к начинающим пользователям Linux, а его последняя версия имеет привлекательный пользовательский интерфейс.

Заключение

Kali Linux должны использовать те, кто является профессиональными тестировщиками на проникновение, экспертами по кибербезопасности, хакерами или теми, кто знает, как с ней работать. Проще говоря, если вы знаете, как использовать Linux и его команды, систему и управление файлами, тогда вам подойдет Kali Linux. А если нет, то мы рекомендуем вам сначала начать с дистрибутива Ubuntu и освоить Linux, а после достаточной практики вы можете попробовать Kali Linux. Это не только сэкономит ваше время, но и облегчит использование.

На этом все. Удачи!

|

|

|

10.11.2022, 12:46

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Вступить в наш чат

А вы знали, что на самом деле взломать веб-камеру проще простого? Не верите? Тогда читайте эту статью до конца, и вы сами в этом убедитесь.

Если вы еще не читали первую часть этой темы, то переходите прямо сейчас.

Как взломать IP-камеру видеонаблюдения

А мы продолжаем.

Взлом камеры с помощью shodan

Этот метод отличается своей простотой и доступностью, так как вам не нужно устанавливать программное обеспечение для сканирования сети, этот процесс уже сделан за вас, а вам просто нужно будет выполнить вход, используя учётные данные, заданные по умолчанию.

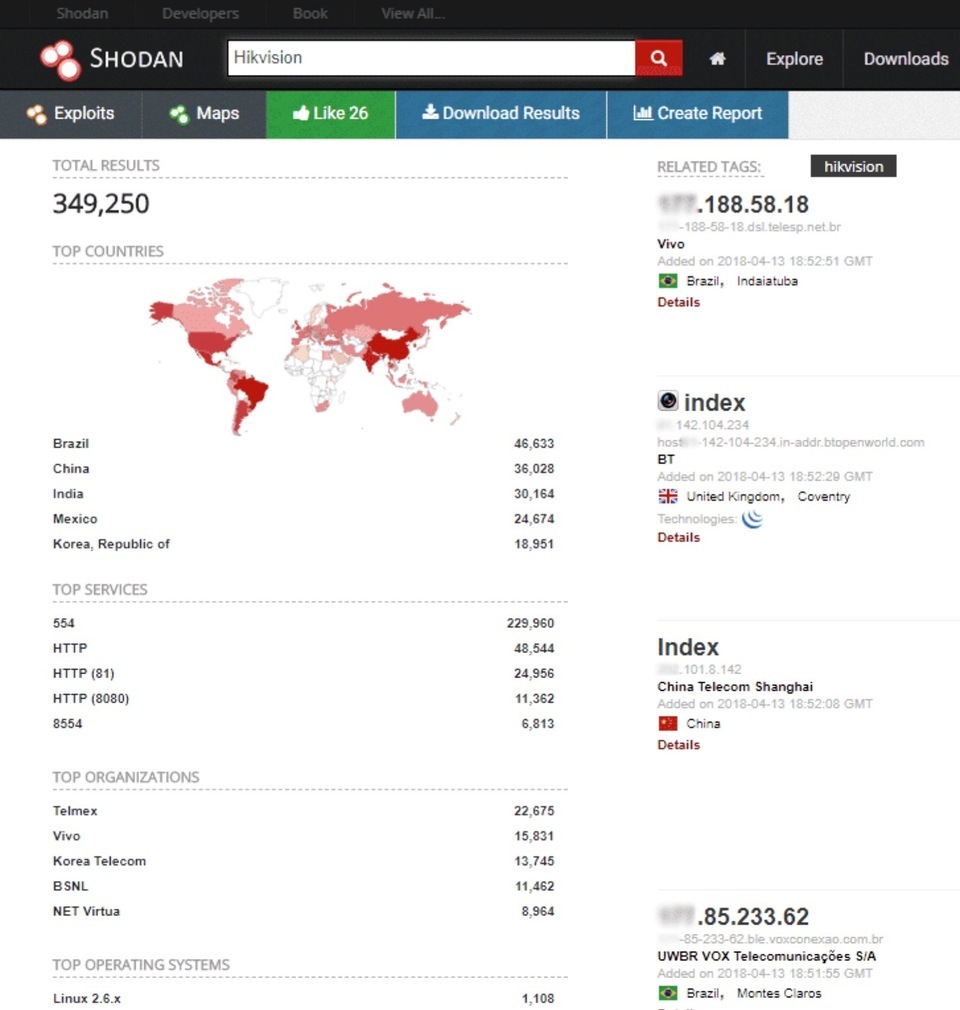

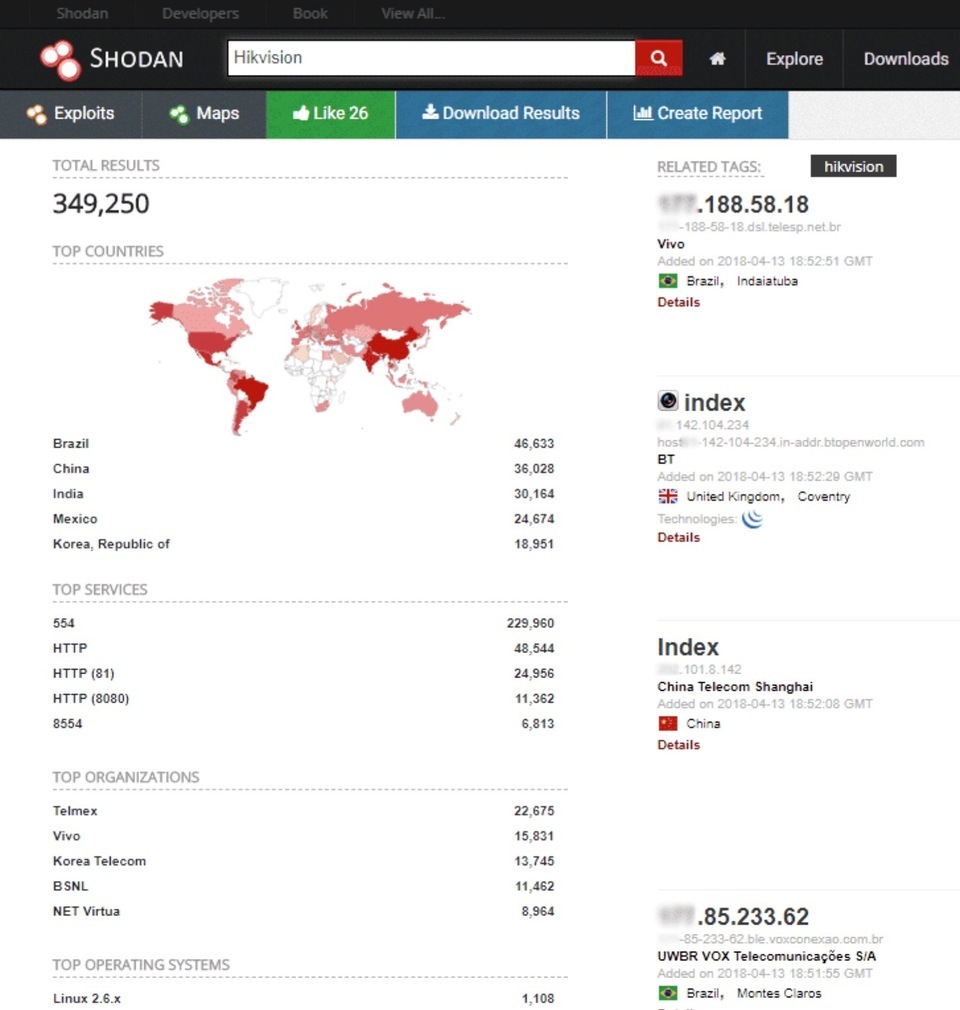

Shodan — это интернет-сервис, который показывает интернет-устройства по всему миру, включая IP-камеры видеонаблюдения, цифровые видеорегистраторы и сетевые видеорегистраторы. Нужно просто ввести марку камеры или название производителя, и Shodan покажет вам много полезного, в том числе количество устройств по всему миру, их местоположение и даже открытые порты.

Взгляните сами на скриншот ниже и убедитесь, сколько информации доступно.

Регистрация на сайте абсолютно бесплатная. Создав аккаунт, вы можете фильтровать свой запрос по камерам, странам и даже городам.

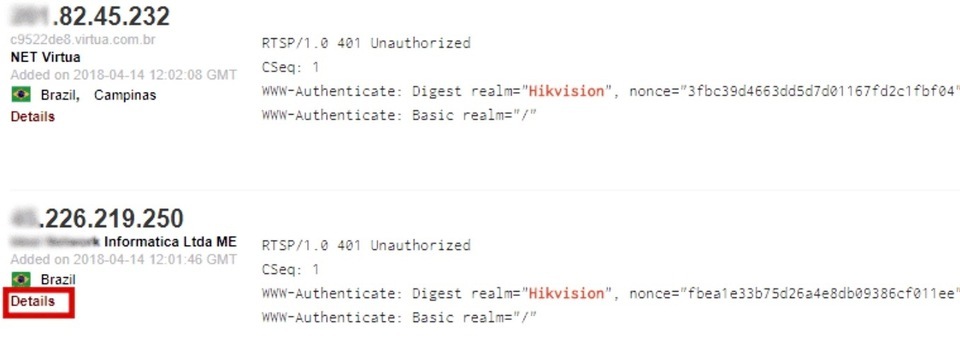

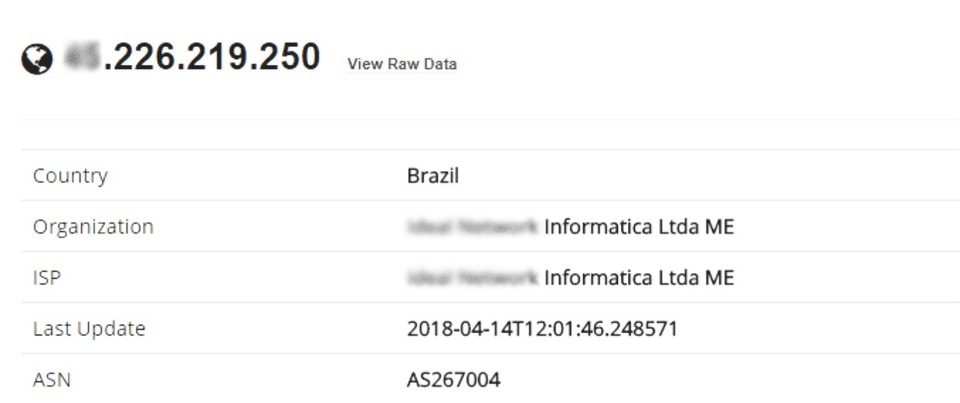

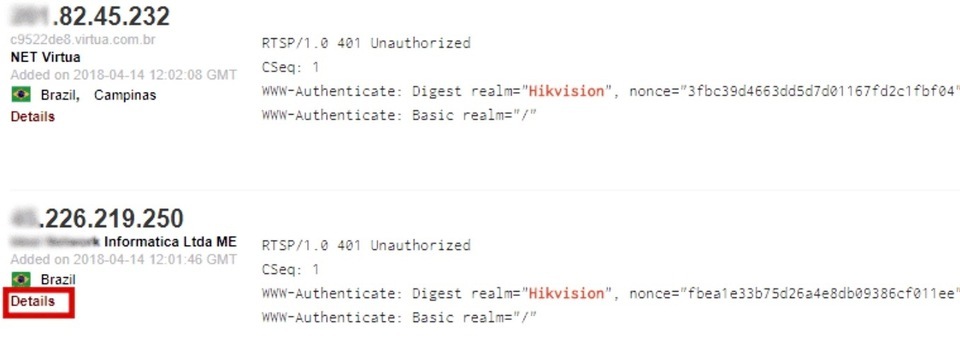

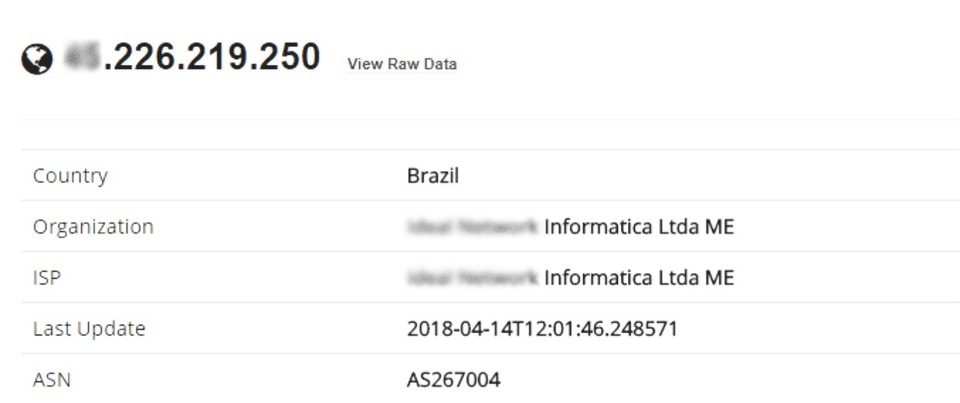

Shodan также показывает подробную информацию об IP-устройстве. Чтобы просмотреть сведения о камере, просто нажмите на детали, и откроется новое окно, которое покажет всю информацию о камере видеонаблюдения.

Тут же вам будут доступны данные о местонахождении устройства и владельце.

Как мы уже знаем, каждая камера видеонаблюдения имеет свой IP-адрес в Интернете. Shodan же с лёгкостью продемонстрирует вам эту информацию, как показано ниже.

После того, как мы выяснили всю вышеописанную информацию, нам нужно просто открыть браузер, чтобы ввести IP-адрес и порт устройства, а еще попытаться использовать логин и пароль по умолчанию, как описано ранее в предыдущей статье.

Для нашей камеры мы использовали следующее: XX.226.219.250:88

Если вам повезло и пароль камеры никогда не менялся, то вы сможете войти в систему, введя заводские данные.

Это был простой метод, который мы не можем назвать 100 % взломом, однако, он может быть очень полезен для практики ваших хакерских умений. В следующей статье мы расскажем вам о более продвинутом способе, который используется опытными хакерами, но тем не менее он не отличается особой сложностью. Вы сможете взломать любую камеру наблюдения даже с самым сложным паролем. До новых встреч. Удачи!

|

|

|

14.11.2022, 12:41

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Вступить в наш чат

Вы хотите взломать камеру видеонаблюдения, но имя пользователя и пароль по умолчанию были изменены владельцем? Не переживайте, потому что у нас есть решение: вы можете использовать эксплойт. Когда у устройства возникают проблемы с безопасностью, хакеры могут создавать эксплойты для автоматизации процесса взлома. То же самое применимо и к камерам видеонаблюдения.

Если вы еще не ознакомились с предыдущими статьями, то советуем вам начать с них:

Как взломать IP-камеру видеонаблюдения

Как хакнуть камеру видеонаблюдения с помощью Shodan

Что такое эксплойт

Эксплойт - это специальная программа, использующая недостатки в системе безопасности устройства.

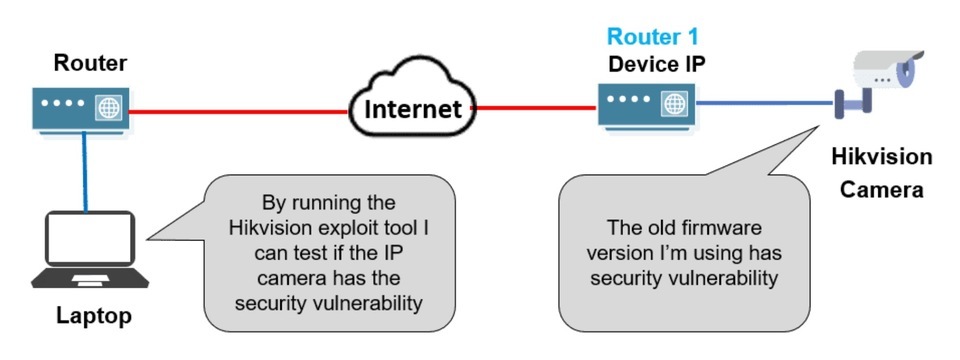

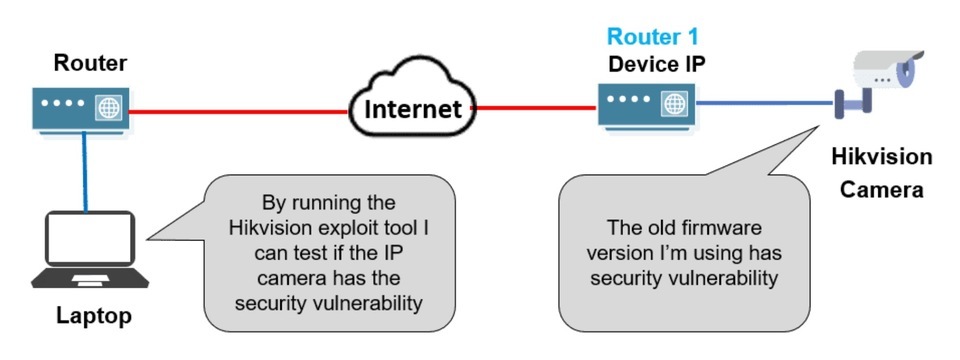

В этой статье мы расскажем вам о программном обеспечении, созданном для использования уязвимости в камерах видеонаблюдения. Для примера мы возьмём камеру Hikvision. Эксплойт камеры видеонаблюдения очень прост в использовании. Вам просто нужно запустить его на компьютере, чтобы взломать камеру видеонаблюдения, которая находится в Интернете или в вашей локальной сети.

В марте 2017 года в IP-камерах Hikvision была обнаружена уязвимость, которая предоставляла прямой доступ к информации об устройстве (модель, серийный номер, версия прошивки и т.д.). О проблеме сообщили в Hikvision 6 марта 2017 года, компания оперативно исследовала проблему и признала наличие сбоя. Пять дней спустя Hikvision выпустила обновление, но камеры, которые продолжили использовать старую прошивку, по-прежнему уязвимы и по сей день.

Дисклеймер: Вся информация в этой статье предоставлена исключительно в ознакомительных целях. Мы не несём ответственности за любые ваши действия.

Давайте подробнее поговорим об инструменте эксплойта Hikvision.

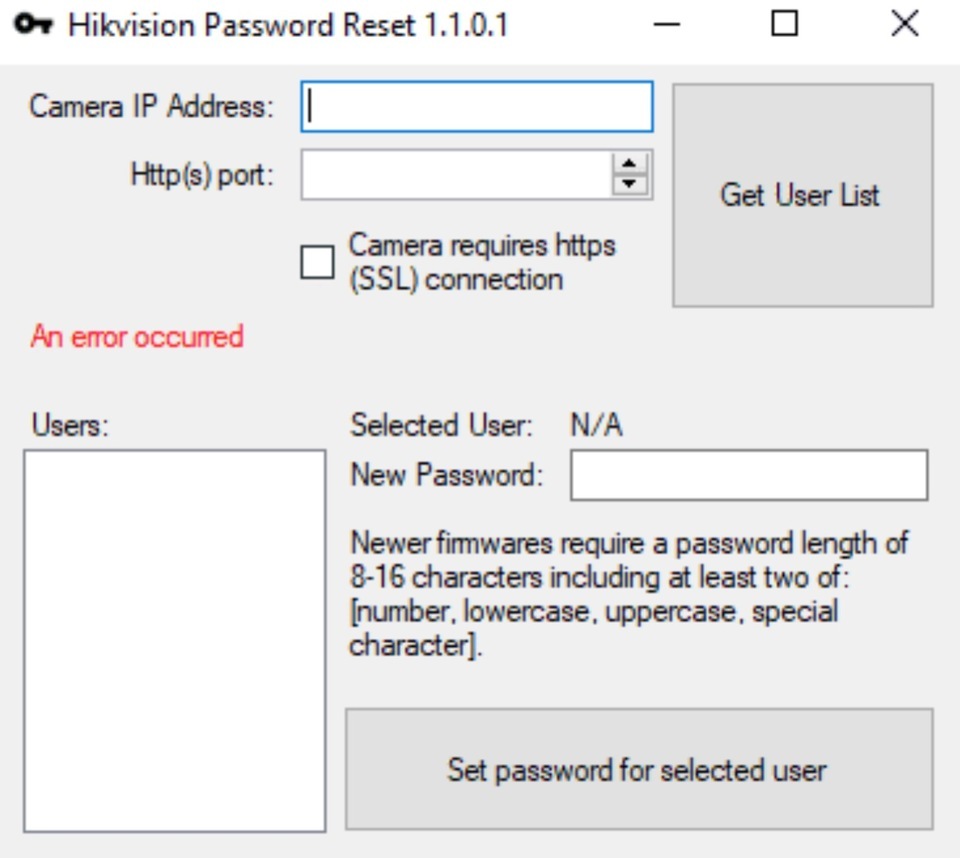

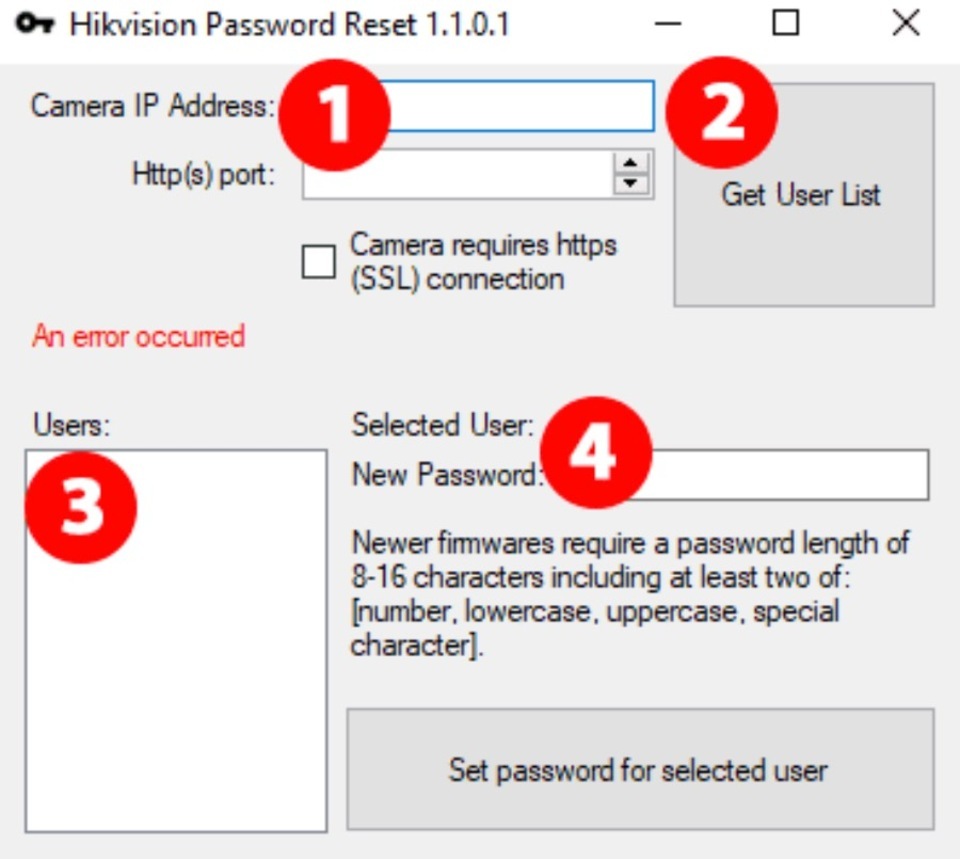

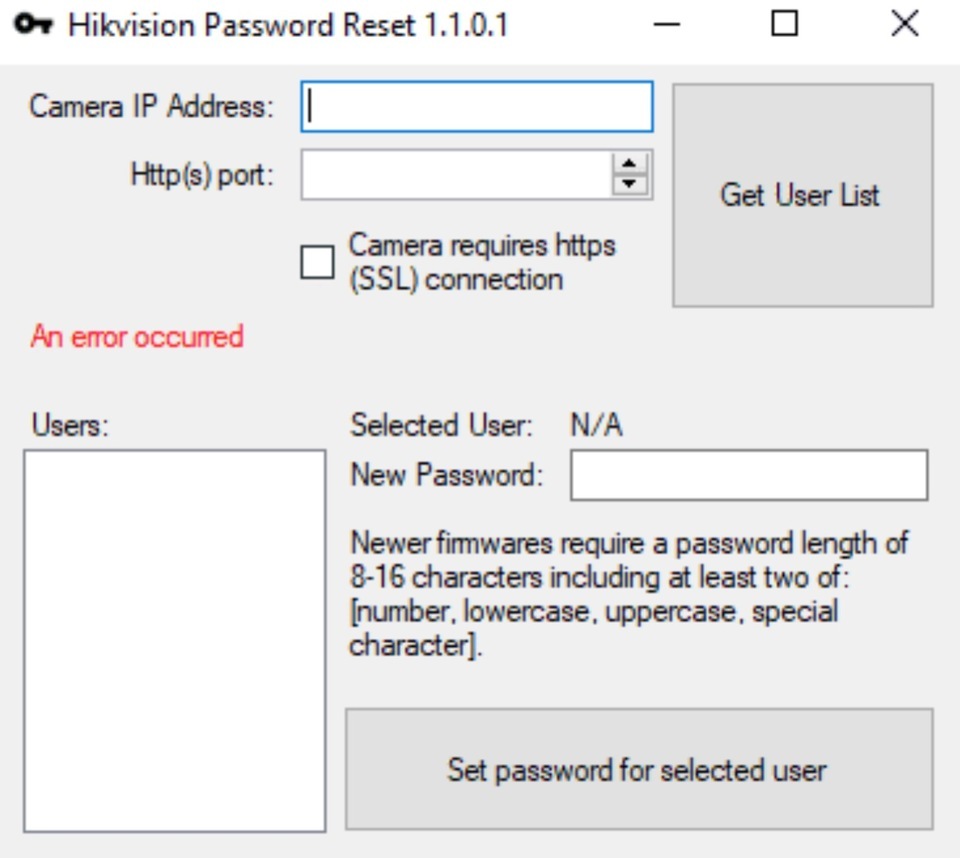

Перед началом вам нужно скачать утилиту Hikvision password reset. Как только вы это сделаете, откройте программу.

Эксплойт может взломать камеру видеонаблюдения, получив внутренний список пользователей IP-камеры и установив новый пароль для одного из них по вашему выбору.

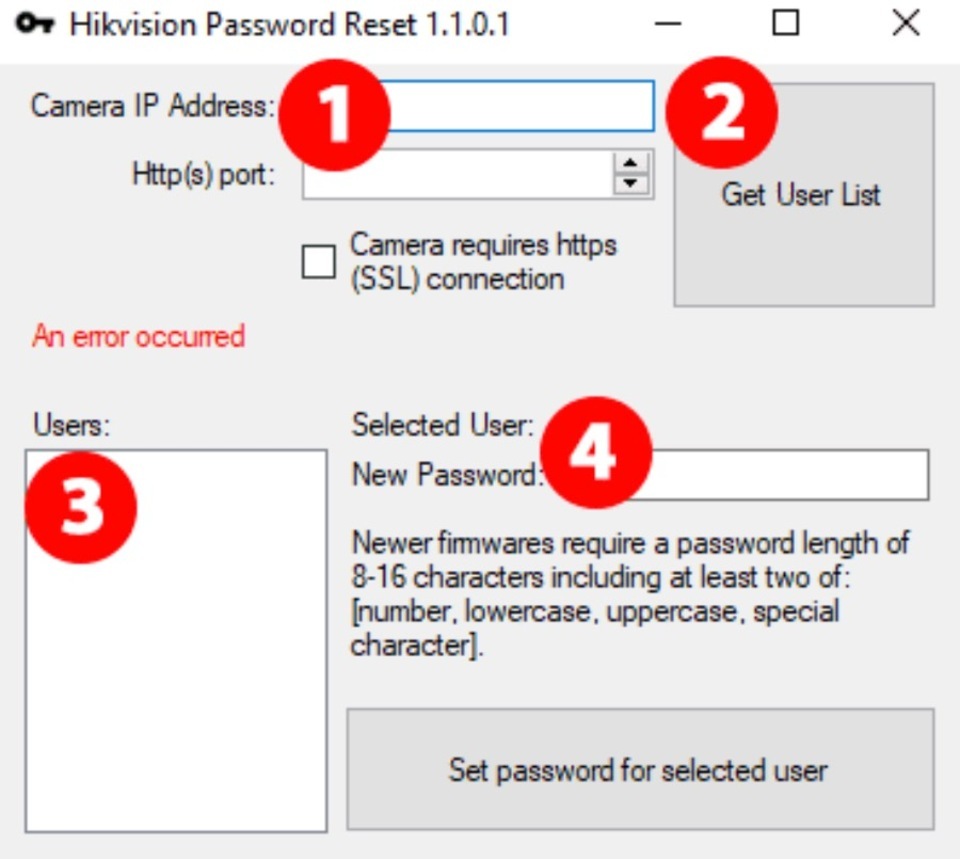

Чтобы использовать эксплойт, просто выполните следующие действия:

1. Введите IP-адрес и порт камеры;

2. Нажмите "получить список пользователей";

3. Выберите пользователя для смены пароля;

4. Введите новый пароль и подтвердите.

После выполнения этих шагов вам просто нужно ввести IP-адрес и порт камеры в веб-браузере и войти в систему, используя только что созданные учетные данные. На этом все. Вы успешно взломали камеру. Надеемся, что данная статья была полезной.

В следующей статье мы расскажем вам о взломе камер видеонаблюдения с помощью атаки брутфорс и кода.

|

|

|

|

|

|

|

Здесь присутствуют: 1 (пользователей: 0 , гостей: 1)

|

|

|

|

Линейный вид

Линейный вид