ANTICHAT — форум по информационной безопасности, OSINT и технологиям

ANTICHAT — русскоязычное сообщество по безопасности, OSINT и программированию.

Форум ранее работал на доменах antichat.ru, antichat.com и antichat.club,

и теперь снова доступен на новом адресе —

forum.antichat.xyz.

Форум восстановлен и продолжает развитие: доступны архивные темы, добавляются новые обсуждения и материалы.

⚠️ Старые аккаунты восстановить невозможно — необходимо зарегистрироваться заново.

|

|

10.08.2024, 14:14

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Volatility. Анализ вредоносного ПО

Вступить в наш чат

В этой статье мы поговорим об инструменте Volatility и о том, как проводить анализ вредоносного ПО, используя этот инструмент. Мы обсудим различные возможности инструмента и его команды.

Что такое анализ вредоносных программ?

Анализ вредоносных программ — это процесс, который исследует функционирование, цели и потенциальное воздействие вредоносного программного обеспечения (вредоносных программ). Этот тип анализа имеет первостепенное значение в мире кибербезопасности, поскольку вредоносное ПО становится все более сложным и всепроникающим.

Анализ файлов можно разделить на два вида:

Статический, при котором файл исследуется без его исполнения; Динамический, когда инициируется запуск файла в безопасной среде (тестовая железка или виртуальная машина).

Стоит отметить, что соблюдения перечисленных правил полностью не обезопасят вас от заражения компьютера или потери данных, связанных с неосторожной работой с вредоносными файлами. Но значительно повысят надёжность вашего рабочего окружения.

Итак, что нас подстерегает при анализе вредоносного ПО:

Случайный запуск исполняемого файла. Эксплуатация уязвимости в анализируемом ПО. Блокировка антивирусом работы утилиты или удаление самого анализируемого файла.

Что такое Volatility

Volatility — инструмент криминалистической экспертизы памяти с открытым исходным кодом для анализа оперативной памяти, который часто используется при анализе вредоносного ПО для извлечения информации из дампов памяти. Инструмент позволяет изучать память работающей или спящей системы и выполнять различные методики анализа для выявления и понимания вредоносной активности.

Однако, если вы используете Kali Linux, он устанавливается по умолчанию.

В системах на основе Debian просто установите его с помощью следующей команды:

sudo apt-get install volatility

Преимущества Volatility:

Написан на Python: многим аналитикам памяти удобно работать со скриптами Python. Кроссплатформенный: Volatility может работать на любой платформе, поддерживающей Python, что означает, что вам не нужно тратить время на загрузку или установку. Имеет открытый исходный код. Бесплатный. Позволяет создавать скрипты: вы можете автоматизировать задачи с помощью Volatility, так как он легко позволяет использовать скрипты.

Команды в Volatility

Вот основные команды в Volatility, которые часто используются при анализе вредоносного ПО:

imageinfo — отображает основную информацию о дампе памяти, такую как профиль, версию операционной системы и уровень обновления.

pslist — команда выводит список всех запущенных процессов в дампе памяти.

volatility -f --profile= pslist

psscan — сканирует процессы в памяти и может быть полезной для обнаружения скрытых или завершенных процессов.

volatility -f --profile= psscan

pstree — команда отображает дерево процессов, показывая связи между родительскими и дочерними процессами.

volatility -f --profile= pstree

dlllist — выводит список всех загруженных DLL-библиотек для каждого процесса.

volatility -f --profile= dlllist -p

handles — отображает все открытые дескрипторы (handles) в дампе памяти.

volatility -f --profile= handles

cmdscan — сканирует историю командной строки в дампе памяти.

volatility -f --profile= cmdscan

getsids — выводит список всех идентификаторов безопасности (SIDs) в дампе памяти.

volatility -f --profile= getsids

apihooks — идентифицирует процессы, в которых установлены зацепления API.

volatility -f --profile= apihooks

malfind — сканирует внедренный код или потенциально вредоносный код в работающих процессах.

volatility -f --profile= malfind

malsysproc — идентифицирует потенциально вредоносные процессы на основе эвристик.

volatility -f --profile= malsysproc

malfind, malprocfind и malfind2 — эти команды можно использовать вместе для сканирования внедренного кода или вредоносных процессов.

volatility -f --profile= malfind

volatility -f --profile= malprocfind

volatility -f --profile= malfind2

Не забудьте заменить путем к вашему файлу дампа памяти и на соответствующий профиль для операционной системы и архитектуры дампа памяти.

Это только базовый набор команд; Volatility предоставляет множество дополнительных плагинов и функций для расширенного анализа памяти.

Заключение

Анализ вредоносных программ помогает улучшить свою защиту от киберугроз. Процесс анализа позволяет понять методы распространения, цели и векторы атак вредоносных программ. Volatility является важным набором инструментов для анализа вредоносного ПО, так как информация, полученная с помощью этого инструмента, может быть использована для оптимизации мер безопасности. |

|

|

27.08.2024, 16:02

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Как определить IP-адрес пользователя Telegram

Вступить в наш чат

Сегодня мы расскажем вам про простой способ деанона, а именно как узнать IP-адрес пользователя Telegram.

Как определить IP-адрес в Telegram Чтобы определить IP-адрес в Telegram, выполните следующие шаги:

Скачивание и установка сниффера Wireshark. Выбор соответствующего интерфейса. Звонок целевому пользователю. Настройка параметров поиска Wireshark. Поиск протокола TCP и определение IP-адреса.

А теперь рассмотрим каждый этап подробнее.

Дисклеймер: Данная статья представлена исключительно в образовательных целях для информирования читателей о взломах. Мы не несём ответственности за любые ваши действия.

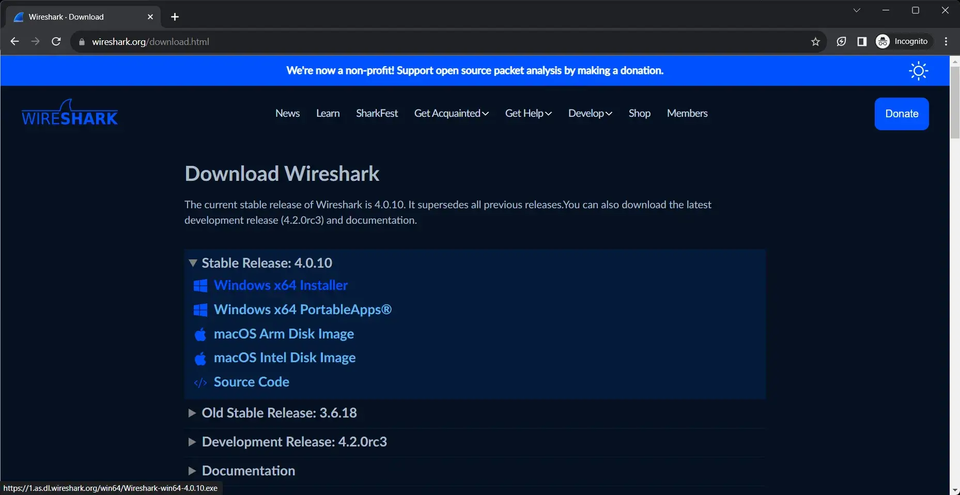

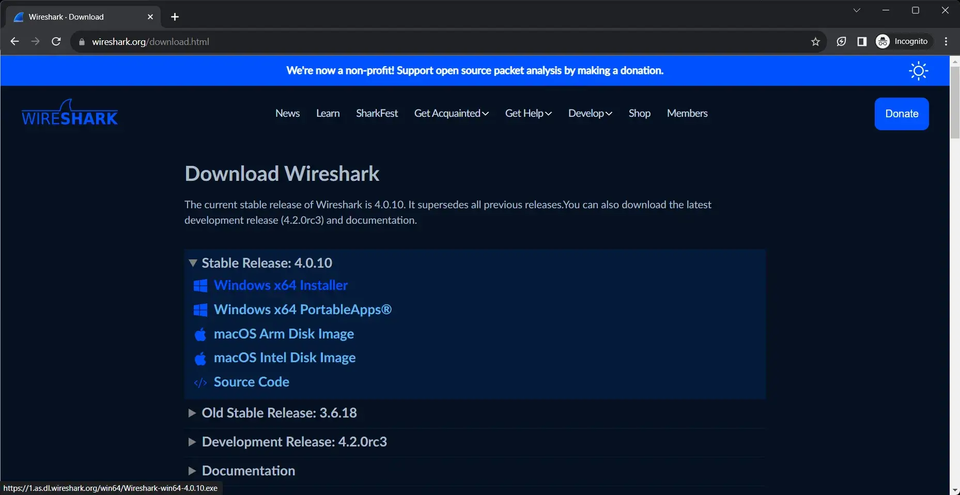

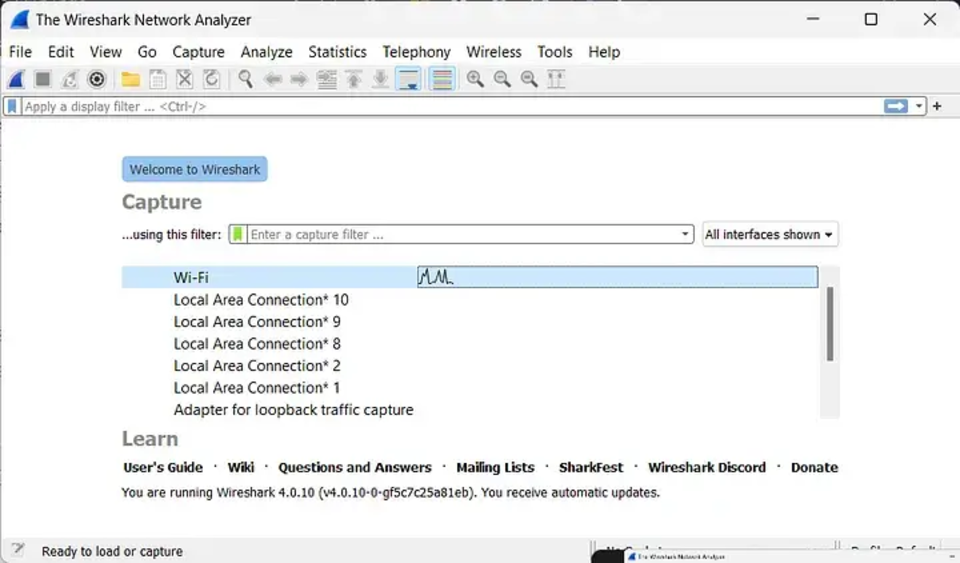

Шаг 1: Скачивание Wireshark Прежде всего, необходимо скачать и установить Wireshark, мощный инструмент для перехвата и анализа сетевых протоколов. Загрузить его можно с официального сайта Wireshark.

Скачивание Wireshark для пробива IP адреса Телеграм

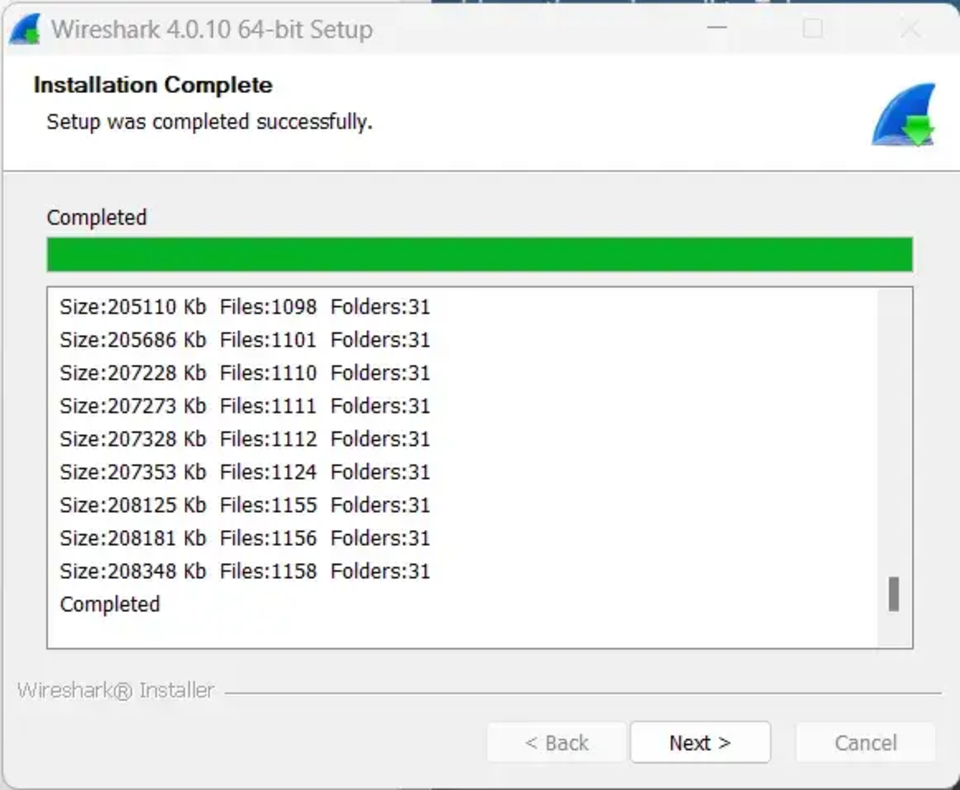

После установки откройте Wireshark, и можно приступать к работе.

Скачивание Wireshark для пробива IP адреса Телеграм

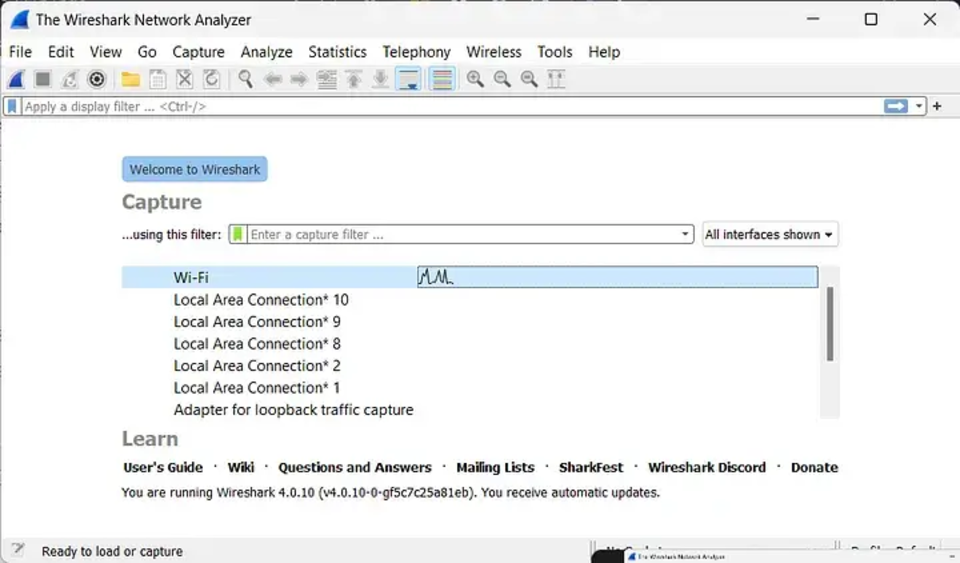

Шаг 2: Выбор соответствующего интерфейса Запустите Wireshark и выберите сетевой интерфейс, который вы хотите мониторить. Это соединение будет использоваться для совершения звонка.

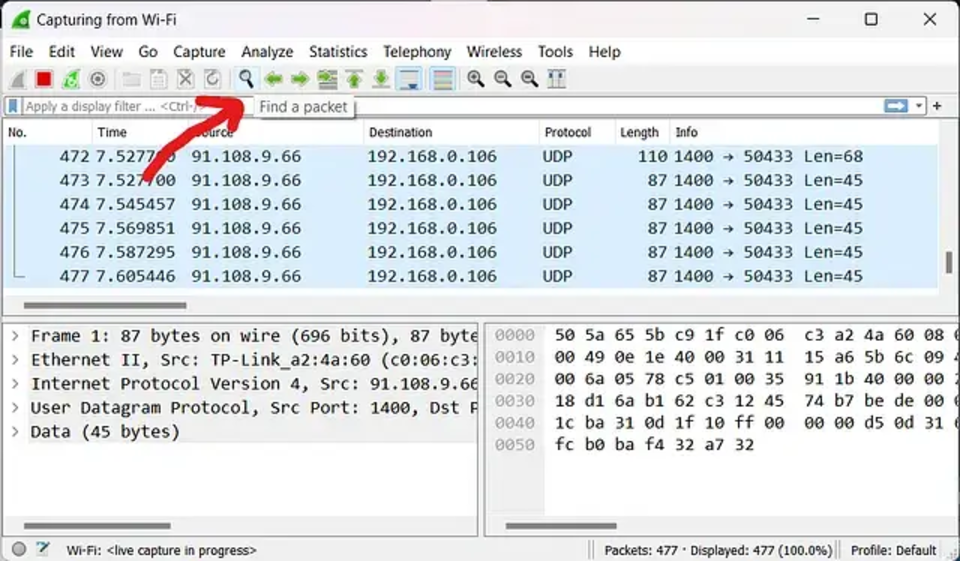

Выбор интерфейса для определения IP адрес Шаг 3: Звонок к пользователю Используя учетную запись, инициируйте звонок целевому пользователю через Telegram.

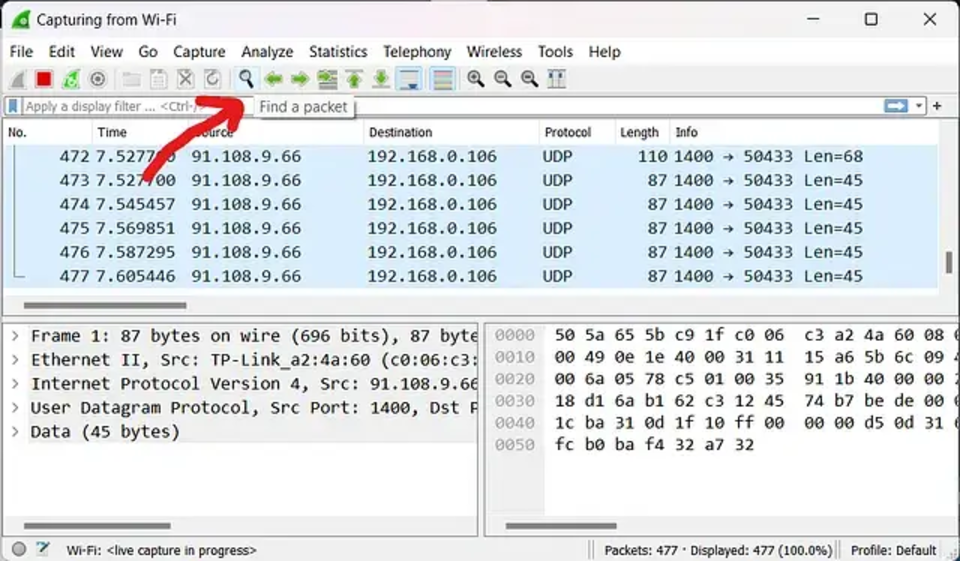

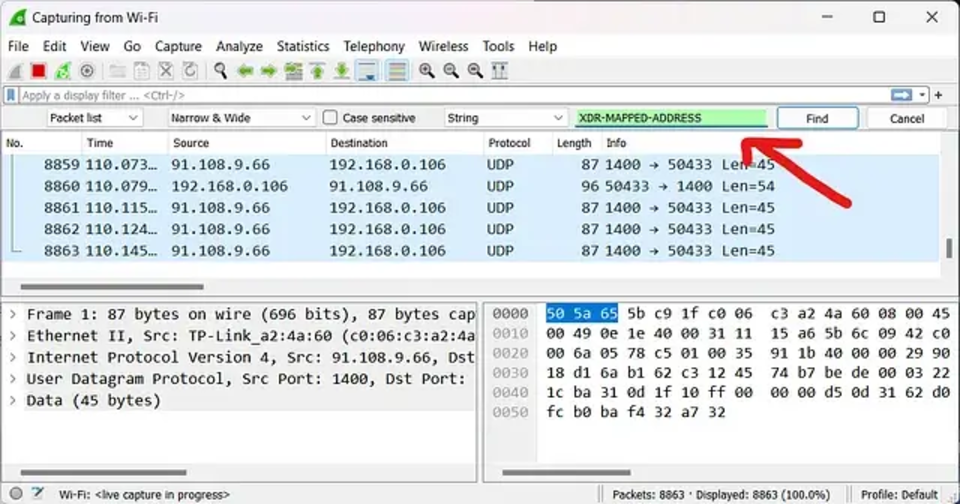

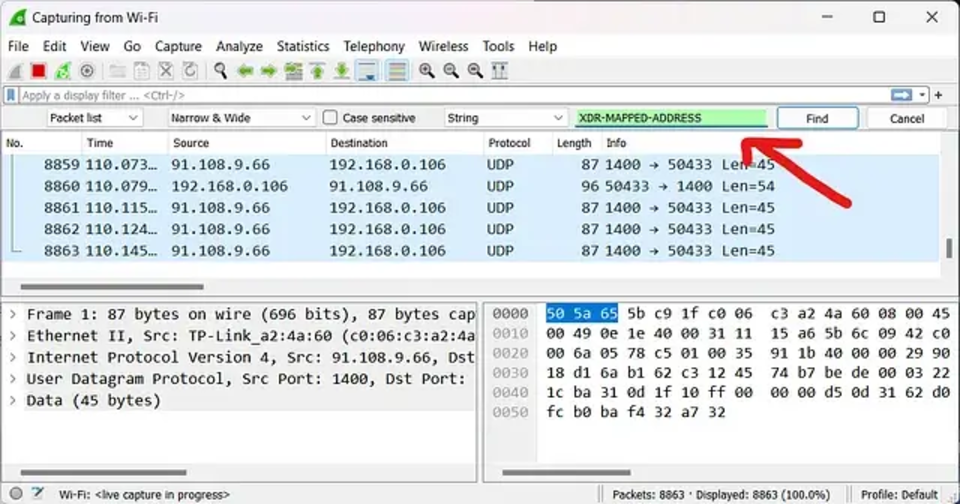

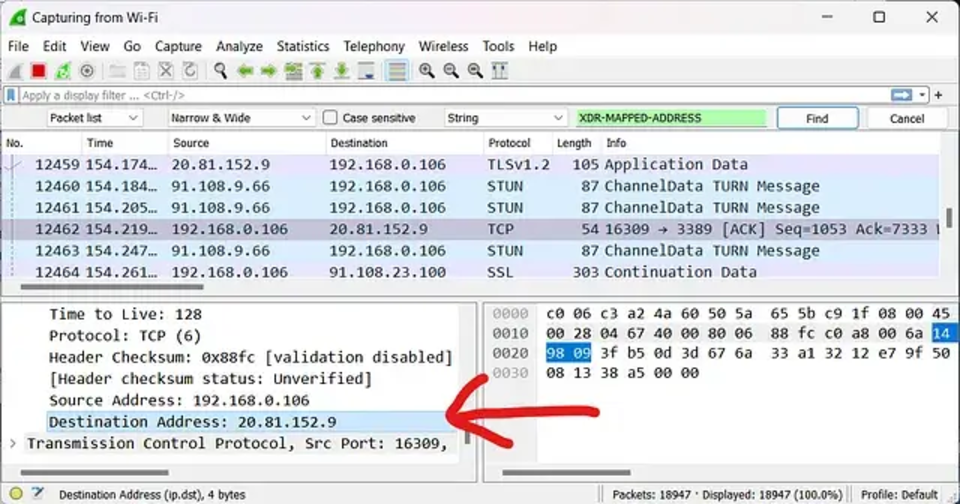

Шаг 4: Настройка параметров поиска Wireshark В Wireshark настройте фильтр для перехвата нужных данных. В частности, необходимо выполнить поиск по строке R-MAPPED-ADDRESS.

Настройка параметров поиска Wireshark

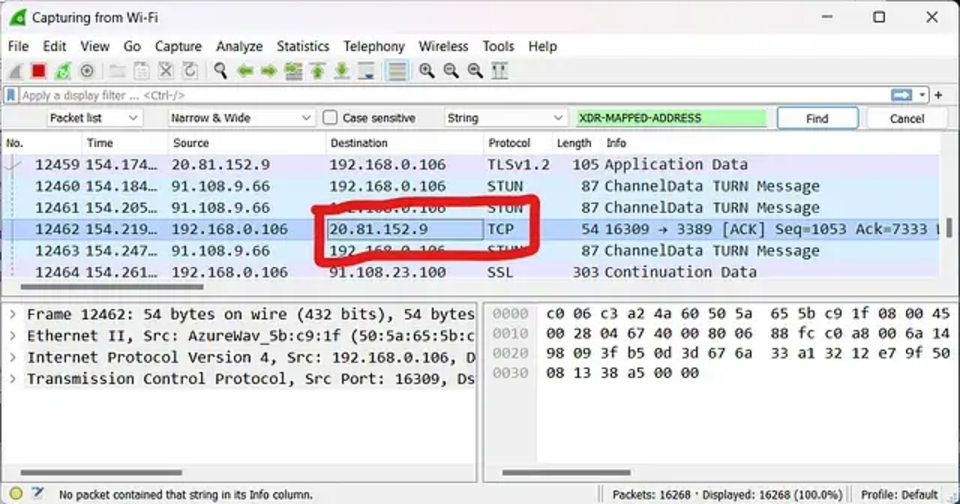

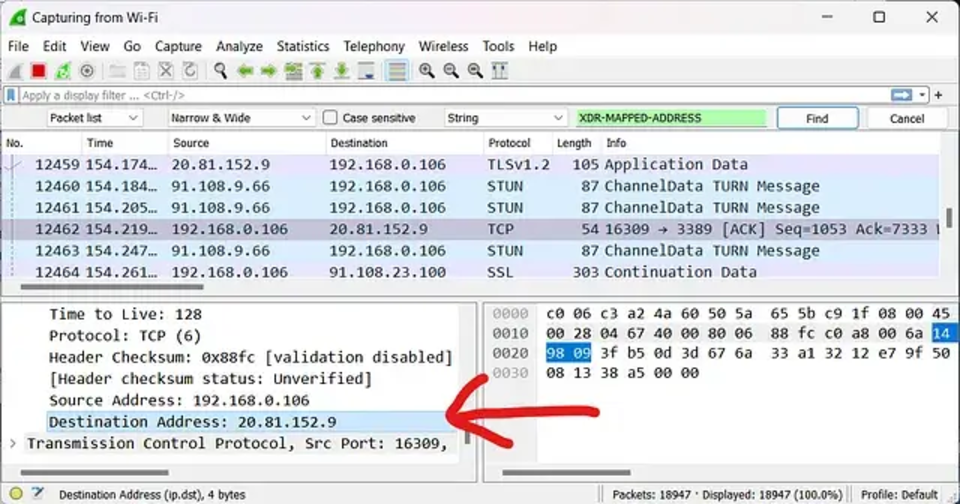

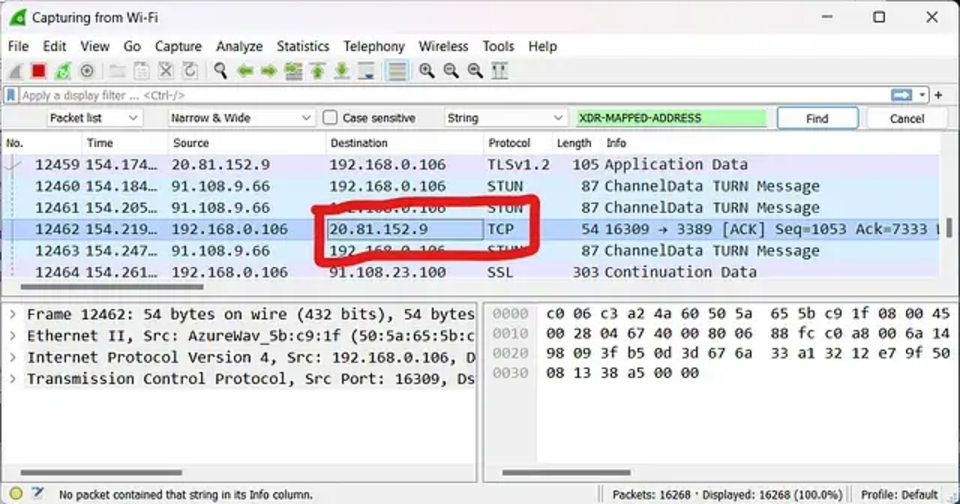

Настройка параметров поиска Wireshark Шаг 5: Поиск протокола TCP Найдите пакеты данных с протоколом TCP, в которых IP-адрес назначения является публичным IP-адресом. Это и есть искомый IP-адрес.

Узнать IP адрес Telegram пользователя

Когда вы обнаружите в перехваченных данных публичный IP-адрес, вы успешно определите IP-адрес целевого пользователя.

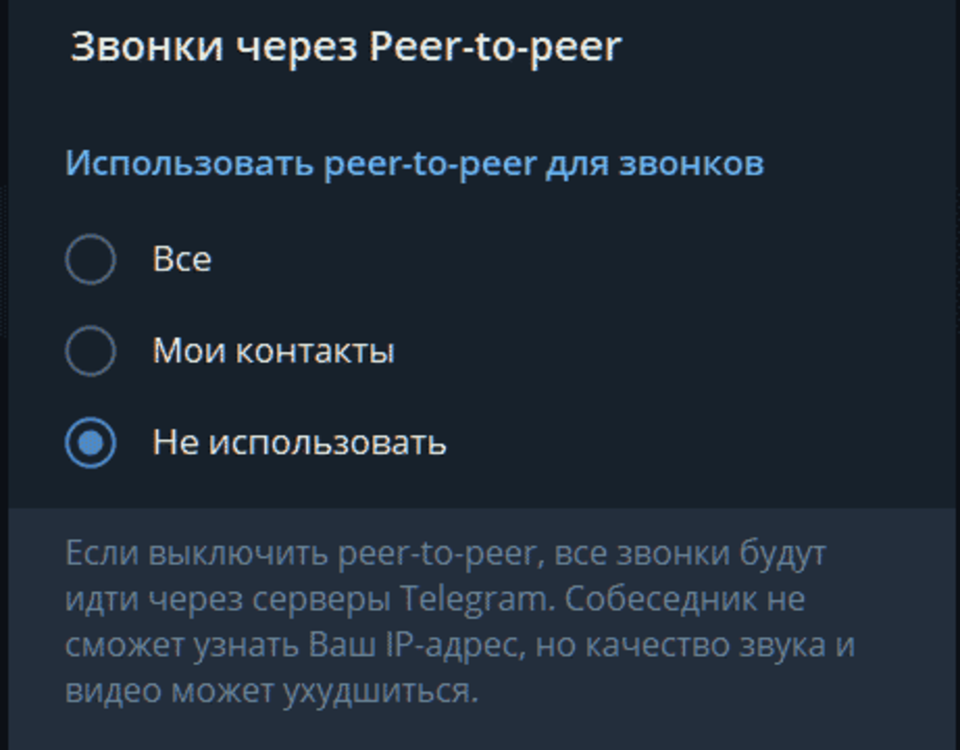

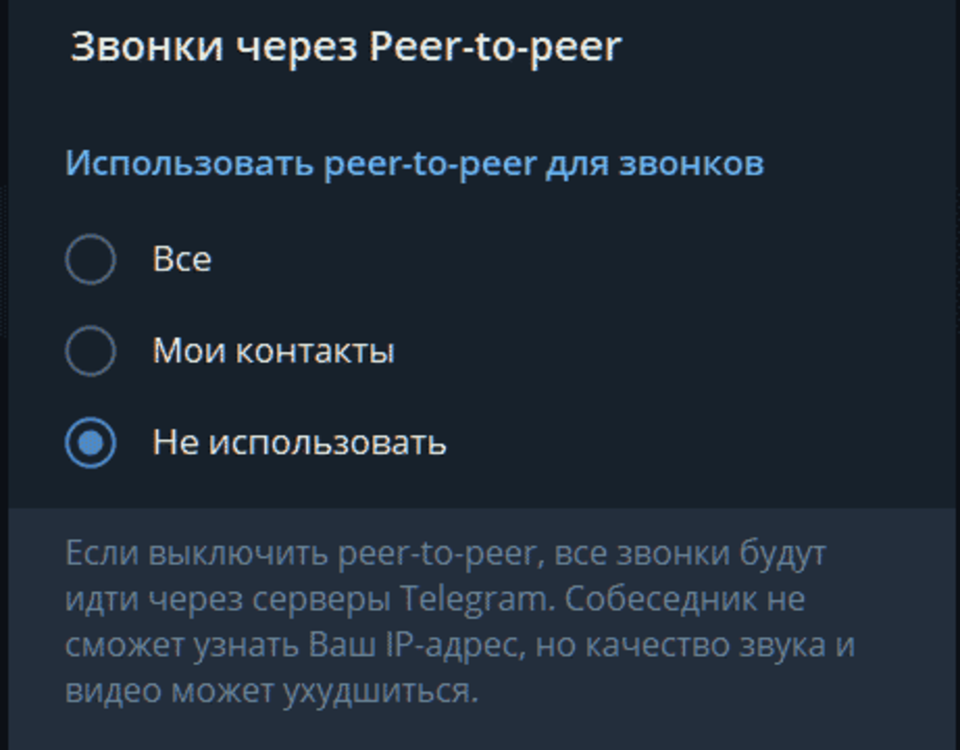

Узнать IP адрес Телеграм пользователя Как избежать определения IP-адреса в Telegram Чтобы избежать утечки своего IP-адреса, необходимо зайти в Настройки Telegram —> Конфиденциальность и безопасность —> Звонки, а затем выбрать Не использовать в меню Peer-to-Peer, как показано ниже.

|

|

|

27.08.2024, 16:35

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Tox - анонимный мессенджер

Вступить в наш чат

Нужна безопасная и анонимная замена Skype? Тогда вы попали в нужное место. В извечном стремлении хранить тайну переписки нам поможет мессенджер Tox. Сегодня мы расскажем, как установить и пользоваться этим мессенджером.

Вступить в наш чат

Нужна безопасная и анонимная замена Skype? Тогда вы попали в нужное место. В извечном стремлении хранить тайну переписки нам поможет мессенджер Tox. Сегодня мы расскажем, как установить и пользоваться этим мессенджером.

Как работает Tox? Tox — это новый вид мгновенных сообщений, созданный в ответ на широкое распространение цифрового слежения со стороны корпораций и правительств. Он может похвастаться двумя технологиями: шифрованием и P2P. Это простое в использовании программное обеспечение, которое позволяет вам общаться без посторонних ушей. В отличие от других известных сервисов, которые требуют оплату за дополнительные функции, Tox абсолютно бесплатен и не содержит рекламы.

Основные функции Tox включают:

Мгновенные сообщения. Безопасное общение по всему миру; Голосовые вызовы. Зашифрованные голосовые вызовы без каких-либо затрат; Видеозвонки. Возможность видеть собеседника в режиме реального времени; Поделиться экраном. Демонстрация экрана вашего компьютера; Обмен файлами. Отправка и прием файлов без искусственных ограничений; Групповой чат. Общение, звонки и обмен видео и файлами в групповых чатах.

Особенности Tox:

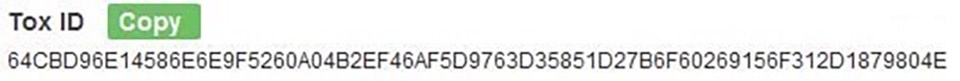

Все, что вы делаете в Tox, зашифровано. Единственные люди, которые могут видеть ваши разговоры, – это люди, с которыми вы разговариваете. Tox – это свободное программное обеспечение. Это означает, что Tox принадлежит вам – для использования, модификации и распространения. У Tox нет центральных серверов, которые можно было бы обыскать, закрыть или вынудить передать данные. Сеть состоит из ее пользователей. Поскольку здесь нет центрального сервера, пользователи могут просто включить свои клиенты и добавлять друзей без регистрации и настройки на каком-либо сервисе. На сайте проекта предлагаются клиенты для популярных настольных платформ: Linux, Windows и OS X, а также для мобильных платформ Android и iOS. Удобство в работе у всех клиентов примерно одинаковое. Вы запускаете клиент, придумываете ник, после чего генерируется Тох ID, который можно передать друзьям. Когда друзья добавят вас, вы получите уведомление; его нужно принять, чтобы установить соединение. Если друг недалеко и он использует мобильный клиент, он может добавить вас, отсканировав QR-код, содержащий Тох ID.

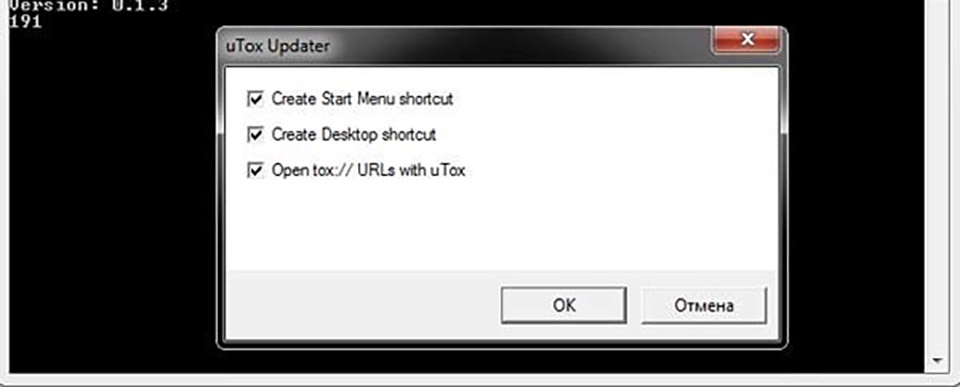

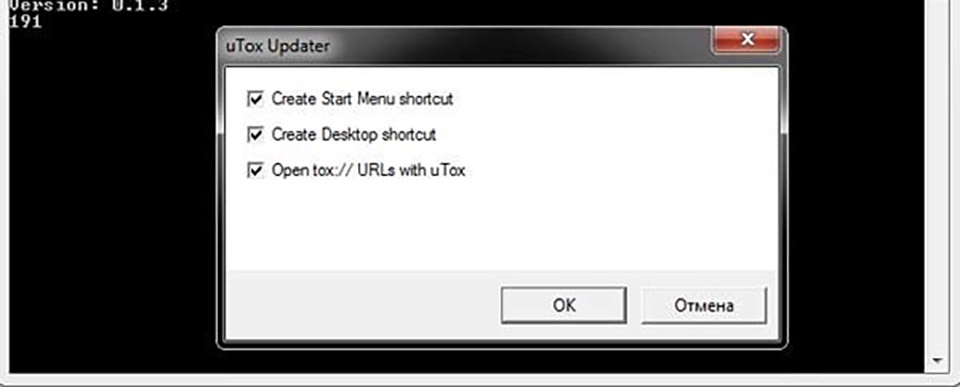

Как установить Tox? Сначала необходимо скачать программу. Скачать анонимный мессенджер Tox бесплатно, с сайта разработчика вы можете по этой прямой ссылке. Там же на сайте вы можете скачать версии для Linux, OS X, Android и iOS.

Запускаем установщик. Отмечаем все галочки и жмем на кнопку ОК.

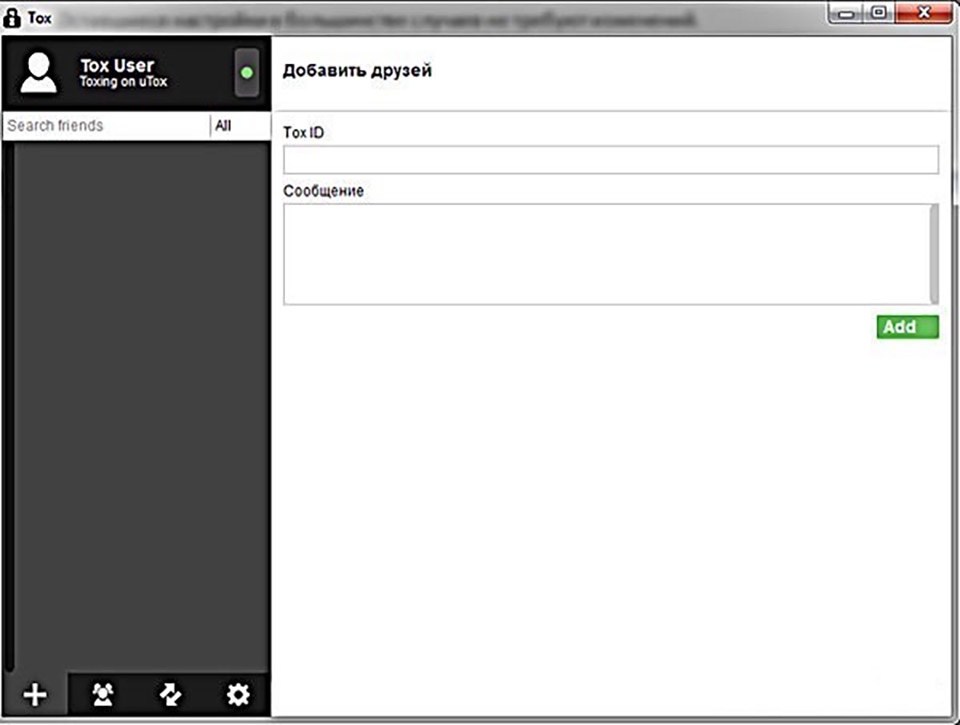

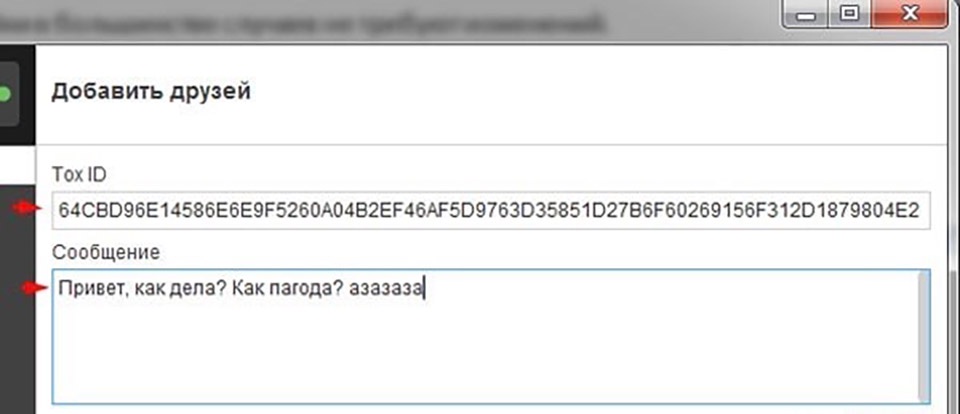

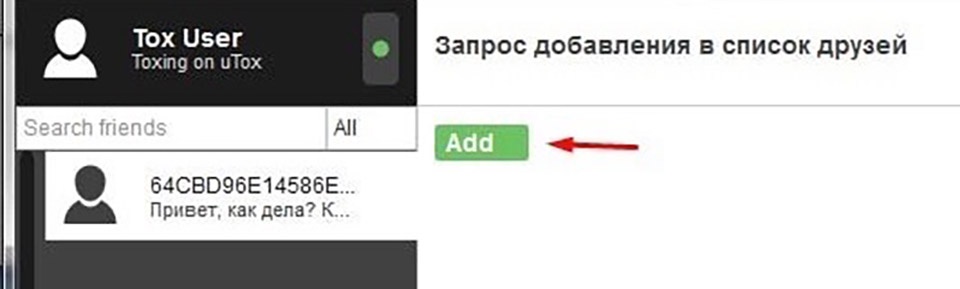

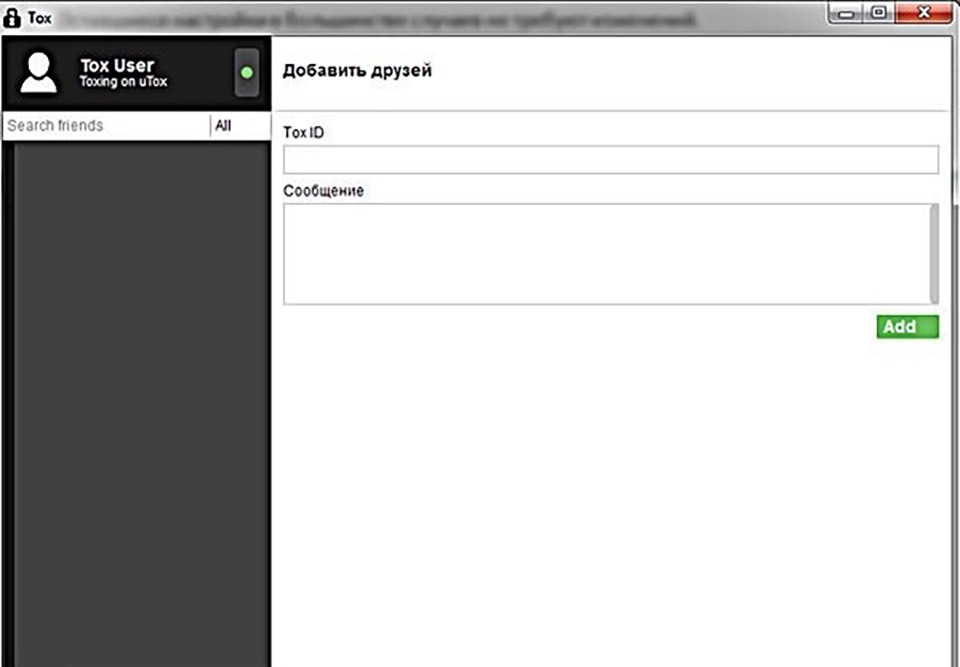

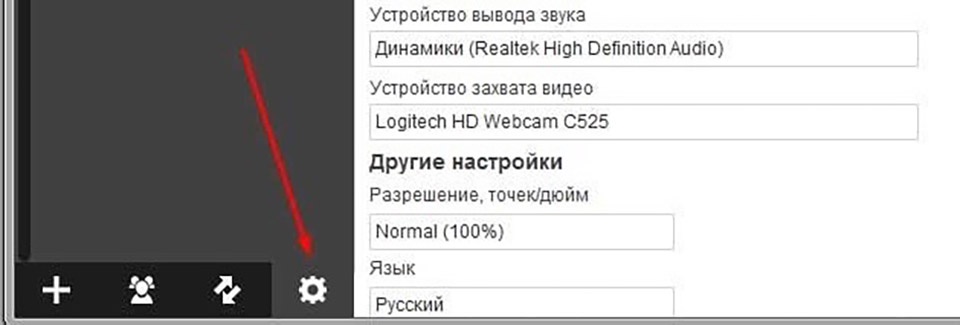

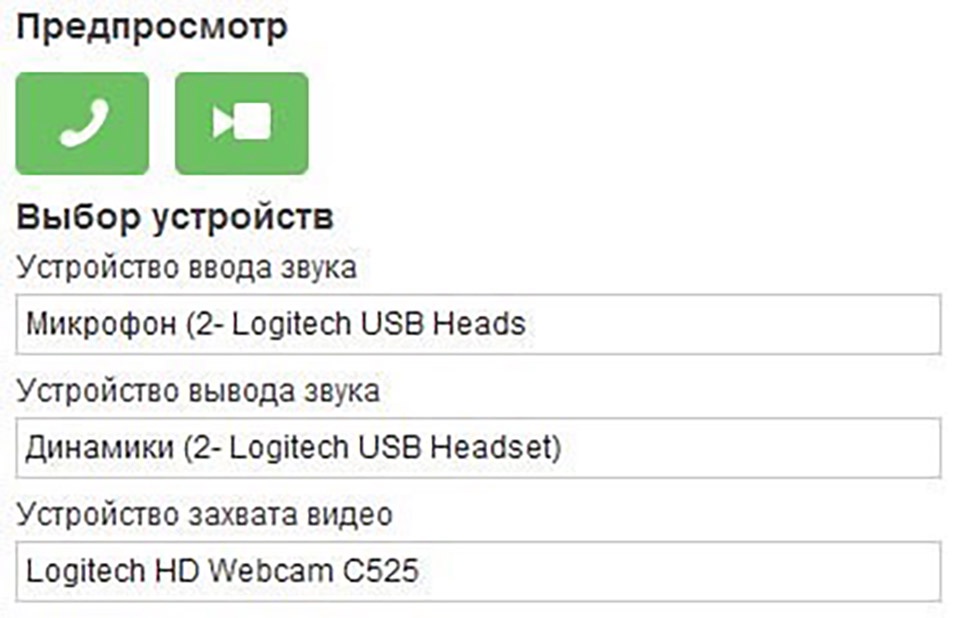

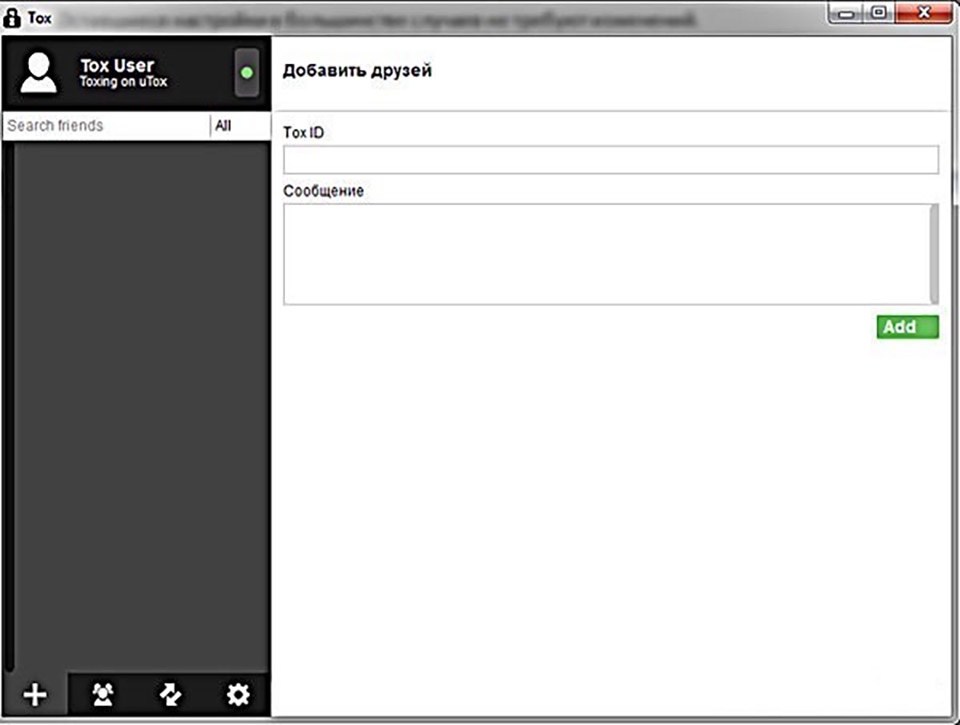

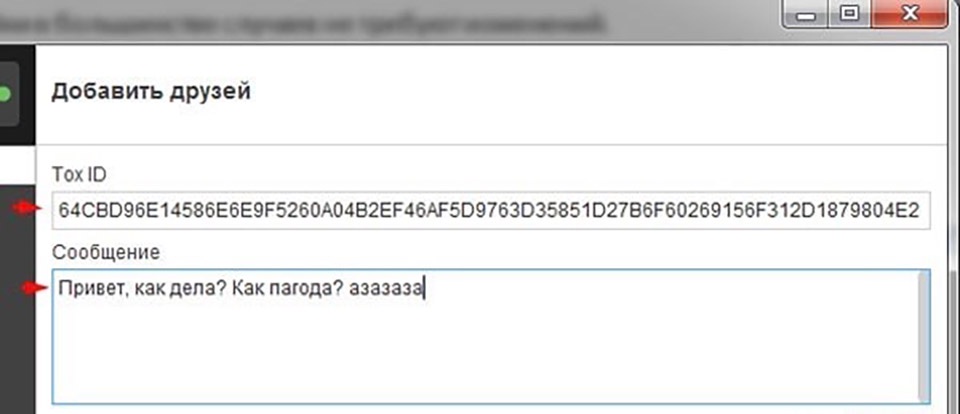

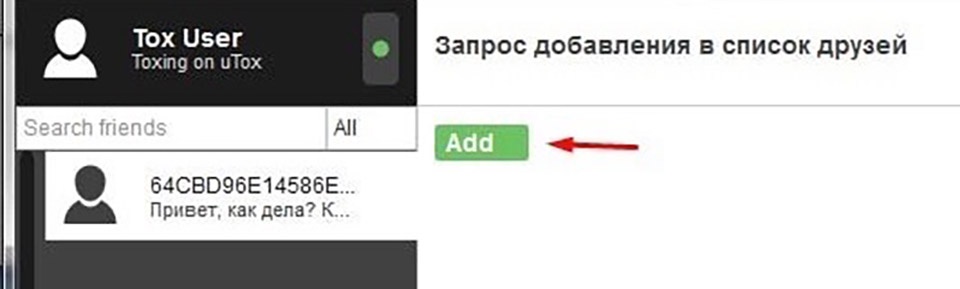

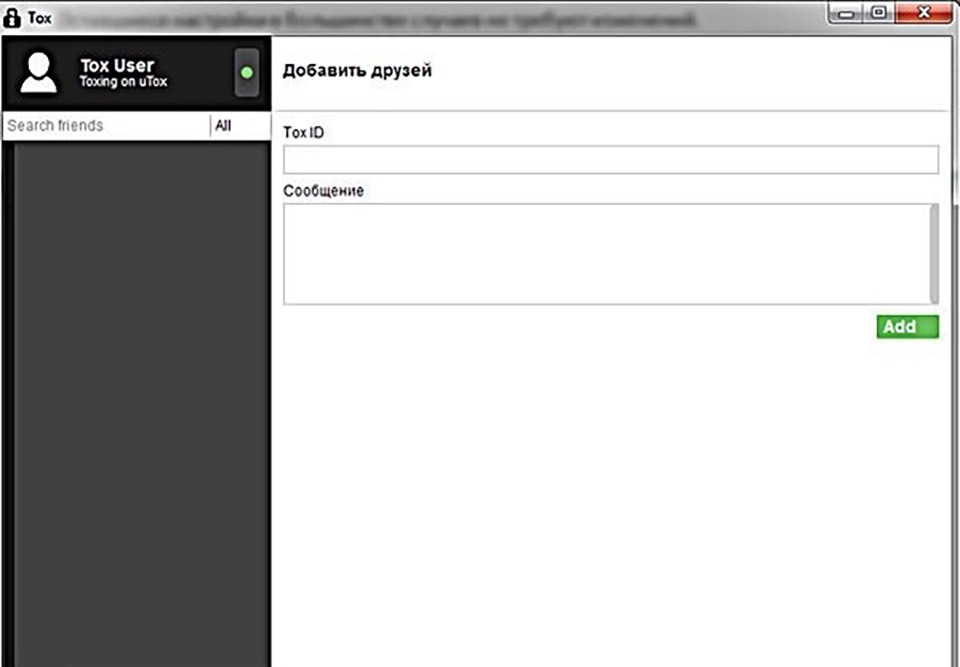

Настройка Tox Работа с мессенджером Tox Для добавления нового контакта необходимо зайти в список друзей.

В появившемся окне вводим ToxID вашего собеседника и короткое сообщения. В конце нажимаем на

Если кто-нибудь добавил вас — вам придет оповещение. Для подтверждения отмечаем его и нажимаем на кнопку Add.

В мессенджере есть возможность конференции. Для этого в нижнем левом углу нажмите на вторую иконку.

Тох: Детоксикация общения Мы протестировали рТох и Venom на настольном компьютере, а заодно и Antox на Android, и убедились, что разобраться в них очень легко. Текстовые сообщения работали на всех поддерживаемых платформах, так что пользователю Venom на Ubuntu можно отправлять сообщения пользователю рТох на Windows или Antox на Android.

Пользователи всех трех клиентов на настольных ПК могут совершать аудио и видеозвонки между собой, и в нашем тестовом окружении не возникало заметных задержек или искажений. Аналогично, все клиенты могут передавать файлы: мы посылали все, от мелких картинок до больших файлов ISO, и клиенты передавали их друг другу без проблем.

Но есть пара вещей, над которыми все еще ведется активная работа. Самое важное — это возможность совершать аудио и видеозвонки с Android-клиента Antox, которая пока отсутствует. Помимо этого, сейчас в групповых чатах с несколькими участниками вы можете обмениваться только текстовыми сообщениями.

Заключение На фоне всеобщей осведомленности о безопасности в Сети всё большее число людей чувствует необходимость в защищенной связи. Разработчики Tox обещают все и сразу. И не зря, ведь Tox — сочетает в себе два основных преимущества. Во-первых, он очень удобен, как минимум на настольном ПК. Во-вторых, это не только клиент — по сути, это Р2Р-протокол для передачи шифрованных данных. На этом все. Удачи!

|

|

|

30.08.2024, 18:01

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

OSINT: Как найти человека с помощью поисковика Netlas.io

Вступить в наш чат

Вступить в наш чат

Одной из наиболее распространенных задач в OSINT является сбор информации о человеке по псевдониму и/или фамилии и имени. Сегодня расскажу о методе, который не слишком популярен, но может помочь найти сайты, связанные с определенным ником или именем пользователя, на страницах, которые не индексирует Google и не могут быть найдены с помощью инструментов для поиска по нику (Maigret, Sherlock и других). Речь пойдет об использовании поисковика Netlas.io.

Поиск по нику и имени с помощью Netlas.io Netlas.io — это инструмент для обнаружения уязвимостей и угроз безопасности, но он также может использоваться для поиска пользователей в сети.

Netlas.io также предоставляет API и интеграцию с другими инструментами, такими как Maltego.

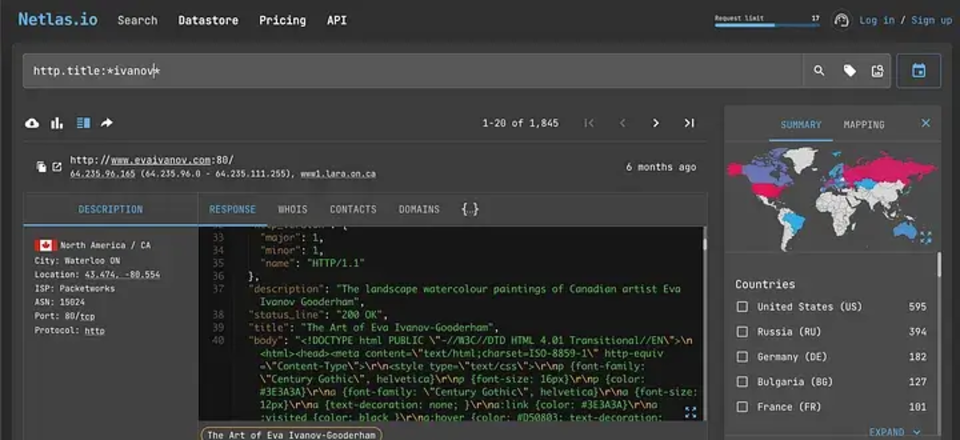

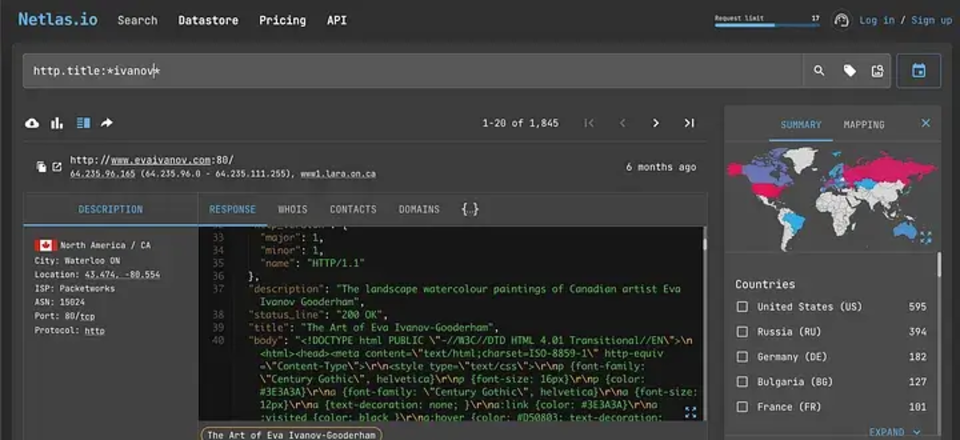

Использование оператора “http.title” Перейдите на сайт netlas.io, выберите третью сверху вкладку (Responses Search) и введите:

Netlas.io использование для поиска по нику

Замените ivanov на интересующий вас ник, имя или фамилию пользователя. И не спешите убирать звездочки по бокам слова. Они нужны для того, чтобы искать не точное совпадение, а любые заголовки веб-страниц, в которых присутствует данное слово. Можно убрать одну звездочку, если вам нужны названия, начинающиеся или заканчивающиеся определенным ником.

Не нужно вчитываться в код в поле ответа. Просто откройте найденные ссылки в браузере.

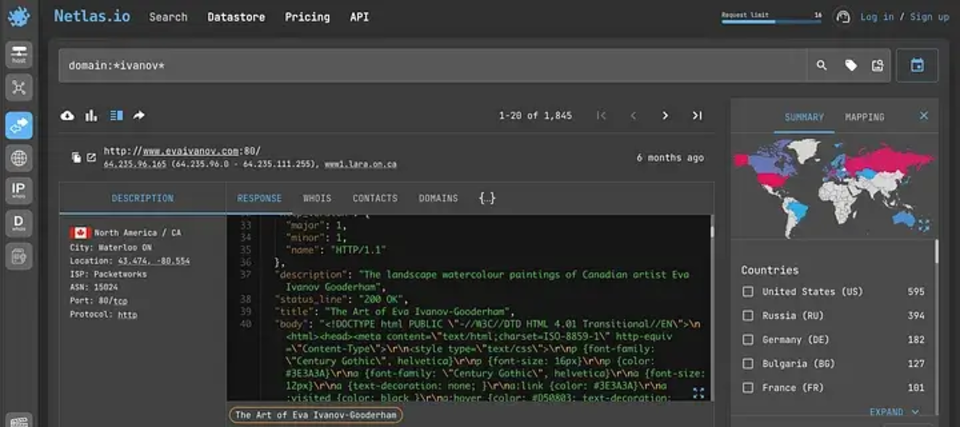

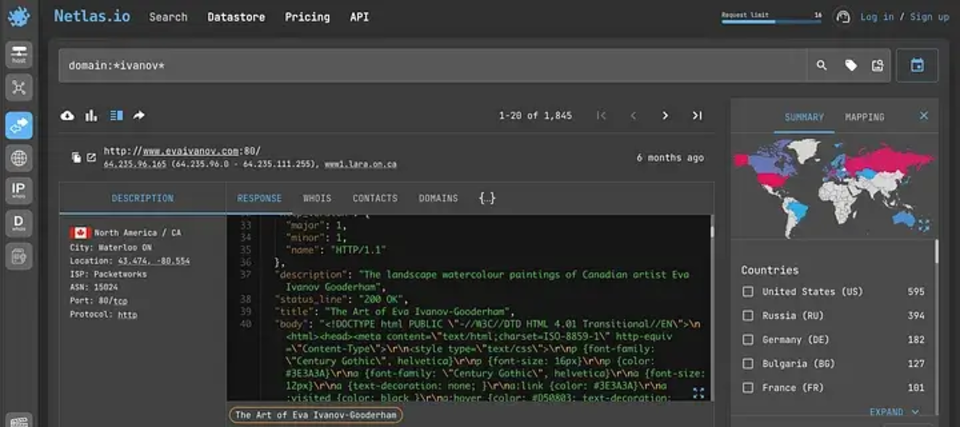

Использование оператора “domain” Этот пункт пригодится для поиск принадлежащих доменов:

Netlas.io использование для поиска людей

Так можно найти домены, в названии которых присутствует определенный псевдоним.

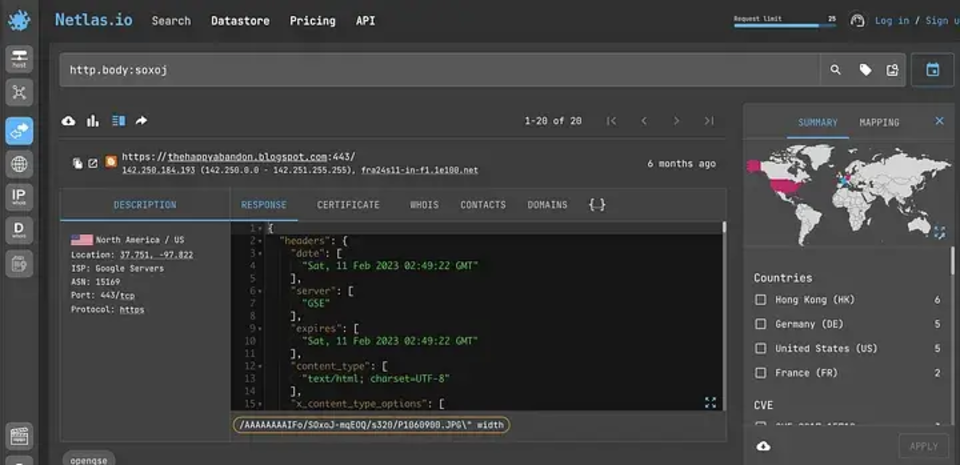

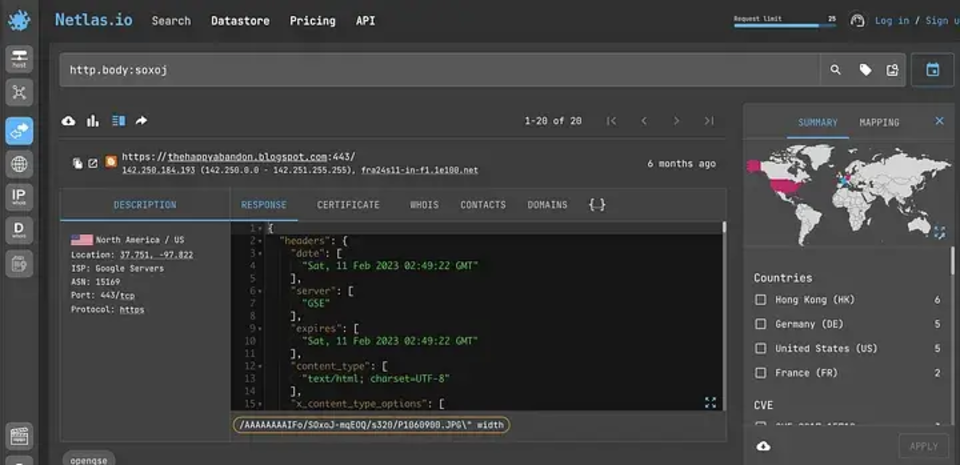

Использование оператора “http.body” А этот запрос ищет весь текст страницы вместо заголовка. Обратите внимание, что я не использую здесь звездочки, поскольку такой поиск работает медленнее, и для начала лучше искать только точные совпадения.

Netlas.io использование в OSINT

Этот способ подходит для поиск упоминаний о человеке на сайтах. Но, на мой взгляд, он работает хуже, чем поиск по названию или домену. Используйте его в сочетании с другими инструментами.

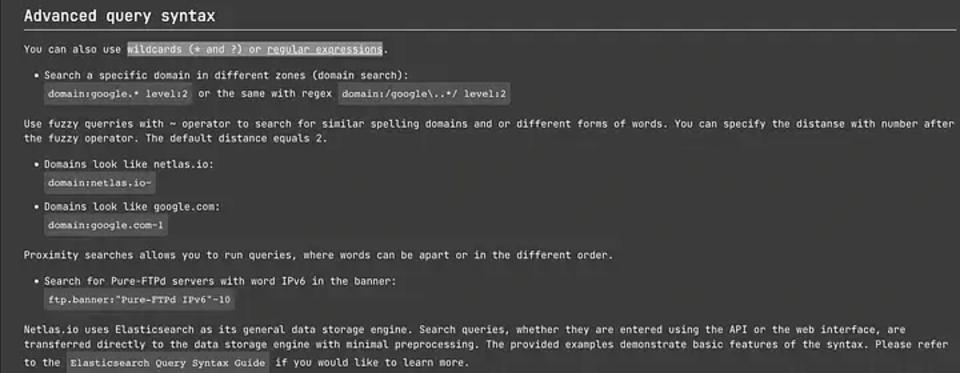

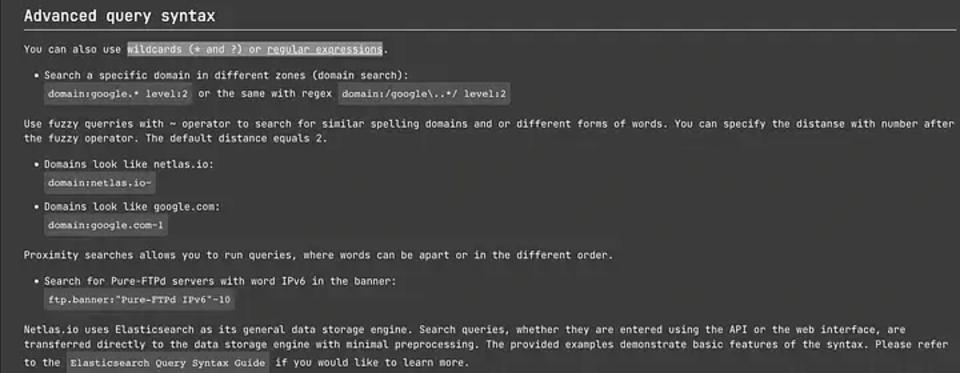

Символы (* и ?) и регулярные выражения Netlas А теперь еще одно важное преимущество Netlas перед обычными поисковыми системами, такими как Google. Если вы не знаете точно, как пишется ник (например, sn0b или snob), вы можете заменить один символ на знак вопроса (или звездочку, если вы не уверены в нескольких символах).

Netlas.io поиск человека

Они также поддерживают некоторые элементы синтаксиса регулярных выражений, что открывает дополнительные возможности поиска.

Хотелось бы также обратить ваше внимание на то, что при поиске по псевдониму следует проявлять творческий подход и проверять не только основное написание, но и использовать альтернативные символы ($ вместо S и т.д.).

Заключение Не стоит забывать, что большинство задач OSINT можно автоматизировать. И Netlas — не исключение. Он может помочь найти много дополнительной информации о человеке, но не все упоминания о нем в Интернете. Если вы хотите получить максимальное количество данных, используйте другие инструменты и другие методы поиска по нику. |

|

|

30.08.2024, 21:05

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

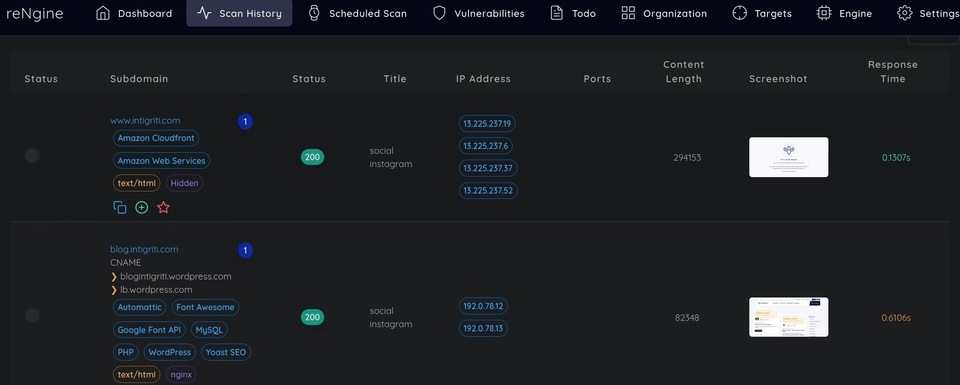

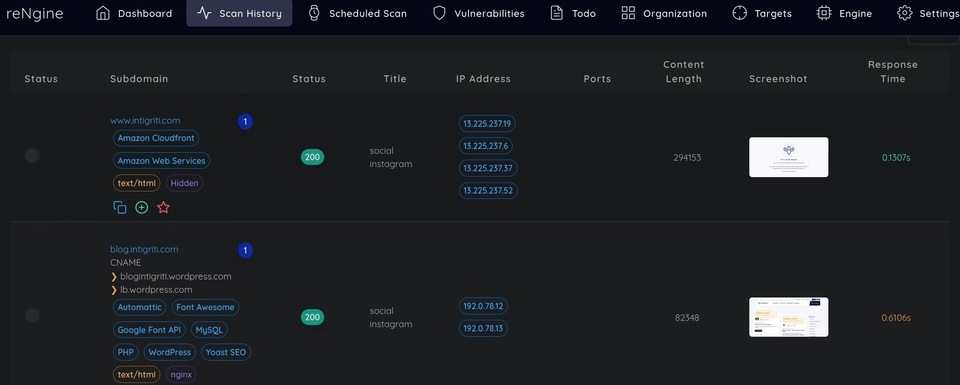

OSINT-разведка с помощью ReNgine

Вступить в наш чат

Вступить в наш чат

OSINT-разведка может занять очень много времени, если делать её вручную, не говоря уже о систематизации полученных результатов. К счастью, существует ReNgine, который может существенно упростить вашу работу. Итак, сегодня мы вам расскажем, как его установить и использовать.

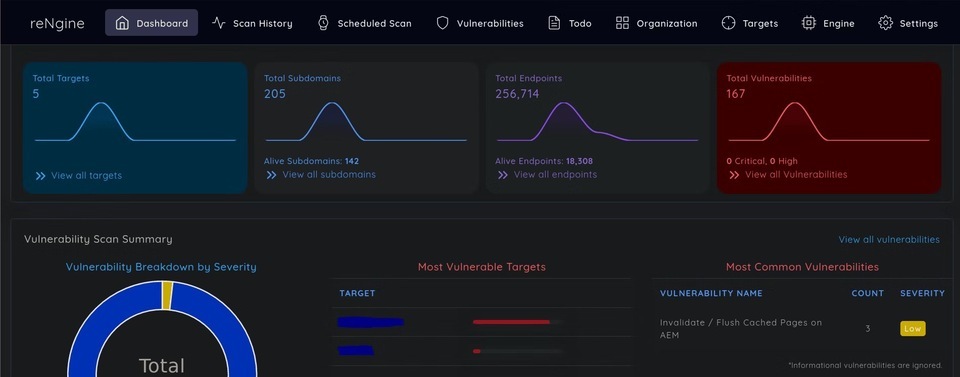

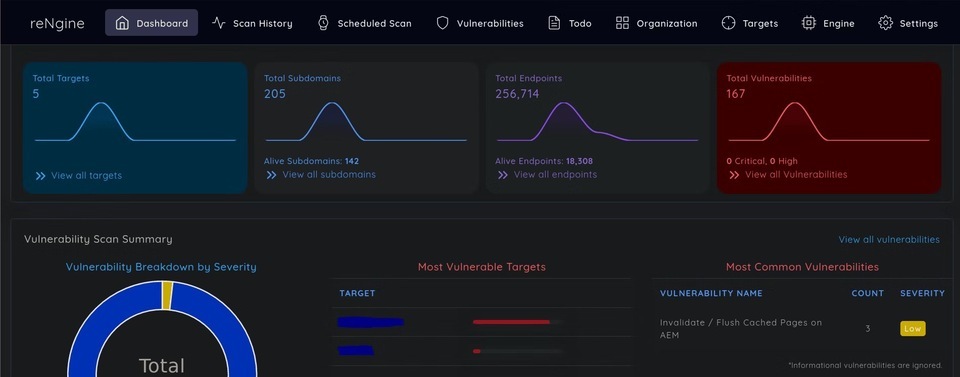

Что такое ReNgine? ReNgine — это инструмент OSINT для сбора информации при пентесте, с возможностью непрерывного мониторинга и простым, но интуитивно понятным пользовательским интерфейсом. ReNgine упорядочивает и сохраняется полученную информацию в базе данных. Таким образом, вы всегда можете получить доступ к результатам сканирования. Кроме того, вы можете включить непрерывный мониторинг цели, запуская сканирования с заданными интервалами.

Панель управления Установка и настройка ReNgine Устанавливать будем с репозитория GitHub:

git clone https://github.com/yogeshojha/rengine && cd rengine

Отредактируйте файл окружения изменив пароль по умолчанию:

Запустите сценарий инициализации:

Этот сценарий установит, настроит и запустит все необходимые контейнеры для запуска ReNgine. Во время установки тулза предложит создать имя пользователя и пароль. Сохраните их, они понадобятся для входа в пользовательский интерфейс.

Введите в браузере https://127.0.0.1, чтобы начать использовать ReNginе.

Использование ReNgine Давайте проведем наше первое сканирование.

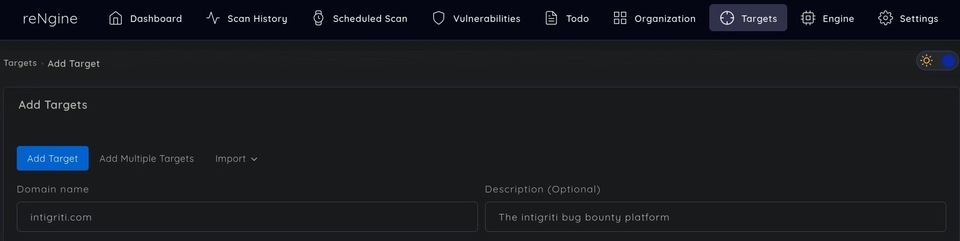

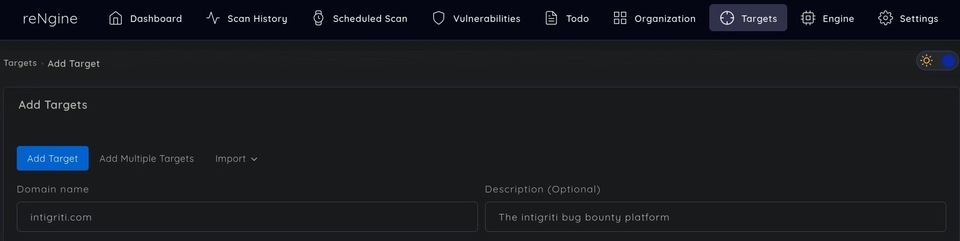

Шаг 1. Создайте цель. Перейдите на вкладку целей и добавьте новую цель. Введите имя домена и, если хотите, описание.

Добавление цели

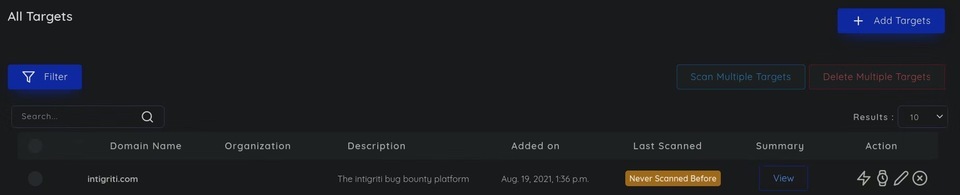

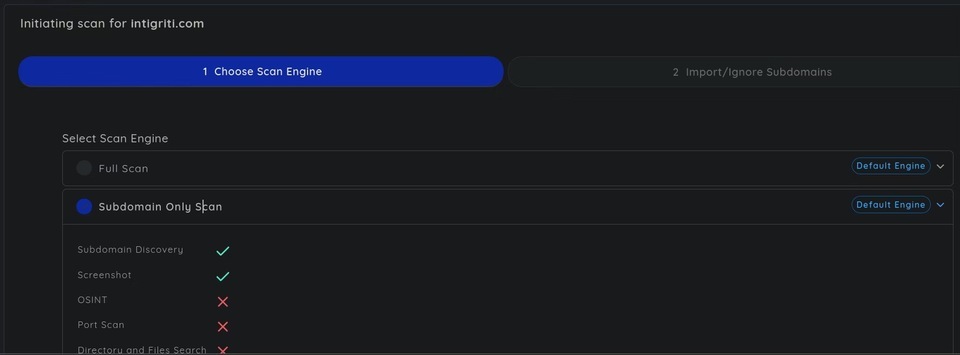

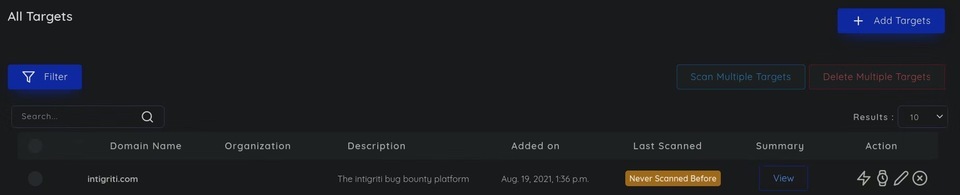

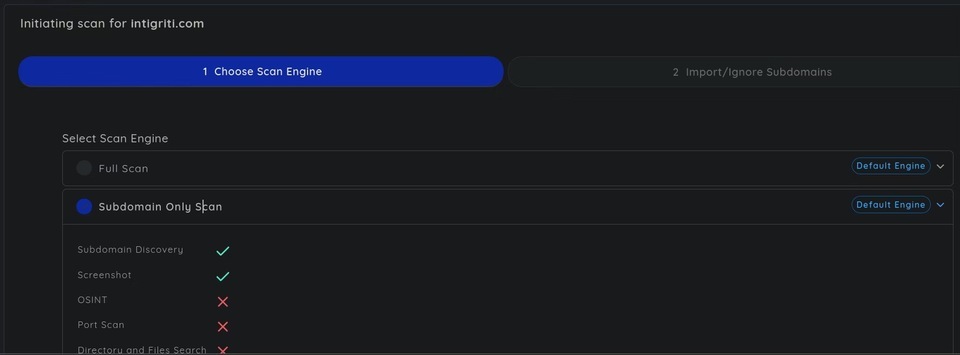

Список целей Шаг 2. Выполните первое сканирование Щелкните по значку молнии рядом с целью, чтобы начать сканирование. В моем случае я буду сканированить поддомены.

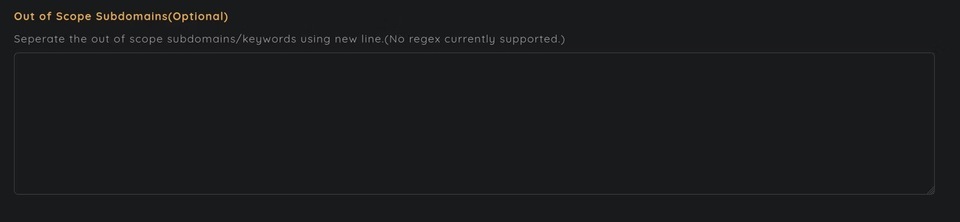

Запуск сканирования

Шаг 3. Оценка результатов После завершения сканирования вы можете просмотреть все результаты. Обратите внимание, что в этом случае мы провели только сканирование поддоменов, однако этот инструмент способен на большее.

Результат Давайте рассмотрим еще несколько функций, которые может предложить ReNgine. Сканирование уязвимостей с помощью Nuclei (настраиваемое); Параллельное сканирование; Визуализация данных; Настраиваемые механизмы сканирования; Возможности OSINT; Поддержка прокси.

Более подробное объяснение можно найти в репозитории GitHub по адресу https://github.com/yogeshojha/rengine.

ReNgine — это мощный инструмент OSINT, который поможет выполнить задачи за считанные минуты. |

|

|

10.09.2024, 12:08

|

|

Познающий

Регистрация: 06.09.2024

Сообщений: 42

Провел на форуме:

13828

Репутация:

0

|

|

Всегда важно проверять надежность источников информации и избегать участия в схемах, которые могут оказаться мошенническими.

|

|

|

23.09.2024, 11:01

|

|

Познающий

Регистрация: 22.09.2024

Сообщений: 37

Провел на форуме:

8020

Репутация:

0

|

|

NEW Авторские статьи / схемы заработка от BlackMast - это настоящая находка для всех, кто хочет успешно зарабатывать в интернете! BlackMast предлагает уникальные и авторские материалы, которые помогают достичь финансовой свободы и успеха в онлайн-бизнесе. Я был приятно удивлен качеством и актуальностью материалов, а также их способностью помочь в создании эффективных стратегий заработка. Схемы заработка от BlackMast действительно работают, и я могу это подтвердить на собственном опыте. Это отличный ресурс для всех, кто хочет достичь успеха в интернете!

|

|

|

28.09.2024, 13:03

|

|

Познающий

Регистрация: 22.09.2024

Сообщений: 37

Провел на форуме:

8020

Репутация:

0

|

|

BlackMast - настоящий кладезь информации для тех, кто стремится к дополнительному заработку и развитию своего бизнеса. Я лично открыл для себя множество полезных статей и схем заработка на сайте BlackMast, которые помогли мне расширить свои знания и возможности. Особенно хочу отметить практическую направленность советов и схем, которые можно применить сразу же.

Кроме того, BlackMast отлично поддерживает свой сайт и всегда готов помочь своим читателям. Он всегда открыт для общения и готов ответить на любые вопросы.

В целом, сайт BlackMast - это прекрасный ресурс для всех, кто хочет узнать больше о различных схемах заработка и получить ценные советы от настоящего эксперта. Я настоятельно рекомендую посетить сайт BlackMast и изучить его замечательные статьи и схемы. Спасибо за отличную работу, BlackMast!

|

|

|

10.10.2024, 12:38

|

|

Познающий

Регистрация: 22.09.2024

Сообщений: 37

Провел на форуме:

8020

Репутация:

0

|

|

Я хочу выразить свою искреннюю благодарность автору за его статьи и схемы заработка от BlackMast.

|

|

|

10.10.2024, 12:39

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

thryliya1 написал(а):

Я хочу выразить свою искреннюю благодарность автору за его статьи и схемы заработка от BlackMast.

Спасибо вам большое, нам очень приятно слышать такие тёплые слова!

|

|

|

|

|

|

|

Здесь присутствуют: 1 (пользователей: 0 , гостей: 1)

|

|

|

|

Линейный вид

Линейный вид